Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo demonstra os passos para configurar o provisionamento do Microsoft Entra ID para o SAP Cloud Identity Services. O objetivo é configurar o Microsoft Entra ID para provisionar e desprovisionar automaticamente os utilizadores para os SAP Cloud Identity Services, para que esses utilizadores possam autenticar-se nos SAP Cloud Identity Services e ter acesso a outras cargas de trabalho SAP. O SAP Cloud Identity Services suporta o provisionamento de seu diretório de identidade local para outros aplicativos SAP como sistemas de destino.

Nota

Este artigo descreve um conector integrado no serviço de provisionamento de utilizadores Microsoft Entra. Para obter detalhes importantes sobre o que este serviço faz, como funciona e perguntas frequentes, consulte o artigo Automatize o aprovisionamento e desaprovisionamento de utilizadores para aplicações SaaS com o Microsoft Entra ID. O SAP Cloud Identity Services também tem o seu próprio conector separado para ler utilizadores e grupos do Microsoft Entra ID. Para mais informações, consulte SAP Cloud Identity Services - Identity Provisioning - Microsoft Entra ID como sistema de origem.

Nota

Uma nova versão do conector SAP Cloud Identity Services está Geralmente Disponível e é agora o padrão para a listagem SAP Cloud Identity Services na galeria de aplicações Microsoft Entra. Esta versão atual do conector apresenta as seguintes alterações:

- Atualizado para o padrão SCIM 2.0

- Suporte para provisionamento e desprovisionamento de grupos para SAP Cloud Identity Services

- Suporte para atributos de extensão personalizados

- Suporte para a concessão de credenciais de cliente OAuth 2.0

Importante

Se integrar com o SAP IAG, mapeie o Microsoft Entra ObjectId para o nome de utilizador, selecionando EDITAR na linha do nome de utilizador e defina os atributos de origem e destino como:

- Atributo Fonte: objectId

- Atributo Alvo: Nome de utilizador

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

- Uma conta de utilizador Microsoft Entra com uma subscrição ativa. Se ainda não tiver uma, pode criar uma conta gratuitamente.

- Uma das seguintes funções:

- Um locatário do SAP Cloud Identity Services

- Uma conta de usuário no SAP Cloud Identity Services com permissões de administrador.

- É necessária uma licença Microsoft Entra ID P1 para utilizar capacidades de provisionamento de grupos.

Nota

Esta integração também está disponível para utilização no ambiente Microsoft Entra US Government Cloud. Pode encontrar esta aplicação na Microsoft Entra US Government Cloud Application Gallery e configurá-la da mesma forma que faz no ambiente de cloud pública.

Se ainda não tens utilizadores no Microsoft Entra ID, começa pelo artigo planear implementar o Microsoft Entra para o provisionamento de utilizadores com aplicações de origem e destino da SAP. Esse artigo ilustra como ligar a Microsoft Entra a fontes autorizadas para a lista de trabalhadores de uma organização, como a SAP SuccessFactors. Também mostra como usar o Microsoft Entra para configurar identidades para esses trabalhadores, para que possam iniciar sessão numa ou mais aplicações SAP, como SAP ECC ou SAP S/4HANA.

Se estiver a configurar o provisionamento para os SAP Cloud Identity Services num ambiente de produção, onde está a governar o acesso a cargas de trabalho SAP usando Microsoft Entra ID Governance, então reveja os pré-requisitos antes de configurar Microsoft Entra ID para governação de identidade antes de avançar.

Configurar o SAP Cloud Identity Services para provisionamento

Neste artigo, adiciona um sistema de administração no SAP Cloud Identity Services e depois configura o Microsoft Entra.

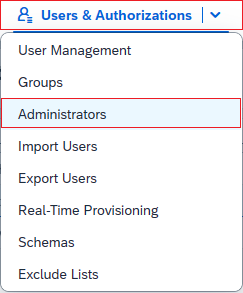

Faça login no Console de administração do SAP Cloud Identity Services,

https://<tenantID>.accounts.ondemand.com/adminouhttps://<tenantID>.trial-accounts.ondemand.com/adminse for uma versão de teste. Navegue até Utilizadores e Autorizações > Administradores.

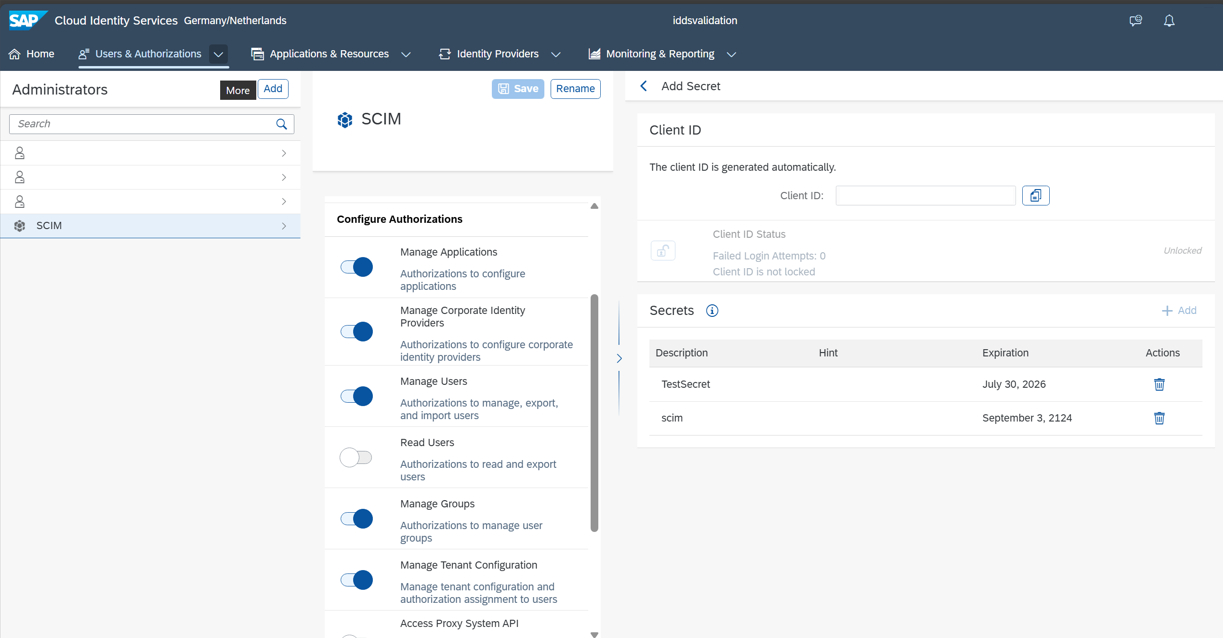

Pressione o botão +Adicionar no painel esquerdo para adicionar um novo administrador à lista. Escolha Adicionar sistema e digite o nome do sistema.

Nota

A identidade do administrador no SAP Cloud Identity Services deve ser do tipo System. Um usuário administrador não pode se autenticar na API SAP SCIM durante o provisionamento. O SAP Cloud Identity Services não permite que o nome de um sistema seja alterado após sua criação.

Em Configurar Autorizações, ative o botão de alternância em Gerenciar Usuários. Em seguida, selecione Salvar para criar o sistema.

Depois que o sistema de administrador for criado, adicione um novo segredo a esse sistema.

Copie o ID do Cliente e o Segredo do Cliente gerados pelo SAP. Esses valores são inseridos nos campos Nome de usuário do administrador e Senha do administrador, respectivamente. Isso é feito na guia Provisionamento do aplicativo SAP Cloud Identity Services, que você configura na próxima seção.

O SAP Cloud Identity Services pode ter mapeamentos para um ou mais aplicativos SAP como sistemas de destino. Verifique se há atributos nos utilizadores que esses aplicativos SAP precisam de ser disponibilizados através dos SAP Cloud Identity Services. Este artigo pressupõe que o SAP Cloud Identity Services e os sistemas de destino downstream exigem dois atributos,

userNameeemails[type eq "work"].value. Se os seus sistemas de destino SAP requerem outros atributos, e esses não fazem parte do seu esquema de utilizador Microsoft Entra ID, então poderá precisar de configurar atributos de extensão sincronização.

Adicionar SAP Cloud Identity Services da galeria

Antes de configurar o Microsoft Entra ID para o provisionamento automático de usuários nos serviços SAP Cloud Identity, é necessário adicionar os serviços SAP Cloud Identity da galeria de aplicações do Microsoft Entra à lista de aplicações empresariais do seu locatário. Pode fazer este passo no centro de administração Microsoft Entra, ou através da Graph API.

Se o SAP Cloud Identity Services já estiver configurado para login único a partir de Microsoft Entra usando SAML, e uma aplicação já estiver presente na sua lista Microsoft Entra de aplicações empresariais, continue em na secção seguinte.

Nota

Se já configurou anteriormente um registo de aplicação para integração com o OpenID Connect, então não poderá configurar o provisionamento para esse registo de aplicação. Em vez disso, crie uma aplicação empresarial separada para provisionamento.

Adicionar Serviços de Identidade SAP Cloud usando o centro de administração Microsoft Entra

Para adicionar Serviços de Identidade SAP Cloud a partir da galeria de aplicações Microsoft Entra usando o centro de administração Microsoft Entra, execute os seguintes passos:

- Inicie sessão no centro de administração Microsoft Entra pelo menos como Cloud Application Administrator.

- Navegue para Entra ID>aplicações empresariais>Nova aplicação.

- Para adicionar o aplicativo da galeria, digite SAP Cloud Identity Services na caixa de pesquisa.

- Selecione SAP Cloud Identity Services no painel de resultados e adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

- Continue na secção seguinte para configurar o provisionamento.

Adicionar Serviços de Identidade SAP Cloud usando Microsoft Graph

Pode criar um principal de aplicação e serviço via o Graph API.

Primeiro, obtenha o identificador do modelo da aplicação galeria para SAP Cloud Identity Services.

GET https://graph.microsoft.com/v1.0/applicationTemplates?$filter=displayName eq 'SAP Cloud Identity Services'

Extraia o id do modelo de aplicação da resposta. Depois, crie a aplicação da galeria e o service principal.

POST https://graph.microsoft.com/v1.0/applicationTemplates/{applicationTemplateId}/instantiate

Content-type: application/json

{

"displayName": "SAP Cloud Identity Services"

}

A resposta conterá os novos objetos principais de aplicação e serviço.

De seguida, recupere o template para a configuração de provisionamento, usando o serviço principal recém-criado id.

GET https://graph.microsoft.com/beta/servicePrincipals/{id}/synchronization/templates

Para permitir o provisionamento, terá de criar um trabalho. Utilize a seguinte solicitação para criar um trabalho de provisionamento. Use o id do passo anterior como templateId ao especificar o modelo a ser utilizado para o trabalho.

POST https://graph.microsoft.com/beta/servicePrincipals/{id}/synchronization/jobs

Content-type: application/json

{

"templateId": "sapcloudidentityservices"

}

Como descrito na secção seguinte, pode então configurar ainda mais o trabalho de provisionamento e o esquema do modelo associado ao principal do serviço. Depois, autorize o acesso para Microsoft Entra autenticar com os SAP Cloud Identity Services, e depois inicie o trabalho de provisionamento.

Configurar o provisionamento automático de usuários para o SAP Cloud Identity Services

Esta secção orienta-o pelos passos para configurar o serviço de provisionamento Microsoft Entra para criar, atualizar e desativar utilizadores e grupos nos SAP Cloud Identity Services com base nas atribuições de utilizadores e grupos a uma aplicação no Microsoft Entra ID.

Para configurar o provisionamento automático de utilizadores para SAP Cloud Identity Services no Microsoft Entra ID:

Inicie sessão no centro de administração Microsoft Entra pelo menos como Cloud Application Administrator.

Navegue para Entra ID>Aplicações Empresariais

Na lista de aplicativos, selecione o aplicativo, SAP Cloud Identity Services.

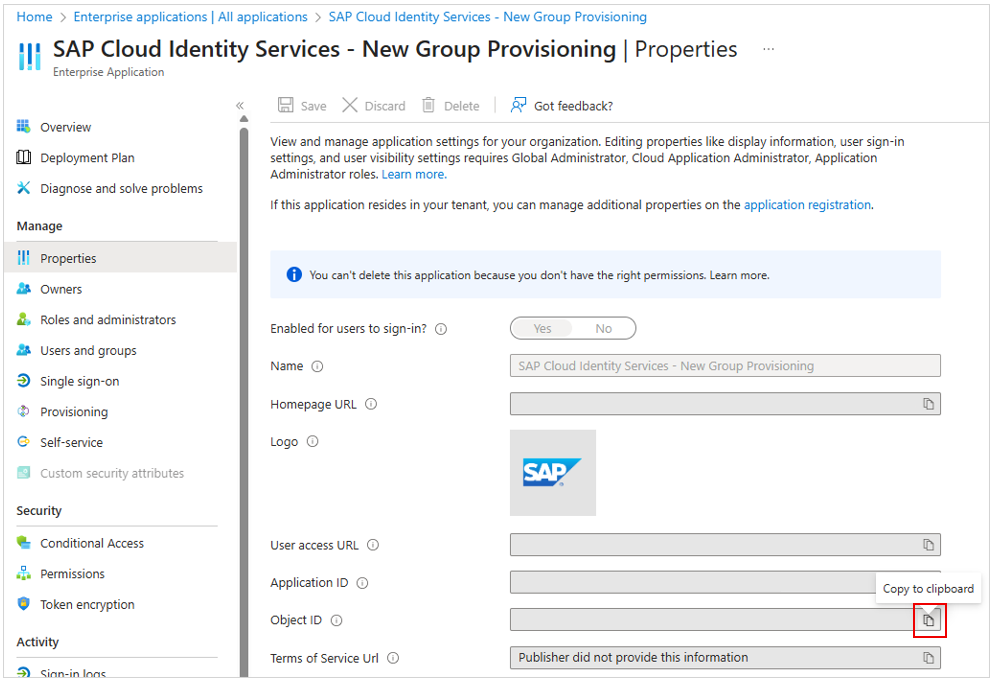

Selecione a guia Propriedades .

Verifique se a opção Atribuição necessária? está definida como Sim. Se estiver definido como Não, todos os usuários em seu diretório, incluindo identidades externas, poderão acessar o aplicativo e você não poderá revisar o acesso ao aplicativo.

Selecione a guia Provisionamento .

Defina o Modo de provisionamento como Automático.

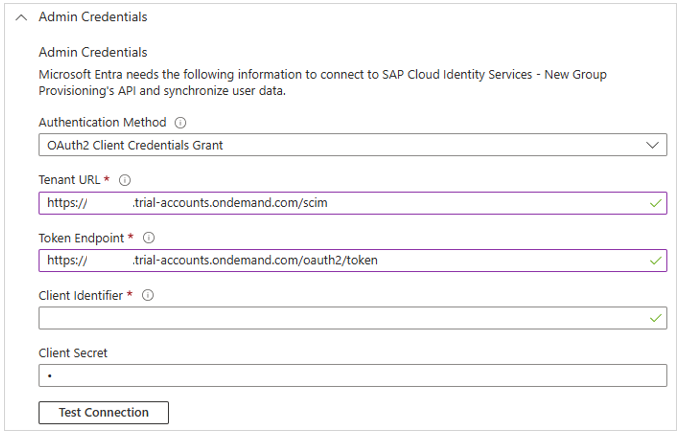

Na seção Credenciais de administrador , selecione a Concessão de credenciais de cliente OAuth2. Insira

https://<tenantID>.accounts.ondemand.com/scim, ouhttps://<tenantid>.trial-accounts.ondemand.com/scimcaso seja um teste, com o ID do tenant dos SAP Cloud Identity Services na URL do tenant. Insira o Token Endpoint, que pode ser semelhante a estehttps://<tenantID>.accounts.ondemand.com/oauth2/token. Insira os valores ID do Cliente e Segredo do Cliente gerados anteriormente a partir do console de administração do SAP Cloud Identity Services. Selecione Test Connection para garantir que Microsoft Entra ID pode ligar-se aos SAP Cloud Identity Services. Se a conexão falhar, verifique se a conta do sistema SAP Cloud Identity Services tem permissões de administrador, se o segredo ainda é válido e tente novamente.

No campo Email de notificação , digite o endereço de e-mail de uma pessoa ou grupo que deve receber as notificações de erro de provisionamento e marque a caixa de seleção - Enviar uma notificação por e-mail quando ocorrer uma falha.

Selecione Salvar.

Selecione Descobrir identidades na visão geral de aprovisionamento para descobrir contas no SAP Cloud Identity Services. Esta opção só será visível para organizações com licenças Entra ID Governance.

Na secção Mappings, selecione Provisionamento de utilizadores do Microsoft Entra ID ou Provisionamento de grupos do Microsoft Entra ID dependendo do seu cenário.

Revise os atributos do utilizador e do grupo que estão sincronizados do Microsoft Entra ID para o SAP Cloud Identity Services na secção Mapeamento de Atributos. Se você não vir os atributos no SAP Cloud Identity Services disponíveis como destino para mapeamento, selecione Mostrar opções avançadas e selecione Editar lista de atributos para o SAP Cloud Platform Identity Authentication Service para editar a lista de atributos suportados. Adicione os atributos do tenant dos SAP Cloud Identity Services.

Rever e registar os atributos de origem e destino selecionados como propriedades Matching, mapeamentos que têm precedência Matching, pois estes atributos são usados para a correspondência entre os utilizadores e grupos nos SAP Cloud Identity Services para o serviço de aprovisionamento do Microsoft Entra, a fim de determinar se se deve criar um novo utilizador/grupo ou atualizar um utilizador/grupo existente. Para obter mais informações sobre o alinhamento, veja Alinhamento de usuários nos sistemas de origem e de destino. Em uma etapa subsequente, você garante que todos os usuários que já estão no SAP Cloud Identity Services tenham os atributos selecionados como Propriedades correspondentes preenchidas, para evitar que usuários duplicados sejam criados.

Confirme se há um mapeamento de atributos para

IsSoftDeleted, ou uma função contendoIsSoftDeleted, mapeada para um atributo do aplicativo. Quando um utilizador é desatribuído da aplicação, removido temporariamente no Microsoft Entra ID ou impedido de iniciar sessão, o serviço de aprovisionamento do Microsoft Entra atualizará o atributo mapeado paraisSoftDeleted. Se nenhum atributo for mapeado, os utilizadores que posteriormente forem desassociados da função da aplicação continuarão a existir no armazenamento de dados da aplicação.Adicione quaisquer mapeamentos adicionais que seus SAP Cloud Identity Services ou sistemas SAP de destino downstream exijam.

Selecione o botão Salvar para confirmar as alterações.

Atributo do usuário Tipo Suportado para filtragem Exigido pelo SAP Cloud Identity Services userNameCadeia ✓ ✓ emails[type eq "work"].valueCadeia ✓ activebooleano displayNameCadeia urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:managerReferência addresses[type eq "work"].countryCadeia addresses[type eq "work"].localityCadeia addresses[type eq "work"].postalCodeCadeia addresses[type eq "work"].regionCadeia addresses[type eq "work"].streetAddressCadeia name.givenNameCadeia name.familyNameCadeia name.honorificPrefixCadeia phoneNumbers[type eq "fax"].valueCadeia phoneNumbers[type eq "mobile"].valueCadeia phoneNumbers[type eq "work"].valueCadeia urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:costCenterCadeia urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:departmentCadeia urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:divisionCadeia urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumberCadeia urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:organizationCadeia localeCadeia timezoneCadeia userTypeCadeia companyCadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute1Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute2Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute3Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute4Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute5Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute6Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute7Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute8Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute9Cadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute10Cadeia sendMailCadeia mailVerifiedCadeia Atributo de grupo Tipo Suportado para filtragem Exigido pelo SAP Cloud Identity Services idCadeia ✓ ✓ externalIdCadeia displayNameCadeia ✓ urn:sap:cloud:scim:schemas:extension:custom:2.0:Group:nameCadeia urn:sap:cloud:scim:schemas:extension:custom:2.0:Group:descriptionCadeia membersReferência ✓ Para configurar filtros de escopo, consulte as instruções a seguir fornecidas no artigo Filtro de escopo .

Para ativar o serviço de provisionamento Microsoft Entra para SAP Cloud Identity Services, altere o estado Provisioning para On na secção Settings.

Para obter o valor de Escopo na seção Configurações , selecione Sincronizar somente usuários e grupos atribuídos.

Quando estiver pronto para provisionar, selecione Salvar.

Esta operação inicia a sincronização inicial de todos os usuários definidos em Escopo na seção Configurações . Se você tiver o escopo definido como Sincronizar somente usuários e grupos atribuídos e nenhum usuário ou grupo tiver sido atribuído ao aplicativo, nenhuma sincronização ocorrerá até que os usuários sejam atribuídos ao aplicativo.

Disponibilizar um novo utilizador de teste do Microsoft Entra ID para o SAP Cloud Identity Services

Recomenda-se que um único novo utilizador de teste Microsoft Entra seja atribuído ao SAP Cloud Identity Services para testar a configuração automática de provisionamento do utilizador.

- Inicie sessão no centro de administração Microsoft Entra pelo menos como Administrador de Aplicações Cloud e Administrador de Utilizadores.

- Navegue para Entra ID>Users.

- Selecione Novo usuário>Criar novo usuário.

- Digite o Nome principal do usuário e o Nome para exibição do novo usuário de teste. O nome principal do utilizador deve ser único e não ser o mesmo de qualquer utilizador atual ou anterior da Microsoft Entra ou dos Serviços de Identidade na Nuvem da SAP. Selecione Rever + criar e Criar.

- Depois de criar o utilizador de teste, aceda a Entra ID>Aplicações Empresariais.

- Selecione o aplicativo SAP Cloud Identity Services.

- Selecione Usuários e grupos e, em seguida, selecione Adicionar usuário/grupo.

- Na caixa Usuários e grupos , selecione Nenhum selecionado e, na caixa de texto, digite o nome principal do usuário de teste.

- Selecione Selecionar e, em seguida, Atribuir.

- Selecione Provisionamento e, em seguida, selecione Provisionamento sob demanda.

- Na caixa de texto Selecione um usuário ou grupo , digite o nome principal do usuário de teste.

- Selecione Provisão.

- Aguarde a conclusão do provisionamento. Se for bem-sucedido, você verá a mensagem

Modified attributes (successful).

Também pode, opcionalmente, verificar o que o serviço de provisionamento Microsoft Entra irá disponibilizar quando um utilizador sai do âmbito da aplicação.

- Selecione Usuários e grupos.

- Selecione o usuário de teste e, em seguida, selecione Remover.

- Depois que o usuário de teste for removido, selecione Provisionamento e, em seguida, selecione Provisionamento sob demanda.

- Na caixa de texto Selecione um usuário ou grupo , digite o nome principal do usuário de teste que acabou de ser desatribuído.

- Selecione Provisão.

- Aguarde a conclusão do provisionamento.

Por fim, pode remover o utilizador de teste do Microsoft Entra ID.

- Navegue para Entra ID>Users.

- Selecione o usuário de teste, selecione Excluir e selecione OK. Esta ação apaga temporariamente o utilizador de teste no Microsoft Entra ID.

Em seguida, você também pode remover o usuário de teste do SAP Cloud Identity Services.

Identifique os utilizadores existentes na sua aplicação e atribua-os à aplicação empresarial

A Microsoft Entra pode identificar os utilizadores existentes na sua aplicação e simplificar a sua atribuição à aplicação empresarial. Clique no botão descobrir identidades na página de visão geral do provisionamento. Depois de gerado o relatório, terá uma vista de todos os utilizadores da sua aplicação, quais utilizadores da aplicação correspondem a um utilizador do Microsoft Entra ID, quais utilizadores já estão atribuídos à aplicação empresarial no Microsoft Entra ID e quais os utilizadores da aplicação que não estão emparelhados com um utilizador do Microsoft Entra ID. Pode então executar um script simples em PowerShell para atribuir os utilizadores descobertos à aplicação:

Descarrega o ficheiro CorrelatedUsers.ps1.

Criar atribuições de funções de aplicação para utilizadores que atualmente não têm atribuições de funções (ensaio geral):

.\Assign-CorrelatedUsers.ps1 -ServicePrincipalId "7A22..." -DryRunCrie atribuições de função de aplicativo para usuários que não têm atribuições de função no momento:

.\Assign-CorrelatedUsers.ps1 -ServicePrincipalId "7A22..."Espere um minuto para que as alterações se propaguem dentro do Microsoft Entra ID.

A funcionalidade de descoberta requer licenças Entra ID Governance. As organizações sem as licenças necessárias ainda podem seguir os passos abaixo para identificar utilizadores existentes no SAP CLout Identity Services e atribuí-los à aplicação empresarial no Microsoft Entra.

Garantir que os usuários existentes do SAP Cloud Identity Services tenham os atributos correspondentes necessários

Antes de atribuir utilizadores não testados à aplicação SAP Cloud Identity Services no Microsoft Entra ID, deve garantir que quaisquer utilizadores já no SAP Cloud Identity Services que representem as mesmas pessoas que os utilizadores do Microsoft Entra ID, tenham os atributos de mapeamento preenchidos nos serviços SAP Cloud Identity.

No mapeamento de provisionamento, os atributos selecionados como propriedades Matching são usados para corresponder as contas de utilizador em Microsoft Entra ID com as contas de utilizador nos SAP Cloud Identity Services. Se houver um utilizador no Microsoft Entra ID sem correspondência no SAP Cloud Identity Services, então o serviço de provisionamento Microsoft Entra tentará criar um novo utilizador. Se houver um utilizador no Microsoft Entra ID e uma correspondência no SAP Cloud Identity Services, então o serviço de provisionamento Microsoft Entra irá atualizar esse utilizador do SAP Cloud Identity Services. Por esse motivo, você deve garantir que todos os usuários que já estão no SAP Cloud Identity Services tenham os atributos selecionados como Propriedades correspondentes preenchidas, caso contrário, usuários duplicados poderão ser criados. Se precisarem de alterar o atributo correspondente no mapeamento de atributos da vossa aplicação Microsoft Entra, vejam utilizadores correspondentes nos sistemas de origem e destino.

Faça login no Console de administração do SAP Cloud Identity Services,

https://<tenantID>.accounts.ondemand.com/adminouhttps://<tenantID>.trial-accounts.ondemand.com/adminse for uma versão de teste.Navegue até Utilizadores e Autorizações > Export Users.

Selecione todos os atributos necessários para emparelhar utilizadores do Microsoft Entra com os do SAP. Esses atributos incluem o

SCIM ID,userName,emailse outros atributos que você pode estar usando em seus sistemas SAP como identificadores.Selecione Exportar e aguarde até que o navegador baixe o arquivo CSV.

Abra uma janela do PowerShell.

Digite o seguinte script em um editor. Na linha um, se tu selecionaste um atributo de correspondência diferente de

userName, altera o valor da variávelsapScimUserNameFieldpara o nome do atributo dos SAP Cloud Identity Services. Na linha dois, altere o argumento para o nome do ficheiro CSV exportado deUsers-exported-from-sap.csvpara o nome do ficheiro descarregado.$sapScimUserNameField = "userName" $existingSapUsers = import-csv -Path ".\Users-exported-from-sap.csv" -Encoding UTF8 $count = 0 $warn = 0 foreach ($u in $existingSapUsers) { $id = $u.id if (($null -eq $id) -or ($id.length -eq 0)) { write-error "Exported CSV file doesn't contain the ID attribute of SAP Cloud Identity Services users." throw "ID attribute not available, re-export" return } $count++ $userName = $u.$sapScimUserNameField if (($null -eq $userName) -or ($userName.length -eq 0)) { write-warning "SAP Cloud Identity Services user $id doesn't have a $sapScimUserNameField attribute populated" $warn++ } } write-output "$warn of $count users in SAP Cloud Identity Services did not have the $sapScimUserNameFIeld attribute populated."Execute o script. Quando o script for concluído, se houver um ou mais usuários sem o atributo de correspondência necessário, procure esses usuários no arquivo CSV exportado ou no SAP Cloud Identity Services Admin Console. Se esses utilizadores também estiverem presentes no Microsoft Entra, então primeiro é necessário atualizar a representação desses utilizadores nos Serviços de Identidade da SAP Cloud para que os atributos correspondentes sejam preenchidos.

Depois de atualizar os atributos desses usuários no SAP Cloud Identity Services, reexporte os usuários do SAP Cloud Identity Services, conforme descrito nas etapas 2 a 5, e das etapas do PowerShell nesta seção, para confirmar que nenhum usuário no SAP Cloud Identity Services não tem os atributos correspondentes que impediriam o provisionamento para esses usuários.

Agora que tem uma lista de todos os utilizadores obtidos do SAP Cloud Identity Services, compara esses utilizadores do armazenamento de dados da aplicação, com os utilizadores já no Microsoft Entra ID, para determinar quais os utilizadores que devem estar no âmbito de provisionamento.

Recuperar os IDs dos utilizadores no Microsoft Entra ID

Esta secção mostra como interagir com Microsoft Entra ID usando cmdlets Microsoft Graph PowerShell.

Na primeira vez que a sua organização usa estes cmdlets para este cenário, precisa de estar num papel de Administrador Global para permitir que o Microsoft Graph PowerShell seja usado no seu tenant. As interações subsequentes podem usar um papel menos privilegiado, como:

- Administrador de usuários, se você prevê a criação de novos usuários.

- Administrador de aplicativos ou administrador de governança de identidade, se você estiver apenas gerenciando atribuições de função de aplicativo.

Abra o PowerShell.

Se ainda não tiver instalados os módulos PowerShell Microsoft Graph, instale o módulo

Microsoft.Graph.Userse outros usando este comando:Install-Module Microsoft.GraphSe já tiver os módulos instalados, certifique-se de que está a utilizar uma versão recente:

Update-Module microsoft.graph.users,microsoft.graph.identity.governance,microsoft.graph.applicationsLiga-te ao Microsoft Entra ID:

$msg = Connect-MgGraph -ContextScope Process -Scopes "User.ReadWrite.All,Application.ReadWrite.All,AppRoleAssignment.ReadWrite.All,EntitlementManagement.ReadWrite.All"Se for a primeira vez que usa este comando, poderá precisar de consentir para permitir que as ferramentas de linha de comandos do Microsoft Graph tenham estas permissões.

Leia a lista de usuários obtida do armazenamento de dados do aplicativo na sessão do PowerShell. Se a lista de usuários estiver em um arquivo CSV, você poderá usar o cmdlet

Import-Csvdo PowerShell e fornecer o nome do arquivo da seção anterior como argumento.Por exemplo, se o arquivo obtido do SAP Cloud Identity Services tiver o nome Users-exported-from-sap.csv e estiver localizado no diretório atual, digite este comando.

$filename = ".\Users-exported-from-sap.csv" $dbusers = Import-Csv -Path $filename -Encoding UTF8Para outro exemplo, se você estiver usando um banco de dados ou diretório, se o arquivo for nomeado users.csv e localizado no diretório atual, digite este comando:

$filename = ".\users.csv" $dbusers = Import-Csv -Path $filename -Encoding UTF8Escolhe a coluna do ficheiro users.csv que irá corresponder a um atributo de um utilizador em Microsoft Entra ID.

Se estiver a usar SAP Cloud Identity Services, então o mapeamento padrão é o atributo SAP SCIM

userNamecom o atributo Microsoft Entra IDuserPrincipalName:$db_match_column_name = "userName" $azuread_match_attr_name = "userPrincipalName"Por outro exemplo, se estiver a usar uma base de dados ou diretório, pode ter utilizadores numa base de dados onde o valor na coluna chamada

EMailé o mesmo que no atributo Microsoft EntrauserPrincipalName:$db_match_column_name = "EMail" $azuread_match_attr_name = "userPrincipalName"Recupere os IDs desses utilizadores no Microsoft Entra ID.

O script PowerShell a seguir usa os

$dbusersvalores ,$db_match_column_namee$azuread_match_attr_nameespecificados anteriormente. Irá consultar o Microsoft Entra ID para localizar um utilizador que tenha um atributo com um valor correspondente para cada registo no ficheiro de origem. Se houver muitos usuários no arquivo obtido do banco de dados ou diretório de origem do SAP Cloud Identity Services, esse script pode levar vários minutos para ser concluído. Se não tiver um atributo em Microsoft Entra ID que tenha esse valor, e precisar de usar uma expressãocontainsou outra expressão, então terá de personalizar este script e aquele no passo 11 abaixo para usar uma expressão de filtro diferente.$dbu_not_queried_list = @() $dbu_not_matched_list = @() $dbu_match_ambiguous_list = @() $dbu_query_failed_list = @() $azuread_match_id_list = @() $azuread_not_enabled_list = @() $dbu_values = @() $dbu_duplicate_list = @() foreach ($dbu in $dbusers) { if ($null -ne $dbu.$db_match_column_name -and $dbu.$db_match_column_name.Length -gt 0) { $val = $dbu.$db_match_column_name $escval = $val -replace "'","''" if ($dbu_values -contains $escval) { $dbu_duplicate_list += $dbu; continue } else { $dbu_values += $escval } $filter = $azuread_match_attr_name + " eq '" + $escval + "'" try { $ul = @(Get-MgUser -Filter $filter -All -Property Id,accountEnabled -ErrorAction Stop) if ($ul.length -eq 0) { $dbu_not_matched_list += $dbu; } elseif ($ul.length -gt 1) {$dbu_match_ambiguous_list += $dbu } else { $id = $ul[0].id; $azuread_match_id_list += $id; if ($ul[0].accountEnabled -eq $false) {$azuread_not_enabled_list += $id } } } catch { $dbu_query_failed_list += $dbu } } else { $dbu_not_queried_list += $dbu } }Veja os resultados das consultas anteriores. Veja se algum dos utilizadores nos SAP Cloud Identity Services, na base de dados ou no diretório, não pôde ser localizado no Microsoft Entra ID devido a erros ou à ausência de correspondências.

O seguinte script do PowerShell exibirá as contagens de registros que não foram localizados:

$dbu_not_queried_count = $dbu_not_queried_list.Count if ($dbu_not_queried_count -ne 0) { Write-Error "Unable to query for $dbu_not_queried_count records as rows lacked values for $db_match_column_name." } $dbu_duplicate_count = $dbu_duplicate_list.Count if ($dbu_duplicate_count -ne 0) { Write-Error "Unable to locate Microsoft Entra ID users for $dbu_duplicate_count rows as multiple rows have the same value" } $dbu_not_matched_count = $dbu_not_matched_list.Count if ($dbu_not_matched_count -ne 0) { Write-Error "Unable to locate $dbu_not_matched_count records in Microsoft Entra ID by querying for $db_match_column_name values in $azuread_match_attr_name." } $dbu_match_ambiguous_count = $dbu_match_ambiguous_list.Count if ($dbu_match_ambiguous_count -ne 0) { Write-Error "Unable to locate $dbu_match_ambiguous_count records in Microsoft Entra ID as attribute match ambiguous." } $dbu_query_failed_count = $dbu_query_failed_list.Count if ($dbu_query_failed_count -ne 0) { Write-Error "Unable to locate $dbu_query_failed_count records in Microsoft Entra ID as queries returned errors." } $azuread_not_enabled_count = $azuread_not_enabled_list.Count if ($azuread_not_enabled_count -ne 0) { Write-Error "$azuread_not_enabled_count users in Microsoft Entra ID are blocked from sign-in." } if ($dbu_not_queried_count -ne 0 -or $dbu_duplicate_count -ne 0 -or $dbu_not_matched_count -ne 0 -or $dbu_match_ambiguous_count -ne 0 -or $dbu_query_failed_count -ne 0 -or $azuread_not_enabled_count) { Write-Output "You will need to resolve those issues before access of all existing users can be reviewed." } $azuread_match_count = $azuread_match_id_list.Count Write-Output "Users corresponding to $azuread_match_count records were located in Microsoft Entra ID."Quando o script terminar, indicará um erro se algum registo da fonte de dados não estiver localizado no Microsoft Entra ID. Se nem todos os registos dos utilizadores do armazenamento de dados da aplicação forem localizados como utilizadores no Microsoft Entra ID, terá de investigar quais registos não corresponderam e o motivo.

Por exemplo, o endereço de email e o userPrincipalName de alguém podem ter sido alterados em Microsoft Entra ID sem que a propriedade correspondente

mailfosse atualizada na fonte de dados da aplicação. Ou, o usuário pode já ter saído da organização, mas ainda está na fonte de dados do aplicativo. Ou pode haver uma conta de fornecedor ou super-administrador na fonte de dados da aplicação que não corresponde a nenhuma pessoa específica no Microsoft Entra ID.Se havia utilizadores que não podiam ser localizados no Microsoft Entra ID, ou que não estavam ativos e não podiam iniciar sessão, mas quiseres que o acesso deles seja revisto ou que os atributos sejam atualizados no SAP Cloud Identity Services, na base de dados ou no diretório, terás de atualizar a aplicação, a regra de correspondência, ou atualizar ou criar utilizadores Microsoft Entra para eles. Para mais informações sobre qual alteração fazer, veja gerir mapeamentos e contas de utilizador nas aplicações que não foram correspondidas com utilizadores no Microsoft Entra ID.

Se escolher a opção de criar utilizadores no Microsoft Entra ID, pode criar utilizadores em massa utilizando um:

- Um ficheiro CSV, conforme descrito em Bulk, cria utilizadores no centro de administração Microsoft Entra

- O cmdlet New-MgUser

Assegure que estes novos utilizadores são preenchidos com os atributos necessários para que o Microsoft Entra ID os possa posteriormente corresponder aos utilizadores existentes na aplicação, bem como com os atributos exigidos pelo Microsoft Entra ID, incluindo

userPrincipalName,mailNicknameedisplayName. OuserPrincipalNamedeve ser único entre todos os usuários no diretório.Por exemplo, pode ter utilizadores numa base de dados onde o valor na coluna chamada

EMailé o valor que quer usar como nome principal de utilizador do Microsoft Entra, o valor na colunaAliascontém a alcunha de email do ID do Microsoft Entra, e o valor na colunaFull namecontém o nome de apresentação do utilizador.$db_display_name_column_name = "Full name" $db_user_principal_name_column_name = "Email" $db_mail_nickname_column_name = "Alias"Depois, pode usar este script para criar utilizadores do Microsoft Entra para aqueles no SAP Cloud Identity Services, na base de dados ou no diretório que não correspondem aos utilizadores no Microsoft Entra ID. Note que pode ser necessário modificar este script para adicionar atributos Microsoft Entra adicionais necessários na sua organização, ou se o

$azuread_match_attr_namenão formailNicknamenemuserPrincipalName, para fornecer esse atributo Microsoft Entra.$dbu_missing_columns_list = @() $dbu_creation_failed_list = @() foreach ($dbu in $dbu_not_matched_list) { if (($null -ne $dbu.$db_display_name_column_name -and $dbu.$db_display_name_column_name.Length -gt 0) -and ($null -ne $dbu.$db_user_principal_name_column_name -and $dbu.$db_user_principal_name_column_name.Length -gt 0) -and ($null -ne $dbu.$db_mail_nickname_column_name -and $dbu.$db_mail_nickname_column_name.Length -gt 0)) { $params = @{ accountEnabled = $false displayName = $dbu.$db_display_name_column_name mailNickname = $dbu.$db_mail_nickname_column_name userPrincipalName = $dbu.$db_user_principal_name_column_name passwordProfile = @{ Password = -join (((48..90) + (96..122)) * 16 | Get-Random -Count 16 | % {[char]$_}) } } try { New-MgUser -BodyParameter $params } catch { $dbu_creation_failed_list += $dbu; throw } } else { $dbu_missing_columns_list += $dbu } }Depois de adicionar quaisquer utilizadores em falta ao Microsoft Entra ID, execute novamente o script a partir do passo 7. Em seguida, execute o script a partir da etapa 8. Verifique se nenhum erro é relatado.

$dbu_not_queried_list = @() $dbu_not_matched_list = @() $dbu_match_ambiguous_list = @() $dbu_query_failed_list = @() $azuread_match_id_list = @() $azuread_not_enabled_list = @() $dbu_values = @() $dbu_duplicate_list = @() foreach ($dbu in $dbusers) { if ($null -ne $dbu.$db_match_column_name -and $dbu.$db_match_column_name.Length -gt 0) { $val = $dbu.$db_match_column_name $escval = $val -replace "'","''" if ($dbu_values -contains $escval) { $dbu_duplicate_list += $dbu; continue } else { $dbu_values += $escval } $filter = $azuread_match_attr_name + " eq '" + $escval + "'" try { $ul = @(Get-MgUser -Filter $filter -All -Property Id,accountEnabled -ErrorAction Stop) if ($ul.length -eq 0) { $dbu_not_matched_list += $dbu; } elseif ($ul.length -gt 1) {$dbu_match_ambiguous_list += $dbu } else { $id = $ul[0].id; $azuread_match_id_list += $id; if ($ul[0].accountEnabled -eq $false) {$azuread_not_enabled_list += $id } } } catch { $dbu_query_failed_list += $dbu } } else { $dbu_not_queried_list += $dbu } } $dbu_not_queried_count = $dbu_not_queried_list.Count if ($dbu_not_queried_count -ne 0) { Write-Error "Unable to query for $dbu_not_queried_count records as rows lacked values for $db_match_column_name." } $dbu_duplicate_count = $dbu_duplicate_list.Count if ($dbu_duplicate_count -ne 0) { Write-Error "Unable to locate Microsoft Entra ID users for $dbu_duplicate_count rows as multiple rows have the same value" } $dbu_not_matched_count = $dbu_not_matched_list.Count if ($dbu_not_matched_count -ne 0) { Write-Error "Unable to locate $dbu_not_matched_count records in Microsoft Entra ID by querying for $db_match_column_name values in $azuread_match_attr_name." } $dbu_match_ambiguous_count = $dbu_match_ambiguous_list.Count if ($dbu_match_ambiguous_count -ne 0) { Write-Error "Unable to locate $dbu_match_ambiguous_count records in Microsoft Entra ID as attribute match ambiguous." } $dbu_query_failed_count = $dbu_query_failed_list.Count if ($dbu_query_failed_count -ne 0) { Write-Error "Unable to locate $dbu_query_failed_count records in Microsoft Entra ID as queries returned errors." } $azuread_not_enabled_count = $azuread_not_enabled_list.Count if ($azuread_not_enabled_count -ne 0) { Write-Warning "$azuread_not_enabled_count users in Microsoft Entra ID are blocked from sign-in." } if ($dbu_not_queried_count -ne 0 -or $dbu_duplicate_count -ne 0 -or $dbu_not_matched_count -ne 0 -or $dbu_match_ambiguous_count -ne 0 -or $dbu_query_failed_count -ne 0 -or $azuread_not_enabled_count -ne 0) { Write-Output "You will need to resolve those issues before access of all existing users can be reviewed." } $azuread_match_count = $azuread_match_id_list.Count Write-Output "Users corresponding to $azuread_match_count records were located in Microsoft Entra ID."

Garantir que os utilizadores existentes do Microsoft Entra possuem os atributos necessários

Antes de ativar o provisionamento automático de utilizadores, deve decidir quais os utilizadores no Microsoft Entra ID que precisam de acesso ao SAP Cloud Identity Services, e depois verificar se esses utilizadores têm os atributos necessários no Microsoft Entra ID, e que esses atributos estão mapeados para o esquema esperado do SAP Cloud Identity Services.

- Por padrão, o valor do atributo Microsoft Entra, utilizador

userPrincipalNameestá mapeado tanto para os atributosuserNamecomoemails[type eq "work"].valuenos SAP Cloud Identity Services. Se os endereços de e-mail do usuário forem diferentes dos nomes principais do usuário, talvez seja necessário alterar esse mapeamento. - O SAP Cloud Identity Services pode ignorar os

postalCodevalores do atributo se o formato do CEP da empresa não corresponder ao país ou região da empresa. - Por defeito, o atributo Microsoft Entra

countryé mapeado para o campo SAP Cloud Identity Servicesaddresses[type eq "work"].country. Se oscountryvalores do atributo não forem códigos de país ISO 3166 de dois caracteres, a criação desses usuários no SAP Cloud Identity Services poderá falhar. Para obter mais informações, consulte countries.properties. - Por defeito, o atributo Microsoft Entra

departmenté mapeado para o atributo SAP Cloud Identity Servicesurn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department. Se Microsoft Entra utilizadores tiverem valores do atributodepartment, esses valores devem corresponder aos departamentos já configurados no SAP Cloud Identity Services, caso contrário a criação ou atualização do utilizador falhará. Para obter mais informações, consulte departments.properties. Se os valoresdepartmentdos utilizadores do Microsoft Entra não forem consistentes com os do ambiente SAP, deve atualizar os valores dos departamentos no Microsoft Entra, atualizar os valores permitidos no SAP Cloud Identity Services ou remover o mapeamento, antes de atribuir utilizadores. - O endpoint SCIM do SAP Cloud Identity Services exige que determinados atributos tenham um formato específico. Você pode saber mais sobre esses atributos e seu formato específico aqui.

Atribuir utilizadores à aplicação SAP Cloud Identity Services no Microsoft Entra ID

Microsoft Entra ID utiliza um conceito chamado assignments para determinar quais os utilizadores que devem ter acesso a aplicações selecionadas. No contexto do provisionamento automático de utilizadores, se o valor de Definições de Scope for Sincronizar apenas os utilizadores e grupos atribuídos, então apenas os utilizadores e grupos que foram atribuídos a um papel de aplicação daquela aplicação no Microsoft Entra ID são sincronizados com o SAP Cloud Identity Services. Ao atribuir um usuário ao SAP Cloud Identity Services, você deve selecionar qualquer função válida específica do aplicativo (se disponível) na caixa de diálogo de atribuição. Os usuários com a função Acesso Padrão são excluídos do provisionamento. Atualmente, a única função disponível para o SAP Cloud Identity Services é Usuário.

Se o provisionamento já tiver sido habilitado para o aplicativo, verifique se o provisionamento do aplicativo não está em quarentena antes de atribuir mais usuários ao aplicativo. Resolva quaisquer problemas que estejam a causar a quarentena, antes de continuar.

Verifique se há utilizadores presentes no SAP Cloud Identity Services e que ainda não estejam atribuídos à aplicação no Microsoft Entra ID

Os passos anteriores avaliaram se os utilizadores no SAP Cloud Identity Services também existem como utilizadores no Microsoft Entra ID. No entanto, podem não estar todas atualmente atribuídas às funções da aplicação no Microsoft Entra ID. Portanto, as próximas etapas são ver quais usuários não têm atribuições para funções de aplicativo.

Usando o PowerShell, procure o ID da entidade de serviço para a entidade de serviço do aplicativo.

Por exemplo, se o aplicativo empresarial for chamado

SAP Cloud Identity Services, digite os seguintes comandos:$azuread_app_name = "SAP Cloud Identity Services" $azuread_sp_filter = "displayName eq '" + ($azuread_app_name -replace "'","''") + "'" $azuread_sp = Get-MgServicePrincipal -Filter $azuread_sp_filter -AllRecupere os utilizadores que atualmente têm atribuições à aplicação no Microsoft Entra ID.

Isso baseia-se na

$azuread_spvariável definida no comando anterior.$azuread_existing_assignments = @(Get-MgServicePrincipalAppRoleAssignedTo -ServicePrincipalId $azuread_sp.Id -All)Compare a lista de IDs de utilizador dos utilizadores já presentes tanto no SAP Cloud Identity Services como no Microsoft Entra ID com os utilizadores atualmente atribuídos à aplicação no Microsoft Entra ID. Este script baseia-se no

$azuread_match_id_listconjunto de variáveis nas seções anteriores:$azuread_not_in_role_list = @() foreach ($id in $azuread_match_id_list) { $found = $false foreach ($existing in $azuread_existing_assignments) { if ($existing.principalId -eq $id) { $found = $true; break; } } if ($found -eq $false) { $azuread_not_in_role_list += $id } } $azuread_not_in_role_count = $azuread_not_in_role_list.Count Write-Output "$azuread_not_in_role_count users in the application's data store aren't assigned to the application roles."Se zero utilizadores não forem atribuídos a funções de aplicação, indicando que todos os utilizadores estão atribuídos a funções de aplicação, então isto indica que não havia utilizadores em comum entre o Microsoft Entra ID e os SAP Cloud Identity Services, pelo que não são necessárias alterações. No entanto, se um ou mais usuários já no SAP Cloud Identity Services não estiverem atualmente atribuídos às funções do aplicativo, você precisará continuar o procedimento e adicioná-los a uma das funções do aplicativo.

Selecione a função do principal do serviço da aplicação.

$azuread_app_role_name = "User" $azuread_app_role_id = ($azuread_sp.AppRoles | where-object {$_.AllowedMemberTypes -contains "User" -and $_.DisplayName -eq "User"}).Id if ($null -eq $azuread_app_role_id) { write-error "role $azuread_app_role_name not located in application manifest"}Criar atribuições de funções de aplicação para utilizadores que já estejam presentes no SAP Cloud Identity Services e no Microsoft Entra, e que atualmente não tenham atribuições de funções à aplicação:

foreach ($u in $azuread_not_in_role_list) { $res = New-MgServicePrincipalAppRoleAssignedTo -ServicePrincipalId $azuread_sp.Id -AppRoleId $azuread_app_role_id -PrincipalId $u -ResourceId $azuread_sp.Id }Espere um minuto para que as alterações se propaguem dentro do Microsoft Entra ID.

No próximo ciclo de provisionamento do Microsoft Entra, o serviço de provisionamento Microsoft Entra irá comparar a representação dos utilizadores atribuídos à aplicação com a representação no SAP Cloud Identity Services, e atualizar os utilizadores do SAP Cloud Identity Services para terem os atributos do Microsoft Entra ID.

Atribuir usuários restantes e monitorar a sincronização inicial

Quando o teste for concluído, um usuário for provisionado com êxito para o SAP Cloud Identity Services e todos os usuários existentes do SAP Cloud Identity Services forem atribuídos à função do aplicativo, você poderá atribuir quaisquer usuários autorizados adicionais ao aplicativo SAP Cloud Identity Services seguindo uma das instruções aqui:

- Pode atribuir cada utilizador individual à aplicação na centro de administração Microsoft Entra,

- Você pode atribuir usuários individuais ao aplicativo por meio do cmdlet

New-MgServicePrincipalAppRoleAssignedTodo PowerShell, conforme mostrado na seção anterior, ou - Se a sua organização tiver uma licença para Microsoft Entra ID Governance, também pode implementar políticas de gestão de direitos para automatizar a atribuição de acessos.

Uma vez que os utilizadores sejam atribuídos ao papel de aplicação e estejam dentro do âmbito de provisionamento, o serviço de provisionamento Microsoft Entra irá providenciá-los para os SAP Cloud Identity Services. Note-se que a sincronização inicial demora mais tempo a realizar do que as sincronizações subsequentes, que ocorrem aproximadamente a cada 40 minutos enquanto o serviço de provisionamento Microsoft Entra está a funcionar.

Se você não vir usuários sendo provisionados, revise as etapas no guia de solução de problemas para que nenhum usuário seja provisionado. Depois, verifique o registo de provisionamento através das APIs centro de administração Microsoft Entra ou Graph. Filtre o log para o status Falha. Se houver falhas no Código de Erro DuplicateTargetEntries, isto indica uma ambiguidade nas regras de correspondência de provisionamento, e precisa de atualizar os utilizadores do Microsoft Entra ou os mapeamentos usados para a correspondência, para garantir que cada utilizador do Microsoft Entra corresponda a um único utilizador da aplicação. Em seguida, filtre o log para a ação Criar e estado Ignorado. Se os utilizadores foram ignorados com o código SkipReason NotEffectivelyEntitled, isto pode indicar que as contas de utilizador no Microsoft Entra ID não foram correspondidas porque o estado da conta de utilizador estava como Disabled.

Configurar o logon único

Você também pode optar por ativar o logon único baseado em SAML para o SAP Cloud Identity Services, seguindo as instruções fornecidas no artigo de logon único do SAP Cloud Identity Services. O logon único pode ser configurado independentemente do provisionamento automático do usuário, embora esses dois recursos se complementem.

Monitorar o provisionamento

Pode usar a secção Detalhes de Sincronização para monitorizar o progresso e seguir os links para o relatório de atividade de provisionamento, que descreve todas as ações realizadas pelo serviço de provisionamento Microsoft Entra nos SAP Cloud Identity Services. Também pode monitorizar o projeto de provisionamento através das APIs Microsoft Graph.

Para mais informações sobre como ler os registos de provisão de Microsoft Entra, consulte Relatórios sobre provisão automática de contas de utilizador.

Manter atribuições de função da aplicação

À medida que os utilizadores atribuídos à aplicação são atualizados no Microsoft Entra ID, essas alterações são automaticamente provisionadas para o SAP Cloud Identity Services.

Se tiver o Microsoft Entra ID Governance, pode automatizar alterações nas atribuições de funções da aplicação para SAP Cloud Identity Services no Microsoft Entra ID, adicionar ou remover atribuições à medida que as pessoas entram na organização, ou saem ou mudam de funções.

- Você pode realizar uma revisão de acesso única ou recorrente das atribuições de função do aplicativo.

- Você pode criar um pacote de acesso de gerenciamento de direitos para este aplicativo. Você pode ter políticas para que os usuários recebam acesso, seja quando eles solicitarem, por um administrador, automaticamente com base em regras, ou por meio de fluxos de trabalho do ciclo de vida.

Atualizar um aplicativo SAP Cloud Identity Services para usar o endpoint SCIM 2.0 do SAP Cloud Identity Services

Em setembro de 2025, a Microsoft lançou um conector SCIM 2.0 para o SAP Cloud Identity Services, que adicionou suporte para provisionamento e desprovisionamento de grupos nos SAP Cloud Identity Services, atributos de extensão personalizados e a concessão OAuth 2.0 Client Credentials.

A conclusão das etapas abaixo permitirá que os clientes que já usavam anteriormente o conector do SAP Cloud Identity Services alternem do endpoint SCIM 1.0 para o endpoint SCIM 2.0.

Inicie sessão no centro de administração Microsoft Entra pelo menos como Cloud Application Administrator.

Navegue por Entra ID > Aplicações Empresariais > SAP Cloud Identity Services.

Na seção Propriedades , copie a ID do objeto.

Numa nova janela do navegador web, vá a https://developer.microsoft.com/graph/graph-explorer e inicie sessão como administrador do Microsoft Entra tenant onde a sua aplicação foi adicionada.

Verifique se a conta que está sendo usada tem as permissões corretas. A permissão "Directory.ReadWrite.All" é necessária para fazer essa alteração.

Usando a ID do objeto selecionada no aplicativo anteriormente, execute o seguinte comando.

GET https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs/

- Tomando o valor "ID" do corpo de resposta do

GETpedido do exemplo anterior, executa o seguinte comando, substituindo "[job-id]" pelo valor ID doGETpedido. O valor deve ter o formato "sapcloudidentityservices.xxxxxxxxxxxxxxx.xxxxxxxxxxxxxxx":

DELETE https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs/[job-id]

- No Microsoft Graph Explorer, execute o seguinte comando. Substitua "[object-id]" pelo ID da entidade de serviço (ID do objeto) copiado da terceira etapa.

POST https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs { "templateId": "sapcloudidentityservices" }

Retorne à primeira janela do navegador da Web e selecione a guia Provisionamento para seu aplicativo. Sua configuração é redefinida. Você pode confirmar que a atualização foi bem-sucedida confirmando que o ID do trabalho começa com "sapcloudidentityservices".

Atualize o URL do inquilino na secção Credenciais de administrador para o seguinte:

https://<tenantID>.accounts.ondemand.com/scim, ouhttps://<tenantid>.trial-accounts.ondemand.com/service/scimse for uma versão experimental.Restaure quaisquer alterações anteriores feitas no aplicativo (detalhes de autenticação, filtros de escopo, mapeamentos de atributos personalizados) e reative o provisionamento.

Nota

A falha em restaurar as configurações anteriores pode levar à atualização inesperada de atributos (name.formatted, por exemplo) no SAP Cloud Identity Services. Certifique-se de verificar a configuração antes de habilitar o provisionamento.

Changelog

- 30/09/2025 – Lançada para Disponibilidade Geral uma nova versão do conector SAP Cloud Identity Services que usa um endpoint SCIM 2.0. A nova versão suporta provisionamento e desprovisionamento de grupo para SAP Cloud Identity Services, atributos de extensão personalizados e a concessão de credenciais de cliente OAuth 2.0.

Mais recursos

- Gerenciando o provisionamento de contas de usuário para aplicativos corporativos

- O que é o acesso a aplicações e o login único com Microsoft Entra ID?

- Gerencie o acesso aos seus aplicativos SAP

- Controlar o acesso de aplicativos em seu ambiente