Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

O Microsoft Entra ID oferece suporte para provisionamento de utilizadores em aplicações SaaS não Microsoft, como Salesforce, G Suite e outras. Se ativar o provisionamento de utilizadores para uma aplicação SaaS que não seja da Microsoft, o centro de administração do Microsoft Entra controla os valores dos atributos através de mapeamentos de atributos.

Antes de começar, certifique-se de que está familiarizado com os conceitos de gestão de aplicações e início de sessão único (SSO). Confira os links a seguir:

- Quickstart Series sobre Gestão de Aplicações em Microsoft Entra ID

- O que é o Início de Sessão Único (SSO)?

Existe um conjunto pré-configurado de atributos e mapeamentos de atributos entre os objetos de utilizador da Microsoft Entra e os objetos de utilizador de cada aplicação SaaS. Algumas aplicações gerem outros tipos de objetos juntamente com Utilizadores, como Grupos.

Você pode personalizar os mapeamentos de atributos padrão de acordo com suas necessidades de negócios. Portanto, você pode alterar ou excluir mapeamentos de atributos existentes ou criar novos mapeamentos de atributos.

Nota

Para além de configurar mapeamentos de atributos através da interface Microsoft Entra, pode rever, descarregar e editar a representação JSON do seu esquema.

Editando mapeamentos de atributos do usuário

Siga estas etapas para acessar o recurso Mapeamentos do provisionamento do usuário:

Inicia sessão no centro de administração Microsoft Entra pelo menos como um Administrador de Aplicações.

Navegue para Entra ID>Aplicações Empresariais.

É apresentada uma lista de todas as aplicações configuradas, incluindo as aplicações que foram adicionadas a partir da galeria.

Selecione qualquer aplicativo para carregar seu painel de gerenciamento de aplicativos, onde você pode exibir relatórios e gerenciar as configurações do aplicativo.

Selecione Provisionamento para gerenciar as configurações de provisionamento de conta de usuário para o aplicativo selecionado.

Expanda Mappings para visualizar e editar os atributos do utilizador que fluem entre Microsoft Entra ID e a aplicação alvo. Se o aplicativo de destino oferecer suporte a ele, esta seção permitirá que você configure opcionalmente o provisionamento de grupos e contas de usuário.

Selecione uma configuração de Mapeamentos para abrir o ecrã Mapeamento de Atributos relacionado. Os aplicativos SaaS exigem determinados mapeamentos de atributos para funcionar corretamente. Para atributos necessários, o recurso Excluir não está disponível.

Nesta captura de ecrã, pode ver que o atributo Username de um objeto gerido no Salesforce está preenchido com o valor userPrincipalName do Microsoft Entra Object ligado.

Nota

Limpar Criar não afeta os usuários existentes. Se Criar não estiver selecionado, não será possível criar novos usuários.

Selecione um Mapeamento de Atributo existente para abrir o Ecrã Editar Atributo. Aqui pode editar os atributos de utilizador que fluem entre o Microsoft Entra ID e a aplicação de destino.

Noções básicas sobre tipos de mapeamento de atributos

Com os mapeamentos de atributos, controla como os atributos são preenchidos numa aplicação SaaS que não seja da Microsoft. Há quatro tipos diferentes de mapeamento suportados:

Direct – o atributo alvo é preenchido com o valor de um atributo do objeto ligado em Microsoft Entra ID.

Constante – o atributo de destino é preenchido com uma cadeia de caracteres específica especificada.

Expressão - o atributo de destino é preenchido com base no resultado de uma expressão semelhante a um script. Para mais informações sobre expressões, consulte Escrever Expressões para Mapeamento de Atributos no Microsoft Entra ID.

Nota

O comprimento máximo suportado para uma expressão de mapeamento de um único atributo é de 10.000 caracteres.

Nenhum - o atributo de destino é deixado sem modificações. No entanto, se o atributo de destino estiver vazio, ele será preenchido com o valor padrão especificado.

Junto com esses quatro tipos básicos, mapeamentos de atributos personalizados suportam o conceito de uma atribuição de valor padrão opcional. A atribuição padrão de valor garante que um atributo alvo é preenchido com um valor se não houver valor no Microsoft Entra ID ou no objeto alvo. A configuração mais comum é deixar isso em branco. Para mais informações sobre atributos de mapeamento, veja Como funciona o Provisionamento de Aplicações em Microsoft Entra ID.

Noções básicas sobre propriedades de mapeamento de atributos

Na seção anterior, você foi apresentado à propriedade de tipo de mapeamento de atributo. Juntamente com esta propriedade, os mapeamentos de atributos também suportam os atributos:

- Atributo de origem - O atributo do utilizador do sistema original (exemplo: Microsoft Entra ID).

- Atributo de destino – O atributo de usuário no sistema de destino (exemplo: ServiceNow).

-

Valor padrão se nulo (opcional) - O valor que é passado para o sistema de destino se o atributo de origem for nulo. Esse valor só é provisionado quando um usuário é criado. O "valor padrão quando nulo" não é provisionado ao atualizar um usuário existente. Por exemplo, adicione um valor padrão para o cargo, ao criar um usuário, com a expressão:

Switch(IsPresent([jobTitle]), "DefaultValue", "True", [jobTitle]). Para mais informações sobre expressões, consulte Reference para escrever expressões para mapeamentos de atributos em Microsoft Entra ID. -

Corresponder objetos usando este atributo – Se este mapeamento deve ser usado para identificar exclusivamente os utilizadores entre o sistema de origem e o sistema de destino. Usado no atributo

userPrincipalNameou de e-mail em Microsoft Entra ID e mapeado para um campo de nome de utilizador numa aplicação de destino. - Precedência de correspondência – Vários atributos de correspondência podem ser definidos. Quando há vários, eles são avaliados na ordem definida por este campo. Assim que uma correspondência é encontrada, nenhum outro atributo correspondente é avaliado. Embora você possa definir quantos atributos correspondentes desejar, considere se os atributos que você está usando como atributos correspondentes são realmente exclusivos e precisam ser atributos correspondentes. Geralmente, os clientes têm um ou dois atributos correspondentes em sua configuração.

-

Aplique o mapeamento.

- Sempre – Aplique esse mapeamento nas ações de criação e atualização do usuário.

- Somente durante a criação - Aplique esse mapeamento somente em ações de criação de usuário.

Associação de utilizadores nos sistemas de origem e de destino

O serviço de provisionamento Microsoft Entra pode ser implementado tanto em cenários "green field" (onde os utilizadores não existem no sistema alvo) como em cenários "brownfield" (onde os utilizadores já existem no sistema alvo). Para oferecer suporte a ambos os cenários, o serviço de provisionamento usa o conceito de atributos correspondentes. Os atributos correspondentes permitem determinar como identificar exclusivamente um usuário na origem e corresponder ao usuário no destino. Como parte do planejamento de sua implantação, identifique o atributo que pode ser usado para identificar exclusivamente um usuário nos sistemas de origem e de destino. Aspetos a ter em conta:

- Os atributos correspondentes devem ser exclusivos: os clientes geralmente usam atributos como userPrincipalName, mail ou ID de objeto como o atributo correspondente.

- Vários atributos podem ser usados como atributos correspondentes: você pode definir vários atributos a serem avaliados ao fazer a correspondência de usuários e a ordem em que eles são avaliados (definida como precedência correspondente na interface do usuário). Se, por exemplo, você definir três atributos como atributos correspondentes e um usuário for correspondido exclusivamente depois de avaliar os dois primeiros atributos, o serviço não avaliará o terceiro atributo. O serviço avalia atributos correspondentes na ordem especificada e para de avaliar quando uma correspondência é encontrada.

- O valor na origem e o destino não precisam corresponder exatamente: O valor no destino pode ser uma função do valor na origem. Assim, pode-se ter um atributo emailAddress na origem e userPrincipalName no destino e corresponder por uma função do atributo emailAddress que substitui alguns caracteres por algum valor constante.

- Não há suporte para correspondência com base em uma combinação de atributos: a maioria dos aplicativos não oferece suporte a consultas com base em duas propriedades. Portanto, não é possível fazer a correspondência com base em uma combinação de atributos. É possível avaliar propriedades individualmente uma após a outra.

- Todos os usuários devem ter um valor para pelo menos um atributo correspondente: Se você definir um atributo correspondente, todos os usuários deverão ter um valor para esse atributo no sistema de origem. Se, por exemplo, você definir userPrincipalName como o atributo correspondente, todos os usuários deverão ter um userPrincipalName. Se você definir vários atributos correspondentes (por exemplo, extensionAttribute1 e mail), nem todos os usuários precisarão ter o mesmo atributo correspondente. Um usuário pode ter um extensionAttribute1 mas não email, enquanto outro usuário pode ter mail, mas não extensionAttribute1.

- O aplicativo de destino deve oferecer suporte à filtragem no atributo correspondente: os desenvolvedores de aplicativos permitem a filtragem de um subconjunto de atributos em sua API de usuário ou grupo. Para aplicativos na galeria, garantimos que o mapeamento de atributo padrão seja para um atributo no qual a API do aplicativo de destino oferece suporte à filtragem. Ao alterar o atributo de correspondência predefinido para a aplicação destino, verifique a documentação da API não Microsoft para garantir que o atributo pode ser filtrado.

Editando mapeamentos de atributos de grupo

Um número selecionado de aplicações, como ServiceNow, Box e G Suite, suporta a capacidade de provisionar objetos de grupo e de utilizador. Os objetos de grupo podem conter propriedades de grupo, como nomes para exibição e aliases de email, juntamente com membros do grupo.

O provisionamento de grupo pode ser opcionalmente habilitado ou desabilitado selecionando o mapeamento de grupo em Mapeamentos e definindo Habilitado para a opção desejada na tela Mapeamento de Atributos.

Os atributos provisionados como parte de objetos Group podem ser personalizados da mesma maneira que os objetos User, descritos anteriormente.

Gorjeta

O provisionamento de objetos de grupo (propriedades e membros) é um conceito distinto da atribuição de grupos a um aplicativo. É possível atribuir um grupo a um aplicativo, mas apenas provisionar os objetos de usuário contidos no grupo. O provisionamento de objetos de grupo completos não é necessário para usar grupos em atribuições.

Editando a lista de atributos suportados

Os atributos de usuário suportados para um determinado aplicativo são pré-configurados. A maioria das APIs de gerenciamento de usuários do aplicativo não oferece suporte à descoberta de esquema. Assim, o serviço de provisionamento Microsoft Entra não consegue gerar dinamicamente a lista de atributos suportados ao fazer chamadas para a aplicação.

No entanto, algumas aplicações suportam atributos personalizados, e o serviço de provisionamento Microsoft Entra pode ler e escrever em atributos personalizados. Para introduzir as suas definições no centro de administração Microsoft Entra, selecione a caixa de seleção Mostrar opções avançadas no fundo do ecrã Mapeamento de Atributos e depois selecione Editar lista de atributos para da sua aplicação.

Os aplicativos e sistemas que suportam a personalização da lista de atributos incluem:

- Salesforce

- ServiceNow

- Workday para Active Directory / Workday para Microsoft Entra ID

- Fatores de Sucesso para Active Directory / Fatores de Sucesso para Microsoft Entra ID

- Microsoft Entra ID (Microsoft Entra ID Graph API atributos predefinidos e extensões personalizadas de diretórios são suportadas). Para mais informações sobre a criação de extensões, veja Atributos de sincronização de extensões para Microsoft Entra Provisionamento de Aplicações e Problemas conhecidos para o provisionamento em Microsoft Entra ID

- Aplicações que suportam System for Cross-domain Identity (SCIM) 2.0

- O Microsoft Entra ID suporta writeback para Workday ou SuccessFactors para metadados XPATH e JSONPath. O Microsoft Entra ID não suporta novos atributos Workday ou SuccessFactors que não estejam incluídos no esquema padrão

Nota

Editar a lista de atributos suportados é apenas recomendado para administradores que tenham personalizado o esquema das suas aplicações e sistemas, e que tenham conhecimento direto de como os seus atributos personalizados foram definidos ou se um atributo de origem não é automaticamente exibido na interface do centro de administração Microsoft Entra. Isso às vezes requer familiaridade com as APIs e ferramentas de desenvolvedor fornecidas por um aplicativo ou sistema. A capacidade de editar a lista de atributos suportados é bloqueada por padrão, mas os clientes podem habilitar o recurso navegando até a seguinte URL: https://portal.azure.com/?Microsoft_AAD_Connect_Provisioning_forceSchemaEditorEnabled=true . Em seguida, você pode navegar até seu aplicativo para exibir a lista de atributos.

Nota

Quando um atributo de extensão de diretório no Microsoft Entra ID não aparece automaticamente no menu suspenso do mapeamento de atributos, pode adicioná-lo manualmente à "lista de atributos do Microsoft Entra". Ao adicionar manualmente atributos de extensão de diretório Microsoft Entra numa aplicação de provisionamento, note que os nomes dos atributos das extensões de diretório são sensíveis a maiúsculas e minúsculas. Por exemplo: Se você tiver um atributo de extensão de diretório chamado extension_53c9e2c0exxxxxxxxxxxxxxxx_acmeCostCenter, certifique-se de inseri-lo no mesmo formato definido no diretório. Não há suporte para o provisionamento de atributos de extensão de diretório de vários valores.

Quando você está editando a lista de atributos suportados, as seguintes propriedades são fornecidas:

- Nome - O nome do sistema do atributo, conforme definido no esquema do objeto de destino.

-

Type - O tipo de dados que o atributo armazena, conforme definido no esquema do objeto de destino, que pode ser um dos seguintes tipos.

- Binário - O atributo contém dados binários.

- Boolean - Atributo contém um valor True ou False.

- DateTime - O atributo contém uma cadeia de caracteres de data.

- Inteiro - O atributo contém um inteiro.

- Referência - O atributo contém uma ID que faz referência a um valor armazenado em outra tabela no aplicativo de destino.

- String - O atributo contém uma cadeia de texto.

- Chave primária? - Se o atributo é definido como um campo de chave primária no esquema do objeto de destino.

- Necessária? - Se o atributo deve ser preenchido no aplicativo ou sistema de destino.

- Multivalor? - Se o atributo suporta vários valores.

- Caso exato? - Se os valores dos atributos são avaliados de forma sensível a maiúsculas e minúsculas.

- Expressão API - Não use, a menos que seja instruído a fazê-lo pela documentação para um conector de provisionamento específico (como Workday).

-

Atributo de objeto referenciado - Se for um atributo de tipo de referência, esse menu permite selecionar a tabela e o atributo no aplicativo de destino que contém o valor associado ao atributo. Por exemplo, se você tiver um atributo chamado "Departamento" cujo valor armazenado faça referência a um objeto em uma tabela separada "Departamentos", selecione

Departments.Name. As tabelas de referência e os campos principais de ID suportados para uma dada aplicação estão pré-configurados e não podem ser editados usando o centro de administração Microsoft Entra. No entanto, pode editá-los usando o Microsoft Graph API.

Provisionamento de um atributo de extensão personalizado para um aplicativo compatível com SCIM

O SCIM Request for Comments (RFC) define um esquema principal de usuário e grupo, ao mesmo tempo em que permite extensões para o esquema para atender às necessidades do seu aplicativo. Para adicionar um atributo personalizado a um aplicativo SCIM:

Inicia sessão no centro de administração Microsoft Entra pelo menos como um Administrador de Aplicações.

Navegue para Entra ID>Aplicações Empresariais.

Selecione seu aplicativo e, em seguida, selecione Provisionamento.

Em Mapeamentos, selecione o objeto (usuário ou grupo) ao qual você deseja adicionar um atributo personalizado.

Na parte inferior da página, selecione Mostrar opções avançadas.

Selecione Editar lista de atributos para AppName.

Nota

Se a opção Editar atributos para AppName não aparecer, navegue até à sua aplicação usando a URL

https://portal.azure.com/?Microsoft_AAD_Connect_Provisioning_forceSchemaEditorEnabled=truepara ativar o editor de esquemas.Na parte inferior da lista de atributos, insira informações sobre o atributo personalizado nos campos fornecidos. Em seguida, selecione Adicionar atributo.

Para aplicativos SCIM, o nome do atributo deve seguir o padrão mostrado no exemplo. O "CustomExtensionName" e o "CustomAttribute" podem ser personalizados de acordo com os requisitos do seu aplicativo, por exemplo: urn:ietf:params:scim:schemas:extension:CustomExtensionName:2.0:User:CustomAttribute

Estas instruções só são aplicáveis a aplicações compatíveis com SCIM. Aplicações como o ServiceNow e o Salesforce não estão integradas com o Microsoft Entra ID usando SCIM, e por isso não requerem este namespace específico ao adicionar um atributo personalizado.

Os atributos personalizados não podem ser atributos referenciais, atributos de vários valores ou atributos de tipo complexo. Atualmente, atributos de extensão personalizados de vários valores e tipos complexos são suportados apenas para aplicativos na galeria. O cabeçalho do esquema de extensão personalizado é omitido no exemplo porque não é enviado em pedidos pelo cliente SCIM da Microsoft Entra.

Exemplo de representação de um usuário com um atributo de extensão:

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User",

"urn:ietf:params:scim:schemas:extension:enterprise:2.0:User"

],

"userName": "bjensen",

"id": "48af03ac28ad4fb88478",

"externalId": "bjensen",

"name": {

"formatted": "Ms. Barbara J Jensen III",

"familyName": "Jensen",

"givenName": "Barbara"

},

"urn:ietf:params:scim:schemas:extension:enterprise:2.0:User": {

"employeeNumber": "701984",

"costCenter": "4130",

"organization": "Universal Studios",

"division": "Theme Park",

"department": "Tour Operations",

"manager": {

"value": "26118915-6090-4610-87e4-49d8ca9f808d",

"$ref": "../Users/26118915-6090-4610-87e4-49d8ca9f808d",

"displayName": "John Smith"

}

},

"urn:ietf:params:scim:schemas:extension:CustomExtensionName:2.0:User": {

"CustomAttribute": "701984",

},

"meta": {

"resourceType": "User",

"created": "2010-01-23T04:56:22Z",

"lastModified": "2011-05-13T04:42:34Z",

"version": "W\/\"3694e05e9dff591\"",

"location": "https://example.com/v2/Users/00aa00aa-bb11-cc22-dd33-44ee44ee44ee"

}

}

Atribuir uma função a uma aplicação SCIM

Use as etapas no exemplo para provisionar funções de aplicativo para um usuário para seu aplicativo. A descrição é específica para aplicativos SCIM personalizados. Para aplicativos de galeria, como Salesforce e ServiceNow, use os mapeamentos de função predefinidos. Os marcadores descrevem como transformar o atributo AppRoleAssignments para o formato esperado pelo aplicativo.

- Mapear um appRoleAssignment no Microsoft Entra ID para uma função na sua aplicação requer que o atributo seja transformado usando uma expressão. O atributo appRoleAssignment não deve ser mapeado diretamente para um atributo role sem usar uma expressão para analisar os detalhes da função.

Nota

Ao provisionar funções de aplicativos corporativos, o padrão SCIM define os atributos de função de usuário corporativo de forma diferente. Para mais informações, consulte Desenvolver e planear o provisionamento para um endpoint SCIM em Microsoft Entra ID.

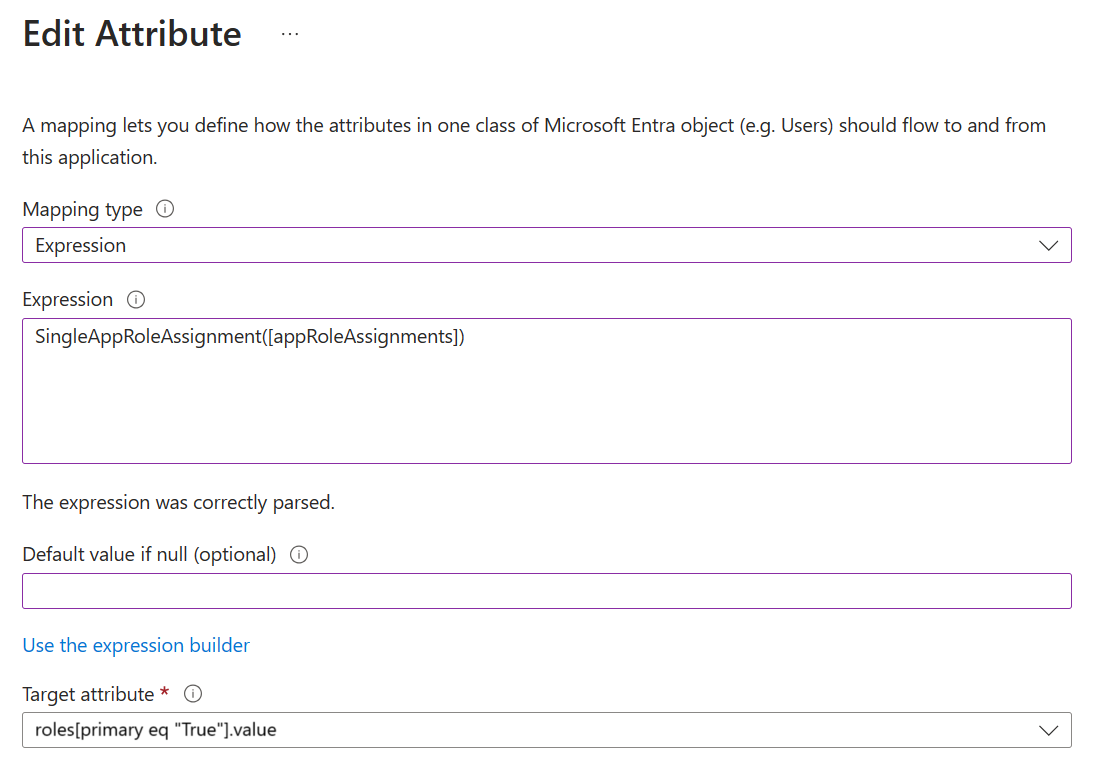

SingleAppRoleAssignment

Quando usar: use a expressão SingleAppRoleAssignment para provisionar uma única função para um usuário e especificar a função principal.

Como configurar: Utilize os passos descritos para navegar até à página de mapeamento de atributos e use a expressão SingleAppRoleAssignment para mapear para o atributo roles. Há três atributos de função para escolher (roles[primary eq "True"].display, roles[primary eq "True"].typee roles[primary eq "True"].value). Você pode optar por incluir qualquer um ou todos os atributos de função em seus mapeamentos. Se você quiser incluir mais de um, basta adicionar um novo mapeamento e incluí-lo como o atributo de destino.

Aspetos a considerar

- Certifique-se de que várias funções não estão atribuídas a um utilizador. Não há garantia de qual função será provisionada.

- Verifique o

SingleAppRoleAssignmentsatributo. O atributo não é compatível com a definição de escopo comoSync All users and groups.

Exemplo de pedido (POST)

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"externalId": "alias",

"userName": "alias@contoso.OnMicrosoft.com",

"active": true,

"displayName": "First Name Last Name",

"meta": {

"resourceType": "User"

},

"roles": [

{

"primary": true,

"type": "WindowsAzureActiveDirectoryRole",

"value": "Admin"

}

]

}

Exemplo de saída (PATCH)

{

"schemas": [

"urn:ietf:params:scim:api:messages:2.0:PatchOp"

],

"Operations": [

{

"op": "Add",

"path": "roles",

"value": [

{

"value": "{\"id\":\"06b07648-ecfe-589f-9d2f-6325724a46ee\",\"value\":\"25\",\"displayName\":\"Role1234\"}"

}

]

}

]

}

Os formatos de solicitação no PATCH e POST diferem. Para garantir que POST e PATCH sejam enviados no mesmo formato, você pode usar o sinalizador de recurso descrito aqui.

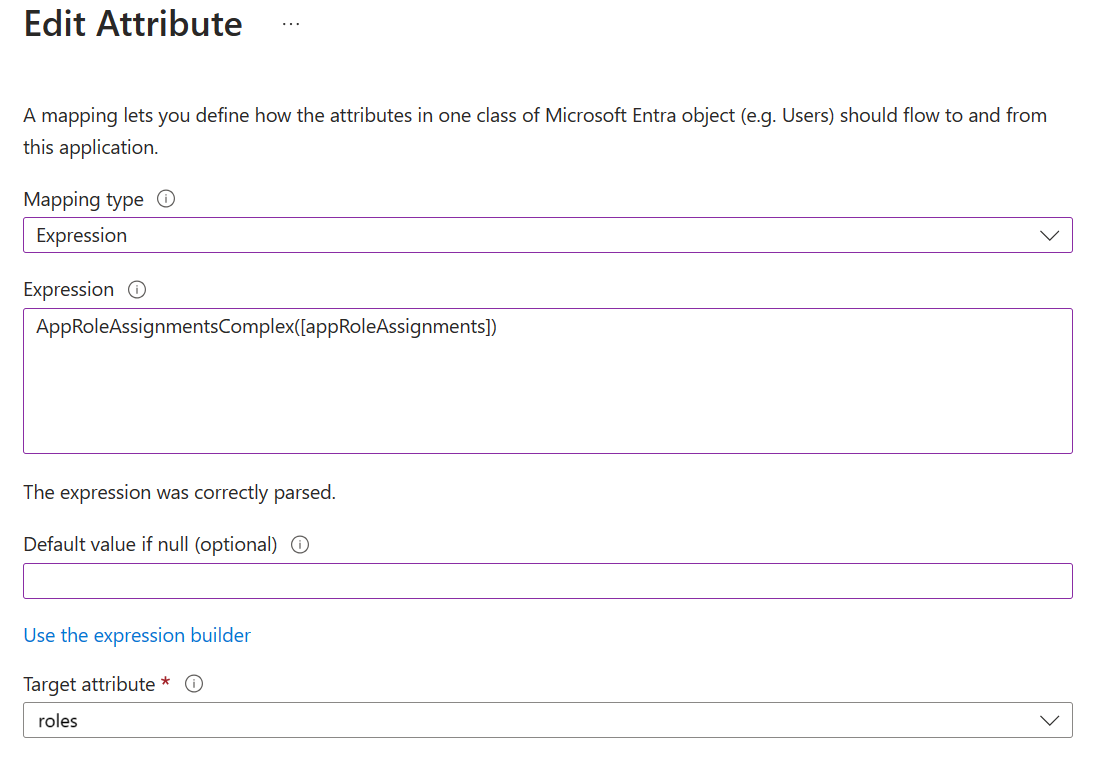

AppRoleAssignmentsComplex

Quando usar: Use a expressão AppRoleAssignmentsComplex para provisionar várias funções para um utilizador.

Como configurar: edite a lista de atributos suportados conforme descrito para incluir um novo atributo para funções:

Em seguida, use a expressão AppRoleAssignmentsComplex para mapear para o atributo de função personalizado, conforme mostrado na imagem:

Aspetos a considerar

- Todas as funções são provisionadas como primary = false.

- O

idatributo não é necessário em funções SCIM. Em vez disso, use ovalueatributo. Por exemplo, se ovalueatributo contiver o nome ou identificador da função, use-o para provisionar a função. Você pode usar o sinalizador de recurso aqui para corrigir o problema do atributo id. No entanto, confiar apenas no atributo value nem sempre é suficiente; por exemplo, se houver várias funções com o mesmo nome ou identificador. Em certos casos, é necessário usar o atributo id para provisionar corretamente a função

Limitações

- AppRoleAssignmentsComplex não é compatível com a configuração do escopo para "Sincronizar todos os usuários e grupos".

Exemplo de solicitação (POST)

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"externalId": "alias",

"userName": "alias@contoso.OnMicrosoft.com",

"active": true,

"displayName": "First Name Last Name",

"meta": {

"resourceType": "User"

},

"roles": [

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"displayName": "Admin",

"value": "Admin"

},

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"displayName": "User",

"value": "User"

}

]

}

Exemplo de saída (PATCH)

{

"schemas": [

"urn:ietf:params:scim:api:messages:2.0:PatchOp"

],

"Operations": [

{

"op": "Add",

"path": "roles",

"value": [

{

"value": "{\"id\":\"06b07648-ecfe-589f-9d2f-6325724a46ee\",\"value\":\"Admin\",\"displayName\":\"Admin\"}"

},

{

"value": "{\"id\":\"06b07648-ecfe-599f-9d2f-6325724a46ee\",\"value\":\"User\",\"displayName\":\"User\"}"

}

]

}

]

}

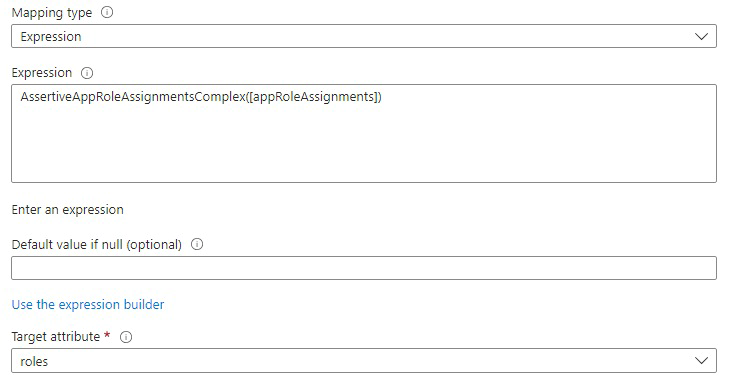

AssertiveAppRoleAssignmentsComplex (Recomendado para funções complexas)

Quando utilizar: utilize o AssertiveAppRoleAssignmentsComplex para ativar a funcionalidade de substituição PATCH. Para aplicações SCIM que suportam múltiplas funções, isto garante que as funções removidas no Microsoft Entra ID também são removidas na aplicação de destino. A funcionalidade de substituição também eliminará quaisquer funções adicionais que o utilizador tenha e que não estejam refletidas no Entra ID

A diferença entre AppRoleAssignmentsComplex e AssertiveAppRoleAssignmentsComplex é o modo da chamada de patch e o efeito no sistema de destino. O anterior apenas adiciona via PATCH e, assim, não remove nenhuma função já existente no destino. O último realiza o PATCH replace, que remove as funções no sistema de destino caso não tenham sido atribuídas ao utilizador no Entra ID.

Como configurar: edite a lista de atributos suportados conforme descrito para incluir um novo atributo para funções:

Em seguida, utilize a expressão AssertiveAppRoleAssignmentsComplex para mapear o atributo de função personalizado, tal como mostrado na imagem:

Aspetos a considerar

- Todas as funções são provisionadas como primary = false.

- O

idatributo não é necessário em funções SCIM. Em vez disso, use ovalueatributo. Por exemplo, se ovalueatributo contiver o nome ou identificador da função, use-o para provisionar a função. Você pode usar o sinalizador de recurso aqui para corrigir o problema do atributo id. No entanto, confiar apenas no atributo value nem sempre é suficiente; por exemplo, se houver várias funções com o mesmo nome ou identificador. Em certos casos, é necessário usar o atributo id para provisionar corretamente a função

Limitações

- AssertiveAppRoleAssignmentsComplex não é compatível com a definição do escopo para "Sincronizar todos os usuários e grupos".

Exemplo de solicitação (POST)

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"externalId": "contoso",

"userName": "contoso@alias.onmicrosoft.com",

"active": true,

"roles": [

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "User",

"value": "User"

},

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "Test",

"value": "Test"

}

]

}

Exemplo de saída (PATCH)

{

"schemas": [

"urn:ietf:params:scim:api:messages:2.0:PatchOp"

],

"Operations": [

{

"op": "replace",

"path": "roles",

"value": [

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "User",

"value": "User"

},

{

"primary": false,

"type": "WindowsAzureActiveDirectoryRole",

"display": "Test",

"value": "Test"

}

]

}

]

}

Provisionamento de um atributo de vários valores

Certos atributos, como números de telefone e e-mails, são atributos de vários valores nos quais você precisa especificar diferentes tipos de números de telefone ou e-mails. Use a expressão para atributos de vários valores. Permite-lhe especificar o tipo de atributo e mapeá-lo para o atributo de utilizador correspondente do Microsoft Entra para o valor.

phoneNumbers[type eq "work"].valuephoneNumbers[type eq "mobile"].valuephoneNumbers[type eq "fax"].value

{

"schemas": [

"urn:ietf:params:scim:schemas:core:2.0:User"

],

"phoneNumbers": [

{

"value": "555-555-5555",

"type": "work"

},

{

"value": "555-555-5555",

"type": "mobile"

},

{

"value": "555-555-5555",

"type": "fax"

}

]

}

Restaurando os atributos padrão e mapeamentos de atributos

Se precisar recomeçar e redefinir os mapeamentos existentes de volta ao estado padrão, marque a caixa de seleção Restaurar mapeamentos padrão e salve a configuração. Ao fazê-lo, todos os mapeamentos e filtros de âmbito são definidos como se a aplicação tivesse sido adicionada ao seu tenant Microsoft Entra a partir da galeria de aplicações.

Selecionar essa opção força uma ressincronização de todos os usuários enquanto o serviço de provisionamento está em execução.

Importante

É altamente recomendável que o status de provisionamento seja definido como Desativado antes de invocar essa opção.

O que deve saber

- O Microsoft Entra ID proporciona uma implementação eficiente de um processo de sincronização. Em um ambiente inicializado, somente os objetos que exigem atualizações são processados durante um ciclo de sincronização.

- A atualização de mapeamentos de atributos afeta o desempenho de um ciclo de sincronização. Uma atualização para a configuração de mapeamento de atributos requer que todos os objetos gerenciados sejam reavaliados.

- Uma prática recomendada é manter o número de alterações consecutivas em seus mapeamentos de atributos no mínimo.

- A adição de um atributo de foto a ser provisionado a um aplicativo não é suportada atualmente, pois não é possível especificar o formato para sincronizar a foto. Você pode solicitar o recurso no User Voice.

- O atributo

IsSoftDeletedgeralmente faz parte dos mapeamentos padrão para um aplicativo e pode ser verdadeiro em um dos quatro cenários:- O utilizador está fora do âmbito por ter sido desatribuído da aplicação.

- O utilizador está fora do âmbito devido a não cumprir um filtro de âmbito.

- O utilizador é eliminado suavemente no Microsoft Entra ID.

- A propriedade

AccountEnabledé definida como false no usuário. Tente manter oIsSoftDeletedatributo em seus mapeamentos de atributo.

- O serviço de provisionamento Microsoft Entra não suporta provisionamento de valores nulos.

- A chave primária, normalmente

ID, não deve ser incluída como um atributo de destino em seus mapeamentos de atributos. - O atributo role normalmente precisa ser mapeado usando uma expressão, em vez de um mapeamento direto. Para obter mais informações sobre mapeamento de função, consulte Provisionando uma função para um aplicativo SCIM.

- Embora você possa desabilitar grupos de seus mapeamentos, a desativação de usuários não é suportada.

Próximos passos

- Automatize o provisionamento/desprovisionamento de usuários para aplicativos SaaS

- Escrevendo expressões para mapeamentos de atributos

- Filtros de escopo para provisionamento de usuários

- Utilizar SCIM para permitir o provisionamento automático de utilizadores e grupos de Microsoft Entra ID para aplicações

- Lista de tutoriais sobre como integrar aplicativos SaaS