Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Con diferencia, el tipo más común de regla de análisis, las reglas programadas se basan en consultas de Kusto que están configuradas para ejecutarse a intervalos regulares y examinar los datos sin procesar de un período definido de "lookback". Las consultas pueden realizar operaciones estadísticas complejas en sus datos de destino, revelando líneas base y valores atípicos en grupos de eventos. Si el número de resultados capturados por la consulta supera el umbral configurado en la regla, la regla genera una alerta.

Este artículo le ayuda a comprender cómo se compilan las reglas de análisis programadas y le presenta todas las opciones de configuración y sus significados. La información de este artículo es útil en dos escenarios:

Cree una regla de análisis a partir de una plantilla: use la lógica de consulta y la configuración de programación y devolución de vista tal como se define en la plantilla, o personalícela para crear nuevas reglas.

Cree una regla de análisis desde cero: cree su propia consulta y regla desde cero. Para ello de forma eficaz, debe tener una base exhaustiva en la ciencia de datos y el lenguaje de consulta Kusto.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Plantillas de regla de análisis

Las consultas de las plantillas de reglas programadas fueron escritas por expertos en seguridad y ciencia de datos, ya sea de Microsoft o del proveedor de la solución que proporciona la plantilla.

Use una plantilla de regla de análisis seleccionando un nombre de plantilla de la lista de plantillas y creando una regla basada en ella.

Cada plantilla tiene una lista de orígenes de datos necesarios. Al abrir la plantilla, los orígenes de datos se comprueban automáticamente si hay disponibilidad. La disponibilidad significa que el origen de datos está conectado y que los datos se ingieren regularmente a través de él. Si alguno de los orígenes de datos necesarios no está disponible, no se le permitirá crear la regla y también podría ver un mensaje de error en ese sentido.

Al crear una regla a partir de una plantilla, se abre el Asistente para la creación de reglas en función de la plantilla seleccionada. Todos los detalles se rellenan automáticamente y puede personalizar la lógica y otras configuraciones de regla para adaptarse mejor a sus necesidades específicas. Puede repetir este proceso para crear más reglas basadas en la plantilla. Cuando llega al final del Asistente para la creación de reglas, se validan las personalizaciones y se crea la regla. Las nuevas reglas aparecen en la pestaña Reglas activas de la página Análisis . Del mismo modo, en la pestaña Plantillas de regla , la plantilla desde la que creó la regla ahora se muestra con la In use etiqueta .

Los autores mantienen constantemente las plantillas de reglas de análisis, ya sea para corregir errores o para refinar la consulta. Cuando una plantilla recibe una actualización, las reglas basadas en esa plantilla se muestran con la Update etiqueta y tiene la oportunidad de modificar esas reglas para incluir los cambios realizados en la plantilla. También puede revertir los cambios realizados en una regla a su versión original basada en plantillas. Para obtener más información, consulte Administración de versiones de plantilla para las reglas de análisis programadas en Microsoft Sentinel.

Después de familiarizarse con las opciones de configuración de este artículo, consulte Creación de reglas de análisis programadas a partir de plantillas.

En el resto de este artículo se explican todas las posibilidades para personalizar la configuración de las reglas.

Configuración de reglas de análisis

En esta sección se explican las consideraciones clave que debe tener en cuenta antes de empezar a configurar las reglas.

Detalles y nombre de regla de Analytics

La primera página del Asistente para reglas de análisis contiene la información básica de la regla.

Nombre: Nombre de la regla tal como aparece en la lista de reglas y en los filtros basados en reglas. El nombre debe ser único para el área de trabajo.

Descripción: Descripción de texto libre del propósito de la regla.

Identificador: Guid de la regla como recurso Azure, que se usa en solicitudes y respuestas de API, entre otras cosas. Este GUID solo se asigna cuando se crea la regla, por lo que solo se muestra cuando se edita una regla existente. Como es un campo de solo lectura, se muestra como atenuado y no se puede cambiar. Todavía no existe al crear una nueva regla, ya sea desde una plantilla o desde cero.

Gravedad: Una clasificación para proporcionar las alertas generadas por esta regla. La gravedad de una actividad es un cálculo del posible impacto negativo de la aparición de la actividad.

| Severity | Description |

|---|---|

| Informativo | No tiene ningún impacto en el sistema, pero la información podría indicar los pasos futuros planeados por un actor de amenazas. |

| Baja | El impacto inmediato sería mínimo. Es probable que un actor de amenazas tenga que realizar varios pasos antes de lograr un impacto en un entorno. |

| Medio | El actor de amenazas podría tener algún impacto en el entorno con esta actividad, pero se limitaría en el ámbito o requeriría actividad adicional. |

| Alto | La actividad identificada proporciona al actor de amenazas acceso amplio para realizar acciones en el entorno o se desencadena por el impacto en el entorno. |

Los valores predeterminados del nivel de gravedad no son una garantía del nivel de impacto ambiental o actual. Personalice los detalles de la alerta para personalizar la gravedad, las tácticas y otras propiedades de una instancia determinada de una alerta con los valores de los campos pertinentes de una salida de consulta.

Las definiciones de gravedad de las plantillas de reglas de análisis de Microsoft Sentinel solo son pertinentes para las alertas creadas por las reglas de análisis. En el caso de las alertas ingeridas desde otros servicios, el servicio de seguridad de origen define la gravedad.

MITRE ATT&CK: Especificación de las tácticas y técnicas de ataque representadas por las actividades capturadas por esta regla. Se basan en las tácticas y técnicas del marco de trabajo de MITRE ATT&CK®.

Las tácticas y técnicas de MITRE ATT&CK definidas aquí en la regla se aplican a las alertas generadas por la regla. También se aplican a los incidentes creados a partir de estas alertas.

Para obtener más información sobre cómo maximizar la cobertura del entorno de amenazas de MITRE ATT&CK, consulte Descripción de la cobertura de seguridad por el marco de TRABAJO de MITRE ATT&CK®.

Estado: Al crear la regla, su estado es Habilitado de forma predeterminada, lo que significa que se ejecuta inmediatamente después de terminar de crearla. Si no quiere que se ejecute inmediatamente, tiene dos opciones:

- Seleccione Deshabilitado y la regla se crea sin ejecutarse. Cuando quiera que se ejecute la regla, búsela en la pestaña Reglas activas y habilitela desde allí.

- Programe la regla para que se ejecute por primera vez en una fecha y hora específicas. Este método está actualmente en VERSIÓN PRELIMINAR. Consulte Programación de consultas más adelante en este artículo.

Consulta de reglas

Esta es la esencia de la regla: decide qué información se encuentra en las alertas creadas por esta regla y cómo se organiza la información. Esta configuración tiene efectos de seguimiento sobre el aspecto de los incidentes resultantes y lo fácil o difícil que son investigar, corregir y resolver. Es importante que las alertas sean lo más enriquecidas posible y que esa información sea de fácil acceso.

Vea o escriba la consulta kusto que analiza los datos de registro sin procesar. Si va a crear una regla desde cero, es una buena idea planear y diseñar la consulta antes de abrir este asistente. Puede compilar y probar consultas en la página Registros .

Todo lo que escribe en la ventana de consulta de reglas se valida al instante, por lo que averiguará de inmediato si comete algún error.

Procedimientos recomendados para consultas de reglas de análisis

Se recomienda usar un analizador del modelo de información de seguridad avanzada (ASIM) como origen de consulta, en lugar de usar una tabla nativa. Esto garantizará que la consulta admita cualquier origen de datos o familia de orígenes de datos pertinentes actuales o futuros, en lugar de depender de un único origen de datos.

La longitud de la consulta debe tener entre 1 y 10 000 caracteres y no puede contener "

search *" ni "union *". Puede usar funciones definidas por el usuario para superar la limitación de longitud de consulta, ya que una sola función puede reemplazar docenas de líneas de código.No se admite el uso de funciones ADX para crear consultas Azure Data Explorer dentro de la ventana de consulta de Log Analytics.

Al usar la

bag_unpackfunción en una consulta, si proyecta las columnas como campos mediante "project field1" y la columna no existe, se produce un error en la consulta. Para evitar que esto ocurra, debe proyectar la columna de la siguiente manera:project field1 = column_ifexists("field1","")

Para más información, vea:

- Lenguaje de consulta Kusto en Microsoft Sentinel

- Guía de referencia rápida de KQL

- Procedimientos recomendados para consultas Lenguaje de consulta Kusto

Mejora de alertas

Si quieres que las alertas exponan sus hallazgos para que puedan ser visibles inmediatamente en los incidentes y realizar un seguimiento e investigación adecuados, usa la configuración de mejora de alertas para exponer toda la información importante de las alertas.

Esta mejora de alertas tiene la ventaja adicional de presentar los resultados de una manera fácilmente visible y accesible.

Hay tres tipos de mejoras de alerta que puede configurar:

- Asignación de entidades

- Detalles personalizados

- Detalles de alerta (también conocidos como contenido dinámico)

Asignación de entidades

Las entidades son los jugadores a ambos lados de cualquier historia de ataque. La identificación de todas las entidades de una alerta es esencial para detectar e investigar amenazas. Para asegurarse de que Microsoft Sentinel identifica las entidades de los datos sin procesar, debe asignar los tipos de entidad reconocidos por Microsoft Sentinel a los campos de los resultados de la consulta. Esta asignación integra las entidades identificadas en el campo Entidades del esquema de alertas.

Para obtener más información sobre la asignación de entidades y obtener instrucciones completas, consulte Asignación de campos de datos a entidades en Microsoft Sentinel.

Detalles personalizados

De forma predeterminada, solo las entidades de alerta y los metadatos son visibles en incidentes sin profundizar en los eventos sin procesar en los resultados de la consulta. Para proporcionar a otros campos de los resultados de la consulta visibilidad inmediata de las alertas e incidentes, defínlos como detalles personalizados. Microsoft Sentinel integra estos detalles personalizados en el campo ExtendedProperties de las alertas, lo que hace que se muestren por adelantado en las alertas y en cualquier incidente creado a partir de esas alertas.

Para obtener más información sobre cómo crear detalles personalizados y obtener instrucciones completas, consulta Detalles de eventos personalizados de Surface en alertas en Microsoft Sentinel.

Detalles de la alerta

Esta configuración le permite personalizar las propiedades de alerta estándar de otro modo según el contenido de varios campos de cada alerta individual. Estas personalizaciones se integran en el campo ExtendedProperties de las alertas. Por ejemplo, puede personalizar el nombre o la descripción de la alerta para incluir un nombre de usuario o una dirección IP destacados en la alerta.

Para obtener más información sobre cómo personalizar los detalles de las alertas y obtener instrucciones completas, consulte Personalización de los detalles de alerta en Microsoft Sentinel.

Nota:

En el portal de Microsoft Defender, el motor de correlación de Defender XDR es el único responsable de asignar nombres a los incidentes, por lo que los nombres de alertas que haya personalizado podrían invalidarse cuando se creen incidentes a partir de estas alertas.

Programación de consultas

Los parámetros siguientes determinan la frecuencia con la que se ejecuta la regla programada y el período de tiempo que examina cada vez que se ejecuta.

| Configuración | Comportamiento |

|---|---|

| Ejecutar consulta cada | Controla el intervalo de consulta: con qué frecuencia se ejecuta la consulta. |

| Búsqueda de datos del último | Determina el período de reversión: el período de tiempo cubierto por la consulta. |

El intervalo permitido para ambos parámetros es de 5 minutos a 14 días.

El intervalo de consulta debe ser más corto o igual que el período de devolución de la vista. Si es más corto, los períodos de consulta se superponen, lo que puede provocar una duplicación de los resultados. Sin embargo, la validación de reglas no le permite establecer un intervalo mayor que el período de reversión, ya que esto daría lugar a brechas en la cobertura.

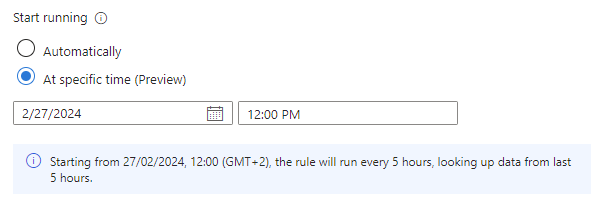

La configuración Iniciar ejecución , ahora en VERSIÓN PRELIMINAR, permite crear una regla con el estado Habilitado, pero retrasar su primera ejecución hasta una fecha y hora predeterminadas. Esta configuración es útil si desea time the execution of your rules according to when data is expected be ingested from the source, or to when your SOC analysts start your work day.

| Configuración | Comportamiento |

|---|---|

| Automáticamente | La regla se ejecuta por primera vez inmediatamente después de crearse y, después, en el intervalo establecido en la consulta Ejecutar cada configuración. |

| En un momento específico (versión preliminar) | Establezca una fecha y hora para que la regla se ejecute por primera vez, después de lo cual se ejecuta en el intervalo establecido en la consulta Ejecutar cada configuración. |

El tiempo de ejecución de inicio debe estar comprendido entre 10 minutos y 30 días después del tiempo de creación (o habilitación) de la regla.

La línea de texto de la configuración Iniciar ejecución (con el icono de información a la izquierda) resume la configuración actual de la programación de consultas y la configuración de devolución de mirada.

Nota:

Retraso de ingesta

Para tener en cuenta la latencia que puede producirse entre la generación de un evento en el origen y su ingesta en Microsoft Sentinel, y para garantizar una cobertura completa sin duplicación de datos, Microsoft Sentinel ejecuta reglas de análisis programadas con un retraso de cinco minutos a partir de la hora programada.

Para obtener más información, consulte Control del retraso de ingesta en las reglas de análisis programadas.

Umbral de alerta

Muchos tipos de eventos de seguridad son normales o incluso se esperan en números pequeños, pero son un signo de una amenaza en números mayores. Diferentes escalas de números grandes pueden significar diferentes tipos de amenazas. Por ejemplo, dos o tres intentos de inicio de sesión erróneos en el espacio de un minuto es un signo de que un usuario no recuerda una contraseña, pero 50 en un minuto podría ser una señal de un ataque humano y mil es probablemente un ataque automatizado.

En función del tipo de actividad que intente detectar la regla, puede establecer un número mínimo de eventos (resultados de consulta) necesarios para desencadenar una alerta. El umbral se aplica por separado a cada vez que se ejecuta la regla, no colectivamente.

El umbral también se puede establecer en un número máximo de resultados o en un número exacto.

Agrupación de eventos

Hay dos maneras de controlar la agrupación de eventos en alertas:

Agrupe todos los eventos en una única alerta: Este es el valor predeterminado. La regla genera una única alerta cada vez que se ejecuta, siempre y cuando la consulta devuelva más resultados que el umbral de alerta especificado explicado en la sección anterior. Esta única alerta resume todos los eventos devueltos en los resultados de la consulta.

Desencadene una alerta para cada evento: La regla genera una alerta única para cada evento (resultado) devuelto por la consulta. Este modo es útil si desea que los eventos se muestren individualmente, o si desea agruparlos por determinados parámetros, por usuario, nombre de host u otra cosa. Puede definir estos parámetros en la consulta.

Las reglas de análisis pueden generar hasta 150 alertas. Si la agrupación de eventos está establecida en Desencadenar una alerta para cada evento y la consulta de la regla devuelve más de 150 eventos, los primeros 149 eventos generarán una alerta única (para 149 alertas) y la alerta 150 resumirá todo el conjunto de eventos devueltos. En otras palabras, la alerta 150 es lo que se habría generado si la agrupación de eventos se hubiera establecido en Agrupar todos los eventos en una sola alerta.

La sección Consulta de la alerta es diferente en cada uno de estos dos modos. En el modo Agrupar todos los eventos en un solo modo de alerta, la alerta devuelve una consulta que permite ver todos los eventos que desencadenaron la alerta. Puede explorar en profundidad los resultados de la consulta para ver los eventos individuales. En desencadenar una alerta para cada modo de evento , la alerta devuelve un resultado codificado en base64 en el área de consulta. Copie y ejecute esta salida en Log Analytics para descodificar base64 y mostrar el evento original.

El desencadenador de una alerta para cada configuración de evento puede provocar un problema en el que los resultados de la consulta parecen faltar o son diferentes de lo esperado. Para obtener más información sobre este escenario, consulte Solución de problemas de reglas de análisis en Microsoft Sentinel | Problema: no aparece ningún evento en los resultados de la consulta.

Supresión

Si desea que esta regla deje de funcionar durante un período de tiempo después de generar una alerta, active la opciónDetener la ejecución de la consulta después de generar la alerta. A continuación, debe establecer Detener la ejecución de la consulta para en la cantidad de tiempo que la consulta debe dejar de ejecutarse, hasta 24 horas.

Simulación de resultados

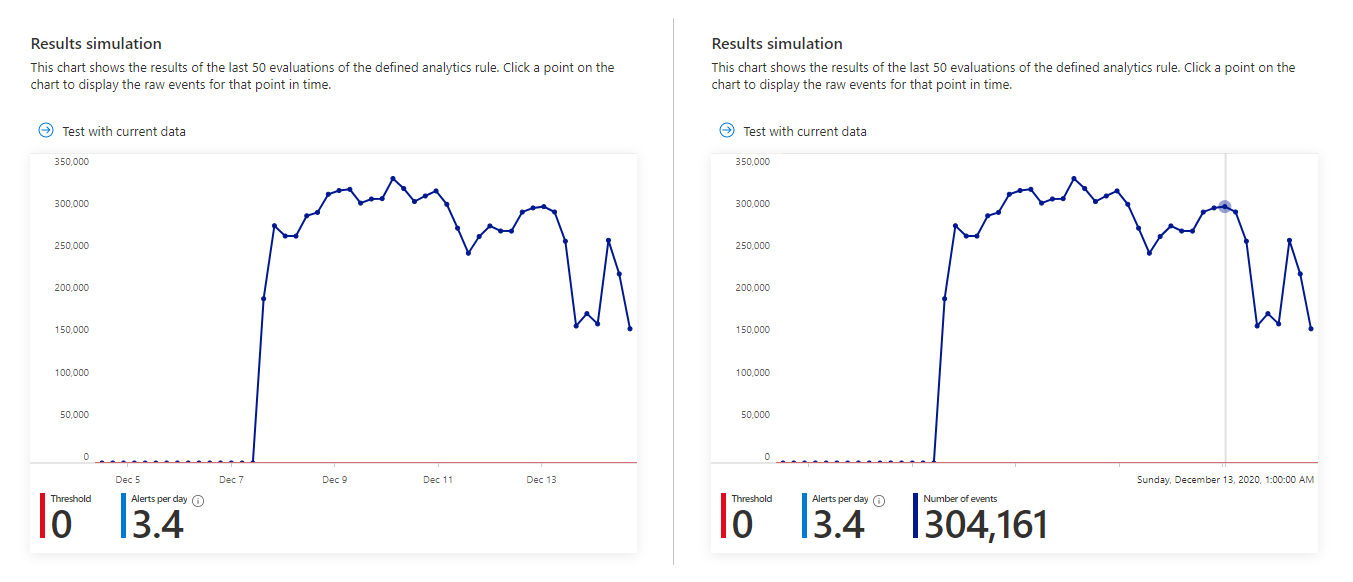

El asistente para reglas de análisis le permite probar su eficacia ejecutándolo en el conjunto de datos actual. Al ejecutar la prueba, la ventana Simulación de resultados muestra un gráfico de los resultados que la consulta habría generado en las últimas 50 veces que se habría ejecutado, según la programación definida actualmente. Si modifica la consulta, puede volver a ejecutar la prueba para actualizar el gráfico. El gráfico muestra el número de resultados durante el período de tiempo definido, que viene determinado por la programación de consulta definida.

Este es el aspecto que podría tener la simulación de resultados para la consulta en la captura de pantalla anterior. El lado izquierdo es la vista predeterminada y el lado derecho es lo que se ve al mantener el puntero sobre un momento dado en el gráfico.

Si ve que la consulta desencadenaría demasiadas alertas o demasiadas frecuentes, puede experimentar con la configuración de programación y umbral y volver a ejecutar la simulación.

Configuración de incidentes

Elija si Microsoft Sentinel convierte las alertas en incidentes accionables.

La creación de incidentes está habilitada de forma predeterminada. Microsoft Sentinel crea un único incidente independiente de cada alerta generada por la regla.

Si no desea que esta regla tenga como resultado la creación de incidentes (por ejemplo, si esta regla solo es para recopilar información para el análisis posterior), establézcala en Deshabilitado.

Importante

Si ha incorporado Microsoft Sentinel al portal de Defender, Microsoft Defender es responsable de crear incidentes. No obstante, si desea Defender XDR crear incidentes para esta alerta, debe dejar esta configuración Habilitada. Defender XDR toma la instrucción definida aquí.

Esto no debe confundirse con el tipo de seguridad de la regla de análisis de Microsoft que crea incidentes para las alertas generadas en Microsoft Defender servicios. Estas reglas se deshabilitan automáticamente al incorporar Microsoft Sentinel al portal de Defender.

Si desea que se cree un único incidente a partir de un grupo de alertas, en lugar de uno para cada alerta, consulte la sección siguiente.

Agrupación de alertas

Elija si cómo se agrupan las alertas en incidentes. De forma predeterminada, Microsoft Sentinel crea un incidente para cada alerta generada. En su lugar, tiene la opción de agrupar varias alertas en un único incidente.

El incidente se crea solo después de que se hayan generado todas las alertas. Todas las alertas se agregan al incidente inmediatamente después de su creación.

Se pueden agrupar hasta 150 alertas en un único incidente. Si se generan más de 150 alertas mediante una regla que las agrupa en un único incidente, se genera un nuevo incidente con los mismos detalles de incidente que el original y las alertas excesivas se agrupan en el nuevo incidente.

Para agrupar alertas, establezca la configuración de agrupación de alertas en Habilitado.

Hay algunas opciones que se deben tener en cuenta al agrupar alertas:

Período de tiempo: De forma predeterminada, las alertas creadas hasta 5 horas después de la primera alerta de un incidente se agregan al mismo incidente. Después de 5 horas, se crea un nuevo incidente. Puede modificar este período de tiempo a cualquier lugar entre 5 minutos y siete días.

Criterios de agrupación: Elija cómo determinar qué alertas se incluyen en el grupo. En la tabla siguiente se muestran las opciones posibles:

Opción Description Agrupar alertas en un único incidente si todas las entidades coinciden Las alertas se agrupan si comparten valores idénticos para cada una de las entidades asignadas definidas anteriormente. Esta es la configuración recomendada. Agrupa todas las alertas desencadenadas por esta regla en un único incidente Todas las alertas generadas por esta regla se agrupan aunque no compartan valores idénticos. Agrupa las alertas en un único incidente si las entidades y los detalles seleccionados coinciden Las alertas se agrupan si comparten valores idénticos para todas las entidades asignadas, detalles de alerta y detalles personalizados que seleccione para esta configuración. Elija las entidades y los detalles de las listas desplegables que aparecen al seleccionar esta opción.

Es posible que quiera usar esta configuración si, por ejemplo, desea crear incidentes independientes basados en las direcciones IP de origen o de destino, o si desea agrupar alertas que coincidan con una entidad y gravedad específicas.

Nota: Al seleccionar esta opción, debe tener al menos una entidad o detalle seleccionado para la regla. De lo contrario, se produce un error en la validación de la regla y no se crea la regla.Volver a abrir incidentes: si se ha resuelto y cerrado un incidente, y más adelante se genera otra alerta que debe pertenecer a ese incidente, establezca esta configuración en Habilitado si desea que se vuelva a abrir el incidente cerrado y deje como Deshabilitado si desea que la nueva alerta cree un nuevo incidente.

La opción para volver a abrir incidentes cerrados no está disponible si ha incorporado Microsoft Sentinel al portal de Defender.

Respuesta automatizada

Microsoft Sentinel permite establecer respuestas automatizadas para que se produzcan cuando:

- Esta regla de análisis genera una alerta.

- Se crea un incidente a partir de las alertas generadas por esta regla de análisis.

- Un incidente se actualiza con las alertas generadas por esta regla de análisis.

Para obtener información sobre los diferentes tipos de respuestas que se pueden crear y automatizar, consulte Automatización de la respuesta a amenazas en Microsoft Sentinel con reglas de automatización.

En el encabezado Reglas de automatización , el asistente muestra una lista de las reglas de automatización ya definidas en todo el área de trabajo, cuyas condiciones se aplican a esta regla de análisis. Puede editar cualquiera de estas reglas existentes o puede crear una nueva regla de automatización que se aplique solo a esta regla de análisis.

Use reglas de automatización para realizar la evaluación de prioridades básica, la asignación, el flujo de trabajo y el cierre de incidentes.

Automatice tareas más complejas e invoque respuestas de sistemas remotos para corregir amenazas llamando a cuadernos de estrategias desde estas reglas de automatización. Puede invocar cuadernos de estrategias para incidentes, así como para alertas individuales.

Para obtener más información e instrucciones sobre cómo crear cuadernos de estrategias y reglas de automatización, consulte Automatización de respuestas a amenazas.

Para obtener más información sobre cuándo usar el desencadenador creado por el incidente, el desencadenador actualizado del incidente o el desencadenador creado por la alerta, consulte Uso de desencadenadores y acciones en Microsoft Sentinel cuadernos de estrategias.

En el encabezado Automatización de alertas (clásico), es posible que vea una lista de cuadernos de estrategias configurados para ejecutarse automáticamente mediante un método antiguo que dejará de usarse en marzo de 2026. No se puede agregar nada a esta lista. Los cuadernos de estrategias que se enumeran aquí deben tener reglas de automatización creadas, en función del desencadenador creado por la alerta, para invocar los cuadernos de estrategias. Después de hacerlo, seleccione los puntos suspensivos al final de la línea del cuaderno de estrategias que se muestra aquí y seleccione Quitar. Consulte Migración de los cuadernos de estrategias de activación de alertas Microsoft Sentinel a reglas de automatización para obtener instrucciones completas.

Pasos siguientes

Al usar reglas de análisis de Microsoft Sentinel para detectar amenazas en todo el entorno, asegúrese de habilitar todas las reglas asociadas a los orígenes de datos conectados para garantizar una cobertura de seguridad completa para su entorno.

Para automatizar la habilitación de reglas, inserte reglas para Microsoft Sentinel a través de API y PowerShell, aunque para ello se requiere más esfuerzo. Al usar la API o PowerShell, primero debe exportar las reglas a JSON antes de habilitar las reglas. La API o PowerShell pueden ayudar al habilitar reglas en varias instancias de Microsoft Sentinel con una configuración idéntica en cada instancia.

Para más información, vea:

- Exportación e importación de reglas de análisis hacia y desde plantillas de ARM

- Solución de problemas de reglas de análisis en Microsoft Sentinel

- Navegar e investigar incidentes en Microsoft Sentinel

- Entidades de Microsoft Sentinel

- Tutorial: Uso de cuadernos de estrategias con reglas de automatización en Microsoft Sentinel

Además, aprenda de un ejemplo de uso de reglas de análisis personalizadas al supervisar Zoom con un conector personalizado.