Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Ha configurado conectores y otros medios para recopilar datos de actividad en todo el patrimonio digital. Ahora debe profundizar en todos esos datos para detectar patrones de actividad y detectar actividades que no se ajusten a esos patrones y que podrían representar una amenaza de seguridad.

Microsoft Sentinel y sus muchas soluciones proporcionadas en las plantillas de oferta del centro de contenido para los tipos de reglas de análisis más usados, y se recomienda encarecidamente que use esas plantillas, personalizándolas para que se ajusten a sus escenarios específicos. Pero es posible que necesite algo completamente diferente, por lo que, en ese caso, puede crear una regla desde cero mediante el Asistente para reglas de análisis.

Nota:

Si va a revisar los detalles de una recomendación de optimización de SOC en la página de optimización de SOC y ha seguido el vínculo Más información a esta página, es posible que esté buscando la lista de reglas de análisis sugeridas. En este caso, desplácese hasta la parte inferior de la pestaña de detalles de optimización y seleccione Ir al centro de contenido para buscar e instalar las reglas recomendadas específicas de esa recomendación. Para obtener más información, consulte Flujo de uso de optimización de SOC.

En este artículo se describe el proceso de creación de una regla de análisis desde cero, incluido el uso del Asistente para reglas de Análisis. Incluye capturas de pantalla e instrucciones para acceder al asistente tanto en el Azure Portal como en el portal de Defender.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Requisitos previos

Debe tener el rol colaborador de Microsoft Sentinel o cualquier otro rol o conjunto de permisos que incluya permisos de escritura en el área de trabajo de Log Analytics y su grupo de recursos.

Debe tener al menos una familiaridad básica con la ciencia y el análisis de datos y el Lenguaje de consulta Kusto.

Debe familiarizarse con el Asistente para reglas de análisis y todas las opciones de configuración que están disponibles. Para obtener más información, consulte Reglas de análisis programadas en Microsoft Sentinel.

Diseño y compilación de la consulta

Antes de hacer cualquier otra cosa, debe diseñar y compilar una consulta en Lenguaje de consulta Kusto (KQL) que la regla usará para consultar una o varias tablas en el área de trabajo de Log Analytics.

Determine un origen de datos o un conjunto de orígenes de datos que desee buscar para detectar actividad inusual o sospechosa. Busque el nombre de la tabla de Log Analytics en la que se ingieren los datos de esos orígenes. Puede encontrar el nombre de la tabla en la página del conector de datos para ese origen. Use este nombre de tabla (o una función basada en él) como base para la consulta.

Decida qué tipo de análisis desea que esta consulta realice en la tabla. Esta decisión determina qué comandos y funciones debe usar en la consulta.

Decida qué elementos de datos (campos, columnas) desea de los resultados de la consulta. Esta decisión determina cómo se estructura la salida de la consulta.

Importante

Asegúrese de que la consulta devuelve la

TimeGeneratedcolumna, ya que las reglas de análisis programadas la usan como referencia para el período de reversión. Esto significa que la regla solo evalúa los registros en los que elTimeGeneratedvalor se encuentra dentro de la ventana de devolución de vista especificada.Compile y pruebe las consultas en la pantalla Registros . Cuando esté satisfecho, guarde la consulta para usarla en la regla.

Para más información, vea:

- Procedimientos recomendados para consultas de reglas de análisis.

- Lenguaje de consulta Kusto en Microsoft Sentinel

- Procedimientos recomendados para consultas Lenguaje de consulta Kusto

Creación de la regla de análisis

En esta sección se describe cómo crear una regla mediante los portales de Azure o Defender.

Introducción a la creación de una regla de consulta programada

Para empezar, vaya a la página Análisis de Microsoft Sentinel para crear una regla de análisis programada.

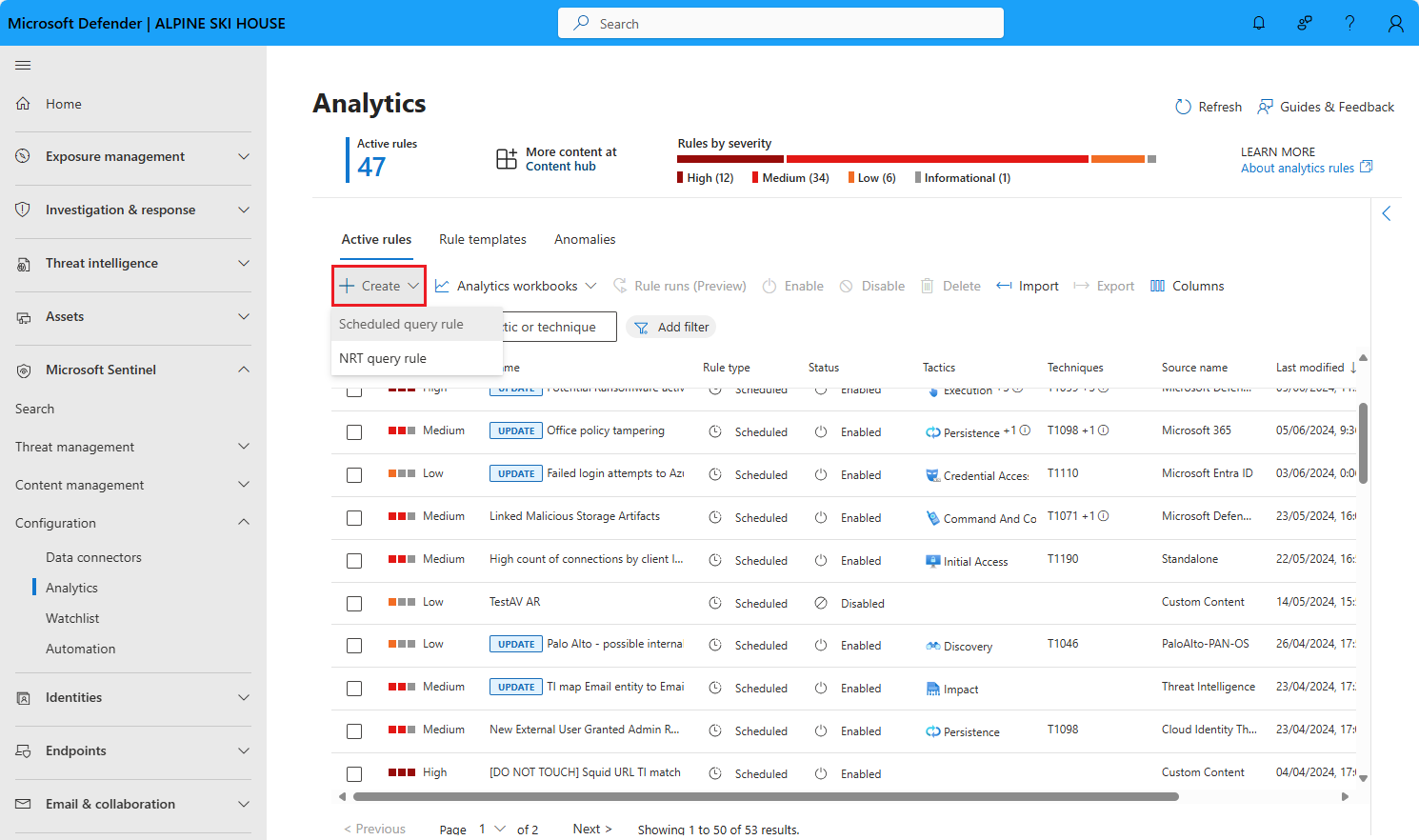

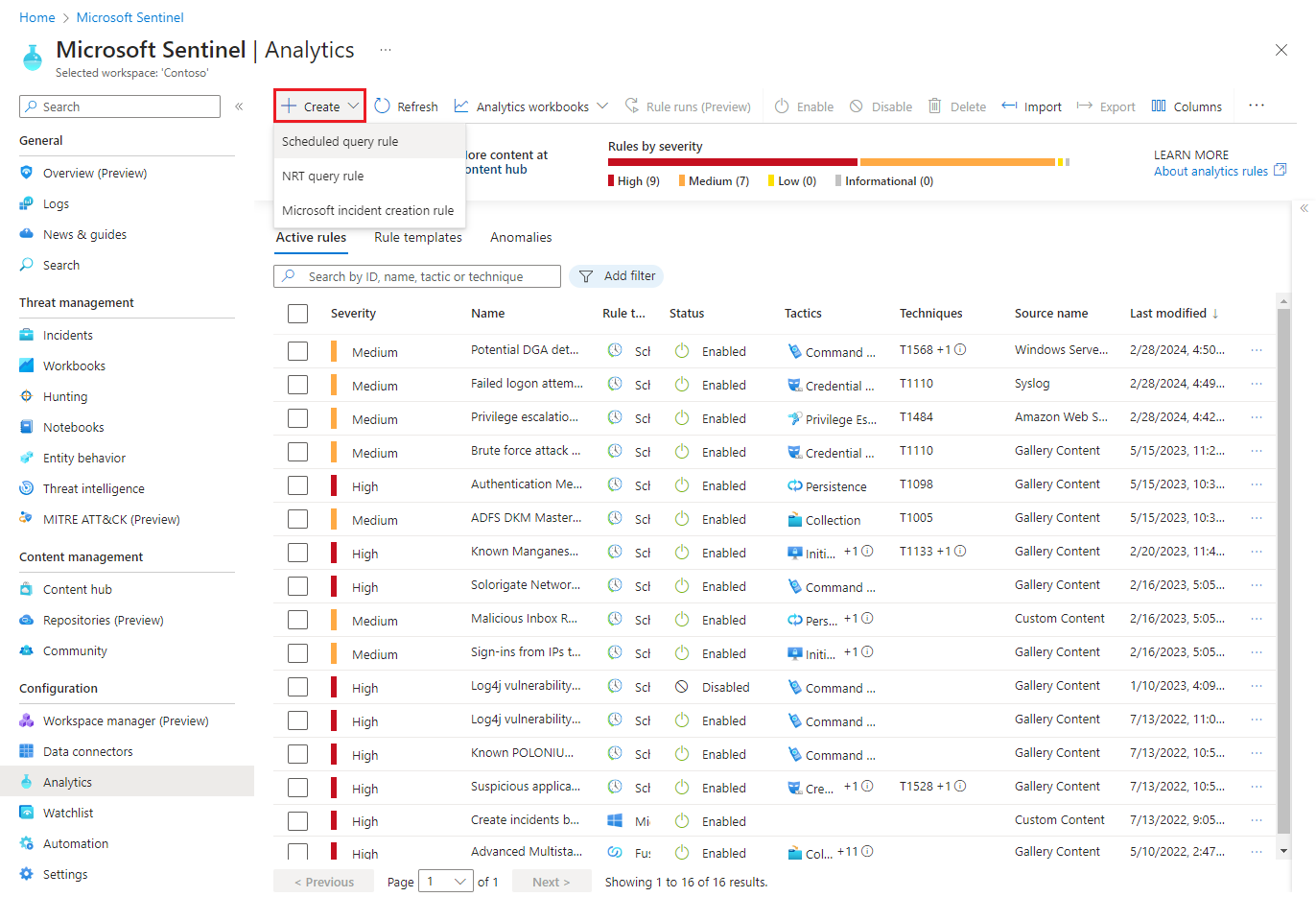

Para Microsoft Sentinel en el portal de Defender, seleccione Microsoft Sentinel>Configuration>Analytics. Para Microsoft Sentinel en el Azure Portal, en Configuración, seleccione Análisis.

Seleccione +Crear y seleccione Regla de consulta programada.

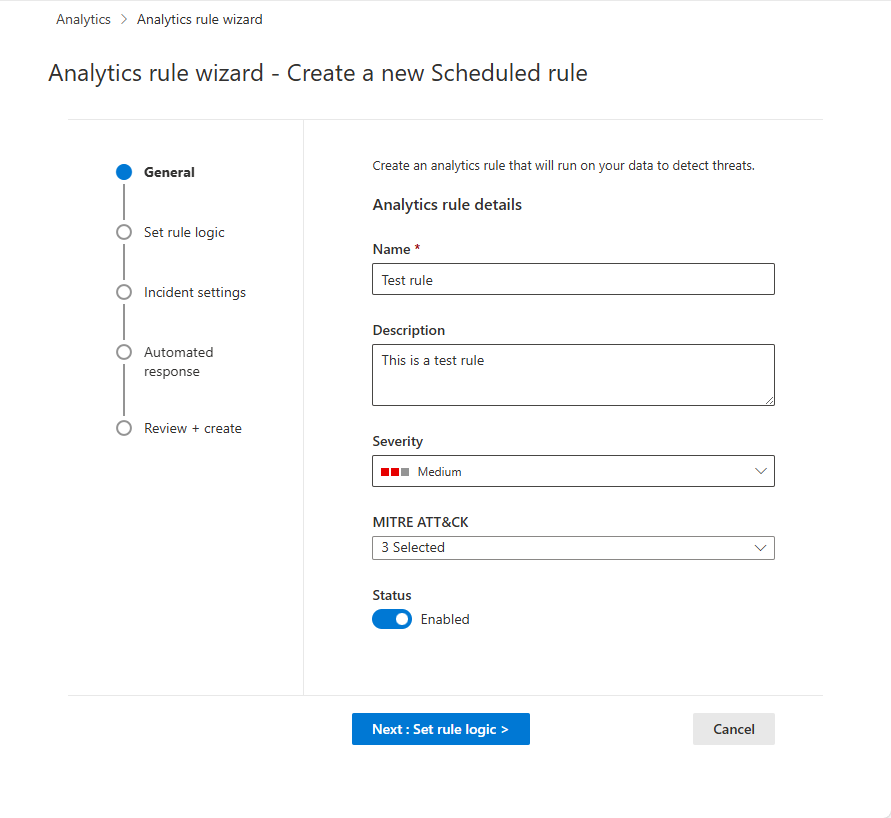

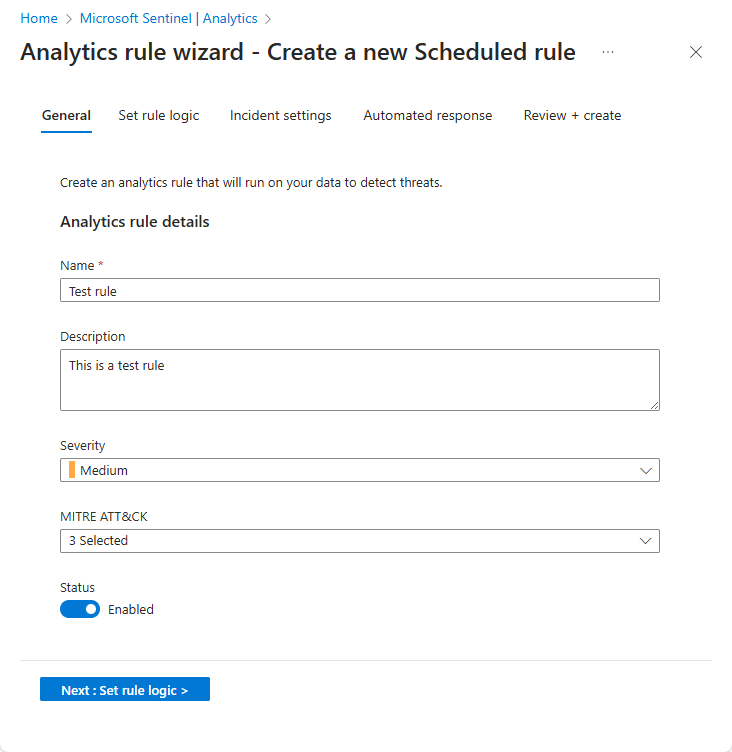

Asigne un nombre a la regla y defina información general.

En el Azure Portal, las fases aparecen como pestañas. En el portal de Defender, aparecen como hitos en una escala de tiempo.

Escriba la siguiente información para la regla.

Campo Descripción Name Un nombre único para la regla. Este campo solo admite texto sin formato. Las direcciones URL incluidas en el nombre deben seguir el formato de codificación de porcentaje para que se muestren correctamente. Descripción Descripción de texto libre para la regla.

Si Microsoft Sentinel se incorpora al portal de Defender, este campo solo admite texto sin formato. Las direcciones URL incluidas en la descripción deben seguir el formato de codificación de porcentaje para que se muestren correctamente.Gravedad Coincide con el impacto que puede tener la actividad que desencadena la regla en el entorno de destino, si la regla es un verdadero positivo.

Informativo: no afecta al sistema, pero la información podría indicar los pasos futuros planeados por un actor de amenazas.

Bajo: el impacto inmediato es mínimo. Es probable que un actor de amenazas tenga que realizar varios pasos antes de lograr un impacto en un entorno.

Medio: el actor de amenazas podría tener algún impacto en el entorno con esta actividad, pero se limitaría en el ámbito o requeriría actividad adicional.

Alto: la actividad identificada proporciona al actor de amenazas acceso amplio para realizar acciones en el entorno o se desencadena por el impacto en el entorno.MITRE ATT&CK Elija las actividades de amenazas que se aplican a la regla. Seleccione entre las tácticas y técnicas de MITRE ATT&CK que se presentan en la lista desplegable. Puede realizar varias selecciones.

Para obtener más información sobre cómo maximizar la cobertura del entorno de amenazas de MITRE ATT&CK, consulte Descripción de la cobertura de seguridad por el marco de TRABAJO de MITRE ATT&CK®.Estado Habilitado: la regla se ejecuta inmediatamente después de la creación, o en la fecha y hora específicas que elija programar (actualmente en VERSIÓN PRELIMINAR).

Deshabilitado: la regla se crea pero no se ejecuta. Habilitarlo más adelante desde la pestaña Reglas activas cuando lo necesite.Seleccione Siguiente: Establecer lógica de regla.

Definición de la lógica de regla

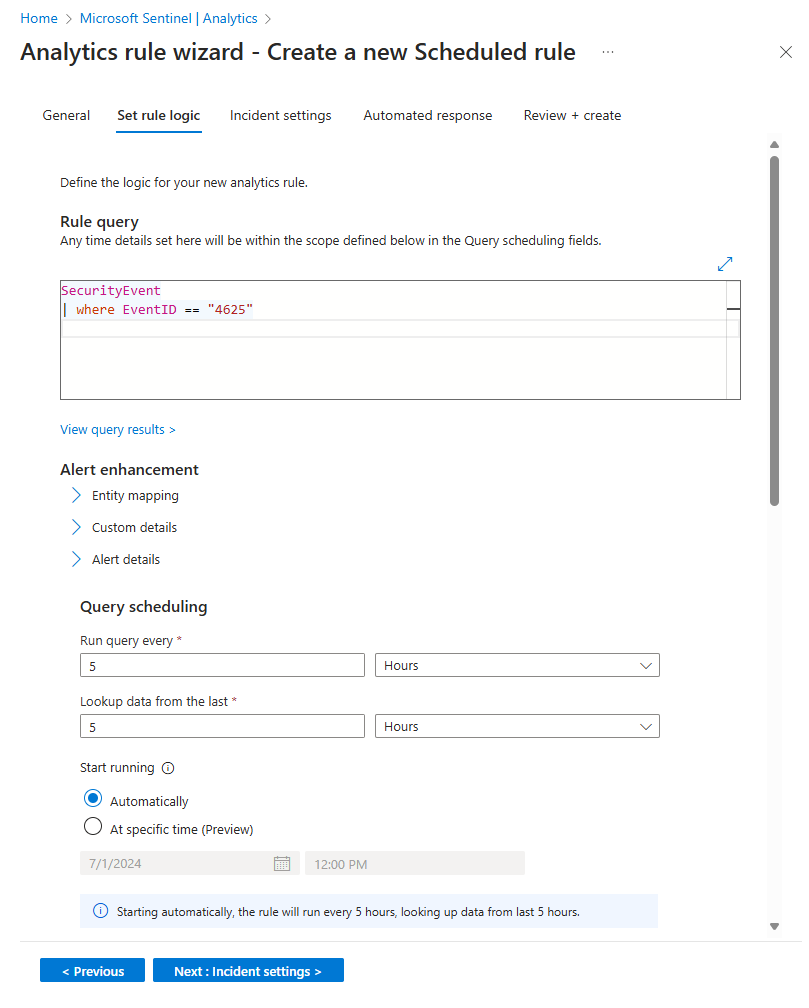

El siguiente paso es establecer la lógica de regla, que incluye agregar la consulta kusto que ha creado.

Escriba la consulta de regla y la configuración de mejora de alertas.

Configuración Descripción Consulta de reglas Pegue la consulta que ha diseñado, compilado y probado en la ventana Consulta de regla . Cada cambio que realice en esta ventana se valida al instante, por lo que si hay algún error, verá una indicación justo debajo de la ventana. Asignar entidades Expanda Asignación de entidades y defina hasta 10 tipos de entidad reconocidos por Microsoft Sentinel en campos de los resultados de la consulta. Esta asignación integra las entidades identificadas en el campo Entidades del esquema de alertas.

Para obtener instrucciones completas sobre la asignación de entidades, consulte Asignación de campos de datos a entidades en Microsoft Sentinel.Detalles personalizados de Surface en las alertas Expanda Detalles personalizados y defina los campos de los resultados de la consulta que quiera exponer en las alertas como detalles personalizados. Estos campos también aparecen en cualquier incidente que resulte.

Para obtener instrucciones completas sobre cómo crear detalles personalizados, consulta Detalles de eventos personalizados de Surface en alertas en Microsoft Sentinel.Personalización de los detalles de la alerta Expanda Detalles de alerta y personalice las propiedades de alerta estándar de otro modo según el contenido de varios campos de cada alerta individual. Por ejemplo, personalice el nombre o la descripción de la alerta para incluir un nombre de usuario o una dirección IP destacados en la alerta.

Para obtener instrucciones completas sobre cómo personalizar los detalles de las alertas, consulte Personalización de los detalles de alerta en Microsoft Sentinel.Programe y establezca el ámbito de la consulta. Establezca los parámetros siguientes en la sección Programación de consultas :

Configuración Descripción/Opciones Ejecutar consulta cada Controla el intervalo de consulta: con qué frecuencia se ejecuta la consulta.

Intervalo permitido: de 5 minutos a 14 días.Búsqueda de datos del último Determina el período de reversión: el período de tiempo cubierto por la consulta.

Intervalo permitido: de 5 minutos a 14 días.

Debe ser mayor o igual que el intervalo de consulta.Empezar a ejecutar Automáticamente: la regla se ejecuta por primera vez inmediatamente después de crearse y después en el intervalo de consulta.

En un momento específico (versión preliminar): establezca una fecha y hora para que la regla se ejecute por primera vez, después de lo cual se ejecuta en el intervalo de consulta.

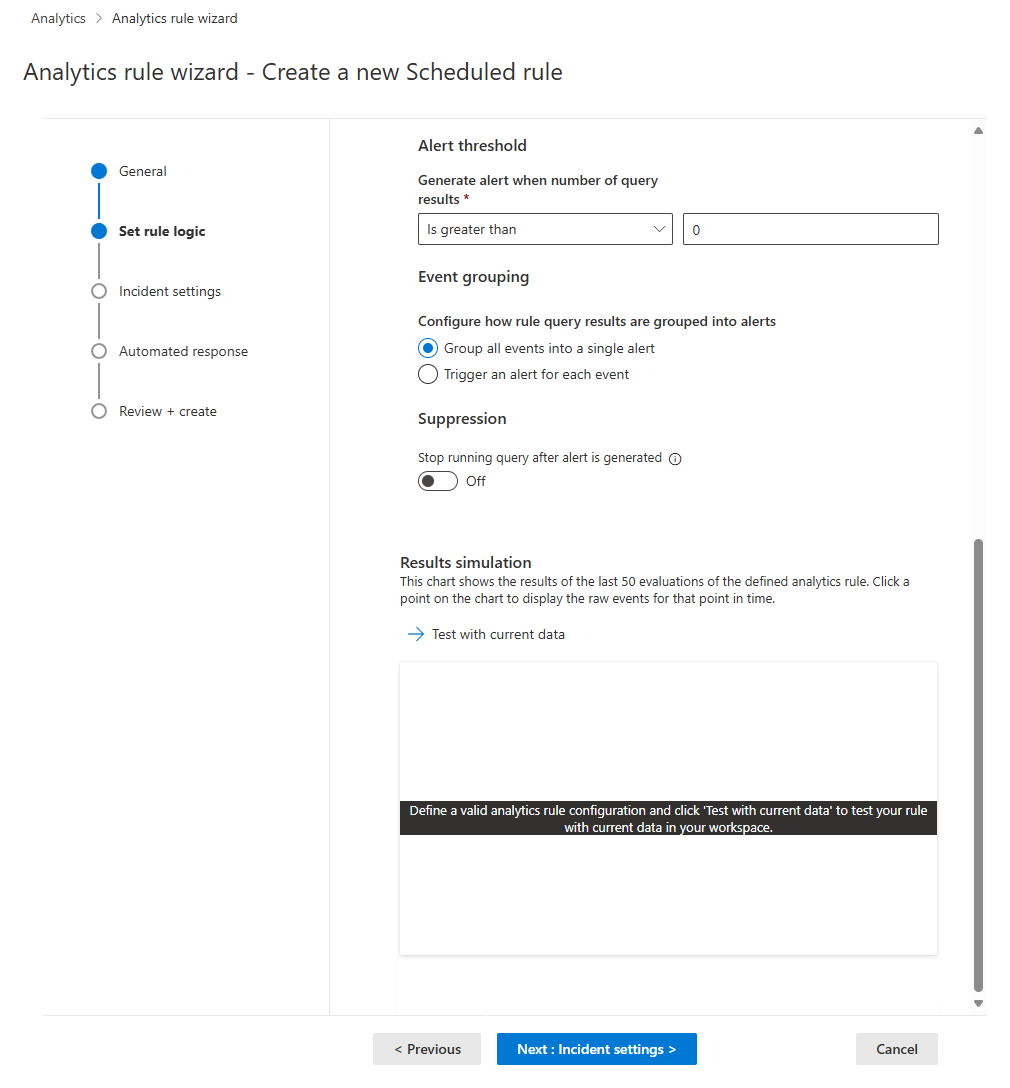

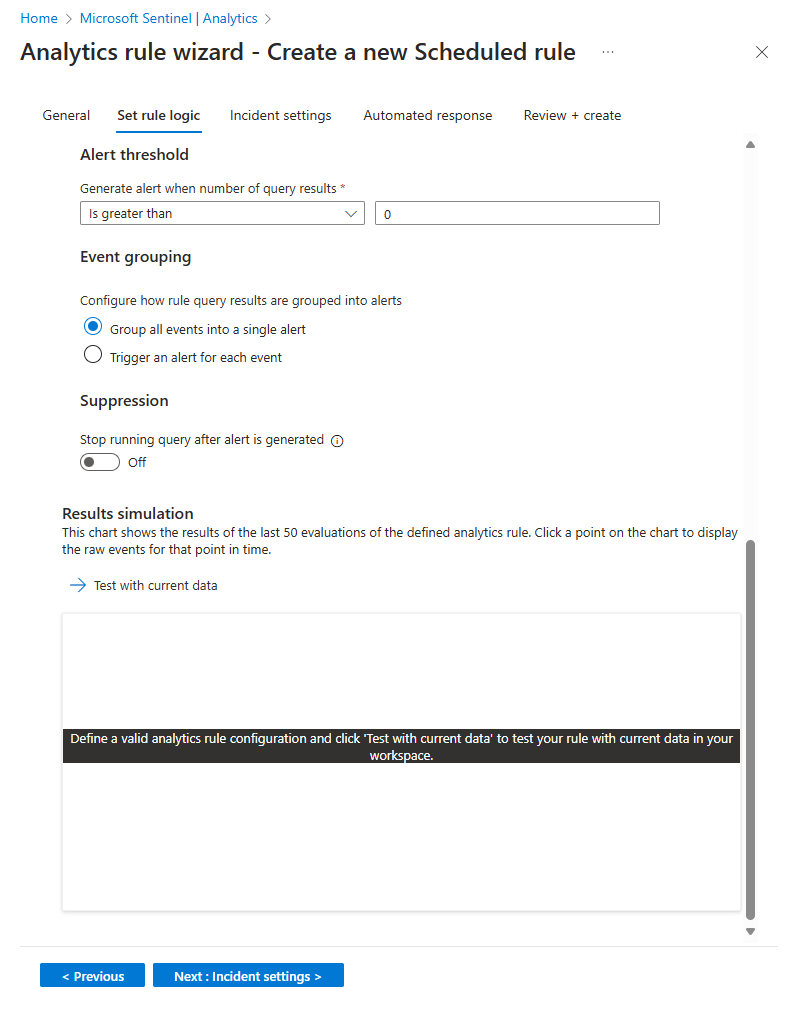

Intervalo permitido: de 10 minutos a 30 días después del tiempo de creación (o habilitación) de la regla.Establezca el umbral para crear alertas.

Use la sección Umbral de alerta para definir el nivel de confidencialidad de la regla. Por ejemplo, establezca un umbral mínimo de 100:

Configuración Descripción Generar alerta cuando el número de resultados de la consulta Mayor que Número de eventos 100Si no desea establecer un umbral, escriba

0en el campo de número.Establezca la configuración de agrupación de eventos.

En Agrupación de eventos, elija una de las dos maneras de controlar la agrupación de eventos en alertas:

Configuración Comportamiento Agrupar todos los eventos en una única alerta

(valor predeterminado)La regla genera una única alerta cada vez que se ejecuta, siempre y cuando la consulta devuelva más resultados que el umbral de alerta especificado anteriormente. Esta única alerta resume todos los eventos devueltos en los resultados de la consulta. Desencadenar una alerta para cada evento La regla genera una alerta única para cada evento devuelto por la consulta. Esta opción es útil si desea que los eventos se muestren de forma individual o si desea agruparlos por determinados parámetros, por usuario, nombre de host u otra cosa. Puede definir estos parámetros en la consulta. Suprima temporalmente la regla después de generar una alerta.

Para suprimir una regla más allá de su siguiente tiempo de ejecución si se genera una alerta, active la opciónDetener la ejecución de la consulta después de generar la alerta. Si activa esta opción, establezca Detener la ejecución de la consulta en la cantidad de tiempo que la consulta debe dejar de ejecutarse, hasta 24 horas.

Simular los resultados de la consulta y la configuración lógica.

En el área Simulación de resultados , seleccione Probar con datos actuales para ver el aspecto que tendrían los resultados de la regla si se hubieran estado ejecutando en los datos actuales. Microsoft Sentinel simula la ejecución de la regla 50 veces en los datos actuales, mediante la programación definida, y muestra un gráfico de los resultados (eventos de registro). Si modifica la consulta, seleccione Probar con los datos actuales de nuevo para actualizar el gráfico. El gráfico muestra el número de resultados durante el período de tiempo definido por la configuración de la sección Programación de consultas .

Seleccione Siguiente: Configuración de incidentes.

Configuración de la configuración de creación de incidentes

En la pestaña Configuración de incidentes, elija si Microsoft Sentinel convierte las alertas en incidentes accionables y si las alertas se agrupan en incidentes y cómo se agrupan.

Habilite la creación de incidentes.

En la sección Configuración de incidentes, Crear incidentes a partir de alertas desencadenadas por esta regla de análisis se establece de forma predeterminada en Habilitado, lo que significa que Microsoft Sentinel crea un único incidente independiente de cada alerta desencadenada por la regla.

Si no desea que esta regla cree incidentes (por ejemplo, si esta regla solo es para recopilar información para el análisis posterior), establezca esta opción en Deshabilitado.

Importante

Si ha incorporado Microsoft Sentinel al portal de Microsoft Defender, deje esta opción Habilitada.

- En este escenario, Microsoft Defender XDR crea incidentes, no Microsoft Sentinel.

- Estos incidentes aparecen en la cola de incidentes en los portales de Azure y Defender.

- En el Azure Portal, los nuevos incidentes se muestran con "Microsoft XDR" como nombre del proveedor de incidentes.

Si desea que se cree un único incidente a partir de un grupo de alertas, en lugar de uno para cada alerta, consulte el paso siguiente.

Establezca la configuración de agrupación de alertas.

En la sección Agrupación de alertas, si desea que se genere un único incidente a partir de un grupo de hasta 150 alertas similares o periódicas (vea la nota), establezca Alertas relacionadas con grupos, desencadenadas por esta regla de análisis, en Incidentes habilitados y establezca los parámetros siguientes.

Limitar el grupo a las alertas creadas dentro del período de tiempo seleccionado: establezca el período de tiempo en el que se agrupan las alertas similares o periódicas. Las alertas fuera de este período de tiempo generan un incidente o un conjunto de incidentes independientes.

Agrupar las alertas desencadenadas por esta regla de análisis en un único incidente mediante: Elija cómo se agrupan las alertas:

Opción Description Agrupar alertas en un único incidente si todas las entidades coinciden Las alertas se agrupan si comparten valores idénticos para cada una de las entidades asignadas (definidas en la pestaña Establecer lógica de regla anterior). Esta es la configuración recomendada. Agrupa todas las alertas desencadenadas por esta regla en un único incidente Todas las alertas generadas por esta regla se agrupan aunque no compartan valores idénticos. Agrupa las alertas en un único incidente si las entidades y los detalles seleccionados coinciden Las alertas se agrupan si comparten valores idénticos para todas las entidades asignadas, detalles de alerta y detalles personalizados seleccionados en las listas desplegables correspondientes. Volver a abrir incidentes coincidentes cerrados: si se resuelve y se cierra un incidente, y más adelante se genera otra alerta que debe pertenecer a ese incidente, establezca esta configuración en Habilitado si desea que se vuelva a abrir el incidente cerrado y deje como Deshabilitado si desea que la alerta cree un nuevo incidente.

Esta opción no está disponible cuando Microsoft Sentinel se incorpora al portal de Microsoft Defender.

Importante

Si ha incorporado Microsoft Sentinel al portal de Microsoft Defender, la configuración de agrupación de alertas solo surte efecto en el momento en que se crea el incidente.

Dado que el motor de correlación del portal de Defender es responsable de la correlación de alertas en este escenario, acepta esta configuración como instrucciones iniciales, pero también puede tomar decisiones sobre la correlación de alertas que no tienen en cuenta esta configuración.

Por lo tanto, la forma en que las alertas se agrupan en incidentes puede ser a menudo diferente de lo que cabría esperar en función de esta configuración.

Nota:

Se pueden agrupar hasta 150 alertas en un único incidente.

El incidente solo se crea después de generar todas las alertas. Todas las alertas se agregan al incidente inmediatamente después de su creación.

Si se generan más de 150 alertas mediante una regla que las agrupa en un único incidente, se genera un nuevo incidente con los mismos detalles de incidente que el original y las alertas excesivas se agrupan en el nuevo incidente.

Seleccione Siguiente: Respuesta automatizada.

Revisión o adición de respuestas automatizadas

En la pestaña Respuestas automatizadas , vea las reglas de automatización que se muestran en la lista. Si desea agregar respuestas que aún no están cubiertas por las reglas existentes, tiene dos opciones:

- Edite una regla existente si desea que la respuesta agregada se aplique a muchas o todas las reglas.

- Seleccione Agregar nuevo para crear una nueva regla de automatización que se aplique solo a esta regla de análisis.

Para más información sobre para qué puede usar las reglas de automatización, consulte Automatización de la respuesta a amenazas en Microsoft Sentinel con reglas de automatización.

- En Automatización de alertas (clásico) en la parte inferior de la pantalla, verá los cuadernos de estrategias que configuró para ejecutarse automáticamente cuando se genera una alerta mediante el método anterior.

A partir de junio de 2023, no se pueden agregar cuadernos de estrategias a esta lista. Los cuadernos de estrategias que ya aparecen aquí continúan ejecutándose hasta que este método esté en desuso, a partir de marzo de 2026.

Si todavía tiene cuadernos de estrategias enumerados aquí, cree una regla de automatización basada en el desencadenador creado por la alerta e invoque el cuaderno de estrategias a partir de la regla de automatización. Después de completar ese paso, seleccione los puntos suspensivos al final de la línea del cuaderno de estrategias que se muestra aquí y seleccione Quitar. Consulte Migración de los cuadernos de estrategias de activación de alertas Microsoft Sentinel a reglas de automatización para obtener instrucciones completas.

Seleccione Siguiente: Revisar y crear para revisar toda la configuración de la nueva regla de análisis.

Validar la configuración y crear la regla

Cuando aparezca el mensaje "Validación pasada", seleccione Crear.

Si aparece un error en su lugar, busque y seleccione la X roja en la pestaña del asistente donde se produjo el error.

Corrija el error y vuelva a la pestaña Revisar y crear para volver a ejecutar la validación.

Visualización de la regla y su salida

Ver la definición de regla

Puede encontrar la regla personalizada recién creada (de tipo "Programada") en la tabla de la pestaña Reglas activas de la pantalla Principal de Analytics . En esta lista, puede habilitar, deshabilitar o eliminar cada regla.

Visualización de los resultados de la regla

Para ver los resultados de las reglas de análisis que cree en el portal de Defender, expanda Investigación & respuesta en el menú de navegación y, a continuación, Incidentes & alertas. Vea los incidentes en la página Incidentes , donde puede evaluar los incidentes, investigarlos y corregir las amenazas. Vea alertas individuales en la página Alertas .

Ajuste de la regla

- Puede actualizar la consulta de regla para excluir falsos positivos. Para obtener más información, vea Control de falsos positivos en Microsoft Sentinel.

Nota:

Las alertas generadas en Microsoft Sentinel están disponibles a través de Microsoft Graph Security. Para obtener más información, consulte la documentación de alertas de Seguridad de Microsoft Graph.

Exportación de la regla a una plantilla de ARM

Si desea empaquetar la regla para que se administre e implemente como código, puede exportarla fácilmente a una plantilla de Azure Resource Manager (ARM). También puede importar reglas de archivos de plantilla para verlas y editarlas en la interfaz de usuario.

Pasos siguientes

Al usar reglas de análisis para detectar amenazas de Microsoft Sentinel, asegúrese de habilitar todas las reglas asociadas a los orígenes de datos conectados para garantizar una cobertura de seguridad completa para su entorno.

Para automatizar la habilitación de reglas, inserte reglas para Microsoft Sentinel a través de la API y PowerShell, aunque para ello se requiere un esfuerzo adicional. Al usar la API o PowerShell, primero debe exportar las reglas a JSON antes de habilitar las reglas. La API o PowerShell pueden ser útiles al habilitar reglas en varias instancias de Microsoft Sentinel con una configuración idéntica en cada instancia.

Para más información, vea:

- Solución de problemas de reglas de análisis en Microsoft Sentinel

- Navegar e investigar incidentes en Microsoft Sentinel

- Entidades de Microsoft Sentinel

- Tutorial: Uso de cuadernos de estrategias con reglas de automatización en Microsoft Sentinel

Además, aprenda de un ejemplo de uso de reglas de análisis personalizadas al supervisar Zoom con un conector personalizado.