Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Importante

Las detecciones personalizadas ahora son la mejor manera de crear nuevas reglas en Microsoft Sentinel Microsoft Defender XDR SIEM. Con las detecciones personalizadas, puede reducir los costos de ingesta, obtener detecciones ilimitadas en tiempo real y beneficiarse de una integración sin problemas con Defender XDR datos, funciones y acciones de corrección con la asignación automática de entidades. Para obtener más información, lea este blog.

Importante

La exportación e importación de reglas está en VERSIÓN PRELIMINAR. Consulte los Términos de uso complementarios para las versiones preliminares de Microsoft Azure para ver términos legales adicionales que se aplican a Azure características que están en versión beta, versión preliminar o que aún no se han publicado en disponibilidad general.

Introducción

Ahora puede exportar las reglas de análisis a archivos de plantilla de Azure Resource Manager (ARM) e importar reglas de estos archivos, como parte de la administración y el control de las implementaciones de Microsoft Sentinel como código. La acción de exportación creará un archivo JSON (denominado Azure_Sentinel_analytic_rule.json) en la ubicación de descargas del explorador, que luego puede cambiar el nombre, mover y controlar como cualquier otro archivo.

El archivo JSON exportado es independiente del área de trabajo, por lo que se puede importar a otras áreas de trabajo e incluso a otros inquilinos. Como código, también se puede controlar, actualizar e implementar en un marco de CI/CD administrado.

El archivo incluye todos los parámetros definidos en la regla de análisis, por lo que para las reglas programadas incluye la consulta subyacente y su configuración de programación adjunta, la gravedad, la creación de incidentes, la configuración de agrupación de eventos y alertas, las tácticas MITRE ATT&CK asignadas, etc. Cualquier tipo de regla de análisis, no solo Programada , se puede exportar a un archivo JSON.

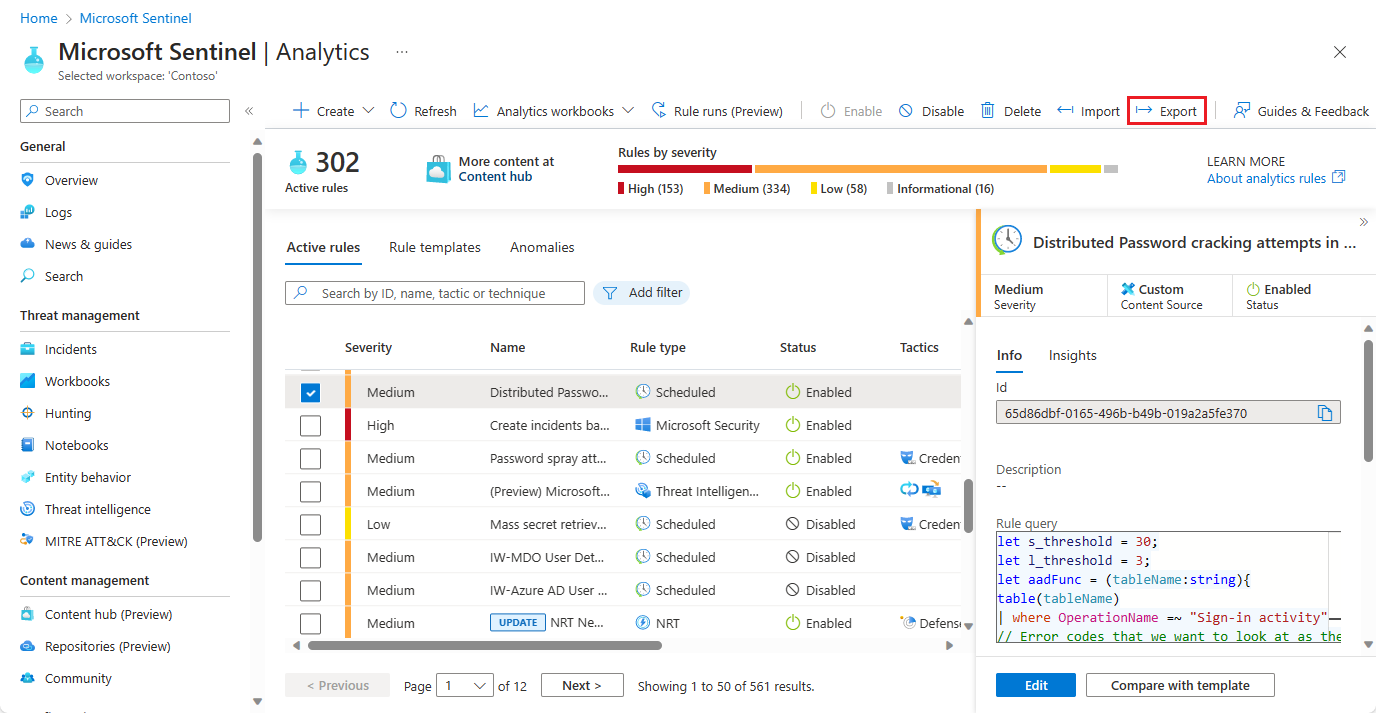

Reglas de exportación

En el menú de navegación Microsoft Sentinel, seleccione Análisis.

Seleccione la regla que desea exportar y haga clic en Exportar en la barra de la parte superior de la pantalla.

Nota:

Puede seleccionar varias reglas de análisis a la vez para la exportación marcando las casillas situadas junto a las reglas y haciendo clic en Exportar al final.

Puede exportar todas las reglas en una sola página de la cuadrícula de visualización a la vez, marcando la casilla en la fila de encabezado (junto a SEVERITY) antes de hacer clic en Exportar. Sin embargo, no puede exportar más de una página de reglas a la vez.

Tenga en cuenta que en este escenario, se creará un único archivo (denominado Azure_Sentinel_analytic_rules.json) y contendrá código JSON para todas las reglas exportadas.

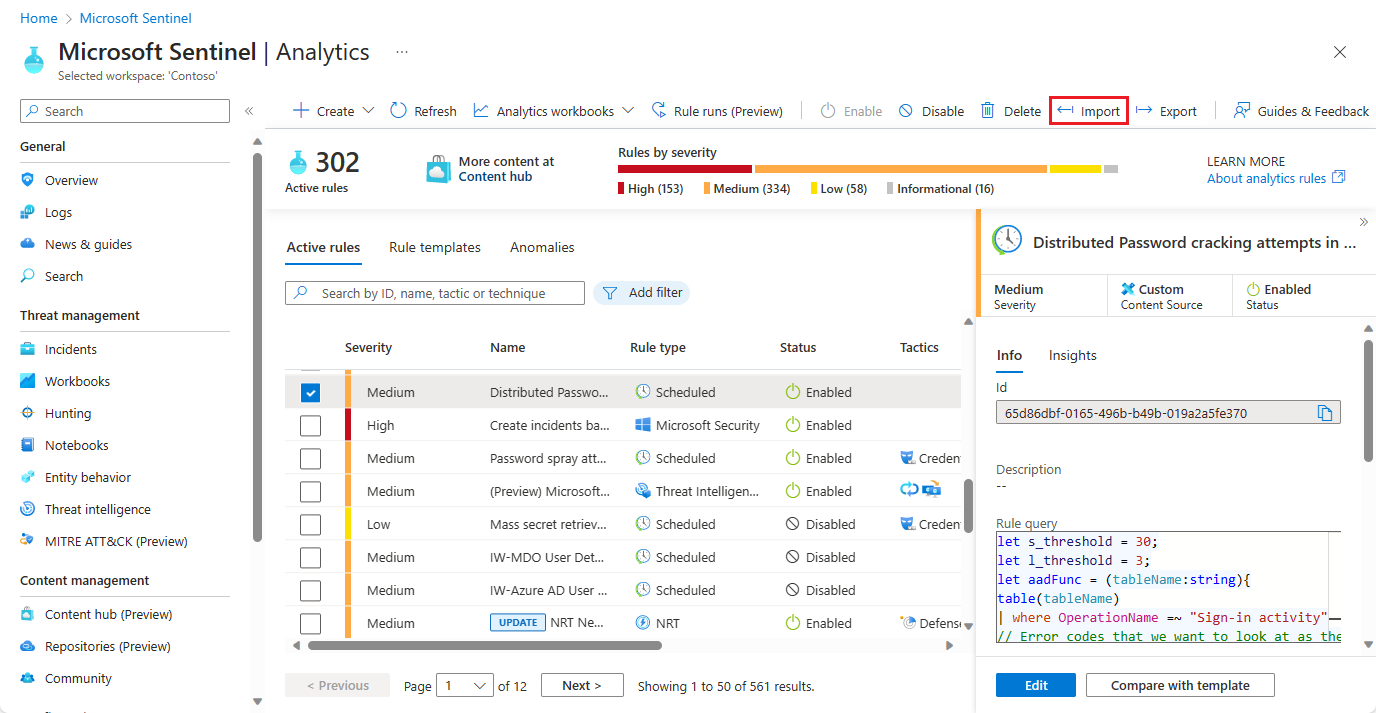

Reglas de importación

Tener un archivo JSON de plantilla de ARM de regla de análisis listo.

En el menú de navegación Microsoft Sentinel, seleccione Análisis.

Haga clic en Importar desde la barra de la parte superior de la pantalla. En el cuadro de diálogo resultante, vaya a y seleccione el archivo JSON que representa la regla que desea importar y seleccione Abrir.

Nota:

Puede importar hasta 50 reglas de análisis desde un único archivo de plantilla de ARM.

Pasos siguientes

En este documento, ha aprendido a exportar e importar reglas de análisis hacia y desde plantillas de ARM.

- Obtenga más información sobre las reglas de análisis, incluidas las reglas programadas personalizadas.

- Obtenga más información sobre las plantillas de ARM.