Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel wordt beschreven hoe u privéconnectiviteit configureert vanuit serverloze berekeningen met behulp van de gebruikersinterface van de Azure Databricks-accountconsole. U kunt ook de API voor netwerkconnectiviteitsconfiguraties gebruiken.

Als u uw Azure resource zo configureert dat alleen verbindingen van privé-eindpunten worden geaccepteerd, moet elke verbinding met de resource vanuit uw klassieke Databricks-rekenresources ook privé-eindpunten gebruiken.

Als u een Azure Storage firewall wilt configureren voor serverloze rekentoegang met behulp van subnetten, raadpleegt u in plaats daarvan Een firewall configureren voor serverloze rekentoegang (verouderd). Zie Regels voor privé-eindpunten beheren als u bestaande regels voor privé-eindpunten wilt beheren.

Notitie

Azure Databricks brengt netwerkkosten in rekening wanneer serverloze workloads verbinding maken met klantbronnen. Zie Inzicht in de serverloze netwerkkosten van Databricks.

Overzicht van privéconnectiviteit voor serverloze compute

Serverloze netwerkconnectiviteit wordt beheerd met netwerkconnectiviteitsconfiguraties (NCC's). Accountbeheerders maken NCC's in de accountconsole en één NCC kunnen worden gekoppeld aan een of meer werkruimten.

Wanneer u een privé-eindpunt aan een NCC toevoegt, Azure Databricks een privé-eindpuntaanvraag maakt aan uw Azure resource. Zodra de eigenaar van de resource de aanvraag goedkeurt, gebruikt Azure Databricks dat privé-eindpunt om toegang te krijgen tot resources vanuit het serverloze rekenvlak. Het privé-eindpunt is toegewezen aan uw Azure Databricks-account en is alleen toegankelijk vanuit geautoriseerde werkruimten.

NCC-privé-eindpunten worden ondersteund vanuit SQL-warehouses, taken, notebooks, Lakeflow Spark-declaratieve pijplijnen en modelbedieningseindpunten.

Notitie

NCC-privé-eindpunten worden ondersteund voor gegevensbronnen die u beheert en het opslagaccount van de werkruimte. Zie Firewall-ondersteuning inschakelen voor uw werkruimteopslagaccount voor meer informatie over het configureren van privé-eindpunten voor het werkruimteopslagaccount.

Modeluitvoering maakt gebruik van het Azure blob-opslag pad voor het downloaden van modelartefacten. Maak daarom een privé-eindpunt voor uw subresource-ID blob. U hebt DFS nodig om modellen in Unity Catalog te registreren vanuit serverloze notebooks.

Zie Wat is een netwerkverbindingsconfiguratie (NCC)? voor meer informatie over NCC's.

Azuur

Vereisten

- Uw account en werkruimte moeten zich in het Premium-abonnement bevinden.

- U moet een Azure Databricks accountbeheerder zijn.

- Elk Azure Databricks account kan maximaal 10 NCC's per regio hebben.

- Elke regio kan 100 privé-eindpunten hebben, die naar behoefte zijn verdeeld over 1-10 NCC's.

- Elke NCC kan worden gekoppeld aan maximaal 50 werkruimten.

Stap 1: een netwerkverbindingsconfiguratie maken

Databricks raadt aan om een NCC te delen tussen werkruimten in dezelfde bedrijfseenheid en regio. Als sommige werkruimten bijvoorbeeld Private Link gebruiken en andere werkruimten firewall inschakelen, gebruikt u afzonderlijke NCC's voor deze use cases.

- Als accountbeheerder gaat u naar de accountconsole.

- Klik in de zijbalk op Beveiliging.

- Klik op Netwerkconnectiviteitsconfiguraties.

- Klik op Netwerkconfiguratie toevoegen.

- Typ een naam voor de NCC.

- Kies de regio. Dit moet overeenkomen met uw werkruimteregio.

- Klik op Toevoegen.

Stap 2: Een NCC koppelen aan een werkruimte

- Klik in de zijbalk van de accountconsole op Werkruimten.

- Klik op de naam van uw werkruimte.

- Klik op Werkruimte bijwerken.

- Selecteer uw NCC in het veld Netwerkconnectiviteitsconfiguraties . Als dit niet zichtbaar is, controleert u of u dezelfde Azure regio hebt geselecteerd voor zowel de werkruimte als de NCC.

- Klik op bijwerken.

- Wacht tien minuten totdat de wijziging is doorgevoerd.

- Start alle actieve serverloze services opnieuw op in de werkruimte.

Stap 3: regels voor privé-eindpunten maken

U moet voor elke Azure resource een privé-eindpuntregel in uw NCC maken.

- Haal een lijst op met Azure resource-id's voor al uw bestemmingen.

- Gebruik op een ander browsertabblad de Azure-portal om naar de Azure-services van uw gegevensbron te gaan.

- Op de overzichtspagina, kijk in de Essentials sectie.

- Klik op de JSON Weergave link. De resource-id voor de service wordt boven aan de pagina weergegeven.

- Kopieer die resource-id naar een andere locatie. Herhaal dit voor alle bestemmingen. Zie Azure privé-DNS-zonewaarden voor privé-eindpunten voor meer informatie over het vinden van uw resource-id.

- Ga terug naar het browsertabblad van uw accountconsole.

- Klik in de zijbalk op Beveiliging.

- Klik op Netwerkconnectiviteitsconfiguraties.

- Selecteer de NCC die u in stap 1 hebt gemaakt.

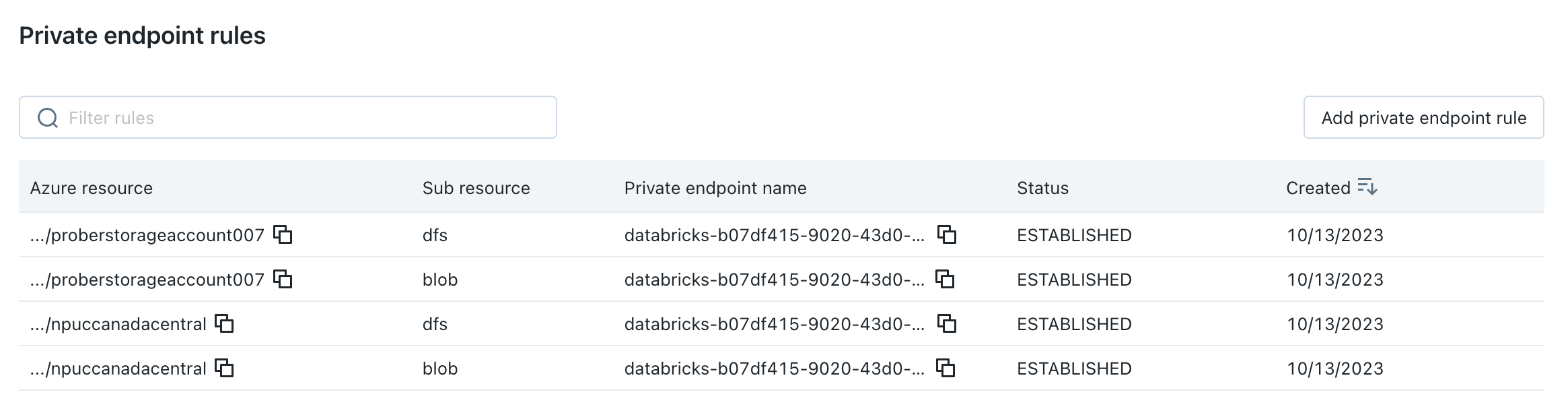

- In Privé-eindpuntregels op Privé-eindpuntregel toevoegen klikken.

- Plak in het veld Destination Azure resource-id de resource-id voor uw resource.

- Geef in het veld Azure subresource-id de doel-id en het subresourcetype op. Elke regel voor privé-eindpunten moet een andere subresource-id gebruiken. Zie Ondersteunde resources voor een lijst met ondersteunde subresourcetypen.

- Klik op Toevoegen.

- Wacht enkele minuten totdat alle eindpuntregels de status

PENDINGhebben.

Stap 4: De nieuwe privé-eindpunten voor uw resources goedkeuren

De eindpunten worden pas van kracht als een beheerder deze aan de resourcezijde goedkeurt. Ga als volgende te werk om het goed te keuren met behulp van de Azure-portal:

Navigeer in de Azure-portal naar uw resource.

Klik in de zijbalk op Netwerken.

Klik op privé-eindpuntverbindingen.

Klik op het tabblad Persoonlijke toegang .

Controleer onder de Privé-eindpuntverbindingende lijst met privé-eindpunten.

Klik op het selectievakje naast elk om goed te keuren en klik op de knop goedkeuren boven de lijst.

Ga terug naar uw NCC in Azure Databricks en vernieuw de browserpagina totdat alle eindpuntregels de status

ESTABLISHEDhebben.

(Optioneel) Stap 5: Stel uw resources in om toegang tot het openbare netwerk niet toe te laten

Als u uw resources nog niet hebt beperkt tot alleen toegestane netwerken, kunt u dit nu doen.

- Ga naar de Azure-portal.

- Navigeer naar uw opslagaccount voor de gegevensbron.

- Klik in de zijbalk op Netwerken.

- Controleer de waarde in het veld Openbare netwerktoegang. Standaard is de waarde ingeschakeld vanuit alle netwerken. Wijzig dit in Uitgeschakeld

Private Link configureren voor Azure-app Gateway v2

Als u Private Link configureert voor een Azure-app Gateway v2-resource, moet u de REST API voor netwerkconnectiviteitsconfiguraties gebruiken in plaats van de gebruikersinterface van de accountconsole. Azure-app Gateway v2 zijn aanvullende parameters vereist: resource-id, groeps-id en domeinnamen.

- Gebruik de volgende API-aanroep om een privé-eindpuntregel te maken met domeinnaamconfiguratie:

curl --location 'https://accounts.azuredatabricks.net/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ], "resource_id": "<YOUR_APP_GATEWAY_RESOURCE_ID_HERE>", "group_id": "<GROUP_ID>" }' - Als u de domeinnamen voor een bestaande privé-eindpuntregel wilt wijzigen, gebruikt u de volgende PATCH-aanvraag:

curl --location --request PATCH 'https://accounts.azuredatabricks.net/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules/<PRIVATE_ENDPOINT_RULE_ID>?update_mask=domain_names' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ] }' - Als u regels voor privé-eindpunten van App Gateway wilt weergeven, weergeven of verwijderen, gebruikt u de standaard API-bewerkingen voor netwerkconnectiviteitsconfiguraties die worden beschreven in de API voor netwerkconnectiviteitsconfiguraties.

Stap 7: Start serverloze rekenvlakresources opnieuw op en test de verbinding

- Wacht nog vijf minuten totdat de wijzigingen zijn doorgegeven.

- Start alle actieve serverloze rekenvlakresources opnieuw op in de werkruimten waaraan uw NCC is gekoppeld. Als u geen serverloze computervlakbronnen hebt, start er dan nu een.

- Controleer of alle bronnen succesvol zijn gestart.

- Voer ten minste één query uit op uw gegevensbron om te bevestigen dat het serverloze SQL Warehouse uw gegevensbron kan bereiken.

Volgende stappen

- Regels voor privé-eindpunten beheren: regels voor privé-eindpunten bijwerken, controleren en verwijderen. Zie Regels voor privé-eindpunten beheren.

- Configureer een firewall voor serverloze rekentoegang: stel netwerkfirewallregels in om de toegang tot Azure services te beheren met behulp van subnetten in plaats van privé-eindpunten. Zie Een firewall configureren voor serverloze rekentoegang (verouderd).

- Netwerkbeleid configureren: implementeer aanvullende netwerkbeveiligingscontroles en -beleidsregels om serverloze rekenconnectiviteit te beheren. Zie Wat is serverloos egressbeheer?.

- Inzicht in serverloze netwerkbeveiliging: meer informatie over netwerkbeveiligingsopties voor serverloze berekeningen. Zie Serverloze rekenvlaknetwerken.

Azure China

vereisten voor Azure China

- Uw account en werkruimte moeten zich in het Premium-abonnement bevinden.

- U moet een Azure Databricks accountbeheerder zijn.

- Elk Azure Databricks account kan maximaal 10 NCC's per regio hebben.

- Elk account kan maximaal 20 privé-eindpunten hebben in Azure China.

- Elke NCC kan worden gekoppeld aan maximaal 50 werkruimten.

Notitie

In Azure China worden NCC's alleen ondersteund in de regio China - noord 3. Omdat een NCC alleen kan worden gekoppeld aan een werkruimte in dezelfde regio, moet uw werkruimte zich ook in China - noord 3 bevinden.

Step 1: Een netwerkverbindingsconfiguratie maken (Azure China)

Databricks raadt aan om een NCC te delen tussen werkruimten in dezelfde bedrijfseenheid en regio. Als sommige werkruimten bijvoorbeeld Private Link en andere werkruimten verschillende connectiviteitsconfiguraties gebruiken, gebruikt u afzonderlijke NCC's voor deze use cases.

Notitie

Firewall-inschakeling (toegang op basis van subnetten) is niet beschikbaar in Azure China. Privé-eindpunten zijn de enige ondersteunde connectiviteitsmethode voor serverloze berekeningen in Azure China.

- Als accountbeheerder gaat u naar de accountconsole.

- Klik in de zijbalk op Beveiliging.

- Klik op Netwerkconnectiviteitsconfiguraties.

- Klik op Netwerkconfiguratie toevoegen.

- Typ een naam voor de NCC.

- Kies China - noord 3 als regio. Dit moet overeenkomen met uw werkruimteregio.

- Klik op Toevoegen.

Step 2: Een NCC koppelen aan een werkruimte (Azure China)

- Klik in de zijbalk van de accountconsole op Werkruimten.

- Klik op de naam van uw werkruimte.

- Klik op Werkruimte bijwerken.

- Selecteer uw NCC in het veld Netwerkconnectiviteitsconfiguraties . Als dit niet zichtbaar is, controleert u of u China - noord 3 hebt geselecteerd als de Azure regio voor zowel de werkruimte als de NCC.

- Klik op bijwerken.

- Wacht tien minuten totdat de wijziging is doorgevoerd.

- Start alle actieve serverloze services opnieuw op in de werkruimte.

Step 3: Regels voor privé-eindpunten maken (Azure China)

U moet voor elke Azure resource een privé-eindpuntregel in uw NCC maken. Zie Supported resources voor de lijst met resources die worden ondersteund in Azure China.

- Haal een lijst op met Azure resource-id's voor al uw bestemmingen.

- Gebruik op een ander browsertabblad de Azure-portal om naar de Azure-services van uw gegevensbron te gaan.

- Op de overzichtspagina, kijk in de Essentials sectie.

- Klik op de JSON Weergave link. De resource-id voor de service wordt boven aan de pagina weergegeven.

- Kopieer die resource-id naar een andere locatie. Herhaal dit voor alle bestemmingen. Zie Azure privé-DNS-zonewaarden voor privé-eindpunten voor meer informatie over het vinden van uw resource-id.

- Ga terug naar het browsertabblad van uw accountconsole.

- Klik in de zijbalk op Beveiliging.

- Klik op Netwerkconnectiviteitsconfiguraties.

- Selecteer de NCC die u in stap 1 hebt gemaakt.

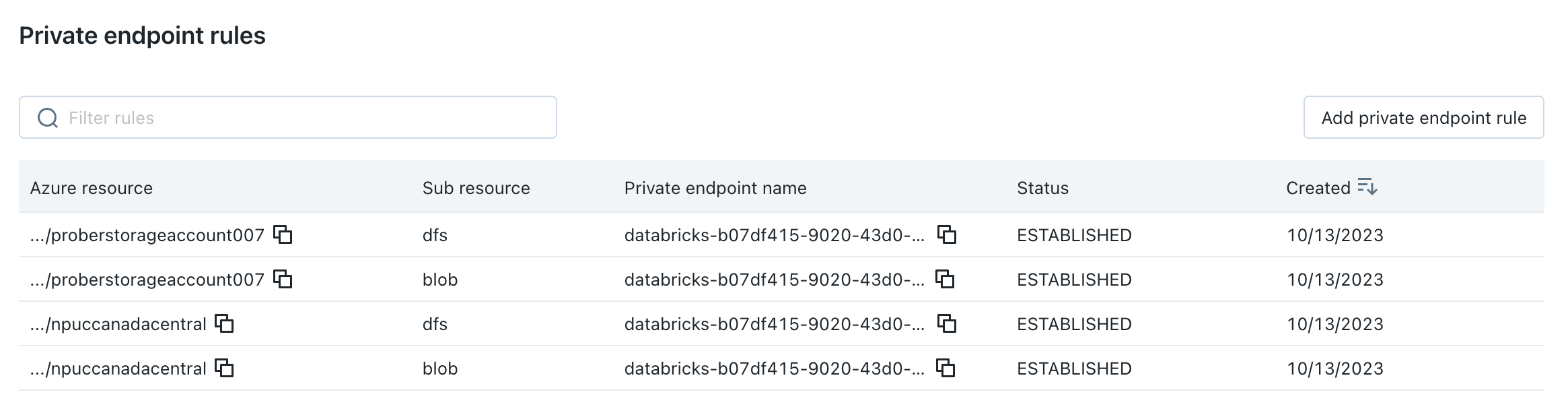

- In Privé-eindpuntregels op Privé-eindpuntregel toevoegen klikken.

- Plak in het veld Destination Azure resource-id de resource-id voor uw resource.

- Geef in het veld Azure subresource-id de doel-id en het subresourcetype op. Elke regel voor privé-eindpunten moet een andere subresource-id gebruiken.

- Klik op Toevoegen.

- Wacht enkele minuten totdat alle eindpuntregels de status

PENDINGhebben.

Stap 4: Keurt de nieuwe privé-eindpunten voor uw resources goed (Azure China)

De eindpunten worden pas van kracht als een beheerder deze aan de resourcezijde goedkeurt. Ga als volgende te werk om het goed te keuren met behulp van de Azure-portal:

Navigeer in de Azure-portal naar uw resource.

Klik in de zijbalk op Netwerken.

Klik op privé-eindpuntverbindingen.

Klik op het tabblad Persoonlijke toegang .

Controleer onder de Privé-eindpuntverbindingende lijst met privé-eindpunten.

Klik op het selectievakje naast elk om goed te keuren en klik op de knop goedkeuren boven de lijst.

Ga terug naar uw NCC in Azure Databricks en vernieuw de browserpagina totdat alle eindpuntregels de status

ESTABLISHEDhebben.

(optioneel) Stap 5: Stel uw resources in om openbare netwerktoegang (Azure China) niet toe te laten

Als u uw resources nog niet hebt beperkt tot alleen toegestane netwerken, kunt u dit nu doen.

- Ga naar de Azure-portal.

- Navigeer naar uw opslagaccount voor de gegevensbron.

- Klik in de zijbalk op Netwerken.

- Controleer de waarde in het veld Openbare netwerktoegang. Standaard is de waarde ingeschakeld vanuit alle netwerken. Wijzig dit in Uitgeschakeld

Configureer Privé-link naar Azure-toepassingsgateway v2 (Azure China)

Als u Private Link configureert voor een Azure-app Gateway v2-resource, moet u de REST API voor netwerkconnectiviteitsconfiguraties gebruiken in plaats van de gebruikersinterface van de accountconsole. Azure-app Gateway v2 zijn aanvullende parameters vereist: resource-id, groeps-id en domeinnamen.

- Gebruik de volgende API-aanroep om een privé-eindpuntregel te maken met domeinnaamconfiguratie:

curl --location 'https://accounts.databricks.azure.cn/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ], "resource_id": "<YOUR_APP_GATEWAY_RESOURCE_ID_HERE>", "group_id": "<GROUP_ID>" }' - Als u de domeinnamen voor een bestaande privé-eindpuntregel wilt wijzigen, gebruikt u de volgende PATCH-aanvraag:

curl --location --request PATCH 'https://accounts.databricks.azure.cn/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules/<PRIVATE_ENDPOINT_RULE_ID>?update_mask=domain_names' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ] }' - Als u regels voor privé-eindpunten van App Gateway wilt weergeven, weergeven of verwijderen, gebruikt u de standaard API-bewerkingen voor netwerkconnectiviteitsconfiguraties die worden beschreven in de API voor netwerkconnectiviteitsconfiguraties.

Step 7: Start serverloze rekenvlakresources opnieuw op en test de verbinding (Azure China)

- Wacht nog vijf minuten totdat de wijzigingen zijn doorgegeven.

- Start alle actieve serverloze rekenvlakresources opnieuw op in de werkruimten waaraan uw NCC is gekoppeld. Als u geen serverloze computervlakbronnen hebt, start er dan nu een.

- Controleer of alle bronnen succesvol zijn gestart.

- Voer ten minste één query uit op uw gegevensbron om te bevestigen dat het serverloze SQL Warehouse uw gegevensbron kan bereiken.

Volgende stappen (Azure China)

- Regels voor privé-eindpunten beheren: regels voor privé-eindpunten bijwerken, controleren en verwijderen. Zie Regels voor privé-eindpunten beheren.

- Inzicht in serverloze netwerkbeveiliging: meer informatie over netwerkbeveiligingsopties voor serverloze berekeningen. Zie Serverloze rekenvlaknetwerken.