Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

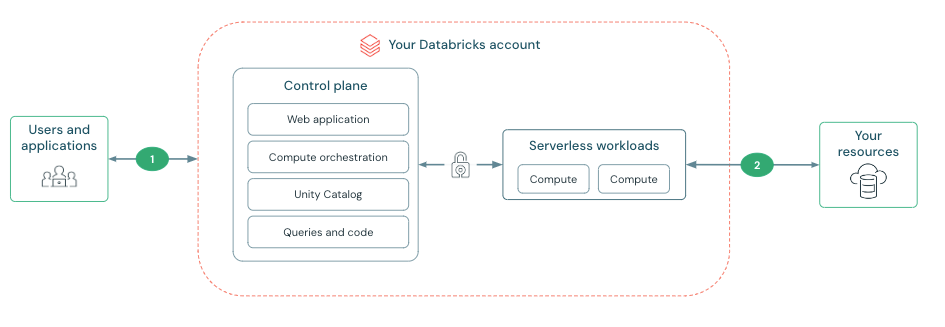

Op deze pagina worden hulpprogramma's geïntroduceerd voor het beveiligen van netwerktoegang tussen de rekenresources in het Azure Databricks serverloze rekenvlak en klantresources. Zie De netwerkbeveiligingsarchitectuur voor meer informatie over het besturingsvlak en het serverloze rekenvlak.

Zie Compute voor meer informatie over klassieke berekeningen en serverloze berekeningen.

Notitie

Azure Databricks brengt netwerkkosten in rekening wanneer serverloze workloads verbinding maken met klantbronnen. Zie Inzicht in de serverloze netwerkkosten van Databricks.

Overzicht van serverloze rekenvlaknetwerken

Serverloze rekenresources worden uitgevoerd in het serverloze rekenvlak, dat wordt beheerd door Azure Databricks. Accountbeheerders kunnen beveiligde connectiviteit tussen het serverloze rekenvlak en de bijbehorende resources configureren. Deze netwerkverbinding is gelabeld als 2 in het onderstaande diagram:

Connectiviteit tussen het besturingsvlak en het serverloze rekenvlak bevindt zich altijd via de backbone van het cloudnetwerk en niet via het openbare internet. Zie Netwerken voor meer informatie over het configureren van beveiligingsfuncties op de andere netwerkverbindingen in het diagram.

Wat is een netwerkverbindingsconfiguratie (NCC)?

Serverloze netwerkconnectiviteit wordt beheerd met netwerkconnectiviteitsconfiguraties (NCC's). NCC's zijn regionale constructies op accountniveau waarmee het maken van privé-eindpunten wordt beheerd.

Belangrijk

Op 9 juni 2026 moeten alle bestaande Azure-opslagaccounts die Azure Databricks serverless subnet-id's toestaan, worden opgenomen in een netwerkbeveiligingsperimeter en moeten de AzureDatabricksServerless servicetag toestaan. Zie Een Azure-netwerkbeveiligingsperimeter configureren voor Azure-resources.

Accountbeheerders maken NCC's in de accountconsole. Een NCC kan worden gekoppeld aan een of meer werkruimten om de toegang van serverloze berekeningen tot uw Azure resources te beheren.

Wanneer u een privé-eindpunt aan een NCC toevoegt, maakt Azure Databricks een privé-eindpuntaanvraag aan uw Azure resource. Nadat u de aanvraag hebt geaccepteerd, gebruikt Azure Databricks het privé-eindpunt om toegang te krijgen tot uw Azure resource vanuit het serverloze rekenvlak. Zie Privéconnectiviteit met Azure-resources configureren.

Als er geen privé-eindpunt is geconfigureerd, maakt serverloze berekening verbinding met Azure opslag met behulp van service-eindpunten en met andere resources met behulp van NAT-IP's. U kunt verkeer van Azure Databricks service-eindpunten naar uw opslag identificeren met behulp van de servicetag AzureDatabricksServerless, die kan worden afgestemd op uw regio (bijvoorbeeld AzureDatabricksServerless.EastUS2). Als u deze tag wilt gebruiken, moet u uw opslagaccount onboarden naar een netwerkbeveiligingsperimeter. Zie Een Azure-netwerkbeveiligingsperimeter configureren voor Azure-resources.

Notitie

Azure Databricks gebruikt service-eindpunten, privé-IP's en openbare IP-adressen om verbinding te maken met resources op basis van hun locatie en type. Deze connectiviteitsmethoden zijn algemeen beschikbaar, tenzij expliciet anders wordt vermeld.