Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Ogni agente in Microsoft Foundry ha un endpoint stabile dal momento in cui viene creato. Dietro ogni endpoint, un modello Foundry elabora l'input dell'utente in base alle istruzioni e agli strumenti dell'agente. Quando gli utenti finali interagiscono con l'agente tramite Microsoft 365 Copilot, Teams, l'applicazione esistente o altre superfici, interagiscono con l'endpoint stabile dell'agente. Prima di condividere l'agente, verificare queste impostazioni:

- Versione agente attivo : verificare che la versione che riceve il traffico sia quella con cui gli utenti finali interagiscono. Per impostazione predefinita, l'agente viene aggiornato automaticamente alla versione più recente, il che significa che viene immediatamente servita una versione appena creata. Se non è quello che vuoi, vincola il traffico a una versione specifica.

- Protocolli e schemi di autorizzazione : assicurarsi che corrispondano alla posizione e al modo in cui gli utenti interagiscono con l'agente. Ad esempio, un agente pubblicato in Microsoft 365 o Teams deve avere il protocollo Activity abilitato e usare uno schema di autorizzazione BotService o BotServiceRbac.

Questo articolo illustra come selezionare la versione attiva, abilitare i protocolli, impostare gli schemi di autorizzazione e aggiungere una scheda agente. Dopo aver configurato l'endpoint, è possibile:

- Pubblicare gli agenti per Microsoft 365 Copilot e Microsoft Teams

- Pubblicare un agente come lavoratore digitale in Agent 365

Nota

Se si esegue la migrazione dal modello di pubblicazione precedente, vedere Eseguire la migrazione da Applicazioni agente al nuovo modello di agente.

Prerequisiti

- Progetto Foundry con almeno una versione dell'agente creata

- Ruolo utente Azure AI nell'ambito del progetto Foundry per creare, gestire e attivare gli agenti

- Familiarità con Azure controllo degli accessi basato sui ruoli (RBAC) per configurare le autorizzazioni

- Familiarità con i concetti relativi all'identità dell'agente in Foundry

- Installare i runtime del linguaggio necessari, gli strumenti globali e le estensioni Visual Studio Code come descritto in Prepare l'ambiente di sviluppo

Importante

Il codice in questo articolo usa pacchetti attualmente in anteprima. Questa anteprima viene fornita senza un contratto di servizio e non è consigliabile per i carichi di lavoro di produzione. Alcune funzionalità potrebbero non essere supportate o potrebbero avere funzionalità limitate. Per altre informazioni, vedere Condizioni aggiuntive di utilizzo per le anteprime di Microsoft Azure.

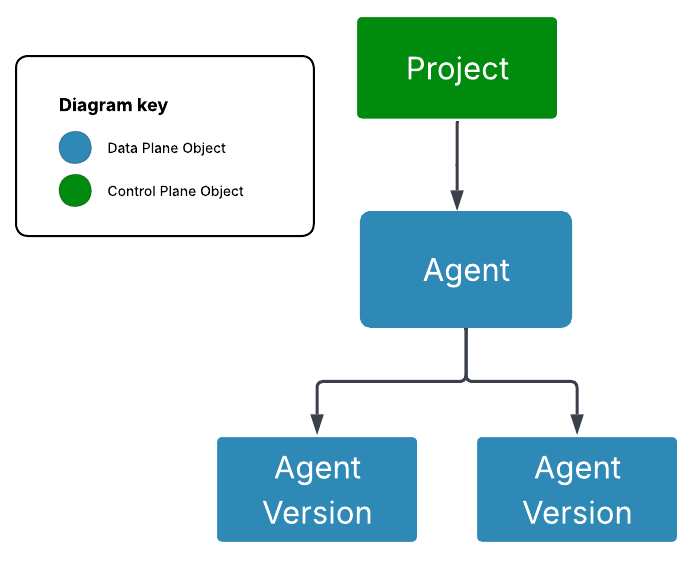

Comprendere il modello a oggetti dell'agente

Prima di configurare l'endpoint, comprendere in che modo i progetti, gli agenti, le versioni degli agenti e l'endpoint stabile sono correlati tra loro.

Progetto Foundry: cartella che raggruppa risorse correlate, ad esempio agenti, file e strumenti.

Versione dell'agente: snapshot non modificabile della configurazione dell'agente. Qualsiasi modifica, anche una singola modifica della richiesta, produce una nuova versione.

Agent: rappresentazione stabile e rivolta al consumer di un agente. L'identità, l'endpoint e l'ambito di autorizzazione dell'agente rimangono coerenti man mano che le versioni sottostanti si evolvono, quindi i consumatori interagiscono sempre con la stessa entità.

Endpoint agente: gli utenti chiamano l'URL per richiamare l'agente. È attivo il momento in cui si crea l'agente, senza un passaggio di pubblicazione separato e l'URL non cambia man mano che si esegue l'implementazione di nuove versioni. Si configura quale versione è utilizzata, quali protocolli sono supportati, e come gli utenti eseguono l'autenticazione.

Per l'elenco completo delle proprietà dell'oggetto agente, vedere la sezione di riferimento alla fine di questo articolo.

Instradamento del traffico

version_selector determina il modo in cui il traffico viene instradato alle versioni dell'agente. Sono disponibili due criteri di routing:

- Usare sempre la versione più recente (predefinita): il 100% del traffico viene instradato alla versione dell'agente creata più di recente. Quando l'agente viene pubblicato in Teams o Microsoft 365, la creazione di una nuova versione aggiorna automaticamente ciò che viene fornito in tali canali.

- Bloccato su una versione specifica: 100% del traffico viene instradato alla versione dell'agente selezionata, chiamata versione attiva dell'agente. Le nuove versioni non cambiano ciò che viene servito fino a quando non si aggiorna il selettore.

Fissare a una versione specifica quando hai bisogno di stabilità tra le nuove versioni, ad esempio quando un agente è in produzione o pubblicato per gli utenti finali in Teams o Microsoft 365.

Protocolli

Un agente può esporre più protocolli contemporaneamente:

| Protocollo | Modello di endpoint |

|---|---|

| Risposte | https://{account}.services.ai.azure.com/api/projects/{project}/agents/{agent}/endpoint/protocols/openai/v1/responses |

| Protocollo delle attività | https://{account}.services.ai.azure.com/api/projects/{project}/agents/{agent}/endpoint/protocols/activityprotocol |

| Invocazioni | https://{account}.services.ai.azure.com/api/projects/{project}/agents/{agent}/endpoint/protocols/invocations |

| A2A (anteprima) | https://{account}.services.ai.azure.com/api/projects/{project}/agents/{agent}/endpoint/protocols/a2a |

Per abilitare il protocollo A2A nell'agente, vedere Abilitare A2A in ingresso in un agente Foundry.

Schemi di autorizzazione

È possibile configurare l'autenticazione in ingresso nell'endpoint dell'agente:

| Tipo di schema | Descrizione | Origine chiave di isolamento |

|---|---|---|

Entra |

Microsoft Entra ID autorizzazione. Il chiamante deve avere il ruolo Azure AI User nel progetto Foundry. |

Entra: deriva l'identità utente dal token di Microsoft Entra.

Header — legge le chiavi di isolamento dalle intestazioni personalizzate (user_isolation_key, chat_isolation_key). |

BotService |

Autorizzazione del canale di Azure servizio Bot. Usato durante la pubblicazione in Microsoft 365/Teams. Configurato automaticamente durante il flusso di pubblicazione del canale. | N/D |

BotServiceRbac |

Autorizzazione del servizio Bot di Azure combinata con il controllo degli accessi in base al ruolo di Azure. Usare quando è necessaria l'autenticazione del canale di servizio Bot con un'imposizione aggiuntiva del controllo degli accessi in base al ruolo. | N/D |

L'autenticazione con chiave API non è supportata. Usare Azure Active Directory (Azure RBAC) per autorizzare i chiamanti.

Configurare le proprietà dell'agente

Per impostazione predefinita, il selettore di versione instrada 100% del traffico alla versione più recente dell'agente, il protocollo Responses è abilitato e l'autorizzazione è impostata su Entra. È possibile modificare il routing della versione, abilitare altri protocolli, impostare schemi di autorizzazione e aggiungere una scheda agente.

Selezionare la versione dell'agente attivo

Per impostazione predefinita, i criteri di routing sono sempre usati più recenti. Per fissare il traffico su una versione specifica, aggiornare il version_selector.

Nel portale foundry creare un agente o aprire un agente esistente.

Espandere l'elenco a discesa Pubblica per visualizzare le opzioni di configurazione dell'endpoint.

Risultato previsto: sono visualizzati gli endpoint disponibili per l'agente e la configurazione di routing della versione corrente. Gli endpoint sono in tempo reale dalla creazione dell'agente; per attivarli non è necessario alcun passaggio di pubblicazione.

Selezionare la freccia del selettore di versione e scegliere una versione specifica.

Risultato previsto: l'endpoint stabile instrada 100% di traffico alla versione selezionata. Quando è fissato, la creazione di nuove versioni non cambia ciò che viene servito.

Abilitare protocolli e schemi di autorizzazione

Un agente può esporre più protocolli contemporaneamente. Configurare i protocolli e l'autorizzazione in ingresso nell'endpoint dell'agente.

L'aggiornamento di protocolli e schemi di autorizzazione non è ancora configurabile nel portale foundry. Usare l'API REST o Python SDK.

Aggiungere una scheda agente

Una scheda agente presenta dettagli e funzionalità per i consumatori, inclusa l'individuazione tra agenti (A2A).

L'aggiunta di una scheda agente non è ancora configurabile nel portale di Foundry. Usare l'API REST o l'SDK.

Ottieni le proprietà del tuo agente

Per visualizzare le proprietà correnti dell'agente, ovvero identità, protocolli, autorizzazione ed endpoint, eseguire:

GET {endpoint}/agents/{agent_name}?api-version=v1

Authorization: Bearer {{token}}

Content-Type: application/json

Considerazioni sulla sicurezza e sulla privacy

- Utilizzare i privilegi minimi. Concedere agli utenti il ruolo minimo necessario. Ad esempio, creare ruoli personalizzati che separano le autorizzazioni di creazione dell'agente dalle autorizzazioni di chiamata dell'agente.

- Non incorporare token di accesso nel codice sorgente, negli script o nelle applicazioni client. Usare il flusso di autenticazione Microsoft Entra appropriato per l'app.

Limitazioni

| Limitazione | Descrizione |

|---|---|

| Nessuna suddivisione del traffico | Una sola versione dell'agente può essere attiva e ricevere traffico alla volta. |

Risoluzione dei problemi

| Problema | Probabile causa | Risoluzione |

|---|---|---|

403 Forbidden quando si richiama l'endpoint |

Il chiamante non dispone del ruolo richiesto nel contesto dell'agente | Assegnare il ruolo utente Azure AI nella risorsa del progetto 'Foundry'. |

401 Unauthorized quando si richiama l'endpoint |

Il token di accesso è mancante, scaduto o per la risorsa errata | Ripetere l'autenticazione e richiedere un token per https://ai.azure.com. |

| Le chiamate agli strumenti hanno esito negativo | L'identità dell'agente non ha accesso alle risorse downstream | Assegnare i ruoli RBAC necessari all'identità dell'agente per qualsiasi risorsa di Azure a cui accede. |

| La pubblicazione su M365/Teams ha esito negativo | L'agente non ha un'identità univoca (agent.identity è null) |

Vedere la guida alla migrazione per la procedura per risolvere questo problema. |

Riferimento: Proprietà dell'oggetto Agente

Proprietà dell'agente

| Proprietà | Digitare | Descrizione | Modificabile? | Configurabile nel portale |

|---|---|---|---|---|

object |

Stringa | Sempre "agent" |

No | No |

id |

Stringa | Identificatore univoco | No | No |

name |

stringa (massimo 63 caratteri) | Nome dell'agente | No | No |

versions |

Oggetto | Contiene latest con la versione più recente AgentVersion |

Sì (tramite create_version) | Sì |

agent_endpoint |

AgentEndpoint | Configurazione dell'endpoint (selettore di versione, protocolli, autorizzazione). Vedere la tabella AgentEndpoint riportata di seguito. | Sì (PATCH /agents/{name}) |

Parziale (solo selettore di versione) |

instance_identity |

Oggetto | Identità Microsoft Entra univoca dell'agente (principal_id, client_id) |

No (sola lettura) | No |

blueprint / blueprint_reference |

Oggetto | Riferimento al blueprint dell'agente Microsoft Entra (principal_id, client_id o type, blueprint_id) |

No (sola lettura) | No |

agent_card |

AgentCard | Dettagli dell'agente per i consumatori e A2A | Sì (PATCH /agents/{name}) |

No (solo API REST/SDK) |

status |

enum (Enabled, Disabled) |

Indica se l'agente serve il traffico | Non ancora supportato | No |

Nota

Gli oggetti version_selector, protocols, e authorization_schemes sono annidati sotto agent_endpoint. Per aggiornarli, usare PATCH /agents/{agent_name} con le modifiche all'interno del agent_endpoint contenitore delle proprietà.

Proprietà AgentEndpoint

| Proprietà | Digitare | Descrizione |

|---|---|---|

version_selector |

VersionSelector | Come viene instradato il traffico alle versioni di agente |

protocols |

matrice di stringhe | Protocolli abilitati (ad esempio, responses, activity, a2a) |

authorization_schemes |

matrice di oggetti | Schemi di autorizzazione (ad esempio, Entra, BotServiceRbac) |