Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

La soluzione Azure Policy aiuta a imporre gli standard organizzativi e a valutare la conformità su ampia scala. I casi d'uso comuni per Azure Policy includono l'implementazione della governance per la consistenza delle risorse, la conformità alle normative, la sicurezza, i costi e la gestione. Per altre informazioni sui criteri di Azure, vedere Informazioni su Criteri di Azure e Avvio rapido: Creare un'assegnazione di criteri per identificare le risorse non conformi.

Questo articolo illustra come usare tre criteri predefiniti disponibili per l'analisi del traffico di Azure Network Watcher per gestire la configurazione.

Verifica dei log dei flussi usando un criterio integrato

I log dei flussi di Network Watcher devono avere criteri abilitati per l'analisi del traffico che controllano tutti i log dei flussi esistenti controllando gli oggetti di Azure Resource Manager di tipo Microsoft.Network/networkWatchers/flowLogs e verificano se l'analisi del traffico è abilitata tramite la proprietà networkWatcherFlowAnalyticsConfiguration.enabled della risorsa dei log di flusso. Questo criterio contrassegna quindi la risorsa dei log di flusso con la proprietà impostata su false.

Per controllare i log dei flussi usando i criteri predefiniti:

Accedere al portale di Azure.

Nella casella di ricerca nella parte superiore del portale immettere criteri. Selezionare Policy nei risultati della ricerca.

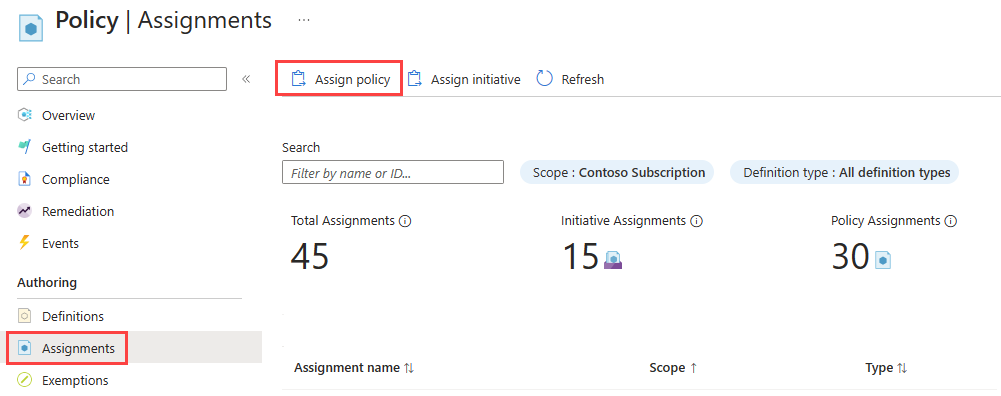

Selezionare Assegnazioni, quindi selezionare Assegna politica.

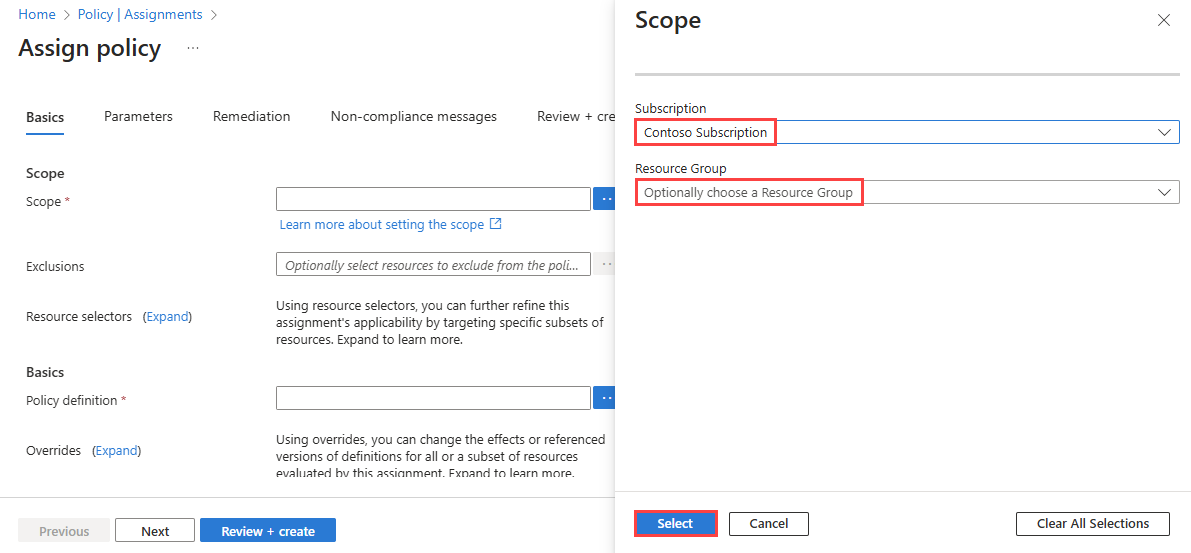

Selezionare l'ellissi ... accanto ad Ambito per scegliere la sottoscrizione di Azure con i log di flusso che si desidera vengano esaminati dalla policy. È anche possibile scegliere il gruppo di risorse con i log del flusso. Dopo aver effettuato le selezioni, selezionare Il pulsante Seleziona .

Selezionare i puntini di sospensione ... accanto a Definizione dei criteri per scegliere i criteri predefiniti da assegnare. Immettere Analisi del traffico nella casella di ricerca e selezionare Filtro predefinito . Nei risultati della ricerca selezionare Log dei flussi di Network Watcher in cui l'analisi del traffico deve essere abilitata e quindi selezionare Aggiungi.

Inserisci un nome in Nome dell'assegnazione e il tuo nome in Assegnato da. Questo criterio non richiede parametri.

Selezionare Rivedi e crea e quindi Crea.

Nota

Questo criterio non richiede parametri. Non contiene anche definizioni di ruolo, pertanto non è necessario creare assegnazioni di ruolo per l'identità gestita nella scheda Correzione .

Selezionare Conformità. Cercare il nome dell'assegnazione e quindi selezionarlo.

Conformità risorse elenca tutti i log dei flussi non conformi.

Distribuire e configurare l'analisi del traffico mediante i criteri deployIfNotExists

Sono disponibili due criteri deployIfNotExists per configurare i log dei flussi del gruppo di sicurezza di rete:

Configurare i gruppi di sicurezza di rete per l'uso di aree di lavoro, account di archiviazione e criteri di conservazione dei log dei flussi per l'analisi del traffico: questo criterio contrassegna il gruppo di sicurezza di rete che non dispone dell'analisi del traffico abilitata. Per un gruppo di sicurezza di rete contrassegnato, la risorsa dei log dei flussi del gruppo di sicurezza di rete corrispondente non esiste o la risorsa dei log dei flussi del gruppo di sicurezza di rete esiste, ma l'analisi del traffico non è abilitata. È possibile creare un'attività di correzione se si vuole che i criteri influiscano sulle risorse esistenti.

È possibile assegnare la correzione durante l'assegnazione dei criteri o dopo l'assegnazione e la valutazione dei criteri. La correzione abilita l'analisi del traffico su tutte le risorse contrassegnate con i parametri forniti. Se un gruppo di sicurezza di rete dispone già di log di flusso abilitati in un ID di archiviazione specifico, ma non dispone dell'analisi del traffico abilitata, la correzione abilita l'analisi del traffico in questo gruppo di sicurezza di rete con i parametri forniti. Se l'ID di archiviazione specificato nei parametri è diverso da quello abilitato per i log di flusso, quest'ultimo viene sovrascritto con l'ID di archiviazione specificato nell'attività di correzione. Se non si vuole sovrascrivere, usare Configurare i gruppi di sicurezza di rete per abilitare l'analisi del traffico policy.

Configurare i gruppi di sicurezza di rete per abilitare l'analisi del traffico: questo criterio è simile al criterio precedente, ad eccezione del fatto che durante la correzione non sovrascrive le impostazioni dei log dei flussi nei gruppi di sicurezza di rete contrassegnati con log di flusso abilitati, ma l'analisi del traffico disabilitata con il parametro fornito nell'assegnazione dei criteri.

Nota

Network Watcher è un servizio a livello di area, quindi i due criteri deployIfNotExists si applicano ai gruppi di sicurezza di rete esistenti in una determinata area. Per i gruppi di sicurezza di rete in un'area diversa, creare un'altra assegnazione di criteri in tale area.

Per assegnare uno dei due criteri deployIfNotExists , seguire questa procedura:

Accedere al portale di Azure.

Nella casella di ricerca nella parte superiore del portale immettere criteri. Selezionare Policy nei risultati della ricerca.

Selezionare Assegnazioni e quindi selezionare Assegna politica.

Selezionare l'ellissi ... accanto ad Ambito per scegliere la sottoscrizione di Azure con i log di flusso che si desidera vengano esaminati dalla policy. È anche possibile scegliere il gruppo di risorse con i log del flusso. Dopo aver effettuato le selezioni, scegliere il pulsante Seleziona.

Selezionare i puntini di sospensione ... accanto a Definizione dei criteri per scegliere i criteri predefiniti da assegnare. Immettere Analisi del traffico nella casella di ricerca e selezionare il filtro predefinito . Nei risultati della ricerca selezionare Configura gruppi di sicurezza di rete per l'uso di aree di lavoro, account di archiviazione e criteri di conservazione dei log dei flussi per l'analisi del traffico e quindi selezionare Aggiungi.

Inserisci un nome in Nome dell'assegnazione e il tuo nome in Assegnato da.

Fare clic due volte sul pulsante Avanti oppure selezionare la scheda Parametri . Immettere o selezionare i valori seguenti:

Impostazione Valore Effetto Selezionare DeployIfNotExists. Area del gruppo di sicurezza di rete Selezionare l'area del gruppo di sicurezza di rete che si sta prendendo di mira con il criterio. ID risorsa di archiviazione Immettere l'ID risorsa completo dell'account di archiviazione. L'account di archiviazione deve trovarsi nella stessa area del gruppo di sicurezza di rete. Il formato dell'ID risorsa di archiviazione è: /subscriptions/<SubscriptionID>/resourceGroups/<ResourceGroupName>/providers/Microsoft.Storage/storageAccounts/<StorageAccountName>.Intervallo di elaborazione dell'analisi del traffico in minuti Selezionare la frequenza con cui vengono inseriti i log elaborati nell'area di lavoro. I valori attualmente disponibili sono 10 e 60 minuti. Il valore predefinito è 60 minuti. ID risorsa dell'area di lavoro Immettere l'ID risorsa completo dell'area di lavoro per cui è necessario abilitare Analisi del traffico. Il formato dell'ID risorsa dell'area di lavoro è: /subscriptions/<SubscriptionID>/resourcegroups/<ResourceGroupName>/providers/microsoft.operationalinsights/workspaces/<WorkspaceName>.Regione dell'area di lavoro Selezionare la regione del workspace di analisi del traffico. ID spazio di lavoro Immettere l'ID dell'area di lavoro dell'analisi del traffico. Gruppo di risorse network Watcher Selezionare il gruppo di risorse di Network Watcher. Nome Network Watcher Immettere il nome del tuo Network Watcher. Numero di giorni per conservare i log dei flussi Immettere il numero di giorni per cui si desidera conservare i dati dei log dei flussi nell'account di archiviazione. Se si desidera conservare i dati per sempre, immettere 0. Nota

L'area di lavoro per l'analisi del traffico non deve essere uguale a quella del gruppo di sicurezza di rete di destinazione.

Selezionare La scheda Avanti o Correzione . Immettere o selezionare i valori seguenti:

Impostazione Valore Crea attività di rimedio Selezionare la casella se si vuole che i criteri influiscano sulle risorse esistenti. Creare un'identità gestita Selezionare la casella. Tipo di identità gestita Selezionare il tipo di identità gestita da usare. Posizione di identità assegnata dal sistema Selezionare l'area dell'identità assegnata dal sistema. Ambito Selezionare l'ambito dell'identità assegnata dall'utente. Identità assegnate dall'utente esistente Selezionare l'identità assegnata all'utente. Nota

Per usare questo criterio è necessaria l'autorizzazione Collaboratore o Proprietario.

Selezionare Rivedi e crea e quindi Crea.

Selezionare Conformità. Cercare il nome dell'assegnazione e quindi selezionarlo.

Selezionare Conformità delle risorse per ottenere un elenco di tutti i log di flusso non conformi.

Risoluzione dei problemi

L'attività di correzione non riesce con codice errore PolicyAuthorizationFailed: esempio di errore L'identità della risorsa dei criteri di assegnazione /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/DummyRG/providers/Microsoft.Authorization/policyAssignments/b67334e8770a4afc92e7a929/ non dispone delle autorizzazioni necessarie per creare una distribuzione.

In questo scenario, all'identità gestita deve essere concesso manualmente l'accesso. Passare al gruppo di sottoscrizioni/risorse appropriato (che contiene le risorse fornite nei parametri dei criteri) e concedere ai collaboratori l'accesso all'identità gestita creata dai criteri.

Contenuto correlato

- Maggiori informazioni sui criteri integrati dei log dei flussi dei gruppi di sicurezza di rete (NSG).

- Altre informazioni sull'analisi del traffico.

- Impara a usare un modello di Azure Resource Manager (ARM) per distribuire i log di flusso e le analisi del traffico; per maggiori dettagli, vedi Configurare i log di flusso NSG usando un modello di Azure Resource Manager.