Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Importante

I log dei flussi del gruppo di sicurezza di rete (NSG) verranno ritirati il 30 settembre 2027. Dopo il 30 giugno 2025, non sarà più possibile creare nuovi registri dei flussi NSG. È consigliabile migrare ai log dei flussi della rete virtuale, che affrontano le limitazioni dei log dei flussi del gruppo di sicurezza di rete. Dopo la data di ritiro, l'analisi del traffico abilitata per i log dei flussi del gruppo di sicurezza di rete non sarà più supportata e le risorse del log dei flussi del gruppo di sicurezza di rete esistenti negli abbonamenti saranno eliminate. Tuttavia, i record di log dei flussi NSG esistenti non verranno eliminati dall'Archiviazione di Azure e continueranno a seguire i criteri di conservazione configurati. Per altre informazioni, consultare l'annuncio ufficiale.

Criteri di Azure consente di imporre standard aziendali e di valutare la conformità su larga scala. I casi d'uso comuni per Criteri di Azure includono l'implementazione della governance per la coerenza delle risorse, la conformità alle normative, la sicurezza, i costi e la gestione. Per altre informazioni sulle Criteri di Azure, vedere Che è Criteri di Azure? e Quickstart: Creare un'assegnazione di criteri per identificare le risorse non conformi.

Questo articolo illustra come usare i criteri predefiniti per controllare la configurazione dei log dei flussi del gruppo di sicurezza di rete (NSG).

Controllare i gruppi di sicurezza di rete usando un criterio predefinito

Il criterio I log dei flussi devono essere configurati per ogni gruppo di sicurezza di rete controlla tutti i gruppi di sicurezza di rete esistenti in un ambito controllando tutti gli oggetti di Azure Resource Manager di tipo Microsoft.Network/networkSecurityGroups. Questo criterio verifica quindi la presenza di log dei flussi collegati tramite la proprietà dei log di flusso del gruppo di sicurezza di rete e contrassegna qualsiasi gruppo di sicurezza di rete che non dispone dei log dei flussi abilitati.

Per controllare i log dei flussi usando i criteri predefiniti, seguire questa procedura:

Accedere al portale di Azure.

Nella casella di ricerca nella parte superiore del portale immettere criteri. Selezionare Criteri nei risultati della ricerca.

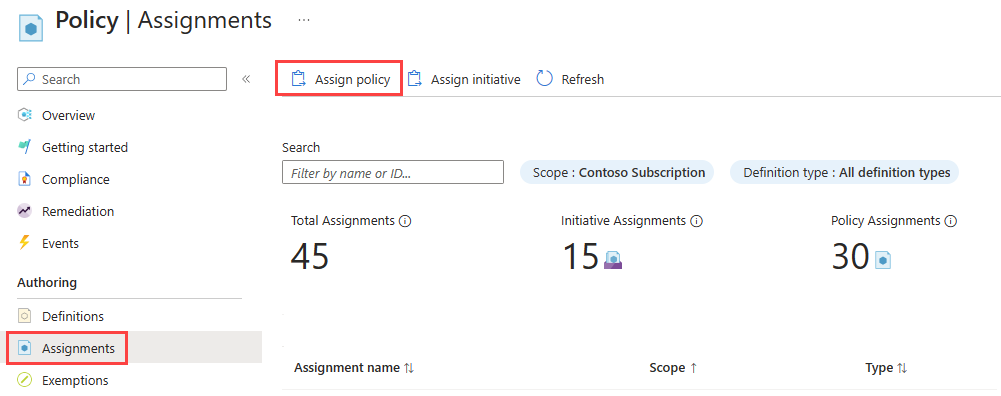

Selezionare Assegnazioni e quindi Assegna criteri.

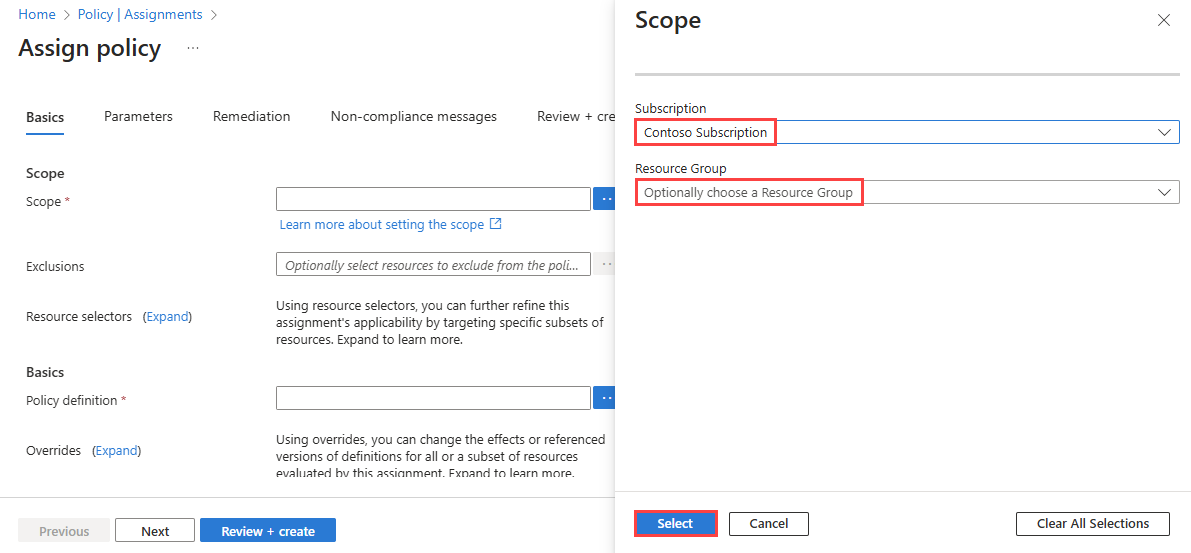

Selezionare i puntini di sospensione (... ) accanto a Ambito per scegliere la sottoscrizione Azure con i gruppi di sicurezza di rete da controllare. È anche possibile scegliere il gruppo di risorse con i gruppi di sicurezza di rete. Dopo aver effettuato le selezioni, scegliere il pulsante Seleziona.

Selezionare i puntini di sospensione (...) accanto a Definizione dei criteri per scegliere i criteri predefiniti da assegnare. Immettere il log del flusso nella casella di ricerca e quindi selezionare il filtro predefinito. Nei risultati della ricerca selezionare Log di flusso da configurare per ogni gruppo di sicurezza di rete e quindi selezionare Aggiungi.

Immettere un nome in Nome assegnazione e immettere il nome in Assegnato da.

Questo criterio non richiede parametri. Non contiene anche definizioni di ruolo, quindi non è necessario creare assegnazioni di ruolo per l'identità gestita nella scheda Correzione.

Selezionare Rivedi + Crea e quindi selezionare Crea.

Selezionare Conformità. Cercare il nome dell'assegnazione e quindi selezionarlo.

Selezionare Conformità risorse per ottenere un elenco di tutti i gruppi di sicurezza di rete non conformi.