Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Importante

A partire dal 21 settembre 2023 non sarà possibile creare nuove risorse di Advisor metriche. A partire dal 31 marzo 2026 il portale di Advisor metriche è stato disabilitato. Il servizio Metrics Advisor sarà ritirato entro il 1° ottobre 2026.

È consigliabile usare le alternative seguenti:

- Monitoraggio di Azure, come prodotto ufficiale Azure 3P, le funzionalità di rilevamento e analisi anomalie vengono fornite tramite più interfacce, ad esempio Detect e analizzare le anomalie con KQL in Monitoraggio di Azure.

- Il Rilevatore di Anomalie Open-Source, questo progetto open source fornisce le stesse funzionalità di individuazione delle anomalie utilizzate nel back-end da Kensho, Azure Metrics Advisor e Azure Anomaly Detector.

- Infrastruttura

Quando si esegue l'onboarding di un feed di dati, è necessario selezionare un tipo di autenticazione; alcuni tipi di autenticazione, come Stringa di connessione Azure SQL e Principal del servizio, richiedono un'entità credenziale per archiviare le informazioni correlate alle credenziali, per gestire in sicurezza le credenziali. Questo articolo descrive come creare un'entità di credenziali per diversi tipi di credenziali in Advisor metriche.

Procedura di base: Creare un'entità di credenziali

È possibile creare un'entità di credenziali per archiviare le informazioni correlate alle credenziali e usarla per l'autenticazione nelle origini dati. È possibile condividere l'entità di credenziali con altri utenti e consentire loro di connettersi alle origini dati senza condividere le credenziali reali. È possibile crearla nella scheda "Aggiunta del feed di dati" o nella scheda "Entità di credenziali". Dopo aver creato un'entità di credenziali per un tipo di autenticazione specifico, è sufficiente scegliere un'entità di credenziali creata durante l'aggiunta di un nuovo feed di dati, che sarà utile quando si creano più feed di dati. La procedura generale per la creazione e l'uso di un'entità di credenziali è illustrata di seguito:

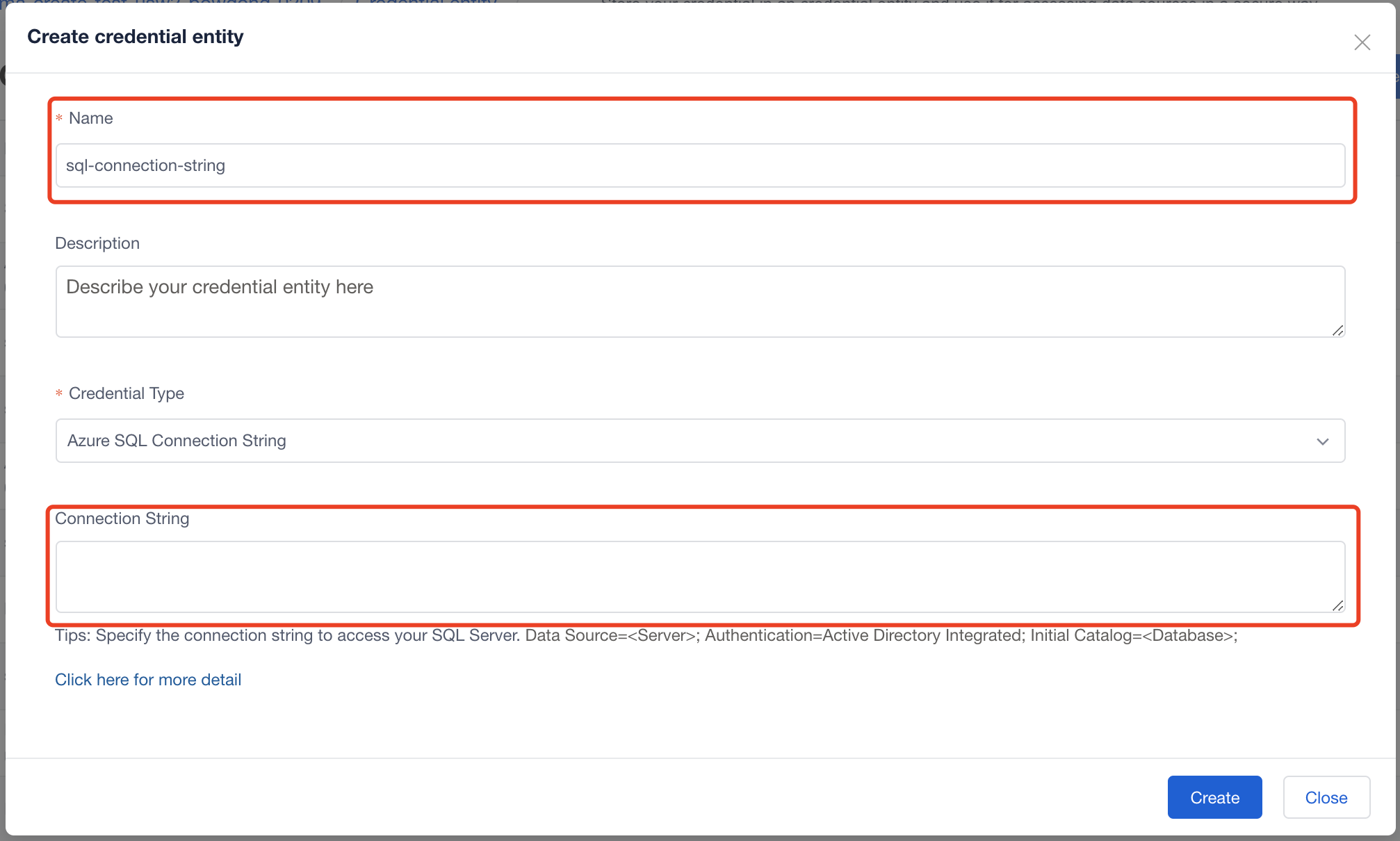

Selezionare '+' per creare una nuova entità di credenziali nella scheda "Aggiunta del feed di dati" (è anche possibile crearne una nella scheda "Feed di entità di credenziali").

Impostare il nome dell'entità di credenziali, la descrizione (se necessario), il tipo di credenziale (uguale al tipo di autenticazione) e altre impostazioni.

Dopo aver creato un'entità di credenziali, è possibile sceglierla quando si specifica il tipo di autenticazione.

Esistono quattro tipi di credenziali in Metrics Advisor: Stringa di connessione Azure SQL, Entità chiave condivisa di Azure Data Lake Storage Gen2, Principal servizio, Principal servizio da Key Vault. Consultare le seguenti istruzioni per le diverse tipologie di impostazione di credenziali.

Stringa di connessione di Azure SQL

È necessario impostare il nome e la stringa di connessione, poi selezionare 'crea'.

Azure Data Lake Storage Gen2 Entità a Chiave Condivisa

È necessario impostare il nome e la chiave dell'account, poi selezionare 'crea'. La chiave dell'account è disponibile nella risorsa account Archiviazione di Azure (Azure Data Lake Storage Gen2) nell'impostazione Chiavi di accesso.

Entità servizio

Per creare un'entità servizio per l'origine dati, è possibile seguire istruzioni dettagliate in Connettere origini dati diverse. Dopo aver creato un principale del servizio, è necessario compilare le seguenti impostazioni nell'entità delle credenziali.

Nome: Impostare un nome per l'entità credenziali del principal del servizio.

ID tenant e ID client: Dopo aver creato un'entità servizio nel portale di Azure, è possibile trovare

Tenant IDeClient IDin Overview.

Client Secret: Dopo aver creato un'entità servizio nel portale di Azure, vai a Certificates & Secrets per creare un nuovo client secret, e il valore deve essere utilizzato come

Client Secretnell'entità delle credenziali. (Nota: il valore viene visualizzato una sola volta, quindi è preferibile archiviarlo da qualche parte.)

Entità principale del servizio da Key Vault

Esistono diversi passaggi per creare un'entità principale del servizio dall'insieme di credenziali.

Passaggio 1: Creare un principal di servizio e gli concedi l'accesso al database. È possibile seguire istruzioni dettagliate in Connettere origini dati diverse, nella sezione relativa alla creazione di un'entità servizio per ogni origine dati.

Dopo aver creato un'entità servizio nel portale di Azure, è possibile trovare Tenant ID e Client ID in Overview.

L'ID directory (tenant) deve essere pari a Tenant ID nelle configurazioni delle entità di credenziali.

Passaggio 2: Creare un nuovo segreto client. È necessario passare a Certificati e segreti per creare un nuovo segreto client e il valore verrà usato nei passaggi successivi. (Nota: il valore viene visualizzato una sola volta, quindi è preferibile archiviarlo da qualche parte.)

Passaggio 3: Creare un insieme di credenziali delle chiavi. In Azure portal, selezionare i Key vaults per crearne uno.

Dopo aver creato un key vault, l'URI Vault è l'entità delle credenziali Key Vault Endpoint in MA (Advisor metriche).

Passaggio 4: Creare segreti per Key Vault. Nel portale di Azure per l'insieme di credenziali, generare due segreti in Impostazioni->Segreti.

Il primo è per Service Principal Client Id, l'altro è per Service Principal Client Secret, entrambi i nomi verranno usati nelle configurazioni delle entità di credenziali.

ID client entità servizio: impostare

Nameper questo segreto, il nome verrà usato nella configurazione dell'entità credenziale e il valore deve essere l'entità servizioClient IDnel passaggio 1.

Segreto client entità servizio: impostare

Nameper questo segreto, il nome verrà usato nella configurazione dell'entità credenziale e il valore deve essere l'entità servizioClient Secret Valuenel passaggio 2.

Fino ad ora, l'ID client e client secret dell'entità servizio vengono infine archiviati in Key Vault. Successivamente, è necessario creare un altro principal del servizio da usare con il Key Vault. È quindi necessario creare due entità servizio, una per salvare l'ID client e il segreto client, che verranno archiviati in un insieme di credenziali delle chiavi, l'altra consiste nell'archiviare l'insieme di credenziali delle chiavi.

Passaggio 5: Creare un'entità servizio per archiviare l'insieme di credenziali delle chiavi.

Passare a Azure portale Microsoft Entra ID e creare una nuova registrazione.

Dopo aver creato il principale del servizio, l'ID Application (client) nella sezione Panoramica sarà utilizzato come

Key Vault Client IDnella configurazione dell'entità credenziale.In Gestione->Certificati e segreti creare un segreto client selezionando "Nuovo segreto client". Pertanto è necessario copiare il valore, perché viene visualizzato una sola volta. Il valore è

Key Vault Client Secretnella configurazione dell'entità delle credenziali.

Passaggio 6: concedere all'entità servizio l'accesso alle credenziali delle chiavi. Passare alla risorsa delle credenziali delle chiavi creata, in Impostazioni->Criteri di accesso, selezionando "Aggiungere criteri di accesso" per stabilire una connessione tra il Key Vault e la seconda entità servizio nel passaggio 5 e "Salva".

Conclusione delle configurazioni

Per concludere, le configurazioni dell'entità credenziale in Metrics Advisor per Service Principal di Key Vault e il modo per ottenerle sono mostrate nella tabella seguente:

| Impostazione | Come ottenere |

|---|---|

| Endpoint dell'insieme di credenziali delle chiavi | Passaggio 3: URI dell'insieme di credenziali delle chiavi. |

| ID tenant | Passaggio 1: ID directory (ID tenant) del primo principale del servizio. |

| ID del client Key Vault | Passaggio 5: ID dell'applicazione (client) del tuo secondo principale del servizio. |

| Credenziali delle chiavi segrete del client | Passaggio 5: valore del segreto client della seconda entità servizio. |

| Nome ID dell'entità servizio | Passaggio 4: nome del segreto impostato per l’ID client. |

| Nome segreto client dell'entità servizio | Passaggio 4: Il nome segreto impostato per il valore del segreto client. |