Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Hvis den Microsoft Sentinel løsning til SAP-programmer skal fungere korrekt, skal du først hente dine SAP-data ind i Microsoft Sentinel. Gør dette ved enten at installere Microsoft Sentinel SAP-dataconnectoragent eller ved at oprette forbindelse til den Microsoft Sentinel agentløse dataconnector til SAP. Vælg den indstilling øverst på siden, der svarer til dit miljø.

I denne artikel beskrives det tredje trin til installation af en af Microsoft Sentinel-løsninger til SAP-programmer.

Vigtigt!

Dataconnectoragenten for SAP frarådes og deaktiveres permanent senest den 14. september 2026. Vi anbefaler, at du overfører til den agentløse dataconnector. Få mere at vide om den agentløse tilgang i vores blogindlæg.

Indholdet i denne artikel er relevant for dine sikkerheds-, infrastruktur- og SAP BASIS-teams . Sørg for at udføre trinnene i denne artikel i den rækkefølge, de præsenteres i.

Indholdet i denne artikel er relevant for dit sikkerhedsteam .

Forudsætninger

Før du opretter forbindelse mellem dit SAP-system og Microsoft Sentinel:

Sørg for, at alle udrulningsforudsætningerne er på plads. Du kan få flere oplysninger under Forudsætninger for installation af Microsoft Sentinel løsning til SAP-programmer.

Vigtigt!

Hvis du arbejder med den agentløse dataconnector, skal du have rollen Entra ID Programudvikler eller højere for at kunne udrulle de relevante Azure ressourcer. Hvis du ikke har denne tilladelse, skal du arbejde sammen med en kollega, der har tilladelse til at fuldføre processen. Du kan se hele proceduren i trinnet Opret forbindelse til den agentløse dataconnector .

Sørg for, at du har Microsoft Sentinel-løsningen til SAP-programmerinstalleret i dit Microsoft Sentinel arbejdsområde

Sørg for, at dit SAP-system er fuldt forberedt til udrulningen.

Hvis du udruller dataconnectoragenten til at kommunikere med Microsoft Sentinel via SNC, skal du sørge for, at du har fuldført Konfigurer dit system til at bruge SNC til sikre forbindelser.

Se en demovideo

Se en af følgende videodemonstrationer af installationsprocessen, der er beskrevet i denne artikel.

Et detaljeret indblik i portalindstillingerne:

Indeholder flere oplysninger om brug af Azure KeyVault. Ingen lyd, demonstration kun med billedtekster:

Opret en virtuel maskine, og konfigurer adgang til dine legitimationsoplysninger

Vi anbefaler, at du opretter en dedikeret virtuel maskine til din dataconnectoragentobjektbeholder for at sikre optimal ydeevne og undgå potentielle konflikter. Du kan få flere oplysninger under Systemforudsætningerne for dataconnectoragentobjektbeholderen.

Vi anbefaler, at du gemmer dine SAP- og godkendelseshemmeligheder i en Azure Key Vault. Den måde, du får adgang til din key vault på, afhænger af, hvor din virtuelle maskine (VM) udrulles:

| Installationsmetode | Access-metode |

|---|---|

| Objektbeholder på en Azure VM | Vi anbefaler, at du bruger en Azure systemtilknyttet administreret identitet for at få adgang til Azure Key Vault. Hvis en systemtildelt administreret identitet ikke kan bruges, kan objektbeholderen også godkende til Azure Key Vault ved hjælp af en Microsoft Entra ID registreret tjenesteprincipal eller som en sidste udvej en konfigurationsfil. |

| En objektbeholder på en virtuel maskine i det lokale miljø eller en VM i et cloudmiljø fra en tredjepart | Godkend til Azure Key Vault ved hjælp af en Microsoft Entra ID tjenesteprincipal, der er registreret i et program. |

Hvis du ikke kan bruge et registreret program eller en tjenesteprincipal, skal du bruge en konfigurationsfil til at administrere dine legitimationsoplysninger, selvom denne metode ikke foretrækkes. Du kan få flere oplysninger under Installér dataconnectoren ved hjælp af en konfigurationsfil.

Du kan finde flere oplysninger under:

- Godkendelse i Azure Key Vault

- Hvad er administrerede identiteter for Azure ressourcer?

- Objekter for program- og tjenesteprincipaler i Microsoft Entra ID

Din virtuelle maskine oprettes typisk af infrastrukturteamet . Konfiguration af adgang til legitimationsoplysninger og administration af key vaults udføres typisk af dit sikkerhedsteam .

Opret en administreret identitet med en Azure VM

Kør følgende kommando for at oprette en VM i Azure og erstatte de faktiske navne fra dit miljø for

<placeholders>:az vm create --resource-group <resource group name> --name <VM Name> --image Canonical:0001-com-ubuntu-server-focal:20_04-lts-gen2:latest --admin-username <azureuser> --public-ip-address "" --size Standard_D2as_v5 --generate-ssh-keys --assign-identity --role <role name> --scope <subscription Id>Du kan få flere oplysninger under Hurtig start: Opret en Linux virtuel maskine med kommandolinjegrænsefladen Azure.

Vigtigt!

Når vm'en er oprettet, skal du sørge for at anvende de sikkerhedskrav og hærdningsprocedurer, der gælder i din organisation.

Denne kommando opretter VM-ressourcen og producerer output, der ser sådan ud:

{ "fqdns": "", "id": "/subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx/resourceGroups/resourcegroupname/providers/Microsoft.Compute/virtualMachines/vmname", "identity": { "systemAssignedIdentity": "yyyyyyyy-yyyy-yyyy-yyyy-yyyyyyyyyyyy", "userAssignedIdentities": {} }, "location": "westeurope", "macAddress": "00-11-22-33-44-55", "powerState": "VM running", "privateIpAddress": "192.168.136.5", "publicIpAddress": "", "resourceGroup": "resourcegroupname", "zones": "" }Kopiér GUID'et for systemAssignedIdentity , som det bruges i de kommende trin. Dette er din administrerede identitet.

Opret en key vault

I denne procedure beskrives det, hvordan du opretter en key vault til lagring af dine agentkonfigurationsoplysninger, herunder dine SAP-godkendelseshemmeligheder. Hvis du bruger en eksisterende key vault, skal du gå direkte til trin 2.

Sådan opretter du din key vault:

Kør følgende kommandoer, hvor de faktiske navne for værdierne erstattes

<placeholder>.az keyvault create \ --name <KeyVaultName> \ --resource-group <KeyVaultResourceGroupName>Kopiér navnet på din key vault og navnet på dens ressourcegruppe. Du skal bruge disse, når du tildeler adgangstilladelser til key vault og kører installationsscriptet i de næste trin.

Tildel adgangstilladelser til key vault

I din key vault skal du tildele rollen Azure Key Vault Secrets Reader til den identitet, du oprettede og kopierede tidligere.

I den samme key vault skal du tildele følgende Azure roller til den bruger, der konfigurerer dataconnectoragenten:

- Key Vault Bidragyder for at udrulle agenten

- Key Vault Secrets Officer for at tilføje nye systemer

Udrul dataconnectoragenten fra portalen (prøveversion)

Nu, hvor du har oprettet en VM og en Key Vault, er dit næste trin at oprette en ny agent og oprette forbindelse til et af dine SAP-systemer. Selvom du kan køre flere dataconnectoragenter på en enkelt maskine, anbefaler vi, at du starter med kun én, overvåger ydeevnen og derefter øger antallet af forbindelser langsomt.

I denne procedure beskrives det, hvordan du opretter en ny agent og forbinder den med dit SAP-system ved hjælp af Azure- eller Defender-portalerne. Vi anbefaler, at dit sikkerhedsteam udfører denne procedure med hjælp fra SAP BASIS-teamet .

Udrulning af dataconnectoragenten fra portalen understøttes både fra Azure Portal og Defender-portalen, når Microsoft Sentinel er onboardet til Defender-portalen.

Selvom udrulning også understøttes fra kommandolinjen, anbefaler vi, at du bruger portalen til typiske udrulninger. De dataconnectoragenter, der installeres ved hjælp af kommandolinjen, kan kun administreres via kommandolinjen og ikke via portalen. Du kan få flere oplysninger under Installér en SAP-dataconnectoragent fra kommandolinjen.

Vigtigt!

Udrulning af objektbeholderen og oprettelse af forbindelser til SAP-systemer fra portalen findes i øjeblikket i PRØVEVERSION. De supplerende vilkår for Azure prøveversion indeholder yderligere juridiske vilkår, der gælder for Azure funktioner, der er i beta, prøveversion eller på anden måde endnu ikke er offentligt tilgængelige.

Forudsætninger:

Hvis du vil udrulle din dataconnectoragent via portalen, skal du bruge:

- Godkendelse via en administreret identitet eller et registreret program

- Legitimationsoplysninger, der er gemt i en Azure Key Vault

Hvis du ikke har disse forudsætninger, skal du i stedet installere SAP-dataconnectoragenten fra kommandolinjen .

Hvis du vil installere dataconnectoragenten, skal du også have sudo- eller rodrettigheder på dataconnectorens agentcomputer.

Hvis du vil indtage Netweaver/ABAP-logge via en sikker forbindelse ved hjælp af SNC (Secure Network Communications), skal du bruge:

- Stien til det

sapgenpsebinære bibliotek oglibsapcrypto.sodet binære bibliotek - Oplysninger om dit klientcertifikat

Du kan få flere oplysninger under Konfigurer systemet til at bruge SNC til sikre forbindelser.

- Stien til det

Sådan installerer du dataconnectoragenten:

Log på den nyoprettede VM, hvor du installerer agenten, som en bruger med sudo-rettigheder.

Download og/eller overfør SAP NetWeaver SDK til computeren.

Vælg Konfigurationsdataconnectors >i Microsoft Sentinel.

I søgelinjen skal du angive SAP. Vælg Microsoft Sentinel for SAP – agentbaseret i søgeresultaterne og derefter Åbn connectorside.

Vælg Tilføj ny agent (prøveversion) i området Konfiguration.

Angiv følgende agentoplysninger i ruden Opret en samleragent :

Navn Beskrivelse Agentnavn Angiv et sigende agentnavn for din organisation. Vi anbefaler ikke nogen specifik navngivningskonvention, bortset fra at navnet kun kan indeholde følgende tegntyper: - a-z

- A-Å

- 0-9

- _ (understregningstegn)

- . (periode)

- - (streg)

Abonnement / Key Vault Vælg samlingsboksenAbonnement og Nøgle på deres respektive rullemenuer. Zip-filsti til NWRFC SDK på agentens VM Angiv stien til den VM, der indeholder RFC-arkivet (Software Development Kit) (RFC) .zip-filen (SAP NetWeaver Remote Function Call).

Sørg for, at denne sti indeholder SDK-versionsnummeret i følgende syntaks:<path>/NWRFC<version number>.zip. For eksempel:/src/test/nwrfc750P_12-70002726.zip.Aktivér understøttelse af SNC-forbindelse Vælg at indtage NetWeaver/ABAP-logge via en sikker forbindelse ved hjælp af SNC.

Hvis du vælger denne indstilling, skal du angive den sti, der indeholder densapgenpsebinære fil oglibsapcrypto.sodet binære bibliotek, under STI til SAP Cryptographic Library på agentens VM.

Hvis du vil bruge en SNC-forbindelse, skal du sørge for at vælge Aktivér understøttelse af SNC-forbindelse i denne fase, da du ikke kan gå tilbage og aktivere en SNC-forbindelse, når du er færdig med at udrulle agenten. Hvis du vil ændre denne indstilling senere, anbefaler vi, at du opretter en ny agent i stedet.Godkendelse til Azure Key Vault Hvis du vil godkende til din key vault ved hjælp af en administreret identitet, skal du lade standardindstillingen Administreret identitet være valgt. Hvis du vil godkende til din key vault ved hjælp af et registreret program, skal du vælge Programidentitet.

Du skal have konfigureret den administrerede identitet eller det registrerede program på forhånd. Du kan få flere oplysninger under Opret en virtuel maskine, og konfigurer adgang til dine legitimationsoplysninger.Det kan f.eks. være:

Vælg Opret og gennemse anbefalingerne, før du fuldfører installationen:

Installation af SAP-dataconnectoragenten kræver, at du tildeler din agents VM-identitet med bestemte tilladelser til Microsoft Sentinel arbejdsområdet ved hjælp af rollerne Microsoft Sentinel Business Applications Agent ogReader.

Hvis du vil køre kommandoerne i dette trin, skal du være ejer af en ressourcegruppe på dit Microsoft Sentinel arbejdsområde. Hvis du ikke er ejer af en ressourcegruppe i dit arbejdsområde, kan denne procedure også udføres, når agentudrulningen er fuldført.

Under Nogle få trin mere, før vi er færdige, skal du kopiere kommandoerne til rolletildeling fra trin 1 og køre dem på din agent VM og erstatte pladsholderen

[Object_ID]med id'et for dit VM-identitetsobjekt. Det kan f.eks. være:

Sådan finder du id'et for din VM-identitet i Azure:

For en administreret identitet vises objekt-id'et på vm'ens identitetsside .

For en tjenesteprincipal skal du gå til Virksomhedsprogram i Azure. Vælg Alle programmer, og vælg derefter din VM. Objekt-id'et vises på siden Oversigt .

Disse kommandoer tildeler rollerne Microsoft Sentinel business applications agent ogreader Azure til din VM's administrerede identitet eller programidentitet, herunder kun omfanget af den angivne agents data i arbejdsområdet.

Vigtigt!

Når du tildeler rollerne Microsoft Sentinel agent til virksomhedsprogrammer og læser via kommandolinjegrænsefladen, tildeles rollerne kun for omfanget af den angivne agents data i arbejdsområdet. Dette er den mest sikre og anbefales derfor mulighed.

Hvis du skal tildele rollerne via Azure Portal, anbefaler vi, at du tildeler rollerne i et lille omfang, f.eks. kun i Microsoft Sentinel arbejdsområde.

Vælg Kopiér

ud for installationskommandoen Agent i trin 2. Det kan f.eks. være:

ud for installationskommandoen Agent i trin 2. Det kan f.eks. være:

Kopiér kommandolinjen til en separat placering, og vælg derefter Luk.

De relevante agentoplysninger installeres i Azure Key Vault, og den nye agent er synlig i tabellen under Tilføj en API-baseret samleragent.

På dette tidspunkt er agentens tilstandsstatus"Ufuldstændig installation. Følg vejledningen". Når agenten er installeret, ændres status til Agent i orden. Denne opdatering kan tage op til 10 minutter. Det kan f.eks. være:

Bemærk!

I tabellen vises kun agentnavnet og tilstandsstatus for de agenter, du installerer via Azure Portal. Agenter, der er installeret ved hjælp af kommandolinjen, vises ikke her. Du kan få flere oplysninger under fanen Kommandolinje i stedet for.

Åbn en terminal på den VM, hvor du planlægger at installere agenten, og kør den Agent-installationskommando , du kopierede i det forrige trin. Dette trin kræver sudo- eller rodrettigheder på computeren med dataconnectoragenten.

Scriptet opdaterer OS-komponenterne og installerer Azure kommandolinjegrænsefladen, Docker-softwaren og andre påkrævede hjælpeprogrammer, f.eks. jq, netcat og curl.

Angiv ekstra parametre til scriptet efter behov for at tilpasse installationen af objektbeholderen. Du kan få flere oplysninger om tilgængelige kommandolinjeindstillinger under Kickstart-scriptreference.

Hvis du har brug for at kopiere kommandoen igen, skal du vælge Vis

Til højre for kolonnen Tilstand og kopiere kommandoen ud for Agent-installationskommandoen nederst til højre.

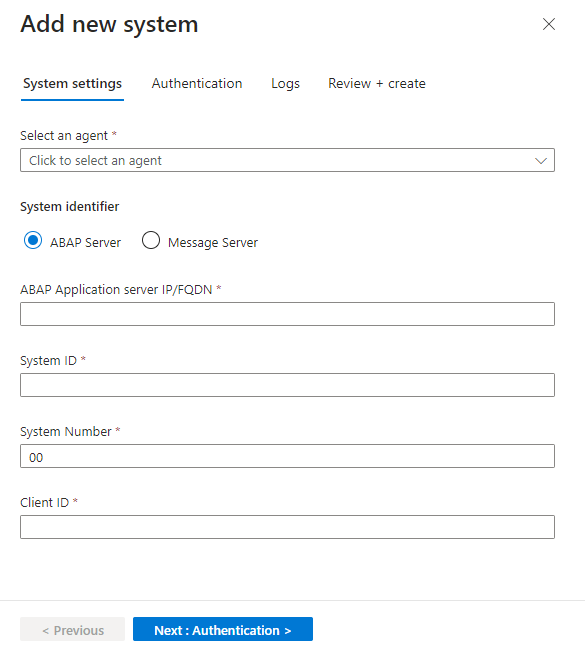

Til højre for kolonnen Tilstand og kopiere kommandoen ud for Agent-installationskommandoen nederst til højre.På siden Microsoft Sentinel løsning til SAP-programmets dataconnector skal du i området Konfiguration vælge Tilføj nyt system (prøveversion) og angive følgende oplysninger:

Under Vælg en agent skal du vælge den agent, du oprettede tidligere.

Vælg servertypen under System-id:

- ABAP-server

- Message Server til at bruge en meddelelsesserver som en del af en ASCS (ABAP SAP Central Services).

Fortsæt ved at definere relaterede oplysninger for servertypen:

- For en ABAP-server skal du angive IP-adressen/FQDN for ABAP-programserveren, system-id'et og -nummeret samt klient-id'et.

- For en meddelelsesserver skal du angive meddelelsesserverens IP-adresse/FQDN, portnummeret eller tjenestenavnet og logongruppen

Når du er færdig, skal du vælge Næste: Godkendelse.

Det kan f.eks. være:

Angiv følgende oplysninger under fanen Godkendelse :

- Angiv brugeren og adgangskoden som basisgodkendelse.

- Hvis du valgte en SNC-forbindelse , da du konfigurerede agenten, skal du vælge SNC og angive certifikatoplysningerne.

Når du er færdig, skal du vælge Næste: Logge.

Under fanen Logge skal du vælge de logge, du vil overføre fra SAP, og derefter vælge Næste: Gennemse og opret. Det kan f.eks. være:

(Valgfrit) Hvis du vil have optimale resultater i forbindelse med overvågning af SAP PAHI-tabellen, skal du vælge Konfigurationshistorik. Du kan finde flere oplysninger under Kontrollér, at PAHI-tabellen opdateres med jævne intervaller.

Gennemse de indstillinger, du har defineret. Vælg Forrige for at redigere eventuelle indstillinger, eller vælg Installér for at installere systemet.

Den systemkonfiguration, du har defineret, installeres i det Azure Key Vault, du definerede under installationen. Du kan nu se systemoplysningerne i tabellen under Konfigurer et SAP-system og tildele det til en samleragent. I denne tabel vises det tilknyttede agentnavn, SAP System ID (SID) og tilstandsstatus for systemer, du har tilføjet via portalen eller på anden måde.

I denne fase er systemets tilstandsstatusAfventer. Hvis agenten opdateres, henter den konfigurationen fra Azure Key Vault, og status ændres til Systemet fungerer. Denne opdatering kan tage op til 10 minutter.

Se videoen om onboarding af connectoren

Brug onboardingvideoen til at understøtte installation og konfiguration af den Microsoft Sentinel løsning til SAP - agentless dataconnector, der er beskrevet i denne dokumentation.

Opret forbindelse til din agentløse dataconnector

I Microsoft Sentinel skal du gå til siden Configuration > Data connectors og finde Microsoft Sentinel til SAP – agentless data connector.

Udvid trin 1 i området Konfiguration. Udløs automatisk udrulning af nødvendige Azure ressourcer/SOC-tekniker, og vælg Udrul påkrævede Azure ressourcer.

Vigtigt!

Hvis du ikke har rollen Entra id-programudvikler eller nyere, og du vælger Udrul påkrævede Azure ressourcer, vises der en fejlmeddelelse, f.eks.: "Installer påkrævede Azure ressourcer" (fejlene kan variere). Det betyder, at reglen for dataindsamling (DCR) og slutpunktet for dataindsamling (DCE) blev oprettet, men du skal sikre dig, at registreringen af din Entra id-app er godkendt. Fortsæt med at konfigurere den korrekte godkendelse.

Bemærk!

Når du udruller de nødvendige Azure ressourcer til Microsoft Sentinel-løsningen til SAP-programmer (agentløs), kan Azure Resource Manager (ARM) tage op til 45 sekunder at fuldføre ressourceudbyderhandlinger. I denne periode kan udrulningen blive forsinket. Denne funktionsmåde forventes. Vent, indtil handlingen er fuldført, før du prøver igen eller geninstallerer.

Gør et af følgende:

Hvis du har rollen Entra ID Application Developer eller nyere, skal du fortsætte til næste trin.

Hvis du ikke har rollen Entra-id for programudvikler eller nyere:

- Del DCR-id'et med din Entra-id-administrator eller kollega med de nødvendige tilladelser.

- Sørg for, at rollen Monitoring Metrics Publisher er tildelt dcr-filen med tildelingen af tjenesteprincipalen ved hjælp af klient-id'et fra Entra id-appens registrering.

- Hent klient-id'et og klienthemmeligheden fra Entra id-appregistreringen, der skal bruges til godkendelse på DCR.

SAP-administratoren bruger oplysninger om klient-id og klienthemmelighed til at sende til DCR.

Rul ned, og vælg Tilføj SAP-klient.

Angiv følgende oplysninger i ruden Opret forbindelse til en SAP-klientside :

Feltet Beskrivelse RFC-destinationsnavn Navnet på RFC-destinationen, der er taget fra din BTP-destination. SAP Agentless-klient-id Den clientid-værdi, der er hentet fra JSON-filen integrationskørsel-tjenestenøglen. SAP Agentless Client Secret Den clientsecret-værdi, der er hentet fra JSON-filen med proces-integrationskørsel-tjenestenøglen. URL-adresse til godkendelsesserver Den tokenurl-værdi, der er hentet fra JSON-filen integrationskørsel-tjenestenøglen. For eksempel: https://your-tenant.authentication.region.hana.ondemand.com/oauth/tokenIntegration Suite-slutpunkt Den URL-værdi, der er hentet fra JSON-filen integrationskørsel-tjenestenøglen. For eksempel: https://your-tenant.it-account-rt.cfapps.region.hana.ondemand.comVælg Opret forbindelse.

Vigtigt!

Der kan være ventetid ved den indledende forbindelse. Du kan finde flere oplysninger for at bekræfte connectoren her.

Mass-Onboard SAP-systemer i stor skala

Hvis du vil onboarde SAP-systemer til Sentinel-løsningen til SAP-programmer i stor skala, anbefales det, at API- og CLI-baserede tilgange installeres. Kom i gang med dette scriptbibliotek.

Roter BTP-klienthemmeligheden

Vi anbefaler, at du jævnligt roterer de BTP-underkontoklienthemmeligheder, der bruges af dataconnectoren. Hvis du vil have en automatiseret platformbaseret tilgang, skal du se vores automatiske fornyelse af SAP BTP-tillidslageret med Azure Key Vault – eller hvordan du holder op med at tænke på udløbsdatoer én gang for alle (SAP-blog).

Dette scriptbibliotek viser den automatiske proces til opdatering af en eksisterende dataconnector med en ny hemmelighed.

Tilpas funktionsmåden for dataconnectoren (valgfrit)

Hvis du har en SAP-agentløs dataconnector til Microsoft Sentinel, kan du bruge SAP Integration Suite til at tilpasse, hvordan den agentløse dataconnector indtager data fra dit SAP-system i Microsoft Sentinel.

Denne procedure er kun relevant, når du vil tilpasse funktionsmåden for sap agentless dataconnectoren. Spring denne procedure over, hvis du er tilfreds med standardfunktionaliteten. Hvis du f.eks. bruger Sybase, anbefaler vi, at du slår indtagelse fra for Ændrings docs-logge i iflowet ved at konfigurere parameteren collect-changedocs-logs . På grund af problemer med databasens ydeevne understøttes indtagelse af Change Docs-loggene Sybase ikke.

Tip

Se denne blog for at få mere indsigt i konsekvenserne af tilsidesættelse af standarderne.

Forudsætninger for tilpasning af funktionsmåden for dataconnector

- Du skal have adgang til SAP Integration Suite med tilladelser til at oprette og redigere værditilknytninger.

- En separat SAP-integrationspakke, enten eksisterende eller ny, der er dedikeret til at hoste værditilknytningsartefakten. Den Microsoft Sentinel til SAP-integrationspakken, der er installeret fra markedspladsen, er i tilstanden Kun konfiguration, så du kan ikke tilføje den der.

Opret værditilknytningsartefakten, og tilpas indstillinger

Opret en værditilknytningsartefakt i din SAP Integration Suite-lejer, og tilføj kun de parametre, du vil tilsidesætte. Alle parametre, du ikke definerer, bevarer standardværdien.

Du har to muligheder for at få artefaktet på plads:

Mulighed 1 (anbefales): Importér det færdigbyggede nøgleværdikort fra Microsoft Sentinel til SAP-communitylageret. Lageret sender en forudindstillet plan til tilpasning af dataindsamler (nøgleværdikort) til tilpasning. Download den nyeste basispakke fra udgivelsessiden , og importér den i din SAP Integration Suite-lejer. Fortsæt derefter med tilpasningstrinnene nedenfor.

Tip

Det samme communitylager er vært for andre integrationsopskrifter fra Microsoft, som du kan anvende sammen med den agentløse dataconnector, f.eks . SAP Ariba, SAP S/4HANA Cloud Public Edition (GROW), SAP User block og SAP Table Reader. Gennemse mappen med integrationsartefakter for at se den komplette og opdaterede liste. Communitybidrag er velkomne.

Mulighed 2: Opret artefakten manuelt. Opret en ny værditilknytningsartefakt i din dedikerede pakke. Du kan få flere oplysninger i SAP-dokumentationen om oprettelse af en værditilknytning.

Når værditilknytningsartefakten er på plads, skal du tilpasse og aktivere den:

Tilføj de poster, der tilpasser funktionsmåden for dataconnectoren. Brug en af følgende fremgangsmåder:

- Hvis du vil tilpasse indstillinger på tværs af alle SAP-systemer, skal du tilføje værditilknytninger under det globale tovejstilknytningsagentur ved hjælp af parameternavnet som kildenøgle og din tilsidesættelse som målværdi.

-

Hvis du vil tilpasse indstillingerne for bestemte SAP-systemer, skal du oprette et separat tovejstilknytningsagentur for hvert SAP-system. Navngiv hvert agentur, så det svarer nøjagtigt til navnet på den RFC-destination,

myRfc, key, myRfc, valuedu vil tilpasse (f.eks. ), og tilføj parameterposterne under det pågældende bureau.

Du kan få flere oplysninger i SAP-dokumentationen om konfiguration af værditilknytninger.

Gem og udrul værditilknytningsartefakten for at aktivere de opdaterede indstillinger.

Brug følgende tabel som en vejledning til, hvad du skal angive i værditilknytningsartefakten. Tilføj kun rækkerne for de parametre, du vil tilsidesætte:

| Felt i værditilknytningsartefakten | Hvad skal du angive? |

|---|---|

| Agentur (kilde og mål) |

global for alle SAP-systemer eller RFC-destinationsnavnet (f.eks. myRfc) for at tilpasse tilsidesættelsen til et bestemt SAP-system. |

| Identifikator (kilde og mål) |

key som kilde-id og value som destinations-id. |

| Kildeværdi | Parameternavnet fra tabellen med parametre, collect-changedocs-logsder kan tilpasses (f.eks. ). |

| Målværdi | Tilsidesættelsesværdien for parameteren (f.eks. false). |

I følgende tabel vises de parametre, der kan tilpasses, for den SAP-agentløse dataconnector til Microsoft Sentinel:

Generelle kontrolelementer til samling

| Parameter | Beskrivelse | Tilladte værdier | Standardværdien |

|---|---|---|---|

| collect-audit-logs | Bestemmer, om overvågningslogdata indtages eller ej. | true: Ingested, false: Not ingested | Sandt |

| collect-changedocs-logs | Bestemmer, om Ændringsdokumenter-logfiler indtages eller ej. | true: Ingested, false: Not ingested | Sandt |

| collect-user-master-data-users | Bestemmer, om brugeroplysninger er indtaget eller ej. Denne parameter styres også af collect-user-master-data. | true: Ingested, false: Not ingested | Sandt |

| collect-user-master-data-roles | Bestemmer, om rolleautorisationsdata indtages eller ej. Denne parameter styres også af collect-user-master-data. | true: Ingested, false: Not ingested | Sandt |

| indtagelsescyklus-dage | Tid i dage, der gives til at indtage hele populationen af brugermasterdata, herunder brugere og roller. | Heltal mellem 1-14 | 7 |

| forskydning i sekunder | Bestemmer forskydningen i sekunder for både start- og sluttidspunkterne for et vindue til dataindsamling. Brug denne parameter til at forsinke dataindsamlingen med det konfigurerede antal sekunder. | Heltal mellem 1-600 | 60 |

Parametre for overvågningslog

| Parameter | Beskrivelse | Tilladte værdier | Standardværdien |

|---|---|---|---|

| force-audit-log-to-read-from-all-clients | Bestemmer, om overvågningsloggen læses fra alle klienter. | true: Læs fra alle klienter, falsk: Ikke læst fra alle klienter | Falsk |

| maks. rækker | Fungerer som en sikkerhedsforanstaltning, der begrænser antallet af overvågningslogposter, der behandles i et enkelt vindue til dataindsamling. Denne parameter gælder ikke længere for Samlingen Change Docs. | Heltal mellem1 10000000- | 150000 |

Skift Docs-parametre

| Parameter | Beskrivelse | Tilladte værdier | Standardværdien |

|---|---|---|---|

| changedocs-object-classes | Liste over objektklasser, der indtages fra Ændringsdokumenter-logfiler. | Kommasepareret liste over objektklasser | BANK, CLEARING, IBAN, IDENTITY, KERBEROS, OA2_CLIENT, PCA_BLOCK, PCA_MASTER, PFCG, SECM, SU_USOBT_C, SECURITY_POLICY, STATUS, SU22_USOBT, SU22_USOBX, SUSR_PROF, SU_USOBX_C, USER_CUA |

| max-changedocs-headers | Fungerer som en sikkerhedsforanstaltning, der begrænser antallet af CHANGE Docs-headerposter (CDHDR-poster), der behandles i et enkelt vindue til dataindsamling. Brug denne parameter til at reducere belastningen af kørsel og hukommelse under stigninger i headerens volumen. | Heltal mellem1 10000000- | 1000 |

| max-changedocs-details | Fungerer som en sikkerhedsforanstaltning, der begrænser antallet af Ændringsdokumenter-detaljeposter (CDPOS-poster), der behandles i et enkelt vindue til dataindsamling. Brug denne parameter til at justere gennemløbet i forhold til hukommelsesforbruget. | Heltal mellem1 10000000- | 10000 |

| change-docs-batch-size | Antal Ændrings docs-headerposter, der bruges pr. detail-fetch-kald. Reducer denne værdi, hvis RFC-kald får timeout. | Heltal mellem 11000- | 1000 |

Parametre for brugeroplysninger

| Parameter | Beskrivelse | Tilladte værdier | Standardværdien |

|---|---|---|---|

| maks. antal brugere | Fungerer som en sikkerhedsforanstaltning, der begrænser antallet af entydige brugere, der behandles i en enkelt samlingscyklus. | Heltal mellem1 10000000- | 125 |

| brugerbatchstørrelse | Antal brugere, der behandles pr. batch, når der hentes aktive brugerdata. Reducer denne værdi, hvis RFC-kald får timeout. | Heltal mellem 11000- | 125 |

| role-profiles-max | Bestemmer det maksimale kombinerede antal profiler og roller, der kan udsendes for en bruger, før connectoren skriver et jokertegn afkortelsesmærke i stedet for den komplette liste. | Heltal mellem 110000- | 1000 |

| role-profiles-batch-size | Antal profiler eller roller, der er skrevet pr. outputrække. Brugere med flere profiler eller roller end denne værdi opdeles på tværs af flere rækker. | Heltal mellem 11000- | 14 |

Parametre for rolleautorisation

| Parameter | Beskrivelse | Tilladte værdier | Standardværdien |

|---|---|---|---|

| maks. antal roller | Fungerer som en sikkerhedsforanstaltning, der begrænser antallet af roller, der behandles i en enkelt samlingscyklus. | Heltal mellem1 10000000- | 50 |

| max-roles-authz-overall | Fungerer som en sikkerhedsforanstaltning, der begrænser det akkumulerede antal rolleautorisationsposter, der hentes på tværs af alle roller i en enkelt samlingscyklus. | Heltal mellem1 10000000- | 25000 |

| max-roles-authz-individual | Fungerer som en sikkerhedsforanstaltning, der begrænser antallet af godkendelsesposter, der hentes for en individuel rolle. Roller, der overskrider denne grænse, springes over. | Heltal mellem1 10000000- | 5000 |

| role-authz-batch-size | Antal poster, der hentes pr. batch ved hentning af rollegodkendelsesdata. Reducer denne værdi, hvis RFC-kald får timeout. | Heltal mellem 11000- | 100 |

Sikkerhedsforanstaltningernes afkortelsesadfærd

Når en af grænsen nås, skrives der en mærkepost til outputtet med en beskrivende meddelelse, der angiver, hvilken grænse der blev nået, det faktiske antal poster og tidsvinduet for indsamlingen. De to grænser producerer særskilte mærker (TRUNCATED_HEADERS og TRUNCATED_DETAILS), så de kan skelnes fra hinanden i Sentinel.

Kontrollér forbindelsen og tilstanden

Når du har udrullet SAP-dataconnectoren, skal du kontrollere din agents tilstand og forbindelse. Du kan få flere oplysninger under Overvåg tilstanden og rollen for dine SAP-systemer.

Næste trin

Når connectoren er installeret, skal du fortsætte med at konfigurere Microsoft Sentinel-løsningen til indhold i SAP-programmer. Konfiguration af detaljer på visningslisterne er specifikt et vigtigt skridt i aktivering af opdagelser og trusselsbeskyttelse.