Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Kommandoreferens för Agent 365 CLI

Konfigurera agent 365-miljön med detaljerad kontroll över varje steg. Det här kommandot hanterar det första installationsarbetsflödet för Agent 365-skisser.

Minimum-rollen krävs: Azure Deltagare + Agent ID Developer

Note

Den roll som du har avgör hur mycket av installationen som slutförs i en enda körning. Global administratör kan utföra alla steg samtidigt. Agent ID-administratör och Agent ID-utvecklare kan slutföra alla steg utom OAuth2-behörighetsgivanden (admin-samtycke), som kräver åtgärder från en Global Administrator. När installationen är klar skriver CLI:n ut nästa steg för den globala administratören direkt i utdatan.

Syntax

a365 setup [command] [options]

Options

| Option | Description |

|---|---|

-?, , -h--help |

Visa hjälp- och användningsinformation. |

Rekommenderad körningsordning

# 0. Check prerequisites (optional)

a365 setup requirements

# 1. Create blueprint

a365 setup blueprint

# 2. Configure MCP permissions

a365 setup permissions mcp

# 3. Configure bot permissions

a365 setup permissions bot

# 4. Configure CopilotStudio permissions (if needed)

a365 setup permissions copilotstudio

# 5. Configure custom permissions (if needed)

a365 setup permissions custom

Eller kör alla steg samtidigt:

# Full setup using config file (a365.config.json)

a365 setup all

# Config-free: no a365.config.json needed

a365 setup all --agent-name "MyAgent"

Om du kör som agent-ID-administratör eller agent-ID-utvecklare (inte global administratör) a365 setup all slutför du alla steg utom OAuth2-behörighetsbidrag. När det är klart innehåller utdata nästa steg för en Global Administrator att slutföra bidragen – inklusive en direktlänk eller samtyckes-URL som de kan öppna.

setup requirements

Verifiera förutsättningarna för agent 365-konfigurationen. Kör modulära kravkontroller och ger vägledning för eventuella problem som hittas.

a365 setup requirements [options]

Det här kommandot kör följande steg:

- Kontrollerar alla krav som krävs för agent 365-konfigurationen.

- Rapporterar eventuella problem med detaljerad lösningsvägledning.

- Fortsätter att kontrollera alla krav även om vissa kontroller misslyckas.

- Innehåller en sammanfattning av alla kontroller i slutet.

Tip

Om du är global administratör och den välkända Agent 365 CLI klientappen inte finns i din hyresgäst setup requirements , uppmanar den dig att skapa den automatiskt. Ange ett befintligt app-ID eller skriv C in för att skapa appen och ge administratörssamtycke i ett enda steg – ingen manuell Entra-registrering behövs.

requirements Alternativ

| Option | Description |

|---|---|

-v, --verbose |

Aktivera utförlig loggning. |

--category <category> |

Kör kontroller endast för en specifik kategori, såsom Azure, Authentication, PowerShell eller Tenant Enrollment. |

-?, , -h--help |

Visa hjälp- och användningsinformation. |

Note

setup requirements Kräver ingen konfigurationsfil – kör den i vilken katalog som helst.

setup blueprint

Skapa agentritning (Entra ID programregistrering).

Minsta behörigheter som krävs: Rollen Agent-ID-utvecklare

a365 setup blueprint [options]

blueprint Alternativ

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentbasens namn. När du tillhandahåller detta alternativ behöver du ingen konfigurationsfil. Kommandot detekterar automatiskt tenant-ID:t från az account show. Överstyr det med --tenant-id. |

--tenant-id <tenantId> |

Azure AD-klient-ID. Overrides auto-detection. Använd med --agent-name. |

-v, --verbose |

Visa detaljerade utdata. |

--dry-run |

Visa vad kommandot skulle göra utan att köra det. |

--skip-requirements |

Hoppa över verifieringskontrollen för krav. Använd med försiktighet. |

--no-endpoint |

Registrera inte slutpunkten för meddelanden (endast skiss). |

--endpoint-only |

Registrera endast slutpunkten för meddelanden. Kräver en befintlig skiss. |

--update-endpoint <url> |

Ta bort den befintliga meddelandeterminalen och registrera en ny med den angivna URL:en. |

--m365 |

Behandla detta medel som ett M365-agent. Registrerar meddelandeändpunkten via MCP Platform. Standard är false (opt-in). |

-?, , -h--help |

Visa hjälp- och användningsinformation. |

setup permissions

Konfigurera OAuth2-behörighetsbidrag och ärvbara behörigheter.

Minsta behörigheter som krävs: Global administratör

a365 setup permissions [command] [options]

Options

| Option | Description |

|---|---|

-?, , -h--help |

Visa hjälp- och användningsinformation. |

Subcommands

| Subcommand | Description |

|---|---|

mcp |

Konfigurera MCP-server OAuth2-beviljanden och ärvbara behörigheter. |

bot |

Konfigurera api för meddelanderobot OAuth2-beviljanden och ärvbara behörigheter. |

custom |

Tillämpar anpassade API-behörigheter på din agentritning som går utöver de standardbehörigheter som krävs för agentåtgärd. |

copilotstudio |

Konfigurerar OAuth2-behörighetsbidrag och ärvbara behörigheter för agentritningen för att anropa Copilot Studio andrepiloter via Power Platform-API:et. |

setup permissions mcp

Konfigurera MCP-server OAuth2-beviljanden och ärvbara behörigheter.

Minsta behörigheter som krävs: Global administratör

a365 setup permissions mcp [options]

This command:

- Läser

ToolingManifest.jsonfrån angivetdeploymentProjectPathia365.config.json. - Ger OAuth2 delegerade behörighetsbidrag för varje MCP-serveromfång till agentritningen.

- Konfigurerar ärvbara behörigheter så att agentinstanser kan komma åt MCP-verktyg.

- Är idempotent och säkert att köra flera gånger.

Important

- Innan du kör detta kommando, kontrollera att

deploymentProjectPathpekar på projektmappen som innehåller den uppdateradeToolingManifest.json. Om utvecklaren lägger till MCP-servrar på en annan dator delar du först den uppdateradeToolingManifest.jsonmed den globala administratören. Om du kör utan rättToolingManifest.jsonläggs inte de nya MCP-serverbehörigheterna till i skissen. - Kör det här kommandot när utvecklaren har kört

a365 develop add-mcp-servers. Att lägga till MCP-servrar i manifestet och bevilja behörigheter till skissen är två separata steg. När det här kommandot har slutförts visas MCP-serverbehörigheterna i agentritningen.

permissions mcp Alternativ

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentbasens namn. När du tillhandahåller detta alternativ behöver du ingen konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-klient-ID. Overrides auto-detection. Använd med --agent-name. |

-v, --verbose |

Visa detaljerade utdata. |

--dry-run |

Visa vad kommandot skulle göra utan att köra det. |

--remove-legacy-scopes |

Tar bort äldre delade omfång (McpServers.*.All format) från skissen efter migrering till behörigheter per server (Tools.ListInvoke.All). Använd endast efter att V2 SDK är bekräftat att det är aktivt – agenter på V1 SDK förlorar verktygsåtkomst om de tas bort för tidigt. |

-?, , -h--help |

Visa hjälp- och användningsinformation. |

Migrera till MCP-behörigheter per server

Använd --remove-legacy-scopes när du migrerar från den äldre modellen med delade behörigheter till behörigheter per server:

-

Äldre delad modell: Ett enda resursapp-ID (

ea9ffc3e-8a23-4a7d-836d-234d7c7565c1) med delade omfång somMcpServers.Mail.AllochMcpServers.Teams.All. -

Modell per server: Varje MCP-server har ett eget app-ID med omfånget

Tools.ListInvoke.All.

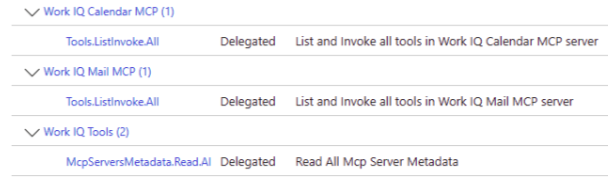

I följande exempel visas hur behörigheter per server visas i Microsoft Entra administrationscenter när skissen har tillämpats. Varje MCP-server, till exempel Work IQ Calendar MCP och Work IQ Mail MCP, har sitt eget delegerade Tools.ListInvoke.All omfång. Ett delat McpServersMetadata.Read.All omfång ger åtkomst till MCP-servermetadata.

setup permissions bot

Konfigurera api för meddelanderobot OAuth2-beviljanden och ärvbara behörigheter.

Minsta behörigheter som krävs: Global administratör

Förutsättningar: Skiss- och MCP-behörigheter (kör a365 setup permissions mcp först)

a365 setup permissions bot [options]

permissions bot Alternativ

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentbasens namn. När du tillhandahåller detta alternativ behöver du ingen konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-klient-ID. Overrides auto-detection. Använd med --agent-name. |

-v, --verbose |

Visa detaljerade utdata. |

--dry-run |

Visa vad kommandot skulle göra utan att köra det. |

-?, , -h--help |

Visa hjälp- och användningsinformation. |

setup permissions custom

Tillämpar anpassade API-behörigheter på din agentritning som går utöver de standardbehörigheter som krävs för agentåtgärd. Med det här kommandot ger du din agent åtkomst till ytterligare Microsoft Graph omfång, till exempel Närvaro, Filer och Chatt, eller till anpassade API:er som är registrerade i organisationens Microsoft Entra ID klientorganisation.

Minsta behörigheter som krävs: Global administratör

Förutsättningar: Kör a365 setup blueprint först.

a365 setup permissions custom [options]

This command:

- Konfigurerar OAuth2-delegerade behörighetsbidrag med administratörsmedgivande för varje konfigurerad resurs.

- Anger ärvbara behörigheter så att agentanvändare kan ärva åtkomst från skissen.

- Stäm av Microsoft Entra med den aktuella konfigurationen genom att lägga till nya behörigheter och ta bort eventuella behörigheter som du har tagit bort från konfigurationen.

- Är idempotent och säkert att köra flera gånger.

permissions custom Alternativ

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentbasens namn. När du tillhandahåller detta alternativ behöver du ingen konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-klient-ID. Overrides auto-detection. Använd med --agent-name. |

-v, --verbose |

Visa detaljerade utdata. |

--dry-run |

Visa vad kommandot skulle göra utan att köra det. |

--resource-app-id <guid> |

Resource Application ID (GUID) för en inbyggd anpassad behörighet. Använd med --scopes. |

--scopes <scopes> |

Komma-separerade delegerade scopes för den inbyggda anpassade behörigheten. Använd med --resource-app-id. |

-?, , -h--help |

Visa hjälp- och användningsinformation. |

Konfigurera anpassade behörigheter inline

Använd --resource-app-id och --scopes för att tillämpa anpassade behörigheter direkt utan att redigera a365.config.json:

# Add Microsoft Graph extended permissions

a365 setup permissions custom `

--resource-app-id 00000003-0000-0000-c000-000000000000 `

--scopes Presence.ReadWrite,Files.Read.All,Chat.Read

# Add custom API permissions

a365 setup permissions custom `

--resource-app-id <your-api-app-id> `

--scopes CustomScope.Read,CustomScope.Write

Resursnamnet löses automatiskt från Microsoft Entra. Du behöver inte specificera det.

Konfigurera anpassade behörigheter via konfigurationsfil

Alternativt, lägg till customBlueprintPermissionsa365.config.json och kör kommandot utan inline-flaggor:

a365 setup permissions custom

Detta kommando stämmer av Microsoft Entra med de konfigurerade behörigheterna – det lägger till nya behörigheter och tar bort alla behörigheter du tagit bort från konfigurationen.

Integration med setup all

När konfigurationen innehåller anpassade behörigheter konfigurerar körning a365 setup all automatiskt dem som en del av en enda batchbehörighetsfas. Den fullständiga installationsordningen är:

- Blueprint

- Behörighetsbatch (MCP, Bot API, Anpassade skissbehörigheter – alla konfigurerade tillsammans)

setup permissions copilotstudio

Konfigurerar OAuth2-behörighetsbidrag och ärvbara behörigheter för agentritningen för att anropa Copilot Studio andrepiloter via Power Platform-API:et.

Minsta behörigheter som krävs: Global administratör

Förutsättningar: Kör a365 setup blueprint först.

a365 setup permissions copilotstudio [options]

This command:

- Säkerställer att tjänstens huvudnamn för Power Platform-API:et finns i din klientorganisation.

- Skapar ett OAuth2-behörighetsbeviljande från skissen till Power Platform-API:et med omfånget

CopilotStudio.Copilots.Invoke. - Anger ärvbara behörigheter så att agentinstanser kan anropa Copilot Studio andrepiloter.

permissions copilotstudio Alternativ

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentbasens namn. När du tillhandahåller detta alternativ behöver du ingen konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-klient-ID. Overrides auto-detection. Använd med --agent-name. |

-v, --verbose |

Visa detaljerade utdata. |

--dry-run |

Visa vad kommandot skulle göra utan att köra det. |

-?, , -h--help |

Visa hjälp- och användningsinformation. |

Använd det här kommandot när din agent behöver anropa Copilot Studio andrepiloter vid körning eller anropa Power Platform-API:er som kräver CopilotStudio-behörigheter.

setup all

Utför alla installationssteg för att konfigurera agent 365-miljön

a365 setup all [options]

Kör den fullständiga agent 365-installationen, alla steg i följd.

Innehåller: Skiss och behörigheter.

Vilka steg som slutförs beror på din roll:

| Step | Global Administrator | Agent-ID-administratör | Agent-ID-utvecklare |

|---|---|---|---|

| Prerequisites check | Yes | Yes | Yes |

| Skapande av agentritning | Yes | Yes | Yes |

| Ärftliga behörigheter (endast AI-lagkamrat) | Yes | Yes | Yes |

| OAuth2-behörighetsbidrag (administratörsmedgivande) | Yes | Kräver GA-steg | Kräver GA-steg |

Agentidentitet ger (--authmode s2s eller both) |

Yes | Yes | PowerShell fallback |

När du kör a365 setup all utan global administratör kan CLI:

- Slutför alla steg som kan utföras (skissskapande och ärvbara behörigheter).

- Genererar URL:er för administratörsmedgivande per resurs och sparar dem till

a365.generated.config.json. - Visar nästa steg i utdata för en global administratör för att slutföra OAuth2-bidragen, inklusive en direktlänk eller samtyckes-URL.

Tip

Om du är global administratör a365 setup all slutför du allt i en enda körning utan att det behövs någon överlämning.

Nödvändiga minimibehörigheter:

- Utvecklarroll för agent-ID (för att skapa skisser)

- Global Administrator (för OAuth2-behörighetsbeviljande – om det inte finns tillgängligt skriver CLI:n ut nästa steg i utdatat)

- Agent ID Administrator, Application Administrator eller Global Administrator (för S2S (Server-to-Server) agentidentitet beviljas –

--authmode s2sellerboth; om det inte är tillgängligt, skriver CLI:n ut en PowerShell-reservplan i installationssammanfattningen)

setup all Alternativ

| Option | Description |

|---|---|

-v, --verbose |

Visa detaljerade utdata. |

--dry-run |

Visa vad kommandot skulle göra utan att köra det. |

--skip-requirements |

Hoppa över verifieringskontrollen för krav. Använd med försiktighet: installationen kan misslyckas om kraven inte uppfylls. |

--aiteammate |

Använd denna parameter för att styra AI-teamate-agentflödet att endast tillhandahålla blueprint och behörigheter. Utan denna parameter skapar blueprint-agentflödet automatiskt agentidentitetstjänstens principal utan någon Entra-användare. Denna parameter åsidosätter aiteammate fältet i a365.config.json. |

--authmode <mode> |

Autentiseringsmönster för agentidentitetstillstånd ges (endast blueprint-agenter).

obo (standard) — Principal-scoped delegerade bidrag, ingen administrativ roll behövs.

s2s — approllsfördelningar på agentidentiteten SP, kräver Agent ID Administrator, Application Administrator eller Global Administrator; PowerShell-reservplan skrivs ut om rollen saknas.

both — tillämpar OBO (On-Beown-Of) och S2S-bidrag. Stöds inte med --aiteammate. Kan också sättas som authMode i a365.config.json. |

--agent-registration-only |

Hoppa över blueprint- och behörighetsstegen och kör bara agentregistrering. Använd för att försöka utföra ett felregistreringssteg igen. |

--m365 |

Behandla detta medel som ett M365-agent. Registrerar meddelandeändpunkten via MCP Platform. Standard är false (opt-in). |

-n, --agent-name <name> |

Agentbasnamn (till exempel "MyAgent"). När det anges krävs ingen konfigurationsfil. Härleder visningsnamn som "<name> Identity" och "<name> Blueprint". TenantId identifieras automatiskt från az account show (åsidosättning med --tenant-id). ClientAppId löses genom att leta upp Agent 365 CLI i klientorganisationen. |

--tenant-id <tenantId> |

Azure AD-klient-ID. Åsidosätter automatisk identifiering från az account show. Använd med --agent-name när du kör i en icke-interaktiv miljö eller för att rikta in dig på en specifik klientorganisation. |

-?, , -h--help |

Visa hjälp- och användningsinformation. |

Agent setup

Som standard körs a365 setup all blueprint agent-flödet. Det här flödet skapar en agent utan ett dataversum- eller AI-teamkamratberoende. Det fungerar för agenter som kommunicerar direkt med Agent 365-plattformen.

# Default: uses a365.config.json

a365 setup all

# Or explicitly (same result)

a365 setup all --aiteammate false

För att köra AI-lagkamratens agentflöde istället, passa --aiteammate.

Det här flödet utför följande steg i följd:

- Requirements-validering – kontrollerar Azure roller och förutsättningar.

- Blueprint creation – skapar eller återanvänder Entra ID Agent Blueprint-programmet.

- Batch-behörigheter – konfigurerar delegerade behörighetsbidrag i skissen för Microsoft Graph, Agent 365 Tools, Messaging Bot API, Observability API, Power Platform och eventuella anpassade resurser.

- Agent Identity creation – skapar en agentidentitet i Entra ID via agentidentiteten Graph API.

- Agentregistrering – registrerar agenten via AgentX V2-agentregistrerings-API:et.

-

Konfigurationssynkronisering – skriver inställningar för körningsanslutning och observabilitetskonfiguration till dina projektfiler (

appsettings.json,.env).

Note

Agentkonfigurationen kräver ytterligare sex beta-API-behörigheter för din anpassade klientapp: AgentIdentityBlueprint.AddRemoveCreds.All, , AgentIdentityBlueprint.DeleteRestore.AllAgentInstance.ReadWrite.All, AgentIdentity.ReadWrite.All, AgentIdentity.Create.Alloch AgentIdentity.DeleteRestore.All. Se Anpassad klientappregistrering för den fullständiga listan.

Konfigurationsfri installation med --agent-name

Om du inte har en a365.config.json fil kan du använda --agent-name för att köra installationsprogrammet utan en. CLI identifierar din klientorganisation automatiskt och löser klientappen genom att leta upp den välkända Agent 365 CLI appregistreringen i din klientorganisation.

# Preview what would happen (no changes made)

a365 setup all --agent-name "MyAgent" --dry-run

# Run the full setup

a365 setup all --agent-name "MyAgent"

När du använder --agent-name:

-

TenantId identifieras automatiskt från

az account show. Skicka--tenant-idtill åsidosättning. -

ClientAppId löses genom att söka efter en Entra-app med namnet

Agent 365 CLIi din klientorganisation. Om det inte hittas avslutas CLI med ett fel. Mer information om hur du registrerar den här appen finns i Anpassad klientappsregistrering . -

Visningsnamn härleds som

"<name> Agent"(identitet) och"<name> Blueprint"(skiss). - Infrastrukturen hoppas alltid över (extern värd förutsätts).

-

Konfigurationssynkronisering (skriver

appsettings.json) hoppas över eftersom det inte finns någon konfigurerad projektsökväg.

Administratörsmedgivande under installationen

Om klientappen inte har AllPrincipals administratörsmedgivande för de behörigheter som krävs identifierar CLI detta och uppmanar dig att bevilja medgivande interaktivt:

The following permissions require admin consent:

AgentIdentity.ReadWrite.All

AgentIdentity.Create.All

...

Grant admin consent for these permissions now? [y/N]:

Ange y för att bevilja medgivande på rad. Om du inte är Global Administrator, tacka nej — CLI skriver ut nästa steg för en Global Administrator i setup-sammanfattningen.

Agentidentitet ger (--authmode)

Som standard a365 setup all skapar principal-scoped delegerade grants på agentidentitetstjänstens principal (obo mode). Dessa bidrag kräver ingen administrativ roll.

Användning --authmode för att kontrollera bidragstypen:

| Value | Behavior | Minimum role |

|---|---|---|

obo (standardinställning) |

Principal-scoped delegerade beviljanden på agentidentiteten SP | Inga (någon autentiserad användare) |

s2s |

Approllassigneringar på agentidentiteten SP | Agent ID-administratör, applikationsadministratör eller global administratör |

both |

Både OBO delegerade bidrag och S2S-ansökningsrollfördelningar | S2S-roll (ovan) för S2S-delen |

# Default — OBO delegated grants (no admin role needed)

a365 setup all

# S2S app role assignments

a365 setup all --authmode s2s

# Both OBO and S2S

a365 setup all --authmode both

När den inloggade användaren saknar den roll som krävs för S2S-beviljaningar, skriver CLI:n ut en PowerShell-reservblock i setup-sammanfattningen. En administratör kan köra den för att slutföra uppgifterna.

Inställt authMode så a365.config.json att det gäller vid varje genomspelning utan flaggan:

{

"authMode": "s2s"

}

Note

--authmode stöds inte med --aiteammate. AI-lagkamrater använder OBO automatiskt via agentens användaridentitet.

Config sync

Efter en lyckad körning skriver CLI automatiskt körningsinställningar till dina projektfiler:

| Setting | Written to | Description |

|---|---|---|

Connections.ServiceConnection |

appsettings.json / .env |

Skissklient-ID, klienthemlighet, klient-ID och tokenslutpunkt |

Agent365Observability |

appsettings.json / .env |

Agent-ID (agentidentitet), skiss-ID, klient-ID, klient-ID och klienthemlighet för telemetriexport |

TokenValidation |

appsettings.json |

Valideringsinställningar för token (inaktiverade som standard för icke-DW) |

ConnectionsMap |

appsettings.json / .env |

Standardtjänst-URL till anslutningsmappning |

CLI skapar filen om den inte finns och uppdaterar enskilda fält utan att skriva över resten av konfigurationen.

Försök igen med en misslyckad registrering

Om installationen slutför skissen och behörigheterna men misslyckas under agentregistreringen kan du bara --agent-registration-only försöka utföra det steget igen utan att upprepa tidigare arbete:

a365 setup all --agent-registration-only