Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Målet med den här artikeln är att visa de steg du behöver utföra i GitHub och Microsoft Entra ID för att automatisera etableringen av GitHub Enterprise Cloud-organisationsmedlemskap.

Kommentar

Microsoft Entra-etableringsintegrering bygger på GitHub SCIM API, som är tillgänglig för GitHub Enterprise Cloud kunder på faktureringsplanen GitHub Enterprise.

Förutsättningar

Scenariot som beskrivs i den här artikeln förutsätter att du redan har följande objekt:

- Ett Microsoft Entra användarkonto med en aktiv prenumeration. Om du inte redan har ett kan du skapa ett konto kostnadsfritt.

- En av följande roller:

- En GitHub organisation som skapats i GitHub Enterprise Cloud som kräver faktureringsplanen GitHub Enterprise

- Ett användarkonto i GitHub med administratörsbehörighet till organisationen

- SAML har konfigurerats för organisationen GitHub Enterprise Cloud

- Se till att OAuth-åtkomst har angetts för din organisation enligt beskrivningen här

- SCIM-etablering till en enskild organisation stöds endast när enkel inloggning är aktiverad på organisationsnivå

Kommentar

Den här integreringen är också tillgänglig för användning från Microsoft Entra US Government Cloud-miljö. Du hittar det här programmet i Microsoft Entra US Government Cloud Application Gallery och konfigurerar det på samma sätt som från det offentliga molnet.

Tilldela användare till GitHub

Microsoft Entra ID använder ett begrepp som kallas "tilldelningar" för att avgöra vilka användare som ska få åtkomst till valda appar. I samband med automatisk etablering av användarkonton synkroniseras endast de användare och grupper som har "tilldelats" till ett program i Microsoft Entra ID.

Innan du konfigurerar och aktiverar etableringstjänsten måste du bestämma vilka användare och/eller grupper i Microsoft Entra ID representera de användare som behöver åtkomst till din GitHub Organisation. När du har bestämt dig kan du tilldela dessa användare genom att följa anvisningarna här:

Mer information finns i Tilldela en användare eller grupp till en företagsapp.

Viktiga tips för att tilldela användare till GitHub

Vi rekommenderar att du tilldelar en enda Microsoft Entra användare till GitHub för att testa etableringskonfigurationen. Ytterligare användare och/eller grupper kan tilldelas senare.

När du tilldelar en användare till GitHub måste du välja antingen rollen Användare eller en annan giltig programspecifik roll (om tillgänglig) i tilldelningsdialogrutan. Standardåtkomstrollen fungerar inte för användarkonfiguration, och dessa användare utelämnas.

Konfigurera användarprovisionering till GitHub

Det här avsnittet vägleder dig genom att ansluta dina Microsoft Entra ID till GitHub SCIM-etablerings-API för att automatisera etableringen av GitHub organisationsmedlemskap. Den här integreringen, som utnyttjar en OAuth-app, lägger automatiskt till, hanterar och tar bort medlemmars åtkomst till en GitHub Enterprise Cloud-organisation baserat på användar- och grupptilldelning i Microsoft Entra ID. När användare etableras till en GitHub organisation via SCIM skickas en e-postinbjudan till användarens e-postadress.

Konfigurera automatisk etablering av användarkonton till GitHub i Microsoft Entra ID

Logga in på Microsoft Entra administrationscenter som minst en Cloud-programadministratör.

Bläddra till Entra ID>Enterprise-appar.

Om du redan har konfigurerat GitHub för enkel inloggning söker du efter din instans av GitHub med hjälp av sökfältet.

Välj din instans av GitHub och välj sedan fliken Provisioning.

Välj + Ny konfiguration.

I fältet Tenant URL anger du din GitHub Tenant URL och hemlig token. Välj Testanslutning för att säkerställa att Microsoft Entra ID kan ansluta till GitHub. Om anslutningen misslyckas kontrollerar du att ditt GitHub-konto har nödvändiga administratörsbehörigheter och försök igen.

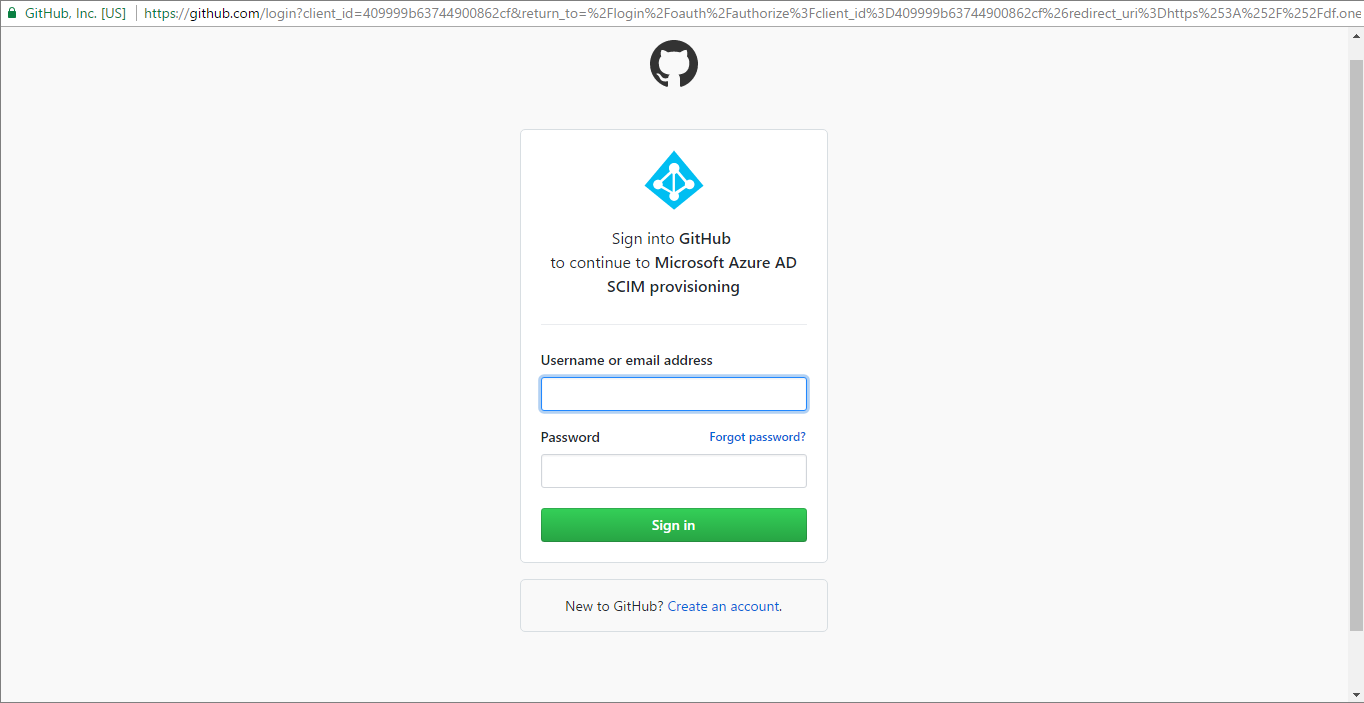

I det nya fönstret loggar du in på GitHub med ditt administratörskonto. I den resulterande auktoriseringsdialogrutan väljer du den GitHub organisation som du vill aktivera etablering för och väljer sedan Authorize. När du är klar går du tillbaka till Azure-portalen för att slutföra etableringskonfigurationen.

Välj Skapa för att skapa konfigurationen.

Välj Egenskaper på sidan Översikt .

Välj ikonen Redigera för att redigera egenskaperna. Aktivera e-postaviseringar och ange ett e-postmeddelande för att ta emot karantänmeddelanden. Aktivera förebyggande av oavsiktliga borttagningar. Välj Använd för att spara ändringarna.

I fältet Notifierings-e-postadress anger du e-postadressen till en person som ska få meddelanden om provisioneringsfel och markerar kryssrutan Skicka ett e-postmeddelande när ett fel inträffar.

Välj Attributmappning i den vänstra panelen och välj användare.

I avsnittet Attribute Mappings granskar du de användarattribut som synkroniseras från Microsoft Entra ID till GitHub. De attribut som valts som Matching egenskaper används för att matcha användarkontona i GitHub för uppdateringsåtgärder. Aktivera inte inställningen Matchande prioritet för de andra standardattributen i avsnittet Etablering eftersom fel kan inträffa. Välj Spara för att checka in eventuella ändringar.

Information om hur du konfigurerar omfångsfilter finns i anvisningarna i artikeln Omfångsfilter.

Använd etablering på begäran för att verifiera synkronisering med ett litet antal användare innan du distribuerar mer allmänt i din organisation.

När du är redo att konfigurera väljer du Starta konfiguration på sidan Översikt.

Mer information om hur du läser Microsoft Entra etableringsloggar finns i Rapportera om automatisk etablering av användarkonton.

Ytterligare resurser

- Hantera användarkontoetablering för Enterprise-appar

- Vad är programåtkomst och enkel inloggning med Microsoft Entra ID?