Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

GitHub integration av Advanced Security (GHAS) med Microsoft Defender för molnet länkar din källkod till dina pågående molnarbetsbelastningar och vice versa – så att säkerhetsteamen kan prioritera de sårbarheter som faktiskt når produktion, och ingenjörsteam kan åtgärda dem utan att behöva lämna GitHub.

Använd integreringen för att:

Spåra körningssårbarheter tillbaka till den ursprungliga lagringsplatsen och kodägaren.

Prioritera korrigeringar baserat på koddistribution, produktionsexponering och körningsrisk.

Samordna reparation mellan GitHub kodlagringsplatser och molnmiljöer med delad kontext och status.

Påskynda korrigeringar med AI-baserade åtgärder (Copilot).

Den här översikten förklarar hur integreringen fungerar och hjälper dig att förstå dess kärnfunktioner före distributionen.

Tillgänglighet och krav

Bekräfta följande innan du registrerar dig:

| kategori | Information |

|---|---|

| Miljökrav | – GitHub-konto med en anslutning som skapats i Defender för molnet - GHAS-licensen – Defender DCSPM (Cloud Security Posture Management) aktiverat i prenumerationen – Microsoft Security Copilot (valfritt för automatiserad reparation) |

| Roller och behörigheter | – Behörigheter för säkerhetsadministratör – Säkerhetsadministratör för Azure-prenumerationen (för att visa resultat i Defender för molnet) – GitHub-organisationsägare |

| Molnmiljöer | – Endast tillgängligt i kommersiella moln (inte i Azure Government, Azure som drivs av 21Vianet eller andra nationella moln) |

Personas och smärtpunkter

Huvudflöden

Huvudfunktioner

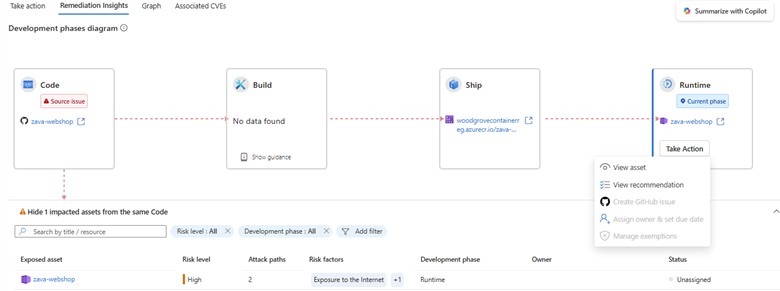

Automatisk kod-till-körningsmappning

När du ansluter din GitHub organisation eller lagringsplats till Microsoft Defender för molnet via GitHub-anslutningsprogrammet mappar systemet automatiskt källdatabaser till molnarbetsbelastningar som körs. Den använder Defender för molnet egenutvecklade kod-till-körning-metoder för att säkerställa att varje arbetsbelastning spåras till ursprungsplatsen (och vice versa).

Den här funktionen ger dig omedelbar synlighet från slutpunkt till slutpunkt, så att du vet vilken kod som driver varje distribuerat program och vilka som kör containerbaserade arbetsbelastningar mappade till vilken källkodslagringsplats utan tidskrävande manuell mappning.

Produktionsmedveten varningsprioritering

Skär igenom brusiga säkerhetsaviseringar och fokusera på sårbarheter som verkligen är viktiga.

GHAS-säkerhetsresultat i GitHub prioriteras av realtidskontext från Defender för molnet. De belyser körningsriskfaktorer som Internetexponering, känsliga data, kritiska resurser och lateral förflyttning. Dessa riskfaktorer kommer från Defender CSPM attackvägsanalys:

- Internetexponering – arbetsbelastningen kan nås från det offentliga Internet

- Känsliga data – arbetsbelastningen hanterar reglerade eller konfidentiella data

- Kritiska resurser – arbetsbelastning taggad eller klassificerad som affärskritisk

- Lateral förflyttning – belastningen ligger på en väg som en angripare kan manövrera genom

Dessa risker, som identifieras i körningsarbetsbelastningar, länkas dynamiskt till dessa arbetsbelastningars kodlagringsplatser och de specifika byggartefakterna i GitHub.

Du kan bara filtrera, sortera och agera på säkerhetsproblem som har faktisk produktionspåverkan i både Defender för molnet och GitHub . Den här möjligheten hjälper ditt team att hålla sig effektiva och skydda dina viktigaste program.

I praktiken

En containeravbildning som skapats från lagringsplatsen contoso/payments-api distribueras till AKS. Defender för molnet identifierar internetexponering plus hantering av känsliga data på arbetsbelastningen. CVE i avbildningen höjs automatiskt till Kritisk på GitHubs säkerhetsflik, och ett GitHub-ärende med ett klick tilldelas lagrets CODEOWNERS med kontext för fullständig körning och SDLC bifogad.

Enhetlig AI-driven åtgärd

Överbrygga klyftan mellan säkerhets- och teknikteam med integrerade arbetsflöden och relevant kontext.

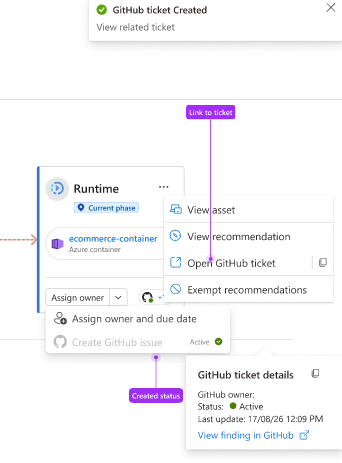

I Defender för molnet kan säkerhetsansvariga se vilka säkerhetsproblem som teknikteamet redan känner till, tillsammans med statusen för dessa problem. Säkerhetshanterare öppnar den här vyn genom att välja länken Visa på GitHub.

Säkerhetschefer kan tilldela säkerhetsrekommendationer för lösning till relevanta teknikteam genom att generera en GitHub problemtilldelning.

Tilldelningen genereras på ursprungslagringsplatsen. Den tillhandahåller körningsinformation och kontext för att underlätta den tekniska korrigeringen.

Teknikchefer kan tilldela ett problem till en utvecklare för ytterligare lösning. Tilldelningsmottagaren kan använda en Copilot kodningsagent för AI-baserade automatiska korrigeringar.

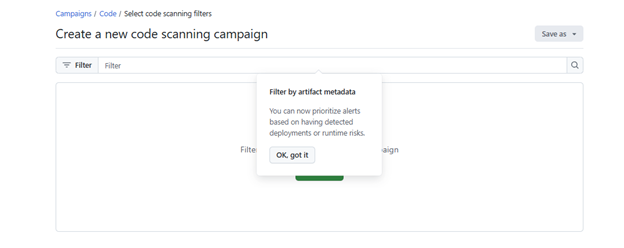

AppSec-team kan använda Körningsriskfaktorer som en del av GHAS-resultaten och fokusera ingenjörsarbetet på resultat som är associerade med kod som verkligen distribueras och körs.

Dessa filter kan användas för att filtrera GHAS-aviseringar direkt eller användas för att fortsätta schemalagd prioritering via kampanjer.

GitHub problemkorrigeringar, framsteg och kampanjframsteg spåras i realtid. Statusarna återspeglas både i GitHub och i Defender för molnet.

Den här metoden säkerställer att korrigeringar levereras snabbt, skapar ett tydligt ansvar och förenklar samarbetet. Alla dessa fördelar sker i de verktyg som dina team redan använder.