Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

I den här artikeln beskrivs hur du konfigurerar privat anslutning från serverlös beräkning med hjälp av användargränssnittet för Azure Databricks-kontokonsolen. Du kan också använda API:et för nätverksanslutningskonfigurationer.

Om du konfigurerar din Azure resurs så att den endast accepterar anslutningar från privata slutpunkter, måste alla anslutningar till resursen från dina klassiska Databricks-beräkningsresurser också använda privata slutpunkter.

Om du vill konfigurera en Azure Storage brandvägg för serverlös beräkningsåtkomst med hjälp av undernät kan du i stället läsa Konfigurera en brandvägg för serverlös beräkningsåtkomst (äldre). Information om hur du hanterar befintliga regler för privata slutpunkter finns i Hantera regler för privata slutpunkter.

Anteckning

Azure Databricks tar ut avgifter för nätverkskostnader när serverlösa arbetsbelastningar ansluter till resurser hos kunder. Se Förstå kostnader för serverlösa nätverk i Databricks.

Översikt över privat anslutning för serverlös beräkning

Serverlös nätverksanslutning hanteras med nätverksanslutningskonfigurationer (NCC). Kontoadministratörer skapar NCC:er i kontokonsolen och en enda NCC kan kopplas till en eller flera arbetsytor.

När du lägger till en privat slutpunkt i en NCC skapar Azure Databricks en privat slutpunktsbegäran till din Azure resurs. När resursens ägare har godkänt begäran använder Azure Databricks den privata slutpunkten för att komma åt resurser från det serverlösa beräkningsplanet. Den privata slutpunkten är dedikerad till ditt Azure Databricks-konto och är endast tillgänglig från auktoriserade arbetsytor.

Privata NCC-slutpunkter stöds från SQL-datalager, jobb, notebooks, Lakeflow Spark Deklarativa pipelines och modellbetjänande slutpunkter.

Anteckning

Privata NCC-slutpunkter stöds för de datakällor som du hanterar och arbetsytans lagringskonto. Mer information om hur du konfigurerar privata slutpunkter för arbetsytans lagringskonto finns i Aktivera brandväggsstöd för ditt lagringskonto för arbetsytor.

Modellservern använder Azure bloblagringssökväg för att ladda ned modellartefakter, så skapa en privat slutpunkt för din blob för underresurs-ID. Du behöver DFS för att logga modeller i Unity Catalog från serverlösa notebooks.

Mer information om NCC:er finns i Vad är en nätverksanslutningskonfiguration (NCC)?.

Blått

Krav

- Ditt konto och din arbetsyta måste finnas i Premium-planen.

- Du måste vara Azure Databricks kontoadministratör.

- Varje Azure Databricks konto kan ha upp till 10 NCC:er per region.

- Varje region kan ha 100 privata slutpunkter, distribuerade efter behov över 1–10 NCC:er.

- Varje NCC kan kopplas till upp till 50 arbetsytor.

Steg 1: Skapa en konfiguration för nätverksanslutning

Databricks rekommenderar att du delar en NCC mellan arbetsytor i samma affärsenhet och region. Om vissa arbetsytor till exempel använder Private Link och andra arbetsytor använder firewall enablement använder du separata NCC:er för dessa användningsfall.

- Som kontoadministratör går du till kontokonsolen.

- I sidofältet klickar du på Säkerhet.

- Klicka på Konfigurationer för nätverksanslutning.

- Klicka på Lägg till nätverkskonfiguration.

- Ange ett namn för NCC.

- Välj region. Detta måste matcha din arbetsyteregion.

- Klicka på Lägg till.

Steg 2: Koppla en NCC till en arbetsyta

- I sidofältet för kontokonsolen klickar du på Arbetsytor.

- Klicka på arbetsytans namn.

- Klicka på Uppdatera arbetsytan.

- I fältet Nätverksanslutningskonfigurationer väljer du din NCC. Om den inte visas kontrollerar du att du har valt samma Azure region för både arbetsytan och NCC.

- Klicka på Uppdatera.

- Vänta 10 minuter tills ändringen börjar gälla.

- Starta om alla serverlösa tjänster som körs på arbetsytan.

Steg 3: Skapa regler för privata slutpunkter

Du måste skapa en privat slutpunktsregel i din NCC för varje Azure resurs.

- Hämta en lista över Azure resurs-ID:n för alla dina destinationer.

- På en annan webbläsarflik, använd Azure-portalen för att navigera till din datakällas Azure-tjänster.

- På sidan Översikt tittar du i avsnittet Väsentligheter.

- Klicka på JSON-vylänken. Resurs-ID:t för tjänsten visas överst på sidan.

- Kopiera resurs-ID:t till en annan plats. Upprepa för alla destinationer. Mer information om hur du hittar ditt resurs-ID finns i privata DNS-zonvärden för Azure Private Endpoint.

- Växla tillbaka till webbläsarfliken för kontokonsolen.

- I sidofältet klickar du på Säkerhet.

- Klicka på Konfigurationer för nätverksanslutning.

- Välj den NCC som du skapade i steg 1.

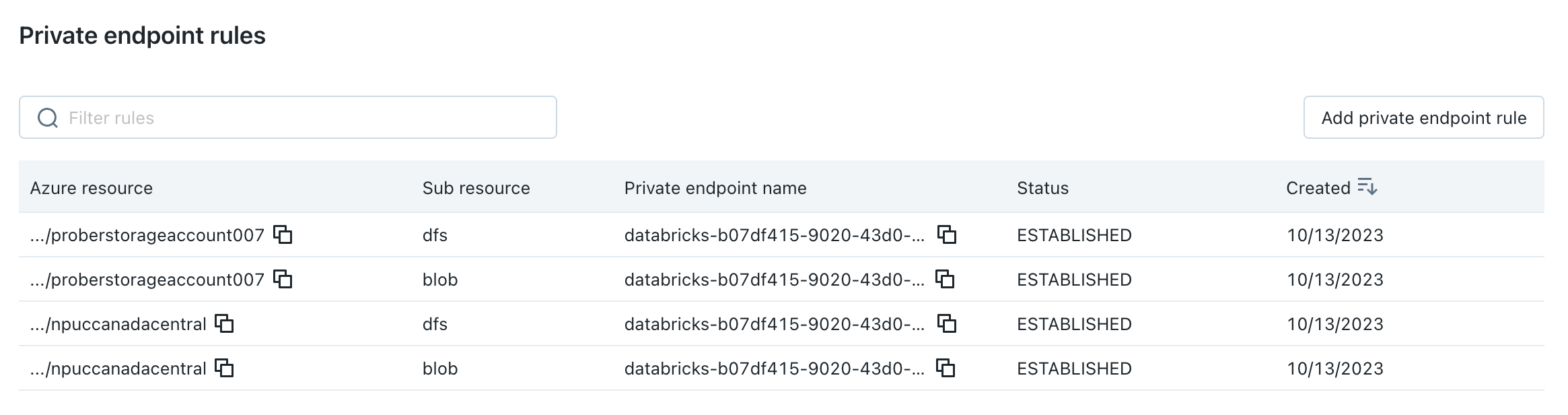

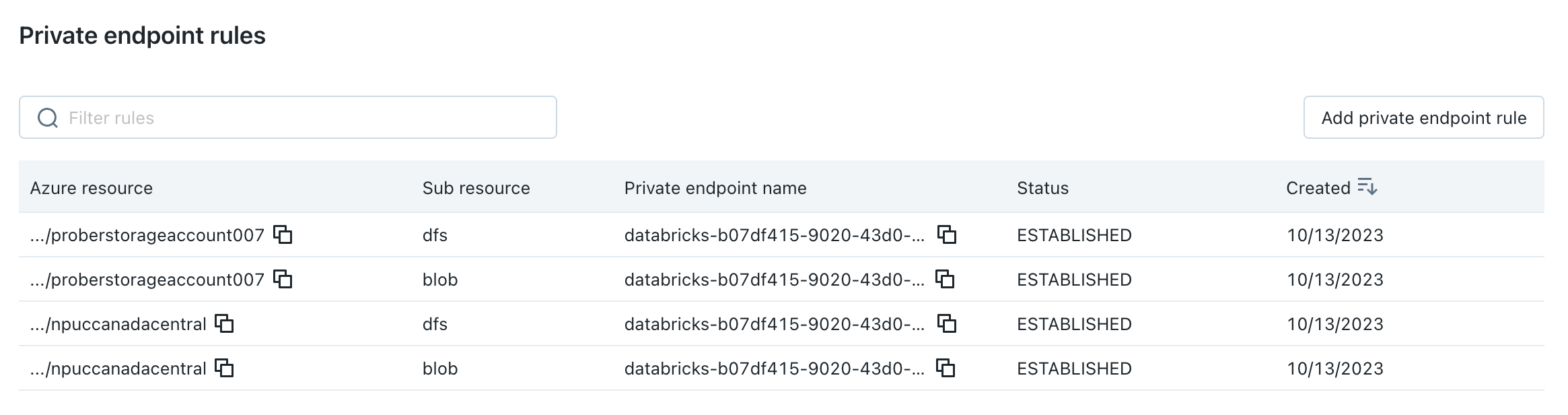

- I Regler för privat slutpunkt klickar du på Lägg till privat slutpunktsregel.

- I fältet Destination Azure resurs-ID klistrar du in resurs-ID:t för resursen.

- I fältet Azure underresurs-ID anger du mål-ID och underresurstyp. Varje privat slutpunktsregel måste använda ett annat underresurs-ID. En lista över underresurstyper som stöds finns i Resurser som stöds.

- Klicka på Lägg till.

- Vänta några minuter tills alla slutpunktsregler har statusen

PENDING.

Steg 4: Godkänn de nya privata slutpunkterna för dina resurser

Slutpunkterna träder inte i kraft förrän en administratör godkänner dem på resurssidan. Så här godkänner du med hjälp av Azure-portalen:

I Azure-portalen går du till resursen.

I sidofältet klickar du på Nätverk.

Klicka på privata slutpunktsanslutningar.

Klicka på fliken Privat åtkomst .

Under privata slutpunktsanslutningargranskar du listan över privata slutpunkter.

Klicka på kryssrutan bredvid var och en för att godkänna och klicka på knappen Godkänn ovanför listan.

Gå tillbaka till din NCC i Azure Databricks och uppdatera webbläsarsidan tills alla slutpunktsregler har statusen

ESTABLISHED.

(Valfritt) Steg 5: Ställ in dina resurser så att de inte tillåter åtkomst till offentliga nätverk

Om du inte redan har begränsat dina resurser till endast tillåtna nätverk kan du göra det nu.

- Gå till Azure-portalen.

- Gå till ditt lagringskonto för datakällan.

- I sidofältet klickar du på Nätverk.

- Kontrollera värdet i fältet Offentlig nätverksåtkomst. Som standard är värdet Aktiverat från alla nätverk. Ändra detta till Inaktiverat

Konfigurera Private Link till Azure App Gateway v2

Om du konfigurerar Private Link till en Azure App Gateway v2-resurs måste du använda REST-API:et för nätverksanslutningskonfigurationer i stället för användargränssnittet för kontokonsolen. Azure App Gateway v2 kräver ytterligare parametrar: resurs-ID, grupp-ID och domännamn.

- Använd följande API-anrop för att skapa en privat slutpunktsregel med domännamnskonfiguration:

curl --location 'https://accounts.azuredatabricks.net/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ], "resource_id": "<YOUR_APP_GATEWAY_RESOURCE_ID_HERE>", "group_id": "<GROUP_ID>" }' - Om du behöver ändra domännamnen för en befintlig privat slutpunktsregel använder du följande PATCH-begäran:

curl --location --request PATCH 'https://accounts.azuredatabricks.net/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules/<PRIVATE_ENDPOINT_RULE_ID>?update_mask=domain_names' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ] }' - Om du vill lista, visa eller ta bort privata slutpunktsregler för App Gateway använder du standard-API-åtgärderna för nätverksanslutningskonfigurationer som dokumenteras i API:et för nätverksanslutningskonfigurationer.

Steg 7: Starta om serverlösa beräkningsplanresurser och testa anslutningen

- Vänta fem minuter till på att ändringarna ska spridas.

- Starta om alla serverlösa beräkningsplanresurser som körs på de arbetsytor som din NCC är ansluten till. Om du inte har några resurser i en serverlös beräkningsmiljö, starta en nu.

- Bekräfta att alla resurser startas framgångsrikt.

- Kör minst en fråga på datakällan för att bekräfta att det serverlösa SQL-lagret kan nå din datakälla.

Nästa steg

- Hantera regler för privata slutpunkter: Uppdatera, granska och ta bort privata slutpunktsregler. Se Hantera regler för privata slutpunkter.

- Konfigurera en brandvägg för serverlös beräkningsåtkomst: Konfigurera brandväggsregler för nätverk för att styra åtkomsten till Azure tjänster med hjälp av undernät i stället för privata slutpunkter. Se Konfigurera en brandvägg för serverlös beräkningsåtkomst (äldre).

- Konfigurera nätverksprinciper: Implementera ytterligare nätverkssäkerhetskontroller och principer för att styra serverlös beräkningsanslutning. Se Vad är serverlös hantering av utgående trafik?.

- Förstå serverlös nätverkssäkerhet: Lär dig mer om nätverkssäkerhetsalternativ för serverlös beräkning. Se Serverlös beräkningsresurs-nätverk.

Azure Kina

krav för Azure Kina

- Ditt konto och din arbetsyta måste finnas i Premium-planen.

- Du måste vara Azure Databricks kontoadministratör.

- Varje Azure Databricks konto kan ha upp till 10 NCC:er per region.

- Varje konto kan ha upp till 20 privata slutpunkter i Azure Kina.

- Varje NCC kan kopplas till upp till 50 arbetsytor.

Anteckning

I Azure China stöds NCC endast i China North 3-regionen. Eftersom en NCC endast kan kopplas till en arbetsyta i samma region måste din arbetsyta också finnas i Kina, norra 3.

Steg 1: Skapa en nätverksanslutningskonfiguration (Azure Kina)

Databricks rekommenderar att du delar en NCC mellan arbetsytor i samma affärsenhet och region. Om vissa arbetsytor till exempel använder Private Link och andra arbetsytor använder olika anslutningskonfigurationer använder du separata NCC:er för dessa användningsfall.

Anteckning

Brandväggsaktivering (undernätsbaserad åtkomst) är inte tillgängligt i Azure Kina. Privata slutpunkter är den enda anslutningsmetoden som stöds för serverlös beräkning i Azure Kina.

- Som kontoadministratör går du till kontokonsolen.

- I sidofältet klickar du på Säkerhet.

- Klicka på Konfigurationer för nätverksanslutning.

- Klicka på Lägg till nätverkskonfiguration.

- Ange ett namn för NCC.

- Välj Kina, norra 3 som region. Detta måste matcha din arbetsyteregion.

- Klicka på Lägg till.

Steg 2: Koppla en NCC till en arbetsyta (Azure Kina)

- I sidofältet för kontokonsolen klickar du på Arbetsytor.

- Klicka på arbetsytans namn.

- Klicka på Uppdatera arbetsytan.

- I fältet Nätverksanslutningskonfigurationer väljer du din NCC. Om det inte är synligt, bekräftar du att du har valt China North 3 som Azure-region för både workspacen och NCC.

- Klicka på Uppdatera.

- Vänta 10 minuter tills ändringen börjar gälla.

- Starta om alla serverlösa tjänster som körs på arbetsytan.

Steg 3: Skapa privata slutpunktsregler (Azure Kina)

Du måste skapa en privat slutpunktsregel i din NCC för varje Azure resurs. Listan över resurser som stöds i Azure Kina finns i Supported resources.

- Hämta en lista över Azure resurs-ID:n för alla dina destinationer.

- På en annan webbläsarflik, använd Azure-portalen för att navigera till din datakällas Azure-tjänster.

- På sidan Översikt tittar du i avsnittet Väsentligheter.

- Klicka på JSON-vylänken. Resurs-ID:t för tjänsten visas överst på sidan.

- Kopiera resurs-ID:t till en annan plats. Upprepa för alla destinationer. Mer information om hur du hittar ditt resurs-ID finns i privata DNS-zonvärden för Azure Private Endpoint.

- Växla tillbaka till webbläsarfliken för kontokonsolen.

- I sidofältet klickar du på Säkerhet.

- Klicka på Konfigurationer för nätverksanslutning.

- Välj den NCC som du skapade i steg 1.

- I Regler för privat slutpunkt klickar du på Lägg till privat slutpunktsregel.

- I fältet Destination Azure resurs-ID klistrar du in resurs-ID:t för resursen.

- I fältet Azure underresurs-ID anger du mål-ID och underresurstyp. Varje privat slutpunktsregel måste använda ett annat underresurs-ID.

- Klicka på Lägg till.

- Vänta några minuter tills alla slutpunktsregler har statusen

PENDING.

Steg 4: Godkänn de nya privata slutpunkterna för dina resurser (Azure Kina)

Slutpunkterna träder inte i kraft förrän en administratör godkänner dem på resurssidan. Så här godkänner du med hjälp av Azure-portalen:

I Azure-portalen går du till resursen.

I sidofältet klickar du på Nätverk.

Klicka på privata slutpunktsanslutningar.

Klicka på fliken Privat åtkomst .

Under privata slutpunktsanslutningargranskar du listan över privata slutpunkter.

Klicka på kryssrutan bredvid var och en för att godkänna och klicka på knappen Godkänn ovanför listan.

Gå tillbaka till din NCC i Azure Databricks och uppdatera webbläsarsidan tills alla slutpunktsregler har statusen

ESTABLISHED.

(Valfritt) Steg 5: Ställ in dina resurser för att neka åtkomst till offentliga nätverk (Azure Kina)

Om du inte redan har begränsat dina resurser till endast tillåtna nätverk kan du göra det nu.

- Gå till Azure-portalen.

- Gå till ditt lagringskonto för datakällan.

- I sidofältet klickar du på Nätverk.

- Kontrollera värdet i fältet Offentlig nätverksåtkomst. Som standard är värdet Aktiverat från alla nätverk. Ändra detta till Inaktiverat

Konfigurera Private Link till Azure App Gateway v2 (Azure Kina)

Om du konfigurerar Private Link till en Azure App Gateway v2-resurs måste du använda REST-API:et för nätverksanslutningskonfigurationer i stället för användargränssnittet för kontokonsolen. Azure App Gateway v2 kräver ytterligare parametrar: resurs-ID, grupp-ID och domännamn.

- Använd följande API-anrop för att skapa en privat slutpunktsregel med domännamnskonfiguration:

curl --location 'https://accounts.databricks.azure.cn/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ], "resource_id": "<YOUR_APP_GATEWAY_RESOURCE_ID_HERE>", "group_id": "<GROUP_ID>" }' - Om du behöver ändra domännamnen för en befintlig privat slutpunktsregel använder du följande PATCH-begäran:

curl --location --request PATCH 'https://accounts.databricks.azure.cn/api/2.0/accounts/<ACCOUNT_ID>/network-connectivity-configs/<NCC_ID>/private-endpoint-rules/<PRIVATE_ENDPOINT_RULE_ID>?update_mask=domain_names' \ --header 'Content-Type: application/json' \ --header 'Authorization: Bearer <TOKEN>' \ --data '{ "domain_names": [ "<YOUR_DOMAIN_HERE>" ] }' - Om du vill lista, visa eller ta bort privata slutpunktsregler för App Gateway använder du standard-API-åtgärderna för nätverksanslutningskonfigurationer som dokumenteras i API:et för nätverksanslutningskonfigurationer.

Steg 7: Starta om serverlösa beräkningsplanresurser och testa anslutningen (Azure Kina)

- Vänta fem minuter till på att ändringarna ska spridas.

- Starta om alla serverlösa beräkningsplanresurser som körs på de arbetsytor som din NCC är ansluten till. Om du inte har några resurser i en serverlös beräkningsmiljö, starta en nu.

- Bekräfta att alla resurser startas framgångsrikt.

- Kör minst en fråga på datakällan för att bekräfta att det serverlösa SQL-lagret kan nå din datakälla.

Nästa steg (Azure Kina)

- Hantera regler för privata slutpunkter: Uppdatera, granska och ta bort privata slutpunktsregler. Se Hantera regler för privata slutpunkter.

- Förstå serverlös nätverkssäkerhet: Lär dig mer om nätverkssäkerhetsalternativ för serverlös beräkning. Se Serverlös beräkningsresurs-nätverk.