Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Den här guiden visar hur du ger VPN-användare åtkomst till dina resurser med hjälp av Villkorsstyrd åtkomst i Microsoft Entra. Genom att använda Villkorsstyrd åtkomst i Microsoft Entra för VPN-anslutning (virtual private network) kan du skydda VPN-anslutningarna. Villkorlig åtkomst är en principbaserad utvärderingsmotor som du kan använda för att skapa åtkomstregler för alla Microsoft Entra anslutna program.

Förutsättningar

Innan du börjar konfigurera villkorsstyrd åtkomst för ditt VPN måste du uppfylla följande krav:

- Granska Villkorlig åtkomst i Microsoft Entra ID.

- Administratörer som interagerar med villkorlig åtkomst måste ha någon av följande rolltilldelningar beroende på vilka uppgifter de utför. Om du vill följa Nulová dôvera (Zero Trust)-principen om minst privilegium bör du överväga att använda Privileged Identity Management (PIM) för att aktivera roller i realtid.

- Säkerhetsläsare har åtkomst att läsa principer och konfigurationer för villkorsstyrd åtkomst.

- Administratörsåtkomst för villkorlig åtkomst för att skapa eller ändra principer för villkorsstyrd åtkomst.

- Administratörer som interagerar med villkorlig åtkomst måste ha någon av följande rolltilldelningar beroende på vilka uppgifter de utför. Om du vill följa Nulová dôvera (Zero Trust)-principen om minst privilegium bör du överväga att använda Privileged Identity Management (PIM) för att aktivera roller i realtid.

- Konfigurera VPN och villkorlig åtkomst.

- Konfigurera AlwaysOn VPN-infrastrukturen i din miljö, eller slutför Självstudie: Distribuera Always On VPN – Installationsinfrastruktur för Always On VPN.

- Konfigurera din Windows klientdator med en VPN-anslutning med hjälp av Intune. Mer information finns i Distribuera Always On VPN-profil till Windows-klienter med Microsoft Intune.

Konfigurera EAP-TLS för att ignorera crl-kontroll (Certificate Revocation List)

En EAP-TLS klient kan inte ansluta om inte NPS (Network Policy Server) slutför en återkallningskontroll av certifikatkedjan (inklusive rotcertifikatet). Molncertifikat som utfärdats till användaren av Microsoft Entra ID inte har någon CRL eftersom de är kortlivade certifikat med en livslängd på en timme. Du måste konfigurera EAP på NPS för att ignorera frånvaron av en CRL. Eftersom autentiseringsmetoden är EAP-TLS behöver du bara lägga till det här registervärdet under EAP\13. Om du använder andra EAP-autentiseringsmetoder lägger du även till registervärdet under dessa metoder.

I det här avsnittet lägger du till IgnoreNoRevocationCheck och NoRevocationCheck. Som standard är IgnoreNoRevocationCheck och NoRevocationCheck inställda på 0 (inaktiverad).

Mer information om registerinställningar för NPS CRL finns i Konfigurera certifikatåterkallningslistan för nätverkspolicyserver, kontrollera registerinställningarna.

Viktig

Om en Windows routnings- och fjärråtkomstserver (RRAS) använder NPS för proxy-RADIUS-anrop till en andra NPS måste du ange IgnoreNoRevocationCheck=1 på båda servrarna.

Om du inte implementerar den här registerändringen misslyckas IKEv2-anslutningar med molncertifikat med PEAP, men IKEv2-anslutningar med klientautentiseringscertifikat som utfärdats från den lokala certifikatutfärdare fortsätter att fungera.

Öppna regedit.exe på NPS.

Gå till HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13.

Välj Redigera > ny och välj DWORD-värde (32-bitars). Ange IgnoreNoRevocationCheck.

Dubbelklicka på IgnoreNoRevocationCheck och ange Värdedata till 1.

Välj Redigera > ny och välj DWORD-värde (32-bitars). Ange NoRevocationCheck.

Dubbelklicka på NoRevocationCheck och ange värdet till 1.

Välj OK och starta om servern. Det räcker inte att starta om RRAS- och NPS-tjänsterna.

| Registersökväg | EAP-tillägg |

|---|---|

| HKLM\SYSTEM \\ CurrentControlSet \\ Tjänster \\ RasMan \\ PPP \ EAP \ 13 | EAP-TLS |

| HKLM \ SYSTEM \ CurrentControlSet \\ Tjänster \\ RasMan \\ PPP \ EAP \ 25 | PEAP |

Skapa rotcertifikat för VPN-autentisering med Microsoft Entra ID

I det här avsnittet konfigurerar du rotcertifikat för villkorlig åtkomst för VPN-autentisering med Microsoft Entra ID. När du skapar det första certifikatet skapar Microsoft Entra ID automatiskt en molnapp med namnet VPN Server i klientorganisationen. En administratör måste bevilja administratörsmedgivande för det här programmet en gång innan VPN-anslutningen är helt i drift. Utför följande steg för att konfigurera villkorlig åtkomst för VPN-anslutning:

Skapa ett VPN-certifikat i Azure-portalen.

Ladda ned VPN-certifikatet.

Distribuera certifikatet till VPN- och NPS-servrarna.

Viktig

När du skapar ett VPN-certifikat i Azure-portalen börjar Microsoft Entra ID omedelbart använda det för att utfärda kortlivade certifikat till VPN-klienten. För att undvika problem med verifiering av autentiseringsuppgifter för VPN-klienten är det viktigt att du omedelbart distribuerar VPN-certifikatet till VPN-servern.

När en användare försöker ansluta till en VPN-anslutning gör VPN-klienten ett anrop till Web Account Manager (WAM) på den Windows klienten. WAM anropar VPN-Serverns molnapplikation. När villkor och kontroller i principen för villkorsstyrd åtkomst är uppfyllda utfärdar Microsoft Entra ID en token i form av ett kortlivat certifikat (en timme) till WAM. WAM placerar certifikatet i användarens certifikatarkiv och skickar kontrollen till VPN-klienten.

VPN-klienten skickar sedan certifikatet som utfärdats av Microsoft Entra ID till VPN för validering av autentiseringsuppgifter.

Notera

Microsoft Entra ID använder det senast skapade certifikatet i VPN-anslutningsfönstret som utfärdare. Villkorsstyrd åtkomst i Microsoft Entra VPN-anslutningsbladcertifikat stöder nu starka certifikatmappningar, ett certifikatbaserat autentiseringskrav som infördes av KB5014754. VPN-anslutningsbladcertifikat innehåller nu ett SID-tillägg på (1.3.6.1.4.1.311.25.2), som innehåller en kodad version av användarens SID som hämtats från attributet onPremisesSecurityIdentifier.

Skapa rotcertifikat

Logga in på Azure-portalen som Global Administrator.

På den vänstra menyn väljer du Microsoft Entra ID.

På sidan Microsoft Entra ID går du till avsnittet Manage och väljer Security.

På sidan Säkerhet går du till avsnittet Skydda och väljer Villkorlig åtkomst.

På villkorsstyrd åtkomst | På sidan Principer går du till avsnittet Hantera och väljer VPN-anslutning.

På sidan VPN-anslutning väljer du Nytt certifikat.

På sidan Nytt :

- För Välj varaktighet väljer du 1, 2 eller 3 år.

- Välj Skapa.

För det första VPN-certifikatet som du skapar i klientorganisationen visas en varningsbanderoll som begär administratörsmedgivande för VPN Server-programmet . Välj Bevilja administratörsmedgivande (kräver rollen Global administratör ) och godkänn de begärda behörigheterna. Du behöver bara utföra den här åtgärden en gång per hyresgäst. Efterföljande certifikatåtgärder kräver inte medgivande igen.

Notera

Om du inte ser samtyckesbannern har VPN Server-programmet de nödvändiga behörigheterna.

Konfigurera principen för villkorsstyrd åtkomst

I det här avsnittet konfigurerar du principen för villkorlig åtkomst för VPN-anslutning. När du skapar det första rotcertifikatet i vpn-anslutningsfönstret skapar du automatiskt ett VPN Server-molnprogram i klientorganisationen.

Skapa en princip för villkorsstyrd åtkomst för att tilldela gruppen VPN-användare och ange molnappen som omfattar VPN Server:

- Användare: VPN-användare

- Molnapp: VPN-server

- Bevilja (åtkomstkontroll): Kräv multifaktorautentisering. Du kan använda andra kontroller om du vill.

Procedure: Det här steget omfattar skapandet av den mest grundläggande principen för villkorsstyrd åtkomst. Om du vill kan du lägga till fler villkor och kontroller.

På sidan Villkorsstyrd åtkomst går du till verktygsfältet längst upp och väljer Lägg till.

På sidan Ny i rutan Namn anger du ett namn för policyn. Ange till exempel VPN-princip.

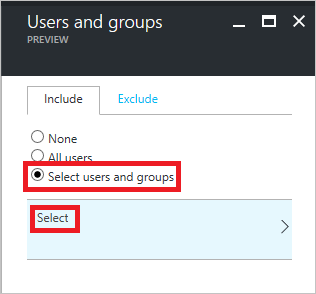

I avsnittet Tilldelning väljer du Användare och grupper.

På sidan Användare och grupper :

Välj Välj användare och grupper.

Välj Välj.

På sidan Välj väljer du gruppen VPN-användare och väljer sedan Välj.

På sidan Användare och grupper väljer du Klar.

På sidan Nytt :

I avsnittet Tilldelningar väljer du Molnappar.

På sidan Molnappar väljer du Välj appar.

Välj Välj.

På sidan Välj väljer du VPN Server.

På sidan Ny öppnar du sidan Bevilja genom att välja Bevilja i avsnittet Kontroller.

På sidan Grant :

Välj Kräv multifaktorautentisering.

Välj Välj.

På sidan Nytt anger du Aktivera princip till På.

På sidan Ny väljer du Skapa.

Distribuera rotcertifikat för villkorsstyrd åtkomst till lokal AD

I det här avsnittet distribuerar du ett betrott rotcertifikat för VPN-autentisering till din lokala AD.

På sidan VPN-anslutning väljer du Ladda ned certifikat.

Notera

Alternativet Ladda ned base64-certifikat är tillgängligt för vissa konfigurationer som kräver base64-certifikat för distribution.

Logga in på en domänansluten dator med företagsadministratörsrättigheter och kör dessa kommandon från en kommandotolk för administratör för att lägga till molnrotcertifikaten i Enterprise NTauth-arkivet :

Notera

För miljöer där VPN-servern inte är ansluten till služba Active Directory-domänen måste du lägga till molnrotcertifikaten i Betrodda rotcertifikatutfärdare-lagret manuellt.

Befallning Beskrivning certutil -dspublish -f VpnCert.cer RootCASkapar två Microsoft VPN-rot-CA gen 1-containrar under CN=AIA och CN=Certifikatutfärdare, och publicerar varje rotcertifikat som ett värde i attributet cACertificate för båda Microsoft VPN-rot-CA gen 1-containrarna. certutil -dspublish -f VpnCert.cer NTAuthCASkapar en CN=NTAuthCertificates container under CN=AIA och CN=Certification Authorities containers och publicerar varje rotcertifikat som ett värde i attributet cACertificate för CN=NTAuthCertificates container. gpupdate /forceGör det snabbare att lägga till rotcertifikaten på Windows-servern och klientdatorerna. Kontrollera att rotcertifikaten finns i Enterprise NTauth-arkivet och visa dem som betrodda:

Logga in på en server med företagsadministratörsrättigheter som har verktygen för hantering av certifikatutfärdare installerade.

Notera

Som standard installeras hanteringsverktygen för certifikatutfärdare på certifikatutfärdarservrar. Du kan installera dem på andra medlemmars servrar som en del av administrationsverktygen för Role i Server Manager.

På Start-menyn anger du pkiview.msc för att öppna dialogrutan Enterprise PKI .

Högerklicka på Enterprise PKI och välj Hantera AD-behållare.

Kontrollera att varje Microsoft VPN-rotcertifikat CA gen 1 finns under:

- NTAuthCertificates (på engelska)

- AIA-container

- Container för certifikatutfärdare

Skapa OMA-DM baserade VPNv2-profiler för Windows 10 enheter

I det här avsnittet skapar du OMA-DM baserade VPNv2-profiler med hjälp av Intune för att distribuera en VPN-enhetskonfigurationsprincip.

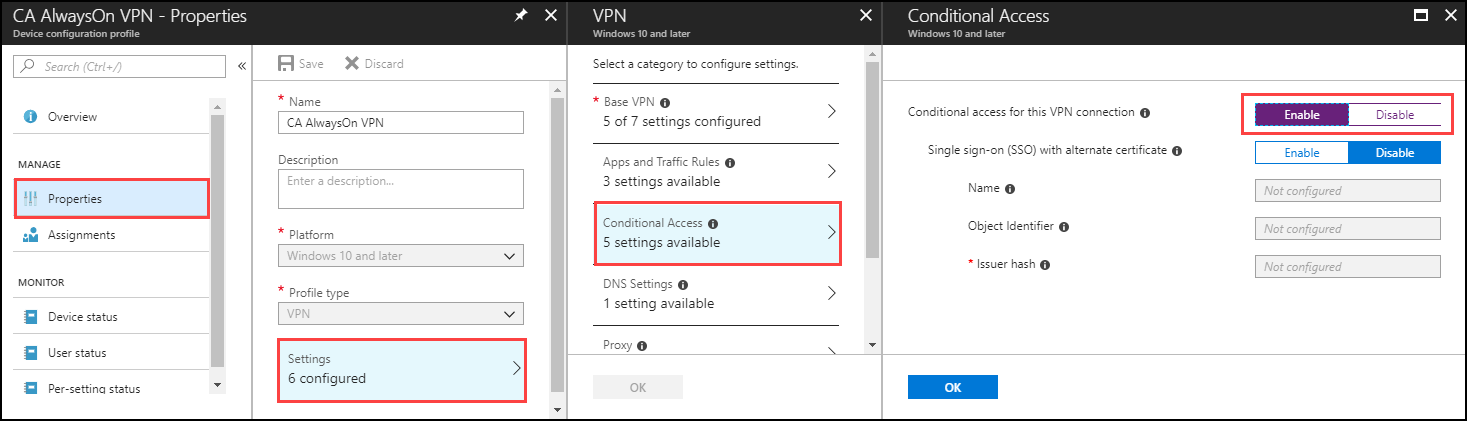

I Azure-portalen väljer du Intune>Enhetskonfiguration>Enhetskonfiguration>Profiler och välj den VPN-profil som du skapade i Konfigurera VPN-klienten med hjälp av Intune.

I principredigeraren väljer du Egenskaper>Inställningar>Bas-VPN. Utöka den befintliga EAP Xml med ett filter som ger VPN-klienten den logik som krävs för att hämta Villkorsstyrd åtkomst i Microsoft Entra certifikatet från användarens certifikatarkiv i stället för att använda det första identifierade certifikatet.

Notera

Utan det här filtret kan VPN-klienten hämta användarcertifikatet som utfärdats från den lokala certifikatutfärdare, vilket resulterar i en misslyckad VPN-anslutning.

Leta upp avsnittet som slutar med </AcceptServerName></EapType> och infoga följande sträng mellan dessa två värden för att ge VPN-klienten logiken för att välja Villkorsstyrd åtkomst i Microsoft Entra-certifikatet:

<TLSExtensions xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2"><FilteringInfo xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV3"><EKUMapping><EKUMap><EKUName>AAD Conditional Access</EKUName><EKUOID>1.3.6.1.4.1.311.87</EKUOID></EKUMap></EKUMapping><ClientAuthEKUList Enabled="true"><EKUMapInList><EKUName>AAD Conditional Access</EKUName></EKUMapInList></ClientAuthEKUList></FilteringInfo></TLSExtensions>I fönstret Villkorlig åtkomst anger du Villkorlig åtkomst för den här VPN-anslutningen till Aktivera.

Om du aktiverar den här inställningen ändras inställningen <DeviceCompliance><Enabled>true</Enabled> i VPNv2 Profile XML.

Välj OK.

Välj Tilldelningar. På fliken Inkludera väljer du Välj grupper som ska inkluderas.

Välj rätt grupp som tar emot den här principen och välj Spara.

Tvinga MDM-policysynkronisering på klienten

Om VPN-profilen inte visas på klientenheten kan du under Inställningar>Nätverk och> tvinga MDM-principen att synkronisera.

Logga in på en domänansluten klientdator som medlem i VPN-användare grupp.

På Start-menyn anger du konto och trycker på Retur.

I det vänstra navigeringsfönstret väljer du Åtkomst till arbete eller skola.

Under rubriken Åtkomst till arbete eller skola väljer du Ansluten till <\domän> MDM och sedan Info.

Välj Synkronisera och kontrollera att VPN-profilen visas under Inställningar>Nätverk och>.

Relaterat innehåll

Mer information om hur villkorlig åtkomst fungerar med VPN finns i VPN och villkorlig åtkomst.

Mer information om avancerade VPN-funktioner finns i Avancerade VPN-funktioner.

En översikt över VPNv2 CSP finns i VPNv2 CSP.