Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Observação

O Test Engine está obsoleto e será removido numa versão futura. Use os exemplos do Power Platform Playwright para capacidades de automação de testes no Power Platform e nos serviços Dynamics 365.

Este documento técnico descreve a arquitetura de segurança dos mecanismos de autenticação no Power Apps Test Engine. Para obter orientação focada no utilizador sobre como selecionar e configurar métodos de autenticação, consulte Guia de autenticação.

Visão geral dos métodos de autenticação

O Test Engine suporta dois métodos de autenticação principais:

- Autenticação do estado de armazenamento - Com base em cookies persistentes do navegador e estado de armazenamento

- Autenticação Baseada em Certificado - Baseada em certificados X.509 e integração com o Dataverse

Ambos os métodos são projetados para oferecer suporte a requisitos de segurança modernos, incluindo autenticação multifator (MFA) e políticas de acesso condicional.

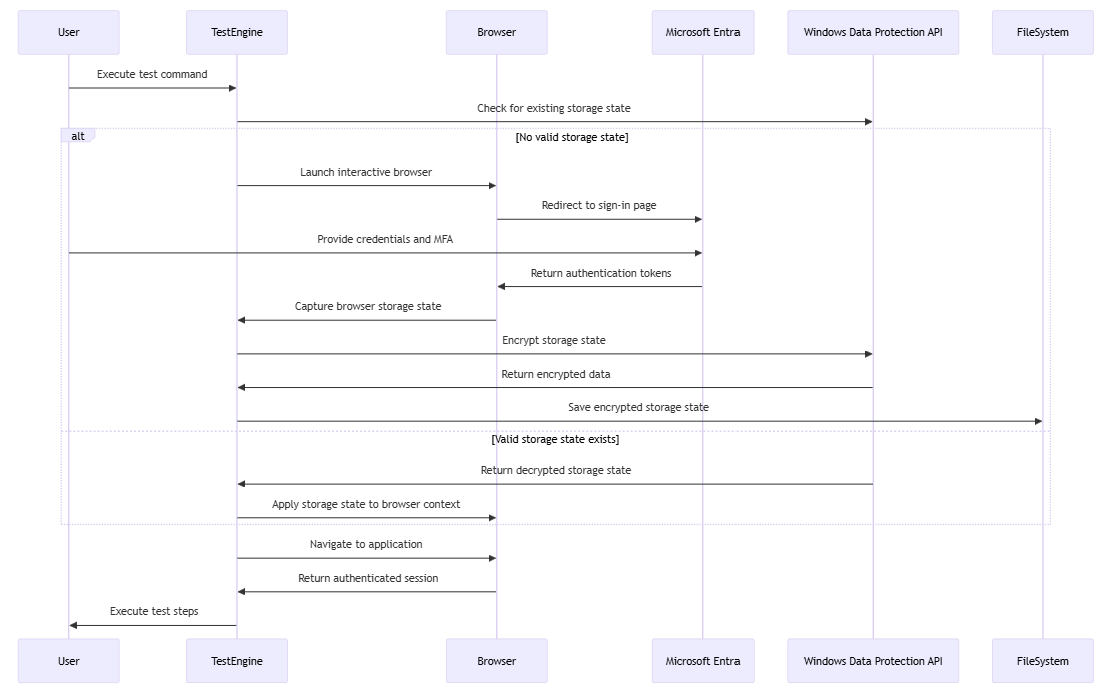

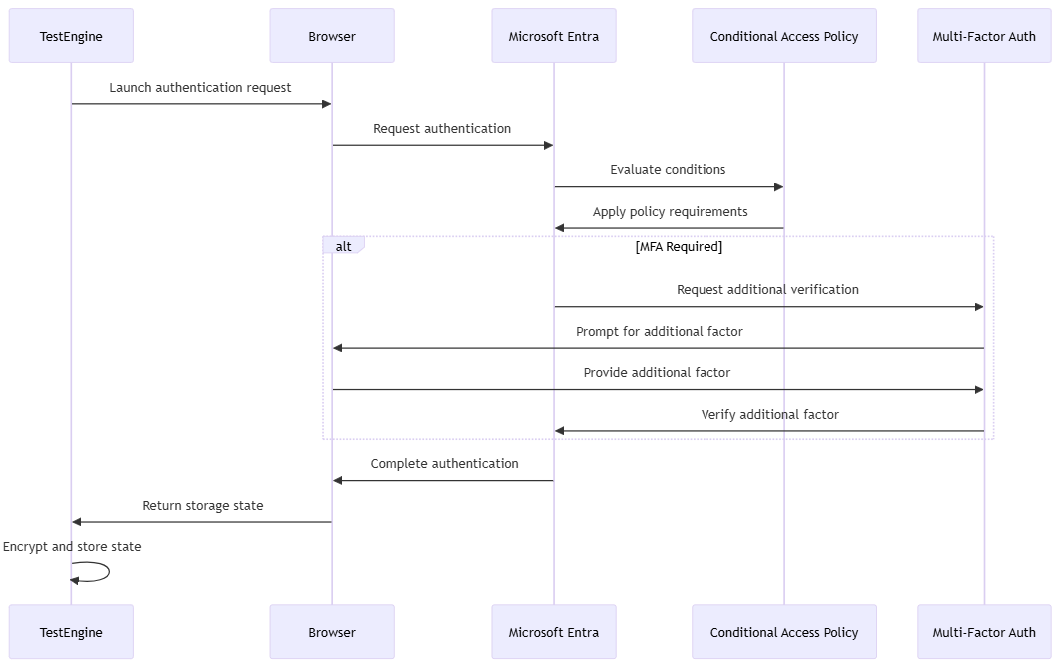

Arquitetura de autenticação do estado de armazenamento

O método de autenticação do estado de armazenamento usa o gerenciamento de contexto do navegador do Playwright para armazenar e reutilizar tokens de autenticação com segurança.

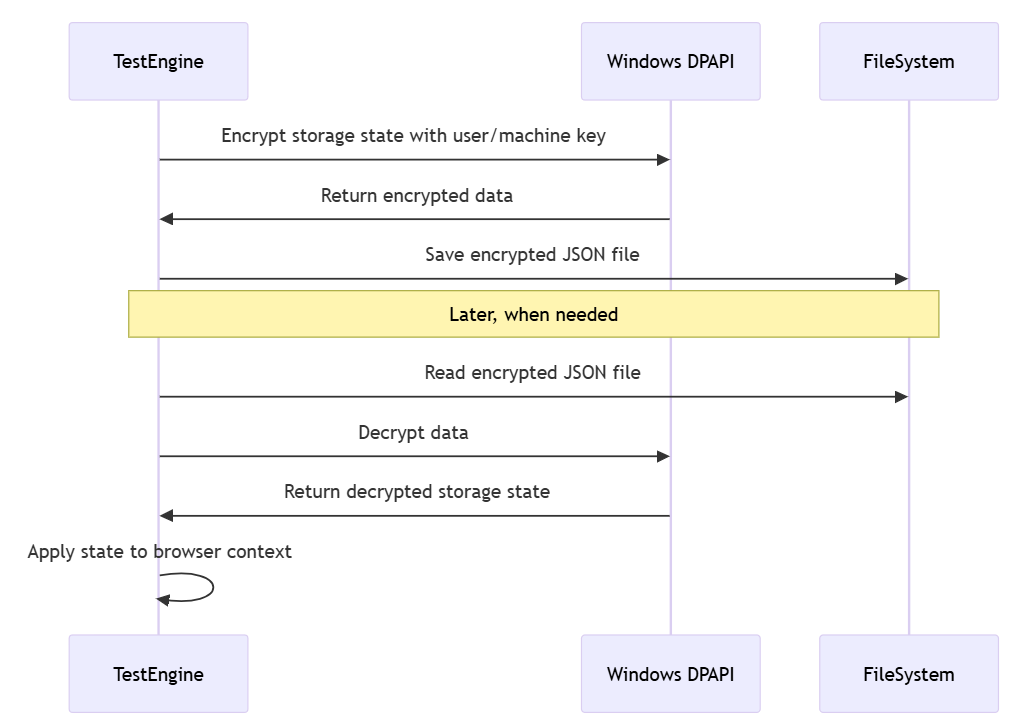

Implementação da Proteção de Dados do Windows

A implementação do estado de armazenamento local utiliza a API de Proteção de Dados do Windows (DPAPI) para armazenamento seguro:

Considerações de segurança

A arquitetura de segurança do estado de armazenamento fornece:

- Proteção de tokens de autenticação em repouso usando criptografia DPAPI

- Suporte para Microsoft Entra MFA e políticas de acesso condicional

- Isolamento em sandbox através dos contextos de navegador de Playwright

- Conformidade com as políticas de duração de sessão do Microsoft Entra

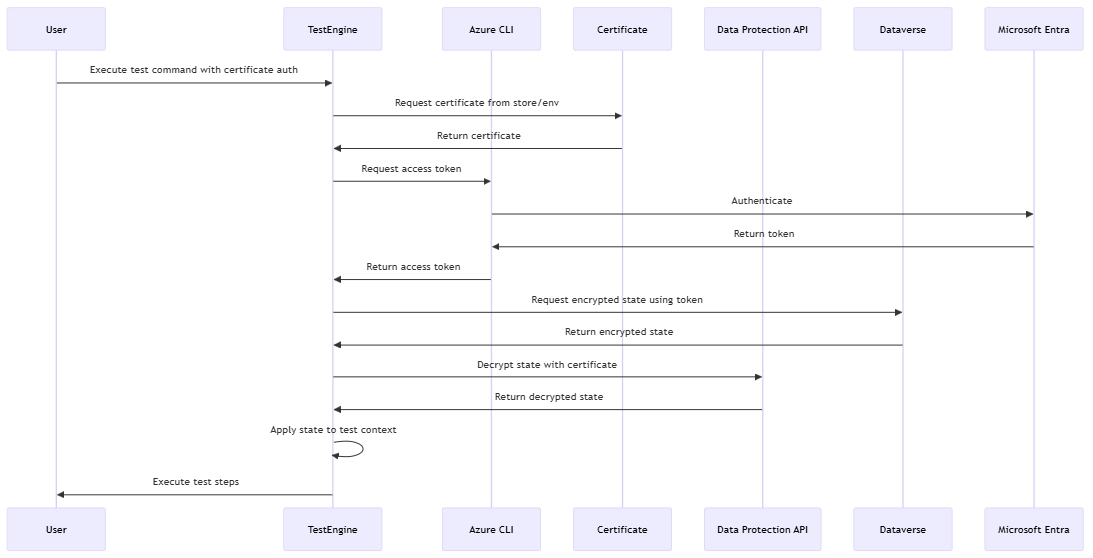

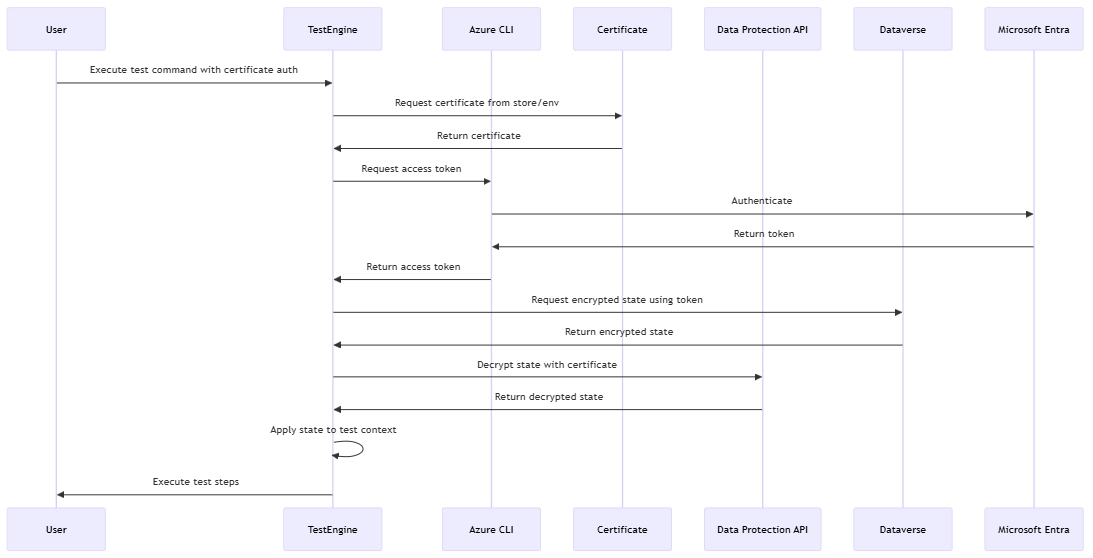

Arquitetura de autenticação baseada em certificado

A autenticação baseada em certificados integra-se com o Dataverse e usa certificados X.509 para maior segurança e criptografia das informações em repouso.

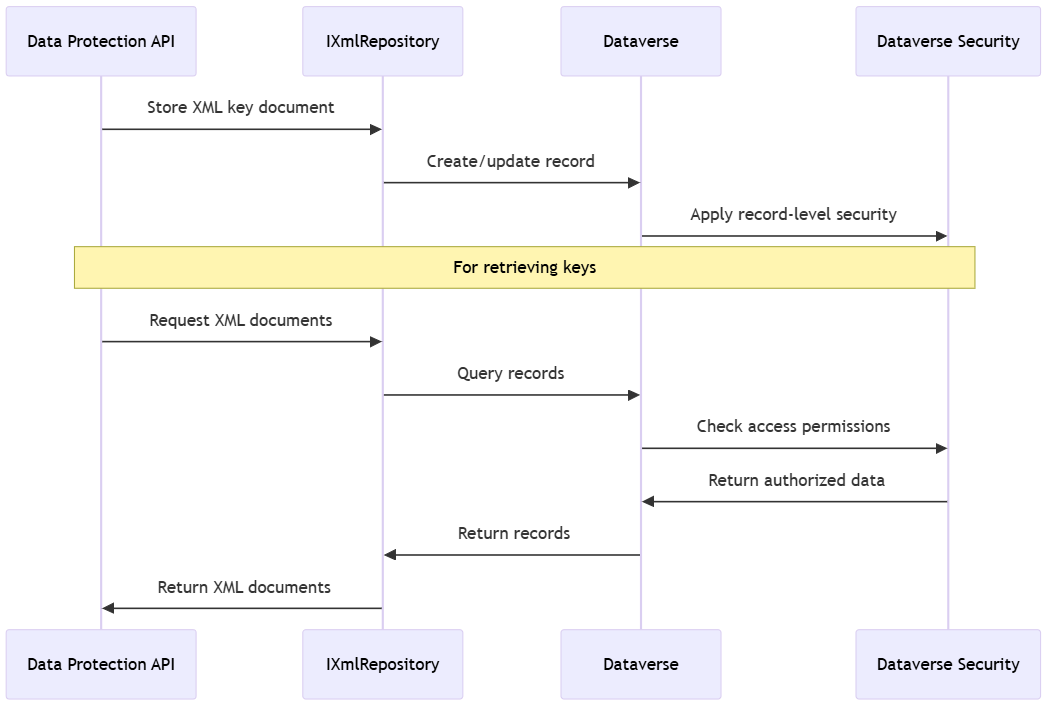

Implementação de armazenamento Dataverse

A Dataverse implementação usa um repositório XML personalizado para armazenamento seguro de chaves de proteção:

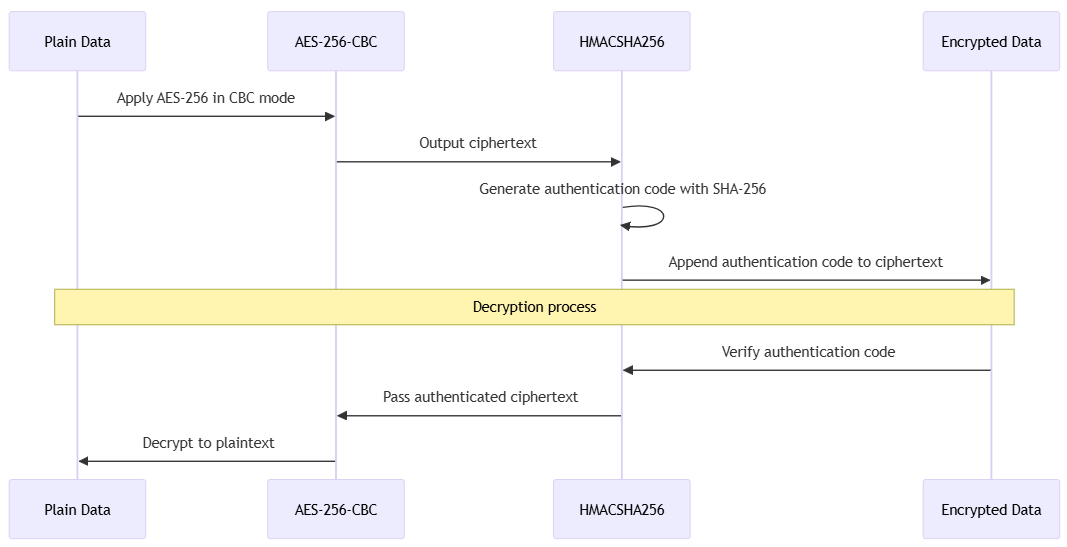

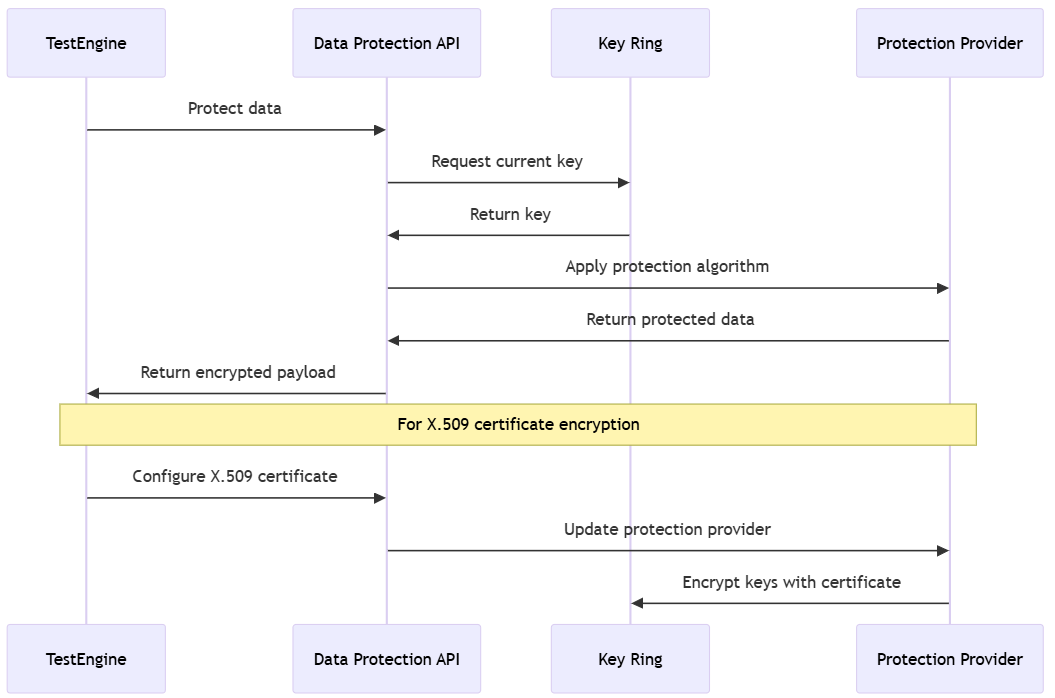

Tecnologia de encriptação

As seções a seguir descrevem os algoritmos de criptografia e as abordagens de gerenciamento de chaves usadas pelo Test Engine para proteger os dados de autenticação em repouso e em trânsito.

AES-256-CBC + HMACSHA256

Por padrão, os valores de dados são criptografados com uma combinação de AES-256-CBC e HMACSHA256:

Esta abordagem prevê:

- Confidencialidade através da encriptação AES-256

- Integridade através da verificação HMAC

- Autenticação da fonte de dados

Integração com a API de proteção de dados

O Motor de Testes integra-se com a API de Proteção de Dados do ASP.NET Core para gestão de chaves e encriptação:

Implementação de repositório XML personalizado

Test Engine implementa um repositório IXmlRepository personalizado para integração com Dataverse.

Acesso condicional e compatibilidade com MFA

A arquitetura de autenticação do Test Engine foi projetada para funcionar perfeitamente com as políticas de acesso condicional do Microsoft Entra:

Considerações avançadas de segurança

As seções a seguir destacam outros recursos de segurança e integrações que aprimoram a proteção de dados de autenticação e suportam operações seguras em ambientes corporativos.

Dataverse Integração de modelos de segurança

O Test Engine usa o modelo de segurança robusto do Dataverse.

- Segurança em nível de registro - Controla o acesso aos dados de autenticação armazenados

- Modelo de compartilhamento - Permite o compartilhamento seguro de contextos de autenticação de teste

- Auditoria - Rastreia o acesso a dados confidenciais de autenticação

- Segurança em nível de coluna - Fornece proteção granular de campos confidenciais

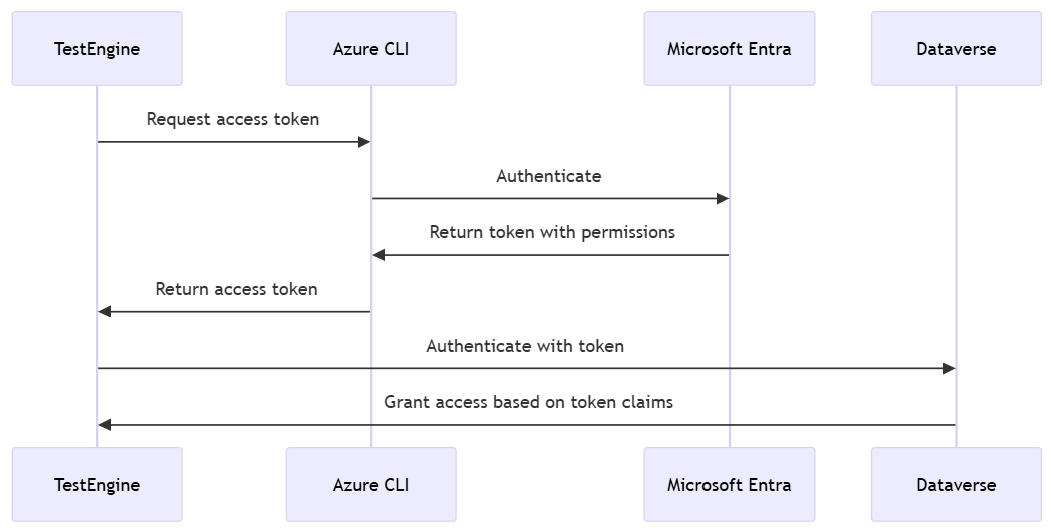

Gerenciamento de token da CLI do Azure

Para a autenticação do Dataverse, o Test Engine obtém tokens de acesso com segurança:

Práticas recomendadas de segurança

Ao implementar a autenticação do Test Engine, considere estas práticas recomendadas de segurança:

- Acesso com privilégios mínimos - Conceda permissões mínimas necessárias para testar contas

- Rotação regular de certificados - Atualizar certificados periodicamente

- Variáveis seguras de CI/CD - Proteja variáveis de pipeline que contêm dados confidenciais

- Acesso de auditoria - Monitore o acesso aos recursos de autenticação

- Isolamento de ambiente - Use ambientes separados para testes

Futuras melhorias de segurança

Os potenciais aprimoramentos futuros da arquitetura de segurança de autenticação incluem:

- Integração com o Azure Key Vault para gerenciamento de segredos aprimorado

- Suporte para identidades gerenciadas em ambientes do Azure

- Recursos aprimorados de registro em log e monitoramento de segurança

- Mais provedores de proteção para cenários entre plataformas

Artigos relacionados

Proteção de Dados em ASP.NET Core

API de Proteção de Dados do Windows

Autenticação do Microsoft Entra

Dataverse modelo de segurança

Autenticação baseada em certificado X.509