Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Os grupos de dados categorizam os conectores dentro de uma política de dados. Os três grupos de dados são o grupo de dados empresariais , o grupo de dados não empresariais e o grupo de dados bloqueados .

Categorize os conectores colocando-os em grupos com base nos serviços centrados no negócio ou no uso pessoal aos quais se ligam no contexto da sua organização. Classificar conectores que alojam dados de uso empresarial como Empresarial. Classificar os conectores que alojam dados de uso pessoal como Não Comerciais. Classifica os conectores que queres evitar que sejam usados em um ou mais ambientes como Bloqueados.

Quando cria uma nova política, todos os conectores são colocados no grupo Não Empresarial por padrão. A partir daí, podes mover os conectores para Business ou Blocked , consoante a tua preferência. Você gerencia os conectores em um grupo de dados quando cria ou modifica as propriedades de uma política de dados a partir do centro de administração. Para obter mais informações, consulte Gerenciar políticas de dados. Você também pode alterar a classificação inicial de conectores editando sua política de dados. Para mais informações, consulte Editar uma política de dados.

Nota

Até recentemente, alguns conectores HTTP não estavam disponíveis para configuração de políticas de dados utilizando a IU da política de dados ou PowerShell. A partir de maio de 2020, os seguintes conectores HTTP agora podem ser classificados usando a interface de utilizador da política de dados e o PowerShell, como qualquer outro conector da Power Platform: HTTP, HTTP Webhook e Quando uma solicitação HTTP for recebida. Se estiver a atualizar políticas de dados legadas usando a nova interface de política de dados, é exibida uma mensagem de aviso aos administradores indicando que estes três conectores HTTP estão agora a ser adicionados ao âmbito das políticas de dados e que devem garantir que estes conectores estão colocados no grupo correto de políticas de dados.

Como os fluxos subordinados partilham uma dependência interna com o conector HTTP, o agrupamento que os administradores escolhem para conectores HTTP numa política de dados pode afetar a capacidade de executar fluxos subordinados nesse ambiente ou inquilino. Certifique-se de que os seus conectores HTTP estão classificados no grupo adequado para os seus fluxos subordinados funcionarem. Se houver alguma preocupação em classificar o conector como Empresarial em ambientes partilhados, como o ambiente padrão, classifique-o como Não Empresarial ou bloqueie-o. Em seguida, crie ambientes dedicados onde os criadores possam utilizar conectores HTTP, mas restrinja a lista de criadores para poder desbloquear a criação de fluxos subordinados por parte dos criadores.

O conector Conversão de Conteúdo é uma funcionalidade integral do Microsoft Power Platform, usada para converter um documento HTML em texto simples. Aplica-se tanto a cenários empresariais como não empresariais e não armazena qualquer contexto de dados do conteúdo convertido através dele. Por isso, não está disponível para classificação através de políticas de dados.

Como os dados são partilhados entre grupos de dados

Não podes partilhar dados entre conectores que estão localizados em grupos diferentes. Por exemplo, se colocar os conectores SharePoint e Salesforce no grupo Business e colocar o Gmail no grupo Non-Business, os criadores não conseguem criar uma aplicação ou fluxo que use tanto os conectores SharePoint como o Gmail. Esta restrição, por sua vez, restringe os fluxos de dados entre estes dois serviços na Microsoft Power Platform.

Embora não possa partilhar dados entre serviços em diferentes grupos, pode partilhar dados entre serviços dentro de um grupo específico. No exemplo anterior, como SharePoint e Salesforce foram colocados no mesmo grupo de dados, os criadores podem criar uma aplicação ou fluxo que utiliza simultaneamente os conectores SharePoint e Salesforce. Esta configuração, por sua vez, permite o fluxo de dados entre estes dois serviços na Microsoft Power Platform.

O ponto chave é que os conectores do mesmo grupo podem partilhar dados na Microsoft Power Platform, enquanto os conectores de grupos diferentes não podem partilhar dados.

O efeito do grupo de dados Bloqueados

Podes bloquear o fluxo de dados para um serviço específico marcando esse conector como Bloqueado. Por exemplo, se colocar o Facebook no grupo Bloqueado, os criadores não podem criar uma aplicação nem um fluxo que utilize o conector do Facebook. Esta restrição, por sua vez, restringe os fluxos de dados para este serviço na Microsoft Power Platform.

Podes bloquear todos os conectores de terceiros. Pode bloquear todos os conectores premium da Microsoft, exceto o Microsoft Dataverse.

Lista de conectores que não podes bloquear

Para garantir que os cenários principais dos utilizadores permaneçam totalmente funcionais, não pode bloquear conectores que gerem a funcionalidade central da Microsoft Power Platform, como Dataverse, Aprovações e Notificações. Também não pode bloquear conectores que permitam cenários de personalização do Office, como os conectores padrão do Microsoft Enterprise Plan.

Nota

Use políticas avançadas de conectores (ACP) para limitar ou bloquear estes conectores. O ACP utiliza um modelo rigoroso de listas de permissões e pode restringir qualquer conector certificado, incluindo os conectores não bloqueáveis listados neste artigo.

Pode classificar estes conectores não bloqueáveis em grupos de dados empresariais ou não empresariais . Estes conectores enquadram-se amplamente nas seguintes categorias:

- Conectores padrão do Microsoft Enterprise Plan (sem outras implicações de licenciamento).

- Conectores específicos da Microsoft Power Platform que fazem parte das capacidades base da plataforma. Dentro desta categoria, os conectores Dataverse são os únicos conectores premium que não pode bloquear porque o Dataverse é uma parte integrante da Microsoft Power Platform.

Os conectores a seguir não podem ser bloqueados usando políticas de dados.

| Conectores padrão Microsoft Enterprise Plan | Conectores principais do Power Platform |

|---|---|

| Defender para Aplicações Cloud | Aprovações |

| Dynamics 365 Customer Voice | Notificações |

| Excel Online (Negócios) | Dataverse (legado) |

| Kaizala | Dataverse |

| Grupos do Microsoft 365 | Power Apps Notificações (v1 e v2) |

| Grupos do Microsoft 365 Mail (Pré-visualização) | Microsoft Copilot Studio |

| Microsoft 365 Outlook | |

| Utilizadores do Microsoft 365 | |

| Microsoft Teams | |

| Microsoft To-Do (Negócios) | |

| OneDrive para Empresas | |

| OneNote (Negócios) | |

| Planner | |

| Power BI | |

| SharePoint | |

| Shifts | |

| Skype para Empresas Online | |

| Yammer |

Nota

Se um conector atualmente impossível de bloquear já estiver no grupo Bloqueado (por exemplo, porque o bloqueou quando as restrições eram diferentes), ele permanece no mesmo grupo até editar a política. Recebe uma mensagem de erro que o impede de guardar a política até mover o conector impossível de bloquear para um grupo Empresarial ou Não Empresarial .

Ver a classificação de conectores

Quando edita políticas de dados no centro de administração do Power Platform, vê todos os conectores disponíveis e visíveis, independentemente de estarem classificados numa política. No entanto, quando visualiza uma política de dados no PowerShell ou através do conector Power Platform for Admins, vê apenas os conectores que estão explicitamente classificados nas categorias Empresarial, Não Empresarial ou Bloqueado. As políticas de dados visualizadas no PowerShell ou no conector Power Platform for Admins podem incluir referências obsoletas a conectores que já não estão disponíveis ou são visíveis.

De um modo geral, a lista de conectores Power Platform pode variar consoante o local onde os visualiza. Várias razões explicam estas diferenças. Alguns conectores exigem licenças específicas e, se a tua licença não os incluir, não os podes ver. Diferentes ambientes também podem ter conectores diferentes disponíveis devido a requisitos de conformidade e regulamentares. A Microsoft pode lançar atualizações para conectores que não estão imediatamente disponíveis em todos os componentes da Power Platform. Alguns conectores podem estar disponíveis apenas no Power Automate e não no Power Apps. Dependendo do teu papel e das permissões, podes não ter acesso a todos os conectores.

Classificação de conectores em políticas avançadas de conectores

As políticas avançadas de conectores (ACP) utilizam uma abordagem diferente à classificação dos conectores do que as políticas de dados clássicas. Em vez do modelo Business, Non-Business e Blocked, o ACP utiliza uma lista de autorização rigorosa, onde todos os conectores são bloqueados por defeito, a menos que sejam explicitamente permitidos.

Atualmente, o ACP aplica-se apenas a conectores certificados. Os seguintes tipos de conectores são regidos de forma diferente:

- Conectores personalizados: Ainda não suportados no ACP. Continue a usar políticas de dados clássicas para a governação personalizada dos conectores. O suporte a conectores personalizados no ACP está planeado como um tipo de regra separado numa versão futura.

- Conectores HTTP: Ainda não suportados no ACP. Continue a usar políticas de dados clássicas e filtragem de endpoints de conectores para a gestão de conectores HTTP.

- Conectores virtuais: Não suportados pela ACP e não serão adicionados no futuro. Os conectores virtuais do Copilot Studio estão a evoluir para as suas próprias regras de governação dedicadas. Os conectores virtuais Desktop Flow estão a transitar para conectores certificados, momento em que serão geríveis através do ACP.

Para mais informações, veja Tipos de conectores suportados no ACP.

Classificação de conectores personalizados

Políticas de dados ao nível do ambiente

Os administradores de ambiente agora podem encontrar todos os conectores personalizados em seus ambientes ao lado de conectores pré-construídos na página Conectores em Políticas de Dados. Semelhante aos conectores pré-criados, pode classificar os conectores personalizados nas categorias Bloqueado, Negócio ou Não Negócio. Conectores personalizados que não são explicitamente classificados vão para o grupo padrão (ou Não-Empresarial, se os administradores não escolherem explicitamente um grupo predefinido).

Você também pode usar comandos do PowerShell de política de dados para definir conectores personalizados em grupos Business, Non-Business e Bloqueado. Para mais informações, consulte Comandos de política de dados.

Políticas de dados ao nível do inquilino

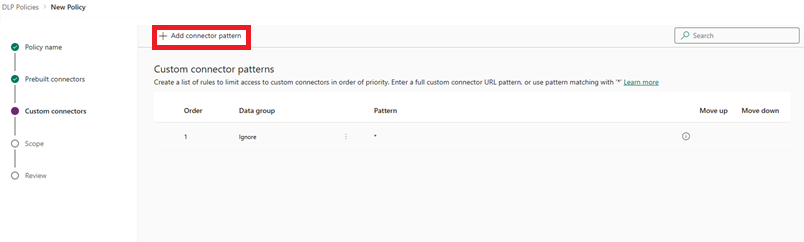

O centro de administração Power Platform apoia os administradores de inquilino na classificação de conectores personalizados pelos seus endpoints URL de host, utilizando uma construção de correspondência de padrões para políticas de dados a nível de inquilino. Como o âmbito dos conectores personalizados é específico do ambiente, estes conectores não aparecem na página Conectores para os classificar. Em vez disso, você verá uma nova página em Políticas de Dados chamada Conectores personalizados, que pode ser usada para especificar uma lista ordenada de padrões de URL Permitir e Negar para conectores personalizados.

A regra para o caractere curinga (*) é a última entrada na lista, que se aplica a todos os conectores personalizados. Os administradores podem etiquetar o padrão * como Bloqueado, Negócio, Não Negócio ou Ignorar. Por predefinição, o padrão é configurado como Ignorar para novas políticas de dados.

Ignorar ignora a classificação da política de dados para todos os conectores desta política a nível de inquilino, e adia a avaliação de um padrão para outros ambientes ou políticas a nível de inquilino, para os atribuir ao agrupamento Business, Non-Business ou Blocked, conforme apropriado. Se não existir nenhuma regra específica para os conectores personalizados, uma regra Ignorar * permite a utilização dos conectores personalizados com agrupamentos de conectores Empresarial e Não Empresarial. Exceto para a última entrada na lista, Ignorar como uma ação não é suportado para qualquer outro padrão de URL adicionado às regras do padrão do conector personalizado.

Pode adicionar novas regras selecionando Adicionar padrão de conector na página de Conectores Personalizados .

Esta ação abre um painel lateral onde pode adicionar padrões personalizados de URL de conector e classificá-los. Novas regras são adicionadas ao final da lista de padrões (como a penúltima regra, porque * é a última entrada na lista). No entanto, pode atualizar a ordem ao adicionar um novo padrão.

Também pode atualizar a ordem dos padrões através da lista pendente Ordenar ou selecionar Mover para cima ou Mover para baixo.

Depois de adicionar um padrão, pode editar ou eliminar esses padrões selecionando uma linha específica e selecionando Editar ou Eliminar.

Grupo de dados predefinido para novos conectores

Deve designar um grupo de dados como grupo predefinido para classificar automaticamente quaisquer novos conectores adicionados à Microsoft Power Platform após criar a sua política. Inicialmente, o grupo de Não Negócio é o grupo predefinido para novos conectores e todos os serviços. Podes mudar o grupo de dados predefinido para Negócio ou Grupo de dados Bloqueados , mas não o faças.

Quaisquer novos serviços que adicionas às apps são colocados no grupo padrão. Por esta razão, mantenha o Não-Empresarial como grupo predefinido e adicione manualmente os serviços ao grupo Empresarial ou Bloqueado depois de a sua organização avaliar o impacto de permitir a partilha de dados empresariais com o novo serviço.

Nota

Microsoft 365 Enterprise licenças e alguns conectores principais da Microsoft Power Platform estão isentos de serem marcados como Bloqueados e só podem ser classificados como Empresarial ou Não Comerciais. Se Microsoft adicionar novos conectores que não possam ser bloqueados e definires o grupo predefinido da política de dados como Bloqueado, esses conectores são automaticamente marcados como Non-Business em vez de Bloqueado.