Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Muitas organizações devem cumprir regulamentos da indústria ou regionais antes de adotarem os serviços cloud Azure. Cada regulamento define domínios de conformidade e controlos específicos. Por exemplo, CMMC L3 AC 1.001 refere-se ao domínio de Controlo de Acesso (AC) e ao ID de controlo 1.001 no framework Cybersecurity Maturity Model Certification (CMMC). Como boa prática, mapeie os seus controlos de conformidade necessários para o Microsoft Cloud Security Benchmark (MCSB). Identifique quaisquer controlos personalizados que o MCSB não cobre.

O MCSB fornece uma lista de GUIDs (Identificadores Globalmente Únicos) incorporados em políticas e iniciativas políticas que abordam os controlos necessários. Para controlos não abrangidos pelo MCSB, siga as orientações de mapeamento de controlos para construir políticas e iniciativas personalizadas usando o processo passo a passo fornecido.

Mapear os controlos necessários para o MCSB pode acelerar o seu processo de integração segura no Azure. O MCSB oferece um conjunto padrão de controlos técnicos de segurança focados na cloud, baseados em estruturas de conformidade amplamente utilizadas. Exemplos incluem o Instituto Nacional de Normas e Tecnologia (NIST), o Centro de Segurança na Internet (CIS) e a Indústria de Cartões de Pagamento (PCI). O Azure fornece iniciativas integradas de conformidade regulatória. Para encontrar iniciativas para um domínio específico de conformidade, consulte Iniciativas incorporadas de conformidade regulatória.

Note

Os mapeamentos de controlo entre o MCSB e benchmarks da indústria, como CIS, NIST e PCI, mostram que uma funcionalidade específica do Azure pode responder total ou parcialmente a um requisito de controlo. No entanto, a utilização destas funcionalidades não garante o cumprimento total dos respetivos controlos nestes benchmarks do setor.

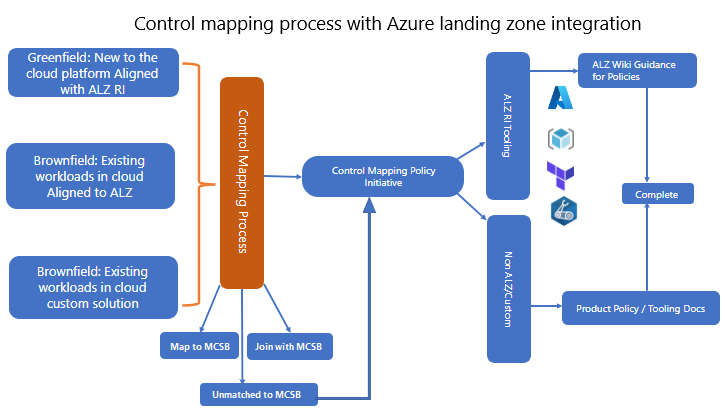

O diagrama seguinte ilustra o fluxo do processo de mapeamento de controlo:

Passos para mapear controlos de segurança no Azure

- Identifique os controlos necessários.

- Mapear os controlos necessários para o MCSB.

- Identificar controlos não mapeados com o MCSB e as respetivas políticas.

- Realizar uma avaliação do nível da plataforma e do serviço.

- Implemente guardrails com iniciativas de política usando ferramentas de zona de aterrissagem do Azure, ferramentas nativas ou ferramentas de terceiros.

Tip

Consulte as orientações sobre como adaptar a arquitetura da zona de aterragem Azure para suportar os seus requisitos de mapeamento de controlo.

1. Identificar os controlos necessários

Reúna todos os controlos de conformidade existentes e necessários junto da sua equipa de segurança. Se não existir lista, documente os requisitos de controlo numa folha de cálculo Excel. Use o formato abaixo como guia. A sua lista pode incluir controlos de um ou mais quadros de conformidade.

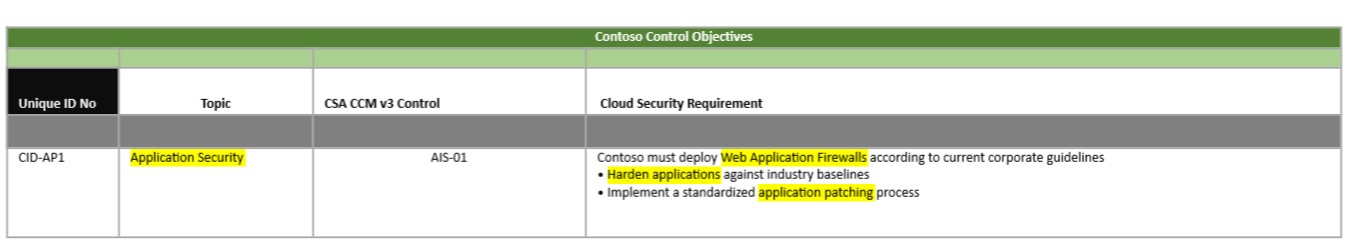

Uma amostra de lista de controles formalizados.

2. Mapear os controlos para o benchmark de segurança cloud da Microsoft e criar controlos personalizados

Para cada controlo que capturar, use o título correto, a categoria de domínio e a descrição para identificar controlos relacionados. Alinhe a intenção de cada controlo o mais fielmente possível. Note quaisquer diferenças ou lacunas na sua folha de cálculo.

Também pode usar frameworks comuns que correspondam tanto aos controlos da sua organização como ao MCSB, se disponíveis. Por exemplo, se tanto os seus controlos como o MCSB corresponderem ao NIST 800-53 Revisão 4 ou CIS 7.1, pode juntar os conjuntos de dados usando esse framework partilhado. Encontre frameworks intermédios comuns na secção de recursos.

Exemplo de mapeamento de controle único: os objetivos de controle da sua organização

A tabela acima mostra um dos objetivos de controle exclusivos com palavras-chave realçadas.

Neste exemplo, reveja a categorização de um controlo rotulado como 'Application Security' para o identificar como um controlo relacionado com a aplicação. O requisito é implementar firewalls de aplicação e reforçar e corrigir as aplicações. Ao rever os controlos e orientações do MCSB, pode encontrar vários controlos que se aplicam e correspondem a este requisito.

Para pesquisar rapidamente uma versão específica do MCSB, descarregue os ficheiros Excel de cada lançamento. Pesquise estes ficheiros por ID de controlo ou por palavras-chave na descrição. Use este passo para identificar e mapear os controlos que o MCSB cobre.

3. Identificar controlos não mapeados com o Microsoft Cloud Security Benchmark e respetivas políticas

Marque quaisquer controlos que não sejam mapeados diretamente como necessitando de mitigação. Desenvolva uma política personalizada ou um script de automação para estes controlos durante o processo de implementação do guardrail.

Tip

O AzAdvertizer é uma ferramenta orientada pela comunidade, endossada pelo Cloud Adoption Framework. Use-o para descobrir políticas integradas a partir das zonas de aterragem do Azure ou do repositório comunitário de políticas Azure num só local.

4. Realizar avaliação de plataforma e nível de serviço

Depois de mapear os seus controlos e objetivos para o MCSB e recolher informações de apoio sobre responsabilidade, orientação e monitorização, o seu gabinete de segurança de TI ou organização de apoio deve rever toda a informação numa avaliação oficial da plataforma.

Esta avaliação da plataforma determina se o MCSB cumpre os requisitos mínimos de utilização e satisfaz todas as necessidades de segurança e conformidade impostas por regulamentos.

Se identificar lacunas, ainda pode usar o MCSB, mas pode ser necessário desenvolver controlos de mitigação até fechar essas lacunas ou até que o benchmark divulgue atualizações para as colma. Também pode mapear controlos personalizados criando uma definição de política e, se necessário, adicioná-los a uma definição de iniciativa.

Listas de verificação para aprovação

A equipe de segurança aprovou a plataforma Azure para uso.

Você precisará unir uma linha de base individual do serviço de referência de segurança na nuvem da Microsoft Excel aos mapeamentos de controle no nível da plataforma concluídos anteriormente.

- Adicione colunas para acomodar a avaliação como: cobertura, aplicação, efeitos permitidos.

Execute uma análise linha a linha do modelo de avaliação de linha de base de serviço resultante:

Para cada objetivo de controlo, indicar:

- Se pode ser atendido pelo serviço ou constituir um risco.

- Valor do risco, se houver.

- Estado da revisão para esse item da linha.

- Controles de mitigação necessários, se houver.

- O que a Política do Azure pode impor e monitorizar em termos de controlo.

Em caso de lacunas na monitorização ou implementação do serviço e controlo:

- Relate à equipa de avaliação de segurança da nuvem da Microsoft para fechar lacunas em conteúdo, monitorização ou aplicação.

Para quaisquer áreas que não atendam aos seus requisitos, observe o risco envolvido se você optar por isentar esse requisito, o impacto e se é aceitável aprovar ou se você for bloqueado devido à lacuna.

O status do serviço é determinado:

- Ou o serviço cumpre todos os requisitos, ou que o risco é aceitável e é colocado em uma lista de permissão para ser usado depois que os guarda-corpos estão em vigor.

- OU, as lacunas de serviço são muito grandes / o risco é muito grande e o serviço é colocado em uma lista de bloqueio. Ele não pode ser usado até que as lacunas sejam fechadas pela Microsoft.

Entradas - nível da plataforma

- Modelo de avaliação de serviço (Excel)

- Objetivos de controle para o mapeamento de benchmark de segurança na nuvem da Microsoft

- Serviço-alvo

Saídas - nível da plataforma

- Avaliação de serviço concluída (Excel)

- Controlos atenuantes

- Lacunas

- Aprovação/não aprovação para uso do serviço

Depois de a sua equipa interna de segurança ou auditoria aprovar que a plataforma e os serviços principais satisfaz as suas necessidades, implemente a monitorização e os limites acordados. Se identificou controlos de mitigação que vão além do MCSB, implemente controlos incorporados ou a Azure Policy usando definições de políticas. Adicione estes controlos a uma definição de iniciativa , se necessário.

Lista de verificação - nível de serviço

- Resuma as políticas que foram identificadas como necessárias como resultado da avaliação da plataforma e das avaliações de serviço.

- Desenvolva todas as definições de políticas personalizadas necessárias para dar suporte à mitigação de controles/lacunas.

- Crie uma iniciativa de política personalizada.

- Atribua a iniciativa de política utilizando ferramentas de zona de aterrissagem do Azure, ferramentas nativas ou ferramentas de terceiros.

Entradas - nível de serviço

- Avaliação de serviço concluída (Excel)

Saídas - nível de serviço

- Iniciativa política aduaneira

5. Implemente guardrails usando a zona de aterrissagem do Azure ou ferramentas nativas

As secções seguintes descrevem como identificar, mapear e implementar controlos de conformidade regulamentar como parte da implementação de uma zona de aterragem Azure. Esta implementação inclui políticas alinhadas com o MCSB para controlos de segurança ao nível da plataforma.

Tip

Quando utiliza arquiteturas de referência de zonas de aterragem Azure — como o Portal, Bicep ou Terraform — a implementação atribui por defeito a iniciativa de políticas MCSB ao Grupo de Gestão de Raiz Intermédia.

Saiba mais sobre as políticas atribuídas como parte da implementação de uma arquitetura de referência de zona de aterragem Azure.

Orientação para implementar políticas em zonas de aterragem Azure

Dependendo dos seus objetivos de controlo, poderá ser necessário criar definições de políticas personalizadas, definições de iniciativas de políticas e atribuições de políticas.

Consulte as seguintes orientações para cada opção de implementação de referência na zona de aterragem Azure.

Portal de arquitetura de referência da zona de aterragem do Azure

Ao usar o acelerador de portal da zona de aterragem Azure:

- Criar políticas de segurança personalizadas no Microsoft Defender for Cloud

- Tutorial: Criar uma definição de política personalizada

- Atribuir políticas ou iniciativas de política do Azure

Módulos do Terraform

Ao utilizar os Azure Verified Modules (AVM) para Platform landing zone (ALZ) - Terraform, consulte as seguintes orientações sobre o uso de uma biblioteca personalizada.

Bicep

Ao utilizar os Azure Verified Modules (AVM) para a zona de aterragem da plataforma (ALZ) - Bicep, consulte as seguintes orientações sobre como modificar atribuições de políticas.

Implementar políticas personalizadas quando não estiver usando uma implementação de zonas de aterrissagem do Azure

portal do Azure

Ao usar o portal do Azure, consulte os seguintes artigos.

- Criar políticas de segurança personalizadas no Microsoft Defender for Cloud

- Criar uma definição de política personalizada

- Criar e gerenciar políticas para impor a conformidade

- Atribuir iniciativas políticas

Modelos do Azure Resource Manager

Ao usar os modelos do Gerenciador de Recursos, consulte os seguintes artigos.

- Criar uma definição de política personalizada

- Atribuir iniciativas políticas

- Criar uma atribuição de política para identificar recursos incompatíveis ao utilizar um modelo do Resource Manager

- Referência de modelo de definição de política do Bicep e do Gestor de Recursos

- Referência de modelo do Bicep e do Gerenciador de Recursos (iniciativa)

- Referência do modelo de atribuição de política do Bicep e do Gestor de Recursos

Terraform

Ao usar o Terraform, consulte os seguintes artigos.

- Adicionar definições e iniciativas de política personalizadas do Azure

- Adicionando definição do conjunto de políticas do Azure

- Atribuição da política do grupo de gestão

- Atribuindo a Política do Azure ou iniciativa de política

Bicep

Ao usar os modelos Bicep, consulte os seguintes artigos.

- Guia de início rápido: criar uma atribuição de política para identificar recursos não compatíveis usando um arquivo Bicep

- Referência de modelo de definição de política do Bicep e do Gestor de Recursos

- Referência do modelo de iniciativa do Bicep e do Gestor de Recursos

- Referência do modelo de atribuição de política do Bicep e do Gestor de Recursos

Use o Microsoft Defender for Cloud para monitorizar a conformidade

O Microsoft Defender for Cloud compara continuamente as suas configurações de recursos com os requisitos em normas do setor, regulamentos e benchmarks. O painel de conformidade regulatória mostra a sua postura de conformidade. Saiba mais sobre como melhorar sua conformidade regulamentar.

Perguntas frequentes

Como posso integrar objetivos de controlo se o meu framework não estiver mapeado para o benchmark de segurança da nuvem da Microsoft?

A Microsoft fornece mapeamentos de benchmarks de segurança na cloud (MCSB) para muitos dos principais frameworks da indústria. Caso os controlos necessários não estejam cobertos, faça um mapeamento manual. Para mapeamento manual de controlos, siga os passos deste artigo.

Exemplo: Se precisar de cumprir a conformidade com o Canada Federal Protected B (PBMM) e o benchmark de segurança cloud da Microsoft ainda não corresponde ao PBMM, encontre um framework partilhado, como a Publicação Especial do NIST (SP) 800-53 Revisão 4. Se tanto o PBMM como o MCSB v2 corresponderem ao NIST SP 800-53 R4, use este quadro comum para identificar as recomendações e orientações que precisa de seguir no Azure.

Como devo abordar objetivos de controlo que não são cobertos pelo benchmark de segurança cloud da Microsoft?

O MCSB foca-se nos controlos técnicos do Azure. Não inclui objetivos não técnicos, como formação, ou controlos não diretamente relacionados com a segurança técnica, como a segurança dos centros de dados. Marque estes itens como responsabilidade da Microsoft e utilize evidências do conteúdo do MCSB ou relatórios de auditoria da Microsoft para demonstrar a conformidade. Se determinar que um objetivo é um controlo técnico, crie um controlo de mitigação além dos controlos base para rastreamento. Também pode enviar um pedido para MCSBteam@microsoft.com a fim de abordar os controlos em falta em futuras versões.