Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Aplica-se a: do Banco de Dados SQL do Azure

Este guia de instruções descreve as etapas para criar um servidor lógico do Banco de Dados SQL do Azure configurado com TDE (criptografia de dados transparente) com chaves gerenciadas pelo cliente (CMK) usando uma identidade gerenciada atribuída pelo usuário para acessar o Cofre de Chaves do Azure.

Observação

Microsoft Entra ID era anteriormente conhecido como Azure Ative Directory (Azure AD).

Pré-requisitos

- Este guia de instruções pressupõe que já tenhas criado um Cofre de Chaves do Azure e importado uma chave para o mesmo para usar como protetor TDE para a Base de Dados SQL do Azure. Para obter mais informações, consulte criptografia de dados transparente com suporte a BYOK.

- A funcionalidade de eliminação temporária (Soft-delete) e proteção contra eliminação permanente (Purge) deve ser ativada no cofre de chaves.

- Você deve ter criado uma identidade gerida atribuída pelo utilizador (

) e atribuído as permissões TDE necessárias ( Get, Wrap Key, Unwrap Key ) no cofre de chaves acima mencionado. Para criar uma identidade gerenciada atribuída pelo usuário, consulte Criar uma identidade gerenciada atribuída pelo usuário. - Você deve ter o Azure PowerShell instalado e em execução.

- [Recomendado, mas opcional] Crie primeiro o material de chave para o protetor TDE em um módulo de segurança de hardware (HSM) ou armazenamento de chaves local e importe o material de chave para o Cofre de Chaves do Azure. Siga as instruções para usar um módulo de segurança de hardware (HSM) e o Key Vault para saber mais.

Criar servidor configurado com TDE com chave gerenciada pelo cliente (CMK)

As etapas a seguir descrevem o processo de criação de um novo servidor lógico do Azure SQL Database e um novo banco de dados com uma identidade gerenciada atribuída pelo usuário. A identidade gerenciada atribuída pelo usuário é necessária para configurar uma chave gerenciada pelo cliente para TDE no momento da criação do servidor.

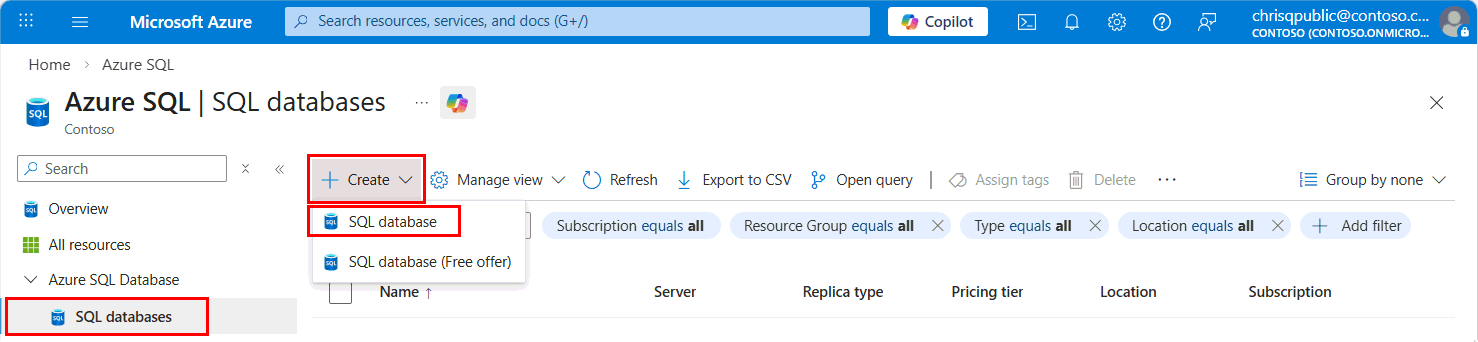

No menu de recursos, expanda Azure SQL Database e selecione bases de dados SQL.

Selecione o menu suspenso + Criar e selecione base de dados SQL.

Na guia Noções básicas do do formulário Criar Banco de Dados SQL, sob os Detalhes do projeto, selecione a Assinatura do Azure desejada.

Para Grupo de Recursos, selecione Criar novo, introduza um nome para o grupo de recursos e selecione OK.

Para Nome do banco de dados, digite

ContosoHR.Para o servidor , selecione Criar novoe preencha o formulário de novo servidor com os seguintes valores:

-

Nome do servidor: Insira um nome de servidor exclusivo. Os nomes de servidor devem ser globalmente exclusivos para todos os servidores no Azure, não apenas exclusivos dentro de uma assinatura. Insira algo como

mysqlserver135e o portal do Azure informará se ele está disponível ou não. -

Login de administrador do servidor: Insira um nome de login de administrador, por exemplo:

azureuser. - palavra-passe : introduza uma palavra-passe que cumpra os requisitos de palavra-passe e introduza-a novamente no campo Confirmar palavra-passe.

- Localização: Selecione um local na lista suspensa

Importante

Não inclua qualquer informação pessoal, sensível ou confidencial no campo do nome de login do administrador do servidor. Os dados introduzidos neste campo não são considerados dados do cliente.

-

Nome do servidor: Insira um nome de servidor exclusivo. Os nomes de servidor devem ser globalmente exclusivos para todos os servidores no Azure, não apenas exclusivos dentro de uma assinatura. Insira algo como

Selecione Next: Networking para passar para a próxima etapa.

Na guia de Rede, para método de conectividade, selecione ponto de extremidade público.

Para regras de Firewall, configure Adicionar endereço IP do cliente atual comoSim. Mantenha Permitir que os serviços e recursos do Azure acedam a este servidor definido como Não.

Selecione Avançar: Segurança para passar para a próxima etapa.

Na guia Segurança, em Identidade do Servidor, selecione Configurar Identidades.

No painel Identidade, selecione Desativar para Identidade gerida atribuída pelo sistema e, em seguida, selecione Adicionar em Identidade gerida atribuída pelo utilizador. Selecione a subscrição pretendida e, em seguida, em Identidades geridas atribuídas pelo utilizador, selecione a identidade gerida atribuída pelo utilizador a partir da subscrição selecionada. Em seguida, selecione o botão Adicionar.

Na identidade principal, selecione a mesma identidade gerida atribuída pelo utilizador que foi selecionada na etapa anterior.

Selecione Aplicar.

Na guia Segurança , em Gerenciamento de Chaves de Criptografia de Dados Transparente, você tem a opção de configurar a criptografia de dados transparente para o servidor ou banco de dados.

Para chave a nível de servidor: Selecione Configurar criptografia de dados transparente. Selecione a tecla Customer-Managed, e aparecerá uma opção para selecionar a tecla . Selecione Alterar chave. Selecione a Assinatura desejada, o Cofre de chaves, a Chave e a Versão para a chave gerida pelo cliente a ser usada para TDE. Selecione o botão Selecionar.

Sugestão

Utilização de chaves Azure Key Vault versionadas e sem versão para TDE

Quando defines o protetor TDE, podes referenciar uma chave Azure Key Vault usando uma versão específica da chave ou um identificador de chave sem versão.

Em ambos os casos, o Azure SQL Database utiliza e resolve sempre a versão mais recente habilitada da chave no Azure Key Vault ou no Azure Key Vault Managed HSM. Use identificadores de chave sem versão para evitar incorporar uma versão específica de chave na configuração do protetor TDE.

Identificadores de chave sem versão são atualmente suportados apenas para Azure SQL Database.

Exemplos:

Identificador de chave que inclui uma versão específica

https://<key-vault-name>.vault.azure.net/keys/<key-name>/<key-version>Identificador de chave sem versão

https://<key-vault-name>.vault.azure.net/keys/<key-name>

- Para chave de nível de banco de dados: Selecione Configurar criptografia de dados transparente. Selecione Chave Gerida pelo Cliente ao Nível do Banco de Dados, e uma opção para configurar a Identidade do Banco de Dados e a Chave Gerida pelo Cliente aparecerá. Selecione Configurar para configurar um User-Assigned Identidade Gerenciada para o banco de dados, semelhante à etapa 13. Selecione Alterar chave para configurar uma chave Customer-Managed. Selecione a Assinatura desejada, o Cofre de chaves, a Chave e a Versão para a chave gerida pelo cliente a ser usada para TDE. Você também tem a opção de ativar a chave de rotação automática no menu Criptografia de Dados Transparente. Selecione o botão Selecionar.

Selecione Aplicar.

Selecione Seguinte: Configurações adicionais.

Selecione Next: Tags.

Considere usar tags do Azure. Por exemplo, a tag "Owner" ou "CreatedBy" para identificar quem criou o recurso e a tag Environment para identificar se esse recurso está em Produção, Desenvolvimento, etc. Para obter mais informações, consulte Desenvolver sua estratégia de nomenclatura e marcação para recursos do Azure.

Selecione Verificar + criar.

Na página Rever + criar, depois de revisar, selecione Criar.