Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

A integração do GitHub Advanced Security (GHAS) com o Microsoft Defender para a Cloud liga o seu código-fonte às cargas de trabalho cloud em execução e vice-versa — para que as equipas de segurança possam priorizar as vulnerabilidades que realmente chegam à produção, e as equipas de engenharia possam corrigi-las sem sair do GitHub.

Utilize esta integração para:

Rastreie as vulnerabilidades em tempo de execução até ao repositório de origem e ao proprietário do código.

Prioriza correções com base na implementação do código, exposição em produção e risco em tempo de execução.

Coordenar a remediação entre repositórios de código GitHub e ambientes Cloud com contexto e estado partilhados.

Acelere as correções com a remediação assistida por IA ("Copilot").

Esta visão geral explica como funciona a integração e ajuda-o a compreender as suas capacidades essenciais antes da implementação.

Disponibilidade e pré-requisitos

Confirme o seguinte antes de se inscrever:

| Categoria | Informações |

|---|---|

| Requisitos ambientais | - Conta GitHub com um conector criado no Defender para a Cloud - Licença GHAS - Defender Cloud Security Posture Management (DCSPM) ativado na subscrição - Microsoft Security Copilot (opcional para remediação automática) |

| Funções e permissões | - Permissões de Administrador de Segurança - Administrador de Segurança na subscrição do Azure (para ver conclusões no Defender para a Cloud) - Proprietário da organização GitHub |

| Ambientes de cloud | - Disponível apenas em clouds comerciais (não no Azure Government, Azure operado pela 21Vianet, ou noutras clouds soberanas) |

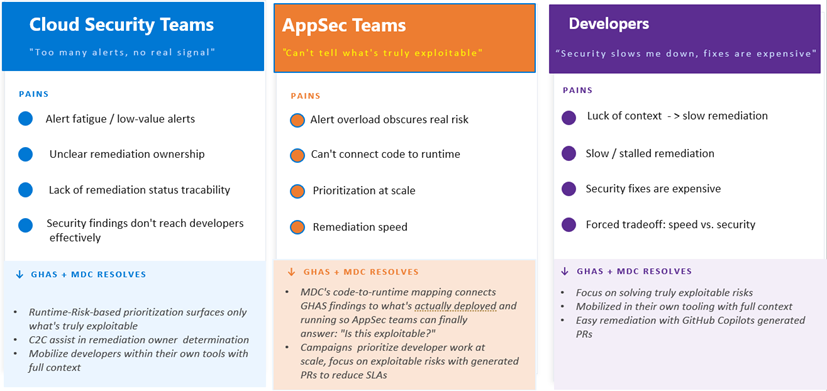

Personas e pontos de dor

Fluxos principais

Principais capacidades

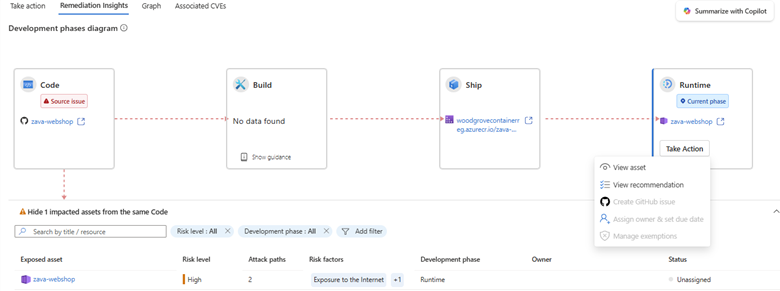

Mapeamento automático de código para tempo de execução

Quando liga a organização GitHub ou o repositório à Microsoft Defender para a Cloud via GitHub connector, o sistema mapeia automaticamente os repositórios de origem para workloads em execução na cloud. Utiliza métodos proprietários de code-to-runtime do Defender para a Cloud para garantir que cada carga de trabalho é rastreada até ao seu repositório de origem (e vice-versa).

Esta funcionalidade dá-lhe uma visibilidade instantânea de ponta a ponta, para saber que código alimenta cada aplicação implementada e que cargas de trabalho containerizadas em execução são mapeadas para qual repositório de código-fonte, sem um mapeamento manual demorado.

Priorização de alertas orientada para a produção

Corta alertas de segurança ruidosos e foca-te nas vulnerabilidades que realmente importam.

As conclusões de segurança do GHAS no GitHub são priorizadas pelo contexto real de execução do Defender para a Cloud. Destacam Fatores de Risco em Tempo de Execução , como Exposição à Internet, Dados Sensíveis, Recursos Críticos e Movimento Lateral. Estes fatores de risco provêm da análise do caminho de ataque do GPSC do Defender:

- Exposição à Internet - carga de trabalho acessível a partir da internet pública

- Dados Sensíveis - a carga de trabalho lida com dados regulados ou confidenciais

- Recursos Críticos - carga de trabalho marcada ou classificada como crítica para o negócio

- Movimento Lateral - a carga de trabalho assenta num caminho pelo qual um atacante pode pivotar

Estes riscos, identificados nas cargas de trabalho em tempo de execução, estão dinamicamente ligados aos repositórios de código de origem dessas cargas de trabalho e aos artefactos específicos de compilação no GitHub.

Pode filtrar, triar e agir apenas em questões de segurança que tenham impacto real na produção, tanto no Defender para a Cloud como no GitHub. Esta capacidade ajuda a sua equipa a manter-se eficiente e a manter as suas aplicações mais importantes seguras.

Na prática

Uma imagem de contentor construída a partir do repositório contoso/payments-api é implementada no AKS. O Defender para a Cloud deteta exposição à internet e o tratamento de dados sensíveis na carga de trabalho. O CVE dentro da imagem é automaticamente elevado ao nível Crítico no separador de segurança do GitHub, e uma issue do GitHub com um clique é atribuída aos CODEOWNERS do repositório, com o contexto completo de execução e SDLC anexados.

Remediação unificada impulsionada por IA

Faça a ponte entre as equipas de segurança e engenharia com fluxos de trabalho integrados e contexto relevante.

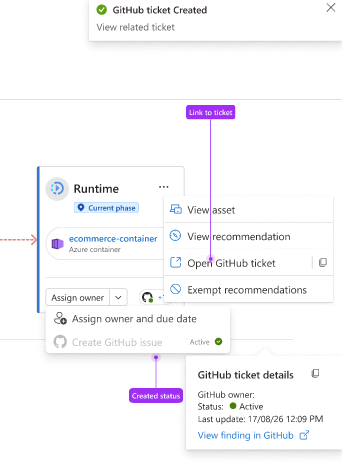

No Defender para a Cloud, os gestores de segurança podem ver quais os problemas de segurança que a equipa de engenharia já conhece, bem como o estado desses problemas. Os gestores de segurança abrem esta vista selecionando o link View no GitHub.

Os gestores de segurança podem atribuir recomendações de segurança para resolução de problemas às equipas de engenharia relevantes, gerando uma tarefa no GitHub.

A atribuição é gerada no repositório de origem. Fornece informações e contexto durante a execução para facilitar a resolução de problemas de engenharia.

Os gestores de engenharia podem atribuir um problema a um promotor para resolução adicional. O designado pode usar um agente de codificação Copilot para correções automáticas alimentadas por IA.

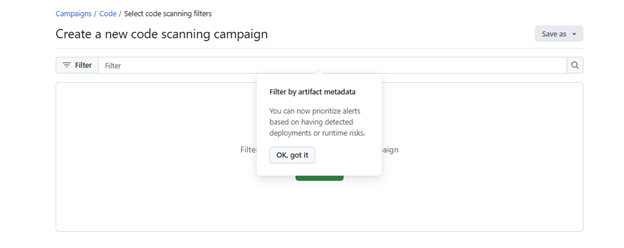

As equipas de AppSec podem usar os fatores de risco de execução como parte das descobertas do GHAS, focando o trabalho de engenharia nas descobertas associadas ao código que está verdadeiramente implementado e em execução.

Esses filtros podem ser usados para filtrar alertas GHAS diretamente ou para a continuidade da priorização agendada através de campanhas.

As correções de problemas, progresso e avanços de campanhas no GitHub são acompanhados em tempo real. Os estados estão refletidos tanto no GitHub como no Defender para a Cloud.

Esta abordagem garante que as correções são entregues rapidamente, cria uma responsabilidade clara e simplifica a colaboração. Todos estes benefícios acontecem dentro das ferramentas que as suas equipas já utilizam.