Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo descreve como usar o Azure Backup para encriptar os seus dados de backup utilizando chaves geridas pelo cliente (CMKs) num cofre de Backup.

O Azure Backup permite-lhe encriptar os seus dados de backup com chaves geridas pelo cliente (CMKs) em vez das chaves geridas pela plataforma (PMKs) por defeito. Guarde estas chaves no Azure Key Vault.

A chave para backups pode ser diferente da chave para a fonte. Uma chave de encriptação de dados (DEK) baseada em AES 256 protege os seus dados, e as chaves de encriptação de chave (KEKs) protegem o DEK. Isto dá-lhe controlo total sobre os seus dados e chaves.

Para ativar a encriptação, conceda permissão à identidade gerida do cofre de backup para aceder à chave de encriptação no cofre de chaves. Podes mudar a chave a qualquer momento.

Note

Definições de Encriptação e CMK são usadas de forma intercambiável.

Regiões suportadas

Os CMKs para cofres de backup estão atualmente disponíveis em todas as regiões públicas do Azure.

Key Vault e requisitos de chaves HSM geridos

Antes de ativar a encriptação num cofre de Backup, reveja os seguintes requisitos:

As definições de encriptação utilizam o Azure Key Vault ou uma chave de módulo de segurança de hardware gerido (HSM), juntamente com os detalhes da identidade gerida do cofre de backup.

A identidade gerida do cofre de Backup precisa de ter:

- Um papel de utilizador incorporado de Encriptação de Serviço Cripto é atribuído se o seu cofre de chaves estiver a usar uma configuração de controlo de acesso baseado em funções (RBAC) associada à gestão de identidades e acessos (IAM).

- Obtenha, Embale e Desembale permissões se o seu cofre de chaves estiver a usar uma configuração baseada em políticas de acesso.

- Obtenha, Encapsule e Desencapsule permissões concedidas via RBAC local na chave se estiver a usar um HSM gerido. Mais informações.

Certifique-se de que tem uma chave do Cofre de Chaves válida e ativada. Não uses uma chave expirada ou desativada, porque não pode ser usada para encriptação em repouso e pode levar a falhas nas operações de backup e restauro. O termo Key Vault também indica um HSM gerido, caso não o tenha notado antes.

O Key Vault deve ter a proteção contra eliminação suave e purga ativada.

As definições de encriptação suportam apenas chaves RSA e RSA-HSM do Azure Key Vault com tamanhos de 2,048, 3,072 e 4,096. Saiba mais sobre chaves. Antes de considerar as regiões do Key Vault para definições de encriptação, veja cenários de recuperação de desastres do Key Vault para suporte a failover regional.

Considerações para encriptação através do uso de chaves geridas pelo cliente

Antes de ativar a encriptação num cofre de Backup, reveja as seguintes considerações:

Depois de ativares a encriptação usando CMKs para um cofre de Backup, não podes voltar a usar PMKs (o padrão). Pode alterar as chaves de encriptação ou a identidade gerida para cumprir os requisitos.

O CMK é aplicado no cofre de armazenamento Azure Backup e nas camadas de arquivo-cofre. Não se aplica ao nível operacional.

Mover um cofre de backup encriptado com CMK entre grupos de recursos e subscrições não é atualmente suportado.

Depois de ativares as definições de encriptação no Cofre de Backup, não desatives nem desanexes a identidade gerida nem removas as permissões do Cofre de Chaves usadas para definições de encriptação. Estas ações levam à falha dos trabalhos de backup, restauração, hierarquização e expiração de pontos de restauração. Eles incorrerão em custos pelos dados armazenados no cofre de Backup até:

- Restauras as permissões do Cofre da Chave.

- Reativas uma identidade atribuída pelo sistema, concedes permissões ao cofre de chaves e atualizas as definições de encriptação (se usaste a identidade atribuída ao sistema para as definições de encriptação).

- Reanexas a identidade gerida, certifica-te de que tem permissões para aceder ao cofre de chaves e a chave para usar a nova identidade atribuída pelo utilizador.

As definições de encriptação utilizam a chave Azure Key Vault e os detalhes de identidade gerida do Backup Vault.

Se a chave ou o Cofre de Chaves que está a usar for eliminado ou o acesso for revogado e não puder ser restaurado, perderá o acesso aos dados armazenados no cofre de Backup. Além disso, certifique-se de que tem as permissões adequadas para fornecer e atualizar os detalhes da identidade gerida, do cofre de backup e do cofre de chaves.

Os vaults que usam identidades geridas atribuídas pelo utilizador para encriptação CMK não suportam o uso de endpoints privados para o Azure Backup.

Os cofres de chaves que limitam o acesso a redes específicas não são atualmente suportados com identidades geridas atribuídas pelo utilizador para encriptação CMK.

Permitir a encriptação usando chaves geridas pelo cliente na criação do cofre

Quando crias um cofre de backups, podes ativar a encriptação nos backups usando CMKs. Aprenda a criar um cofre de backup.

Escolha um cliente:

Para ativar a encriptação, siga estes passos:

No portal Azure, vai ao cofre de Backup.

No separador Propriedades do Cofre , selecione Adicionar Identidade.

Na lâmina Selecionar identidade gerida atribuída pelo utilizador , selecione uma identidade gerida da lista que pretende usar para encriptação e depois selecione Adicionar.

Para o tipo de encriptação, selecione Usar chave gerida pelo cliente.

Para especificar a chave a usar para encriptação, selecione a opção apropriada.

Para permitir a autorrotação da versão da chave de encriptação usada para o cofre de backup, escolha Selecionar a partir do Cofre de Chaves. Ou remover o componente de versão do URI da chave selecionando Inserir URI da chave. Saiba mais sobre autorrotação.

Forneça o URI da chave de encriptação. Também pode navegar e selecionar a chave.

Adicione a identidade gerida atribuída pelo utilizador para gerir a encriptação com CMKs.

Durante a criação do vault, apenas as identidades geridas atribuídas pelo utilizador podem ser usadas para CMK.

Para usar o CMK com identidade gerida atribuída pelo sistema, atualize as propriedades do cofre após a criação do cofre.

Para ativar a encriptação na infraestrutura de armazenamento de backup, selecione Encriptação de Infraestrutura.

Pode ativar a Encriptação de Infraestrutura apenas num novo cofre durante a criação e usando Customer-Managed Keys (CMK).

Adicione etiquetas (opcional) e continue a criar o cofre.

Atualize as propriedades do cofre de backup para encriptação usando chaves geridas pelo cliente

Pode modificar as Definições de Encriptação de um cofre de Backup nos seguintes cenários:

- Ativar a Chave Gerida pelo Cliente para um cofre já existente. Para cofres de backup, podes ativar o CMK antes ou depois de proteger itens no cofre.

- Atualize os detalhes nas Definições de Encriptação, como a identidade gerida ou a chave de encriptação.

Vamos habilitar a Chave Gerida pelo Cliente para um cofre existente.

Para configurar um vault, execute as seguintes ações em sequência:

Ativa uma identidade gerida para o teu cofre de backup.

Atribua permissões ao cofre de backup para aceder à chave de encriptação no Azure Key Vault.

Ativar a eliminação suave e a proteção contra purga no Azure Key Vault.

Atribui a chave de encriptação ao cofre de Backup.

As secções seguintes discutem cada uma destas ações em detalhe.

Ativa uma identidade gerida para o teu cofre de Backup

O Azure Backup utiliza identidades geridas atribuídas pelo sistema e identidades geridas atribuídas pelo utilizador do cofre de Backup para aceder às chaves de encriptação armazenadas no Azure Key Vault. Podes escolher qual a identidade gerida que queres usar.

Note

Depois de ativar uma identidade gerida, não a deve desativar, mesmo que seja temporariamente. Desativar a identidade gerida pode levar a comportamentos inconsistentes.

Por razões de segurança, não pode atualizar tanto um URI de chave do Key Vault como uma identidade gerida num único pedido. Atualize um atributo de cada vez.

Ativar uma identidade gerida atribuída pelo sistema para o cofre

Escolha um cliente:

Para ativar uma identidade gerida atribuída pelo sistema para o seu cofre de Backup, siga estes passos:

Vai à

Identidade do Cofre de Backup . Selecione o separador Sistema atribuído .

Altere o status para Ativado.

Selecione Guardar para ativar a identidade do cofre.

Os passos anteriores geram um ID de objeto, que é a identidade gerida atribuída pelo sistema ao vault.

Atribuir uma identidade gerida pelo utilizador ao cofre

Para atribuir uma identidade gerida atribuída pelo utilizador ao seu cofre de backup, siga estes passos:

Vai à tua Cópia de Segurança>Identidade.

Selecione o separador Atribuído pelo utilizador (pré-visualização).

Selecione +Add para adicionar uma identidade gerida atribuída pelo utilizador.

No painel de Adicionar Identidade Gerida Atribuída ao Utilizador , selecione a subscrição para a sua identidade.

Selecione a identidade da lista. Também pode filtrar pelo nome da identidade ou grupo de recursos.

Selecionar Adicionar para terminar de atribuir a identidade.

Note

Os cofres de chaves que limitam o acesso a redes específicas ainda não são suportados para utilização com identidades geridas atribuídas pelo utilizador para encriptação CMK.

Atribuir permissões à Identidade Gerida do Cofre de Backup do Azure (definida pelo sistema ou pelo utilizador) para aceder à chave de encriptação no Azure Key Vault

Escolha um cliente:

Precisa de permitir que a identidade gerida do cofre de backup aceda ao cofre de chaves que contém a chave de encriptação.

Cenário: Key Vault tem a configuração de controlo de acesso (IAM) ativada

Siga estes passos:

- Vai ao teu cofre de chaves>, e depois seleciona Adicionar Atribuição de Funções.

- Selecione a função de utilizador do Key Vault Crypto Service Encryption a partir de funções de trabalho.

- Selecione Próximo>Atribuir Acesso à>Identidade Gerida>Selecionar Membros.

- Selecione a identidade gerida do seu cofre de backup.

- Selecione Próximo e atribua.

Cenário: O cofre de chaves tem a configuração das políticas de acesso ativada

Siga estes passos:

Aceda ao seu cofre>Políticas de Acesso e, em seguida, selecione +Criar.

Especifique as ações a permitir na chave. Em permissões de chave, selecione as operações Obter, Listar, Desencriptar Chave e Encriptar Chave. Em seguida, selecione Seguinte.

No separador Principal , pesquise o seu cofre na caixa de pesquisa usando o seu nome ou identidade gerida. Quando o cofre aparecer, selecione-o e depois selecione Seguinte.

Selecione Adicionar para adicionar a nova política de acesso.

Selecione Guardar para guardar alterações que fez à política de acesso do cofre de chaves.

Se estiver a usar uma identidade atribuída pelo utilizador, deve atribuir-lhe as mesmas permissões.

Também pode atribuir uma função RBAC ao cofre de backups que inclua as permissões mencionadas anteriormente, como a função de Oficial de Criptografia do Cofre de Chaves. Este papel pode conter permissões adicionais.

Ativar a proteção contra eliminação suave e purga no Azure Key Vault

Precisas de ativar a proteção contra eliminação suave e purga no cofre de chaves que armazena a tua chave de encriptação.

Escolha um cliente:

Pode definir estas propriedades a partir da interface Azure Key Vault, como mostrado na captura de ecrã seguinte. Alternativamente, pode definir estas propriedades ao criar o cofre de chaves. Saiba mais sobre estas propriedades Key Vault.

Atribuir a chave de encriptação ao cofre de Backup

Antes de selecionar a chave de encriptação para o seu cofre, certifique-se de que fez isso com sucesso.

- Ativei a identidade gerida do cofre de Backup e atribuí-lhe as permissões necessárias.

- Habilitei a eliminação temporária e a proteção contra purga para o cofre de chaves.

Note

Se houver atualizações nos detalhes atuais do Cofre de Chaves nas Definições de Encriptação com nova informação do cofre de chaves, a identidade gerida usada para as Definições de Encriptação deve manter o acesso ao Cofre de Chaves original, com permissões Get e Desdobrar , e a chave deve estar no estado Ativado . Este acesso é necessário para executar a rotação da chaveanterior para a nova chave.

Para atribuir a chave, siga estes passos:

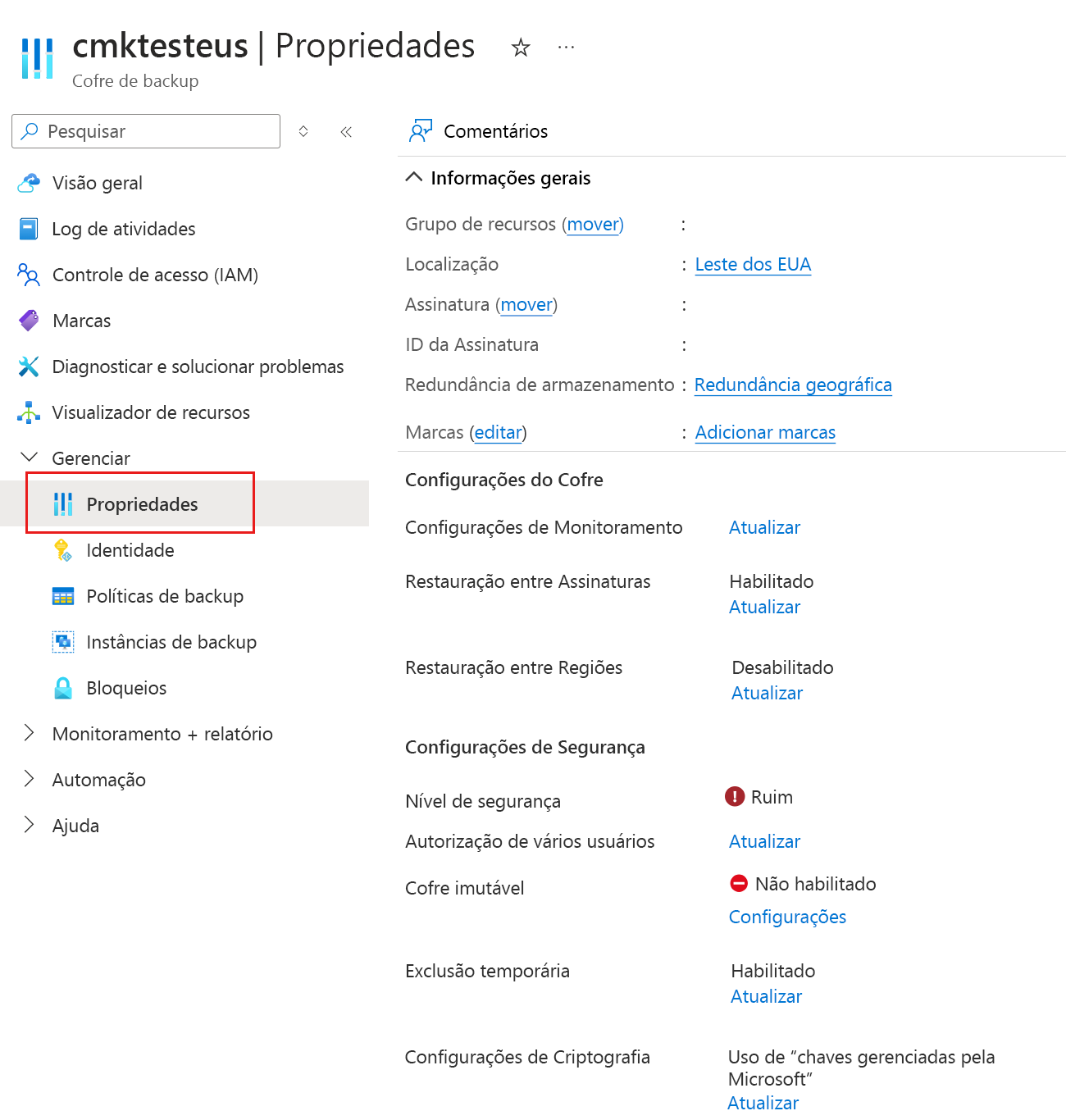

Vai àsPropriedades do > de Backup.

Para Definições de Encriptação, selecione Atualizar.

Na lâmina de Definições de Encriptação , selecione Usar a sua própria chave e depois especifique a chave usando uma das seguintes opções. Certifique-se de usar uma chave RSA que esteja ativada e ativa.

Selecione URI da tecla Enter. Na caixa URI da chave , introduza o URI da chave que pretende usar para encriptar dados neste cofre de backup. Também podes obter este URI de chave da chave correspondente no teu cofre de chaves.

Certifica-te de copiar corretamente o URI da chave. Recomendamos que utilize o botão Copiar para a prancheta fornecido com o identificador da chave.

Quando tenta atualizar as definições de encriptação mas a operação falha devido a um erro interno, a definição de encriptação é atualizada para Inconsistente e requer a sua atenção. Nesses casos, verifique os detalhes das suas definições de encriptação, certifique-se de que estão corretos. Por exemplo, a operação Atualizar Definições de Encriptação é executada novamente com a Identidade Gerida existente ligada ao cofre. Se os detalhes das definições de encriptação forem os mesmos, a operação de atualização não é afetada.

Além disso, se desativares ou desligares a identidade gerida usada nas Definições de Encriptação, as Definições de Encriptação mudariam para o estado 'Inconsistente', a menos que reatives a atribuição de identidade ao sistema (se for usada), concedas as permissões necessárias ao Cofre de Chaves e realizes novamente a operação de atualização das Definições de Encriptação. Para a Identidade Atribuída pelo Utilizador, quando se volta a anexar a identidade, o estado das Definições de Encriptação é automaticamente restaurado se existirem as permissões do Cofre de Chaves.

Quando especificas a chave de encriptação usando o URI completo da chave com o componente de versão, a chave não será autorrotada. Precisas de atualizar manualmente as chaves, especificando a nova chave ou versão quando necessário. Alternativamente, remova o componente de versão do URI da chave para obter rotação automática da versão da chave.

Escolhe Selecionar do Cofre de Chaves. No painel do seletor de chaves , navegue e selecione a chave do cofre de chaves.

Quando especifica a chave de encriptação utilizando o painel Seletor de Chaves, a versão da chave será automaticamente rotacionada sempre que uma nova versão da chave for ativada. Saiba mais sobre como permitir a autorrotação de chaves de encriptação.

Selecione Atualizar.

Acompanhe o progresso e o estado da atribuição da chave de encriptação em Notificações.

Atualizar as definições de encriptação

Podes atualizar as definições de encriptação a qualquer momento. Sempre que quiser usar um novo URI de chave, certifique-se de que o seu cofre de chaves existente ainda tem acesso à identidade gerida e que a chave é válida. Caso contrário, a operação de atualização falhará.

A identidade gerida que pretende usar para encriptação precisa das permissões apropriadas.

Backup para um cofre encriptado através de chaves geridas pelo cliente

Antes de configurar a proteção de backup, confirme que conseguiu:

- Criei um cofre de backup.

- Activou a identidade gerida atribuída pelo sistema do cofre de Backup ou atribuiu uma identidade gerida atribuída pelo utilizador ao cofre.

- Atribuí permissões ao teu cofre de backup (ou à identidade gerida atribuída pelo utilizador) para aceder às chaves de encriptação do teu cofre de chaves.

- Ativei a eliminação suave e a proteção contra purga para o seu cofre de chaves.

- Atribuída uma chave de encriptação válida para o seu cofre de backup.

O processo para configurar e realizar backups num cofre de backup encriptado via CMKs é o mesmo que o processo de configurar e executar backups num cofre que usa PMKs. Não há alterações na experiência.

Suporte a terminais privados

Pode utilizar o Azure Key Vault com o Ponto de Extremidade Privado (PE) utilizando a Identidade Gerida Atribuída pelo Sistema do cofre.

Se o acesso público à rede do Azure Key Vault estiver desativado, as restrições de acesso vão impedir-te de usar o portal Azure a partir de fora da máquina de rede com endpoint privado para Selecionar Key Vault e Key na lâmina de Definições de Encriptação . No entanto, pode usar o URI da chave do Cofre de Chaves para fornecer detalhes da chave do Cofre de Chaves nas Definições de Encriptação.

Solucionar problemas de erros de operação nas configurações de encriptação

Esta secção lista os vários cenários de resolução de problemas que pode encontrar para a encriptação do cofre de backup.

Falhas de backup, restauração e operações em segundo plano

Causes:

Causa 1: Se houver um problema com as Definições de Encriptação do Cofre de Backup, como remover permissões do Cofre de Chaves da identidade gerida das Definições de Encriptação, desativar a identidade atribuída pelo sistema, ou desanexar/eliminar a identidade gerida do cofre de Backup que está a usar para as definições de encriptação, então os trabalhos de backup e restauro falham.

Causa 2: A escalonação dos pontos de restauro e dos trabalhos de expiração dos pontos de restauro falha sem mostrar erros no portal Azure ou noutras interfaces (por exemplo, API REST ou CLI). Estas operações continuarão a falhar e a incorrer em custos.

Ações recomendadas:

Recomendação 1: Restaurar as permissões, atualizar os detalhes de identidade gerida que têm acesso ao cofre de chaves.

Recomendação 2: Restaurar as definições de encriptação necessárias no cofre de Backup.

Permissões em falta para uma identidade gerida

Código de erro:UserErrorCMKMissingMangedIdentityPermissionOnKeyVault

Causa: Este erro ocorre quando:

- A identidade gerida que estás a usar para as definições de encriptação não tem permissões para aceder ao cofre de chaves. Além disso, os trabalhos de backup ou restauro podem falhar com este código de erro se o acesso for removido após as definições de encriptação serem atualizadas ou se uma identidade gerida for desativada ou destacada do cofre de Backup.

- Estás a usar um URI de chave não RSA.

Ação recomendada: Certifique-se de que a identidade gerida que utiliza para as definições de encriptação tem as permissões necessárias e que a chave é do tipo RSA. Em seguida, repita a operação.

Falha na autenticação do cofre

Código de erro:UserErrorCMKKeyVaultAuthFailure

Causa: A identidade gerida nas definições de encriptação não tem as permissões necessárias para aceder ao cofre de chaves ou à chave. A identidade gerida do cofre de backup (identidade atribuída pelo sistema ou pelo utilizador usada para definições de encriptação) deve ter as seguintes permissões no seu cofre de chaves:

Se o seu cofre de chaves estiver a usar uma configuração RBAC baseada em IAM, precisa de permissões de funções predefinidas do papel de utilizador de encriptação do Key Vault Crypto Service.

Se usar políticas de acesso, precisa de permissões Obter, Envolver e Desenrolar.

O Key Vault e a chave não existem e não são acessíveis ao serviço Azure Backup através das definições de rede.

Ação recomendada: Verifique as políticas de acesso ao Cofre de Chaves e conceda permissões em conformidade.

Falha na eliminação do cofre

Código de erro:CloudServiceRetryableError

Causa: Se houver um problema com as suas Definições de Encriptação do Cofre de Cópias de Segurança (como remover permissões do Key Vault/MHSM da identidade gerida das Definições de Encriptação, desativar a identidade atribuída pelo sistema, desanexar/eliminar a identidade gerida do Cofre de Cópias de Segurança usado para as definições de encriptação, ou se o cofre ou a chave do MHSM tiverem sido eliminados), pode falhar a eliminação do cofre.

Ação recomendada: Para resolver esta questão:

- Certifique-se de que a identidade gerida usada para as Definições de Encriptação ainda tem permissões para aceder ao cofre de chaves/MHSM. Restaure-os antes de avançar para a eliminação do cofre.

- Reanexe/ative a identidade gerida e atribua as permissões necessárias do Key Vault/MHSM.

- Se a chave do cofre de chaves for eliminada, então a eliminação do cofre pode falhar. No entanto, para recuperar a chave eliminada do estado de Soft Deleted, certifique-se de que tem as permissões necessárias para a identidade gerida configurada no cofre de chaves/MHSM e, em seguida, volte a tentar a operação de eliminar o cofre de backup.

Validar códigos de erro

O Azure Backup valida o Azure Key Vault selecionado quando o CMK é aplicado no cofre de backup. Se o Key Vault não tiver as definições de configuração necessárias (Soft Delete Ativado e Proteção contra Purga Ativada), aparecem os seguintes códigos de erro:

UserErrorCMKPurgeProtectionNotEnabledOnKeyVault

Código de erro:UserErrorCMKPurgeProtectionNotEnabledOnKeyVault

Causa: A eliminação suave não está ativada no Cofre de Chaves.

Ação recomendada: Ativar a eliminação suave no Cofre de Chaves e depois tentar novamente a operação.

UserErrorCMKSoftDeleteNotEnabledOnKeyVault

Código de erro:UserErrorCMKSoftDeleteNotEnabledOnKeyVault

Causa: A Proteção contra Purgas não está ativada no Cofre de Chaves.

Ação recomendada: Ativar a Proteção de Purga no Cofre de Chaves e depois tentar novamente a operação.

Próximos passos

- Visão geral das funcionalidades de segurança no Azure Backup.

- Criptografar dados de backup usando chaves gerenciadas pelo cliente

- Criptografia de dados em repouso

- Azure Storage encryption for data at rest (Encriptação do Armazenamento do Azure para dados inativos)