Descrever tipos de identidades

No Microsoft Entra ID, há diferentes tipos de identidades com suporte. Os termos que você introduziu nesta unidade são identidades de usuário, identidades de carga de trabalho, identidades de dispositivo, identidades externas e identidades híbridas.

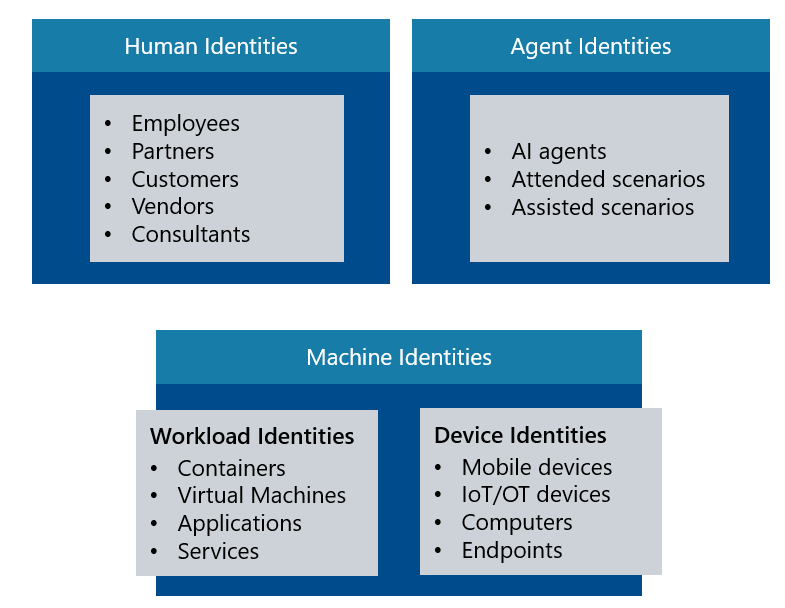

Quando você pergunta para o que é possível atribuir uma identidade no Microsoft Entra ID, há três categorias.

- Você pode atribuir identidades a pessoas (humanos), conhecidas como identidades de usuário.

- Você pode atribuir identidades a dispositivos físicos, como telefones celulares, computadores desktop e dispositivos IoT.

- Você pode atribuir identidades a objetos baseados em software, como aplicativos, máquinas virtuais, serviços e contêineres. Esses tipos de identidades são conhecidos como identidades de carga de trabalho.

Nesta unidade, consideramos cada tipo de identidade do Microsoft Entra.

Usuário

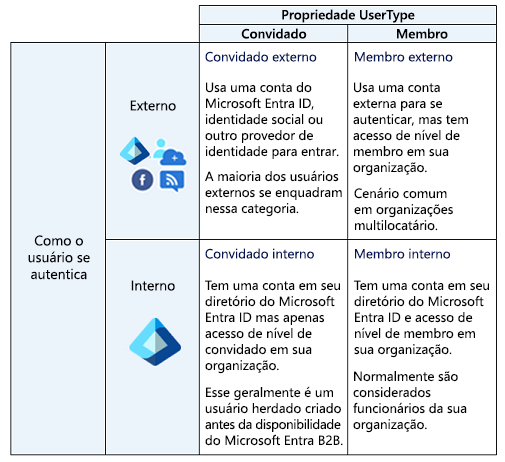

As identidades de usuário representam pessoas como funcionários e usuários externos (clientes, consultores, fornecedores e parceiros). No Microsoft Entra ID, as identidades de usuário são caracterizadas pela forma como se autenticam e pela propriedade de tipo de usuário.

A autenticação do usuário em relação ao locatário do Microsoft Entra da organização anfitriã pode ser interna ou externa. A autenticação interna significa que o usuário tem uma conta na ID do Microsoft Entra da organização host. Autenticação externa significa que o usuário se autentica usando uma conta externa do Microsoft Entra, uma identidade de rede social ou outro provedor de identidade externo.

A propriedade “tipo de usuário” descreve a relação do usuário com a instância da organização anfitriã. O usuário pode ser convidado ou membro do locatário do Microsoft Entra da organização. Por padrão, os convidados têm privilégios limitados em relação aos membros.

- Membro interno: esses usuários geralmente são considerados funcionários da sua organização. O usuário se autentica internamente por meio do Microsoft Entra ID da sua organização, e o objeto de usuário criado no diretório de recursos do Microsoft Entra tem um UserType de Member.

- Convidado externo: usuários ou convidados externos, incluindo consultores, fornecedores e parceiros, normalmente se enquadram nessa categoria. O usuário se autentica usando uma conta externa do Microsoft Entra ou um provedor de identidade externo (como uma identidade social) e seu objeto de usuário tem um UserType de Convidado.

- Membro externo: esse cenário é comum em organizações que consistem em vários locatários. Por exemplo, se os locatários do Microsoft Entra Contoso e Fabrikam pertencerem a uma única grande organização, os usuários da Contoso podem ser configurados no diretório do Microsoft Entra da Fabrikam para se autenticarem com sua conta da Contoso (externa à Fabrikam), mas com o tipo de usuário (UserType) definido como “Membro”, permitindo o acesso aos recursos da Fabrikam no nível de membro.

- Convidado interno: esse cenário existe quando as organizações configuram contas internas do Microsoft Entra para usuários externos, como distribuidores ou fornecedores, mas as designam como convidados definindo o objeto de usuário UserType como Convidado. Esse é considerado um cenário herdado, pois agora é mais comum usar a colaboração B2B em que os usuários podem usar suas próprias credenciais.

Convidados externos e membros externos são usuários de colaboração B2B que se enquadram em identidades externas na ID do Microsoft Entra, descrita na unidade subsequente.

Identidades de carga de trabalho

Uma identidade de carga de trabalho é uma identidade que você atribui a uma carga de trabalho de software para permitir que ela se autentique e acesse outros serviços e recursos.

Proteger identidades de carga de trabalho é importante porque uma carga de trabalho de software pode lidar com várias credenciais para acessar recursos diferentes e essas credenciais precisam ser armazenadas com segurança. Também é difícil rastrear quando uma identidade de carga de trabalho é criada ou quando ela deve ser revogada. A ID da Carga de Trabalho do Microsoft Entra ajuda a resolver esses problemas.

No Microsoft Entra, as identidades de carga de trabalho são aplicativos, entidades de serviço e identidades gerenciadas.

Aplicativos e entidades de serviço

Uma entidade de serviço é, essencialmente, uma identidade para um aplicativo. Para que um aplicativo delegue as funções de identidade e acesso ao Microsoft Entra ID, o aplicativo deve primeiro ser registrado no Microsoft Entra ID para habilitar sua integração. Uma vez que um aplicativo é registrado, um principal de serviço é criado em cada tenant do Microsoft Entra em que o aplicativo é utilizado. A entidade de serviço habilita os principais recursos, como autenticação e autorização do aplicativo para recursos protegidos pelo locatário do Microsoft Entra.

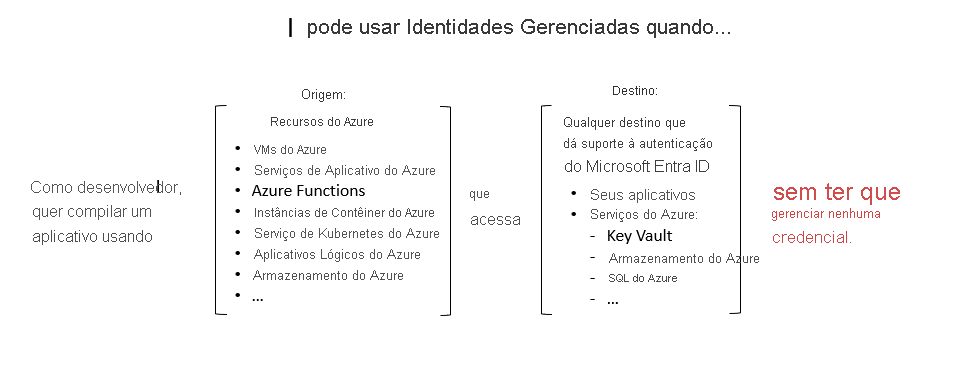

Para que as entidades de serviço acessem recursos, os desenvolvedores de aplicativos devem gerenciar e proteger as credenciais. As identidades gerenciadas ajudam a descarregar essa responsabilidade dos desenvolvedores.

Identidades gerenciadas

As identidades gerenciadas são um tipo de entidade de serviço. As identidades gerenciadas são gerenciadas automaticamente na ID do Microsoft Entra e eliminam a necessidade de os desenvolvedores gerenciarem credenciais. As identidades gerenciadas fornecem uma identidade para os aplicativos usarem ao se conectarem aos recursos do Azure que dão suporte a autenticação do Microsoft Entra e podem ser utilizadas sem nenhum custo adicional.

Há dois tipos de identidades gerenciadas: atribuída pelo sistema e atribuída pelo usuário.

Atribuída pelo sistema. Alguns recursos do Azure, como máquinas virtuais, permitem a habilitação de uma identidade gerenciada diretamente no recurso. Quando você habilita uma identidade gerenciada atribuída pelo sistema, uma identidade é criada no Microsoft Entra que está vinculada ao ciclo de vida desse recurso do Azure. Quando o recurso é excluído, o Azure exclui automaticamente a identidade para você.

Atribuída pelo usuário. Você também pode criar uma identidade gerenciada como um recurso autônomo do Azure. Depois de criar uma identidade gerenciada atribuída pelo usuário, é possível atribuí-la a uma ou mais instâncias de um serviço do Azure. Com as identidades gerenciadas atribuídas pelo usuário, a identidade é gerenciada separadamente dos recursos que a usam. Excluir os recursos que usam a identidade gerenciada atribuída pelo usuário não exclui a identidade; ele deve ser excluído explicitamente.

Identidades do agente

À medida que os agentes de IA se tornam mais prevalentes nas organizações, proteger seu acesso aos recursos é fundamental. A ID do Microsoft Entra Agent estende os recursos de gerenciamento de identidade e acesso aos agentes de IA fornecendo identidades de agente criadas com finalidade. Essas são identidades especializadas no Microsoft Entra, distintas das identidades de carga de trabalho tradicionais, que permitem que as organizações registrem agentes, imponham políticas de acesso condicional com base no risco do agente e governem ciclos de vida do agente com proprietários e patrocinadores designados para responsabilidade. As identidades do agente dão suporte a cenários com supervisão, em que o agente atua em nome de um usuário, e cenários autônomos, em que o agente opera sozinho. A ID do Agente do Microsoft Entra é descrita com mais detalhes na próxima unidade.

Dispositivo

O dispositivo é uma parte do hardware, como dispositivos móveis, notebooks, servidores ou impressoras. Uma identidade do dispositivo fornece aos administradores informações que eles podem usar ao tomar decisões de acesso ou configuração. As identidades de dispositivo podem ser configuradas de diferentes modos no Microsoft Entra ID.

- Dispositivos registrados do Microsoft Entra. A meta dos dispositivos registrados do Microsoft Entra é fornecer suporte para que os usuários BYOD (Tragam seu próprio dispositivo) ou cenários de dispositivos móveis. Nesses cenários, o usuário pode acessar os recursos da organização usando um dispositivo pessoal.

- Ingressado no Microsoft Entra. Um dispositivo registrado no Microsoft Entra é um aparelho vinculado ao Microsoft Entra ID por meio de uma conta organizacional, utilizada para fazer login no dispositivo. Os dispositivos ingressados no Microsoft Entra geralmente são de propriedade da organização.

- Dispositivos ingressados no Microsoft Entra híbrido. As organizações com implementações existentes do Active Directory local podem se beneficiar da funcionalidade fornecida pelo Microsoft Entra ID implementando dispositivos ingressados no Microsoft Entra híbrido. Esses dispositivos são associados ao Active Directory local e à ID do Microsoft Entra e exigem que uma conta organizacional entre no dispositivo.

Registrar e vincular dispositivos ao Microsoft Entra ID oferece aos usuários Single Sign-On (SSO), ou Logon Único, para recursos baseados em nuvem e aplicativos locais.

Os administradores de TI podem usar ferramentas como o Microsoft Intune para controlar como os dispositivos de uma organização são usados.

Grupos

Na ID do Microsoft Entra, se você tiver várias identidades com as mesmas necessidades de acesso, poderá criar um grupo para conceder permissões de acesso a todos os membros, em vez de atribuir acesso individualmente. Isso se alinha ao princípio de Confiança Zero de limitar o acesso somente àqueles que precisam dele.

Há dois tipos de grupo:

Segurança: um grupo de segurança é o tipo mais comum de grupo e é usado para gerenciar o acesso de usuários e dispositivos a recursos compartilhados. Por exemplo, você pode criar um grupo de segurança para uma política de segurança específica, como redefinição de senha de autoatendimento ou para uso com uma política de acesso condicional. Os membros de um grupo de segurança podem incluir usuários (incluindo usuários externos), dispositivos, outros grupos, entidades de serviço e identidades de agente.

Microsoft 365: um grupo do Microsoft 365, que também é conhecido como um grupo de distribuição, é usado para agrupar usuários de acordo com as necessidades de colaboração. Por exemplo, você pode conceder aos membros do grupo acesso a uma caixa de correio compartilhada, calendário, arquivos, sites do SharePoint e muito mais. Os membros de um grupo do Microsoft 365 só podem incluir usuários, incluindo usuários fora da sua organização.

Os grupos podem ser configurados para permitir que membros sejam atribuídos, selecionados manualmente ou que possam ser configurados para associação dinâmica. A associação dinâmica usa regras para adicionar e remover identidades automaticamente.