Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo descreve a arquitetura de segurança dos componentes do SQL Server habilitados pelo Azure Arc.

Para obter informações sobre o SQL Server habilitado pelo Azure Arc, examine Visão geral | SQL Server habilitado pelo Azure Arc.

Agente e extensão

Os componentes de software mais significativos para o SQL Server habilitado pelo Azure Arc são:

- Azure Connected Machine agente

- Extensão do Azure para SQL Server

O agente do Azure Connected Machine conecta servidores ao Azure. A Extensão Azure para SQL Server envia dados para Azure sobre SQL Server e recupera comandos de configuração de Azure por meio de um canal de comunicação Retransmissão do Azure para tomar medidas em uma instância de SQL Server. A extensão lida com ações de gerenciamento internas, como coleta de inventário, relatórios de uso e backups automáticos. Para execução de script personalizado em larga escala, o recurso Executar Comando de servidores habilitados pelo Azure Arc executa scripts diretamente na máquina host. Juntos, o agente e a extensão permitem que você gerencie suas instâncias e bancos de dados localizados em qualquer lugar fora do Azure. Uma instância do SQL Server com o agente e a extensão é habilitada pelo Azure Arc.

O agente e a extensão se conectam com segurança ao Azure para estabelecer canais de comunicação com os serviços do Azure gerenciados pela Microsoft. O agente pode se comunicar por meio de:

- Um servidor proxy HTTPS configurável no Azure Express Route

- Link Privado do Azure

- A Internet com ou sem um servidor proxy HTTPS

Execução de consulta em escala por meio do Comando Executar em servidores habilitados para Arc

Além dos recursos de coleta automática de dados da Extensão do Azure para SQL Server, você pode executar consultas T-SQL personalizadas em escala em instâncias de SQL Server habilitadas para Arc, utilizando o recurso Executar Comando nos servidores habilitados para Azure Arc. Essa funcionalidade é obtida por meio do provedor de recursos Microsoft.HybridCompute, não diretamente por meio da extensão SQL Server.

As principais considerações de segurança para operações em escala incluem:

- Requisitos de RBAC: usuários e entidades de serviço precisam de permissões apropriadas em recursos de servidor com Arc habilitado para executar operações de comando de execução.

- Execução de privilégios mínimos: Executa comando executa scripts como Sistema Local (Windows) ou root (Linux) no computador host. Isso concede acesso total ao sistema operacional e a todas as instâncias SQL Server em execução nele. Delimitamos cuidadosamente permissões de contas locais e autenticação no SQL Server em seus scripts para garantir privilégios mínimos.

- Trilhas de auditoria: todas as atividades de execução de comando são registradas em logs de atividade do Azure para auditoria de segurança e conformidade.

- Network security: os comandos são transmitidos com segurança por meio dos canais de comunicação Azure Arc existentes

Para obter detalhes, examine a documentação do agente do Connected Machine:

Para coleta de dados e relatórios, alguns dos serviços exigem a extensão AMA (Agente de Monitoramento do Azure). A extensão precisa estar conectada a um Azure Log Analytics. Os dois serviços que exigem a AMA são:

- Microsoft Defender para Nuvem

- Avaliação de melhores práticas do SQL Server

A Extensão do Azure para SQL Server permite que você descubra alterações de configuração no nível do host ou do sistema operacional (por exemplo, cluster de failover do Windows Server) para todas as instâncias do SQL Server em um nível granular. Por exemplo:

- Instâncias do motor do SQL Server em uma máquina host

- Bancos de dados em uma instância do SQL Server

- Grupos de disponibilidade

A Extensão do Azure para SQL Server permite que você gerencie, proteja e controle de forma centralizada as instâncias do SQL Server em qualquer lugar, coletando dados para tarefas como inventário, monitoramento e outras tarefas. Para obter uma lista completa dos dados coletados, consulte Coleta de dados e relatórios.

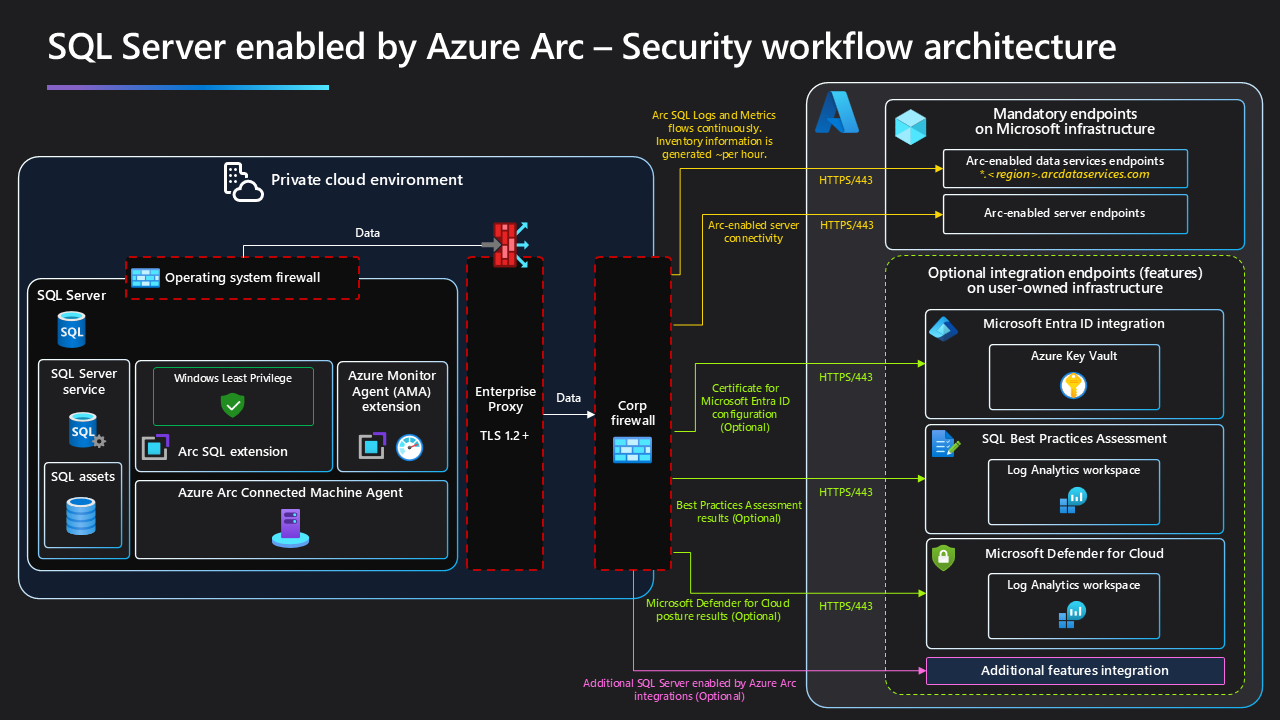

O diagrama a seguir ilustra a arquitetura do SQL Server habilitado para Azure Arc.

Observação

Para baixar esse diagrama de arquitetura em alta resolução, visite Jumpstart Gems.

Componentes

Uma instância do SQL Server habilitada pelo Azure Arc tem componentes e serviços integrados que são executados em seu servidor e ajudam a se conectar ao Azure. Além dos serviços do Agente, uma instância habilitada tem os componentes listados nesta seção.

Provedores de recursos

Um provedor de recursos (RP) expõe um conjunto de operações REST que habilitam a funcionalidade para um serviço específico do Azure por meio da API do ARM.

Para que a extensão do Azure para SQL Server funcione, registre os seguintes 2 RPs:

- RP

Microsoft.HybridCompute: gerencia o ciclo de vida dos servidores habilitados com Azure Arc, incluindo instalações de extensões, execução de comandos em máquinas conectadas e realiza outras tarefas de gerenciamento. - RP

Microsoft.AzureArcData: gerencia o ciclo de vida do SQL Server habilitado pelos recursos do Azure Arc com base no inventário e dados de uso que recebe da extensão do Azure para SQL Server.

Serviço de processamento de dados do Azure Arc

O DPS (Serviço de Processamento de Dados) do Azure Arc é um serviço do Azure que recebe os dados sobre o SQL Server fornecidos pela Extensão do Azure para SQL Server em um servidor conectado ao Arc. O DPS realiza as seguintes tarefas:

- Processa os dados de inventário enviados para o ponto de extremidade regional pela Extensão do Azure para SQL Server e atualiza os recursos SqlServerInstance adequadamente por meio da API do ARM e do RP Microsoft.AzureArcData.

- Processa os dados de uso enviados ao ponto de extremidade regional pela Extensão do Azure para SQL Server e envia as solicitações de cobrança para o serviço de comércio do Azure.

- Monitora os recursos de licença de núcleo físico do SQL Server criados pelo usuário no ARM e envia as solicitações de cobrança ao serviço de comércio do Azure com base no estado da licença.

O SQL Server habilitado pelo Azure Arc requer uma conexão de saída da Extensão do Azure para SQL Server no Agente para DPS (*.<region>.arcdataservices.com porta TCP 443). Para obter requisitos de comunicação específicos, consulte Conectar ao serviço de processamento de dados do Azure Arc.

Implantador

O Deployer inicializa a Extensão do Azure para SQL Server durante a instalação inicial e as atualizações de configuração.

Extensão do Azure para o Serviço do SQL Server

A Extensão do Azure para o Serviço do SQL Server é executada em segundo plano no servidor host. A configuração do serviço depende do sistema operacional:

Sistema operacional: Windows

- Nome do serviço: Serviço de Extensão do Microsoft SQL Server

- Nome de exibição: Serviço de Extensão do Microsoft SQL Server

- Executado como: sistema local

-

Local do log:

C:/ProgramData/GuestConfig/extension_logs/Microsoft.AzureData.WindowsAgent.SqlServer

Sistema Operacional: Linux

- Nome do serviço: SqlServerExtension

- Nome de exibição: Serviço de Extensão do Azure SQL Server

- Executado como: Root

-

Local do log:

/var/lib/GuestConfig/extension_logs/Microsoft.AzureData.LinuxAgent.SqlServer-<Version>/

Funcionalidade

Uma instância do SQL Server habilitada pelo Azure Arc executa as seguintes tarefas:

Inventariar todas as instâncias, bancos de dados e grupos de disponibilidade do SQL Server

A cada hora, o serviço de Extensão do Azure para SQL Server carrega um inventário para o Serviço de Processamento de Dados. O inventário inclui instâncias do SQL Server, grupos de disponibilidade Always On e metadados de banco de dados.

Uso de upload

A cada 12 horas, o serviço de Extensão do Azure para SQL Server carrega dados relacionados ao uso para o Serviço de Processamento de Dados.

Segurança de servidor habilitada para Arc

Para obter informações específicas sobre como instalar, gerenciar e configurar servidores habilitados para Azure Arc, examine Visão geral da segurança de servidores habilitados para Arc.

SQL Server habilitado pela segurança do Azure Arc

Extensão do Azure para componentes do SQL Server

A extensão do Azure para SQL Server consiste em dois componentes principais, o Implantador e o Serviço de Extensão.

O Implantador

O Implantador inicializa a extensão durante a instalação inicial e à medida que novas instâncias do SQL Server são instaladas ou os recursos são habilitados/desabilitados. Durante a instalação, atualização ou desinstalação, o agente do Arc em execução no servidor host executa o Implantador para executar determinadas ações:

- Instalar

- Habilitar

- Atualizar

- Desabilitar

- Desinstalar

O Implantador é executado no contexto do serviço de agente do Azure Connected Machine e, portanto, é executado como Local System.

O serviço de extensão

O Serviço de Extensão coleta metadados de inventário e banco de dados (somente Windows) e os carrega no Azure a cada hora. Ele é executado como Local System no Windows ou root no Linux. O Serviço de Extensão fornece vários recursos como parte do serviço SQL Server habilitado para Arc.

Executar com privilégios mínimos

Você pode configurar o Serviço de Extensão para ser executado com privilégios mínimos. Para obter detalhes sobre como configurar o modo de privilégio mínimo, examine Habilitar privilégios mínimos.

Quando configurado para privilégios mínimos, o Serviço de Extensão é executado como a conta de serviço NT Service\SQLServerExtension.

A conta NT Service\SQLServerExtension é uma conta de serviço local do Windows:

- Criada e gerenciada pela Extensão do Azure para Implantador do SQL Server quando a opção de privilégios mínimos está habilitada.

- Recebe as permissões e privilégios mínimos necessários para executar a extensão do Azure para o serviço SQL Server no sistema operacional Windows. Só tem acesso a pastas e diretórios usados para leitura e armazenamento da configuração ou para escrita de logs.

- É concedida permissão para se conectar e fazer consultas no SQL Server com um novo login criado especificamente para a conta de serviço da Extensão do Azure para SQL Server, que possui as permissões mínimas necessárias. As permissões mínimas dependem dos recursos habilitados.

- Atualizada quando as permissões não são mais necessárias. Por exemplo, as permissões são revogadas quando você desabilita um recurso, desabilita a configuração de privilégios mínimos ou desinstala a extensão do Azure para SQL Server. A revogação garante que nenhuma permissão permaneça depois que não forem mais necessárias.

Para obter uma lista completa de permissões, consulte Configurar contas de serviço e permissões do Windows.

Extensão para comunicação em nuvem

O SQL Server habilitado para Arc requer conexão de saída com o Serviço de Processamento de Dados do Azure Arc.

Cada servidor virtual ou físico precisa se comunicar com o Azure. Especificamente, eles precisam de conectividade para:

- URL:

*.<region>.arcdataservices.com- Para regiões do governo dos EUA na Virgínia, use

*.<region>.arcdataservices.azure.us.

- Para regiões do governo dos EUA na Virgínia, use

- Porta: 443

- Direção: saída

- Provedor de autenticação: Microsoft Entra ID.

Para obter o segmento de região de um endpoint regional, remova todos os espaços do nome da região do Azure. Por exemplo, região Leste dos EUA 2, o nome da região é eastus2.

Por exemplo: *.<region>.arcdataservices.com deve estar *.eastus2.arcdataservices.com na região Leste dos EUA 2.

Para obter uma lista de regiões com suporte, examine Regiões do Azure com suporte.

Para ver uma lista de todas as regiões, execute este comando:

az account list-locations -o table

Ingestão de log para coleta de dados personalizada

Ao implementar soluções de coleta de dados personalizadas que enviam resultados de consulta SQL para logs de Azure Monitor, os pré-requisitos adicionais de segurança e rede se aplicam:

- Pontos de extremidade de coleta de dados (DCE): requer conectividade de rede com

*.ingest.monitor.azure.compontos de extremidade - Data Collection Rules (DCR): controlar quais dados podem ser ingeridos e onde eles são armazenados nos workspaces do Log Analytics

-

Requisitos de RBAC: entidades de serviço ou identidades gerenciadas precisam de permissões apropriadas em:

- Workspace de Log Analytics de destino

- Recursos de endpoint de coleta de dados

- Recursos da Regra de Coleta de Dados

- Segurança de tabelas personalizadas: dados gravados em tabelas personalizadas do Log Analytics herdam os controles de acesso da área de trabalho e as políticas de retenção

Aspectos de segurança no nível da funcionalidade

Os diferentes recursos e serviços têm aspectos específicos de configuração de segurança. Esta seção discute os aspectos de segurança dos seguintes recursos:

- Atividade de auditoria

- Práticas recomendadas de avaliação

- Backups automáticos

- Microsoft Defender para Nuvem

- Atualizações automáticas

- Monitor

- Microsoft Entra ID

- Microsoft Purview

Atividade de auditoria

Você pode acessar os logs de atividades no menu de serviço do SQL Server habilitado pelo recurso do Azure Arc no portal do Azure. O log de atividades captura informações de auditoria e histórico de alterações para recursos do SQL Server habilitados para Arc no Azure Resource Manager. Para obter detalhes, revise Usar logs de atividade com o SQL Server habilitado pelo Azure Arc.

Práticas recomendadas de avaliação

A avaliação de práticas recomendadas tem os seguintes requisitos:

Verifique se instância do SQL Server baseada no Windows está conectada ao Azure. Siga as instruções em Conectar automaticamente seu SQL Server ao Azure Arc.

Observação

Atualmente, a avaliação de práticas recomendadas está limitada ao SQL Server em execução em computadores Windows. A avaliação não se aplica ao SQL Server em computadores Linux no momento.

Se o servidor hospeda uma única instância do SQL Server, verifique se a versão da Extensão do Azure para SQL Server (

WindowsAgent.SqlServer) é 1.1.2202.47 ou superior.Se o servidor hospeda múltiplas instâncias do SQL Server, verifique se a versão da Extensão do Azure para SQL Server (

WindowsAgent.SqlServer) é 1.1.2231.59 ou superior.Para verificar a versão da Extensão do Azure para SQL Server e atualizar para a mais recente, revise Atualizar extensões.

Se o servidor hospedar uma instância nomeada do SQL Server, o serviço SQL Server Browser deverá estar em execução.

Um workspace do Log Analytics precisa estar na mesma assinatura que o recurso SQL Server habilitado para Azure Arc.

O usuário que configura práticas recomendadas de avaliação do SQL Server precisa ter as permissões a seguir:

- Função de Colaborador do Log Analytics no grupo de recursos ou na assinatura do workspace do Log Analytics.

- Função de Administrador de Recursos de Máquina Conectada do Azure no grupo de recursos ou na assinatura da instância do SQL Server habilitado para Arc.

- Função de Contribuidor de Monitoramento no grupo de recursos ou na assinatura do workspace do Log Analytics e no grupo de recursos ou na assinatura da máquina habilitada para Azure Arc.

Os usuários atribuídos a funções internas, como Colaborador ou Proprietário têm as permissões necessárias. Para obter mais informações, revise Atribuir funções do Azure usando o portal do Azure.

As permissões mínimas necessárias para acessar ou ler o relatório de avaliação são:

- Função de leitor no grupo de recursos ou assinatura do recurso do SQL Server - Azure Arc.

- Leitor de análise de logs.

- Leitor de monitoramento no grupo de recursos ou na assinatura do espaço de trabalho do Log Analytics.

Aqui estão mais requisitos para acessar ou ler o relatório de avaliação:

Para todas as instâncias do SQL Server executando na máquina, o logon interno do SQL Server NT AUTHORITY\SYSTEM deve ser membro da função de servidor sysadmin.

Se o seu firewall ou servidor proxy restringir a conectividade de saída, verifique se ele permite o Azure Arc pela porta TCP 443 para essas URLs:

global.handler.control.monitor.azure.com*.handler.control.monitor.azure.com<log-analytics-workspace-id>.ods.opinsights.azure.com*.ingest.monitor.azure.com

A instância do SQL Server precisa habilitar o TCP/IP.

A avaliação de melhores práticas do SQL Server usa o AMA (Agente do Azure Monitor) para coletar e analisar dados de instâncias do SQL Server. Se você tiver o AMA instalado em suas instâncias do SQL Server antes de habilitar a avaliação de práticas recomendadas, a avaliação usará as mesmas configurações de agente e proxy do AMA. Você não precisa fazer mais nada.

Se você não tiver o AMA instalado em suas instâncias do SQL Server, a avaliação de práticas recomendadas o instalará para você. A avaliação de práticas recomendadas não define as configurações de proxy para AMA automaticamente. É necessário reimplantar o AMA com as configurações de proxy almejadas.

Para obter mais informações a respeito da rede AMA e configurações do proxy, revise Configuração de proxy.

Se você usar a política do Azure Configurar servidores habilitados para Arc com a extensão SQL Server instalada para habilitar ou desabilitar a avaliação de práticas recomendadas de SQL para habilitar a avaliação em escala, será necessário criar uma atribuição da política do Azure. Sua assinatura requer a atribuição de função Colaborador da Política de Recursos para o escopo que você está visando. O escopo pode ser assinatura ou grupo de recursos.

Se você planejar criar uma nova identidade gerenciada atribuída ao usuário, também precisará da atribuição de função de Administrador de Acesso de Usuário na assinatura.

Para mais informações, examine Configurar a avaliação de práticas recomendadas do SQL: SQL Server habilitado pelo Azure Arc.

Backups automáticos

A extensão do Azure para SQL Server pode fazer backup automático de bancos de dados do sistema e do usuário em uma instância do SQL Server habilitada pelo Azure Arc. O serviço de backup na Extensão do Azure para SQL Server usa a conta NT AUTHORITY\SYSTEM para executar os backups. Caso esteja operando o SQL Server habilitado pelo Azure Arc com menos privilégios, uma conta local do Windows - NT Service\SQLServerExtension executará o backup.

Se você estiver usando a extensão do Azure para SQL Server versão 1.1.2504.99 ou posterior, as permissões necessárias serão concedidas automaticamente ao NT AUTHORITY\SYSTEM. Você não precisa atribuir permissões manualmente.

Se você não estiver usando a configuração de privilégios mínimos, o logon interno do SQL Server NT AUTHORITY\SYSTEM deverá ser membro de:

- Função de servidor

dbcreatorno nível do servidor - Função

db_backupoperatoremmaster,model,msdbe cada banco de dados de usuário - excetotempdb.

Os backups automatizados estão desabilitados por padrão. Depois que os backups automatizados forem configurados, o serviço extensão do Azure para SQL Server iniciará um backup no local de backup padrão. Os backups são nativos do SQL Server, o que significa que todo o histórico de backups está disponível nas tabelas relacionadas ao backup no banco de dados msdb.

Microsoft Defender para Nuvem

O Microsoft Defender para Nuvem requer que o Agente do Azure Monitor seja configurado no servidor habilitado para Arc.

Para obter detalhes, examine Microsoft Defender para Nuvem.

Atualizações automáticas

As atualizações automáticas substituem todas as configurações de atualização pré-configuradas ou baseadas em políticas do Microsoft Update definidas no servidor habilitado para Arc.

- Somente as atualizações do Windows e do SQL Server marcadas como Importantes ou Críticas são instaladas. Outras atualizações do SQL Server, como service packs e atualizações cumulativas, ou outras atualizações que não estão marcadas como Importantes ou Críticas, precisam ser instaladas manualmente ou de outras maneiras. Para obter mais informações sobre o sistema de classificação de atualizações de segurança, consulte Sistema de classificação de gravidade de atualizações de segurança (microsoft.com)

- Funciona no nível do sistema operacional do host e se aplica a todas as instâncias do SQL Server instaladas

- Atualmente, ela só funciona em hosts do Windows. Ela configura o Windows Update/Microsoft Update, que é o serviço que, em última análise, atualiza as instâncias do SQL Server.

Para obter mais detalhes, revise Configurar atualizações automáticas para instâncias do SQL Server habilitadas para Azure Arc.

Monitoramento

Você pode monitorar o SQL Server habilitado pelo Azure Arc com um painel de desempenho no portal do Azure. Métricas de desempenho são coletadas automaticamente de conjuntos de dados da Visão de Gerenciamento Dinâmico (DMV) em instâncias elegíveis do SQL Server, habilitadas pelo Azure Arc, e enviadas ao pipeline de telemetria do Azure para processamento em quase tempo real. O monitoramento é automático, desde que todos os pré-requisitos sejam atendidos.

Os pré-requisitos incluem:

- O servidor tem conectividade para

telemetry.<region>.arcdataservices.com. Para obter mais informações, consulte Requisitos de rede. - O tipo de licença na instância do SQL Server é definido como

License with Software AssuranceouPay-as-you-go.

Para exibir o painel de desempenho no portal do Azure, você deve receber uma função do Azure com a ação Microsoft.AzureArcData/sqlServerInstances/getTelemetry/ atribuída. Por conveniência, você pode usar a função interna Administrador de Banco de Dados Híbrido do Azure - Função de Serviço Somente Leitura, que inclui essa ação. Para obter mais informações, consulte Saiba mais sobre as funções internas do Azure.

Detalhes sobre o recurso do painel de desempenho, incluindo como habilitar/desabilitar a coleta de dados e os dados coletados para esse recurso, podem ser encontrados em Monitorar no portal do Azure.

Microsoft Entra ID

O Microsoft Entra ID é um serviço de gerenciamento de identidades e acesso baseado em nuvem para permitir aos funcionários acessar recursos externos. A autenticação do Microsoft Entra fornece segurança muito maior em relação à autenticação tradicional baseada em nome de usuário e senha. O SQL Server habilitado pelo Azure Arc utiliza o Microsoft Entra ID para autenticação – introduzido no SQL Server 2022 (16.x). Isso fornece uma solução centralizada de gerenciamento de identidades e acesso para o SQL Server.

O SQL Server habilitado pelo Azure Arc armazena o certificado para o Microsoft Entra ID no Azure Key Vault. Para obter detalhes, analise:

Automação e identidade para operações em escala

Para operações automatizadas em escala que usam o Comando Executar e a API de Ingestão de Logs, implemente estas práticas recomendadas de segurança de identidade:

- Prefer identidades gerenciadas: use identidades gerenciadas atribuídas pelo sistema ou atribuídas pelo usuário para os Runbooks do Automação do Azure em vez de credenciais de entidade de serviço

- Secure credential storage: Se estiver usando entidades de serviço, armazene credenciais em Azure Key Vault e referencie-as de soluções de automação

-

Minimum role assignments: conceda apenas as atribuições de função Azure necessárias:

- Permissões em recursos de servidor habilitados para Arc para execução de comandos

- Log Analytics funções de colaborador de workspace ou colaborador de dados para ingestão de log

- Permissões de leitor em recursos de regra de coleta de dados e ponto de extremidade de coleta de dados

- Rotação de credenciais: implementar agendamentos regulares de rotação para segredos e certificados dos principais de serviço

Para configurar o Microsoft Entra ID, siga as instruções em Tutorial: Configurar a autenticação do Microsoft Entra para SQL Server.

Microsoft Purview

Principais requisitos para usar o Purview:

- Uma conta do Azure com uma assinatura ativa.

- Uma conta do Microsoft Purview ativa.

- Permissões de Administrador de Fonte de Dados e de Leitor de Dados para registrar uma fonte e gerenciá-la no portal de governança do Microsoft Purview. Confira Controle de acesso no portal de governança do Microsoft Purview para conhecer detalhes.

- O runtime de integração auto-hospedada mais recente. Para saber mais, confira Criar e gerenciar um runtime de integração auto-hospedada.

- Para o RBAC do Azure, você precisa ter o Microsoft Entra ID e o Azure Key Vault habilitados.

Gerenciamento remoto e execução de script

O Azure Arc dá suporte a cenários de gerenciamento remoto que incluem a execução de script em servidores habilitados para Arc por meio do Run Command. O Comando de Execução permite executar scripts com segurança em computadores conectados sem acesso direto a RDP ou SSH, usando o agente do Computador Conectado como o caminho do plano de controle.

Scripts executados por meio do Run Command em um contexto altamente privilegiado (Sistema Local no Windows ou root no Linux). Trate essa funcionalidade como acesso de administrador remoto e governe firmemente a autorização para evitar a elevação de privilégios não intencional.

Práticas recomendadas

Implemente as seguintes configurações para respeitar as práticas recomendadas atuais para proteger instâncias do SQL Server habilitadas pelo Azure Arc:

- Habilite o modo de privilégio mínimo.

- Execute a Avaliação de práticas recomendadas de SQL. Revise a avaliação e aplique as recomendações.

- Habilite a autenticação do Microsoft Entra.

- Habilite o Microsoft Defender para nuvem e resolva os problemas apontados pelo Defender para SQL.

- Não habilite a autenticação SQL. Ela está desabilitada por padrão. Revise melhores práticas de segurança do SQL Server.

- Restrinja a execução remota de script usando o comando Azure Run com RBAC do Azure com privilégios mínimos. Além disso, bloqueie o comando Executar no servidor habilitado para Arc, se você não precisar dele.

-

Operações seguras em escala: ao usar o Run Command para execução de script personalizado, use contas locais com privilégios mínimos e permissões SQL, restrinja o acesso à Regra de Coleta de Dados e ao Ponto de Extremidade de Coleta de Dados por meio do RBAC e habilite o monitoramento e alertas em tabelas de Log Analytics personalizadas que contêm resultados do SQL. Verifique se os pontos de extremidade de rede, como

*.ingest.monitor.azure.com, são acessíveis para fluxos de trabalho de ingestão de dados.

Conteúdo relacionado

- Conceitos básicos de segurança do Azure

- Visão geral de segurança dos servidores habilitados para o Azure Arc

- Servidor habilitado para Azure Arc Executar Comando

- Tutorial: enviar dados para logs de Azure Monitor com a API de ingestão de logs

- Regras de coleta de dados do Azure Monitor

- Automação do Azure Runbooks

- Overview | SQL Server habilitado pelo Azure Arc