Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Utilize Microsoft Intune para implementar e configurar o Defender para Endpoint em dispositivos Android. Intune processa a implementação de aplicações e a entrega de políticas. Depois de integrado, Microsoft Defender fornece proteção contra ameaças para dispositivos móveis no dispositivo. No Android, a inclusão é orientada por aplicações: um dispositivo é considerado integrado quando o utilizador abre a aplicação Defender e conclui a configuração. Este artigo aborda a adição da aplicação do Managed Google Play, a atribuição e verificação da implementação, a criação de políticas de configuração de aplicações, a configuração de VPN sempre ativada e, opcionalmente, a ativação de baixo toque.

Dica

Também pode utilizar Intune para implementar o Defender para Endpoint em dispositivos Android que não estão inscritos no Intune gestão de dispositivos móveis (MDM). Este método inclui dispositivos e dispositivos não geridos inscritos com outra MDM através da utilização de Intune gestão de aplicações móveis (MAM). Para obter mais informações, veja Configurar Microsoft Defender para Ponto de Extremidade sinais de risco na política de proteção de aplicações (MAM).

Pré-requisitos

Licenças: Atribua aos utilizadores uma licença Intune e uma licença do Defender para Endpoint. Para obter detalhes de licenciamento, veja Microsoft Defender para Ponto de Extremidade requisitos de licenciamento.

Inscrição: Inscreva dispositivos no Intune utilizando um dos seguintes tipos de inscrição do Android Enterprise:

- Dispositivos pessoais com um perfil de trabalho

- Dispositivos pertencentes à empresa com um perfil de trabalho

- Inscrição de dispositivos de utilizador totalmente geridos pertencentes à empresa

Importante

A gestão do administrador de dispositivos Android (DA) foi preterida e já não está disponível para dispositivos com acesso ao Google Mobile Services (GMS). Se utilizar atualmente a gestão de DA, recomendamos que mude para outra opção de gestão do Android. A documentação de suporte e ajuda permanece disponível para alguns dispositivos Android 15 e anteriores sem GMS. Para obter mais informações, veja Terminar o suporte para administradores de dispositivos Android em dispositivos GMS.

Versão do SO Android: Para obter as versões suportadas do SO, veja Requisitos de sistema do Defender para Endpoint no Android.

Managed Google Play: Antes de poder adicionar e atribuir aplicações para dispositivos Android Enterprise, ligue o seu inquilino Intune ao Managed Google Play.

ligação Intune–Defender: ative a ligação serviço a serviço Intune com o Defender para Endpoint. Sem ele, a inclusão de status, os sinais de risco do dispositivo e a visibilidade EDR no Intune não estão disponíveis. Para obter mais informações, veja Configurar Microsoft Defender para Ponto de Extremidade com Intune e Integrar Dispositivos.

Implementar o Defender para Endpoint no Android

Adicionar a aplicação a partir do Managed Google Play

Para adicionar a aplicação Defender para Endpoint à sua Google Play Store Gerida e disponibilizá-la no Intune:

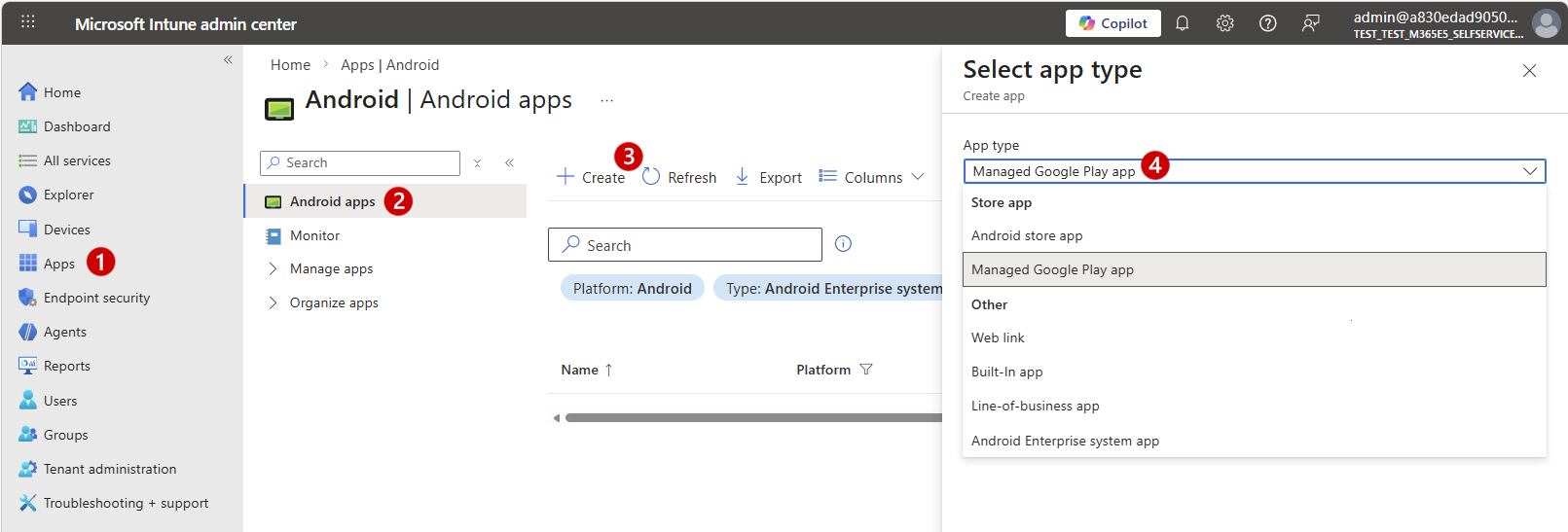

No Microsoft Intune centro de administração, aceda a Aplicações (1) e, em seguida, selecione o mosaico Android para abrir a página de aplicações Android (2). Selecione Criar (3) e, em Tipo de aplicação, selecione Aplicação Google Play Gerida (4) e, em seguida, selecione Selecionar.

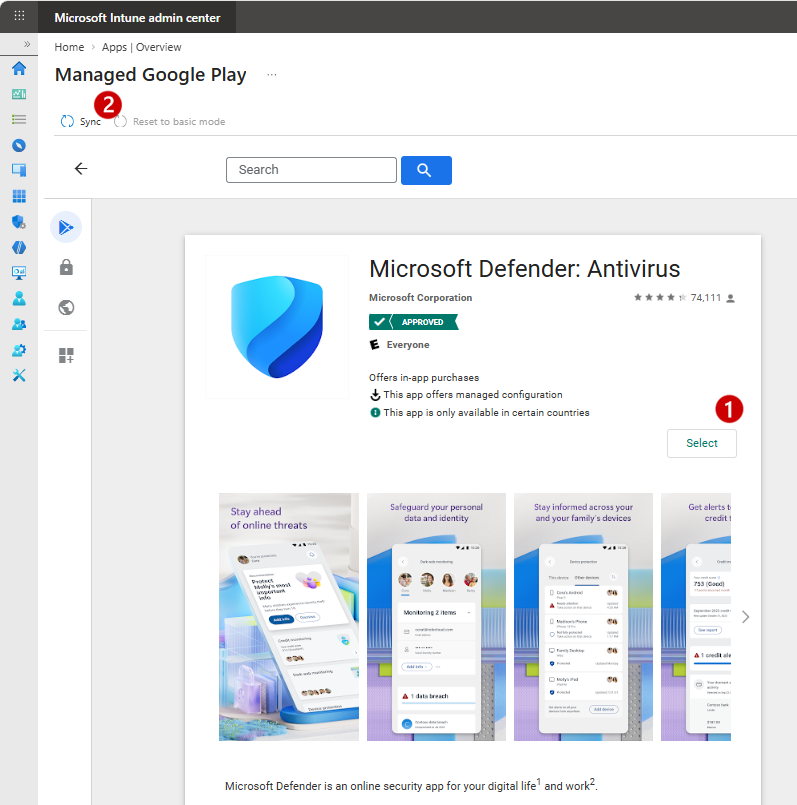

Na página Managed Google Play , procure

Microsoft Defender. Selecione Defender: Antivírus nos resultados da pesquisa, que é o nome da aplicação Defender para Endpoint na Google Play Store Gerida.Na página de aplicações, reveja os detalhes da aplicação e, em seguida, selecione Selecionar (1), seguido de Sincronizar (2) para sincronizar a aplicação com Intune.

A sincronização é concluída dentro de alguns minutos.

Após a conclusão da sincronização, regresse ao centro de administração do Intune e, no ecrã de aplicações Android, selecione Atualizar. Microsoft Defender: o antivírus deverá agora aparecer na lista de aplicações.

Mantenha-se na página de aplicações Android para o seguinte procedimento.

Atribuir a aplicação

Atribua a aplicação como uma aplicação necessária para que seja instalada automaticamente no perfil de trabalho durante a sincronização do dispositivo seguinte através da aplicação Portal da Empresa.

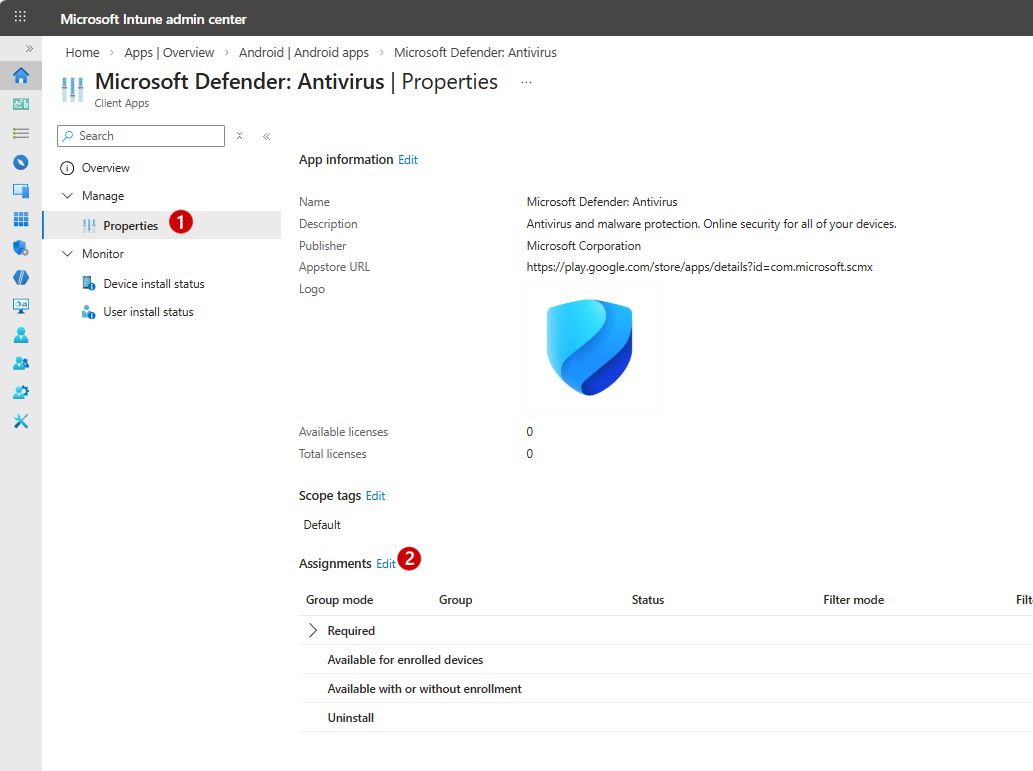

Na página aplicações Android do centro de administração do Intune, selecione Microsoft Defender: Antivírus na lista de aplicações. Aceda a Propriedades (1) e, para Atribuições, selecione Editar (2).

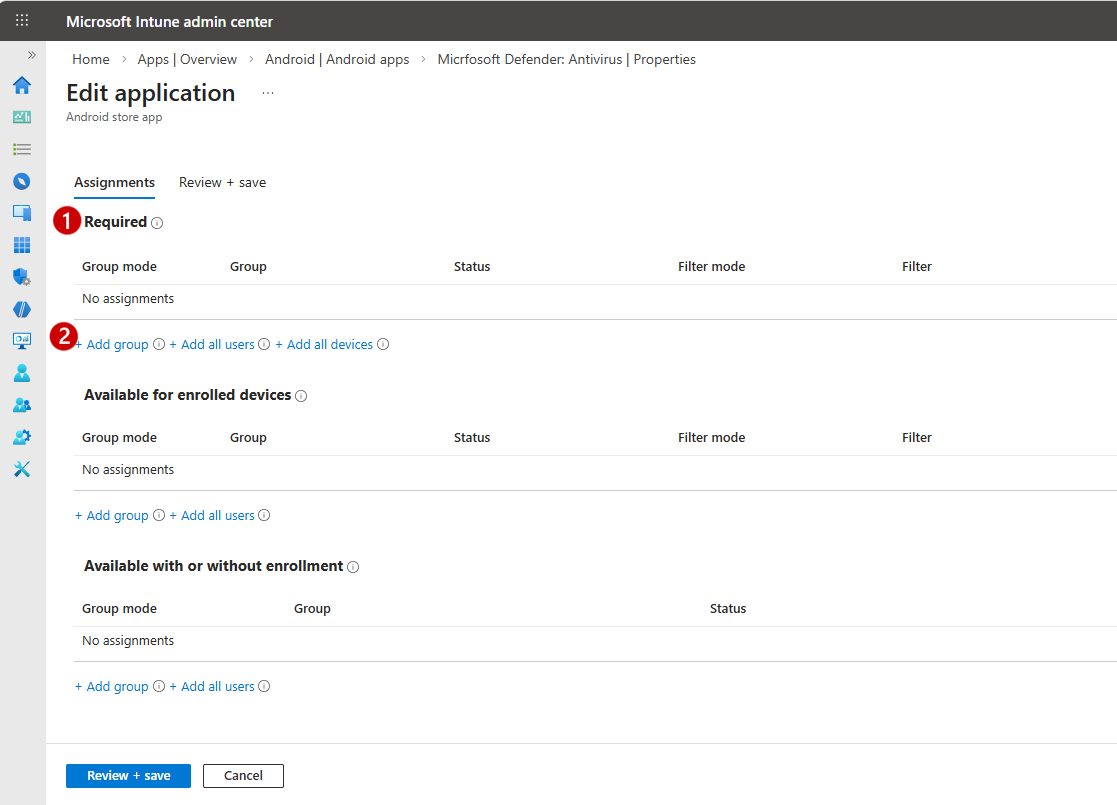

No painel Editar aplicação , aceda à secção Necessário (1) e selecione Adicionar grupo para abrir o painel Selecionar grupos .

No painel Selecionar grupos , selecione os grupos que pretende receber esta aplicação e, em seguida, selecione Selecionar.

Novamente no painel Editar aplicação , selecione Rever + Guardar na parte inferior do painel e, em seguida, selecione Guardar para consolidar a atribuição.

Verificar a implementação

Depois de guardar a atribuição, pode confirmar a instalação status para dispositivos visados antes de continuar com a configuração.

Na página aplicações Android do centro de administração do Intune, selecione Microsoft Defender: Antivírus na lista de aplicações. Na página da aplicação predefinida, Descrição geral, Intune apresenta mosaicos de gráficos que fornecem um rollup de status de instalação.

Para identificar se um dispositivo específico instalou a aplicação, selecione Instalação do dispositivo status ou selecione o mosaico Status dispositivo. Intune apresenta uma lista de dispositivos visados com mais detalhes.

Confirme que os dispositivos de destino mostram um estado de instalação com êxito antes de continuar.

Configurar o Defender para Endpoint no Android

Depois de implementar a aplicação, utilize Intune políticas para configurar o Defender para Endpoint em dispositivos Android. A configuração envolve a criação de uma política de configuração de aplicações para conceder permissões de aplicação e um perfil de configuração de dispositivos para configurar a VPN sempre ativada para proteção Web. Para configurações de funcionalidades opcionais específicas do Defender, como proteção de rede e controlos de privacidade, veja Configurar Microsoft Defender para Ponto de Extremidade em funcionalidades do Android na documentação do Defender.

Configurar as permissões da aplicação e as definições de inclusão

Crie uma política de configuração de aplicações para conceder ao Defender as permissões necessárias no dispositivo e, opcionalmente, ative a integração de baixo toque para reduzir os passos que os utilizadores completam durante a primeira iniciação.

No Microsoft Intune centro de administração, aceda a Aplicações, expanda Aplicações geridas e selecione Configuração>Criar>dispositivos geridos.

Na página Informações básicas, especifique os seguintes detalhes:

- Nome: introduza um nome descritivo, como Defender para Ponto Final.

- Plataforma: Android Enterprise

-

Tipo de perfil: selecione o tipo que corresponde à inscrição de dispositivos:

- Apenas Perfil de Trabalho Pessoal

- Apenas perfil de trabalho totalmente gerido, dedicado e pertencente à empresa

- Aplicação de destino: selecione Microsoft Defender: Antivírus, selecione OK e, em seguida, selecione Seguinte.

Na página Definições , deixe o formato Definições de configuração no formato predefinido por agora. Em Permissões, selecione Adicionar. Na lista Adicionar permissões , selecione as permissões da aplicação disponíveis e, em seguida, selecione OK.

O Defender para Endpoint recomenda a concessão das seguintes permissões durante a implementação:

Permissão Estado recomendado Por que isso importa Acesso à localização (tudo bem) Concessão automática Necessário para proteção Web e Proteção de Rede. Sem ele, o Defender só pode proteger contra certificados não autorizados; Wi-Fi deteção de ameaças não está disponível. Os utilizadores também têm de selecionar Permitir todo o tempo durante a integração para cobertura total Wi-Fi ameaças. POST_NOTIFICATIONS Concessão automática Necessário para que os alertas de ameaças cheguem ao utilizador. Veja a nota relativa às limitações da versão do SO e do tipo de inscrição. Depois de adicionar as permissões, utilize a lista pendente Estado de permissão para definir o comportamento pretendido para cada um:

- Pedido: Prompts o utilizador a aceitar ou negar.

- Concessão automática: aprova automaticamente sem notificar o utilizador.

- Negação automática: nega automaticamente sem notificar o utilizador.

Observação

No Android 12 e posterior, a concessão automática não é suportada para determinadas permissões no perfil de trabalho da empresa e em dispositivos dedicados. Para obter detalhes, veja Adicionar políticas de configuração de aplicações para dispositivos Android Enterprise geridos.

(Opcional) Ativar a integração de baixo toque.

A integração com pouco toque está desativada por predefinição. Sem isso, os utilizadores que abrirem o Defender para Endpoint pela primeira vez têm de introduzir as credenciais da conta profissional e percorrer manualmente o assistente de configuração da aplicação. No modo de integração de baixo toque, a política pré-preenche a identidade do utilizador (UPN), para que os utilizadores não precisem de escrever as respetivas credenciais de início de sessão durante a primeira iniciação. Quando combinado com o perfil VPN sempre ativado abordado na secção seguinte, isto minimiza os pedidos e passos que os utilizadores encontram durante a integração.

A integração de baixo toque pode ser útil para implementações pertencentes à empresa e totalmente geridas, onde quer reduzir o atrito do utilizador. Para dispositivos de perfil de trabalho pessoais, em que os utilizadores podem esperar uma participação mais ativa na configuração da aplicação, o fluxo padrão pode ser mais adequado. Se ignorar este passo, a política funciona como uma política apenas de permissões e os utilizadores completam a integração através do fluxo padrão.

Observação

Ao contrário do iOS (supervisionado) e do Windows, o Android não suporta a inclusão totalmente silenciosa ou sem toque. O modelo de permissão do Android requer o consentimento explícito do utilizador para determinadas permissões, pelo que é sempre necessário algum grau de interação do utilizador durante a primeira iniciação. A integração de baixo toque é a opção mais próxima disponível para minimizar essa interação.

Para ativar a integração de baixo toque, na página Definições , defina o formato de definições de configuração como Utilizar estruturador de configuração, selecione Adicionar e, em seguida, configure as seguintes chaves:

Chave Tipo do valor Valor de configuração Integração de toque baixo Número inteiro 1UPN do Utilizador Variável User Principal Name (UPN)Selecione ambas as chaves na lista e selecione OK e, em seguida, defina o Tipo de valor e o valor de Configuração para cada uma, conforme mostrado na tabela.

Na página Atribuições, atribua esta política aos mesmos grupos de utilizadores que utilizou ao implementar a aplicação Microsoft Defender: Antivírus.

Em Rever + criar, confirme as suas escolhas e, em seguida, selecione Criar.

Configurar a VPN sempre ativada

Utilize um perfil de configuração de dispositivos para fornecer o túnel de proteção Web do Defender aos dispositivos inscritos através de Intune política, para que os utilizadores não precisem de configurar manualmente uma VPN durante a integração.

No Microsoft Intune centro de administração, aceda a Dispositivos (1), expanda Gerir dispositivos e selecione Configuração (2). No separador Políticas (3), selecione Criar (4) >Nova Política. No painel Criar um perfil , defina Plataforma como Android Enterprise e Tipo de perfil como Modelos (5) e, em seguida, selecione Restrições de dispositivos (6) para um dos seguintes tipos de modelo, com base no tipo de inscrição de dispositivos:

- Perfil de Trabalho Totalmente Gerido, Dedicado e Corporate-Owned

- Perfil de Trabalho de Propriedade Pessoal

Em seguida, selecione Criar para abrir o fluxo de trabalho configuração da política Restrições de dispositivos.

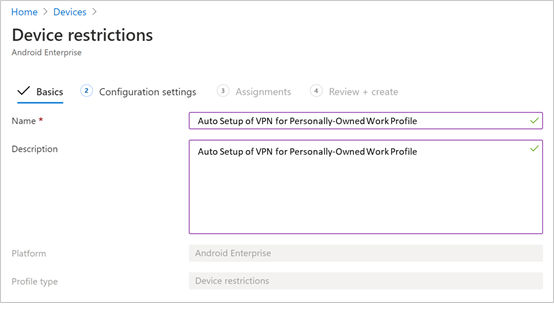

Na página Informações básicas , forneça um Nome e uma Descrição para identificar exclusivamente o perfil de configuração.

Para definições de Configuração, expanda Conectividade e, em seguida, configure a VPN:

Ative a VPN Always-on (nível do perfil de trabalho). Configure um cliente VPN no perfil de trabalho para ligar e voltar a ligar automaticamente à VPN sempre que possível. Apenas um cliente VPN pode ser configurado para VPN sempre ativada num determinado dispositivo, por isso, certifique-se de que não implementa mais do que uma política de VPN sempre ativada num dispositivo.

Utilize a lista pendente cliente VPN para selecionar Personalizado. Neste caso, a VPN personalizada é a VPN do Defender para Ponto Final, que fornece Proteção Web.

Observação

A aplicação Defender para Endpoint tem de ser instalada no dispositivo do utilizador para que a configuração automática da VPN ocorra.

Para o ID do Pacote, especifique o ID da aplicação Microsoft Defender: Antivírus da Google Play Store Gerida. Para o URL da aplicação Microsoft Defender, o ID do pacote é

com.microsoft.scmx.Defina o Modo de bloqueio como Não configurado, que é a predefinição.

Na página Atribuições , selecione o grupo de utilizadores ao qual pretende atribuir este perfil de configuração de dispositivo. Selecione Selecionar grupos a incluir, selecione o grupo aplicável e, em seguida, selecione Seguinte.

Normalmente, o grupo a selecionar é o mesmo grupo ao qual atribui a aplicação Defender para Endpoint Para Android.

Na página Rever + Criar , reveja as suas definições e, em seguida, selecione Criar.

Integração completa do dispositivo

Depois de emitir políticas para dispositivos, os utilizadores concluirão a integração a partir do dispositivo. Em dispositivos pessoais com um perfil de trabalho, o Defender aparece no perfil de trabalho. Em dispositivos totalmente geridos pela empresa, o Defender aparece no perfil de dispositivo único.

Os utilizadores abrem a aplicação Defender para Endpoint e aceitam as permissões para concluir a integração.

Dica

Instrua os utilizadores a selecionar Permitir o tempo todo quando lhe for pedido para aceder à localização durante a configuração da aplicação. Esta opção permite a deteção completa de ameaças Wi-Fi através da Proteção de Rede. Se os utilizadores selecionarem Ao utilizar a aplicação ou negarem a permissão, o Defender ainda pode proteger contra certificados não autorizados, mas não consegue detetar ameaças em redes de Wi-Fi abertas ou suspeitas. Não existe nenhuma configuração de administrador que imponha esta escolha; requer o consentimento do utilizador ao nível do SO.

Verificar a inclusão de status

Depois de os utilizadores concluirem a integração, confirme que os dispositivos comunicam com êxito.

Para verificar a partir do centro de administração do Intune:

- Aceda aDeteção e resposta do Ponto final de segurança> do Ponto final.

- Selecione o separador Estado da Inclusão do EDR e reveja a status de inclusão para os seus dispositivos Android. Os dispositivos que são integrados com êxito mostram uma status de integrados com êxito.

Para verificar a partir do portal do Defender:

- No portal Microsoft Defender, aceda a Pontos FinaisInventário de dispositivos> e confirme que os seus dispositivos Android aparecem aí.

Para obter mais detalhes sobre como utilizar Intune para monitorizar a inclusão de status em várias plataformas, veja Monitorizar status de inclusão de dispositivos.

Se os dispositivos não aparecerem como esperado, marcar para as seguintes condições:

- Aplicação não instalada: confirme se a política de configuração da aplicação e a atribuição de aplicações foram implementadas com êxito através dos passos em Verificar implementação.

- O utilizador não concluiu a integração: o dispositivo só aparece quando o utilizador abre a aplicação e conclui a configuração.

- conector Intune-Defender inativo: verifique se a ligação serviço a serviço está ativada. Veja Configurar Microsoft Defender para Ponto de Extremidade com Intune.

- Erros de início de sessão ou permissão: veja Resolver problemas no Microsoft Defender para Ponto de Extremidade no Android para obter soluções para erros comuns de inclusão.

Próximas etapas

- Configurar Microsoft Defender para Ponto de Extremidade definições de proteção Web para Android: gerir definições de proteção Web de Intune por tipo de inscrição.

- Configurar Microsoft Defender para Ponto de Extremidade em funcionalidades do Android: configure controlos de privacidade e outras funcionalidades específicas do Defender para Android.