Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Quando é gerado um alerta de segurança ou é detetada atividade suspeita, investigar o dispositivo afetado é fundamental para compreender o âmbito de potenciais ameaças e reduzir o risco. Microsoft Defender para Ponto de Extremidade fornece ferramentas abrangentes para investigar dispositivos, incluindo linhas cronológicas de dispositivos, avaliação da exposição à rede, avaliações de segurança e ações de resposta.

Este artigo explica o processo de investigação do dispositivo e as ferramentas disponíveis para analistas de segurança.

Descrição geral da investigação do dispositivo

A investigação de dispositivos no Microsoft Defender para Ponto de Extremidade segue uma abordagem sistemática para compreender as ameaças de segurança:

| Fase de investigação | O que fazer | Ferramentas a utilizar |

|---|---|---|

| 1. Aceder aos detalhes do dispositivo | Navegue para o dispositivo a partir da fila de alertas, inventário de dispositivos ou pesquisa | Inventário de dispositivos, fila de Alertas, Pesquisa global |

| 2. Reveja a descrição geral do dispositivo | Verificar alertas ativos, utilizadores com sessão iniciada, avaliação de segurança e estado de funcionamento do dispositivo | Separador Descrição geral do dispositivo, Alertas ativos card |

| 3. Analisar linha do tempo | Rever eventos cronológicos, identificar atividades suspeitas e correlacionar eventos | Linha do tempo de dispositivos, Filtros de eventos, Árvores de processos |

| 4. Investigar alertas e incidentes | Rever incidentes associados, gravidade do alerta e estado de investigação | Separador Incidentes e alertas |

| 5. Avaliar a postura de segurança | Rever recomendações de segurança, vulnerabilidades detetadas e atualizações em falta | Recomendações de segurança, Vulnerabilidades detetadas, KBs em Falta |

| 6. Verificar a exposição à rede | Identificar se o dispositivo tem acesso à Internet e rever as ligações externas | Etiqueta com acesso à Internet, Eventos de rede no linha do tempo |

| 7. Tomar medidas de resposta | Isolar o dispositivo, restringir a execução de aplicações, recolher o pacote de investigação ou executar a análise antivírus | Menu Ações de resposta |

Formas de aceder à investigação de dispositivos

Pode aceder a páginas de investigação de dispositivos a partir de várias localizações no portal do Microsoft Defender:

| Local | Como aceder | Quando usar |

|---|---|---|

| Inventário de dispositivos | Aceda aRecursos Dispositivos> e selecione um dispositivo | Ponto de partida para revisões proativas de dispositivos ou quando souber o nome do dispositivo |

| Fila de alertas | Aceda a Incidentes & alertas Alertas> e selecione o nome do dispositivo a partir de um alerta | Ao investigar um alerta específico e precisar de contexto do dispositivo |

| Incidentes | Aceda a Incidentes & alertas Incidentes>, selecione um incidente e, em seguida, selecione um dispositivo no gráfico de incidentes | Durante a resposta a incidentes quando vários dispositivos podem ser afetados |

| Pesquisa global | Utilize a caixa de pesquisa na parte superior do portal e selecione Dispositivo na lista pendente | Acesso rápido quando souber o nome do dispositivo ou o endereço IP |

| Detalhes do ficheiro | Navegue para uma página de detalhes do ficheiro e selecione os dispositivos onde o ficheiro foi observado | Ao controlar ameaças baseadas em ficheiros em vários dispositivos |

| Endereço IP ou detalhes do domínio | Navegue para o IP ou os detalhes do domínio e selecione os dispositivos que comunicaram com o mesmo | Ao investigar ameaças baseadas na rede ou comunicações C2 |

Observação

Como parte do processo de investigação ou resposta, pode recolher um pacote de investigação de um dispositivo. Eis como: Recolher o pacote de investigação dos dispositivos.

Observação

Devido a restrições de produtos, o perfil do dispositivo não considera todas as provas cibernéticas ao determinar o período de tempo "Visto Pela Última Vez" (conforme visto também na página do dispositivo). Por exemplo, o valor "Visto pela última vez" na página Dispositivo pode mostrar um período de tempo mais antigo, apesar de os alertas ou dados mais recentes se encontrarem disponíveis no linha do tempo do computador.

Detalhes do dispositivo

A secção de detalhes do dispositivo fornece informações como o domínio, o SO e o estado de funcionamento do dispositivo. Se existir um pacote de investigação disponível no dispositivo, verá uma ligação que lhe permite transferir o pacote.

Ações de resposta

As ações de resposta são executadas na parte superior de uma página de dispositivo específica e incluem:

- Ver no mapa

- Valor do dispositivo

- Definir a importância

- Gerenciar marcas

- Isolar dispositivo

- Restringir a execução de aplicativo

- Executar verificação de antivírus

- Coletar pacote de investigação

- Iniciar sessão de resposta em direto

- Iniciar investigação automatizada

- Consultar um especialista em ameaças

- Central de Ações

Pode efetuar ações de resposta no Centro de ação, numa página de dispositivo específica ou numa página de ficheiro específica.

Para obter mais informações sobre como efetuar ações num dispositivo, consulte Tomar medidas de resposta num dispositivo.

Para obter mais informações, veja Investigar entidades de utilizador.

Observação

Ver no mapa e definir a criticidade são as funcionalidades da Gestão de Exposição da Microsoft, que está atualmente em pré-visualização pública.

Guias

Os separadores fornecem informações de segurança e prevenção de ameaças relevantes relacionadas com o dispositivo. Em cada separador, pode personalizar as colunas que são apresentadas ao selecionar Personalizar colunas na barra acima dos cabeçalhos de coluna.

Visão Geral

O separador Descrição geral apresenta os cartões para alertas ativos, utilizadores com sessão iniciada e avaliação de segurança.

Incidentes e alertas

O separador Incidentes e alertas fornece uma lista de incidentes e alertas associados ao dispositivo. Esta lista é uma versão filtrada da fila Alertas e mostra uma breve descrição do incidente, alerta, gravidade (alto, médio, baixo, informativo), status na fila (novo, em curso, resolvido), classificação (não definido, alerta falso, alerta verdadeiro), estado de investigação, categoria de alerta, quem está a abordar o alerta e a última atividade. Também pode filtrar os alertas.

Quando um alerta é selecionado, é apresentada uma lista de opções. A partir deste painel, pode gerir o alerta e ver mais detalhes, como o número de incidente e dispositivos relacionados. Podem ser selecionados vários alertas de cada vez.

Para ver uma vista de página inteira de um alerta, selecione o título do alerta.

Linha do tempo

O separador Linha Cronológica fornece uma vista cronológica dos eventos e alertas associados observados no dispositivo. Para obter instruções detalhadas, incluindo técnicas MITRE ATT&CK, sinalização de eventos e árvores de processos, veja Investigar linha do tempo do dispositivo.

Recomendações de segurança

As recomendações de segurança são geradas a partir da capacidade de Gestão de Vulnerabilidades do Microsoft Defender para Ponto de Extremidade. A seleção de uma recomendação mostra um painel onde pode ver detalhes relevantes, como a descrição da recomendação e os potenciais riscos associados à não aprovação da mesma. Veja Recomendação de segurança para obter detalhes.

Gestão de configuração – Políticas de segurança

O separador Políticas de segurança mostra as políticas de segurança de ponto final que são aplicadas no dispositivo. Verá uma lista de políticas, tipo, status e tempo da última marcar. Selecionar o nome de uma política leva-o para a página de detalhes da política, onde pode ver as definições de política status, dispositivos aplicados e grupos atribuídos.

Gestão de configuração – Definições efetivas

O separador Definições efetivas fornece visibilidade sobre o valor real de cada definição de segurança e identifica a origem que a configurou. Lista nomes de definições, tipos de política, valores efetivos, a origem de cada valor efetivo e a hora do último relatório.

As origens de configuração podem incluir ferramentas como Microsoft Defender para Ponto de Extremidade, Política de Grupo, Intune ou predefinições. Também podem ser caminhos de registo específicos, como a MDM ou Política de Grupo hives. Se a origem for uma localização de registo, o campo Configurado Por é apresentado como Desconhecido juntamente com o caminho do registo.

Selecione uma definição para abrir um painel lateral com mais detalhes. Verá o valor atual, quaisquer outras tentativas de configuração que não entraram em vigor e, para definições complexas como regras ASR ou exclusões AV, uma discriminação de todas as regras configuradas, as respetivas origens e quaisquer exclusões.

Observação

As definições apresentadas são definições de segurança AV, regras de Redução da Superfície de Ataque e exclusões para plataformas Windows.

Inventário de software

O separador Inventário de software permite-lhe ver software no dispositivo, juntamente com quaisquer fraquezas ou ameaças. Selecionar o nome do software leva-o para a página de detalhes do software, onde pode ver recomendações de segurança, vulnerabilidades detetadas, dispositivos instalados e distribuição de versões. Veja Inventário de software para obter detalhes.

Vulnerabilidades detetadas

O separador Vulnerabilidades detetadas mostra o nome, a gravidade e as informações sobre ameaças de vulnerabilidades detetadas no dispositivo. Se selecionar uma vulnerabilidade específica, verá uma descrição e detalhes.

KBs em falta

O separador KBs em falta lista as atualizações de segurança em falta para o dispositivo.

Cartões

Alertas ativos

O Azure Proteção Avançada contra Ameaças card apresenta uma descrição geral de alto nível dos alertas relacionados com o dispositivo e o respetivo nível de risco, se estiver a utilizar a funcionalidade Microsoft Defender para Identidade e existirem alertas ativos. Estão disponíveis mais informações na desagregação de Alertas .

Observação

Terá de ativar a integração no Microsoft Defender para Identidade e no Defender para Endpoint para utilizar esta funcionalidade. No Defender para Endpoint, pode ativar esta funcionalidade em funcionalidades avançadas. Para obter mais informações sobre como ativar funcionalidades avançadas, consulte Ativar funcionalidades avançadas.

Utilizadores com sessão iniciada

Os utilizadores com sessão iniciada card mostra quantos utilizadores iniciaram sessão nos últimos 30 dias, juntamente com os utilizadores mais e menos frequentes. Selecionar a ligação Ver todos os utilizadores abre o painel de detalhes, que apresenta informações como o tipo de utilizador, o tipo de início de sessão e quando o utilizador foi visto pela primeira vez e pela última vez. Para obter mais informações, veja Investigar entidades de utilizador.

Observação

O valor de utilizador "mais frequente" é calculado apenas com base em provas de utilizadores que iniciaram sessão interativamente com êxito. No entanto, o painel lateral Todos os utilizadores calcula todos os tipos de inícios de sessão de utilizador, pelo que é esperado que veja utilizadores mais frequentes no painel lateral, uma vez que esses utilizadores podem não ser interativos.

Avaliações de segurança

As avaliações de segurança card mostra o nível de exposição geral, as recomendações de segurança, o software instalado e as vulnerabilidades detetadas. O nível de exposição de um dispositivo é determinado pelo impacto cumulativo das recomendações de segurança pendentes.

Status de integridade do serviço

O card status de estado de funcionamento do dispositivo mostra um relatório de estado de funcionamento resumido para o dispositivo específico. Uma das seguintes mensagens é apresentada na parte superior da card para indicar o status geral do dispositivo (listado por ordem de prioridade mais alta para a mais baixa):

- Defender Antivírus não está ativo

- As informações de segurança não estão atualizadas

- O motor não está atualizado

- Falha na análise rápida

- Falha na análise completa

- A plataforma não está atualizada

- A atualização de informações de segurança status é desconhecida

- O status de atualização do motor é desconhecido

- A status de análise rápida é desconhecida

- O status de análise completo é desconhecido

- O status de atualização da plataforma é desconhecido

- O dispositivo está atualizado

- Estado não disponível para & Linux do macOS

Outras informações no card incluem: a última análise completa, última análise rápida, versão da atualização de informações de segurança, versão da atualização do motor, versão da atualização da plataforma e modo Defender Antivírus.

Um círculo cinzento indica que os dados são desconhecidos.

Observação

A mensagem de status geral para dispositivos macOS e Linux aparece atualmente como "Estado não disponível para & Linux macOS". Atualmente, o resumo status só está disponível para dispositivos Windows. Todas as outras informações na tabela estão atualizadas para mostrar os estados individuais de cada sinal de estado de funcionamento do dispositivo para todas as plataformas suportadas.

Para obter uma vista detalhada do relatório de estado de funcionamento do dispositivo, pode aceder a Relatórios > Estado de funcionamento dos dispositivos. Para obter mais informações, veja Relatório de estado de funcionamento e conformidade do dispositivo no Microsoft Defender para Ponto de Extremidade.

Observação

A data e a hora do modo Defender Antivírus não estão atualmente disponíveis.

Investigar linha do tempo do dispositivo

O dispositivo linha do tempo fornece uma vista cronológica dos eventos e alertas associados observados num dispositivo, ajudando-o a investigar comportamentos anómalos e potenciais ataques. Pode explorar eventos específicos, rever a MITRE ATT&técnicas CK, utilizar árvores de processos e sinalizar eventos para seguimento.

Para aceder ao dispositivo linha do tempo:

- Navegue para a página do dispositivo a partir de:

- Inventário de dispositivos (Dispositivos>de Recursos)

- Um alerta na fila alertas

- Um incidente em Alertas de & incidentes

- Selecione o separador Linha Cronológica .

Principais capacidades de linha do tempo

O linha do tempo do dispositivo inclui várias funcionalidades para o ajudar a investigar eventos de forma eficiente:

| Recurso | Descrição | Como usar |

|---|---|---|

| Seletor de intervalo de tempo personalizado | Selecione intervalos de datas específicos para focar a investigação | Selecione o seletor de intervalo de datas na parte superior do linha do tempo |

| Vista de árvore de processos | Visualizar relações principal-subordinado entre processos | Selecionar um evento para abrir o painel lateral com a árvore de processos |

| MITRE ATT&técnicas CK | Ver todas as técnicas mitre relacionadas para eventos | As técnicas aparecem como texto a negrito com ícones azuis; selecione para ver os detalhes |

| Integração de páginas de utilizador | Ver que contas de utilizador estão associadas a eventos | Selecionar nomes de utilizador em eventos para navegar para a página de investigação do utilizador |

| Filtros visíveis | Ver que filtros são atualmente aplicados ao linha do tempo | Os filtros ativos aparecem na parte superior do linha do tempo |

| Sinalização de eventos | Marcar eventos importantes para seguimento durante a investigação | Selecione o ícone de sinalizador junto a um evento |

Observação

Para que os eventos da firewall sejam apresentados, tem de ativar a política de auditoria, veja Audit Filtering Platform connection (Ligação da Plataforma de Filtragem de Auditoria).

A firewall abrange os seguintes eventos:

Procurar, filtrar e exportar eventos

- Procurar eventos específicos: utilize a barra de pesquisa para procurar eventos de linha do tempo específicos.

- Filtrar eventos a partir de uma data específica: selecione o ícone de calendário no canto superior esquerdo da tabela para apresentar eventos no último dia, semana, 30 dias ou intervalo personalizado. Por predefinição, o dispositivo linha do tempo apresenta eventos dos últimos 30 dias. Utilize a linha do tempo para ir para um momento específico no tempo ao realçar a secção. As setas na linha do tempo identificar investigações automatizadas.

- Exportar eventos de linha do tempo de dispositivos detalhados: exporte o linha do tempo do dispositivo para a data atual ou um intervalo de datas especificado até sete dias.

São apresentados mais detalhes sobre determinados eventos na secção Informações adicionais . Estes detalhes variam consoante o tipo de evento, por exemplo:

- Contido pelo Application Guard – o evento do browser foi restringido por um contentor isolado

- Ameaça ativa detetada – a deteção de ameaças ocorreu enquanto a ameaça estava em execução

- Remediação sem êxito – uma tentativa de remediar a ameaça detetada foi invocada, mas falhou

- Remediação bem-sucedida – a ameaça detetada foi parada e limpa

- Aviso ignorado pelo utilizador – o aviso do Windows Defender SmartScreen foi dispensado e substituído por um utilizador

- Script suspeito detetado – foi encontrado um script potencialmente malicioso em execução

- A categoria de alerta – se o evento levou à geração de um alerta, é fornecida a categoria de alerta (Movimento Lateral, por exemplo)

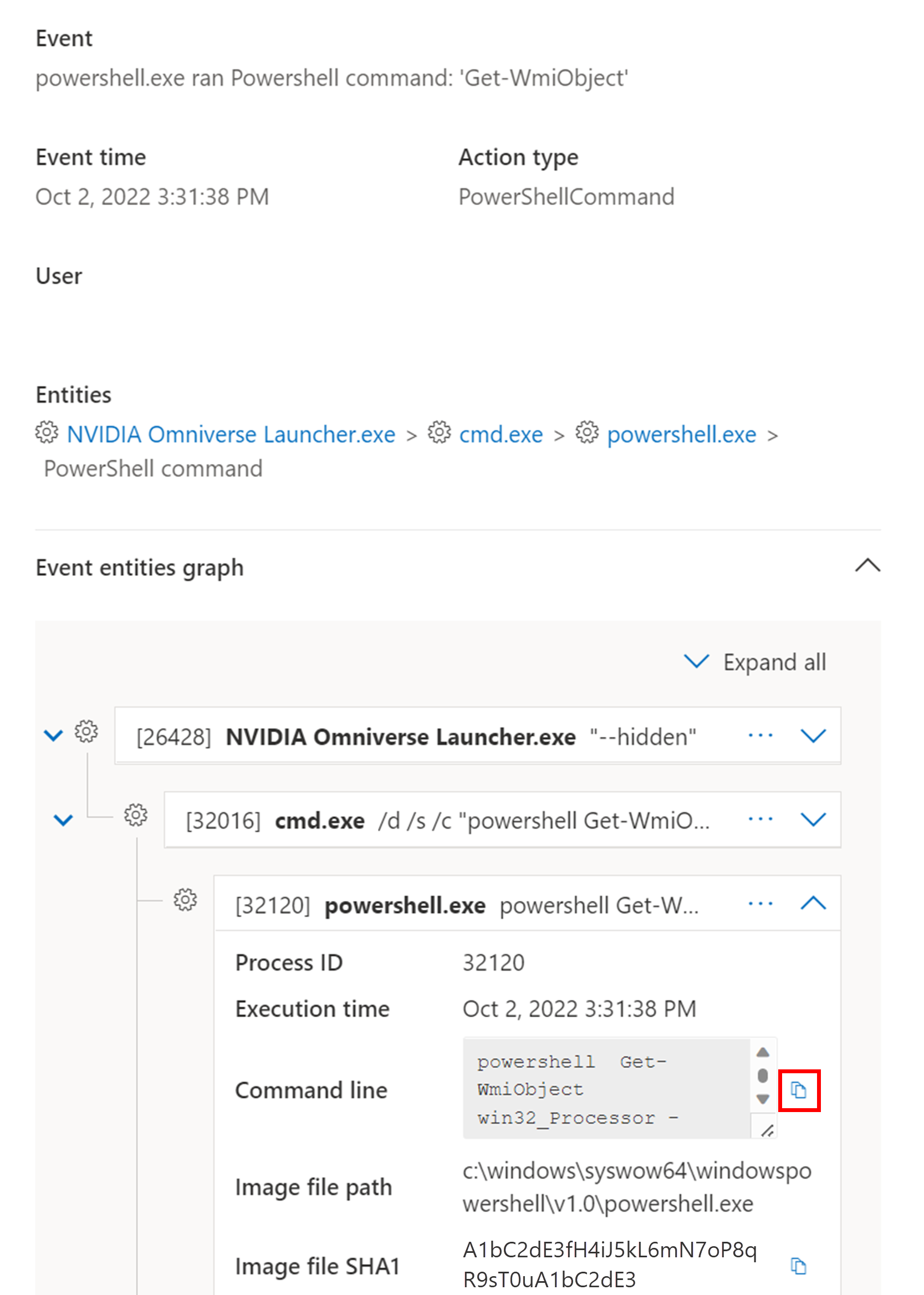

Detalhes do evento

Selecione um evento para ver detalhes relevantes sobre esse evento. Um painel apresenta informações gerais sobre eventos. Quando aplicável e os dados estão disponíveis, é também apresentado um gráfico que mostra as entidades relacionadas e as respetivas relações.

Para inspecionar ainda mais o evento e os eventos relacionados, pode executar rapidamente uma consulta de investigação avançada ao selecionar Investigar eventos relacionados. A consulta devolve o evento selecionado e a lista de outros eventos que ocorreram por volta da mesma hora no mesmo ponto final.

MITRE ATT&técnicas CK no linha do tempo do dispositivo

As técnicas são um tipo de dados adicional no evento linha do tempo que fornecem mais informações sobre as atividades associadas à MITRE ATT& técnicas CK ou subtecniques. Esta funcionalidade simplifica a experiência de investigação ao ajudar os analistas a compreender as atividades observadas num dispositivo.

As técnicas são realçadas em texto a negrito e aparecem com um ícone azul à esquerda. O MITRE ATT correspondente&ID CK e o nome da técnica também aparecem como etiquetas em Informações adicionais. As opções de Pesquisa e Exportação também estão disponíveis para Técnicas.

Selecione uma Técnica para abrir o painel lateral correspondente. Aqui, pode ver informações adicionais, como att relacionado&técnicas CK, táticas e descrições. Selecione a técnica de Ataque específica para abrir a página técnica att&CK relacionada, onde pode encontrar mais informações sobre o mesmo.

Pode copiar os detalhes de uma entidade quando vir um ícone azul à direita. Por exemplo, para copiar o SHA1 de um ficheiro relacionado, selecione o ícone de página azul.

Pode fazer o mesmo para linhas de comandos.

Para utilizar a investigação avançada para encontrar eventos relacionados com a Técnica selecionada, selecione Investigar eventos relacionados. Isto leva à página de investigação avançada com uma consulta para encontrar eventos relacionados com a Técnica.

Observação

A consulta através do botão Procurar eventos relacionados a partir de um painel lateral Técnica apresenta todos os eventos relacionados com a técnica identificada, mas não inclui a própria Técnica nos resultados da consulta.

Cliente EDR (MsSense.exe) Resource Manager

Quando o cliente EDR num dispositivo tem poucos recursos, entra no modo crítico para manter o funcionamento normal do dispositivo. O dispositivo não processará novos eventos até que o cliente EDR regresse a um estado normal. É apresentado um novo evento na Linha Cronológica desse dispositivo que indica que o cliente EDR mudou para o modo Crítico .

Quando a utilização de recursos do cliente EDR regressa aos níveis normais, regressa automaticamente ao modo normal.

Sinalizar eventos para seguimento

Os sinalizadores de eventos no dispositivo linha do tempo ajudá-lo a filtrar e organizar eventos específicos quando estiver a investigar potenciais ataques.

Depois de percorrer um dispositivo linha do tempo, pode ordenar, filtrar e exportar os eventos específicos que sinalizou. Pode definir sinalizadores de eventos ao:

- Realçar os eventos mais importantes

- Marcar eventos que requerem uma descrição aprofundada

- Criar uma falha de segurança limpo linha do tempo

Para sinalizar um evento:

- Localize o evento que pretende sinalizar.

- Selecione o ícone de sinalizador na coluna Sinalizador.

Para ver eventos sinalizados:

- Na secção Filtros de linha do tempo, ative Eventos sinalizados.

- Selecione Aplicar. Só são apresentados eventos sinalizados.

Pode aplicar mais filtros ao clicar na barra de tempo. Isto só mostra os eventos anteriores ao evento sinalizado.

Personalizar o linha do tempo do dispositivo

No canto superior direito do dispositivo linha do tempo, pode escolher um intervalo de datas para limitar o número de eventos e técnicas na linha do tempo. Pode personalizar as colunas a expor e filtrar por eventos sinalizados por tipo de dados ou por grupo de eventos.

Para ver apenas eventos ou técnicas, selecione Filtros no dispositivo linha do tempo e selecione o seu Tipo de dados preferido para ver.

Retenção de dados da linha cronológica

Os eventos de linha do tempo de dispositivos no Microsoft Defender para Ponto de Extremidade são mantidos de acordo com a política de retenção de dados da organização configurada no portal de segurança e as definições da área de trabalho subjacente. Por predefinição, os dados de eventos de segurança (incluindo itens de linha do tempo do dispositivo) no Defender para Endpoint são retidos durante 90 dias. Se o inquilino enviar registos para uma área de trabalho ligada Microsoft Sentinel ou do Log Analytics com um período de retenção personalizado, linha do tempo eventos retidos poderão estar disponíveis durante mais tempo, conforme definido por essas definições de retenção.

Importante

A disponibilidade de dados linha do tempo históricos depende da configuração da retenção. Se a retenção predefinida de 90 dias for insuficiente para as suas necessidades de investigação ou conformidade, considere exportar eventos para o armazenamento de longo prazo ou aumentar o período de retenção na área de trabalho ligada.

Investigar dispositivos com acesso à Internet

Os dispositivos com acesso à Internet podem ser ligados ou acedidos a partir do exterior, o que representa uma ameaça significativa para a sua organização. Mapear a superfície de ataque externa da sua organização é uma parte fundamental da gestão da postura de segurança. Microsoft Defender para Ponto de Extremidade identifica e sinaliza automaticamente dispositivos integrados, expostos e com acesso à Internet no portal Microsoft Defender.

Observação

Atualmente, apenas os dispositivos Windows integrados no Microsoft Defender para Ponto de Extremidade podem ser identificados como com acesso à Internet. O suporte para outras plataformas está disponível em versões futuras.

Como os dispositivos são sinalizados como com acesso à Internet

Os dispositivos ligados com êxito através de TCP ou identificados como anfitriões acessíveis através de UDP são sinalizados como com acesso à Internet. O Defender para Endpoint utiliza duas origens de dados:

| Fonte de dados | Descrição |

|---|---|

| Análises externas | Identificar que dispositivos são acessíveis a partir do exterior |

| Ligações de rede do dispositivo | Capturado como parte dos sinais do Defender para Endpoint para identificar ligações de entrada externas que chegam a dispositivos internos |

Os dispositivos podem ser sinalizados quando uma política de firewall configurada (regra de firewall do anfitrião ou regra de firewall empresarial) permite a comunicação de entrada na Internet. Compreender a política de firewall e distinguir os dispositivos intencionalmente com acesso à Internet daqueles que podem comprometer a sua organização fornece informações críticas para mapear a superfície de ataque externa.

Ver dispositivos com acesso à Internet

Para ver dispositivos com acesso à Internet no portal do Microsoft Defender:

Aceda aDispositivoativos> no portal Microsoft Defender.

Procure dispositivos com a etiqueta com acesso à Internet na coluna Etiquetas .

Paire o cursor sobre a etiqueta para ver por que motivo foi aplicada:

- Este dispositivo foi detetado por uma análise externa

- Este dispositivo recebeu comunicação de entrada externa

Na parte superior da página, pode ver um contador que mostra o número de dispositivos identificados como com acesso à Internet e potencialmente menos seguros.

Filtrar por dispositivos com acesso à Internet

Utilize filtros para se concentrar em dispositivos com acesso à Internet e investigar o risco que podem apresentar:

A etiqueta de dispositivo com acesso à Internet também aparece no Gerenciamento de Vulnerabilidades do Microsoft Defender, permitindo-lhe filtrar dispositivos com acesso à Internet a partir das páginas de fraquezas e recomendações de segurança no portal do Microsoft Defender.

Observação

Se não ocorrerem novos eventos para um dispositivo durante 48 horas, a etiqueta com acesso à Internet será removida e deixará de estar visível no portal do Microsoft Defender.

Investigar um dispositivo com acesso à Internet

Para ver informações detalhadas sobre um dispositivo com acesso à Internet, selecione o dispositivo no inventário de dispositivos para abrir o painel de lista de opções:

A lista de opções inclui:

| Informações | Descrição |

|---|---|

| Método de deteção | Se o dispositivo foi detetado por uma análise externa da Microsoft ou se recebeu uma comunicação de entrada externa |

| Interface de rede externa | Endereço IP externo e porta que foram analisados quando o dispositivo foi identificado como com acesso à Internet |

| Interface de rede local | Endereço e porta da interface de rede local para este dispositivo |

| Visto pela última vez | A última vez que o dispositivo foi identificado como com acesso à Internet |

Utilizar consultas de investigação avançadas

Utilize consultas de investigação avançadas para obter visibilidade e informações sobre dispositivos com acesso à Internet na sua organização.

Obter todos os dispositivos com acesso à Internet

Utilize esta consulta para localizar todos os dispositivos com acesso à Internet:

// Find all devices that are internet-facing

DeviceInfo

| where Timestamp > ago(7d)

| where IsInternetFacing

| extend InternetFacingInfo = AdditionalFields

| extend InternetFacingReason = extractjson("$.InternetFacingReason", InternetFacingInfo, typeof(string)), InternetFacingLocalPort = extractjson("$.InternetFacingLocalPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicPort = extractjson("$.InternetFacingPublicScannedPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicIp = extractjson("$.InternetFacingPublicScannedIp", InternetFacingInfo, typeof(string)), InternetFacingLocalIp = extractjson("$.InternetFacingLocalIp", InternetFacingInfo, typeof(string)), InternetFacingTransportProtocol=extractjson("$.InternetFacingTransportProtocol", InternetFacingInfo, typeof(string)), InternetFacingLastSeen = extractjson("$.InternetFacingLastSeen", InternetFacingInfo, typeof(datetime))

| summarize arg_max(Timestamp, *) by DeviceId

Esta consulta devolve os seguintes campos para cada dispositivo com acesso à Internet:

| Campo | Descrição |

|---|---|

| InternetFacingReason | Se o dispositivo foi detetado por uma análise externa ou se recebeu comunicação de entrada da Internet |

| InternetFacingLocalIp | O endereço IP local da interface com acesso à Internet |

| InternetFacingLocalPort | O porto local onde a comunicação com acesso à Internet foi observada |

| InternetFacingPublicScannedIp | O endereço IP público que foi analisado externamente |

| InternetFacingPublicScannedPort | A porta com acesso à Internet que foi digitalizada externamente |

| InternetFacingTransportProtocol | O protocolo de transporte utilizado (TCP/UDP) |

Obter informações sobre ligações de entrada

Para ligações TCP, obtenha informações sobre aplicações ou serviços identificados como escuta num dispositivo ao consultar DeviceNetworkEvents.

| Cenário | Consulta | Observações |

|---|---|---|

| O dispositivo recebeu comunicação de entrada externa | InboundExternalNetworkEvents("<DeviceId>") |

Devolve os últimos 7 dias de comunicação de entrada do dispositivo a partir de endereços IP públicos. Substitua <DeviceId> pelo ID do dispositivo que pretende investigar. As informações relacionadas com o processo só estão disponíveis para ligações TCP. |

| Dispositivo detetado por análise externa (TCP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Tcp"\| where ActionType == "InboundInternetScanInspected" |

A utilização para dispositivos etiquetados com Este dispositivo foi detetada por uma análise externa. Substitua o valor vazio DeviceId pelo ID do dispositivo que pretende investigar. |

| Dispositivo detetado por análise externa (UDP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Udp"\| where ActionType == "InboundInternetScanInspected" |

Identifica os dispositivos que estavam acessíveis ao anfitrião, mas que podem não ter estabelecido uma ligação (por exemplo, como resultado da política de firewall do anfitrião). Substitua o valor vazio DeviceId pelo ID do dispositivo que pretende investigar. |

Se as consultas acima não fornecerem as ligações relevantes, pode utilizar métodos de recolha de sockets para obter o processo de origem. Para saber mais sobre as diferentes ferramentas e capacidades disponíveis para o fazer, consulte:

Imprecisão de relatórios

Se um dispositivo tiver informações incorretas com acesso à Internet, pode comunicar uma imprecisão:

- Abra a lista de opções do dispositivo a partir da página Inventário de dispositivos.

- Selecione Comunicar a imprecisão do dispositivo.

- Na lista pendente Que parte é imprecisa , selecione Informações do dispositivo.

- Em Que informações são imprecisas , selecione a caixa de verificação de classificação com acesso à Internet no menu pendente.

- Preencha os detalhes pedidos sobre qual deve ser a informação correta.

- Forneça um endereço de e-mail (opcional).

- Selecione Submeter Relatório.

Artigos relacionados

- Exibir e organizar a fila de alerta do Microsoft Defender para Ponto de Extremidade

- Gerir alertas de Microsoft Defender para Ponto de Extremidade

- Investigar alertas de Microsoft Defender para Ponto de Extremidade

- Investigar um ficheiro associado a um alerta do Defender para Endpoint

- Investigar um endereço IP associado a um alerta do Defender para Endpoint

- Investigar um domínio associado a um alerta do Defender para Endpoint

- Investigar uma conta de utilizador no Defender para Endpoint

- Recomendação de segurança

- Inventário de software