Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Gerenciamento da Superfície de Ataque Externo do Microsoft Defender (GSAE do Defender) utiliza a tecnologia de deteção proprietária da Microsoft para procurar recursivamente a infraestrutura através de ligações observadas a recursos legítimos conhecidos (sementes de deteção). Faz inferências sobre a relação dessa infraestrutura com a organização para descobrir propriedades anteriormente desconhecidas e não monitorizadas.

GSAE do Defender deteção inclui os seguintes tipos de recursos:

- Domínios

- Blocos de endereços IP

- Hosts

- Email contactos

- Números de sistema autónomos (ASNs)

- Organizações Whois

Estes tipos de recursos compõem o inventário da superfície de ataque no GSAE do Defender. A solução deteta recursos com acesso externo que estão expostos à Internet aberta fora da proteção de firewall tradicional. Os recursos externos têm de ser monitorizados e mantidos para minimizar o risco e melhorar a postura de segurança da organização. GSAE do Defender deteta e monitoriza ativamente os recursos e, em seguida, apresenta informações importantes que o ajudam a resolver de forma eficiente quaisquer vulnerabilidades à sua organização.

Estados dos recursos

Todos os recursos são etiquetados com um dos seguintes estados:

| Nome do estado | Descrição |

|---|---|

| Inventário Aprovado | Um item que faz parte da sua superfície de ataque. É um item pelo qual é diretamente responsável. |

| Dependência | A infraestrutura que pertence a terceiros, mas que faz parte da superfície de ataque, porque suporta diretamente o funcionamento dos seus bens. Por exemplo, pode depender de um fornecedor de TI para alojar o seu conteúdo Web. O domínio, o nome do anfitrião e as páginas fariam parte do inventário aprovado, pelo que poderá querer tratar o endereço IP que executa o anfitrião como uma dependência. |

| Monitorizar Apenas | Um recurso relevante para a superfície de ataque, mas que não é controlado diretamente ou uma dependência técnica. Por exemplo, os franchisados independentes ou os ativos que pertencem a empresas relacionadas podem ser identificados como Apenas Monitor em vez de Inventário Aprovado para separar os grupos para fins de relatórios. |

| Candidato | Um recurso que tem alguma relação com os recursos de sementes conhecidos da sua organização, mas que não tem uma ligação suficientemente forte para o etiquetar imediatamente como Inventário Aprovado. Tem de rever manualmente estes recursos candidatos para determinar a propriedade. |

| Requer Investigação | Um estado semelhante ao estado Candidato , mas este valor é aplicado a recursos que requerem investigação manual para validar. O estado é determinado com base nas nossas classificações de confiança geradas internamente que avaliam a força das ligações detetadas entre recursos. Não indica a relação exata da infraestrutura com a organização, mas sinaliza o recurso para uma análise mais detalhada para determinar como deve ser categorizado. |

Processar diferentes estados de recursos

Estes estados de recursos são processados e monitorizados de forma exclusiva para garantir que tem visibilidade clara sobre os seus recursos mais críticos por predefinição. Por exemplo, os recursos no estado Inventário Aprovado são sempre representados em gráficos de dashboard e são analisados diariamente para garantir a receção de dados. Todos os outros tipos de recursos não estão incluídos em gráficos de dashboard por predefinição. No entanto, pode ajustar os filtros de inventário para ver recursos em estados diferentes, conforme necessário. Da mesma forma, os recursos de estado Candidato são analisados apenas durante o processo de deteção. Se estes tipos de recursos forem propriedade da sua organização, é importante rever estes recursos e alterar o respetivo estado para Inventário Aprovado.

Controlar as alterações de inventário

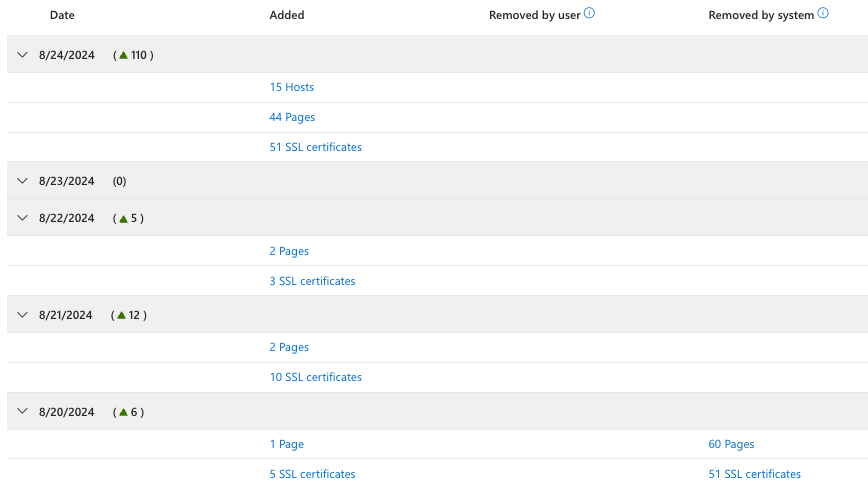

A superfície de ataque muda constantemente. GSAE do Defender analisa e atualiza continuamente o inventário para garantir a precisão. Os recursos são frequentemente adicionados e removidos do inventário, pelo que é importante controlar estas alterações para compreender a superfície de ataque e identificar as principais tendências. As alterações de inventário dashboard fornece uma descrição geral destas alterações. Pode ver facilmente as contagens "adicionadas" e "removidas" para cada tipo de recurso. Pode filtrar o dashboard por dois intervalos de datas: os últimos 7 dias ou os últimos 30 dias. Para obter uma vista mais granular das alterações ao inventário, veja a secção Alterações por data do dashboard.