Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

GitHub Advanced Security para Azure DevOps adiciona o conjunto de recursos de segurança do GitHub Advanced Security ao Azure Repos e inclui os seguintes recursos:

- Proteção por push de verificação secreta: verifique se os pushes de código incluem confirmações que expõem segredos como credenciais

- Verificação de repositório de verificação secreta: examine seu repositório e procure segredos expostos que foram confirmados acidentalmente

- Verificação de dependência – pesquisar vulnerabilidades conhecidas em dependências de código aberto (diretas e transitivas)

- Verificação de código – use o motor de análise estática CodeQL para identificar vulnerabilidades de código no nível do aplicativo, como injeção de SQL e bypass de autenticação

Você pode trazer a proteção da Segurança Avançada para sua empresa com a flexibilidade para habilitar o nível certo de proteção para seus repositórios. GitHub Segurança Avançada para Azure DevOps está disponível como Proteção de Segredos GitHub para Azure DevOps e Segurança de Código GitHub para Azure DevOps.

A Proteção de Segredo inclui os seguintes recursos:

- Proteção por push, para evitar vazamentos secretos antes que eles aconteçam

- Alertas secretos de verificação com notificações, para capturar exposições existentes antes que se tornem um problema

- Visão geral de segurança, que fornece insights sobre o nível de proteção de risco e segurança da sua organização

A Segurança de Código inclui os seguintes recursos:

- Alertas de dependência para localizar vulnerabilidades em dependências de software livre

- Verificação de CodeQL, para detectar vulnerabilidades diretamente em seu código

- Descobertas de segurança para ferramentas de terceiros

- Visão geral de segurança, que fornece insights sobre o nível de proteção de risco e segurança da sua organização

GitHub Segurança Avançada para Azure DevOps só está disponível para Azure DevOps Services e especificamente para repositórios Git de código.

GitHub Advanced Security for Azure DevOps funciona com Azure Repos. Para usar GitHub Segurança Avançada com repositórios GitHub, consulte GitHub Advanced Security.

Pré-requisitos

| Categoria | Requisitos |

|---|---|

| Permissões | – Para exibir um resumo de todos os alertas de um repositório: permissões de colaborador para o repositório. – Para ignorar alertas na Segurança Avançada: permissões de administrador do projeto. – Para gerenciar permissões em Segurança Avançada: Membro do grupo Project Collection Administrators ou Advanced Security: gerenciar configurações permissão definida como Allow. |

Para obter mais informações sobre permissões de Segurança Avançada, consulte Gerenciar permissões de Segurança Avançada.

Pré-requisitos extras para agentes auto-hospedados

Se sua organização usar agentes auto-hospedados, adicione as seguintes URLs à lista de autorização para que a tarefa de verificação de dependências possa buscar dados de avisos de vulnerabilidade. Para obter mais informações, consulte Endereços IP e URLs de domínio permitidos.

| URL do domínio | Descrição |

|---|---|

https://governance.dev.azure.com |

Para organizações que usam o domínio dev.azure.com para acessar a instância do DevOps |

https://dev.azure.com |

Para organizações que usam o domínio dev.azure.com para acessar a instância do DevOps |

https://advsec.dev.azure.com |

Para organizações que usam o domínio dev.azure.com para acessar a instância do DevOps |

https://{organization_name}.governance.visualstudio.com |

Para organizações que usam o domínio {organization_name}.visualstudio.com para acessar a instância do DevOps |

https://{organization_name}.visualstudio.com |

Para organizações que usam o domínio {organization_name}.visualstudio.com para acessar a instância do DevOps |

https://{organization_name}.advsec.visualstudio.com |

Para organizações que usam o domínio {organization_name}.visualstudio.com para acessar a instância do DevOps |

Execute uma versão compatível do runtime do .NET. Em abril de 2026, a versão atual ainda é .NET 8.x. Se uma versão compatível não estiver presente no agente, a tarefa de build de verificação de dependência baixará .NET.

Verifique se o pacote CodeQL está instalado no cache da ferramenta no seu agente. Você pode utilizar a variável

enableAutomaticCodeQLInstall: truecom a tarefa de pipelineAdvancedSecurity-Codeql-Init@1para pipelines YAML ou marcar a caixa de seleçãoEnable automatic CodeQL detection and installationpara pipelines clássicos. Como alternativa, para obter instruções manuais de instalação, consulte Análise de código da Segurança Avançada do GitHub para Azure DevOps.

Habilitar GitHub Segurança Avançada

Você pode habilitar a Segurança Avançada no nível da organização, do projeto ou do repositório. Para acessar cada uma das ferramentas e resultados de verificação, você precisa primeiro habilitar a Segurança Avançada. Depois de habilitar a Segurança Avançada, quaisquer envios futuros contendo segredos para um repositório com essa política habilitada serão bloqueados e a verificação de segredo do repositório ocorrerá em segundo plano.

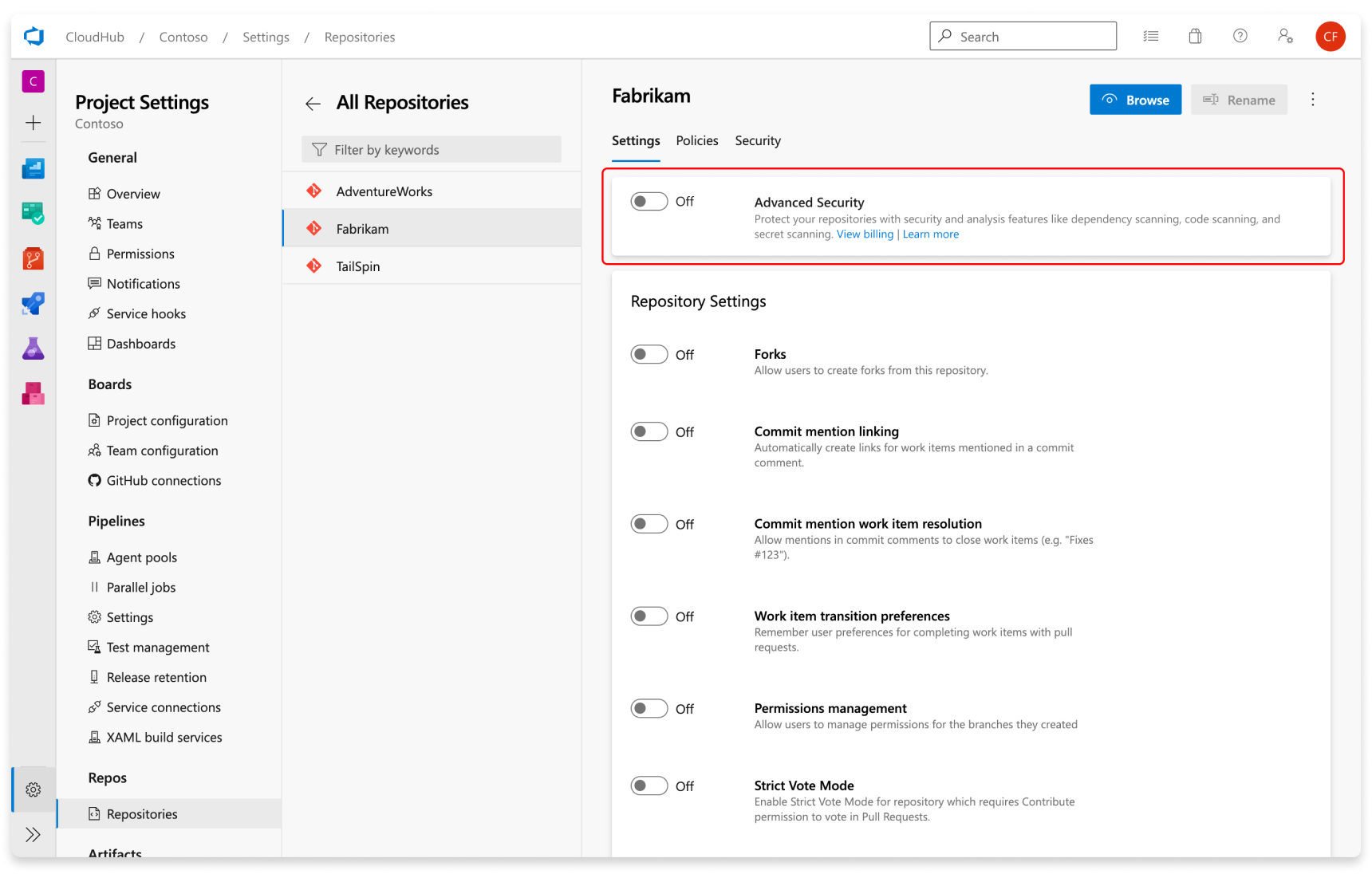

Integração em nível de repositório

- Vá para as configurações do projeto no seu projeto Azure DevOps.

- Selecione Repos>Repositories.

- Selecione o repositório para o qual você deseja habilitar a Segurança Avançada.

- Selecione Habilitar e Iniciar cobrança para ativar a Segurança Avançada. Um ícone de escudo agora aparece no modo de exibição do repositório para qualquer repositório com a Segurança Avançada habilitada.

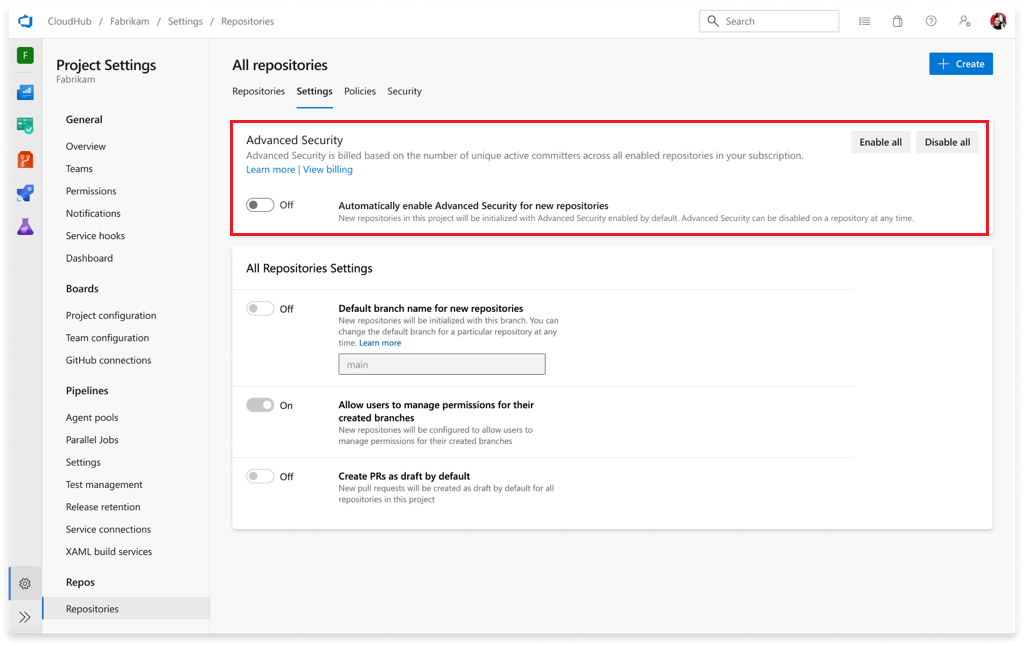

integração em nível de Projeto

- Vá para as configurações do projeto para seu projeto do Azure DevOps.

- Selecione Repos.

- Selecione a guia Settings (Configurações).

- Selecione Habilitar tudo para ver uma estimativa do número de confirmadores ativos do seu projeto. Essa ação habilita apenas o produto para repositórios existentes.

- Selecione Iniciar cobrança para ativar a Segurança Avançada para cada repositório existente em seu projeto.

- Opcionalmente, selecione Habilitar Automaticamente a Segurança Avançada para novos repositórios para que todos os repositórios recém-criados no futuro tenham a Segurança Avançada habilitada na criação. Essa configuração é separada da ação Habilitar todas e deve ser selecionada independentemente.

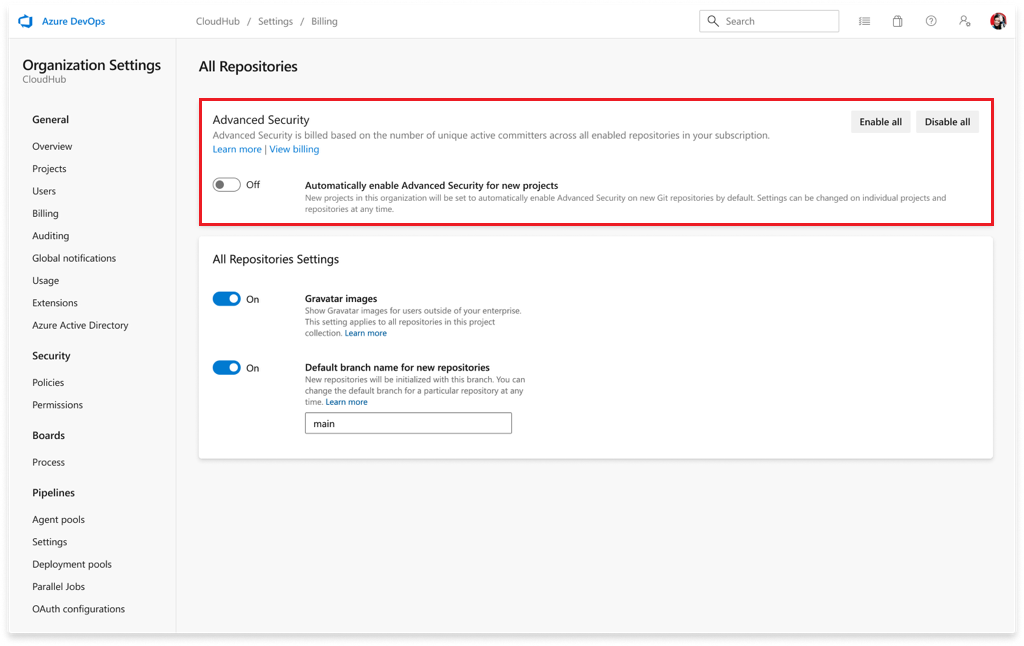

Integração em nível de organização

- Vá para as configurações de Organização para sua organização Azure DevOps.

- Selecione Repositórios.

- Selecione Habilitar tudo e veja uma estimativa do número de colaboradores ativos da sua organização. Essa ação habilita apenas o produto para repositórios existentes.

- Selecione Iniciar cobrança para ativar a Segurança Avançada para todos os repositórios existentes em cada projeto da sua organização.

- Opcionalmente, selecione Habilitar Automaticamente a Segurança Avançada para novos projetos para que quaisquer projetos recém-criados no futuro tenham a Segurança Avançada habilitada na criação. Essa configuração é separada da ação Habilitar todas e deve ser selecionada independentemente.

Configurar a verificação secreta

A proteção por push de verificação secreta e a verificação de repositório são habilitadas automaticamente quando você ativa a Segurança Avançada. Você pode habilitar ou desabilitar a proteção por push secreta da página de configurações do repositório.

A varredura de segredos no repositório é iniciada automaticamente ao ativar a Segurança Avançada para um repositório selecionado.

Configurar a verificação de dependência

Você pode habilitar a Proteção secreta ou a Segurança de Código no nível da organização, do projeto ou do repositório.

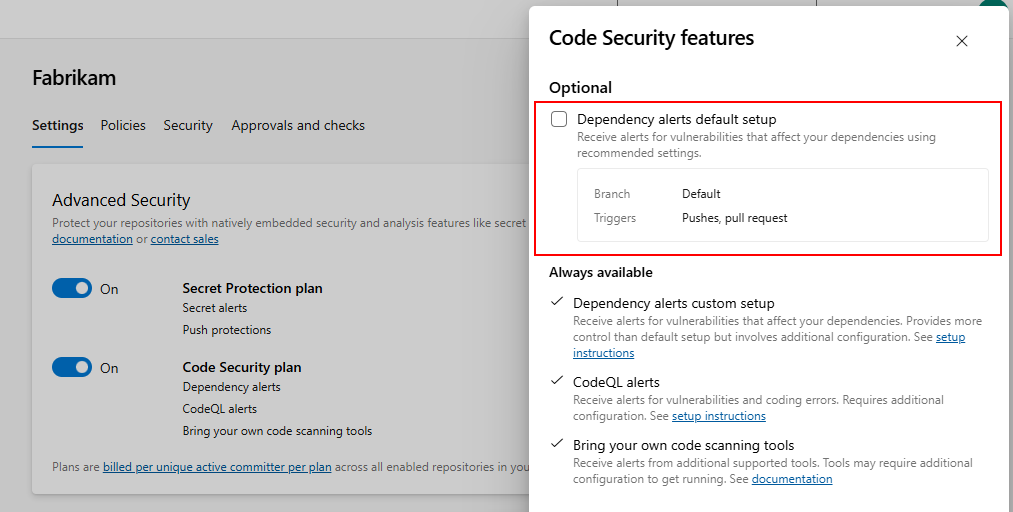

Integração em nível de repositório

- Vá para as configurações do projeto para o seu projeto do Azure DevOps.

- Selecione Repos>Repositories.

- Selecione o repositório para o qual você deseja habilitar a Segurança Avançada.

- Alterne a Proteção secreta ou a Segurança de Código.

- Selecione Iniciar cobrança. Um ícone de escudo agora aparece no modo de exibição do repositório para qualquer repositório com qualquer produto habilitado.

- Para habilitar opcionalmente a configuração padrão de verificação de dependência, selecione Opções e habilite a caixa de seleção de configuração padrão de verificação de dependência.

integração no nível de projeto

- Vá para as configurações do projeto do seu projeto do Azure DevOps.

- Selecione Repos.

- Selecione a guia Settings (Configurações).

- Selecione Habilitar tudo e veja uma estimativa para o número de colaboradores ativos por produto aparecer para o seu projeto. Essa ação habilita apenas o produto selecionado para repositórios existentes.

- Alterne os produtos desejados da Proteção secreta ou segurança de código e todas as subfeaturas associadas.

- Selecione Iniciar cobrança para ativar a Proteção Secreta e/ou a Segurança de Código para cada repositório existente em seu projeto.

- Opcionalmente, ative/desative a opção Habilitar automaticamente a Segurança Avançada para novos repositórios para que todos os repositórios criados futuramente tenham Proteção Secreta ou Segurança de Código habilitada na criação. Essa configuração é separada da ação Habilitar todas e deve ser selecionada independentemente.

Integração em nível de organização

- Vá para as configurações de Organização para sua organização Azure DevOps.

- Selecione Repositórios.

- Selecione Habilitar tudo e veja a estimativa do número de confirmadores ativos por produto aparecer para sua organização. Essa ação habilita apenas o produto selecionado para repositórios existentes.

- Alterne os produtos desejados da Proteção secreta ou segurança de código e todas as subfeaturas associadas.

- Selecione Iniciar cobrança para ativar a Segurança Avançada para todos os repositórios existentes em cada projeto da sua organização.

- Opcionalmente, ative a opção Habilitar automaticamente a Segurança Avançada para novos projetos, de modo que qualquer projeto novo criado no futuro tenha Proteção Secreta ou Segurança de Código ativada ao criar. Essa configuração é separada da ação Habilitar todas e deve ser selecionada independentemente.

Configurar a verificação secreta

A proteção por push de verificação secreta e a verificação de repositório são habilitadas automaticamente quando você ativa a Proteção Secreta. Você pode habilitar ou desabilitar a proteção por push secreta da página de configurações do repositório.

Conforme mencionado, a verificação de segredos no repositório é iniciada automaticamente ao habilitar a Proteção de Segredos para um repositório selecionado.

Configurar a verificação de dependência

Para obter acesso aos recursos de verificação de dependência, você precisa do produto code security habilitado para seu repositório.

A verificação de dependência é uma ferramenta de verificação baseada em pipeline. Os resultados são agregados por repositório. Para verificar seu branch padrão, você pode utilizar a configuração "Verificar dependências vulneráveis" na página de configurações do repositório. Esse recurso incluirá automaticamente a tarefa de verificação de dependência em qualquer pipeline direcionado ao branch padrão ou qualquer build de solicitação de pull direcionado ao branch padrão.

Para uma configuração mais avançada ou se você quiser verificar todos os branches, recomendamos adicionar a tarefa de verificação de dependência a todos os pipelines que você deseja examinar. Consulte Varredura de dependências para GitHub Advanced Security para Azure DevOps para obter mais detalhes.

Configurar a verificação de código

Para obter acesso aos recursos de verificação de código, você precisa do produto code security habilitado para seu repositório.

A verificação de código também é uma ferramenta de verificação baseada em pipeline em que os resultados são agregados por repositório. Você pode habilitar a verificação de código usando configuração padrão ou configuração avançada. Você pode operar ambos na mesma organização, dependendo de suas necessidades e nível de controle de análise.

A configuração padrão é a maneira mais rápida de habilitar a verificação de código. A configuração padrão é executada em uma base agendada usando Azure Pipelines, detecta os idiomas compatíveis com CodeQL em seu repositório e configura automaticamente a verificação deles. Se os idiomas no repositório forem alterados, a configuração de verificação será atualizada automaticamente.

O pool de agentes e a agenda de verificação da configuração padrão são compartilhados em todos os repositórios da organização. Você pode definir essas opções em Configurações da organização>Repositórios sob a lista suspensa de opções configuráveis do setup padrão do CodeQL. Para obter mais detalhes sobre cada opção, consulte Configurar opções de configuração padrão.

A configuração avançada fornece controle total sobre a configuração de verificação ao adicionar tarefas de pipeline do CodeQL diretamente aos seus pipelines. Para obter detalhes sobre como configurar a configuração avançada, consulte Configurar a verificação de código.

Dica

É recomendável começar com a configuração padrão. Se você precisar de mais controle sobre sua configuração de análise, como pools de agentes diferentes, etapas de construção personalizadas para linguagens compiladas ou análise em várias ramificações, poderá executar tanto a configuração padrão quanto a configuração avançada na mesma organização. Para obter mais informações, consulte Configurar a verificação de código.

Para gerar alertas, a configuração padrão é executada em um agendamento semanal. As vulnerabilidades detectadas são exibidas na guia Segurança Avançada.

Configurar as anotações da solicitação de pull

Para varredura de dependências e varredura de código, as anotações são configuradas automaticamente para pull requests em que uma política de validação de build se aplica, com tarefas de varredura de dependências e/ou de código incluídas em seu pipeline. Para obter mais informações sobre configurar políticas de validação de compilação, consulte Validação de compilação.

As anotações de solicitação de pull também requerem uma verificação de Segurança Avançada na ramificação padrão e na ramificação de destino antes de verificar a ramificação de origem (solicitação de pull). Para obter mais informações sobre como resolver alertas de ramificações de solicitação de pull, consulte Gerenciamento alertas de verificação de dependência em solicitações de pull e Gerenciamento alertas de verificação de código em solicitações de pull.

Configurar verificações de status da solicitação de pull

As verificações de status de Segurança Avançada permitem que você bloqueie a mesclação de solicitações de pull quando forem detectadas vulnerabilidades de segurança. Essas verificações de status avaliam a verificação de dependência, a verificação de código e os resultados da verificação secreta e postam um status na solicitação de pull com base nas descobertas.

Há duas verificações de status disponíveis:

-

Bloquear todas as vulnerabilidades críticas e altas (

AdvancedSecurity/AllHighAndCritical): use essa verificação para impor que todos os alertas críticos e de alta gravidade no repositório sejam resolvidos antes da mesclagem. -

Bloquear novas vulnerabilidades críticas e altas (

AdvancedSecurity/NewHighAndCritical): use essa verificação para evitar que novas vulnerabilidades sejam introduzidas sem exigir que todas as vulnerabilidades existentes sejam corrigidas primeiro. Essa verificação requer uma política de validação de build com tarefas de Segurança Avançada para examinar o PR branch.

Configurar verificações de status como políticas de ramo

Para exigir verificações de status de Segurança Avançada antes que as solicitações de pull possam ser mescladas, configure-as como políticas de branch. Você pode defini-los por repositório ou para um projeto.

- Vá para Project configurações>Repos.

- Opcionalmente, selecione o repositório que você deseja configurar.

- Selecione Políticas e selecione o branch que você deseja proteger. Por padrão, o ramo principal de seus repositórios será protegido.

- Se ainda não tiver sido criado, adicione uma política de validação de build. Isso é necessário para que ambas as verificações de status sejam executadas corretamente. No pipeline de validação de build, se você tiver várias tarefas de Segurança Avançada, habilite a

Wait for Processingpropriedade para as tarefas AdvancedSecurity-CodeQL-Analyze e AdvancedSecurity-Publish . - Em Verificações de status, selecione + para adicionar uma nova política de verificação de status.

- No menu Status para verificar, digite AdvancedSecurity para a Categoria e AllHighAndCritical ou NewHighAndCritical para o Nome. (Essas opções aparecem após a primeira execução bem-sucedida do pipeline com tarefas de Segurança Avançada.)

- Escolha o requisito de política (obrigatório ou opcional) e defina qualquer outra opção desejada. Deixe as Opções Avançadas em seus padrões : alterar a identidade autorizada ou exigir uma ID de iteração impede que as verificações de status sejam postadas.

- Clique em Salvar.

Para obter mais informações sobre como configurar políticas de verificação de status, consulte Verificações de status.

Para desabilitar a Segurança Avançada, todos os alertas e o estado dos alertas são mantidos na guia Segurança Avançada para a próxima vez que você habilitar novamente a Segurança Avançada para seu repositório.

Artigos relacionados

- Alertas de varredura de código para Segurança Avançada do GitHub para Azure DevOps

- alertas de verificação de dependências para GitHub Advanced Security for Azure DevOps

- alertas de varredura de segredos do GitHub Advanced Security para Azure DevOps

- Permissões para o GitHub Advanced Security no Azure DevOps

- Billing for GitHub Advanced Security for Azure DevOps