Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Microsoft Defender para Nuvem, como uma CNAPP (plataforma de proteção de aplicativo nativo de nuvem), oferece visibilidade, segurança e gerenciamento de postura para cargas de trabalho sem servidor em ambientes multinuvem. Amplia a cobertura para Azure Aplicativos Web, Azure Functions e AWS Lambda.

A proteção sem servidor descobre e inventaria automaticamente Aplicativos Web, Azure Functions e funções lambda do AWS em seu ambiente. Após a descoberta, Defender para Nuvem identifica configurações incorretas, vulnerabilidades e dependências inseguras. Em seguida, ele fornece diretrizes de correção e avaliação de postura contínua para ajudar as organizações a reduzir o risco em arquiteturas dinâmicas sem servidor.

Saiba mais sobre a disponibilidade da nuvem para esse recurso.

Disponibilidade e requisitos de proteção sem servidor

A proteção sem servidor está disponível como parte do plano Defender GPSN do Defender (gerenciamento de postura de segurança de nuvem).

Para habilitar a proteção sem servidor, você deve enável o plano GPSN do Defender em sua assinatura e abilizar o componente de proteção sem servidor desse plano.

Atualmente, os recursos disponíveis variam de acordo com o portal. A tabela a seguir mostra quais recursos estão disponíveis em cada portal:

| Característica | portal Defender para Nuvem | portal Defender |

|---|---|---|

| Integração por meio do plano de GPSN do Defender | ||

| Examinar recomendações de configuração incorreta | ||

| Criar consultas com o Cloud Security Explorer | ||

| Explorar cargas de trabalho no Inventário de Nuvem | ||

| Investigar caminhos de ataque | ||

| Avaliação de vulnerabilidade | - |

Para exibir a disponibilidade, consulte o suporte à nuvem.

Consulte as limitações para recursos sem servidor.

Benefícios da proteção sem servidor

Defender para Nuvem estende seus recursos do CSPM para cargas de trabalho sem servidor, fornecendo visibilidade contínua e avaliação de risco com os seguintes recursos:

A descoberta de recursosautomáticos: detecta todos os recursos sem servidor (Azure Functions, Aplicativos Web, AWS Lambda) e os lista em um inventário unificado.

Avaliação de postura contínua: Avalia as configurações para riscos como pontos finais públicos, autenticação fraca e criptografia ausente.

Detecção de configuração incorreta: destaca os riscos em:

- Controle de acesso: restringe a exposição à rede e impõe a autenticação.

- Identidade e permissões: ajuda a evitar movimentação lateral, exfiltração de dados e abuso de privilégios.

- Integridade do código: Ajuda a proteger contra alterações não autorizadas no código, como riscos de contornar a assinatura de código do AWS Lambda.

Avaliação de vulnerabilidade: verifica os pacotes de funções em busca de dependências vulneráveis e fornece diretrizes de correção.

Análise do caminho de ataque: mapeia cadeias de ataque potenciais que envolvem recursos sem servidor para que você possa priorizar problemas de alto risco.

Defender para Nuvem usa esses recursos para ajudar as organizações a proteger cargas de trabalho sem servidor em ambientes dinâmicos de nuvem.

Além desses principais benefícios, a segurança sem servidor em Defender para Nuvem se alinha à visão cnapp mais ampla para proteger aplicativos durante todo o ciclo de vida.

A proteção sem servidor também é integrada ao portal Defender. Essa integração fornece visibilidade para detecção de configuração incorreta, análise de caminho de ataque e avaliação de vulnerabilidade em uma única interface.

Exiba as recomendações de segurança de proteção sem servidor.

Como funciona a proteção sem servidor

A proteção sem servidor em Defender para Nuvem funciona por meio de uma combinação de descoberta automatizada, monitoramento contínuo e avaliação de risco. Quando você habilita o plano GPSN do Defender e ativa o componente de proteção sem servidor, Defender para Nuvem verifica seu ambiente de nuvem para identificar todos os recursos sem servidor, incluindo funções lambda Azure Aplicativos Web, Azure Functions e AWS.

Depois que Defender para Nuvem descobre os recursos, ele monitora continuamente suas configurações e ambientes de runtime. Ele avalia esses recursos em relação a um conjunto de práticas recomendadas de segurança e padrões de conformidade para identificar configurações incorretas, vulnerabilidades e dependências inseguras. Quando detecta um risco, Defender para Nuvem gera recomendações de segurança com etapas de correção detalhadas para ajudá-lo a resolver os problemas.

Inventário

Defender para Nuvem fornece um inventário unificado de todos os recursos sem servidor descobertos, para que você possa exibi-los e gerenciá-los facilmente. A página de inventário inclui detalhes como nomes de recursos, tipos, locais e descobertas de segurança associadas. Basta filtrar os resultados com base no tipo de recurso para focar em Aplicativos Web, Azure Functions ou funções AWS Lambda.

Depois de filtrar seus resultados, selecione um recurso para exibir detalhes sobre sua postura de segurança, incluindo recomendações de segurança ativas e seus níveis de gravidade.

Você também pode examinar as recomendações de segurança associadas a cada recurso para priorizar a correção com base na localização da gravidade.

Saiba como corrigir recomendações de segurança.

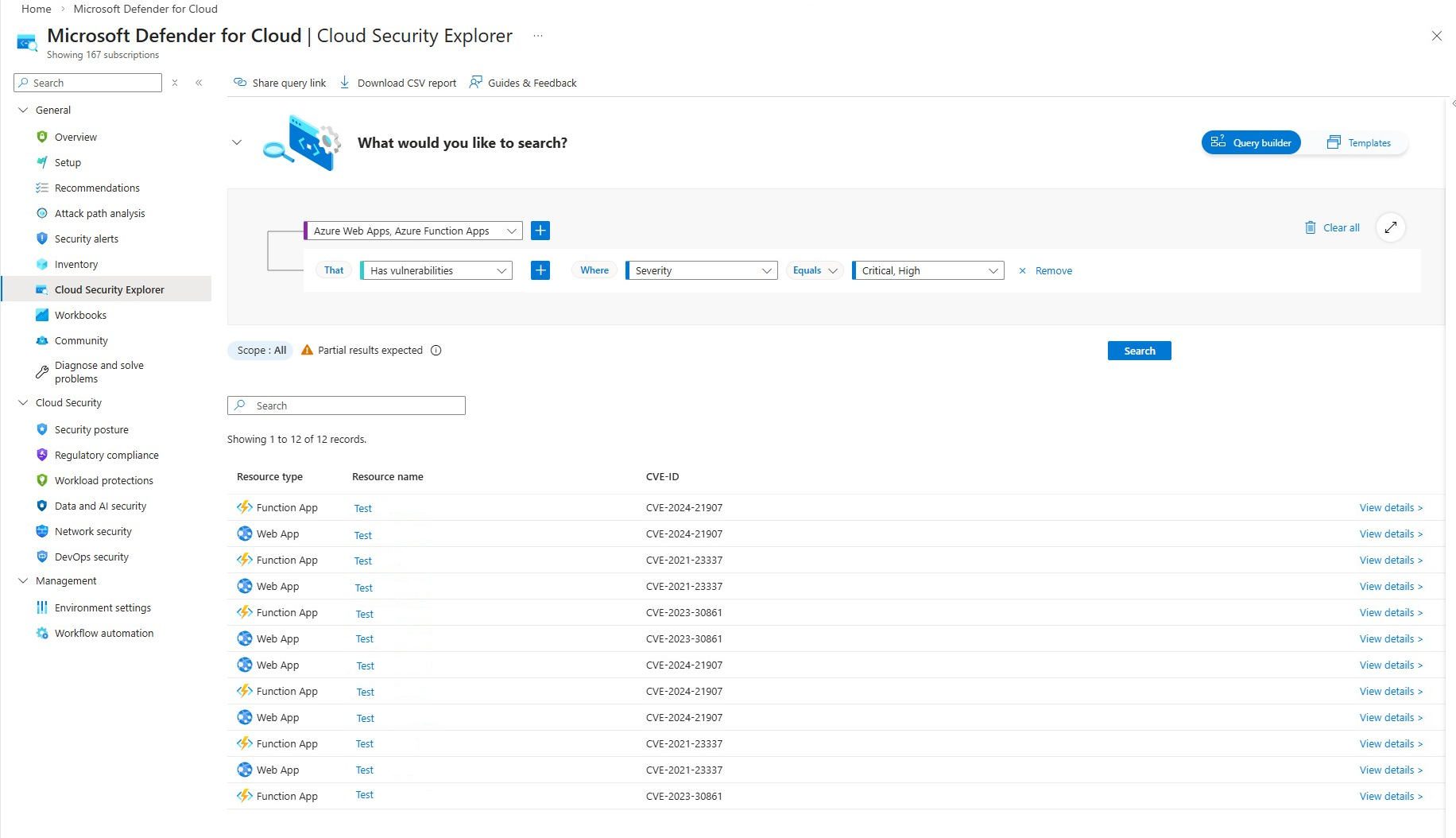

Cloud Security Explorer

O Gerenciador de Segurança na Nuvem do Defender para Nuvem fornece recursos avançados de filtragem e consulta para que você possa analisar a postura de segurança dos recursos sem servidor. Você pode criar consultas personalizadas para identificar configurações incorretas ou vulnerabilidades específicas em suas cargas de trabalho sem servidor.

Saiba como criar consultas com o Cloud Security Explorer.

Limitações

Os recursos sem servidor que não estão qualificados para avaliação de vulnerabilidade incluem:

- Aplicativos Web e aplicativos de função que não tenham um estado de energia Em execução.

- Aplicativos Web e aplicativos de funções que não têm acesso à Internet.

- Aplicativos Web e aplicativos de funções com os seguintes valores de tipo:

app,migrationfunctionapp,botappapp,linux,aspiredashboardapp,container,xenonapp,botappapp,linux,Kubernetesapp,functionapp,windowsfunctionapp,linux,container,Kubernetesapp,linux,container,Kubernetesapp,xenonfunctionapp,linux,Kubernetesapp,functionapp