Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Muitas organizações devem estar em conformidade com as regulamentações regionais ou do setor antes de adotar os serviços de nuvem do Azure. Cada regulamento define domínios de conformidade e controles específicos. Por exemplo, CMMC L3 AC 1.001 refere-se ao domínio do AC (Controle de Acesso) e à ID de controle 1.001 na estrutura cmmc (certificação de modelo de maturidade de segurança cibernética). Como prática recomendada, mapeie os controles de conformidade necessários para o MCSB (Microsoft Cloud Security Benchmark). Identifique os controles personalizados que o MCSB não cobre.

O MCSB fornece uma lista de políticas internas e GUIDs de iniciativas de política (Identificadores Globalmente Exclusivos) que abordam os controles necessários. Para controles não cobertos pelo MCSB, siga as diretrizes de mapeamento de controle para criar políticas e iniciativas personalizadas usando o processo passo a passo fornecido.

Mapear os controles necessários para o MCSB pode acelerar o processo de integração segura do Azure. O MCSB oferece um conjunto padrão de controles de segurança técnica focados em nuvem com base em estruturas de conformidade amplamente usadas. Exemplos incluem o NIST (National Institute of Standards and Technology), o Center for Internet Security (CIS) e o PCI (Payment Card Industry). O Azure fornece iniciativas internas de conformidade regulatória. Para encontrar iniciativas para um domínio de conformidade específico, consulte iniciativas internas de conformidade regulatória.

Note

Mapeamentos de controle entre o MCSB e os parâmetros de comparação do setor, como CIS, NIST e PCI, mostram que um recurso específico do Azure pode atender totalmente ou parcialmente a um requisito de controle. No entanto, o uso desses recursos não garante a conformidade total com os controles correspondentes nesses parâmetros de comparação do setor.

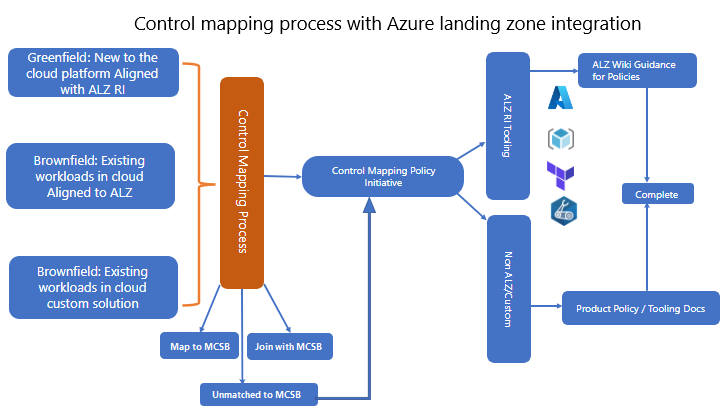

O diagrama a seguir ilustra o fluxo do processo de mapeamento de controle:

Etapas para mapear controles de segurança no Azure

- Identifique os controles necessários.

- Mapeie os controles necessários para o MCSB.

- Identifique os controles não mapeados com o MCSB e suas respectivas políticas.

- Execute a avaliação de plataforma e de nível de serviço.

- Implemente proteções com iniciativas políticas usando as ferramentas de zona de destino do Azure, ferramentas nativas ou ferramentas de terceiros.

Tip

Examine as diretrizes sobre como adaptar a arquitetura da zona de destino do Azure para dar suporte aos requisitos de mapeamento de controle.

1. Identificar os controles necessários

Reúna todos os controles de conformidade existentes e necessários de sua equipe de segurança. Se nenhuma lista existir, documente os requisitos de controle em uma planilha do Excel. Use o formato abaixo como um guia. Sua lista pode incluir controles de uma ou mais estruturas de conformidade.

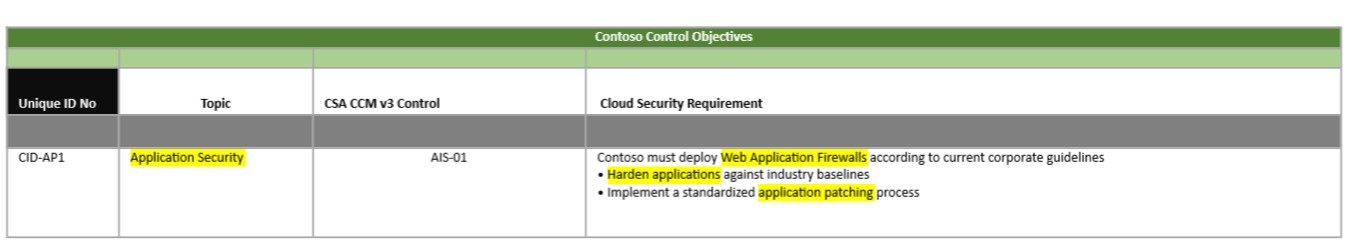

Uma amostra da lista de controles formalizados.

2. Mapear controles para o parâmetro de comparação de segurança de nuvem da Microsoft e criar controles personalizados

Para cada controle que você capturar, use o título de controle correto, a categoria de domínio e a descrição para identificar os controles relacionados. Alinhe a intenção de cada controle o quanto possível. Observe quaisquer diferenças ou lacunas em sua planilha.

Você também pode usar estruturas comuns que são mapeadas para os controles da sua organização e o MCSB, se disponível. Por exemplo, se os controles e o MCSB forem mapeados em NIST 800-53 Revisão 4 ou CIS 7.1, você poderá unir os conjuntos de dados usando essa estrutura comum. Encontre estruturas comuns intermediárias na seção de recursos.

Exemplo de mapeamento de controle único: os objetivos de controle da sua organização

A tabela acima mostra um dos objetivos de controle exclusivos com palavras-chave realçadas.

Neste exemplo, examine a categorização de um controle rotulado como "Segurança do Aplicativo" para identificá-lo como um controle relacionado ao aplicativo. O requisito é implementar firewalls de aplicativo e proteger e corrigir aplicativos. Ao examinar os controles e as diretrizes do MCSB, você poderá encontrar vários controles que se aplicam e são mapeados para esse requisito.

Para pesquisar rapidamente uma versão específica do MCSB, baixe os arquivos do Excel para cada versão. Pesquise esses arquivos por ID de controle ou palavras-chave na descrição. Use esta etapa para identificar e mapear controles que o MCSB aborda.

3. Identificar controles não mapeados com o parâmetro de comparação de segurança na nuvem da Microsoft e as respectivas políticas

Marque todos os controles que não mapeiem diretamente como precisando de mitigação. Desenvolva uma política personalizada ou um script de automação para esses controles durante o processo de implementação do guardrail.

Tip

O AzAdvertizer é uma ferramenta orientada pela comunidade endossada pelo Cloud Adoption Framework. Use-o para descobrir as políticas internas das zonas de aterrissagem Azure ou do repositório da comunidade Azure Policy em um só lugar.

4. Executar a avaliação em nível de plataforma e serviço

Depois de mapear seus controles e objetivos para o MCSB e coletar informações de suporte sobre responsabilidade, diretrizes e monitoramento, seu escritório de segurança de TI ou organização de suporte deve examinar todas as informações em uma avaliação oficial da plataforma.

Esta avaliação da plataforma determina se o MCSB atende aos requisitos mínimos de uso e atende a todas as necessidades de segurança e conformidade impostas pelas regulamentações.

Se você identificar lacunas, ainda poderá usar o MCSB, mas talvez seja necessário desenvolver controles mitigadores até fechar essas lacunas ou as atualizações de versões de parâmetro de comparação para resolvê-las. Você também pode mapear controles personalizados criando uma definição de política e, se necessário, adicioná-los a uma definição de iniciativa.

Listas de verificação para aprovação

A equipe de segurança aprovou a plataforma do Azure para uso.

Você precisará combinar uma planilha Excel da linha de base de serviço individual do Microsoft cloud security benchmark com os mapeamentos de controle em nível de plataforma concluídos anteriormente.

- Adicione colunas para acomodar a avaliação como: cobertura, imposição, efeitos permitidos.

Execute uma análise linha a linha do modelo de avaliação de linha de base de serviço resultante:

Para cada objetivo de controle, indique:

- Se isso puder ser atendido pelo serviço ou representar um risco.

- Valor de risco, se houver.

- Status da revisão para esse item.

- Controles de mitigação necessários, se houver.

- Qual Azure Policy pode impor/monitorar o controle.

Onde há lacunas no monitoramento ou na fiscalização do serviço e do controle:

- Reporte-se à equipe do Microsoft cloud security benchmark para fechar lacunas em conteúdo, monitoramento ou aplicação.

Para quaisquer áreas que não atendam aos seus requisitos, observe o risco envolvido se você optar por isentar esse requisito, o impacto e se for aceitável aprovar ou se você estiver bloqueado devido à lacuna.

O status do serviço é determinado:

- Ou o serviço atende a todos os requisitos, ou o risco é considerado aceitável e o serviço é incluído em uma lista de permissões para uso após a implementação de proteções.

- OU, as lacunas de serviço são muito grandes/ o risco é muito grande e o serviço é colocado em uma lista de bloqueios. Ele não pode ser usado até que as lacunas sejam fechadas pela Microsoft.

Entradas – nível da plataforma

- Modelo de avaliação de serviço (Excel)

- Objetivos de controle para o mapeamento do benchmark de segurança da nuvem da Microsoft

- Serviço de destino

Saídas – nível da plataforma

- Avaliação de serviço concluída (Excel)

- Mitigando controles

- Lacunas

- Aprovação/não aprovação para uso do serviço

Depois que sua equipe interna de segurança ou auditoria aprovar que a plataforma e os serviços principais atendem às suas necessidades, implemente o monitoramento e os guardrails acordados. Se você identificou controles de mitigação que se extendem além do MCSB, implemente controles embutidos ou Azure Policy usando definições de política. Adicione esses controles a uma definição de iniciativa , se necessário.

Lista de verificação – nível de serviço

- Resumir as políticas que foram identificadas como necessárias como uma saída da avaliação da plataforma e das avaliações de serviço.

- Desenvolva as definições de política personalizada necessárias para dar suporte à mitigação de controles/lacunas.

- Crie uma iniciativa de política personalizada.

- Atribuir a iniciativa de política usando ferramentas de zona de aterrissagem do Azure, ferramentas nativas ou ferramentas de terceiros.

Entradas – nível do serviço

- Avaliação de serviço concluída (Excel)

Saídas – nível do serviço

- Iniciativa de política personalizada

5. Implementar guardrails usando a zona de destino do Azure ou ferramentas nativas

As seções a seguir descrevem como identificar, mapear e implementar controles de conformidade regulatória como parte de uma implantação da zona de destino do Azure. Essa implantação inclui políticas alinhadas com o MCSB para controles de segurança no nível da plataforma.

Tip

Quando você usa arquiteturas de referência da zona de destino do Azure, como o Portal, o Bicep ou o Terraform, a implantação atribui a iniciativa de política MCSB ao Grupo de Gerenciamento Raiz Intermediário por padrão.

Saiba mais sobre as políticas atribuídas como parte de uma implantação de arquitetura de referência da zona de destino do Azure.

Diretrizes para implementar a política nas zonas de destino do Azure

Dependendo de seus objetivos de controle, talvez seja necessário criar definições de política personalizadas, definições de iniciativa de política e atribuições de política.

Consulte as diretrizes a seguir para cada opção de implementação de referência da zona de destino do Azure.

Portal de arquitetura de referência da zona de aterrissagem do Azure

Ao usar o acelerador do portal de zona de aterrissagem do Azure:

- Criar políticas de segurança personalizadas no Microsoft Defender para Nuvem

- Tutorial: Criar uma definição de política personalizada

- Atribuir o Azure Policy ou iniciativas políticas

Módulos do Terraform

Ao usar os Módulos Verificados do Azure (AVM) para ALZ (zona de destino da plataforma) – Terraform, consulte as diretrizes a seguir sobre como usar uma biblioteca personalizada.

Bicep

Ao usar os Módulos Verificados do Azure (AVM) para ALZ (zona de destino da plataforma) – Bicep, consulte as diretrizes a seguir sobre como modificar atribuições de política.

Implementar políticas personalizadas ao não usar uma implementação de zonas de destino do Azure

portal do Azure

Ao usar o portal do Azure, consulte os artigos a seguir.

- Criar políticas de segurança personalizadas no Microsoft Defender para Nuvem

- Criar uma definição de política personalizada

- Criar e gerenciar políticas para impor a conformidade

- Atribuir iniciativas de política

Modelos do Azure Resource Manager

Ao usar os modelos do Resource Manager, consulte os artigos a seguir.

- Criar uma definição de política personalizada

- Atribuir iniciativas de política

- Criar uma atribuição de política para identificar recursos sem conformidade usando um modelo do Resource Manager

- Referência de modelo de definição de política do Bicep e do Resource Manager

- Referência de modelo (iniciativa) de conjunto no Bicep e no Resource Manager.

- Referência do modelo de atribuição de políticas do Bicep e do Resource Manager

Terraform

Ao usar o Terraform, consulte os artigos a seguir.

- Adicionando definições e iniciativas personalizadas do Azure Policy

- Adicionando a definição do conjunto de políticas do Azure

- Atribuindo política de grupo de gerenciamento

- Atribuindo o Azure Policy ou uma iniciativa política

Bicep

Ao usar os modelos Bicep, consulte os artigos a seguir.

- Início Rápido: Criar uma atribuição de política para identificar os recursos fora de conformidade usando um arquivo Bicep

- Referência de modelo de definição de política do Bicep e do Resource Manager

- Referência de modelo (iniciativa) de conjunto de políticas no Bicep e no Resource Manager.

- Referência do modelo de atribuição de políticas do Bicep e do Resource Manager

Usar o Microsoft Defender para Nuvem para monitorar a conformidade

O Microsoft Defender para Nuvem compara continuamente suas configurações de recursos com requisitos em padrões, regulamentos e parâmetros de comparação do setor. O painel de conformidade regulatória mostra sua postura de conformidade. Saiba mais sobre como melhorar sua conformidade regulatória.

Perguntas frequentes

Como fazer para integrar os objetivos de controle se minha estrutura não estiver mapeada para o parâmetro de comparação de segurança de nuvem da Microsoft?

A Microsoft fornece mapeamentos de MCSB (cloud security benchmark) para muitas estruturas líderes do setor. Se os controles exigidos não forem cobertos, execute um mapeamento manual. Siga as etapas neste artigo para mapeamento manual de controle.

Exemplo: Se você precisar atender à conformidade do PBMM (Federal Protected B) do Canadá e o parâmetro de comparação de segurança de nuvem da Microsoft ainda não for mapeado para o PBMM, localize uma estrutura compartilhada, como a Publicação Especial NIST (SP) 800-53 Revisão 4. Se tanto o PBMM quanto o MCSB v2 forem mapeados para o NIST SP 800-53 R4, use essa estrutura comum para identificar as recomendações e as orientações que você precisa seguir no Azure.

Como posso abordar os objetivos de controle não cobertos pelo parâmetro de comparação de segurança na nuvem da Microsoft?

O MCSB se concentra nos controles técnicos do Azure. Ele não inclui objetivos não técnicos, como treinamento ou controles não diretamente relacionados à segurança técnica, como a segurança do data center. Marque esses itens como responsabilidade da Microsoft e use evidências de conteúdo MCSB ou relatórios de auditoria da Microsoft para demonstrar a conformidade. Se você determinar que um objetivo é um controle técnico, crie um controle compensatório adicionalmente aos controles base para monitoramento. Você também pode enviar uma solicitação para MCSBteam@microsoft.com resolver controles ausentes em versões futuras.