Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

APLICA-SE A: Desenvolvedor | Premium

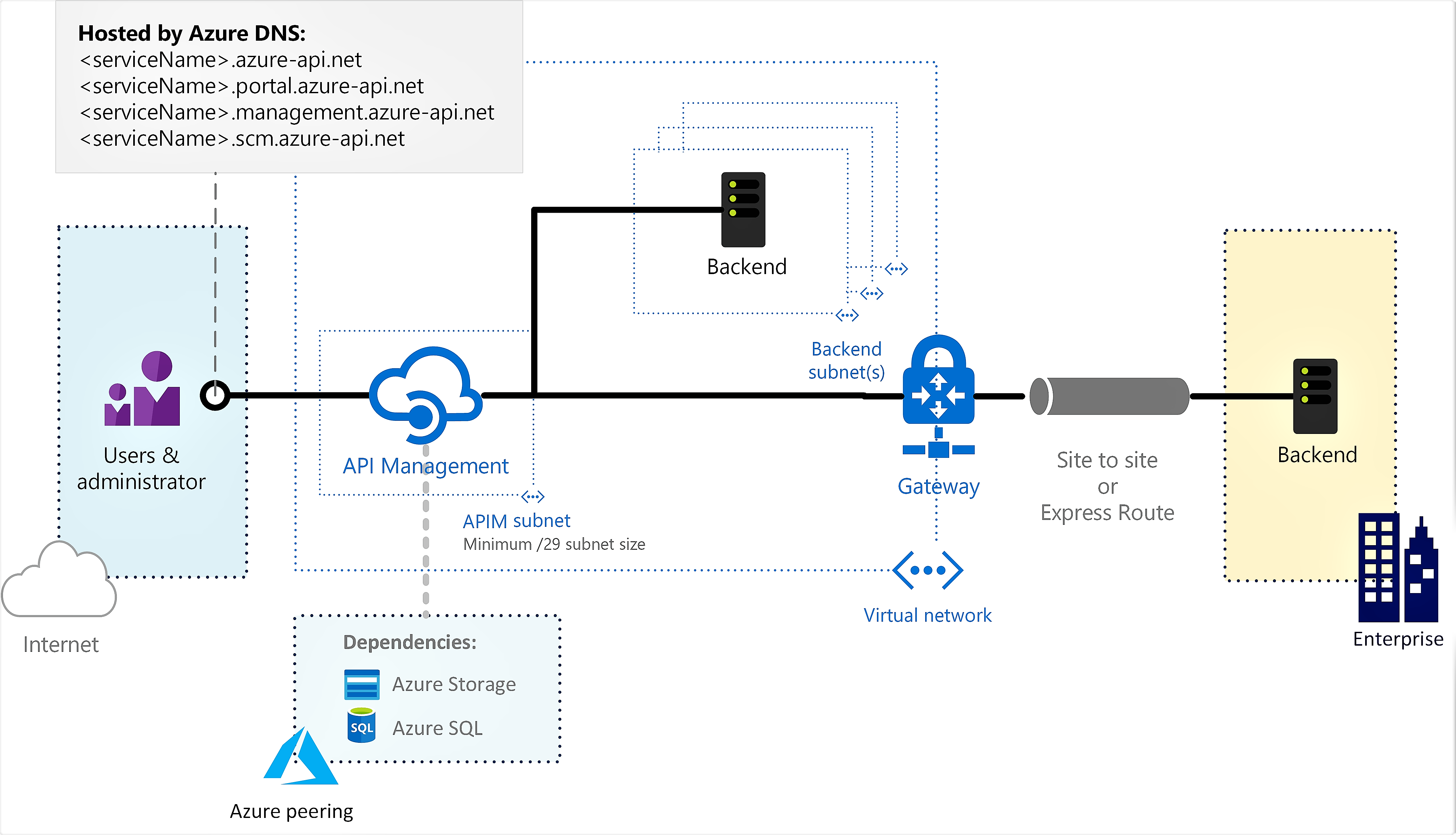

Você pode implantar Gerenciamento de API do Azure dentro de uma rede virtual Azure para acessar serviços de back-end na rede. Para opções de conectividade de rede virtual, requisitos e considerações, consulte:

- O uso de uma rede virtual com Gerenciamento de API do Azure

- Requisitos de recursos de rede para injeção de Gerenciamento de API em uma rede virtual

Este artigo explica como configurar a conectividade de rede virtual para sua camada de Desenvolvedor de Gerenciamento de API ou instância da camada Premium no modo externo . Nesse modo, o portal do desenvolvedor, o gateway de API e outros endpoints de gerenciamento de API são acessíveis pela internet pública, e os serviços de back-end podem estar localizados na rede.

Para configurações específicas do modo internal, em que os pontos de extremidade são acessíveis somente dentro da rede virtual, consulte Implante sua instância de Gerenciamento de API do Azure em uma rede virtual – modo interno.

Observação

Recomendamos que você use o módulo Azure Az PowerShell para interagir com Azure. Para começar, consulte Instalar Azure PowerShell. Para saber como migrar para o módulo do Az PowerShell, consulte Migrate Azure PowerShell do AzureRM para o Az.

Importante

Alterações na infraestrutura do serviço de Gerenciamento de API (como configurar domínios personalizados, adicionar certificados de AC, dimensionamento, configuração de rede virtual, alterações de zona de disponibilidade e adições de região) podem levar 15 minutos ou mais para serem concluídas, dependendo da camada de serviço e do tamanho da implantação. Espere tempos mais longos para uma instância com um número maior de unidades de escala ou configuração de várias regiões (gateways em vários locais). As alterações sem interrupção no Gerenciamento de API são executadas cuidadosamente para preservar a capacidade e a disponibilidade.

Enquanto o serviço está sendo atualizado, outras alterações de infraestrutura de serviço não podem ser feitas. No entanto, você pode definir APIs, produtos, políticas e configurações de usuário. O serviço não experimentará o tempo de inatividade do gateway e o Gerenciamento de API continuará a atender solicitações de API sem interrupção (exceto na camada Desenvolvedor).

Pré-requisitos

Examine os requisitos de recursos de rede para injeção de Gerenciamento de API em uma rede virtual antes de começar.

- Uma instância de API Management. Para obter mais informações, consulte Criar uma instância de Gerenciamento de API do Azure.

Uma rede virtual e uma sub-rede na mesma região e na mesma assinatura da instância de Gerenciamento de APIs.

- A sub-rede usada para se conectar à instância de Gerenciamento de API pode conter outros tipos de recursos Azure.

- A sub-rede não deve ter nenhuma delegação habilitada. A configuração Delegar sub-rede para um serviço na sub-rede deve ser definida como Nenhuma.

Um grupo de segurança de rede anexado à sub-rede acima. Um NSG (grupo de segurança de rede) é necessário para permitir explicitamente a conectividade de entrada, pois o balanceador de carga usado internamente pelo Gerenciamento de API é seguro por padrão e rejeita todo o tráfego de entrada. Para uma configuração específica, consulte Configurar regras NSG, mais adiante neste artigo.

Para determinados cenários, habilite pontos de extremidade de serviço na sub-rede para serviços dependentes, como o Armazenamento do Azure ou o SQL do Azure. Para obter mais informações, consulte Forçar o tráfego de túnel para o firewall local usando o ExpressRoute ou o dispositivo virtual de rede posteriormente neste artigo.

(Opcional) Um endereço IPv4 público de SKU Standard.

Importante

- A partir de maio de 2024, um recurso de endereço IP público não é mais necessário ao implantar (injetar) uma instância de Gerenciamento de API em uma VNet no modo interno ou migrar a configuração de VNet interna para uma nova sub-rede. No modo VNet externo, especificar um endereço IP público é optional; se você não fornecer um, um endereço IP público gerenciado por Azure será configurado automaticamente e usado para tráfego de API de runtime. Forneça apenas o endereço IP público se você quiser possuir e controlar o endereço IP público usado para comunicação de entrada ou de saída para a Internet.

Se fornecido, o endereço IP deve estar na mesma região e assinatura que a instância de Gerenciamento de API e a rede virtual.

Ao criar um recurso de endereço IP público, atribua um rótulo de nome DNS a ele. Em geral, você deve usar o mesmo nome DNS que sua instância de Gerenciamento de API. Se você alterá-la, reimplante sua instância para que o novo rótulo DNS seja aplicado.

Para obter o melhor desempenho de rede, é recomendável usar a preferência padrão Routing: Microsoft network.

Ao criar um endereço IP público em uma região em que você planeja habilitar a redundância de zona para sua instância de Gerenciamento de API, configure a opção Redundante de Zona.

O valor do endereço IP é atribuído como o endereço IPv4 público virtual da instância de gerenciamento de API nessa região.

Para implementações do Gerenciamento de API em várias regiões, configure os recursos da rede virtual separadamente para cada local.

Habilitar conexão de rede virtual

Habilitar a conectividade de rede virtual usando o portal Azure

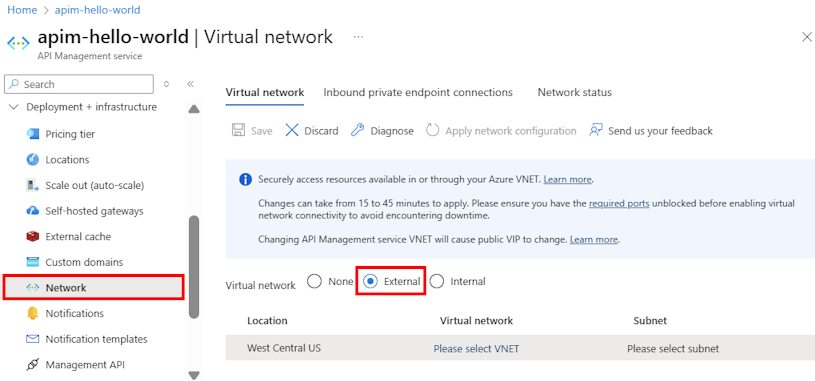

Acesse o portal Azure para localizar sua instância de gerenciamento de API. Pesquise e selecione serviços de Gerenciamento de API.

Selecione sua instância de Gerenciamento de API.

No menu da barra lateral, em Implantação + infraestrutura, selecione Rede.

Selecione o tipo de acesso externo .

Na lista de localizações (regiões) em que o serviço de Gerenciamento de API é provisionado:

- Escolha um Local.

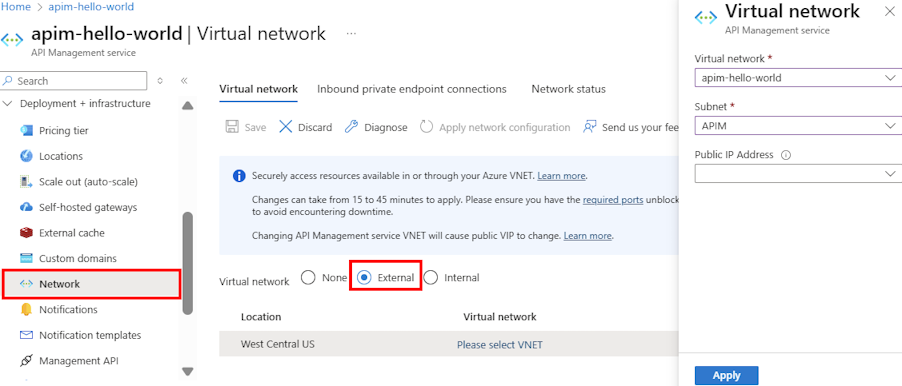

- Selecione rede virtual, sub-rede e (opcionalmente) endereço IP público.

A lista de rede virtual é preenchida com redes virtuais disponíveis em suas assinaturas de Azure, configuradas na região que você está configurando.

Selecione Aplicar. A página Rede da instância de Gerenciamento de API é atualizada com suas novas opções de rede virtual e sub-rede.

Selecione Verificar para confirmar se os pré-requisitos foram atendidos e o serviço de Gerenciamento de API pode ser atualizado com êxito.

Continue definindo as configurações de rede virtual para os locais restantes da instância de Gerenciamento de API.

Na barra de navegação superior, selecione Salvar.

Habilitar a conectividade usando um modelo de Resource Manager

Azure Resource Manager template (API versão 2021-08-01)

Configurar regras de NSG

Configure regras de segurança de rede personalizadas na sub-rede de Gerenciamento de API para filtrar o tráfego de e para sua instância de Gerenciamento de API. Recomendamos as seguintes regras mínimas de NSG para garantir a operação e o acesso adequados à sua instância. Examine seu ambiente cuidadosamente para determinar mais regras que podem ser necessárias.

Importante

Dependendo do uso do cache e de outros recursos, talvez seja necessário configurar regras de NSG adicionais além das regras mínimas na tabela a seguir. Para obter configurações detalhadas, consulte a referência de configuração de rede virtual.

- Para a maioria dos cenários, use asmarcas de serviço indicadas em vez de endereços IP de serviço para especificar fontes de rede e destinos.

- Defina a prioridade dessas regras como maior do que as regras padrão.

| Direção | Marca de serviço de origem | Intervalos de portas de origem | Marca de serviço de destino | Intervalos de portas de destino | Protocolo | Ação | Finalidade | Tipo de VNet |

|---|---|---|---|---|---|---|---|---|

| Entrada | Internet | * | Rede Virtual | [80], 443 | TCP | Allow | Comunicação do cliente com o Gerenciamento de API | Apenas externo |

| Entrada | ApiManagement | * | Rede Virtual | 3443 | TCP | Allow | Ponto de extremidade de gestão para o Portal do Azure e o PowerShell | Interno e externo |

| Entrada | Balanceador de Carga do Azure | * | Rede Virtual | 6390 | TCP | Allow | Balanceador de Carga de Infraestrutura do Azure | Interno e externo |

| Entrada | AzureTrafficManager | * | Rede Virtual | 443 | TCP | Allow | Gerenciador de Tráfego do Azure roteamento para implantação de várias regiões | Apenas externo |

| Saída | Rede Virtual | * | Internet | 80 | TCP | Allow | Validação e gerenciamento de certificados gerenciados por Microsoft e gerenciados pelo cliente | Interno e externo |

| Saída | Rede Virtual | * | Armazenamento | 443 | TCP | Allow | Dependência de Armazenamento do Azure para a funcionalidade de serviço principal | Interno e externo |

| Saída | Rede Virtual | * | SQL | 1433 | TCP | Allow | Acesso aos endereços de ponto de extremidade do SQL do Azure para a funcionalidade principal do serviço. | Interno e externo |

| Saída | Rede Virtual | * | AzureKeyVault | 443 | TCP | Allow | Acesso a Azure Key Vault para a funcionalidade de serviço principal | Interno e externo |

| Saída | Rede Virtual | * | AzureMonitor | 1886, 443 | TCP | Allow | Publicar logs e métricas de diagnóstico, Resource Health e Application Insights | Interno e externo |

Conectar-se a um serviço Web hospedado em uma rede virtual

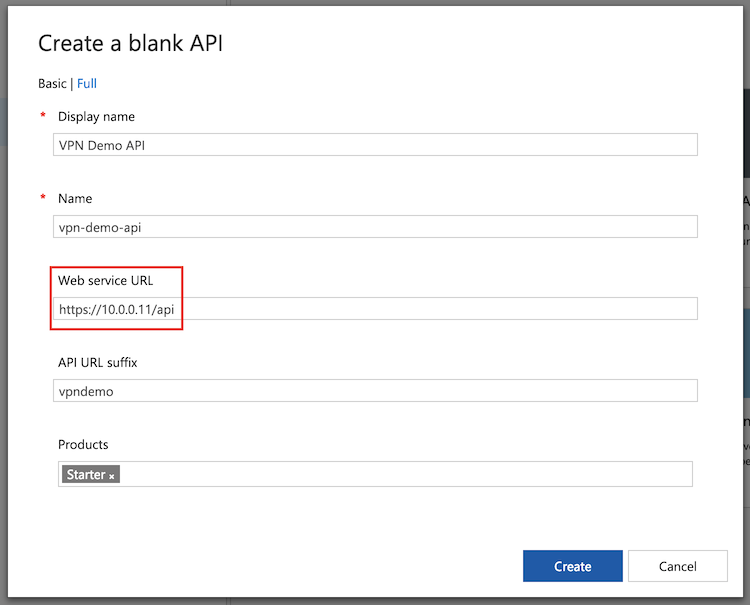

Depois de conectar seu serviço de Gerenciamento de API à rede virtual, você poderá acessar serviços de back-end na rede virtual da mesma forma que faz com os serviços públicos. Ao criar ou editar uma API, digite o endereço IP local ou o nome do host (se um servidor DNS estiver configurado para a rede virtual) do serviço Web no campo URL do serviço Web .

Configuração de servidor DNS personalizado

No modo de rede virtual externa, Azure gerencia o DNS por padrão. Opcionalmente, você pode configurar um servidor DNS personalizado.

O serviço de Gerenciamento de API depende de vários serviços de Azure. Quando o Gerenciamento de API é hospedado em uma rede virtual com um servidor DNS personalizado, ele precisa resolver os nomes de host desses serviços Azure.

- Para obter diretrizes sobre a configuração de DNS personalizada, incluindo o encaminhamento para nomes de host fornecidos pela Azure, consulte Resolução de nomes para recursos em redes virtuais do Azure.

- O acesso de saída na porta

53é necessário para a comunicação com servidores DNS. Para obter mais configurações, consulte a referência de configuração de rede virtual.

Importante

Se você planeja usar servidores DNS personalizados para a rede virtual, configure-os antes de implantar um serviço de Gerenciamento de API na rede virtual. Caso contrário, você precisará atualizar o serviço de Gerenciamento de API sempre que alterar os servidores DNS executando a Operação Aplicar Configuração de Rede. Você também pode aplicar uma configuração de rede na folha Network/Network status no portal do Azure.

Roteamento

- Um endereço IP público (VIP) com balanceamento de carga é reservado para fornecer acesso aos endpoints e recursos do Gerenciamento de API fora da rede virtual.

- Você pode encontrar o VIP público na folha Overview/Essentials no portal do Azure.

Para obter mais informações e considerações, consulte endereços IP do Gerenciamento de API do Azure.

Endereços VIP e DIP

Os endereços DIP (IP Dinâmico) serão atribuídos a cada máquina virtual subjacente no serviço e usados para acessar os pontos de extremidade e recursos na VNet e em VNets emparelhadas. O endereço VIP (IP virtual público) do serviço de Gerenciamento de API será usado para acessar os recursos voltados para o público.

Se as listas de restrição de IP protegem recursos na VNet ou VNets emparelhadas, recomendamos especificar todo o intervalo para a sub-rede onde o serviço de Gerenciamento de API for implantado para conceder ou restringir acesso ao serviço.

Saiba mais sobre o tamanho recomendado da sub-rede.

Forçar o tráfego de túnel para o firewall local usando o ExpressRoute ou o dispositivo virtual de rede

Um túnel forçado permite redirecionar ou "forçar" todo o tráfego direcionado à Internet de sua sub-rede de volta para o local para inspeção e auditoria. Normalmente, você configura e define sua própria rota padrão (0.0.0.0/0), forçando todo o tráfego da sub-rede do Gerenciamento de API a fluir por meio de um firewall local ou para um dispositivo virtual de rede. Esse fluxo de tráfego interrompe a conectividade com o API Management, já que o tráfego de saída é bloqueado nas instalações ou traduzido via NAT para um conjunto irreconhecível de endereços que não funcionam mais com vários pontos de extremidade do Azure. Você pode solucionar esse problema através dos seguintes métodos:

Habilite os pontos de extremidade de serviço na sub-rede em que o serviço de Gerenciamento de API está implantado para:

- SQL do Azure (necessário apenas na região primária se o serviço de Gerenciamento de API for implantado em regiões multiple)

- Armazenamento do Azure

- Hubs de Eventos do Azure

- Azure Key Vault

Ao habilitar pontos de extremidade diretamente da sub-rede de Gerenciamento de API para esses serviços, você pode usar o backbone da rede Microsoft Azure, fornecendo o roteamento ideal para o tráfego dos serviços. Se você usar pontos de extremidade de serviço com um Gerenciamento de API com túnel forçado, o tráfego para os serviços do Azure mencionados anteriormente não será feito por túnel forçado. No entanto, o outro tráfego de dependência do serviço de Gerenciamento de API permanece em túnel forçado. Verifique se o firewall ou a solução de virtualização não bloqueia esse tráfego ou se o serviço de Gerenciamento de API pode não funcionar corretamente.

Observação

É altamente recomendável habilitar pontos de extremidade de serviço diretamente da sub-rede de Gestão de API para serviços dependentes, como SQL do Azure e Armazenamento do Azure, que os suportam. No entanto, algumas organizações podem ter requisitos para forçar o túnel de todo o tráfego da sub-rede do Gerenciamento de API. Nesse caso, configure o seu firewall ou dispositivo virtual para permitir esse tráfego. Você precisará permitir o intervalo completo de endereços IP de cada serviço dependente e manter essa configuração atualizada quando a infraestrutura Azure mudar. Seu serviço Gerenciamento de API também pode ter latência ou tempos limite inesperados devido ao túnel de força desse tráfego de rede.

Todo o tráfego do painel de controle da Internet para o ponto de extremidade de gerenciamento de seu serviço de Gerenciamento de API é roteado por um conjunto específico de IPs de entrada, hospedados pela marca de serviçoApiManagement. Quando o tráfego for feito por túnel forçado, as respostas não serão mapeadas simetricamente de volta a esses IPs de origem de entrada e a conectividade com o ponto de extremidade de gerenciamento será perdida. Para superar essa limitação, configure uma rota definida pelo usuário (UDR) para a marca de serviço ApiManagement com o tipo de próximo salto definido como "Internet", para direcionar o tráfego de volta para Azure.

Observação

Permitir que o tráfego de gerenciamento do Gerenciamento de API ignore um firewall local ou uma solução de virtualização de rede não é considerado um risco de segurança significativo. A configuração recomendada para sua sub-rede de Gerenciamento de API permite o tráfego de gerenciamento de entrada na porta 3443 somente do conjunto de endereços IP Azure englobados pela tag de serviço ApiManagement. A configuração de UDR recomendada é apenas para o caminho de retorno desse tráfego Azure.

No (Modo VNet externo) o tráfego do plano de dados para clientes que tentam acessar o gateway de Gerenciamento de API e o portal do desenvolvedor da Internet também será descartado por padrão devido ao roteamento assimétrico introduzido pelo túnel forçado. Para cada cliente que requer acesso, configure uma UDR explícita com o tipo de próximo salto "Internet" para ignorar o firewall ou o dispositivo de rede virtual.

Para outras dependências do serviço de Gerenciamento de API em túnel forçado, resolva o nome do host e comunique-se com o ponto de extremidade. Eles incluem:

- Monitoramento de integridade e métricas

- diagnóstico do portal Azure

- Retransmissão de SMTP

- CAPTCHA do portal do desenvolvedor

- Azure servidor KMS

Para obter mais informações, consulte a referência de configuração de rede virtual.

Problemas comuns de configuração de rede

Esta seção foi movida. Consulte a referência de configuração de rede virtual.

Solução de problemas

Implantação inicial malsucedida do serviço de Gerenciamento de API em uma sub-rede

- Implante uma máquina virtual na mesma sub-rede.

- Conecte-se à máquina virtual e valide a conectividade com um dos seguintes recursos em sua assinatura Azure:

- Blob do Armazenamento do Azure

- Banco de Dados SQL do Azure

- Tabela Armazenamento do Azure

- Azure Key Vault

Importante

Depois de validar a conectividade, remova todos os recursos na sub-rede antes de implantar o Gerenciamento de API na sub-rede.

Verificar status de rede

Depois de implantar o Gerenciamento de API na sub-rede, use o portal para verificar a conectividade de sua instância com dependências, como Armazenamento do Azure.

No portal, no menu da barra lateral, em Implantação + infraestrutura, selecioneStatus da Rede>.

| Filtrar | Descrição |

|---|---|

| Necessário | Selecione para examinar a conectividade de serviços de Azure necessária para o Gerenciamento de API. A falha indica que a instância não é capaz de realizar operações centrais para gerenciar APIs. |

| Opcional | Selecione para revisar a conectividade de serviços opcionais. A falha apenas indica que a funcionalidade específica não funcionará (por exemplo, SMTP). A falha pode levar à degradação no uso e no monitoramento da instância de Gerenciamento de API e no fornecimento do SLA comprometido. |

Para ajudar a solucionar problemas de conectividade, selecione:

Métricas – para examinar as métricas de status de conectividade de rede

Diagnosticar – para executar um verificador de rede virtual durante um período de tempo especificado

Para resolver problemas de conectividade, examine as configurações de rede e corrija as configurações de rede necessárias.

Atualizações incrementais

Ao fazer alterações em sua rede, consulte a API NetworkStatus para verificar se o serviço de Gerenciamento de API não perdeu o acesso a recursos críticos. O status de conectividade deve ser atualizado a cada 15 minutos.

Para aplicar uma alteração de configuração de rede à instância do Gerenciamento de API usando o portal:

- No menu à esquerda da sua instância, em Implantação e infraestrutura, selecione Rede>Rede Virtual.

- Selecione Aplicar configuração de rede.

Desafios encontrados na reatribuição da instância do Gerenciamento de API para a sub-rede anterior

- Bloqueio de VNet – Ao mover uma instância de Gerenciamento de API de volta para sua sub-rede original, a reatribuição imediata pode não ser possível devido ao bloqueio de VNet, que leva até uma hora para ser removido.

- Bloqueio de grupo de recursos - Outro cenário a ser considerado é a presença de um bloqueio de escopo no nível do grupo de recursos ou superior, dificultando o processo de Exclusão do Link de Navegação de Recursos. Para resolver isso, remova o bloqueio de escopo e espere de quatro a seis horas para que o serviço de Gerenciamento de API desvincule-se da sub-rede original antes da remoção do bloqueio, habilitando a implantação na sub-rede desejada.

Solucionar problemas de conexão com Microsoft Graph de dentro de uma VNet

A conectividade de rede com Microsoft Graph é necessária para recursos, incluindo a entrada do usuário no portal do desenvolvedor usando o provedor de identidade Microsoft Entra.

Para solucionar problemas de conectividade com Microsoft Graph de dentro de uma VNet:

Verifique se o NSG e outras regras de rede estão configurados para conectividade de saída da instância de Gerenciamento de API para Microsoft Graph (usando a marca de serviço AzureActiveDirectory).

Verifique se a resolução de DNS e o acesso à rede para

graph.microsoft.comde dentro da VNet. Por exemplo, provisione uma nova VM dentro da VNet, conecte-se a ela e tenteGET https://graph.microsoft.com/v1.0/$metadatade um navegador ou usando cURL, PowerShell ou outras ferramentas.

Conteúdo relacionado

Saiba mais sobre: