Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Gebruik Microsoft Intune om BitLocker-versleuteling te configureren op apparaten met Windows en PDE (Personal Data Encryption) op apparaten waarop Windows 11 versie 22H2 of hoger wordt uitgevoerd. In dit artikel worden zowel standaard BitLocker-versleutelingsscenario's als stille BitLocker-versleutelingsscenario's behandeld.

Belangrijk

Op 14 oktober 2025 is Windows 10 het einde van de ondersteuning bereikt en ontvangt geen kwaliteits- en functie-updates. Windows 10 is een toegestane versie in Intune. Apparaten met deze versie kunnen nog steeds worden ingeschreven bij Intune en in aanmerking komende functies gebruiken, maar de functionaliteit wordt niet gegarandeerd en kan variëren.

Tip

Voor sommige instellingen voor BitLocker is vereist dat het apparaat een ondersteunde TPM heeft.

BitLocker-versleutelingsscenario's

Intune ondersteunt twee primaire BitLocker-versleutelingsmethoden:

Standaard BitLocker-versleuteling : gebruikers kunnen prompts zien en kunnen communiceren met het versleutelingsproces. Biedt flexibiliteit voor de selectie van versleutelingstypen en beheer van herstelsleutels door de gebruiker.

Stille BitLocker-versleuteling : automatische versleuteling zonder gebruikersinteractie of beheerdersbevoegdheden vereist op het apparaat. Ideaal voor organisaties die ervoor willen zorgen dat alle beheerde apparaten worden versleuteld zonder afhankelijk te zijn van actie van de eindgebruiker.

Tip

Intune biedt een ingebouwd versleutelingsrapport met details over de versleutelingsstatus van apparaten op al uw beheerde apparaten. Nadat Intune een Windows-apparaat met BitLocker versleutelt, kunt u BitLocker-herstelsleutels weergeven en beheren wanneer u het versleutelingsrapport weergeeft.

Vereisten

Licentie- en Windows-edities

Zie Windows-edities en licentievereisten in de Windows-documentatie voor Windows-edities die ondersteuning bieden voor BitLocker-beheer.

Op rollen gebaseerde toegangsbeheer

Als u BitLocker in Intune wilt beheren, moet aan een account een Intune rol op basis van op rollen gebaseerd toegangsbeheer (RBAC) worden toegewezen die de machtiging Externe taken bevat, waarbij het recht BitLockerKeys draaien (preview) is ingesteld op Ja.

U kunt deze machtiging toevoegen aan uw eigen aangepaste RBAC-rollen of een van de volgende ingebouwde RBAC-rollen gebruiken:

- Helpdeskmedewerker

- Eindpuntbeveiligingsbeheerder

Herstelplanning

Voordat u BitLocker inschakelt, moet u de herstelopties begrijpen en plannen die voldoen aan de behoeften van uw organisatie. Zie Overzicht van BitLocker-herstel in de Windows-beveiligingsdocumentatie voor meer informatie.

Beleidstypen voor BitLocker-versleuteling

Kies uit de volgende Intune beleidstypen om BitLocker-versleuteling te configureren:

Eindpuntbeveiligingsbeleid (aanbevolen)

Eindpuntbeveiliging > Schijfversleutelingsbeleid biedt gerichte, beveiligingsspecifieke BitLocker-configuratie:

- BitLocker-profiel : speciale instellingen voor het configureren van BitLocker-versleuteling. Zie de BitLocker-CSP voor meer informatie.

- Profiel voor versleuteling van persoonlijke gegevens : configureer PDE voor versleuteling op bestandsniveau die naast BitLocker werkt voor gelaagde beveiliging. Zie de PDE-CSP voor meer informatie.

Apparaatconfiguratiebeleid

Apparaatconfiguratie > Endpoint Protection-profiel bevat BitLocker-instellingen als onderdeel van een bredere configuratie voor eindpuntbeveiliging. Bekijk de beschikbare instellingen in BitLocker in Endpoint Protection-profielen.

Opmerking

Instellingen Catalogusbeperkingen: Instellingencatalogus bevat niet de benodigde TPM-opstartverificatiebesturingselementen die vereist zijn voor betrouwbare stille BitLocker-inschakeling. Gebruik eindpuntbeveiliging of apparaatconfiguratiebeleid voor BitLocker-scenario's.

Standaard BitLocker-versleuteling configureren

Standaard BitLocker-versleuteling staat gebruikersinteractie toe en biedt flexibiliteit voor versleutelingsconfiguratie.

Eindpuntbeveiligingsbeleid maken

Meld je aan bij het Microsoft Intune-beheercentrum.

Selecteer Eindpuntbeveiliging>Schijfversleuteling>Beleid maken.

Stel de volgende opties in:

- Platform: Windows

- Profiel: Kies BitLocker of Versleuteling van persoonlijke gegevens

Configureer op de pagina Configuratie-instellingen instellingen voor BitLocker om te voldoen aan de behoeften van uw bedrijf:

- Versleutelingsmethoden configureren voor besturingssysteem, vaste en verwisselbare stations.

- Herstelopties instellen (wachtwoord- en sleutelvereisten).

- Configureer TPM-opstartverificatie indien nodig.

Selecteer Volgende.

Kies op de pagina Bereik (tags)de optie Bereiktags selecteren om het deelvenster Tags selecteren te openen om bereiktags toe te wijzen aan het profiel.

Selecteer Volgende om door te gaan.

Selecteer op de pagina Toewijzingen de groepen die dit profiel ontvangen. Raadpleeg Gebruikers- en apparaatprofielen toewijzen voor meer informatie over het toewijzen van profielen.

Selecteer Volgende.

Kies op de pagina Controleren en maken de optie Maken zodra u klaar bent. Het nieuwe profiel wordt weergegeven in de lijst wanneer u het beleidstype selecteert voor het profiel dat u hebt gemaakt.

Apparaatconfiguratiebeleid maken

Tip

Met de volgende procedure configureert u BitLocker via een apparaatconfiguratiesjabloon voor Endpoint Protection. Als u Versleuteling van persoonlijke gegevens wilt configureren, gebruikt u de catalogus met apparaatconfiguratie-instellingen en de categorie PDE .

Meld je aan bij het Microsoft Intune-beheercentrum.

Selecteer Apparaten>Apparaten configureren>Op> het tabblad Beleid selecteert u Maken.

Stel de volgende opties in:

- Platform: Windows 10 en hoger

- Profieltype: selecteer Sjablonen>Eindpuntbeveiliging en selecteer vervolgens Maken.

Vouw op de pagina Configuratie-instellingenWindows-versleuteling uit en configureer BitLocker-instellingen om te voldoen aan de behoeften van uw bedrijf.

Als u BitLocker op de achtergrond wilt inschakelen, raadpleegt u Stille BitLocker-versleuteling configureren in dit artikel voor extra vereisten en de specifieke instellingsconfiguraties die u moet gebruiken.

Selecteer Volgende om door te gaan.

Voltooi de configuratie van andere instellingen indien nodig voor uw organisatie.

Voltooi het proces voor het maken van beleid door het toe te wijzen aan de juiste apparaatgroepen en het profiel op te slaan.

BitLocker-versleuteling op de achtergrond configureren

Stille BitLocker-versleuteling versleutelt automatisch apparaten zonder tussenkomst van de gebruiker, waardoor een naadloze versleutelingservaring wordt geboden voor beheerde omgevingen.

Vereisten voor versleuteling op de achtergrond

Apparaatvereisten

Een apparaat moet voldoen aan de volgende voorwaarden voor het inschakelen van BitLocker op de achtergrond:

Besturingssysteem:

- Als eindgebruikers zich aanmelden als beheerder: Windows 10 versie 1803 of hoger of Windows 11

- Als eindgebruikers zich aanmelden als Standaardgebruikers: Windows 10 versie 1809 of hoger of Windows 11

Apparaatconfiguratie:

- Microsoft Entra toegevoegd aan of Microsoft Entra hybride gekoppeld

- TPM (Trusted Platform Module) 1.2 of hoger

- Systeemeigen UEFI BIOS-modus

- Beveiligd opstarten ingeschakeld

- Windows Recovery Environment (WinRE) geconfigureerd en beschikbaar

Opmerking

Wanneer BitLocker op de achtergrond is ingeschakeld, gebruikt het systeem automatisch volledige schijfversleuteling op niet-moderne stand-byapparaten en alleen ruimteversleuteling op moderne stand-byapparaten. Het versleutelingstype is afhankelijk van de hardwaremogelijkheden en kan niet worden aangepast voor scenario's met versleuteling op de achtergrond.

Zie Wat is moderne stand-by in de Documentatie voor Windows-hardware voor meer informatie over moderne stand-by.

Belangrijk

Voordat u bitLocker-beleid op de achtergrond implementeert, voert u een grondige evaluatie van uw omgeving uit:

- Bestaande versleutelingssoftware identificeren: gebruik apparaatinventaris of detectiehulpprogramma's om apparaten met versleuteling van derden te identificeren (McAfee, Symantec, Check Point, enzovoort).

- Migratiestrategie plannen : ontwikkel procedures om bestaande versleuteling veilig te verwijderen voordat BitLocker wordt geïmplementeerd.

- Testen in testgroepen : valideer het stille BitLocker-gedrag op representatieve apparaten vóór een brede implementatie.

- Terugdraaiprocedures voorbereiden : zorg dat herstel- en terugdraaiplannen gereed zijn in het geval van versleutelingsconflicten.

Stil BitLocker-beleid omzeilt gebruikerswaarschuwingen over bestaande versleuteling, waardoor evaluatie vóór de implementatie essentieel is om gegevensverlies te voorkomen.

Vereiste instellingen voor versleuteling op de achtergrond

Configureer de volgende instellingen, afhankelijk van het gekozen beleidstype:

Eindpuntbeveiligingsbeleid voor BitLocker op de achtergrond

Configureer voor Beleid voor schijfversleuteling voor eindpuntbeveiliging deze instellingen in het BitLocker-profiel:

Apparaatversleuteling vereisen = Ingeschakeld

Waarschuwing voor andere schijfversleuteling toestaan = Handicap

Waarschuwing

Instelling Waarschuwing toestaan Voor andere schijfversleutelinguitgeschakeld betekent dat BitLocker doorgaat met versleuteling, zelfs wanneer andere schijfversleutelingssoftware wordt gedetecteerd. Dit kan leiden tot:

- Gegevensverlies door conflicterende versleutelingsmethoden

- Systeeminstabiliteit en opstartfouten

- Complexe herstelscenario's met meerdere versleutelingslagen

Voordat u bitLocker-beleid op de achtergrond implementeert, moet u ervoor zorgen dat in uw omgeving geen versleutelingssoftware van derden is geïnstalleerd. Overweeg het gebruik van apparaatinventarisatierapporten om apparaten te identificeren met bestaande versleutelingssoftware.

Belangrijk

Nadat waarschuwing voor andere schijfversleuteling toestaan is ingesteld op Uitgeschakeld, wordt er een andere instelling beschikbaar:

- Standaardgebruikersversleuteling = toestaanIngeschakeld

Deze instelling is vereist als apparaten worden gebruikt door standaardgebruikers (niet-beheerders). Hiermee kan het beleid RequireDeviceEncryption werken, zelfs wanneer de huidige aangemelde gebruiker een standaardgebruiker is.

Naast de vereiste instellingen kunt u het configureren van herstelwachtwoordrotatie configureren om automatische rotatie van herstelwachtwoorden in te schakelen.

Apparaatconfiguratiebeleid voor bitLocker op de achtergrond

Configureer deze instellingen in de sjabloon Endpoint Protection voor apparaatconfiguratie:

- Waarschuwing voor andere schijfversleuteling = Blok

- Standaardgebruikers toestaan versleuteling in te schakelen tijdens Microsoft Entra deelnemen aan = Toestaan

- Gebruikers maken van de herstelsleutel = 256-bits herstelsleutel toestaan of niet toestaan

- Gebruikers maken van herstelwachtwoord = Wachtwoordvoor herstel van 48 cijfers toestaan of vereisen

Waarschuwing

Als u Waarschuwing voor andere schijfversleuteling instelt op Blokkeren , worden waarschuwingen over bestaande versleutelingssoftware onderdrukt en kan BitLocker automatisch doorgaan. Dit creëert dezelfde risico's als beschreven voor eindpuntbeveiligingsbeleid. Controleer of uw omgeving vrij is van versleuteling van derden vóór de implementatie.

TPM-opstartverificatie voor versleuteling op de achtergrond

Stille BitLocker werkt alleen als apparaten geen TPM-opstartpincode of opstartsleutel nodig hebben , omdat hiervoor gebruikersinteractie is vereist.

TPM-instellingen configureren

Instellingen voor TPM-opstartverificatie configureren om interactie van gebruikers te voorkomen:

Eindpuntbeveiligingsbeleid : stel in het BitLocker-profiel onder Besturingssysteemstationseerst Aanvullende verificatie vereisen bij opstarten in op Ingeschakeld. Zodra deze optie is ingeschakeld, worden de volgende TPM-instellingen beschikbaar:

- TPM-opstartpincode = configurerenOpstartpincode met TPM niet toestaan

- TPM-opstartsleutel = configurerenOpstartsleutel met TPM niet toestaan

- TPM-opstartsleutel en -pincode = configurerenOpstartsleutel en pincode niet toestaan met TPM

- TPM-opstart configureren = TPM toestaan of TPM vereisen

Apparaatconfiguratiebeleid : in de eindpuntbeveiligingssjabloon onder Windows-versleuteling:

- Compatibele TPM-opstart = TPM toestaan of TPM vereisen

- Compatibele TPM-opstartpincode = Opstartpincode met TPM niet toestaan

- Compatibele TPM-opstartsleutel = Opstartsleutel met TPM niet toestaan

- Compatibele TPM-opstartsleutel en -pincode = Opstartsleutel en pincode niet toestaan met TPM

Waarschuwing

Let op beleidsregels die het gebruik van een TPM-opstartpincode of -sleutel mogelijk maken. De beveiligingsbasislijn voor Microsoft Defender kan bijvoorbeeld standaard een TPM-opstartpincode en -sleutel inschakelen, waardoor stille inschakeling wordt geblokkeerd. Controleer uw basislijnconfiguraties op conflicten en configureer apparaten indien nodig opnieuw of sluit deze uit.

Gedrag van versleutelingstype

Het versleutelingstype (alleen volledige schijf versus gebruikte ruimte) wordt bepaald door de volgende details:

- Hardwaremogelijkheden : hiermee wordt aangegeven of het apparaat moderne stand-by ondersteunt.

- Configuratie van stille versleuteling : geeft aan of stille inschakeling is geconfigureerd.

- SystemDrivesEncryptionType-instelling : indien expliciet geconfigureerd.

Standaardgedrag

Wanneer SystemDrivesEncryptionType niet is geconfigureerd:

- Moderne stand-byapparaten met stille versleuteling = Alleen versleuteling voor gebruikte ruimte.

- Niet-moderne stand-byapparaten met stille versleuteling = Volledige schijfversleuteling.

- Standaardversleuteling (niet-stille) = Gebruiker kan kiezen of beleid definiëren.

Apparaatmogelijkheden controleren

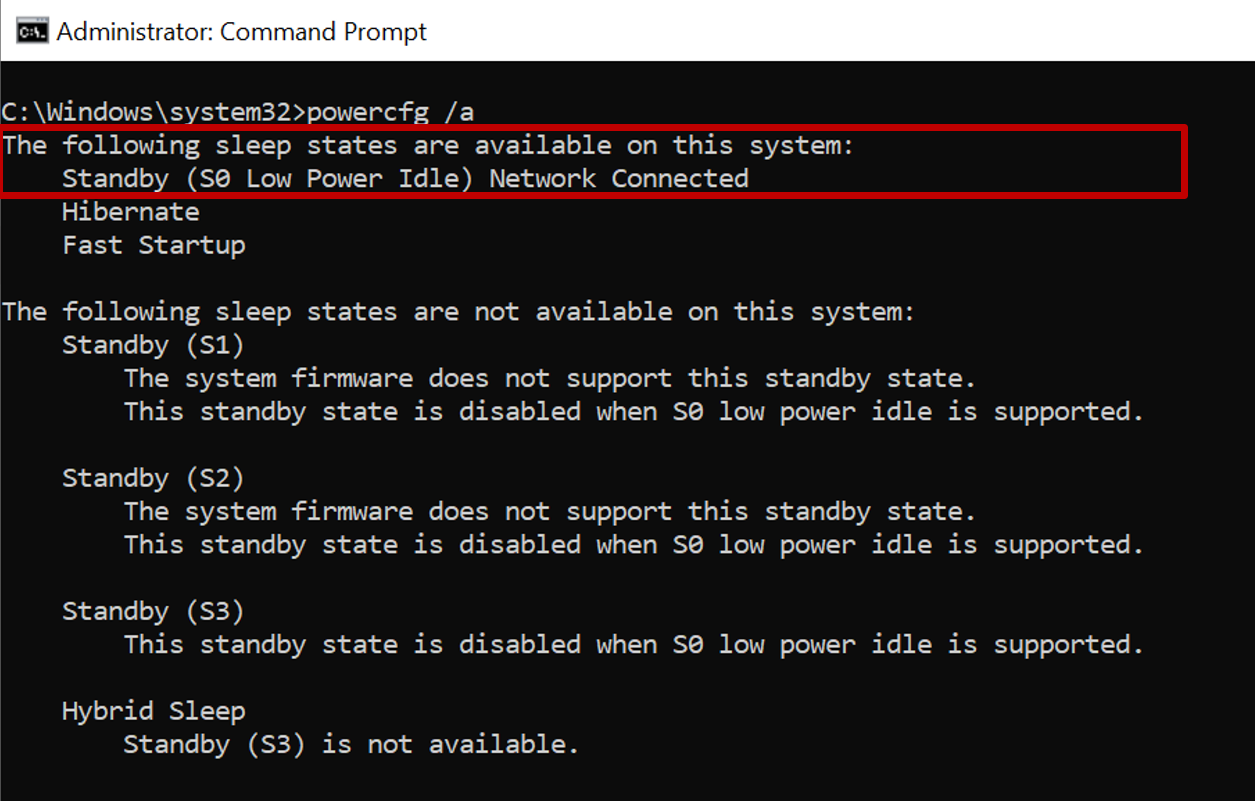

Als u wilt controleren of een apparaat moderne stand-by ondersteunt, voert u uit vanaf een opdrachtprompt:

powercfg /a

Geschikt voor moderne stand-by: Toont Stand-by (S0 weinig energie-inactief) Netwerk verbonden is beschikbaar. Niet geschikt voor moderne stand-by: geeft stand-by weer (S0 weinig energie-inactiviteit) Verbonden met netwerk wordt niet ondersteund.

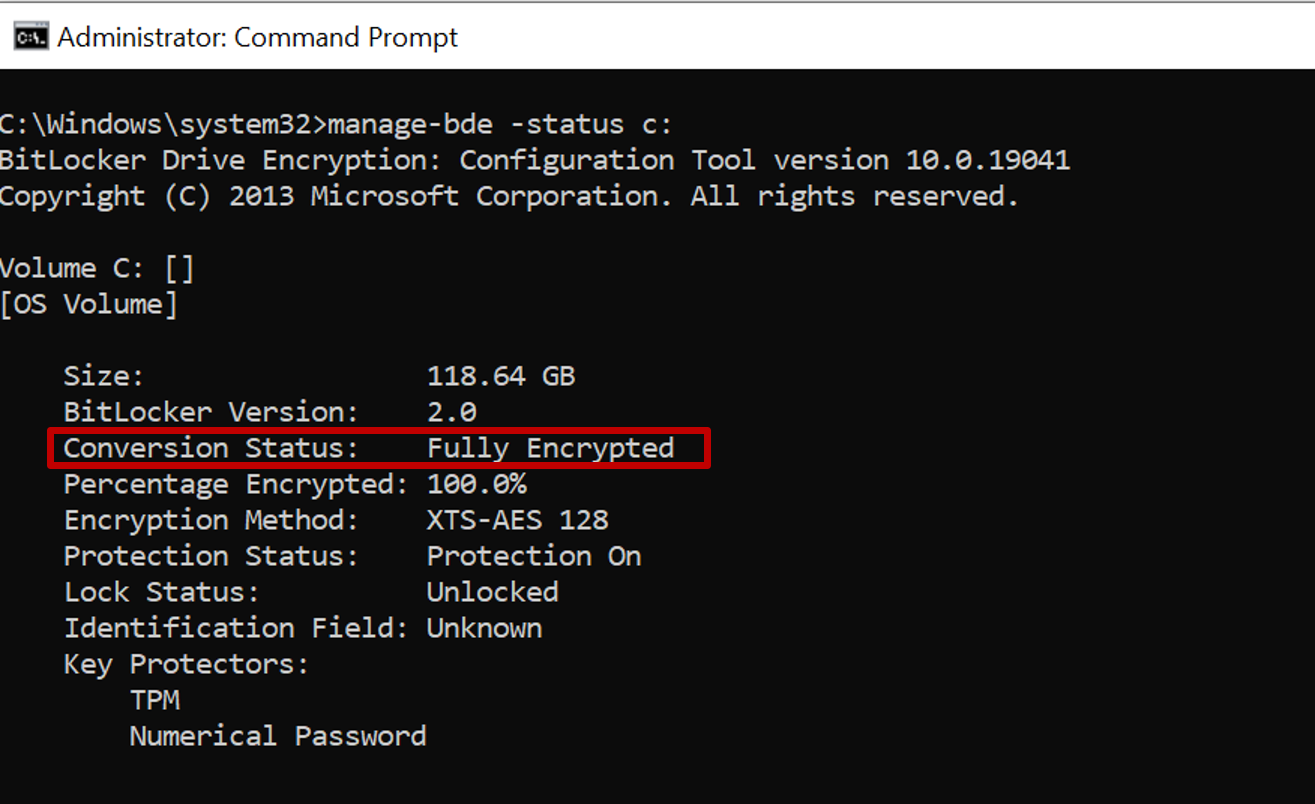

Versleutelingstype controleren

Als u het huidige versleutelingstype wilt controleren, voert u uit vanaf een opdrachtprompt met verhoogde bevoegdheid:

manage-bde -status c:

In het veld Conversiestatus wordt alleen gebruikte ruimte versleuteld of Volledig versleuteld weergegeven.

Zie Schijfversleuteling bewaken voor informatie over apparaten die BitLocker-beleid ontvangen.

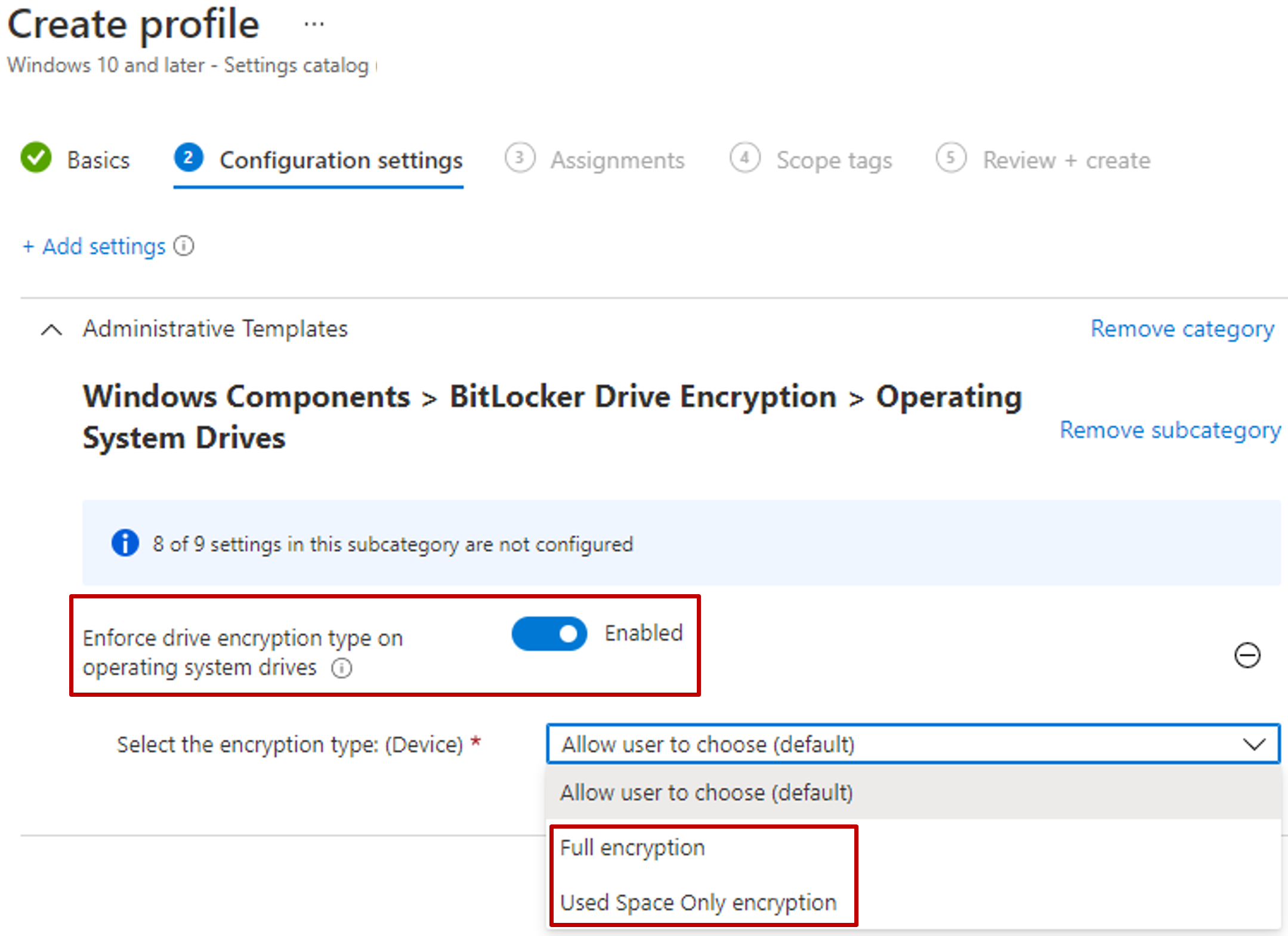

Versleutelingstype beheren met instellingencatalogus

Als u het schijfversleutelingstype wilt wijzigen tussen volledige schijfversleuteling en alleen gebruikte ruimteversleuteling, gebruikt u de instelling Stationsversleutelingstype afdwingen op stations van het besturingssysteem in De catalogus instellingen:

- Een beleid voor instellingencatalogus maken

- Navigeer naar Windows-onderdelen>BitLocker-stationsversleuteling>besturingssysteemstations

- Selecteer en stel Stationsversleutelingstype afdwingen op stations van het besturingssysteem in op Ingeschakeld om het versleutelingstype selecteren: (Apparaat) toe te voegen. Configureer vervolgens Selecteer het versleutelingstype: (Apparaat) op Volledige versleuteling of Alleen gebruikte ruimte-versleuteling.

Persoonsgegevensversleuteling (PDE)

Persoonsgegevensversleuteling (PDE) biedt versleuteling op bestandsniveau als aanvulling op BitLocker:

Versleuteling van persoonlijke gegevens verschilt van BitLocker omdat hiermee bestanden worden versleuteld in plaats van hele volumes en schijven. PDE vindt plaats naast andere versleutelingsmethoden, zoals BitLocker. In tegenstelling tot BitLocker waarmee gegevensversleutelingssleutels worden vrijgegeven tijdens het opstarten, geeft PDE geen gegevensversleutelingssleutels vrij totdat een gebruiker zich aanmeldt met behulp van Windows Hello voor Bedrijven.

- PDE versleutelt bestanden in plaats van hele volumes en schijven.

- Werkt samen met BitLocker voor gelaagde beveiliging: PDE is geen vervanging voor BitLocker.

- Vereist Windows Hello voor Bedrijven aanmelding om versleutelingssleutels vrij te geven.

- Beschikbaar op Windows 11 22H2 of hoger.

Zie de PDE-CSP voor meer informatie.

Gebruik een van de volgende opties om PDE te configureren:

- Eindpuntbeveiligingsbeleid met het profiel Persoonsgegevensversleuteling .

- Instellingencatalogus met de categorie PDE .

BitLocker bewaken en beheren

Versleutelingsstatus weergeven

Selecteer in het Microsoft Intune-beheercentrumde optie Apparaten>Versleutelingsrapportbewaken>.

Controleer de versleutelingsstatus van apparaten die BitLocker-beleid hebben ontvangen.

Toegang tot BitLocker-herstelsleutels en informatie over apparaatcompatibiliteit.

Beheer van herstelsleutels

Herstelsleutels weergeven voor door Intune beheerde apparaten

Intune biedt toegang tot het Microsoft Entra-knooppunt voor BitLocker, zodat u BitLocker-sleutel-id's en herstelsleutels voor uw Windows-apparaten vanuit het Microsoft Intune-beheercentrum kunt bekijken.

Herstelsleutels weergeven:

- Meld je aan bij het Microsoft Intune-beheercentrum.

- Selecteer Apparaten>Alle apparaten.

- Selecteer een apparaat in de lijst en selecteer vervolgens onder Monitor de optie Herstelsleutels.

- Selecteer Herstelsleutel weergeven. Hiermee wordt een vermelding in het auditlogboek gegenereerd onder de activiteit KeyManagement.

Wanneer sleutels beschikbaar zijn in Microsoft Entra ID, wordt de volgende informatie weergegeven:

- BitLocker-sleutel-id

- BitLocker-herstelsleutel

- Stationstype

Als de sleutels zich niet in Microsoft Entra ID bevinden, geeft Intune Geen BitLocker-sleutel gevonden voor dit apparaat weer.

Opmerking

Microsoft Entra ID ondersteunt maximaal 200 BitLocker-herstelsleutels per apparaat. Als u deze limiet bereikt, mislukt de versleuteling op de achtergrond vanwege de mislukte back-up van herstelsleutels voordat de versleuteling op het apparaat wordt gestart.

Vereiste machtigingen: IT-beheerders hebben de microsoft.directory/bitlockerKeys/key/read machtiging in Microsoft Entra ID nodig om BitLocker-herstelsleutels van het apparaat weer te geven. Deze machtiging is opgenomen in deze Microsoft Entra rollen:

- Cloudapparaatbeheerder

- Helpdeskbeheerder

- Hoofdbeheerder

Zie ingebouwde rollen Microsoft Entra voor meer informatie over Microsoft Entra rolmachtigingen.

Auditlogboekregistratie: alle toegangen tot bitLocker-herstelsleutels worden gecontroleerd. Zie auditlogboeken Azure Portal voor meer informatie.

Belangrijk

Als u het Intune-object verwijdert voor een Microsoft Entra gekoppeld apparaat dat wordt beveiligd door BitLocker, wordt een Intune apparaatsynchronisatie geactiveerd en worden de sleutelbeveiligingen voor het besturingssysteemvolume verwijderd. Hierdoor blijft BitLocker onderbroken op dat volume.

Herstelsleutels weergeven voor aan tenant gekoppelde apparaten

Wanneer u het scenario tenantkoppeling gebruikt, kunt Microsoft Intune herstelsleutelgegevens weergeven voor apparaten die zijn gekoppeld aan de tenant.

Vereisten:

- Configuration Manager sites moeten versie 2107 of hoger uitvoeren

- Voor sites met 2107 installeert u updatepakket KB11121541 voor ondersteuning van Microsoft Entra gekoppelde apparaten

- Uw Intune-account moet Intune RBAC-machtigingen hebben om BitLocker-sleutels weer te geven

- Moet zijn gekoppeld aan een on-premises gebruiker met Configuration Manager verzamelingsrol en machtiging BitLocker-herstelsleutel lezen

Zie Op rollen gebaseerd beheer configureren voor Configuration Manager voor meer informatie.

BitLocker-herstelsleutels draaien

U kunt een Intune apparaatactie gebruiken om de BitLocker-herstelsleutel van een apparaat met Windows 10 versie 1909 of hoger op afstand te draaien en Windows 11.

Vereisten voor sleutelrotatie:

Apparaten moeten Windows 10 versie 1909 of hoger of Windows 11

voor Microsoft Entra gekoppelde en hybride gekoppelde apparaten moet sleutelrotatie zijn ingeschakeld via BitLocker-beleid:

- Wachtwoordrotatie = op basis van clientgestuurd herstelRotatie inschakelen op Microsoft Entra gekoppelde apparaten of Rotatie inschakelen op Microsoft Entra ID en hybride gekoppelde apparaten

- BitLocker-herstelgegevens opslaan in Microsoft Entra ID = Enabled

- Herstelgegevens opslaan in Microsoft Entra ID voordat u BitLocker = vereist inschakelt

De BitLocker-herstelsleutel draaien:

Meld je aan bij het Microsoft Intune-beheercentrum.

Selecteer Apparaten>Alle apparaten.

Selecteer een apparaat in de lijst.

Selecteer de externe actie BitLocker-sleutelrotatie . Als dit niet zichtbaar is, selecteert u het beletselteken (...) en selecteert u vervolgens BitLocker-sleutelrotatie.

Zie de vergelijkingsgrafiek voor BitLocker-implementaties voor meer informatie over BitLocker-implementaties en -vereisten.

Selfserviceherstel

Om eindgebruikers te helpen hun herstelsleutels te krijgen zonder de helpdesk te bellen, maakt Intune selfservicescenario's mogelijk via de Bedrijfsportal-app en andere methoden.

Opties voor selfservicetoegang:

- Bedrijfsportal-app: gebruikers hebben toegang tot BitLocker-herstelsleutels via de Bedrijfsportal-app

- Mijn account-portal: beschikbaar op account.microsoft.com voor Microsoft Entra gekoppelde apparaten

- Microsoft Entra ID: directe toegang voor Microsoft Entra gekoppelde apparaten

Beheeropties voor selfservicetoegang:

Tenantbrede wisselknop: hiermee wordt bepaald of niet-beheerders selfservice kunnen gebruiken om BitLocker-sleutels te herstellen:

- Standaardinstelling: Nee (alle gebruikers kunnen hun sleutels herstellen)

- Ja: hiermee wordt voorkomen dat niet-beheerders BitLocker-sleutels voor hun eigen apparaten zien

- Configureren in Microsoft Entra apparaatinstellingen

Integratie van voorwaardelijke toegang: gebruik beleid voor voorwaardelijke toegang om compatibele apparaten voor BitLocker-herstelsleuteltoegang te vereisen:

- Compatibel apparaat vereisen instellen in beleid voor voorwaardelijke toegang

- Niet-compatibele apparaten hebben geen toegang tot BitLocker-herstelsleutels

- BitLocker-herstelsleutels worden behandeld als bedrijfsresources die onderhevig zijn aan voorwaardelijke toegang

Auditlogboekregistratie voor selfservice: alle toegangen tot gebruikersherstelsleutels worden geregistreerd:

- Aangemeld bij Microsoft Entra auditlogboeken onder de categorie Sleutelbeheer

- Activiteitstype: BitLocker-sleutel lezen

- Bevat User Principal Name en key ID

- Zie auditlogboeken Microsoft Entra voor meer informatie

Problemen oplossen

Veelvoorkomende problemen met BitLocker op de achtergrond

Probleem: BitLocker vereist gebruikersinteractie ondanks configuratie op de achtergrond

- Oplossing: Controleer of de tpm-opstartpincode of -sleutelinstellingen niet zijn ingeschakeld. Controleer op conflicterende beleidsregels voor de beveiligingsbasislijn.

Probleem: Apparaten voldoen niet aan de vereisten voor stille inschakeling

- Oplossing: Controleer of apparaten voldoen aan alle apparaatvereisten, inclusief TPM-versie, UEFI-modus en Microsoft Entra joinstatus.

Probleem: BitLocker kan niet op de achtergrond worden versleuteld

- Oplossing: Controleer Windows-gebeurtenislogboeken op BitLocker-gerelateerde fouten. Controleer of Beveiligd opstarten is ingeschakeld en WinRE juist is geconfigureerd.

Probleem: Beleidsconflicten voorkomen stille inschakeling

- Oplossing: Gebruik beleidsconflictdetectie in Intune om conflicterende instellingen tussen beleidsregels te identificeren.

Problemen met herstelsleutels oplossen

Voor stille BitLocker-activering wordt automatisch een back-up gemaakt van herstelsleutels naar Microsoft Entra ID wanneer versleuteling plaatsvindt. Controleren:

- Apparaten zijn Microsoft Entra toegevoegd (vereist voor automatische back-up)

- Geen beleidsconflicten verhinderen het automatische back-upproces

- Escrow van de herstelsleutel werkt via het versleutelingsrapport

Volgende stappen

- FileVault-beleid voor macOS-apparaten beheren

- Schijfversleuteling bewaken

- Problemen met BitLocker-beleid oplossen

- Bekende problemen met BitLocker-beleid

- Vergelijkingsgrafiek voor BitLocker-implementatie

- BitLocker-beheer voor ondernemingen in de Windows-beveiligingsdocumentatie

- Overzicht van versleuteling van persoonlijke gegevens

- Selfservicescenario's voor eindgebruikers via Bedrijfsportal-app