Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

In dit artikel worden de stappen beschreven voor het configureren van inrichting van Microsoft Entra ID naar SAP Cloud Identity Services. Het doel is om Microsoft Entra ID zo in te stellen dat gebruikers automatisch worden toegewezen en verwijderd voor SAP Cloud Identity Services, zodat deze gebruikers zich kunnen authenticeren bij SAP Cloud Identity Services en toegang krijgen tot andere SAP-workloads. SAP Cloud Identity Services biedt ondersteuning voor inrichting vanuit de lokale identiteitsmap naar andere SAP-toepassingen als doelsystemen.

Notitie

In dit artikel wordt een connector beschreven die is ingebouwd in de Microsoft Entra gebruikersinrichtingsservice. Zie Automate gebruikersvoorziening en -onttrekking naar SaaS-toepassingen met Microsoft Entra ID voor belangrijke informatie over wat deze service doet, hoe het werkt, en beantwoordt veelgestelde vragen. SAP Cloud Identity Services heeft ook een eigen afzonderlijke connector voor het lezen van gebruikers en groepen uit Microsoft Entra ID. Zie SAP Cloud Identity Services - Identity Provisioning - Microsoft Entra ID als bronsysteem voor meer informatie.

Notitie

Een nieuwe versie van de SAP Cloud Identity Services-connector is algemeen beschikbaar en is nu de standaardversie voor de vermelding SAP Cloud Identity Services in de Microsoft Entra app-galerie. Deze huidige versie van de connector bevat de volgende wijzigingen:

- Bijgewerkt naar de SCIM 2.0-standaard

- Ondersteuning voor het inrichten en verwijderen van groepen voor SAP Cloud Identity Services

- Ondersteuning voor aangepaste extensiekenmerken

- Ondersteuning voor de toekenning van OAuth 2.0-clientreferenties

Belangrijk

Bij integratie met SAP IAG, map Microsoft Entra ObjectId naar de gebruikersnaam door EDIT in de gebruikersnaamregel te selecteren en het kenmerk Bron en doel in te stellen als:

- Bronkenmerk: objectId

- Doelkenmerk: userName

Vereisten

In het scenario dat in dit artikel wordt beschreven, wordt ervan uitgegaan dat u al beschikt over de volgende vereisten:

- Een Microsoft Entra gebruikersaccount met een actief abonnement. Als u nog geen account hebt, kunt u gratis een account maken.

- Een van de volgende rollen:

- Een SAP Cloud Identity Services-tenant

- Een gebruikersaccount in SAP Cloud Identity Services met beheerdersmachtigingen.

- Er is een Microsoft Entra ID P1-licentie vereist voor het gebruik van groepsinrichtingsmogelijkheden.

Notitie

Deze integratie is ook beschikbaar voor gebruik vanuit de Microsoft Entra Us Government Cloud-omgeving. U vindt deze toepassing in de Microsoft Entra Us Government Cloud Application Gallery en configureert deze op dezelfde manier als in de openbare cloudomgeving.

Als u nog geen gebruikers in Microsoft Entra ID hebt, begint u met het artikel plan voor het implementeren van Microsoft Entra voor het inrichten van gebruikers met SAP-bron- en doel-apps. Dit artikel laat zien hoe u Microsoft Entra verbindt met gezaghebbende bronnen voor de lijst met werknemers in een organisatie, zoals SAP SuccessFactors. U ziet ook hoe u Microsoft Entra kunt gebruiken om identiteiten voor deze werknemers in te stellen, zodat ze zich kunnen aanmelden bij een of meer SAP-toepassingen, zoals SAP ECC of SAP S/4HANA.

Als u inrichting configureert in SAP Cloud Identity Services in een productieomgeving waarin u de toegang tot SAP-workloads met behulp van Microsoft Entra Id-governance regelt, controleert u de prerequisites voordat u Microsoft Entra ID configureert voor identiteitsbeheer voordat u doorgaat.

SAP Cloud Identity Services instellen voor provisioning

In dit artikel voegt u een beheersysteem toe in SAP Cloud Identity Services en configureert u vervolgens Microsoft Entra.

Meld u aan bij uw SAP Cloud Identity Services-beheerconsole

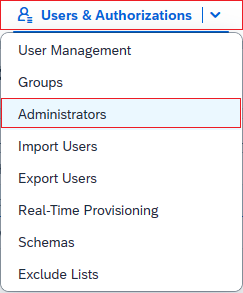

https://<tenantID>.accounts.ondemand.com/adminofhttps://<tenantID>.trial-accounts.ondemand.com/adminals er een proefversie is. Navigeer naarGebruikers & Autorisaties Beheerders .

Druk op de knop +Toevoegen in het linkerdeelvenster om een nieuwe beheerder aan de lijst toe te voegen. Kies Systeem toevoegen en voer de naam van het systeem in.

Notitie

De beheerdersidentiteit in SAP Cloud Identity Services moet van het type Systeem zijn. Een beheerder kan bij het provisioneren niet authenticeren bij de SAP SCIM-API. SAP Cloud Identity Services staat niet toe dat de naam van een systeem wordt gewijzigd nadat het is gemaakt.

Onder Autorisaties configureren, schakel de wisselknop in bij Gebruikers beheren. Selecteer Opslaan om het systeem te maken.

Nadat het beheerderssysteem is gemaakt, voegt u een nieuw geheim toe aan dat systeem.

Kopieer de client-id en het clientgeheim dat wordt gegenereerd door SAP. Deze waarden worden respectievelijk ingevoerd in de velden Gebruikersnaam van beheerder en Beheerderswachtwoord. Dit gebeurt op het tabblad Inrichten van uw SAP Cloud Identity Services-toepassing, die u in de volgende sectie hebt ingesteld.

SAP Cloud Identity Services kan overeenkomsten hebben met een of meer SAP-toepassingen als doelsystemen. Controleer of er kenmerken zijn voor de gebruikers die voor deze SAP-toepassingen moeten worden ingericht via SAP Cloud Identity Services. In dit artikel wordt ervan uitgegaan dat SAP Cloud Identity Services en downstreamdoelsystemen twee kenmerken vereisen,

userNameenemails[type eq "work"].value. Als voor uw SAP-doelsystemen andere kenmerken zijn vereist en deze geen deel uitmaken van uw Microsoft Entra ID gebruikersschema, moet u mogelijk synching-extensiekenmerken configureren.

SAP Cloud Identity Services toevoegen vanuit de galerie

Voordat u Microsoft Entra ID configureert voor automatische inrichting van gebruikers in SAP Cloud Identity Services, moet u SAP Cloud Identity Services vanuit de Microsoft Entra toepassingsgalerie toevoegen aan de lijst met bedrijfstoepassingen van uw tenant. U kunt deze stap uitvoeren in de Microsoft Entra-beheercentrum of via de Graph API.

Als SAP Cloud Identity Services al is geconfigureerd voor eenmalige aanmelding vanuit Microsoft Entra met SAML en er al een toepassing aanwezig is in uw Microsoft Entra lijst met bedrijfstoepassingen, gaat u verder op de volgende sectie.

Notitie

Als u eerder een toepassingsregistratie voor OpenID Connect-integratie hebt geconfigureerd, kunt u de inrichting voor die toepassingsregistratie niet configureren. Maak in plaats daarvan een afzonderlijke bedrijfstoepassing voor voorziening.

SAP Cloud Identity Services toevoegen met behulp van de Microsoft Entra-beheercentrum

Om SAP Cloud Identity Services toe te voegen vanuit de Microsoft Entra toepassingsgalerie met behulp van de Microsoft Entra-beheercentrum, voert u de volgende stappen uit:

- Meld u aan bij de Microsoft Entra-beheercentrum als ten minste een Cloud-toepassingsbeheerder.

- Blader naar Entra ID>Enterprise-apps>Nieuwe toepassing.

- Als u de app vanuit de galerie wilt toevoegen, typt u SAP Cloud Identity Services in het zoekvak.

- Selecteer SAP Cloud Identity Services in het resultatenvenster en voeg vervolgens de app toe. Wacht een paar seconden totdat de app is toegevoegd aan uw tenant.

- Ga door in de volgende sectie om inrichting te configureren.

SAP Cloud Identity Services toevoegen met behulp van Microsoft Graph

U kunt een toepassing en service-principal maken via de Graph API.

Haal eerst de sjabloon-ID van de galerijapplicatie op voor SAP Cloud Identity Services.

GET https://graph.microsoft.com/v1.0/applicationTemplates?$filter=displayName eq 'SAP Cloud Identity Services'

Haal de id van de toepassingssjabloon in de reactie. Maak vervolgens de gallery-applicatie en de service principal aan.

POST https://graph.microsoft.com/v1.0/applicationTemplates/{applicationTemplateId}/instantiate

Content-type: application/json

{

"displayName": "SAP Cloud Identity Services"

}

Het antwoord bevat de nieuwe toepassings- en service-principalobjecten.

Haal vervolgens de sjabloon voor de inrichtingsconfiguratie op met behulp van de id service-principal die u zojuist hebt gemaakt.

GET https://graph.microsoft.com/beta/servicePrincipals/{id}/synchronization/templates

Als u provisioning wilt activeren, moet u een taak aanmaken. Gebruik het volgende verzoek om een voorzieningstaak te maken. Gebruik de id uit de vorige stap als de templateId bij het opgeven van de sjabloon die voor de taak wordt gebruikt.

POST https://graph.microsoft.com/beta/servicePrincipals/{id}/synchronization/jobs

Content-type: application/json

{

"templateId": "sapcloudidentityservices"

}

Zoals beschreven in de volgende sectie, kunt u vervolgens de inrichtingstaak en het sjabloonschema dat is gekoppeld aan de service-principal verder configureren. Vervolgens autoriseer toegang voor Microsoft Entra voor authenticatie bij SAP Cloud Identity Services en start de inrichtingstaak.

Automatische gebruikersinrichting configureren voor SAP Cloud Identity Services

In deze sectie wordt u begeleid bij de stappen voor het configureren van de Microsoft Entra inrichtingsservice om gebruikers en groepen in SAP Cloud Identity Services te maken, bij te werken en uit te schakelen op basis van gebruikers- en groepstoewijzingen voor een toepassing in Microsoft Entra ID.

Automatische gebruikersinrichting configureren voor SAP Cloud Identity Services in Microsoft Entra ID:

Meld u aan bij de Microsoft Entra-beheercentrum als ten minste een Cloud-toepassingsbeheerder.

Blader naar Entra ID>Enterprise apps

Selecteer de toepassing SAP Cloud Identity Services in de lijst met toepassingen.

Selecteer het tabblad Eigenschappen .

Controleer of de vereiste toewijzingsoptie is ingesteld op Ja. Als deze optie is ingesteld op Nee, hebben alle gebruikers in uw directory, inclusief externe identiteiten, toegang tot de toepassing en kunt u de toegang tot de toepassing niet controleren.

Selecteer het tabblad Inrichten .

Stel + Nieuwe configuratie in.

Voer in het veld Tenant-URL uw SAP Cloud Identity Services-tenant-URL en token voor geheim in. Selecteer Test Connection om ervoor te zorgen dat Microsoft Entra ID verbinding kan maken met SAP Cloud Identity Services. Als de verbinding mislukt, controleert u of uw SAP Cloud Identity Services-account over de vereiste beheerdersmachtigingen beschikt en probeer het opnieuw.

Selecteer Maken om uw configuratie te maken.

Selecteer Eigenschappen op de pagina Overzicht .

Selecteer het potlood om de eigenschappen te bewerken. Schakel e-mailberichten voor meldingen in en geef een e-mailbericht op om quarantaine-e-mailberichten te ontvangen. Preventie van onbedoelde verwijderingen inschakelen. Selecteer Toepassen om de wijzigingen op te slaan.

Selecteer in het linkerdeelvenster Kenmerktoewijzing en selecteer vervolgens gebruikers.

Controleer in de sectie Attribute Mapping de gebruikers- en groepskenmerken die vanuit Microsoft Entra ID met SAP Cloud Identity Services worden gesynchroniseerd. Als u de kenmerken in uw SAP Cloud Identity Services niet ziet die beschikbaar zijn als doel voor toewijzing, selecteert u Geavanceerde opties weergeven en selecteert u de lijst Kenmerken bewerken voor SAP Cloud Platform Identity Authentication Service om de lijst met ondersteunde kenmerken te bewerken. Voeg de kenmerken van uw SAP Cloud Identity Services-tenant toe.

Controleer en noteer de bron- en doelkenmerken die zijn geselecteerd als Overeenkomende eigenschappen, evenals toewijzingen met een Overeenkomende prioriteit, omdat deze kenmerken worden gebruikt om gebruikers en groepen binnen SAP Cloud Identity Services te vergelijken. Dit is noodzakelijk voor de Microsoft Entra inrichtingsservice om te bepalen of er een nieuwe gebruiker/groep moet worden aangemaakt of een bestaande gebruiker/groep moet worden bijgewerkt. Zie overeenkomende gebruikers in de bron- en doelsystemen voor meer informatie over overeenkomende gebruikers. In een volgende stap zorgt u ervoor dat alle gebruikers die al in SAP Cloud Identity Services aanwezig zijn, de kenmerken hebben geselecteerd als overeenkomende eigenschappen, om te voorkomen dat dubbele gebruikers worden gemaakt.

Controleer of er een kenmerktoewijzing is voor

IsSoftDeleted, of een functie dieIsSoftDeletedis toegewezen aan een kenmerk van de toepassing. Wanneer een gebruiker niet meer is toegewezen aan de toepassing, voorlopig verwijderd is in Microsoft Entra ID, of is geblokkeerd voor aanmelding, wordt het kenmerk dat is gekoppeld aanisSoftDeleteddoor de Microsoft Entra inrichtingsservice bijgewerkt. Als er geen kenmerk is gekoppeld, blijven gebruikers die later de toewijzing verliezen aanwezig in het gegevensarchief van de toepassing.Voeg aanvullende toewijzingen toe die nodig zijn voor uw SAP Cloud Identity Services, of voor uw downstream SAP-doelsystemen.

Selecteer de knop Opslaan om wijzigingen door te voeren.

Gebruikerskenmerk Typologie Ondersteund voor filteren Vereist door SAP Cloud Identity Services userNameSnaar / Touwtje ✓ ✓ emails[type eq "work"].valueSnaar / Touwtje ✓ activeBooleaans displayNameSnaar / Touwtje urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:managerVerwijzing addresses[type eq "work"].countrySnaar / Touwtje addresses[type eq "work"].localitySnaar / Touwtje addresses[type eq "work"].postalCodeSnaar / Touwtje addresses[type eq "work"].regionSnaar / Touwtje addresses[type eq "work"].streetAddressSnaar / Touwtje name.givenNameSnaar / Touwtje name.familyNameSnaar / Touwtje name.honorificPrefixSnaar / Touwtje phoneNumbers[type eq "fax"].valueSnaar / Touwtje phoneNumbers[type eq "mobile"].valueSnaar / Touwtje phoneNumbers[type eq "work"].valueSnaar / Touwtje urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:costCenterSnaar / Touwtje urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:departmentSnaar / Touwtje urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:divisionSnaar / Touwtje urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumberSnaar / Touwtje urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:organizationSnaar / Touwtje localeSnaar / Touwtje timezoneSnaar / Touwtje userTypeSnaar / Touwtje companySnaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute1Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute2Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute3Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute4Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute5Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute6Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute7Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute8Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute9Snaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute10Snaar / Touwtje sendMailSnaar / Touwtje mailVerifiedSnaar / Touwtje Groepskenmerk Typologie Ondersteund voor filteren Vereist door SAP Cloud Identity Services idSnaar / Touwtje ✓ ✓ externalIdSnaar / Touwtje displayNameSnaar / Touwtje ✓ urn:sap:cloud:scim:schemas:extension:custom:2.0:Group:nameSnaar / Touwtje urn:sap:cloud:scim:schemas:extension:custom:2.0:Group:descriptionSnaar / Touwtje membersVerwijzing ✓ Als u bereikfilters wilt configureren, raadpleegt u de volgende instructies in het artikel over het bereikfilter .

Gebruik inrichting op aanvraag om synchronisatie te valideren met een klein aantal gebruikers voordat u een grotere implementatie in uw organisatie implementeert.

Wanneer u klaar bent om in te richten, selecteert u Inrichten starten op de pagina Overzicht .

Een nieuwe testgebruiker inrichten van Microsoft Entra ID naar SAP Cloud Identity Services

Het wordt aanbevolen om één nieuwe Microsoft Entra testgebruiker toe te wijzen aan SAP Cloud Identity Services om de configuratie van de automatische inrichting van gebruikers te testen.

- Meld u aan bij de Microsoft Entra-beheercentrum als ten minste een Cloud-toepassingsbeheerder en een gebruikersbeheerder.

- Navigeer naar Entra ID>Gebruikers.

- Selecteer Nieuwe gebruiker>Nieuwe gebruiker maken.

- Voer de gebruikersprincipeelnaam en de weergavenaam van de nieuwe testgebruiker in. De principal-naam van de gebruiker moet uniek zijn en niet hetzelfde zijn als een huidige of vorige Microsoft Entra gebruiker of SAP Cloud Identity Services-gebruiker. Klik op Beoordelen en maken en Maken.

- Zodra de testgebruiker is gemaakt, bladert u naar Entra ID>Enterprise-apps.

- Selecteer de SAP Cloud Identity Services-toepassing.

- Selecteer Gebruikers en groepen en selecteer vervolgens Gebruiker/groep toevoegen.

- In de gebruikers en groepen, selecteer Geen geselecteerd, en typ in het tekstvak de gebruikershoofdnaams van de testgebruiker.

- Selecteer Selecteren en vervolgens Toewijzen.

- Kies Inrichten en kies vervolgens Inrichten op aanvraag.

- Typ in het tekstvak Selecteer een gebruiker of groep de hoofdgebruikersnaam van de testgebruiker.

- Selecteer Voorziening.

- Wacht totdat de inrichting is voltooid. Als dit lukt, ziet u het bericht

Modified attributes (successful).

U kunt eventueel ook verifiëren wat de Microsoft Entra-voorzieningsservice gaat voorzien wanneer een gebruiker buiten het toepassingsbereik valt.

- Selecteer Gebruikers en groepen.

- Selecteer de testgebruiker en selecteer vervolgens Verwijderen.

- Nadat de testgebruiker is verwijderd, selecteert u Inrichten en vervolgens Inrichten op aanvraag.

- Typ in het tekstvak Een gebruiker of groep selecteren de gebruikersnaam van de testgebruiker die zojuist is verwijderd.

- Selecteer Voorziening.

- Wacht totdat de inrichting is voltooid.

Ten slotte kunt u de testgebruiker verwijderen uit Microsoft Entra ID.

- Navigeer naar Entra ID>Gebruikers.

- Selecteer de testgebruiker, selecteer Verwijderen en selecteer OK. Met deze actie verwijdert u de testgebruiker uit Microsoft Entra ID.

U kunt de testgebruiker ook verwijderen uit SAP Cloud Identity Services.

Bestaande gebruikers in uw toepassing identificeren en toewijzen aan de bedrijfstoepassing

Microsoft Entra kunt de bestaande gebruikers in uw toepassing detecteren en ze eenvoudiger toewijzen aan de bedrijfstoepassing. Klik op de knop Ontdek identiteiten op de overzichtspagina van de voorziening. Zodra het rapport is gegenereerd, hebt u een weergave van alle gebruikers in uw toepassing, welke gebruikers in de toepassing overeenkomen met een Microsoft Entra ID gebruiker, welke gebruikers al zijn toegewezen aan de bedrijfstoepassing in Microsoft Entra ID, en welke gebruikers in de toepassing niet overeenkomen met een Microsoft Entra ID gebruiker. Vervolgens kunt u een eenvoudig PowerShell-script uitvoeren om de gedetecteerde gebruikers toe te wijzen aan de toepassing:

Download het CorrelatedUsers.ps1-bestand.

Toepassingsroltoewijzingen maken voor gebruikers die momenteel geen roltoewijzingen hebben (drooguitvoering):

.\Assign-CorrelatedUsers.ps1 -ServicePrincipalId "7A22..." -DryRunMaak toepassingsroltoewijzingen voor gebruikers die momenteel geen roltoewijzingen hebben:

.\Assign-CorrelatedUsers.ps1 -ServicePrincipalId "7A22..."Wacht één minuut tot wijzigingen binnen Microsoft Entra ID zijn doorgevoerd.

Voor de detectiefunctionaliteit zijn Entra ID Governance-licenties vereist. Organisaties zonder de benodigde licenties kunnen nog steeds de onderstaande stappen volgen om bestaande gebruikers in SAP CLout Identity Services te identificeren en toe te wijzen aan de bedrijfstoepassing in Microsoft Entra.

Zorg ervoor dat bestaande SAP Cloud Identity Services-gebruikers over de benodigde overeenkomende kenmerken beschikken

Voordat u niet-testgebruikers toewijst aan de SAP Cloud Identity Services-toepassing in Microsoft Entra ID, moet u ervoor zorgen dat alle gebruikers die zich al in SAP Cloud Identity Services bevinden die dezelfde personen vertegenwoordigen als de gebruikers in Microsoft Entra ID, de toewijzingskenmerken hebben ingevuld in SAP Cloud Identity-services.

In de voorzieningstoewijzing worden de kenmerken die als Matching eigenschappen zijn geselecteerd, gebruikt om de gebruikersaccounts in Microsoft Entra ID te matchen met de gebruikersaccounts in SAP Cloud Identity Services. Als er een gebruiker in Microsoft Entra ID is zonder overeenkomst in SAP Cloud Identity Services, dan zal de Microsoft Entra provisioningservice proberen een nieuwe gebruiker te maken. Als er een gebruiker in Microsoft Entra ID is en er een overeenkomst is in SAP Cloud Identity Services, dan zal de Microsoft Entra-inrichtingsservice die SAP Cloud Identity Services-gebruiker bijwerken. Daarom moet u ervoor zorgen dat alle gebruikers in SAP Cloud Identity Services de kenmerken hebben geselecteerd als overeenkomende eigenschappen zijn ingevuld, anders kunnen dubbele gebruikers worden gemaakt. Zie matching van gebruikers in de bron- en doelsystemen als u het overeenkomende kenmerk in uw Microsoft Entra toepassingskenmerktoewijzing wilt wijzigen.

Meld u aan bij uw SAP Cloud Identity Services-beheerconsole

https://<tenantID>.accounts.ondemand.com/adminofhttps://<tenantID>.trial-accounts.ondemand.com/adminals er een proefversie is.Navigeer naar Gebruikers en autorisaties > om gebruikers te exporteren.

Selecteer alle kenmerken die vereist zijn voor het vergelijken van Microsoft Entra gebruikers met die in SAP. Deze kenmerken omvatten de

SCIM ID,userNameenemailsandere kenmerken die u mogelijk in uw SAP-systemen als id's gebruikt.Selecteer Exporteren en wacht totdat de browser het CSV-bestand downloadt.

Open een PowerShell-venster.

Typ het volgende script in een editor. Als u in regel één een ander overeenkomend kenmerk dan

userNamehebt geselecteerd, wijzigt u de waarde van desapScimUserNameFieldvariabele in de naam van het KENMERK SAP Cloud Identity Services. Wijzig in regel twee het argument naar de bestandsnaam van het geëxporteerde CSV-bestand doorUsers-exported-from-sap.csvte vervangen met de naam van je gedownloade bestand.$sapScimUserNameField = "userName" $existingSapUsers = import-csv -Path ".\Users-exported-from-sap.csv" -Encoding UTF8 $count = 0 $warn = 0 foreach ($u in $existingSapUsers) { $id = $u.id if (($null -eq $id) -or ($id.length -eq 0)) { write-error "Exported CSV file doesn't contain the ID attribute of SAP Cloud Identity Services users." throw "ID attribute not available, re-export" return } $count++ $userName = $u.$sapScimUserNameField if (($null -eq $userName) -or ($userName.length -eq 0)) { write-warning "SAP Cloud Identity Services user $id doesn't have a $sapScimUserNameField attribute populated" $warn++ } } write-output "$warn of $count users in SAP Cloud Identity Services did not have the $sapScimUserNameFIeld attribute populated."Voer het script uit. Wanneer het script is voltooid, als er een of meer gebruikers zijn die niet het vereiste overeenkomende kenmerk hebben, zoekt u die gebruikers op in het geëxporteerde CSV-bestand of in de BEHEERconsole van SAP Cloud Identity Services. Als deze gebruikers ook aanwezig zijn in Microsoft Entra, moet u eerst de SAP Cloud Identity Services-weergave van die gebruikers bijwerken, zodat ze het overeenkomende kenmerk hebben ingevuld.

Nadat u de kenmerken van deze gebruikers in SAP Cloud Identity Services hebt bijgewerkt, exporteert u de gebruikers opnieuw vanuit SAP Cloud Identity Services, zoals beschreven in stap 2-5 en PowerShell-stappen in deze sectie, om te bevestigen dat er geen gebruikers in SAP Cloud Identity Services de overeenkomende kenmerken ontbreken die het inrichten voor deze gebruikers zouden voorkomen.

Nu u een lijst hebt met alle gebruikers die zijn verkregen uit SAP Cloud Identity Services, vergelijkt u die gebruikers uit het gegevensarchief van de toepassing met gebruikers die al in Microsoft Entra ID zijn, om te bepalen welke gebruikers in aanmerking komen voor inrichting.

Haal de id's van de gebruikers op in Microsoft Entra ID

In deze sectie wordt beschreven hoe u met Microsoft Entra ID kunt werken met behulp van Microsoft Graph PowerShell cmdlets.

De eerste keer dat uw organisatie deze cmdlets voor dit scenario gebruikt, moet u de rol Globale beheerder hebben om Microsoft Graph PowerShell in uw tenant te kunnen gebruiken. Volgende interacties kunnen een rol met lagere bevoegdheden gebruiken, zoals:

- Gebruikersbeheerder, als u verwacht nieuwe gebruikers te maken.

- Toepassingsbeheerder of identiteitsbeheerbeheerder, als u alleen roltoewijzingen van toepassingen beheert.

Open PowerShell.

Als u de Microsoft Graph PowerShell-modules nog niet hebt geïnstalleerd, installeer de

Microsoft.Graph.Usersmodule en anderen met behulp van deze opdracht:Install-Module Microsoft.GraphAls u de modules al hebt geïnstalleerd, controleer dan of u een recente versie gebruikt:

Update-Module microsoft.graph.users,microsoft.graph.identity.governance,microsoft.graph.applicationsVerbinding maken met Microsoft Entra ID:

$msg = Connect-MgGraph -ContextScope Process -Scopes "User.ReadWrite.All,Application.ReadWrite.All,AppRoleAssignment.ReadWrite.All,EntitlementManagement.ReadWrite.All"Als dit de eerste keer is dat u deze opdracht hebt gebruikt, moet u mogelijk toestemming geven om de Microsoft Graph opdrachtregelprogramma's deze machtigingen te geven.

Lees de lijst van gebruikers verkregen uit het gegevensarchief van de toepassing in de PowerShell-sessie. Als de lijst van gebruikers zich in een CSV-bestand bevindt, kunt u de PowerShell-cmdlet

Import-Csvgebruiken en de naam van het bestand uit de vorige sectie opgeven als argument.Als het bestand dat is verkregen uit SAP Cloud Identity Services bijvoorbeeld de naam Users-exported-from-sap.csv heeft en zich in de huidige map bevindt, voert u deze opdracht in.

$filename = ".\Users-exported-from-sap.csv" $dbusers = Import-Csv -Path $filename -Encoding UTF8Als u een database of map gebruikt, voert u de volgende opdracht in als het bestand de naam users.csv heeft en zich in de huidige map bevindt:

$filename = ".\users.csv" $dbusers = Import-Csv -Path $filename -Encoding UTF8Kies de kolom van het bestand users.csv dat overeenkomt met een kenmerk van een gebruiker in Microsoft Entra ID.

Als u SAP Cloud Identity Services gebruikt, is de standaardtoewijzing het SAP SCIM-kenmerk

userNamemet het kenmerk Microsoft Entra IDuserPrincipalName:$db_match_column_name = "userName" $azuread_match_attr_name = "userPrincipalName"Voor een ander voorbeeld als u een database of map gebruikt, hebt u mogelijk gebruikers in een database waarin de waarde in de kolom met de naam

EMaildezelfde waarde is als in het kenmerk Microsoft EntrauserPrincipalName:$db_match_column_name = "EMail" $azuread_match_attr_name = "userPrincipalName"Haal de id's van deze gebruikers op in Microsoft Entra ID.

Het volgende PowerShell-script gebruikt de eerder aangegeven waarden

$dbusers,$db_match_column_nameen$azuread_match_attr_name. Er wordt een query uitgevoerd op Microsoft Entra ID om een gebruiker te zoeken, die een kenmerk heeft met een overeenkomende waarde voor elke record in het bronbestand. Als er veel gebruikers zijn in het bestand dat is verkregen uit de SAP Cloud Identity Services, de database of de directory, kan het enkele minuten duren voordat dit script is voltooid. Als u geen kenmerk hebt in Microsoft Entra ID dat de waarde heeft, en u eencontainsof een andere filterexpressie moet gebruiken, moet u dit script aanpassen en dat in stap 11 hieronder, om een andere filterexpressie te gebruiken.$dbu_not_queried_list = @() $dbu_not_matched_list = @() $dbu_match_ambiguous_list = @() $dbu_query_failed_list = @() $azuread_match_id_list = @() $azuread_not_enabled_list = @() $dbu_values = @() $dbu_duplicate_list = @() foreach ($dbu in $dbusers) { if ($null -ne $dbu.$db_match_column_name -and $dbu.$db_match_column_name.Length -gt 0) { $val = $dbu.$db_match_column_name $escval = $val -replace "'","''" if ($dbu_values -contains $escval) { $dbu_duplicate_list += $dbu; continue } else { $dbu_values += $escval } $filter = $azuread_match_attr_name + " eq '" + $escval + "'" try { $ul = @(Get-MgUser -Filter $filter -All -Property Id,accountEnabled -ErrorAction Stop) if ($ul.length -eq 0) { $dbu_not_matched_list += $dbu; } elseif ($ul.length -gt 1) {$dbu_match_ambiguous_list += $dbu } else { $id = $ul[0].id; $azuread_match_id_list += $id; if ($ul[0].accountEnabled -eq $false) {$azuread_not_enabled_list += $id } } } catch { $dbu_query_failed_list += $dbu } } else { $dbu_not_queried_list += $dbu } }Bekijk de resultaten van de voorgaande query's. Controleer of een van de gebruikers in SAP Cloud Identity Services, de database of map zich niet in Microsoft Entra ID bevindt vanwege fouten of ontbrekende overeenkomsten.

Het volgende PowerShell-script geeft de aantallen records weer die niet zijn gevonden:

$dbu_not_queried_count = $dbu_not_queried_list.Count if ($dbu_not_queried_count -ne 0) { Write-Error "Unable to query for $dbu_not_queried_count records as rows lacked values for $db_match_column_name." } $dbu_duplicate_count = $dbu_duplicate_list.Count if ($dbu_duplicate_count -ne 0) { Write-Error "Unable to locate Microsoft Entra ID users for $dbu_duplicate_count rows as multiple rows have the same value" } $dbu_not_matched_count = $dbu_not_matched_list.Count if ($dbu_not_matched_count -ne 0) { Write-Error "Unable to locate $dbu_not_matched_count records in Microsoft Entra ID by querying for $db_match_column_name values in $azuread_match_attr_name." } $dbu_match_ambiguous_count = $dbu_match_ambiguous_list.Count if ($dbu_match_ambiguous_count -ne 0) { Write-Error "Unable to locate $dbu_match_ambiguous_count records in Microsoft Entra ID as attribute match ambiguous." } $dbu_query_failed_count = $dbu_query_failed_list.Count if ($dbu_query_failed_count -ne 0) { Write-Error "Unable to locate $dbu_query_failed_count records in Microsoft Entra ID as queries returned errors." } $azuread_not_enabled_count = $azuread_not_enabled_list.Count if ($azuread_not_enabled_count -ne 0) { Write-Error "$azuread_not_enabled_count users in Microsoft Entra ID are blocked from sign-in." } if ($dbu_not_queried_count -ne 0 -or $dbu_duplicate_count -ne 0 -or $dbu_not_matched_count -ne 0 -or $dbu_match_ambiguous_count -ne 0 -or $dbu_query_failed_count -ne 0 -or $azuread_not_enabled_count) { Write-Output "You will need to resolve those issues before access of all existing users can be reviewed." } $azuread_match_count = $azuread_match_id_list.Count Write-Output "Users corresponding to $azuread_match_count records were located in Microsoft Entra ID."Wanneer het script is voltooid, wordt een fout aangegeven als records uit de gegevensbron zich niet in Microsoft Entra ID bevinden. Als niet alle records voor gebruikers uit het gegevensarchief van de toepassing gevonden konden worden als gebruikers in Microsoft Entra ID, dient u te onderzoeken welke records niet overeenkomen en waarom.

Iemands e-mailadres en userPrincipalName zijn bijvoorbeeld gewijzigd in Microsoft Entra ID zonder dat de bijbehorende eigenschap

mailwordt bijgewerkt in de gegevensbron van de toepassing. Of de gebruiker heeft de organisatie misschien al verlaten, maar is nog aanwezig in de gegevensbron van de toepassing. Of er is mogelijk een leverancier- of superbeheerdersaccount in de gegevensbron van de toepassing die niet overeenkomt met een specifieke persoon in Microsoft Entra ID.Als er gebruikers zijn die niet konden worden gevonden in Microsoft Entra ID, of niet actief waren en zich niet konden aanmelden, maar u wilt hun toegang laten beoordelen of hun kenmerken laten bijwerken in SAP Cloud Identity Services, de database, of directory, moet u de toepassing of de overeenkomende regel bijwerken, of Microsoft Entra-gebruikers voor hen bijwerken of aanmaken. Zie het beheren van toewijzingen en gebruikersaccounts in toepassingen die niet overeenkomen met gebruikers in Microsoft Entra ID voor meer informatie over welke wijziging kan worden aangebracht.

Als u de optie kiest om gebruikers in Microsoft Entra ID te maken, kunt u gebruikers bulksgewijs maken met behulp van:

- Een CSV-bestand, zoals beschreven in Bulkgebruikers maken in het Microsoft Entra-beheercentrum

- De cmdlet New-MgUser

Zorg ervoor dat deze nieuwe gebruikers worden gevuld met de kenmerken die nodig zijn voor Microsoft Entra ID om ze later te koppelen aan de bestaande gebruikers in de toepassing en de kenmerken die zijn vereist voor Microsoft Entra ID, waaronder

userPrincipalName,mailNicknameendisplayName. DezeuserPrincipalNamemoet uniek zijn voor alle gebruikers in de directory.U hebt bijvoorbeeld gebruikers in een database waarin de waarde in de kolom met de naam

EMailde waarde is die u wilt gebruiken als de Microsoft Entra user principal Name, de waarde in de kolomAliasde bijnaam van de Microsoft Entra ID e-mail bevat en de waarde in de kolomFull namebevat de weergavenaam van de gebruiker:$db_display_name_column_name = "Full name" $db_user_principal_name_column_name = "Email" $db_mail_nickname_column_name = "Alias"Vervolgens kunt u dit script gebruiken om Microsoft Entra gebruikers te maken voor gebruikers in SAP Cloud Identity Services, de database of map die niet overeenkomen met gebruikers in Microsoft Entra ID. Houd er rekening mee dat u dit script mogelijk moet wijzigen om extra Microsoft Entra kenmerken toe te voegen die nodig zijn in uw organisatie, of als de

$azuread_match_attr_namenochmailNicknamenochuserPrincipalNameis om dat Microsoft Entra kenmerk op te geven.$dbu_missing_columns_list = @() $dbu_creation_failed_list = @() foreach ($dbu in $dbu_not_matched_list) { if (($null -ne $dbu.$db_display_name_column_name -and $dbu.$db_display_name_column_name.Length -gt 0) -and ($null -ne $dbu.$db_user_principal_name_column_name -and $dbu.$db_user_principal_name_column_name.Length -gt 0) -and ($null -ne $dbu.$db_mail_nickname_column_name -and $dbu.$db_mail_nickname_column_name.Length -gt 0)) { $params = @{ accountEnabled = $false displayName = $dbu.$db_display_name_column_name mailNickname = $dbu.$db_mail_nickname_column_name userPrincipalName = $dbu.$db_user_principal_name_column_name passwordProfile = @{ Password = -join (((48..90) + (96..122)) * 16 | Get-Random -Count 16 | % {[char]$_}) } } try { New-MgUser -BodyParameter $params } catch { $dbu_creation_failed_list += $dbu; throw } } else { $dbu_missing_columns_list += $dbu } }Nadat u ontbrekende gebruikers hebt toegevoegd aan Microsoft Entra ID, voert u het script opnieuw uit vanaf stap 7. Voer vervolgens het script uit vanaf stap 8. Controleer dat er geen fouten worden gerapporteerd.

$dbu_not_queried_list = @() $dbu_not_matched_list = @() $dbu_match_ambiguous_list = @() $dbu_query_failed_list = @() $azuread_match_id_list = @() $azuread_not_enabled_list = @() $dbu_values = @() $dbu_duplicate_list = @() foreach ($dbu in $dbusers) { if ($null -ne $dbu.$db_match_column_name -and $dbu.$db_match_column_name.Length -gt 0) { $val = $dbu.$db_match_column_name $escval = $val -replace "'","''" if ($dbu_values -contains $escval) { $dbu_duplicate_list += $dbu; continue } else { $dbu_values += $escval } $filter = $azuread_match_attr_name + " eq '" + $escval + "'" try { $ul = @(Get-MgUser -Filter $filter -All -Property Id,accountEnabled -ErrorAction Stop) if ($ul.length -eq 0) { $dbu_not_matched_list += $dbu; } elseif ($ul.length -gt 1) {$dbu_match_ambiguous_list += $dbu } else { $id = $ul[0].id; $azuread_match_id_list += $id; if ($ul[0].accountEnabled -eq $false) {$azuread_not_enabled_list += $id } } } catch { $dbu_query_failed_list += $dbu } } else { $dbu_not_queried_list += $dbu } } $dbu_not_queried_count = $dbu_not_queried_list.Count if ($dbu_not_queried_count -ne 0) { Write-Error "Unable to query for $dbu_not_queried_count records as rows lacked values for $db_match_column_name." } $dbu_duplicate_count = $dbu_duplicate_list.Count if ($dbu_duplicate_count -ne 0) { Write-Error "Unable to locate Microsoft Entra ID users for $dbu_duplicate_count rows as multiple rows have the same value" } $dbu_not_matched_count = $dbu_not_matched_list.Count if ($dbu_not_matched_count -ne 0) { Write-Error "Unable to locate $dbu_not_matched_count records in Microsoft Entra ID by querying for $db_match_column_name values in $azuread_match_attr_name." } $dbu_match_ambiguous_count = $dbu_match_ambiguous_list.Count if ($dbu_match_ambiguous_count -ne 0) { Write-Error "Unable to locate $dbu_match_ambiguous_count records in Microsoft Entra ID as attribute match ambiguous." } $dbu_query_failed_count = $dbu_query_failed_list.Count if ($dbu_query_failed_count -ne 0) { Write-Error "Unable to locate $dbu_query_failed_count records in Microsoft Entra ID as queries returned errors." } $azuread_not_enabled_count = $azuread_not_enabled_list.Count if ($azuread_not_enabled_count -ne 0) { Write-Warning "$azuread_not_enabled_count users in Microsoft Entra ID are blocked from sign-in." } if ($dbu_not_queried_count -ne 0 -or $dbu_duplicate_count -ne 0 -or $dbu_not_matched_count -ne 0 -or $dbu_match_ambiguous_count -ne 0 -or $dbu_query_failed_count -ne 0 -or $azuread_not_enabled_count -ne 0) { Write-Output "You will need to resolve those issues before access of all existing users can be reviewed." } $azuread_match_count = $azuread_match_id_list.Count Write-Output "Users corresponding to $azuread_match_count records were located in Microsoft Entra ID."

Zorg ervoor dat bestaande Microsoft Entra gebruikers over de benodigde kenmerken beschikken

Voordat u automatische inrichting van gebruikers inschakelt, moet u beslissen welke gebruikers in Microsoft Entra ID toegang nodig hebben tot SAP Cloud Identity Services. Vervolgens moet u controleren of deze gebruikers over de benodigde kenmerken in Microsoft Entra ID beschikken en deze kenmerken zijn toegewezen aan het verwachte schema van SAP Cloud Identity Services.

- Standaard wordt de waarde van het kenmerk Microsoft Entra gebruiker

userPrincipalNametoegewezen aan zowel de kenmerkenuserNamealsemails[type eq "work"].valuevan SAP Cloud Identity Services. Als de e-mailadressen van gebruikers verschillen van hun gebruikers-principalnamen, moet u deze toewijzing mogelijk wijzigen. - SAP Cloud Identity Services kan waarden van het kenmerk

postalCodenegeren als de indeling van de postcode van het bedrijf niet overeenkomt met het land of de regio van het bedrijf. - Standaard wordt het kenmerk Microsoft Entra

countrytoegewezen aan het veld SAP Cloud Identity Servicesaddresses[type eq "work"].country. Als de waarden van hetcountrykenmerk niet twee tekens ISO 3166-landcodes zijn, kan het maken van deze gebruikers in SAP Cloud Identity Services mislukken. Zie countries.properties voor meer informatie. - Standaard wordt het kenmerk Microsoft Entra

departmenttoegewezen aan het kenmerk SAP Cloud Identity Servicesurn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department. Als Microsoft Entra gebruikers waarden hebben van het kenmerkdepartment, moeten deze waarden overeenkomen met die afdelingen die al zijn geconfigureerd in SAP Cloud Identity Services, anders mislukt het maken of bijwerken van de gebruiker. Zie afdelingen.properties voor meer informatie. Als dedepartment-waarden in uw Microsoft Entra gebruikers niet consistent zijn met die in uw SAP-omgeving, werkt u de afdelingswaarden in Microsoft Entra bij, werkt u de toegestane afdelingswaarden bij in SAP Cloud Identity Services of verwijdert u de toewijzing, voordat u gebruikers toewijst. - Het SCIM-eindpunt van SAP Cloud Identity Services vereist dat bepaalde kenmerken een specifieke indeling hebben. U kunt hier meer weten over deze kenmerken en hun specifieke indeling.

Gebruikers toewijzen aan de SAP Cloud Identity Services-applicatie in Microsoft Entra ID

Microsoft Entra ID maakt gebruik van een concept met de naam toewijzingen om te bepalen welke gebruikers toegang moeten krijgen tot geselecteerde apps. Als in de context van automatische inrichting van gebruikers de waarde Instellingen van Scope is Sync alleen toegewezen gebruikers en groepen, worden alleen de gebruikers en groepen die zijn toegewezen aan een toepassingsrol van die toepassing in Microsoft Entra ID gesynchroniseerd met SAP Cloud Identity Services. Wanneer u een gebruiker toewijst aan SAP Cloud Identity Services, moet u een geldige toepassingsspecifieke rol (indien beschikbaar) selecteren in het toewijzingsdialoogvenster. Gebruikers met de rol Standaardtoegang worden uitgesloten van voorziening. Momenteel is de enige beschikbare rol voor SAP Cloud Identity Services Gebruiker.

Als inrichting al is ingeschakeld voor de toepassing, controleert u of de inrichting van de toepassing niet in quarantaine is voordat u meer gebruikers aan de toepassing toewijst. Los eventuele problemen op die de quarantaine veroorzaken voordat u verdergaat.

Controleer op gebruikers die aanwezig zijn in SAP Cloud Identity Services en die nog niet zijn toegewezen aan de toepassing in Microsoft Entra ID

De vorige stappen hebben geëvalueerd of de gebruikers in SAP Cloud Identity Services ook bestaan als gebruikers in Microsoft Entra ID. Ze worden momenteel echter mogelijk niet allemaal toegewezen aan de rollen van de toepassing in Microsoft Entra ID. De volgende stappen zijn dus om te zien welke gebruikers geen toewijzingen hebben aan toepassingsrollen.

Gebruik PowerShell om de service-principal-ID van de service-principal van de toepassing op te zoeken.

Als de bedrijfstoepassing bijvoorbeeld

SAP Cloud Identity Servicesheet, voer dan de volgende opdrachten in:$azuread_app_name = "SAP Cloud Identity Services" $azuread_sp_filter = "displayName eq '" + ($azuread_app_name -replace "'","''") + "'" $azuread_sp = Get-MgServicePrincipal -Filter $azuread_sp_filter -AllHaal de gebruikers op die momenteel zijn toegewezen aan de applicatie in Microsoft Entra ID.

Dit bouwt voort op de

$azuread_spvariabele die is ingesteld in de vorige opdracht.$azuread_existing_assignments = @(Get-MgServicePrincipalAppRoleAssignedTo -ServicePrincipalId $azuread_sp.Id -All)Vergelijk de lijst met gebruikers-id's van de gebruikers die zich al in SAP Cloud Identity Services bevinden en Microsoft Entra ID met die gebruikers die momenteel zijn toegewezen aan de toepassing in Microsoft Entra ID. Dit script bouwt voort op de

$azuread_match_id_listvariabele die is ingesteld in de vorige secties:$azuread_not_in_role_list = @() foreach ($id in $azuread_match_id_list) { $found = $false foreach ($existing in $azuread_existing_assignments) { if ($existing.principalId -eq $id) { $found = $true; break; } } if ($found -eq $false) { $azuread_not_in_role_list += $id } } $azuread_not_in_role_count = $azuread_not_in_role_list.Count Write-Output "$azuread_not_in_role_count users in the application's data store aren't assigned to the application roles."Als nul gebruikers niet zijn toegewezen aan toepassingsrollen, waarmee wordt aangegeven dat alle gebruikers zijn toegewezen aan toepassingsrollen, betekent dit dat er geen gemeenschappelijke gebruikers zijn in Microsoft Entra ID en SAP Cloud Identity Services, zodat er geen wijzigingen nodig zijn. Als een of meer gebruikers in SAP Cloud Identity Services momenteel niet zijn toegewezen aan de toepassingsrollen, moet u de procedure voortzetten en deze toevoegen aan een van de rollen van de toepassing.

Selecteer de

Userrol van de service-principal van de toepassing.$azuread_app_role_name = "User" $azuread_app_role_id = ($azuread_sp.AppRoles | where-object {$_.AllowedMemberTypes -contains "User" -and $_.DisplayName -eq "User"}).Id if ($null -eq $azuread_app_role_id) { write-error "role $azuread_app_role_name not located in application manifest"}Maak toepassingsroltoewijzingen voor gebruikers die al aanwezig zijn in SAP Cloud Identity Services en Microsoft Entra en hebben momenteel geen roltoewijzingen voor de toepassing:

foreach ($u in $azuread_not_in_role_list) { $res = New-MgServicePrincipalAppRoleAssignedTo -ServicePrincipalId $azuread_sp.Id -AppRoleId $azuread_app_role_id -PrincipalId $u -ResourceId $azuread_sp.Id }Wacht één minuut tot wijzigingen binnen Microsoft Entra ID zijn doorgevoerd.

In de volgende Microsoft Entra inrichtingscyclus vergelijkt de Microsoft Entra inrichtingsservice de weergave van die gebruikers die zijn toegewezen aan de toepassing, met de weergave in SAP Cloud Identity Services en werkt de SAP Cloud Identity Services-gebruikers bij zodat ze de kenmerken van Microsoft Entra ID hebben.

Resterende gebruikers toewijzen en de initiële synchronisatie bewaken

Zodra het testen is voltooid, wordt een gebruiker ingericht voor SAP Cloud Identity Services en worden bestaande SAP Cloud Identity Services-gebruikers toegewezen aan de toepassingsrol. U kunt eventuele extra geautoriseerde gebruikers toewijzen aan de SAP Cloud Identity Services-toepassing door een van de instructies hier te volgen:

- U kunt elke afzonderlijke gebruiker toewijzen aan de toepassing in de Microsoft Entra-beheercentrum,

- U kunt afzonderlijke gebruikers toewijzen aan de toepassing via de PowerShell-cmdlet

New-MgServicePrincipalAppRoleAssignedTo, zoals wordt weergegeven in de vorige sectie, of - als uw organisatie een licentie voor Microsoft Entra Id-governance heeft, kunt u ook beleid voor toegangsbeheer implementeren voor het automatiseren van toegangstoewijzing.

Zodra gebruikers worden toegewezen aan de toepassingsrol en zich binnen het bereik van toewijzing bevinden, worden ze vervolgens door de Microsoft Entra inrichtingsservice ingericht voor SAP Cloud Identity Services. Houd er rekening mee dat het langer duurt om de initiële synchronisatie uit te voeren dan volgende synchronisaties, die ongeveer om de 40 minuten plaatsvinden zolang de Microsoft Entra inrichtingsservice wordt uitgevoerd.

Als gebruikers niet worden ingericht, kunt u de stappen raadplegen in de gids voor probleemoplossing voor wanneer gebruikers niet worden ingericht. Controleer vervolgens het inrichtingslogboek via de Microsoft Entra-beheercentrum of Graph API's. Filter het logboek op de status Failure. Als er fouten zijn met een ErrorCode van DuplicateTargetEntries, geeft dit een dubbelzinnigheid aan in uw toewijzingsregels voor provisioning, en moet u de Microsoft Entra-gebruikers of de mappings bijwerken die worden gebruikt om ervoor te zorgen dat elke Microsoft Entra-gebruiker met één toepassingsgebruiker matcht. Filter vervolgens het logboek op de actie Maken en status Overgeslagen. Als gebruikers zijn overgeslagen met de SkipReason-code van NotEffectivelyEntitled, kan dit erop wijzen dat de gebruikersaccounts in Microsoft Entra ID niet gekoppeld waren omdat de gebruikersaccountstatus Uitgeschakeld is.

Eenmalige aanmelding configureren

U kunt er ook voor kiezen om eenmalige aanmelding op basis van SAML in te schakelen voor SAP Cloud Identity Services. Volg hiervoor de instructies in het artikel eenmalige aanmelding van SAP Cloud Identity Services. Eenmalige aanmelding kan onafhankelijk van automatische inrichting van gebruikers worden geconfigureerd, maar deze twee functies vormen een aanvulling op elkaar.

Het bewaken van de inrichting

U kunt de sectie Synchronization Details gebruiken om de voortgang te controleren en koppelingen te volgen naar het activiteitenrapport van de inrichting, waarin alle acties worden beschreven die door de Microsoft Entra inrichtingsservice in SAP Cloud Identity Services worden uitgevoerd. U kunt het inrichtingsproject ook bewaken via de Microsoft Graph-API's.

Zie Rapporten over automatische inrichting van gebruikersaccounts voor meer informatie over het lezen van de Microsoft Entra inrichtingslogboeken.

Toepassingsroltoewijzingen onderhouden

Wanneer gebruikers die zijn toegewezen aan de toepassing in Microsoft Entra ID worden bijgewerkt, worden deze wijzigingen automatisch ingericht voor SAP Cloud Identity Services.

Als u Microsoft Entra Id-governance hebt, kunt u wijzigingen in de roltoewijzingen van de toepassing voor SAP Cloud Identity Services in Microsoft Entra ID automatiseren, toewijzingen toevoegen of verwijderen wanneer personen deelnemen aan de organisatie, of rollen verlaten of wijzigen.

- U kunt een eenmalige of terugkerende toegangsbeoordeling uitvoeren van de roltoewijzingen van de toepassing.

- U kunt een toegangspakket voor rechtenbeheer maken voor deze toepassing. U kunt beleidsregels hebben voor gebruikers die toegang moeten krijgen wanneer ze aanvragen , door een beheerder, automatisch op basis van regels of via levenscycluswerkstromen.

Een SAP Cloud Identity Services-toepassing bijwerken voor het gebruik van het SCIM 2.0-eindpunt van SAP Cloud Identity Services

In september 2025 heeft Microsoft een SCIM 2.0-connector uitgebracht voor SAP Cloud Identity Services die ondersteuning heeft toegevoegd voor het inrichten en ongedaan maken van de inrichting van groepen voor SAP Cloud Identity Services, aangepaste extensiekenmerken en de toekenning van OAuth 2.0-clientreferenties.

Door de onderstaande stappen uit te voeren, kunnen klanten die al eerder gebruikmaken van de SAP Cloud Identity Services-connector overschakelen van het SCIM 1.0-eindpunt naar het SCIM 2.0-eindpunt.

Meld u aan bij de Microsoft Entra-beheercentrum als ten minste een Cloud-toepassingsbeheerder.

Blader naar Entra ID > Enterprise Apps > SAP Cloud Identity Services.

Kopieer de object-id in de sectie Eigenschappen .

Ga in een nieuw browservenster naar https://developer.microsoft.com/graph/graph-explorer en meld u aan als beheerder voor de Microsoft Entra tenant waar uw app wordt toegevoegd.

Controleer of het gebruikte account over de juiste machtigingen beschikt. De machtiging Directory.ReadWrite.All is vereist om deze wijziging aan te brengen.

Voer de volgende opdracht uit met behulp van de object-id die u eerder hebt geselecteerd in de app.

GET https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs/

- Als u de waarde id uit de antwoordtekst van de

GETaanvraag uit het vorige voorbeeld gebruikt, voert u de volgende opdracht uit, waarbij u [job-id] vervangt door de id-waarde van deGETaanvraag. De waarde moet de notatie "sapcloudidentityservices.xxxxxxxxxxxxxxx.xxxxxxxxxxxxxxx" hebben.

DELETE https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs/[job-id]

- Voer in de Microsoft Graph Explorer de volgende opdracht uit. Vervang [object-id] door de service-principal-id (object-id) die u uit de derde stap hebt gekopieerd.

POST https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs { "templateId": "sapcloudidentityservices" }

Ga terug naar het eerste browservenster en selecteer het tabblad Inrichten voor uw toepassing. Uw configuratie wordt opnieuw ingesteld. U kunt controleren of de upgrade is geslaagd door te bevestigen dat de taak-id begint met sapcloudidentityservices.

Werk de tenant-URL in de sectie Beheerdersreferenties bij naar het volgende:

https://<tenantID>.accounts.ondemand.com/scimofhttps://<tenantid>.trial-accounts.ondemand.com/service/scimals er een proefversie is.Herstel eventuele eerdere wijzigingen die u in de toepassing hebt aangebracht (verificatiedetails, scopefilters, aangepaste kenmerktoewijzingen) en schakel provisioning opnieuw in.

Notitie

Als u de vorige instellingen niet kunt herstellen, kan dit ertoe leiden dat kenmerken (name.formatted bijvoorbeeld) onverwacht worden bijgewerkt in SAP Cloud Identity Services. Controleer de configuratie voordat u de voorziening inschakelt.

Changelog

- 30-9-2025 : uitgebracht voor algemene beschikbaarheid, een nieuwe versie van de SAP Cloud Identity Services-connector die gebruikmaakt van een SCIM 2.0-eindpunt. De nieuwe versie ondersteunt het inrichten en ongedaan maken van de inrichting van groepen voor SAP Cloud Identity Services, aangepaste extensiekenmerken en de toekenning van OAuth 2.0-clientreferenties.

Meer middelen

- Het inrichten van gebruikersaccounts voor Enterprise Apps beheren

- Wat is toepassingstoegang en eenmalige aanmelding met Microsoft Entra ID?

- Toegang tot uw SAP-toepassingen beheren

- Toegang voor toepassingen in uw omgeving beheren