Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Microsoft Defender Beheer van externe kwetsbaarheden voor aanvallen (Defender EBKA) biedt een reeks van vier dashboards die zijn ontworpen om gebruikers te helpen snel waardevolle inzichten te verkrijgen die zijn afgeleid van hun goedgekeurde inventaris. Deze dashboards helpen organisaties bij het prioriteren van de beveiligingsproblemen, risico's en nalevingsproblemen die de grootste bedreiging vormen voor hun Attack Surface, waardoor het eenvoudig is om belangrijke problemen snel te verhelpen.

Defender EBKA biedt acht dashboards:

- Overzicht: dit dashboard is de standaardlandingspagina wanneer u Defender EBKA opent. Het biedt de belangrijkste context die u kan helpen vertrouwd te raken met uw aanvalsoppervlak.

- Inventariswijzigingen: in dit dashboard worden eventuele wijzigingen in het aantal activa weergegeven, met afzonderlijke vermeldingen van toevoegingen en verwijderingen uit uw inventaris. In dit dashboard worden ook assets weergegeven die automatisch uit de inventaris zijn verwijderd omdat het systeem heeft vastgesteld dat de asset niet meer actief is of geen eigendom meer is van uw organisatie.

- Overzicht van kwetsbaarheid voor aanvallen: dit dashboard bevat een overzicht van de belangrijkste waarnemingen die zijn afgeleid van uw inventaris. Het biedt een overzicht op hoog niveau van uw Attack Surface en de assettypen waaruit deze bestaat, en brengt potentiële beveiligingsproblemen aan het licht op ernst (hoog, gemiddeld, laag). Dit dashboard biedt ook belangrijke context voor de infrastructuur die uw Attack Surface omvat. Deze context omvat inzicht in cloudhosting, gevoelige services, SSL-certificaat en domeinverloop en IP-reputatie.

- Beveiligingspostuur: dit dashboard helpt organisaties inzicht te krijgen in de volwassenheid en complexiteit van hun beveiligingsprogramma op basis van de metagegevens die zijn afgeleid van assets in uw goedgekeurde inventaris. Het bestaat uit technische en niet-technische beleidsregels, processen en controles die het risico op externe bedreigingen beperken. Dit dashboard biedt inzicht in CVE-blootstelling, domeinbeheer en -configuratie, hosting en netwerken, open poorten en configuratie van SSL-certificaten.

- AVG-naleving: dit dashboard laat belangrijke gebieden van nalevingsrisico's zien op basis van de avg-vereisten (General Data Protection Regulation) voor online infrastructuur die toegankelijk is voor Europese landen. Dit dashboard biedt inzicht in de status van uw websites, problemen met SSL-certificaten, openbaar gemaakte persoonlijke identificeerbare informatie (PII), aanmeldingsprotocollen en cookiecompatibiliteit.

- OWASP Top 10: met dit dashboard worden alle assets weergegeven die kwetsbaar zijn volgens de lijst van OWASP met de meest kritieke beveiligingsrisico's voor webtoepassingen. Op dit dashboard kunnen organisaties snel assets identificeren met verbroken toegangsbeheer, cryptografische fouten, injecties, onveilige ontwerpen, onjuiste beveiligingsconfiguraties en andere kritieke risico's zoals gedefinieerd door OWASP.

- CWE top 25 zwakke plekken in software: dit dashboard is gebaseerd op de lijst Top 25 Common Weakness Enumeration (CWE) die jaarlijks door MITRE wordt verstrekt. Deze CWE's vertegenwoordigen de meest voorkomende en impactvolle softwareproblemen die gemakkelijk te vinden en te exploiteren zijn.

- Bekende aanvallen van CISA: dit dashboard geeft alle assets weer die mogelijk worden beïnvloed door beveiligingsproblemen die hebben geleid tot bekende aanvallen zoals gedefinieerd door CISA. Met dit dashboard kunt u prioriteit geven aan herstelbewerkingen op basis van beveiligingsproblemen die in het verleden zijn misbruikt, wat wijst op een hoger risiconiveau voor uw organisatie.

Dashboards openen

Voor toegang tot uw Defender EBKA dashboards gaat u eerst naar uw Defender EBKA exemplaar. Selecteer in de linkernavigatiekolom het dashboard dat u wilt weergeven. U kunt deze dashboards openen vanaf veel pagina's in uw Defender EBKA exemplaar vanuit dit navigatiedeelvenster.

Grafiekgegevens downloaden

De onderliggende gegevens van een dashboarddiagram kunnen worden geëxporteerd naar een CSV-bestand. Deze export is handig voor gebruikers die Defender EBKA gegevens willen importeren in hulpprogramma's van derden of een CSV-bestand willen verwijderen bij het oplossen van problemen. Als u grafiekgegevens wilt downloaden, selecteert u eerst het specifieke grafieksegment dat de gegevens bevat die u wilt downloaden. Grafiekexports ondersteunen momenteel afzonderlijke grafieksegmenten; als u meerdere segmenten uit dezelfde grafiek wilt downloaden, moet u elk afzonderlijk segment exporteren.

Als u een afzonderlijk grafieksegment selecteert, wordt een inzoomweergave van de gegevens geopend, waarin alle assets worden weergegeven die deel uitmaken van het aantal segmenten. Selecteer bovenaan deze pagina CSV-rapport downloaden om de export te starten. Met deze actie wordt een taakbeheermelding gemaakt waarin u de status van uw export kunt bijhouden.

Microsoft Excel dwingt een tekenlimiet af van 32.767 tekens per cel. Sommige velden, zoals de kolom 'Laatste banner', worden mogelijk niet goed weergegeven vanwege deze beperking. Als u een probleem ondervindt, probeert u het bestand te openen in een ander programma dat CSV-bestanden ondersteunt.

CDE's markeren als niet-van toepassing

Veel Defender EBKA dashboards bevatten CVE-gegevens, waardoor u zich kunt richten op mogelijke beveiligingsproblemen op basis van de infrastructuur van het webonderdeel die uw aanvalsoppervlak aandookt. CVE's worden bijvoorbeeld weergegeven op het overzichtsdashboard van aanvalsoppervlak, gecategoriseerd op hun mogelijke ernst. Wanneer u deze CVE's onderzoekt, kunt u vaststellen dat sommige niet relevant zijn voor uw organisatie. Dit kan zijn omdat u een onaangeraakte versie van het webonderdeel uitvoert of omdat uw organisatie verschillende technische oplossingen heeft om u te beschermen tegen dat specifieke beveiligingsprobleem.

Vanuit de drilldownweergave van een CVE-gerelateerde grafiek, naast de knop CSV-rapport downloaden, hebt u nu de optie om een waarneming in te stellen als niet-van toepassing. Als u op deze waarde klikt, wordt u doorgestuurd naar een inventarislijst met alle activa die aan die observatie zijn gekoppeld. Vervolgens kunt u ervoor kiezen om alle waarnemingen vanaf deze pagina als niet-van toepassing te markeren. Zie Voorraadassets wijzigen voor meer informatie over het markeren van waarnemingen als niet-van toepassing.

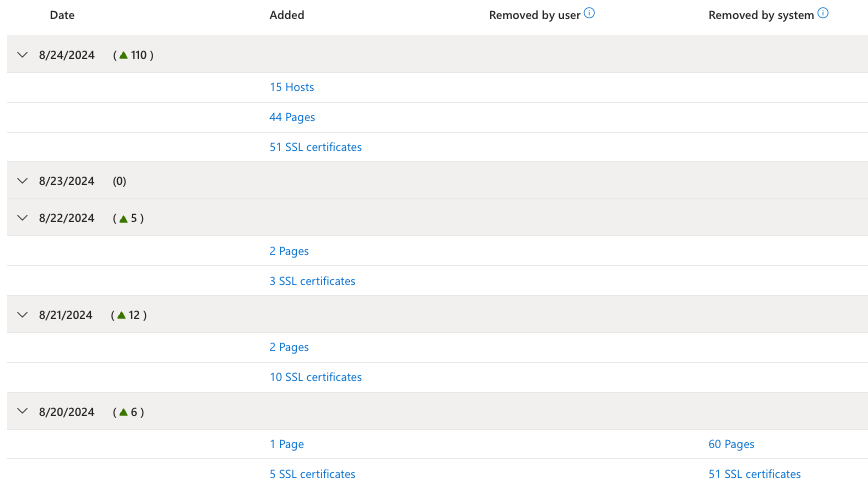

Inventariswijzigingen

Uw kwetsbaarheid voor aanvallen verandert voortdurend, daarom analyseert en updatet Defender EBKA uw inventaris voortdurend om de nauwkeurigheid te garanderen. Assets worden vaak toegevoegd en verwijderd uit de inventaris, dus het is belangrijk om deze wijzigingen bij te houden om inzicht te krijgen in uw kwetsbaarheid voor aanvallen en om belangrijke trends te identificeren. Het dashboard voorraadwijzigingen biedt een overzicht van deze wijzigingen, met de aantallen 'toegevoegd' en 'verwijderd' voor elk assettype. U kunt het dashboard filteren op twee datumbereiken: de afgelopen 7 of 30 dagen.

De sectie 'Wijzigingen op datum' biedt gedetailleerdere context over hoe uw aanvalsoppervlak dagelijks is gewijzigd. In deze sectie worden verwijderingen gecategoriseerd als 'verwijderd door gebruiker' of 'verwijderd door systeem'. Verwijderingen van gebruikers omvatten alle handmatige verwijderingen, inclusief afzonderlijke, bulksgewijze of trapsgewijze wijzigingen in de assetstatus, evenals verwijderingen die worden geactiveerd door door de gebruiker geconfigureerd assetbeleid. Systeemverwijderingen vinden automatisch plaats. Het systeem verwijdert assets die niet meer relevant zijn voor uw aanvalsoppervlak omdat recente scans hun verbinding met uw inventaris niet meer hebben waargenomen. Assets komen in aanmerking voor snoeien als ze gedurende 30-60 dagen niet zijn waargenomen tijdens een scan, afhankelijk van het type asset. Assets die handmatig aan de inventaris worden toegevoegd, komen niet in aanmerking voor verwijdering. In de sectie 'Wijzigingen op datum' kunt u op een vermelde waarde klikken om een volledige lijst weer te geven van de assets die zijn toegevoegd of verwijderd.

Overzicht van kwetsbaarheid voor aanvallen

Het overzichtsdashboard aanvalsoppervlak is ontworpen om een samenvatting op hoog niveau te bieden van de samenstelling van uw Aanvals-Surface, waarbij de belangrijkste waarnemingen worden weergegeven die moeten worden aangepakt om uw beveiligingspostuur te verbeteren. Dit dashboard identificeert en prioriteert risico's binnen de assets van een organisatie op hoog, gemiddeld en laag, en stelt gebruikers in staat om in te zoomen op elke sectie, zodat ze toegang hebben tot de lijst met betrokken assets. Daarnaast worden op het dashboard belangrijke details weergegeven over de samenstelling van uw Attack Surface, cloudinfrastructuur, gevoelige services, vervaldatums voor SSL- en domeinverlooptijdslijnen en IP-reputatie.

Microsoft identificeert de aanvalsoppervlakken van organisaties via eigen technologie die internetgerichte assets detecteert die deel uitmaken van een organisatie op basis van infrastructuurverbindingen met een aantal aanvankelijk bekende assets. Gegevens in het dashboard worden dagelijks bijgewerkt op basis van nieuwe waarnemingen.

Prioriteiten voor kwetsbaarheid voor aanvallen

Bovenaan dit dashboard bevat Defender EBKA een lijst met beveiligingsprioriteiten die zijn ingedeeld op ernst (hoog, gemiddeld, laag). De kwetsbaarheid voor aanvallen van grote organisaties kan ongelooflijk breed zijn, dus door prioriteit te geven aan de belangrijkste bevindingen die zijn afgeleid van onze uitgebreide gegevens, kunnen gebruikers snel en efficiënt de belangrijkste blootgestelde elementen van hun aanvalsoppervlak aanpakken. Deze prioriteiten kunnen kritieke CVE's, bekende koppelingen naar gecompromitteerde infrastructuur, het gebruik van afgeschafte technologie, schendingen van best practices voor infrastructuur of nalevingsproblemen zijn.

Inzichtprioriteiten worden bepaald door de beoordeling door Microsoft van de mogelijke impact van elk inzicht. Inzichten met een hoge ernst kunnen bijvoorbeeld beveiligingsproblemen omvatten die nieuw zijn, vaak worden misbruikt, bijzonder schadelijk of gemakkelijk worden misbruikt door hackers met een lager vaardigheidsniveau. Inzichten in lage ernst kunnen bestaan uit het gebruik van afgeschafte technologie die niet meer wordt ondersteund, de infrastructuur binnenkort verloopt of nalevingsproblemen die niet overeenkomen met aanbevolen beveiligingsprocedures. Elk inzicht bevat voorgestelde herstelacties ter bescherming tegen mogelijke aanvallen.

Inzichten die onlangs zijn toegevoegd aan het Defender EBKA-platform, worden gemarkeerd met het label 'NIEUW' op dit dashboard. Wanneer we nieuwe inzichten toevoegen die van invloed zijn op assets in uw bevestigde inventaris, levert het systeem ook een pushmelding waarmee u naar een gedetailleerde weergave van dit nieuwe inzicht wordt doorgestuurd met een lijst met de betrokken assets.

Sommige inzichten worden gemarkeerd met 'Potentieel' in de titel. Een 'Potentieel'-inzicht treedt op wanneer Defender EBKA niet kan bevestigen dat een asset wordt beïnvloed door een beveiligingsprobleem. Mogelijke inzichten treden op wanneer ons scansysteem de aanwezigheid van een specifieke service detecteert, maar het versienummer niet kan detecteren. Sommige services stellen beheerders bijvoorbeeld in staat versiegegevens te verbergen. Beveiligingsproblemen worden vaak geassocieerd met specifieke versies van de software, dus handmatig onderzoek is vereist om te bepalen of de asset wordt beïnvloed. Andere beveiligingsproblemen kunnen worden hersteld door stappen die Defender EBKA niet kan detecteren. Gebruikers kunnen bijvoorbeeld aanbevolen wijzigingen aanbrengen in serviceconfiguraties of backported patches uitvoeren. Als een inzicht wordt voorafgegaan door 'Potentieel', heeft het systeem reden om aan te denken dat de asset wordt beïnvloed door het beveiligingsprobleem, maar kan het om een van de bovenstaande redenen niet bevestigen. Als u dit handmatig wilt onderzoeken, klikt u op de naam van het inzicht om herstelrichtlijnen te bekijken waarmee u kunt bepalen of uw assets worden beïnvloed.

Een gebruiker besluit meestal om eerst observaties met hoge ernst te onderzoeken. U kunt op de bovenste observatie klikken om rechtstreeks naar een lijst met beïnvloede assets te worden doorgestuurd of in plaats daarvan 'Alle __ Inzichten weergeven' selecteren om een uitgebreide, uitbreidbare lijst met alle mogelijke waarnemingen binnen die ernstgroep te bekijken.

De pagina Observaties bevat een lijst met alle mogelijke inzichten in de linkerkolom. Deze lijst wordt gesorteerd op het aantal activa dat wordt beïnvloed door elk beveiligingsrisico, waarbij de problemen worden weergegeven die als eerste van invloed zijn op het grootste aantal activa. Als u de details van een beveiligingsrisico wilt bekijken, klikt u erop in deze lijst.

Deze gedetailleerde weergave voor elke observatie bevat de titel van het probleem, een beschrijving en herstelrichtlijnen van het Defender EBKA team. In dit voorbeeld wordt in de beschrijving uitgelegd hoe verlopen SSL-certificaten ertoe kunnen leiden dat kritieke bedrijfsfuncties niet meer beschikbaar zijn, waardoor klanten of werknemers geen toegang hebben tot webinhoud en zo het merk van uw organisatie kunnen beschadigen. De sectie Herstel biedt advies over hoe u het probleem snel kunt oplossen; In dit voorbeeld raadt Microsoft u aan de certificaten te controleren die zijn gekoppeld aan de betrokken hostassets, de samenvallende SSL-certificaten bij te werken en uw interne procedures bij te werken om ervoor te zorgen dat SSL-certificaten tijdig worden bijgewerkt.

Ten slotte worden in de sectie Activa alle entiteiten vermeld die zijn beïnvloed door dit specifieke beveiligingsprobleem. In dit voorbeeld wil een gebruiker de betrokken assets onderzoeken voor meer informatie over het verlopen SSL-certificaat. U kunt op een willekeurige assetnaam in deze lijst klikken om de pagina Details van activa weer te geven.

Op de pagina Assetdetails klikken we vervolgens op het tabblad SSL-certificaten voor meer informatie over het verlopen certificaat. In dit voorbeeld toont het vermelde certificaat een datum 'Verloopt' in het verleden, wat aangeeft dat het certificaat momenteel is verlopen en daarom waarschijnlijk inactief is. Deze sectie bevat ook de naam van het SSL-certificaat dat u vervolgens kunt verzenden naar het juiste team binnen uw organisatie voor snel herstel.

Samenstelling van aanvalsoppervlak

In de volgende sectie vindt u een samenvatting op hoog niveau van de samenstelling van uw Attack Surface. Deze grafiek bevat tellingen van elk assettype, zodat gebruikers begrijpen hoe hun infrastructuur is verdeeld over domeinen, hosts, pagina's, SSL-certificaten, ASN's, IP-blokken, IP-adressen en e-mailcontactpersonen.

Op elke waarde kan worden geklikt, zodat gebruikers naar hun inventarislijst worden gefilterd om alleen assets van het aangewezen type weer te geven. Op deze pagina kunt u op een asset klikken om meer details weer te geven of u kunt meer filters toevoegen om de lijst te verfijnen op basis van uw behoeften.

De cloud beveiligen

Deze sectie van het dashboard Attack Surface Summary biedt inzicht in de cloudtechnologieën die in uw infrastructuur worden gebruikt. Aangezien de meeste organisaties zich geleidelijk aan de cloud aanpassen, kan het lastig zijn om de hybride aard van uw online infrastructuur te bewaken en te beheren. Defender EBKA helpt organisaties inzicht te hebben in het gebruik van specifieke cloudtechnologieën op uw Attack Surface, door cloudhostproviders toe te wijzen aan uw bevestigde assets om uw cloudimplementatieprogramma te informeren en ervoor te zorgen dat het proces van uw organisatie wordt nageleefd.

Uw organisatie kan bijvoorbeeld besluiten om alle cloudinfrastructuur te migreren naar één provider om hun Attack Surface te vereenvoudigen en te consolideren. Met deze grafiek kunt u assets identificeren die nog moeten worden gemigreerd. Op elke balk van de grafiek kan worden geklikt. Gebruikers worden doorgeleid naar een gefilterde lijst met de assets waaruit de grafiekwaarde bestaat.

Gevoelige services

In deze sectie worden gevoelige services weergegeven die zijn gedetecteerd op uw Attack Surface die moeten worden beoordeeld en mogelijk moeten worden aangepast om de beveiliging van uw organisatie te garanderen. In deze grafiek worden alle services gemarkeerd die historisch kwetsbaar zijn voor aanvallen of die veelvoorkomende vectoren zijn voor het lekken van informatie naar kwaadwillende actoren. Alle assets in deze sectie moeten worden onderzocht en Microsoft raadt organisaties aan alternatieve services met een betere beveiligingspostuur te overwegen om risico's te beperken.

De grafiek is geordend op de naam van elke service; Als u op een afzonderlijke balk klikt, wordt een lijst met assets geretourneerd waarop die specifieke service wordt uitgevoerd. De onderstaande grafiek is leeg, wat aangeeft dat de organisatie momenteel geen services uitvoert die bijzonder vatbaar zijn voor aanvallen.

SSL- en domeinverlooptijd

In deze twee verloopgrafieken worden toekomstige vervaldatums voor SSL-certificaten en domeinen weergegeven, zodat een organisatie voldoende inzicht heeft in toekomstige vernieuwingen van de sleutelinfrastructuur. Een verlopen domein kan belangrijke inhoud plotseling ontoegankelijk maken en het domein kan zelfs snel worden gekocht door een kwaadwillende actor die zich op uw organisatie wil richten. Een verlopen SSL-certificaat laat overeenkomstige assets vatbaar voor aanvallen.

Beide grafieken zijn geordend op het verlooptijdframe, variërend van 'meer dan 90 dagen' tot al verlopen. Microsoft raadt organisaties aan om verlopen SSL-certificaten of -domeinen onmiddellijk te vernieuwen en proactief de verlenging van assets te regelen die binnen 30-60 dagen verlopen.

IP-reputatie

IP-reputatiegegevens helpen gebruikers de betrouwbaarheid van uw aanvalsoppervlak te begrijpen en mogelijk gecompromitteerde hosts te identificeren. Microsoft ontwikkelt IP-reputatiescores op basis van onze eigen gegevens en IP-informatie die is verzameld uit externe bronnen. We raden u aan verder onderzoek te doen naar IP-adressen die hier worden geïdentificeerd, omdat een verdachte of schadelijke score die is gekoppeld aan een asset in eigendom aangeeft dat de asset vatbaar is voor aanvallen of al is gebruikt door kwaadwillende actoren.

Deze grafiek is georganiseerd door het detectiebeleid dat een negatieve reputatiescore heeft geactiveerd. De DDOS-waarde geeft bijvoorbeeld aan dat het IP-adres betrokken is geweest bij een Distributed Denial-Of-Service-aanval. Gebruikers kunnen op een balkwaarde klikken om toegang te krijgen tot een lijst met assets waaruit deze bestaat. In het onderstaande voorbeeld is de grafiek leeg, die aangeeft dat alle IP-adressen in uw inventaris een goede reputatiescore hebben.

Dashboard beveiligingspostuur

Met het dashboard Beveiligingspostuur kunnen organisaties de volwassenheid van hun beveiligingsprogramma meten op basis van de status van assets in uw bevestigde inventaris. Het bestaat uit technische en niet-technische beleidsregels, processen en controles die het risico van externe bedreigingen beperken. Dit dashboard biedt inzicht in CVE-blootstelling, domeinbeheer en -configuratie, hosting en netwerken, open poorten en configuratie van SSL-certificaten.

CVE-blootstelling

De eerste grafiek in het dashboard Beveiligingspostuur heeft betrekking op het beheer van het websiteportfolio van een organisatie. Microsoft analyseert websiteonderdelen zoals frameworks, serversoftware en plug-ins van derden en matcht deze vervolgens aan een huidige lijst met veelvoorkomende blootstellingen aan beveiligingsproblemen (CVE's) om beveiligingsrisico's voor uw organisatie te identificeren. De webonderdelen waaruit elke website bestaat, worden dagelijks geïnspecteerd om de actualiteit en nauwkeurigheid te garanderen.

Het wordt aanbevolen dat gebruikers beveiligingsproblemen met betrekking tot CVE onmiddellijk aanpakken, risico's beperken door uw webonderdelen bij te werken of de herstelrichtlijnen voor elke CVE te volgen. Op elke balk in de grafiek kan worden geklikt, waarbij een lijst met betrokken activa wordt weergegeven.

Domeinenbeheer

Deze grafiek biedt inzicht in hoe een organisatie hun domeinen beheert. Bedrijven met een gedecentraliseerd programma voor domeinportfoliobeheer zijn vatbaar voor onnodige bedreigingen, waaronder domeinkaping, domeinschaduwing, e-mailvervalsing, phishing en illegale domeinoverdrachten. Een samenhangend domeinregistratieproces vermindert dit risico. Organisaties moeten bijvoorbeeld dezelfde registrars en de contactgegevens van de registrant voor hun domeinen gebruiken om ervoor te zorgen dat alle domeinen kunnen worden toegewezen aan dezelfde entiteiten. Dit helpt ervoor te zorgen dat domeinen niet door de scheuren glippen wanneer u ze bijwerkt en onderhoudt.

Op elke balk van de grafiek kan worden geklikt en wordt doorgeleid naar een lijst met alle assets waaruit de waarde bestaat.

Hosting en netwerken

Deze grafiek biedt inzicht in de beveiligingspostuur met betrekking tot waar de hosts van een organisatie zich bevinden. Het risico dat samenhangt met het eigendom van autonome systemen, is afhankelijk van de grootte en de volwassenheid van de IT-afdeling van een organisatie.

Op elke balk van de grafiek kan worden geklikt en wordt doorgeleid naar een lijst met alle assets waaruit de waarde bestaat.

Configuratie van domeinen

Deze sectie helpt organisaties inzicht te krijgen in de configuratie van hun domeinnamen, waarbij domeinen worden weergegeven die vatbaar zijn voor onnodig risico. Statuscodes van het EPP-domein (Extensible Provisioning Protocol) geven de status van een domeinnaamregistratie aan. Alle domeinen hebben ten minste één code, hoewel meerdere codes kunnen worden toegepast op één domein. Deze sectie is handig om inzicht te krijgen in het beleid voor het beheren van uw domeinen of ontbrekend beleid dat domeinen kwetsbaar maakt.

De statuscode 'clientUpdateProhibited' voorkomt bijvoorbeeld dat niet-geautoriseerde updates van uw domeinnaam worden voorkomen; een organisatie moet contact opnemen met hun registrar om deze code op te heffen en eventuele updates aan te brengen. In de onderstaande grafiek wordt gezocht naar domeinassets die deze statuscode niet hebben, wat aangeeft dat het domein momenteel openstaat voor updates die mogelijk kunnen leiden tot fraude. Gebruikers moeten op een balk in deze grafiek klikken om een lijst met assets weer te geven waarvoor niet de juiste statuscodes zijn toegepast, zodat ze hun domeinconfiguraties dienovereenkomstig kunnen bijwerken.

Poorten openen

In deze sectie krijgen gebruikers inzicht in hoe hun IP-ruimte wordt beheerd door services te detecteren die beschikbaar zijn op het open internet. Aanvallers scannen vaak poorten op internet om te zoeken naar bekende aanvallen met betrekking tot serviceproblemen of onjuiste configuraties. Microsoft identificeert deze open poorten als aanvulling op hulpprogramma's voor evaluatie van beveiligingsproblemen en markeert observaties om ervoor te zorgen dat ze correct worden beheerd door uw it-team.

Door eenvoudige TCP SYN/ACK-scans uit te voeren op alle open poorten op de adressen in een IP-ruimte, detecteert Microsoft poorten die mogelijk moeten worden beperkt tot directe toegang tot het open internet. Voorbeelden zijn databases, DNS-servers, IoT-apparaten, routers en switches. Deze gegevens kunnen ook worden gebruikt om schaduw-IT-assets of onveilige externe toegangsservices te detecteren. Op alle balken in deze grafiek kunt u klikken, waardoor een lijst met assets wordt geopend die de waarde vormen, zodat uw organisatie de open poort in kwestie kan onderzoeken en eventuele risico's kan oplossen.

SSL-configuratie en -organisatie

In de SSL-configuratie- en organigrammen worden veelvoorkomende PROBLEMEN met BETREKKING tot SSL weergegeven die van invloed kunnen zijn op functies van uw online infrastructuur.

In het SSL-configuratiediagram worden bijvoorbeeld gedetecteerde configuratieproblemen weergegeven die uw onlineservices kunnen verstoren. Dit omvat verlopen SSL-certificaten en certificaten met verouderde handtekeningalgoritmen zoals SHA1 en MD5, wat leidt tot onnodig beveiligingsrisico voor uw organisatie.

Het SSL-organigram biedt inzicht in de registratie van uw SSL-certificaten, waarbij de organisatie en bedrijfseenheden worden aangegeven die aan elk certificaat zijn gekoppeld. Dit kan gebruikers helpen inzicht te hebben in het aangewezen eigendom van deze certificaten; Het wordt aanbevolen dat bedrijven waar mogelijk hun organisatie en eenheidslijst consolideren om ervoor te zorgen dat het beheer in de toekomst goed verloopt.

DASHBOARD AVG-naleving

Het dashboard AVG-naleving bevat een analyse van assets in uw bevestigde inventaris, omdat deze betrekking hebben op de vereisten die worden beschreven in de Algemene Verordening Gegevensbescherming (AVG). AVG is een verordening in de wetgeving van de Europese Unie (EU) die gegevensbescherming en privacystandaarden afdwingt voor alle online entiteiten die toegankelijk zijn voor de EU. Deze voorschriften zijn een model geworden voor vergelijkbare wetten buiten de EU, dus het fungeert als een uitstekende handleiding voor het wereldwijd omgaan met gegevensprivacy.

Dit dashboard analyseert de openbare webeigenschappen van een organisatie om assets te identificeren die mogelijk niet voldoen aan de AVG.

Websites op status

In deze grafiek worden uw websiteassets ingedeeld op HTTP-antwoordstatuscode. Deze codes geven aan of een specifieke HTTP-aanvraag is voltooid of context biedt waarom de site niet toegankelijk is. HTTP-codes kunnen u ook waarschuwen voor omleidingen, serverfoutreacties en clientfouten. Het HTTP-antwoord '451' geeft aan dat een website om juridische redenen niet beschikbaar is. Dit kan erop wijzen dat een site is geblokkeerd voor mensen in de EU omdat deze niet voldoet aan de AVG.

In deze grafiek worden uw websites ingedeeld op statuscode. Opties zijn actief, inactief, autorisatie vereist, verbroken en browserfout; gebruikers kunnen op elk onderdeel in de staafdiagram klikken om een uitgebreide lijst met assets weer te geven waaruit de waarde bestaat.

Livesites met certificaatproblemen

In deze grafiek worden pagina's weergegeven die actief inhoud bedienen en geven gebruikers een waarschuwing dat de site onveilig is. De gebruiker moet de waarschuwing handmatig accepteren om de inhoud op deze pagina's weer te geven. Dit kan verschillende oorzaken hebben; deze grafiek organiseert de resultaten op basis van de specifieke reden voor eenvoudige beperking. Opties zijn onder andere defecte certificaten, actieve certificaatproblemen, autorisatie- en browsercertificaatfouten.

VERLOPEN VAN SSL-certificaat

In deze grafiek ziet u de vervaldatums van het SSL-certificaat, zodat een organisatie voldoende inzicht heeft in toekomstige verlengingen. Een verlopen SSL-certificaat laat bijbehorende assets vatbaar voor aanvallen en kan de inhoud van een pagina ontoegankelijk maken voor internet.

Deze grafiek is ingedeeld op basis van het gedetecteerde verloopvenster, variërend van al verlopen tot verlopen in meer dan 90 dagen. Gebruikers kunnen op elk onderdeel in de staafgrafiek klikken om toegang te krijgen tot een lijst met toepasselijke assets, zodat u eenvoudig een lijst met certificaatnamen kunt verzenden naar uw IT-afdeling voor herstel.

Sites per certificaatpostuur

In deze sectie worden de handtekeningalgoritmen geanalyseerd waarmee een SSL-certificaat wordt aangestuurd. SSL-certificaten kunnen worden beveiligd met verschillende cryptografische algoritmen; bepaalde nieuwere algoritmen worden beschouwd als betrouwbaarder en veiliger dan oudere algoritmen, dus bedrijven wordt aangeraden oudere algoritmen zoals SHA-1 buiten gebruik te stellen.

Gebruikers kunnen op elk segment van het cirkeldiagram klikken om een lijst met assets weer te geven die de geselecteerde waarde vormen. SHA256 wordt beschouwd als veilig, terwijl organisaties certificaten moeten bijwerken met behulp van het SHA1-algoritme.

Live PII-sites per protocol

De bescherming van persoonsgegevens (PII) is een essentieel onderdeel van de Algemene Verordening Gegevensbescherming. PII wordt gedefinieerd als gegevens die een persoon kunnen identificeren, inclusief namen, adressen, verjaardagen of e-mailadressen. Elke website die deze gegevens via een formulier accepteert, moet grondig worden beveiligd volgens de RICHTLIJNEN van de AVG. Door het documentobjectmodel (DOM) van uw pagina's te analyseren, identificeert Microsoft formulieren en aanmeldingspagina's die PII kunnen accepteren en daarom moeten worden beoordeeld volgens de wetgeving van de Europese Unie. In de eerste grafiek in deze sectie worden livesites per protocol weergegeven, waarbij sites worden geïdentificeerd met behulp van HTTP- versus HTTPS-protocollen.

Live PII-sites per certificaatpostuur

In deze grafiek worden live PII-sites weergegeven op basis van hun gebruik van SSL-certificaten. Door naar deze grafiek te verwijzen, kunt u snel inzicht hebben in de hash-algoritmen die op uw sites worden gebruikt en die persoonlijk identificeerbare informatie bevatten.

Aanmeldingswebsites per protocol

Een aanmeldingspagina is een pagina op een website waar een gebruiker de optie heeft om een gebruikersnaam en wachtwoord in te voeren om toegang te krijgen tot services die op die site worden gehost. Aanmeldingspagina's hebben specifieke vereisten onder AVG, dus Defender EBKA verwijst naar de DOM van alle gescande pagina's om te zoeken naar code die correleert met een aanmelding. Aanmeldingspagina's moeten bijvoorbeeld veilig zijn om compatibel te zijn. In dit eerste diagram worden aanmeldingswebsites per protocol (HTTP of HTTPS) weergegeven en de tweede op certificaatpostuur.

Cookiepostuur

Een cookie is informatie in de vorm van een klein tekstbestand dat op de harde schijf van de computer met een webbrowser wordt geplaatst tijdens het surfen op een site. Telkens wanneer een website wordt bezocht, stuurt de browser de cookie terug naar de server om de website op de hoogte te stellen van uw vorige activiteit. De AVG heeft specifieke vereisten voor het verkrijgen van toestemming voor het uitgeven van een cookie, en verschillende opslagvoorschriften voor cookies van derden en first-party cookies.

OWASP top 10 dashboard

Het OWASP Top 10-dashboard is ontworpen om inzicht te geven in de meest kritieke beveiligingsaanbevelingsaanbeveling zoals OWASP heeft aangegeven, een betrouwbare opensource-basis voor webtoepassingsbeveiliging. Deze lijst wordt wereldwijd erkend als een kritieke resource voor ontwikkelaars die ervoor willen zorgen dat hun code veilig is. OWASP biedt belangrijke informatie over de 10 belangrijkste beveiligingsrisico's, evenals richtlijnen voor het voorkomen of oplossen van het probleem. In dit Defender EBKA dashboard wordt gezocht naar bewijs van deze beveiligingsrisico's in uw Aanvalsoppervlak en worden deze aan het oppervlak weergegeven, met een overzicht van alle toepasselijke assets en hoe u het risico kunt oplossen.

De huidige OWASP Top 10 Critical Securities-lijst bevat:

- Verbroken toegangsbeheer: het mislukken van de infrastructuur voor toegangsbeheer die beleid afdwingt zodat gebruikers niet buiten hun beoogde machtigingen kunnen handelen.

- Cryptografische fout: fouten met betrekking tot cryptografie (of het ontbreken daarvan) die vaak leiden tot de blootstelling van gevoelige gegevens.

- Injectie: toepassingen die kwetsbaar zijn voor injectieaanvallen vanwege onjuiste verwerking van gegevens en andere nalevingsproblemen.

- Onveilig ontwerp: ontbrekende of ineffectieve beveiligingsmaatregelen die leiden tot zwakke plekken in uw toepassing.

- Onjuiste configuratie van beveiliging: ontbrekende of onjuiste beveiligingsconfiguraties die vaak het gevolg zijn van onvoldoende gedefinieerd configuratieproces.

- Kwetsbare en verouderde onderdelen: verouderde onderdelen die het risico lopen op extra blootstelling in vergelijking met up-to-date software.

- Identificatie- en verificatiefouten: het niet correct bevestigen van de identiteit, verificatie of sessiebeheer van een gebruiker om bescherming te bieden tegen verificatiegerelateerde aanvallen.

- Fouten met software- en gegevensintegriteit: code en infrastructuur die niet beschermen tegen integriteitsschendingen, zoals invoegtoepassingen van niet-vertrouwde bronnen.

- Logboekregistratie en bewaking van beveiliging: het ontbreken van de juiste beveiligingslogboekregistratie en waarschuwingen, of gerelateerde onjuiste configuraties, die van invloed kunnen zijn op de zichtbaarheid van een organisatie en de daaropvolgende verantwoordelijkheid voor hun beveiligingspostuur.

- Aanvraagvervalsing aan de serverzijde: webtoepassingen die een externe resource ophalen zonder de door de gebruiker opgegeven URL te valideren.

Dit dashboard bevat een beschrijving van elk kritiek risico, informatie over waarom het van belang is en richtlijnen voor herstel, naast een lijst met activa die mogelijk worden beïnvloed. Zie de OWASP-website voor meer informatie.

CWE Top 25 Software Zwakke punten dashboard

Dit dashboard is gebaseerd op de lijst Top 25 Common Weakness Enumeration (CWE) die jaarlijks door MITRE wordt verstrekt. Deze CWE's vertegenwoordigen de meest voorkomende en impactvolle softwareproblemen die gemakkelijk te vinden en te exploiteren zijn. Op dit dashboard worden alle CWE's weergegeven die de afgelopen vijf jaar in de lijst zijn opgenomen en worden al uw inventarisactiva weergegeven die mogelijk worden beïnvloed door elke CWE. Voor elke CWE biedt het dashboard een beschrijving en voorbeelden van het beveiligingsprobleem en een lijst met gerelateerde CWE's. De CWE's zijn ingedeeld op jaar en elke sectie is uitbreidbaar of samenvouwbaar. Als u naar dit dashboard verwijst, kunt u uw inspanningen voor het bemiddelen van beveiligingsproblemen helpen door u te helpen de grootste risico's voor uw organisatie te identificeren op basis van andere waargenomen aanvallen.

Bekende aanvallen van CISA

Hoewel er honderdduizenden geïdentificeerde CVE-beveiligingsproblemen zijn, is er slechts een kleine subset geïdentificeerd door de Cybersecurity & Infrastructure Security Agency (CISA) als onlangs misbruikt door bedreigingsactoren. Deze lijst bevat minder dan 5% van alle geïdentificeerde CVE's; Daarom is het belangrijk om beveiligingsprofessionals te helpen prioriteit te geven aan het herstellen van de grootste risico's voor hun organisatie. Degenen die bedreigingen herstellen op basis van deze lijst, werken met de grootste efficiëntie omdat ze prioriteit geven aan de beveiligingsproblemen die hebben geresulteerd in echte beveiligingsincidenten.