Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

GitHub GHAS-integratie (Advanced Security) met Microsoft Defender voor Cloud koppelt uw broncode aan uw actieve cloudworkloads en omgekeerd, zodat beveiligingsteams prioriteit kunnen geven aan de beveiligingsproblemen die daadwerkelijk productie bereiken en technische teams deze kunnen oplossen zonder GitHub te verlaten.

Gebruik deze integratie voor:

Traceer runtimeproblemen terug naar de oorspronkelijke opslagplaats en code-eigenaar.

Prioriteit geven aan oplossingen op basis van code-implementatie, blootstelling aan productie en runtimerisico's.

Coördineer oplossingen binnen GitHub-repositories en cloudomgevingen met gedeelde context en status.

Versnel reparaties met AI-gestuurde hersteloplossingen (Copilot).

In dit overzicht wordt uitgelegd hoe de integratie werkt en krijgt u inzicht in de kernmogelijkheden voordat u de implementatie uitvoert.

Beschikbaarheid en vereisten

Bevestig het volgende voordat u onboardt:

| categorie | Gegevens |

|---|---|

| Milieuvereisten | - GitHub account met een connector die is gemaakt in Defender voor Cloud - GHAS-licentie - Defender Cloud Security Posture Management (DCSPM) ingeschakeld voor het abonnement - Microsoft Security Copilot (optioneel voor geautomatiseerd herstel) |

| Rollen en machtigingen | - Machtigingen voor beveiligingsbeheerders - Beveiligingsbeheerder voor het Azure-abonnement (om bevindingen in Defender voor Cloud weer te geven) - Eigenaar van GitHub-organisatie |

| Cloudomgevingen | - Alleen beschikbaar in commerciële clouds (niet in Azure Government, Azure beheerd door 21Vianet of andere onafhankelijke clouds) |

Personas en pijnpunten

Hoofdstromen

Belangrijkste mogelijkheden

Automatische toewijzing van code naar runtime-omgeving

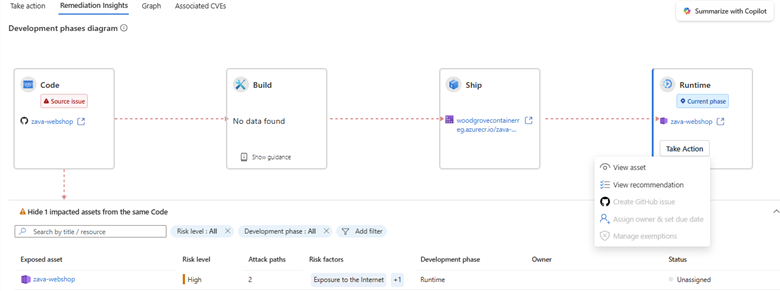

Wanneer u uw GitHub organisatie of opslagplaats verbindt met Microsoft Defender voor Cloud via GitHub connector, worden bronopslagplaatsen automatisch toegewezen aan het uitvoeren van cloudworkloads. Er wordt gebruikgemaakt van propriëtaire code-naar-runtime-methoden van Defender voor Cloud om ervoor te zorgen dat elke workload wordt getraceerd naar zijn originele repository (en vice versa).

Deze functie biedt u direct end-to-end zichtbaarheid, zodat u weet welke code elke geïmplementeerde toepassing aandrijft en welke uitgevoerde containerworkloads zijn toegewezen aan welke broncode repository, zonder tijdrovende handmatige toewijzing.

Prioriteitstelling voor productiebewuste waarschuwingen

Blader door luidruchtige beveiligingswaarschuwingen en richt u op beveiligingsproblemen die echt van belang zijn.

Beveiligingsresultaten van GHAS in GitHub worden prioriteit gegeven door een echte runtimecontext van Defender voor Cloud. Ze markeren runtime-risicofactoren zoals internetblootstelling, gevoelige gegevens, kritieke resources en laterale verplaatsing. Deze risicofactoren zijn afkomstig van de analyse van het aanvalspad van Defender CSPM:

- Internetblootstelling - werklast bereikbaar vanaf het publieke internet

- Gevoelige gegevens - werkbelasting verwerkt gereguleerde of vertrouwelijke gegevens

- Kritieke middelen - workload getagd of geclassificeerd als bedrijfskritiek

- Laterale verplaatsing - werklast bevindt zich op een pad dat een aanvaller kan gebruiken

Deze risico's, geïdentificeerd in runtimeworkloads, worden dynamisch gekoppeld aan de codeopslagplaatsen van die workloads van oorsprong en de specifieke buildartefacten in GitHub.

U kunt filteren, classificeren en alleen reageren op beveiligingsproblemen die werkelijke invloed hebben op de productie in zowel Defender voor Cloud als GitHub. Deze mogelijkheid helpt uw team efficiënt te blijven en uw belangrijkste toepassingen veilig te houden.

In de praktijk

Een containerimage gebouwd vanuit de contoso/payments-API-repository wordt geïmplementeerd in AKS. Defender voor Cloud detecteert blootstelling aan internet plus verwerking van gevoelige gegevens op de workload. De CVE in de image wordt op het beveiligingstabblad van GitHub automatisch verhoogd naar kritiek, en een GitHub-probleem wordt toegewezen aan de CODEOWNERS van de opslagplaats, waaraan de volledige runtime- en SDLC-context is gekoppeld.

Geïntegreerde AI-gestuurde herstelbewerking

De kloof tussen beveiligings- en engineeringteams overbruggen met geïntegreerde werkstromen en relevante context.

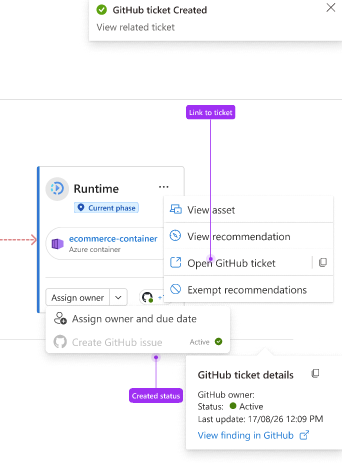

Binnen Defender voor Cloud kunnen beveiligingsmanagers zien over welke beveiligingsproblemen het technische team al weet, samen met de status van deze problemen. Beveiligingsbeheerders openen deze weergave door de weergave op GitHub koppeling te selecteren.

Beveiligingsbeheerders kunnen beveiligingsaan aanbevelingen voor oplossing toewijzen aan de relevante technische teams door een GitHub probleemtoewijzing te genereren.

De toewijzing wordt gegenereerd op de opslagplaats van oorsprong. Het biedt runtime-informatie en -context om de technische oplossing te vergemakkelijken.

Technische managers kunnen een probleem aan een ontwikkelaar toewijzen voor verdere oplossing. De toegewezen gebruiker kan een Copilot coderingsagent gebruiken voor automatische oplossingen op basis van AI.

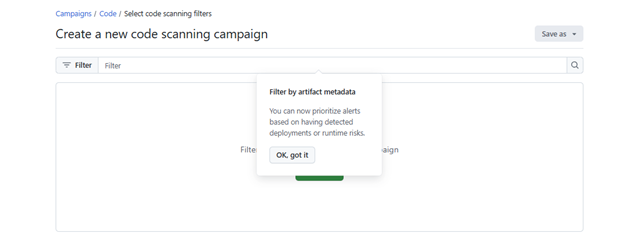

AppSec-teams kunnen runtimerisicofactoren gebruiken als onderdeel van de bevindingen van GHAS, waarbij technische werkzaamheden worden gericht op bevindingen die zijn gekoppeld aan code die echt wordt geïmplementeerd en uitgevoerd.

Deze filters kunnen worden gebruikt om GHAS-waarschuwingen rechtstreeks te filteren of gebruikt voor continue geplande prioriteitstelling via campagnes.

GitHub probleemoplossingen, voortgang en campagnevoortgang worden in realtime bijgehouden. De statussen worden weergegeven in zowel GitHub als in Defender voor Cloud.

Deze aanpak zorgt ervoor dat oplossingen snel worden geleverd, duidelijke verantwoordelijkheid creëert en de samenwerking vereenvoudigt. Al deze voordelen komen voor in de hulpprogramma's die uw teams al gebruiken.