Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Deze handleiding laat zien hoe u VPN-gebruikers toegang verleent tot uw resources met behulp van Microsoft Entra Voorwaardelijke toegang. Door gebruik te maken van Microsoft Entra Voorwaardelijke toegang voor VPN-connectiviteit (Virtual Private Network), kunt u helpen de VPN-verbindingen te beveiligen. Voorwaardelijke toegang is een evaluatie-engine op basis van beleid die u kunt gebruiken om toegangsregels te maken voor elke Microsoft Entra verbonden toepassing.

Prerequisites

Voordat u voorwaardelijke toegang voor uw VPN gaat configureren, moet u de volgende vereisten voltooien:

- Bekijk Conditional Access in Microsoft Entra ID.

- Beheerders die met voorwaardelijke toegang werken, moeten een van de volgende roltoewijzingen hebben, afhankelijk van de taken die ze uitvoeren. Als u het Zero Trust principe van minimale bevoegdheden wilt volgen, kunt u overwegen om Privileged Identity Management (PIM) te gebruiken om bevoorrechte roltoewijzingen te activeren.

- Beveiligingslezertoegang voor het lezen van beleid en configuraties voor voorwaardelijke toegang.

- Beheerderstoegang voor voorwaardelijke toegang om beleid voor voorwaardelijke toegang te maken of te wijzigen.

- Beheerders die met voorwaardelijke toegang werken, moeten een van de volgende roltoewijzingen hebben, afhankelijk van de taken die ze uitvoeren. Als u het Zero Trust principe van minimale bevoegdheden wilt volgen, kunt u overwegen om Privileged Identity Management (PIM) te gebruiken om bevoorrechte roltoewijzingen te activeren.

- VPN en voorwaardelijke toegang configureren.

- Stel de AlwaysOn VPN-infrastructuur in uw omgeving in of voltooi de zelfstudie: AlwaysOn VPN implementeren - Infrastructuur instellen voor AlwaysOn VPN.

- Configureer uw Windows-clientcomputer met een VPN-verbinding met behulp van Intune. Zie Deploy AlwaysOn VPN-profiel voor Windows clients met Microsoft Intune voor meer informatie.

Configureren EAP-TLS om controle van certificaatintrekkingslijst (CRL) te negeren

Een EAP-TLS-client kan geen verbinding maken, tenzij de NPS (Network Policy Server) een intrekkingscontrole van de certificaatketen voltooit (inclusief het basiscertificaat). Cloudcertificaten die zijn uitgegeven aan de gebruiker door Microsoft Entra ID geen CRL hebben omdat ze kortlevende certificaten zijn met een levensduur van één uur. U moet EAP op NPS configureren om het ontbreken van een CRL te negeren. Omdat de verificatiemethode EAP-TLS is, hoeft u deze registerwaarde alleen toe te voegen onder EAP\13. Als u andere EAP-verificatiemethoden gebruikt, voegt u ook de registerwaarde toe onder deze methoden.

In deze sectie voegt u IgnoreNoRevocationCheck en NoRevocationCheck toe. Standaard zijn IgnoreNoRevocationCheck en NoRevocationCheck ingesteld op 0 (uitgeschakeld).

Zie voor meer informatie over NPS CRL-registerinstellingen Network Policy Server Certificate Revocation List registerinstellingen configureren.

Important

Als een Windows Routerings- en RAS-server (RRAS) NPS gebruikt om RADIUS-aanroepen naar een tweede NPS te proxyen, moet u IgnoreNoRevocationCheck=1 op beide servers instellen.

Als u deze registerwijziging niet implementeert, blijven IKEv2-verbindingen met behulp van cloudcertificaten met PEAP mislukken, maar BLIJVEN IKEv2-verbindingen met clientauth-certificaten werken die zijn uitgegeven door de on-premises CA.

Open regedit.exe op de NPS.

Ga naar HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13.

Selecteer Nieuw bewerken > en selecteer DWORD (32-bits) waarde. Voer IgnoreNoRevocationCheck in.

Dubbelklik op IgnoreNoRevocationCheck en stel de waardegegevens in op 1.

Selecteer Nieuw bewerken > en selecteer DWORD (32-bits) waarde. Voer NoRevocationCheck in.

Dubbelklik op NoRevocationCheck en stel de waardegegevens in op 1.

Selecteer OK en start de server opnieuw op. Het opnieuw opstarten van de RRAS- en NPS-services is niet voldoende.

| Registratiepad | EAP-extensie |

|---|---|

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13 | EAP-TLS |

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\25 | PEAP |

Basiscertificaten maken voor VPN-verificatie met Microsoft Entra ID

In deze sectie configureert u basiscertificaten voor voorwaardelijke toegang voor VPN-verificatie met Microsoft Entra ID. Wanneer u het eerste certificaat maakt, maakt Microsoft Entra ID automatisch een cloud-app met de naam VPN Server in de tenant. Een beheerder moet eenmaal beheerderstoestemming verlenen voor deze toepassing voordat de VPN-verbinding volledig operationeel is. Voer de volgende stappen uit om voorwaardelijke toegang voor VPN-connectiviteit te configureren:

Maak een VPN-certificaat in de Azure-portal.

Download het VPN-certificaat.

Implementeer het certificaat op uw VPN- en NPS-servers.

Important

Wanneer u een VPN-certificaat maakt in de Azure-portal, begint Microsoft Entra ID het onmiddellijk te gebruiken om kortstondige certificaten uit te geven aan de VPN-client. Om problemen met referentievalidatie voor de VPN-client te voorkomen, is het essentieel om het VPN-certificaat onmiddellijk te implementeren op de VPN-server.

Wanneer een gebruiker een VPN-verbinding probeert te maken, roept de VPN-client de WAM (Web Account Manager) op de Windows-client aan. WAM maakt een oproep naar de VPN Server-cloud-app. Wanneer aan de voorwaarden en besturingselementen in het beleid voor voorwaardelijke toegang wordt voldaan, geeft Microsoft Entra ID een token uit in de vorm van een kortstondige (één uur) certificaat aan de WAM. De WAM plaatst het certificaat in het certificaatarchief van de gebruiker en geeft het beheer door aan de VPN-client.

De VPN-client verzendt vervolgens het certificaat dat is uitgegeven door Microsoft Entra ID naar de VPN voor referentievalidatie.

Note

Microsoft Entra ID gebruikt het meest recent gemaakte certificaat in het deelvenster VPN-connectiviteit als verlener. Microsoft Entra Voorwaardelijke toegang certificaten voor VPN-verbindingen ondersteunen nu sterke certificaattoewijzingen, een verificatievereiste op basis van certificaten die is geïntroduceerd door KB5014754. Certificaten voor VPN-verbindingen bevatten nu een SID-extensie van (1.3.6.1.4.1.311.25.2), die een gecodeerde versie van de SID van de gebruiker bevat die is verkregen uit het kenmerk onPremisesSecurityIdentifier.

Basiscertificaten maken

Meld u aan bij uw Azure-portal als Global Administrator.

Selecteer Microsoft Entra ID in het linkermenu.

Selecteer op de pagina Microsoft Entra ID in de sectie BeheerBeveiliging.

Selecteer op de pagina Beveiliging in de sectie Beveiligen de optie Voorwaardelijke toegang.

Op de Beleidspagina voor Voorwaardelijke toegang, in de sectie Beheren, selecteer VPN-connectiviteit.

Selecteer Nieuw certificaat op de pagina VPN-connectiviteit.

Op de pagina Nieuw :

- Voor duur selecteren, selecteer 1, 2 of 3 jaar.

- Klik op Creëren.

Voor het eerste VPN-certificaat dat u in uw tenant maakt, wordt er een waarschuwingsbanner weergegeven waarin beheerderstoestemming wordt gevraagd voor de VPN Server-toepassing . Selecteer Beheerderstoestemming verlenen (vereist de rol Globale beheerder ) en accepteer de aangevraagde machtigingen. U moet deze actie slechts één keer per tenant uitvoeren. Voor volgende certificaatbewerkingen is geen toestemming meer vereist.

Note

Als u de toestemmingsbanner niet ziet, heeft de VPN Server-toepassing de vereiste machtigingen.

Het beleid voor voorwaardelijke toegang configureren

In deze sectie configureert u het beleid voor voorwaardelijke toegang voor VPN-connectiviteit. Wanneer u het eerste basiscertificaat in het deelvenster VPN-connectiviteit maakt, maakt u automatisch een VPN Server-cloudtoepassing in de tenant.

Maak een beleid voor voorwaardelijke toegang om toe te wijzen aan de VPN-gebruikersgroep en om de cloud-app te beperken tot VPN Server:

- Gebruikers: VPN-gebruikers

- Cloud-app: VPN Server

- Verlenen (toegangsbeheer): Meervoudige verificatie vereisen. U kunt desgewenst andere besturingselementen gebruiken.

Procedure: In deze stap wordt het maken van het meest elementaire beleid voor voorwaardelijke toegang beschreven. Desgewenst kunt u meer voorwaarden en besturingselementen toevoegen.

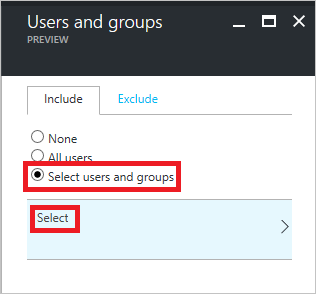

Selecteer Toevoegen op de pagina Voorwaardelijke toegang op de werkbalk bovenaan.

Voer op de pagina Nieuw in het vak Naam een naam in voor uw beleid. Voer bijvoorbeeld VPN-beleid in.

In de sectie Toewijzing, selecteer gebruikers en groepen.

Op de pagina Gebruikers en groepen :

Selecteer Gebruikers en groepen selecteren.

Selecteer Selecteren.

Selecteer op de pagina Selecteren de VPN-gebruikersgroep en selecteer vervolgens Selecteren.

Op de pagina Gebruikers en groepen selecteer Gereed.

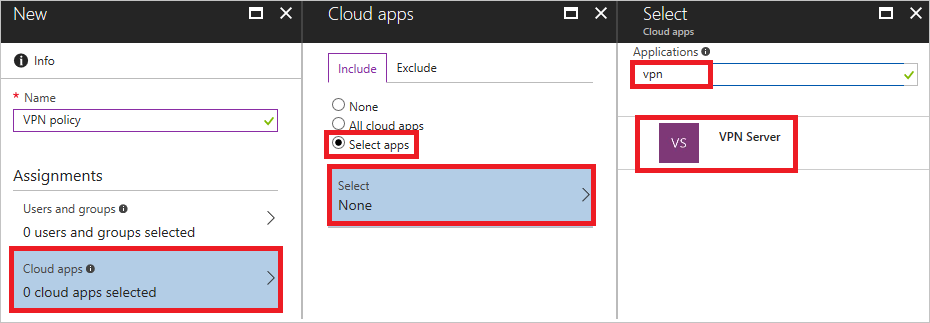

Op de pagina Nieuw :

Selecteer Cloud-apps in de sectie Toewijzingen.

Selecteer apps op de pagina Cloud-apps.

Selecteer Selecteren.

Selecteer VPN-server op de pagina Selecteren.

Als u op de pagina Nieuw de pagina Verlenen wilt openen, selecteert u Verlenen in de sectie Besturingselementen.

Op de Grant pagina:

Selecteer Meervoudige verificatie vereisen.

Selecteer Selecteren.

Op de Nieuwe pagina, schakel beleid in op Aan.

Selecteer Maken op de pagina Nieuw.

Basiscertificaten voor voorwaardelijke toegang implementeren in on-premises AD

In deze sectie implementeert u een vertrouwd basiscertificaat voor VPN-verificatie in uw on-premises AD.

Selecteer Certificaat downloaden op de pagina VPN-connectiviteit.

Note

De optie Base64-certificaat downloaden is beschikbaar voor sommige configuraties waarvoor base64-certificaten nodig zijn voor implementatie.

Meld u aan bij een computer die lid is van een domein met ondernemingsbeheerdersrechten en voer deze opdrachten uit vanaf een administrator-opdrachtprompt om de cloudhoofdcertificaten toe te voegen aan het Enterprise NTAuth-archief :

Note

Voor omgevingen waarin de VPN-server niet is gekoppeld aan het Active Directory-domein, moet u de cloud-rootcertificaten handmatig toevoegen aan de opslag van de Trusted Root Certification Authorities.

Command Description certutil -dspublish -f VpnCert.cer RootCAHiermee maakt u twee Microsoft VPN-hoofd-CA Gen 1 containers onder de CN=AIA en CN=Certificeringsinstanties containers; en publiceert elk basiscertificaat als een waarde op de cACertificate kenmerk van beide Microsoft VPN-basis-CA gen 1 containers. certutil -dspublish -f VpnCert.cer NTAuthCAHiermee maakt u één CN=NTAuthCertificates-container onder de containers CN=AIA en CN=Certificeringsinstanties en publiceert u elk basiscertificaat als een waarde op het cACertificate-kenmerk van de container CN=NTAuthCertificates . gpupdate /forceVersnelt het toevoegen van de rootcertificaten aan Windows-server- en clientcomputers. Controleer of de basiscertificaten aanwezig zijn in het Enterprise NTAuth-archief en als vertrouwd worden weergegeven:

Meld u aan bij een server met ondernemingsbeheerdersrechten waarop de hulpprogramma's voor certificeringsinstantiebeheer zijn geïnstalleerd.

Note

Standaard worden de hulpprogramma's voor certificeringsinstantiebeheer geïnstalleerd op de servers van de certificeringsinstantie. U kunt ze installeren op de servers van andere leden als onderdeel van de Role Administration Tools in Serverbeheer.

Voer in het menu Startpkiview.msc in om het dialoogvenster Enterprise PKI te openen.

Klik met de rechtermuisknop op Enterprise PKI en selecteer AD-containers beheren.

Controleer of elk Microsoft VPN root CA gen 1-certificaat aanwezig is onder:

- NTAuthCertificates

- AIA-container

- Container voor certificeringsinstanties

VPNv2-profielen op basis van OMA-DM maken voor Windows 10-apparaten

In deze sectie maakt u VPNv2-profielen gebaseerd op OMA-DM door gebruik te maken van Intune om een beleid voor apparaatconfiguratie voor VPN te implementeren.

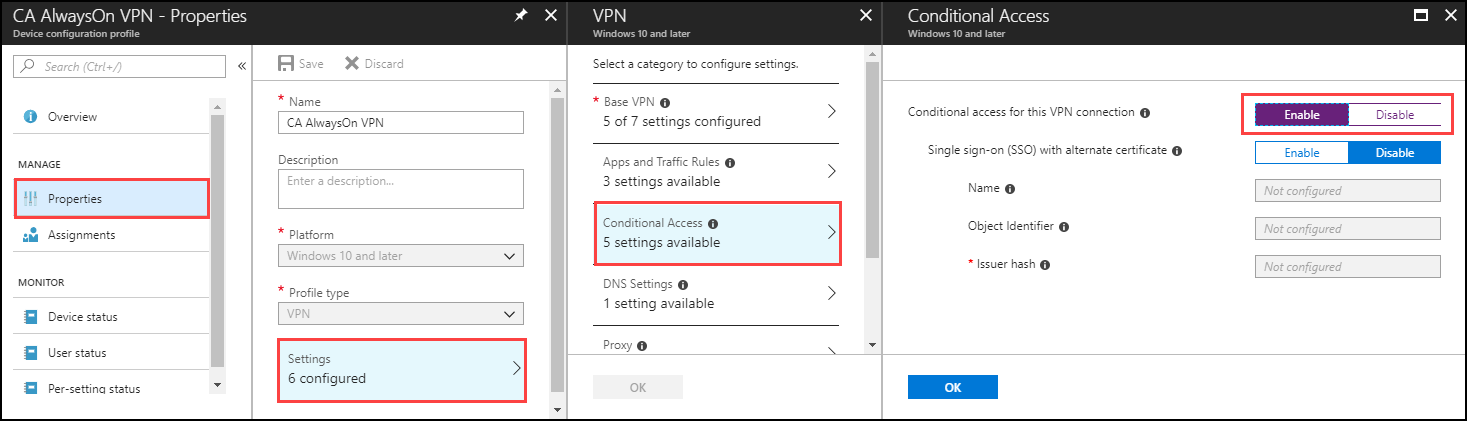

Selecteer in de Azure portal Intune>Device Configuration>Profiles en selecteer het VPN-profiel dat u hebt gemaakt in Configuratie van de VPN-client met behulp van Intune.

Selecteer inde beleidseditor>>Basis-VPN. Breid de bestaande EAP Xml uit om een filter op te nemen waarmee de VPN-client de logica krijgt die nodig is om het Microsoft Entra Voorwaardelijke toegang certificaat op te halen uit het certificaatarchief van de gebruiker in plaats van het eerste gedetecteerde certificaat te gebruiken.

Note

Zonder dit filter kan de VPN-client het gebruikerscertificaat ophalen dat is uitgegeven door de on-premises certificeringsinstantie, wat resulteert in een mislukte VPN-verbinding.

Zoek de sectie die eindigt op </AcceptServerName></EapType> en voeg de volgende tekenreeks in tussen deze twee waarden om de VPN-client te voorzien van de logica om het Microsoft Entra Voorwaardelijke toegang-certificaat te selecteren:

<TLSExtensions xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2"><FilteringInfo xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV3"><EKUMapping><EKUMap><EKUName>AAD Conditional Access</EKUName><EKUOID>1.3.6.1.4.1.311.87</EKUOID></EKUMap></EKUMapping><ClientAuthEKUList Enabled="true"><EKUMapInList><EKUName>AAD Conditional Access</EKUName></EKUMapInList></ClientAuthEKUList></FilteringInfo></TLSExtensions>Stel in het deelvenster Voorwaardelijke toegang de voorwaardelijke toegang voor deze VPN-verbinding in op Inschakelen.

Als u deze instelling inschakelt, wordt de instelling <DeviceCompliance><Enabled>true</Enabled> in de PROFIEL-XML van VPNv2 gewijzigd.

Kies OK.

Selecteer Opdrachten. Selecteer op het tabblad Opnemende optie Groepen selecteren die u wilt opnemen.

Selecteer de juiste groep die dit beleid ontvangt en selecteer Opslaan.

MDM-beleidssynchronisatie afdwingen op de client

Als het VPN-profiel niet wordt weergegeven op het clientapparaat, kunt u onderNetwerk- en internet-VPN> van instellingen> afdwingen dat MDM-beleid wordt gesynchroniseerd.

Meld u als lid van de vpn-gebruikersgroep aan bij een clientcomputer die lid is van een domein.

Voer in het menu Starthet account in en druk op Enter.

Selecteer in het linkernavigatiepaneel de optie Toegang tot werk of school.

Selecteer onder Toegang tot werk of school Verbonden met <\domain> MDM en selecteer vervolgens Info.

Selecteer Synchroniseren en controleer of het VPN-profiel wordt weergegeven onder Netwerk>- en>.

Verwante inhoud

Zie VPN en voorwaardelijke toegangvoor meer informatie over hoe voorwaardelijke toegang met VPN's werkt.

Zie Geavanceerde VPN-functiesvoor meer informatie over de geavanceerde VPN-functies.

Zie VPNv2 CSP voor een overzicht van VPNv2 CSP.