Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Entiteitstoewijzing verrijkt waarschuwingen en incidenten met informatie die essentieel is voor alle onderzoeksprocessen en herstelacties die erop volgen.

Microsoft Sentinel playbooks bevatten deze systeemeigen acties om entiteitsgegevens te extraheren:

- Accounts

- DNS

- Bestands-hashes

- Hosts

- Ips

- Urls

Naast deze acties bevat entiteitstoewijzing voor analytische regels entiteitstypen die geen systeemeigen acties zijn, zoals malware, proces, registersleutel, postvak en meer. In deze zelfstudie leert u hoe u met niet-systeemeigen acties werkt met behulp van verschillende ingebouwde acties om de relevante waarden te extraheren.

In deze zelfstudie leert u het volgende:

- Maak een playbook met een incidenttrigger en voer deze handmatig uit op het incident.

- Initialiseer een matrixvariabele.

- Filter het vereiste entiteitstype van andere entiteitstypen.

- Parseert de resultaten in een JSON-bestand.

- Maak de waarden als dynamische inhoud voor toekomstig gebruik.

Belangrijk

Na 31 maart 2027 worden Microsoft Sentinel niet meer ondersteund in de Azure Portal en zijn ze alleen beschikbaar in de Microsoft Defender portal. Alle klanten die Microsoft Sentinel in de Azure Portal gebruiken, worden omgeleid naar de Defender-portal en gebruiken alleen Microsoft Sentinel in de Defender-portal.

Als u nog steeds Microsoft Sentinel in de Azure Portal gebruikt, wordt u aangeraden uw overgang naar de Defender-portal te plannen om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden geboden.

Vereisten

Zorg ervoor dat u over het volgende beschikt om deze zelfstudie te voltooien:

Een Azure-abonnement. Maak een gratis account als u er nog geen hebt.

Een Azure gebruiker met de volgende rollen toegewezen aan de volgende resources:

- Microsoft Sentinel Inzender in de Log Analytics-werkruimte waarin Microsoft Sentinel is geïmplementeerd.

- Inzender voor logische apps, en eigenaar of gelijkwaardig, voor elke resourcegroep die het playbook bevat dat in deze zelfstudie is gemaakt.

Een (gratis) VirusTotal-account is voldoende voor deze zelfstudie. Voor een productie-implementatie is een VirusTotal Premium-account vereist.

Een playbook maken met een incidenttrigger

Selecteer Microsoft Sentinel Configuratieautomatisering voor Microsoft Sentinel> in de Defender-portal>. Selecteerde paginaConfiguratieautomatisering> voor Microsoft Sentinel in de Azure Portal.

Selecteer op de pagina Automationde optie Playbook>maken met incidenttrigger.

Selecteer in de wizard Playbook maken onder Basis het abonnement en de resourcegroep en geef het playbook een naam.

Selecteer Volgende: Verbindingen >.

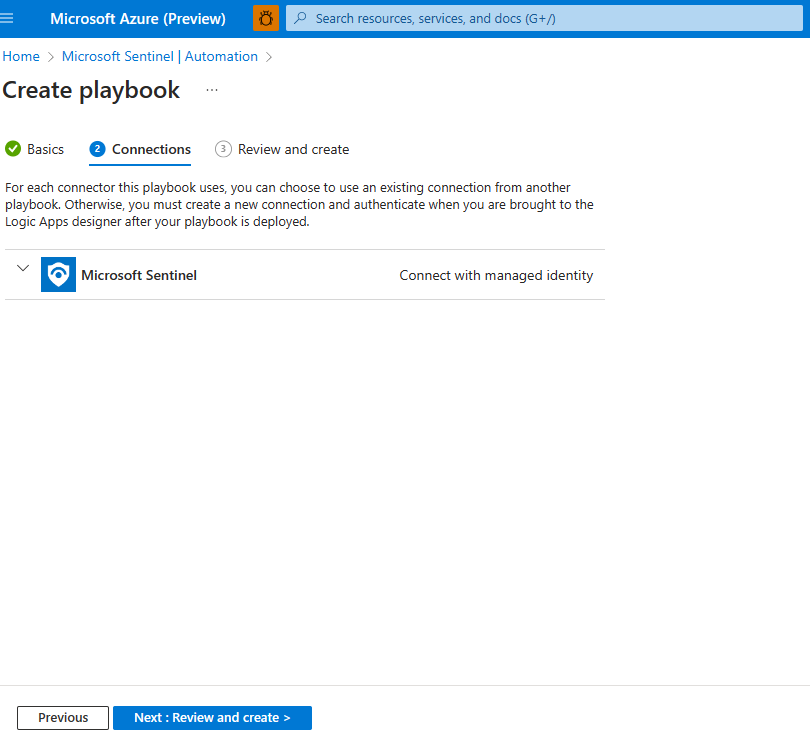

Onder Verbindingen moet de Microsoft Sentinel - Verbinding maken met beheerde identiteit zichtbaar zijn. Bijvoorbeeld:

Selecteer Volgende: Controleren en maken >.

Selecteer onder Controleren en makende optie Maken en doorgaan met ontwerpen.

De ontwerper van logische apps opent een logische app met de naam van uw playbook.

Een matrixvariabele initialiseren

Selecteer in de ontwerpfunctie voor logische apps onder de stap waaraan u een variabele wilt toevoegen de optie Nieuwe stap.

Typ onder Kies een bewerking in het zoekvak variabelen als uw filter. Selecteer in de lijst met acties de optie Variabele initialiseren.

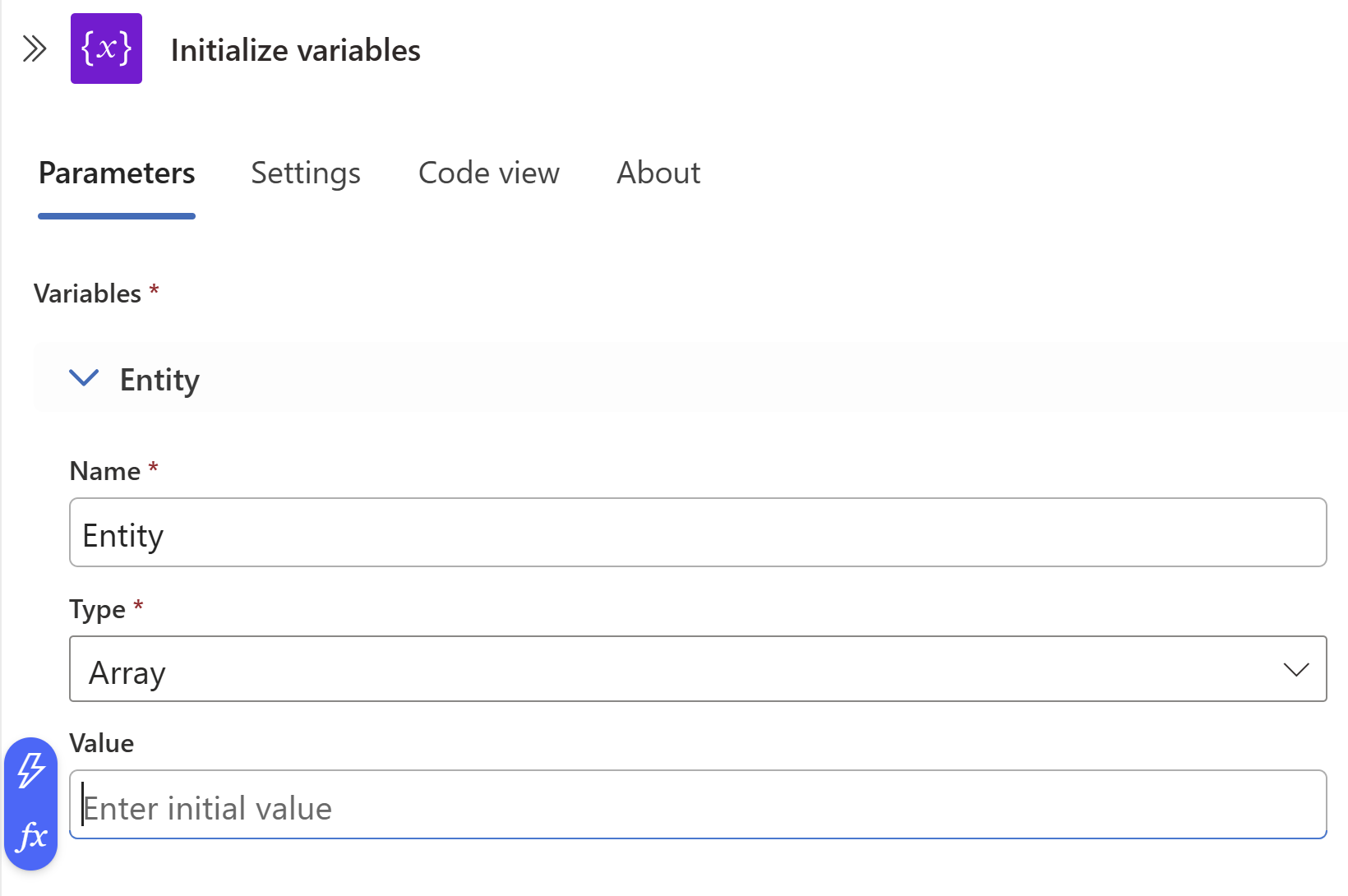

Geef deze informatie op over uw variabele:

Gebruik Entiteiten voor de naam van de variabele.

Selecteer Matrix voor het type.

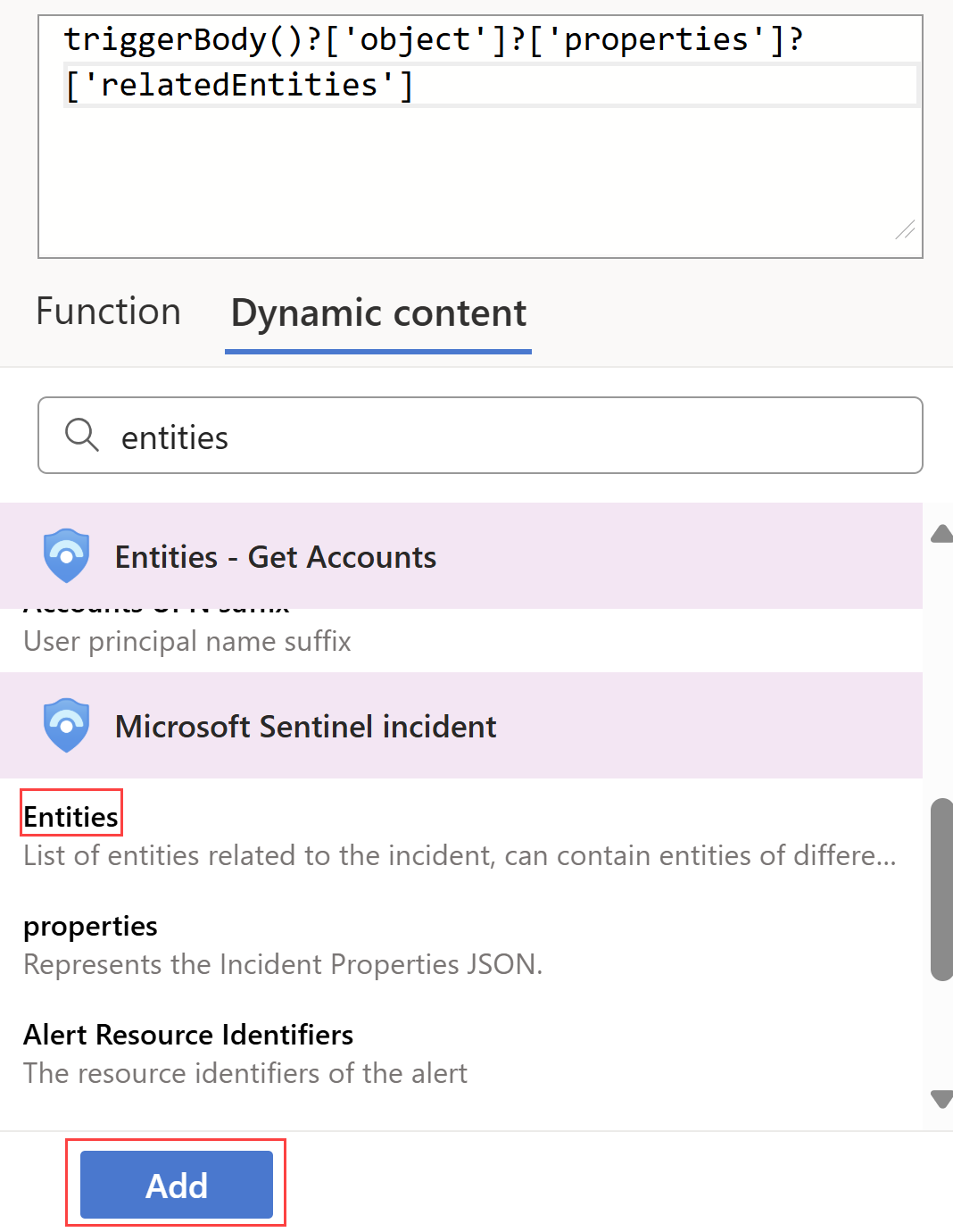

Beweeg de muisaanwijzer voor de waarde over het veld Waarde en selecteer fx in de groep met blauwe pictogrammen aan de linkerkant.

Selecteer in het dialoogvenster dat wordt geopend het tabblad Dynamische inhoud en typ entiteiten in het zoekvak.

Selecteer Entiteiten in de lijst en selecteer Toevoegen.

Een bestaand incident selecteren

Ga in Microsoft Sentinel naar Incidenten en selecteer een incident waarop u het playbook wilt uitvoeren.

Selecteer op de incidentpagina aan de rechterkant acties > Playbook uitvoeren (preview).

Selecteer onder Playbooks naast het playbook dat u hebt gemaaktde optie Uitvoeren.

Wanneer het playbook wordt geactiveerd, wordt er rechtsboven een playbook geactiveerd .

Selecteer Uitvoeringen en selecteer run weergeven naast uw playbook.

De uitvoeringspagina van de logische app is zichtbaar.

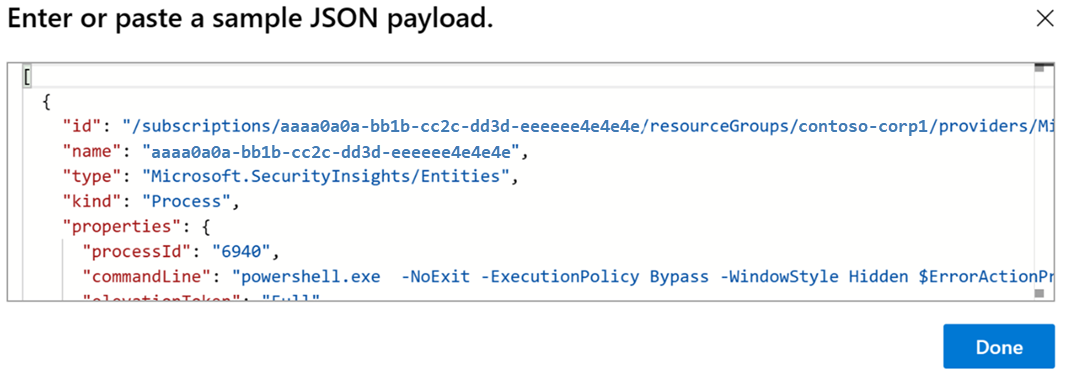

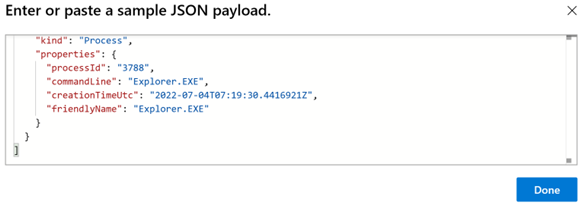

Onder Variabele initialiseren is de nettolading van het voorbeeld zichtbaar onder Waarde. Noteer de voorbeeldlading voor later gebruik.

Het vereiste entiteitstype filteren op andere entiteitstypen

Ga terug naar de automation-pagina en selecteer uw playbook.

Selecteer onder de stap waaraan u een variabele wilt toevoegen de optie Nieuwe stap.

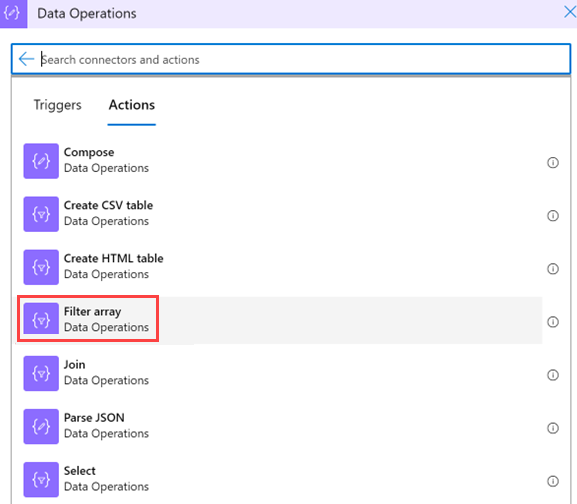

Voer onder Kies een actie in het zoekvak filtermatrix in als uw filter. Selecteer Gegevensbewerkingen in de lijst met acties.

Geef deze informatie op over uw filtermatrix:

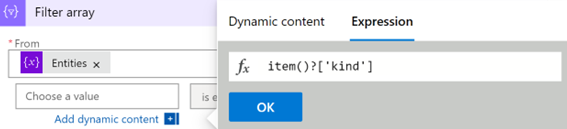

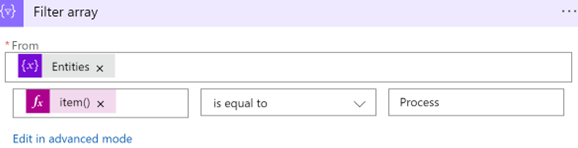

Selecteer onder Van>dynamische inhoud de variabele Entiteiten die u eerder hebt geïnitialiseerd.

Selecteer het eerste veld Kies een waarde (aan de linkerkant) en selecteer Expressie.

Het waardeitem()?[' soort'] en selecteer OK.

Laat de is gelijk aan waarde staan (wijzig deze niet).

In het tweede veld Kies een waarde (aan de rechterkant) typt u Proces. Dit moet exact overeenkomen met de waarde in het systeem.

Opmerking

Deze query is hoofdlettergevoelig. Zorg ervoor dat de

kindwaarde overeenkomt met de waarde in de nettolading van het voorbeeld. Bekijk de nettolading van het voorbeeld van wanneer u een playbook maakt.

De resultaten parseren naar een JSON-bestand

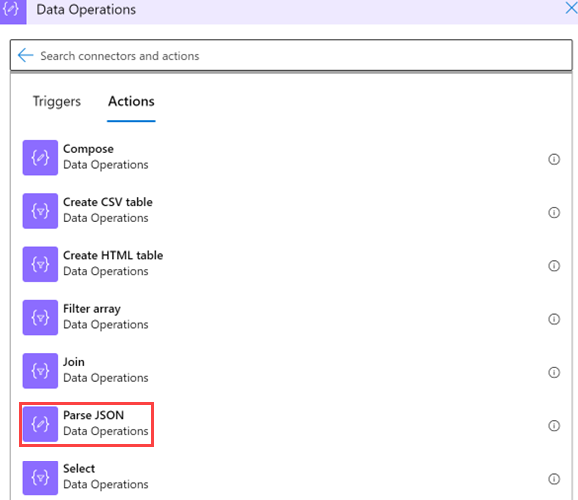

Selecteer in uw logische app onder de stap waaraan u een variabele wilt toevoegen de optie Nieuwe stap.

Selecteer Gegevensbewerkingen>JSON parseren.

Geef deze informatie over uw bewerking op:

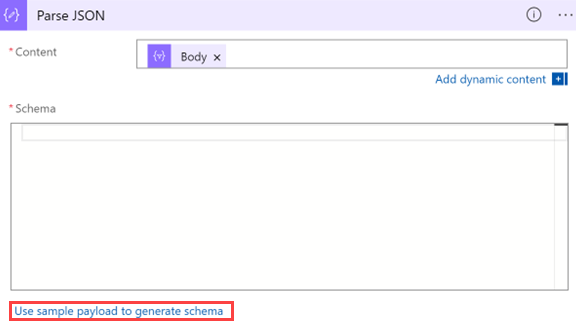

Selecteer Inhoud en selecteer onderMatrix dynamisch inhoudsfilter>de optie Hoofdtekst.

Plak onder Schema een JSON-schema, zodat u waarden uit een matrix kunt extraheren. Kopieer de voorbeeldpayload die u hebt gegenereerd bij het maken van het playbook.

Ga terug naar het playbook en selecteer Voorbeeldpayload gebruiken om schema te genereren.

Plak de nettolading. Voeg een vierkant haakje openen (

[) toe aan het begin van het schema en sluit deze aan het einde van het schema].

Selecteer Gereed.

De nieuwe waarden gebruiken als dynamische inhoud voor toekomstig gebruik

U kunt nu de waarden die u hebt gemaakt als dynamische inhoud gebruiken voor verdere acties. Als u bijvoorbeeld een e-mailbericht met procesgegevens wilt verzenden, vindt u de actie JSON parseren onder Dynamische inhoud, als u de naam van de actie niet hebt gewijzigd.

Zorg ervoor dat uw playbook is opgeslagen

Zorg ervoor dat het playbook is opgeslagen en dat u uw playbook nu kunt gebruiken voor SOC-bewerkingen.

Volgende stappen

Ga naar het volgende artikel voor meer informatie over het maken en uitvoeren van incidenttaken in Microsoft Sentinel met behulp van playbooks.