Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Geplande regels zijn veruit het meest voorkomende type analyseregel gebaseerd op Kusto-query's die zijn geconfigureerd om regelmatig uit te voeren en onbewerkte gegevens uit een gedefinieerde 'lookback'-periode te onderzoeken. Query's kunnen complexe statistische bewerkingen uitvoeren op hun doelgegevens, waardoor basislijnen en uitbijters in groepen gebeurtenissen worden weergegeven. Als het aantal resultaten dat door de query is vastgelegd, de drempelwaarde overschrijdt die in de regel is geconfigureerd, genereert de regel een waarschuwing.

Dit artikel helpt u inzicht te krijgen in de manier waarop geplande analyseregels worden gemaakt en maakt u kennis met alle configuratieopties en hun betekenis. De informatie in dit artikel is nuttig in twee scenario's:

Maak een analyseregel op basis van een sjabloon: gebruik de querylogica en de plannings- en lookback-instellingen zoals gedefinieerd in de sjabloon, of pas deze aan om nieuwe regels te maken.

Maak een volledig nieuwe analyseregel: bouw uw eigen query en regel helemaal zelf. Als u dit effectief wilt doen, moet u een grondige basis hebben in gegevenswetenschap en kusto-querytaal.

Belangrijk

Na 31 maart 2027 worden Microsoft Sentinel niet meer ondersteund in de Azure Portal en zijn ze alleen beschikbaar in de Microsoft Defender portal. Alle klanten die Microsoft Sentinel in de Azure Portal gebruiken, worden omgeleid naar de Defender-portal en gebruiken alleen Microsoft Sentinel in de Defender-portal.

Als u nog steeds Microsoft Sentinel in de Azure Portal gebruikt, wordt u aangeraden uw overgang naar de Defender-portal te plannen om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden geboden.

Sjablonen voor analyseregels

De query's in geplande regelsjablonen zijn geschreven door experts op het gebied van beveiliging en gegevenswetenschap, van Microsoft of van de leverancier van de oplossing die de sjabloon levert.

Gebruik een analyseregelsjabloon door een sjabloonnaam te selecteren in de lijst met sjablonen en op basis daarvan een regel te maken.

Elke sjabloon heeft een lijst met vereiste gegevensbronnen. Wanneer u de sjabloon opent, worden de gegevensbronnen automatisch gecontroleerd op beschikbaarheid. Beschikbaarheid betekent dat de gegevensbron is verbonden en dat er regelmatig gegevens worden opgenomen. Als een van de vereiste gegevensbronnen niet beschikbaar is, mag u de regel niet maken en wordt er mogelijk ook een foutbericht weergegeven.

Wanneer u een regel maakt op basis van een sjabloon, wordt de wizard regel maken geopend op basis van de geselecteerde sjabloon. Alle details worden automatisch ingevuld en u kunt de logica en andere regelinstellingen aanpassen aan uw specifieke behoeften. U kunt dit proces herhalen om meer regels te maken op basis van de sjabloon. Wanneer u het einde van de wizard regel maken hebt bereikt, worden uw aanpassingen gevalideerd en wordt de regel gemaakt. De nieuwe regels worden weergegeven op het tabblad Actieve regels op de pagina Analyse . Op het tabblad Regelsjablonen wordt de sjabloon op basis waarvan u de regel hebt gemaakt nu weergegeven met de In use tag.

Sjablonen voor analyseregels worden voortdurend onderhouden door hun auteurs, hetzij om fouten op te lossen of om de query te verfijnen. Wanneer een sjabloon een update ontvangt, worden alle regels op basis van die sjabloon weergegeven met de Update tag en hebt u de mogelijkheid om deze regels te wijzigen zodat de wijzigingen in de sjabloon worden opgenomen. U kunt ook wijzigingen die u in een regel hebt aangebracht, terugzetten naar de oorspronkelijke sjabloonversie. Zie Sjabloonversies beheren voor uw geplande analyseregels in Microsoft Sentinel voor meer informatie.

Nadat u vertrouwd bent met de configuratieopties in dit artikel, raadpleegt u Geplande analyseregels maken op basis van sjablonen.

In de rest van dit artikel worden alle mogelijkheden beschreven voor het aanpassen van de configuratie van uw regels.

Configuratie van analyseregel

In deze sectie worden de belangrijkste overwegingen uitgelegd waarmee u rekening moet houden voordat u begint met het configureren van uw regels.

Naam en details van analyseregel

De eerste pagina van de wizard Analyseregel bevat de basisinformatie van de regel.

Naam: De naam van de regel zoals deze wordt weergegeven in de lijst met regels en in op regels gebaseerde filters. De naam moet uniek zijn voor uw werkruimte.

Beschrijving: Een vrije-tekstbeschrijving van het doel van de regel.

ID: De GUID van de regel als een Azure resource, die onder andere wordt gebruikt in API-aanvragen en -antwoorden. Deze GUID wordt alleen toegewezen wanneer de regel wordt gemaakt, dus deze wordt alleen weergegeven wanneer u een bestaande regel bewerkt. Omdat het een alleen-lezenveld is, wordt het grijs weergegeven en kan het niet worden gewijzigd. Deze bestaat nog niet bij het maken van een nieuwe regel, op basis van een sjabloon of helemaal zelf.

Ernst: Een classificatie voor de waarschuwingen die door deze regel worden geproduceerd. De ernst van een activiteit is een berekening van de mogelijke negatieve impact van het optreden van de activiteit.

| Ernst | Beschrijving |

|---|---|

| Informatief | Geen invloed op uw systeem, maar de informatie kan duiden op toekomstige stappen die zijn gepland door een bedreigingsacteur. |

| Laag | De onmiddellijke impact zou minimaal zijn. Een bedreigingsacteur moet waarschijnlijk meerdere stappen uitvoeren voordat een impact op een omgeving wordt bereikt. |

| Gemiddeld | De bedreigingsacteur kan enige invloed hebben op de omgeving met deze activiteit, maar het bereik is beperkt of vereist extra activiteit. |

| Hoog | De geïdentificeerde activiteit biedt de bedreigingsacteur brede toegang om acties uit te voeren op de omgeving of wordt geactiveerd door impact op de omgeving. |

Standaardwaarden voor ernstniveau zijn geen garantie voor het huidige of milieu-impactniveau. Pas waarschuwingsdetails aan om de ernst, tactieken en andere eigenschappen van een bepaald exemplaar van een waarschuwing aan te passen met de waarden van relevante velden uit een query-uitvoer.

Ernstdefinities voor Microsoft Sentinel analyseregelsjablonen zijn alleen relevant voor waarschuwingen die zijn gemaakt door analyseregels. Voor waarschuwingen die worden opgenomen uit andere services, wordt de ernst gedefinieerd door de bronbeveiligingsservice.

MITRE ATT&CK: Een specificatie van de aanvaltactieken en -technieken die worden vertegenwoordigd door de activiteiten die door deze regel worden vastgelegd. Deze zijn gebaseerd op de tactieken en technieken van het MITRE ATT&CK-framework®.

De MITRE ATT&CK-tactieken en -technieken die hier in de regel zijn gedefinieerd, zijn van toepassing op waarschuwingen die door de regel worden gegenereerd. Ze zijn ook van toepassing op incidenten die op basis van deze waarschuwingen zijn gemaakt.

Status: Wanneer u de regel maakt, is de status standaard Ingeschakeld , wat betekent dat deze direct wordt uitgevoerd nadat u klaar bent met het maken ervan. Als u niet wilt dat het direct wordt uitgevoerd, hebt u twee opties:

- Selecteer Uitgeschakeld en de regel wordt gemaakt zonder uit te voeren. Wanneer u de regel wilt uitvoeren, zoekt u deze op het tabblad Actieve regels en schakelt u deze van daaruit in.

- Plan dat de regel voor het eerst wordt uitgevoerd op een specifieke datum en tijd. Deze methode is momenteel in PREVIEW. Zie Queryplanning verderop in dit artikel.

Regelquery

Dit is de essentie van de regel: u bepaalt welke informatie in de waarschuwingen staat die door deze regel worden gemaakt en hoe de informatie wordt georganiseerd. Deze configuratie heeft vervolgeffecten op hoe de resulterende incidenten eruitzien en hoe eenvoudig of moeilijk ze zijn om te onderzoeken, te herstellen en op te lossen. Het is belangrijk om uw waarschuwingen zo rijk mogelijk te maken aan informatie en om die informatie gemakkelijk toegankelijk te maken.

Bekijk of voer de Kusto-query in waarmee de onbewerkte logboekgegevens worden geanalyseerd. Als u een nieuwe regel maakt, is het een goed idee om uw query te plannen en te ontwerpen voordat u deze wizard opent. U kunt query's bouwen en testen op de pagina Logboeken .

Alles wat u in het regelqueryvenster typt, wordt direct gevalideerd, zodat u meteen weet of u fouten maakt.

Aanbevolen procedures voor analyseregelquery's

U wordt aangeraden een ASIM-parser (Advanced Security Information Model) te gebruiken als querybron, in plaats van een systeemeigen tabel te gebruiken. Dit zorgt ervoor dat de query alle huidige of toekomstige relevante gegevensbronnen of familie van gegevensbronnen ondersteunt, in plaats van te vertrouwen op één gegevensbron.

De querylengte moet tussen 1 en 10.000 tekens lang zijn en mag geen '

search *' of 'union *' bevatten. U kunt door de gebruiker gedefinieerde functies gebruiken om de beperking van de querylengte te verhelpen, omdat één functie tientallen regels code kan vervangen.Het gebruik van ADX-functies om Azure Data Explorer query's te maken in het Log Analytics-queryvenster wordt niet ondersteund.

Wanneer u de

bag_unpackfunctie in een query gebruikt en u de kolommen projectt als velden met behulp van 'project field1' en de kolom niet bestaat, mislukt de query. Om dit te voorkomen, moet u de kolom als volgt projecteren :project field1 = column_ifexists("field1","")

Zie voor meer informatie:

- Kusto-querytaal in Microsoft Sentinel

- Snelzoekgids voor KQL

- Aanbevolen procedures voor Kusto-querytaal query's

Waarschuwingsverbetering

Als u wilt dat uw waarschuwingen hun bevindingen weergeven, zodat ze onmiddellijk zichtbaar zijn in incidenten en op de juiste manier kunnen worden bijgehouden en onderzocht, gebruikt u de configuratie voor waarschuwingsverbetering om alle belangrijke informatie in de waarschuwingen weer te geven.

Deze waarschuwingsverbetering heeft het extra voordeel van het presenteren van bevindingen op een gemakkelijk zichtbare en toegankelijke manier.

Er zijn drie soorten waarschuwingsverbeteringen die u kunt configureren:

- Entiteitstoewijzing

- Aangepaste details

- Waarschuwingsdetails (ook wel dynamische inhoud genoemd)

Entiteitstoewijzing

Entiteiten zijn de spelers aan weerszijden van elk aanvalsverhaal. Het identificeren van alle entiteiten in een waarschuwing is essentieel voor het detecteren en onderzoeken van bedreigingen. Om ervoor te zorgen dat Microsoft Sentinel de entiteiten in uw onbewerkte gegevens identificeert, moet u de entiteitstypen die worden herkend door Microsoft Sentinel toewijzen aan velden in uw queryresultaten. Met deze toewijzing worden de geïdentificeerde entiteiten geïntegreerd in het veld Entiteiten in uw waarschuwingsschema.

Zie Gegevensvelden toewijzen aan entiteiten in Microsoft Sentinel voor meer informatie over entiteitstoewijzing en voor volledige instructies.

Aangepaste details

Standaard zijn alleen de waarschuwingsentiteiten en metagegevens zichtbaar in incidenten zonder in te zoomen op de onbewerkte gebeurtenissen in de queryresultaten. Als u andere velden uit uw queryresultaten direct zichtbaar wilt maken in uw waarschuwingen en incidenten, definieert u deze als aangepaste details. Microsoft Sentinel integreert deze aangepaste details in het veld ExtendedProperties in uw waarschuwingen, waardoor ze vooraf worden weergegeven in uw waarschuwingen en in eventuele incidenten die op basis van deze waarschuwingen zijn gemaakt.

Zie Aangepaste gebeurtenisdetails van Surface in waarschuwingen in Microsoft Sentinel voor meer informatie over het weergeven van aangepaste details en voor volledige instructies.

Waarschuwingsdetails

Met deze instelling kunt u anders-standaard waarschuwingseigenschappen aanpassen op basis van de inhoud van verschillende velden in elke afzonderlijke waarschuwing. Deze aanpassingen zijn geïntegreerd in het veld ExtendedProperties in uw waarschuwingen. U kunt bijvoorbeeld de naam of beschrijving van de waarschuwing aanpassen om een gebruikersnaam of IP-adres in de waarschuwing op te nemen.

Zie Waarschuwingsdetails aanpassen in Microsoft Sentinel voor meer informatie over het aanpassen van waarschuwingsdetails en voor volledige instructies.

Opmerking

In de Microsoft Defender portal is de Defender XDR correlatie-engine alleen verantwoordelijk voor het benoemen van incidenten, zodat alle waarschuwingsnamen die u hebt aangepast, kunnen worden overschreven wanneer incidenten worden gemaakt op basis van deze waarschuwingen.

Queryplanning

De volgende parameters bepalen hoe vaak uw geplande regel wordt uitgevoerd en welke periode wordt onderzocht telkens wanneer deze wordt uitgevoerd.

| Instelling | Gedrag |

|---|---|

| Elke query uitvoeren | Hiermee bepaalt u het queryinterval: hoe vaak de query wordt uitgevoerd. |

| Opzoekgegevens van de laatste | Bepaalt de terugblikperiode: de periode die door de query wordt bestreken. |

Het toegestane bereik voor beide parameters ligt tussen 5 minuten en 14 dagen.

Het queryinterval moet korter zijn dan of gelijk aan de lookbackperiode. Als deze korter is, overlappen de queryperioden elkaar, wat kan leiden tot een duplicatie van resultaten. Met de regelvalidatie kunt u echter geen interval instellen dat langer is dan de lookback-periode, omdat dit zou leiden tot hiaten in uw dekking.

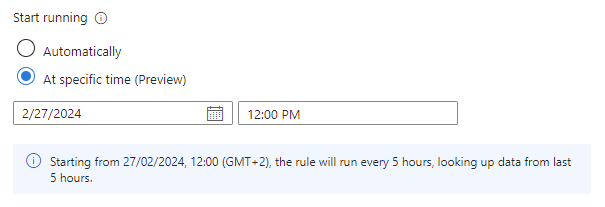

Met de instelling Beginnen met uitvoeren , nu in PREVIEW, kunt u een regel maken met de status Ingeschakeld, maar de eerste uitvoering ervan uitstellen tot een vooraf bepaalde datum en tijd. Deze instelling is handig als u de uitvoering van uw regels wilt timen op basis van wanneer gegevens naar verwachting worden opgenomen uit de bron of wanneer uw SOC-analisten hun werkdag beginnen.

| Instelling | Gedrag |

|---|---|

| Automatisch | De regel wordt voor het eerst direct na het maken uitgevoerd en daarna met het interval dat is ingesteld in de query uitvoeren elke instelling. |

| Op een bepaald tijdstip (preview) | Stel een datum en tijd in voor de regel die voor het eerst moet worden uitgevoerd, waarna deze wordt uitgevoerd met het interval dat is ingesteld in de query uitvoeren elke instelling. |

De begintijd moet tussen 10 minuten en 30 dagen na het maken (of inschakelen) van de regel zijn.

De tekstregel onder de instelling Uitvoeren starten (met het informatiepictogram aan de linkerkant) geeft een overzicht van de huidige instellingen voor queryplanning en lookback.

Opmerking

Opnamevertraging

Om rekening te houden met latentie die kan optreden tussen het genereren van een gebeurtenis bij de bron en de opname ervan in Microsoft Sentinel, en om volledige dekking zonder gegevensduplicatie te garanderen, voert Microsoft Sentinel geplande analyseregels uit met een vertraging van vijf minuten ten opzichte van de geplande tijd.

Zie Opnamevertraging in geplande analyseregels verwerken voor meer informatie.

Waarschuwingsdrempel

Veel soorten beveiligingsincidenten zijn normaal of worden zelfs in kleine aantallen verwacht, maar zijn een teken van een bedreiging in grotere aantallen. Verschillende schalen van grote aantallen kunnen verschillende soorten bedreigingen betekenen. Twee of drie mislukte aanmeldingspogingen in een minuut is bijvoorbeeld een teken dat een gebruiker een wachtwoord niet weet, maar 50 in een minuut kan een teken zijn van een menselijke aanval en duizend is waarschijnlijk een geautomatiseerde aanval.

Afhankelijk van het soort activiteit dat uw regel probeert te detecteren, kunt u een minimum aantal gebeurtenissen (queryresultaten) instellen dat nodig is om een waarschuwing te activeren. De drempelwaarde is afzonderlijk van toepassing op elke keer dat de regel wordt uitgevoerd, niet gezamenlijk.

De drempelwaarde kan ook worden ingesteld op een maximum aantal resultaten of een exact getal.

Gebeurtenisgroepering

Er zijn twee manieren om het groeperen van gebeurtenissen in waarschuwingen af te handelen:

Alle gebeurtenissen groeperen in één waarschuwing: Dit is de standaardinstelling. De regel genereert één waarschuwing telkens wanneer deze wordt uitgevoerd, zolang de query meer resultaten retourneert dan de opgegeven waarschuwingsdrempel die in de vorige sectie is uitgelegd. Deze enkele waarschuwing bevat een overzicht van alle gebeurtenissen die in de queryresultaten worden geretourneerd.

Een waarschuwing activeren voor elke gebeurtenis: De regel genereert een unieke waarschuwing voor elke gebeurtenis (resultaat) die door de query wordt geretourneerd. Deze modus is handig als u wilt dat gebeurtenissen afzonderlijk worden weergegeven of als u ze wilt groeperen op bepaalde parameters, op gebruiker, hostnaam of iets anders. U kunt deze parameters definiëren in de query.

Analyseregels kunnen maximaal 150 waarschuwingen genereren. Als gebeurtenisgroepering is ingesteld op Een waarschuwing activeren voor elke gebeurtenis en de query van de regel meer dan 150 gebeurtenissen retourneert, genereren de eerste 149 gebeurtenissen elk een unieke waarschuwing (voor 149 waarschuwingen) en de 150e waarschuwing geeft een overzicht van de volledige set geretourneerde gebeurtenissen. Met andere woorden, de 150e waarschuwing is wat zou zijn gegenereerd als gebeurtenisgroepering was ingesteld op Alle gebeurtenissen in één waarschuwing groeperen.

De sectie Query van de waarschuwing verschilt in elk van deze twee modi. In de modus Alle gebeurtenissen groeperen in één waarschuwing retourneert de waarschuwing een query waarmee u alle gebeurtenissen kunt zien die de waarschuwing hebben geactiveerd. U kunt inzoomen op de queryresultaten om de afzonderlijke gebeurtenissen te bekijken. In de modus Een waarschuwing activeren voor elke gebeurtenis retourneert de waarschuwing een met Base64 gecodeerd resultaat in het querygebied. Kopieer en voer deze uitvoer uit in Log Analytics om de base64 te decoderen en de oorspronkelijke gebeurtenis weer te geven.

De instelling Een waarschuwing activeren voor elke gebeurtenis kan een probleem veroorzaken waarbij queryresultaten lijken te ontbreken of anders zijn dan verwacht. Zie Problemen met analyseregels oplossen in Microsoft Sentinel | Probleem: er worden geen gebeurtenissen weergegeven in queryresultaten.

Onderdrukking

Als u wilt dat deze regel een bepaalde tijd niet meer werkt nadat er een waarschuwing is gegenereerd, schakelt u de instelling Query stoppen nadat de waarschuwing is gegenereerd in aan. Vervolgens moet u Het uitvoeren van query stoppen voor instellen op de tijdsduur dat de query niet meer wordt uitgevoerd, maximaal 24 uur.

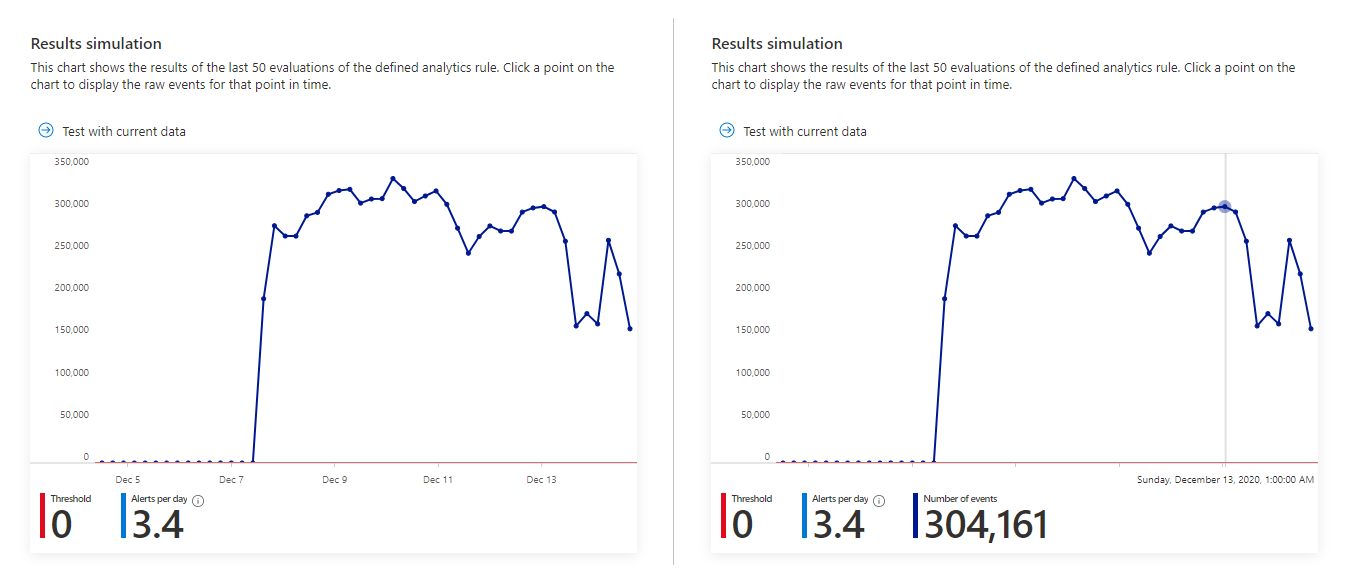

Resultatensimulatie

Met de wizard Analyseregels kunt u de effectiviteit ervan testen door deze uit te voeren op de huidige gegevensset. Wanneer u de test uitvoert, ziet u in het simulatievenster Resultaten een grafiek van de resultaten die de query zou hebben gegenereerd gedurende de laatste 50 keer dat deze zou zijn uitgevoerd, volgens de momenteel gedefinieerde planning. Als u de query wijzigt, kunt u de test opnieuw uitvoeren om de grafiek bij te werken. De grafiek toont het aantal resultaten gedurende de gedefinieerde periode, dat wordt bepaald door het queryschema dat u hebt gedefinieerd.

Hier ziet u hoe de resultatensimulatie eruit kan zien voor de query in de vorige schermopname. De linkerkant is de standaardweergave en de rechterkant is wat u ziet wanneer u de muisaanwijzer op een bepaald tijdstip in de grafiek plaatst.

Als u ziet dat uw query te veel of te vaak waarschuwingen activeert, kunt u experimenteren met de plannings- en drempelwaarde-instellingen en de simulatie opnieuw uitvoeren.

Incidentinstellingen

Kies of Microsoft Sentinel waarschuwingen omzetten in incidenten die kunnen worden uitgevoerd.

Het maken van incidenten is standaard ingeschakeld. Microsoft Sentinel maakt één afzonderlijk incident van elke waarschuwing die door de regel wordt gegenereerd.

Als u niet wilt dat deze regel ertoe leidt dat er incidenten worden gemaakt (bijvoorbeeld als deze regel alleen bedoeld is om informatie te verzamelen voor latere analyse), stelt u deze in op Uitgeschakeld.

Belangrijk

Als u Microsoft Sentinel hebt toegevoegd aan de Defender-portal, is Microsoft Defender verantwoordelijk voor het maken van incidenten. Als u echter wilt dat Defender XDR incidenten voor deze waarschuwing maakt, moet u deze instelling Ingeschakeld laten. Defender XDR volgt de instructies die hier zijn gedefinieerd.

Dit moet niet worden verward met de beveiligingsregel voor het type analyse van Microsoft waarmee incidenten worden gemaakt voor waarschuwingen die worden gegenereerd in Microsoft Defender-services. Deze regels worden automatisch uitgeschakeld wanneer u Microsoft Sentinel naar de Defender-portal onboardt.

Als u wilt dat er één incident wordt gemaakt op basis van een groep waarschuwingen, in plaats van één voor elke waarschuwing, raadpleegt u de volgende sectie.

Waarschuwingsgroepering

Kies of waarschuwingen worden gegroepeerd in incidenten. Standaard maakt Microsoft Sentinel een incident voor elke gegenereerde waarschuwing. U hebt de mogelijkheid om meerdere waarschuwingen samen te groeperen in één incident.

Het incident wordt pas gemaakt nadat alle waarschuwingen zijn gegenereerd. Alle waarschuwingen worden direct na het maken toegevoegd aan het incident.

Maximaal 150 waarschuwingen kunnen worden gegroepeerd in één incident. Als er meer dan 150 waarschuwingen worden gegenereerd door een regel die ze in één incident groepeert, wordt er een nieuw incident gegenereerd met dezelfde incidentdetails als het origineel en worden de overtollige waarschuwingen gegroepeerd in het nieuwe incident.

Als u waarschuwingen wilt groeperen, stelt u de instelling voor het groeperen van waarschuwingen in op Ingeschakeld.

Er zijn een aantal opties die u moet overwegen bij het groeperen van waarschuwingen:

Tijdsbestek: Waarschuwingen die tot 5 uur na de eerste waarschuwing in een incident zijn gemaakt, worden standaard toegevoegd aan hetzelfde incident. Na 5 uur wordt er een nieuw incident gemaakt. U kunt deze periode wijzigen in een periode tussen 5 minuten en zeven dagen.

Groepeercriteria: Kies hoe u wilt bepalen welke waarschuwingen in de groep worden opgenomen. In de volgende tabel ziet u de mogelijke keuzes:

Optie Beschrijving Waarschuwingen groepeer in één incident als alle entiteiten overeenkomen Waarschuwingen worden gegroepeerd als ze identieke waarden delen voor elk van de eerder gedefinieerde toegewezen entiteiten . Dit is de aanbevolen instelling. Alle waarschuwingen die door deze regel worden geactiveerd, groeperen in één incident Alle waarschuwingen die door deze regel worden gegenereerd, worden gegroepeerd, zelfs als ze geen identieke waarden delen. Waarschuwingen groepeer in één incident als de geselecteerde entiteiten en details overeenkomen Waarschuwingen worden gegroepeerd als ze identieke waarden delen voor alle toegewezen entiteiten, waarschuwingsdetails en aangepaste details die u voor deze instelling selecteert. Kies de entiteiten en details in de vervolgkeuzelijsten die worden weergegeven wanneer u deze optie selecteert.

U kunt deze instelling gebruiken als u bijvoorbeeld afzonderlijke incidenten wilt maken op basis van de bron- of doel-IP-adressen, of als u waarschuwingen wilt groepeert die overeenkomen met een specifieke entiteit en ernst.

Opmerking: wanneer u deze optie selecteert, moet er ten minste één entiteit of detail voor de regel zijn geselecteerd. Anders mislukt de validatie van de regel en wordt de regel niet gemaakt.Incidenten opnieuw openen: als een incident is opgelost en gesloten en er later een andere waarschuwing wordt gegenereerd die bij dat incident hoort, stelt u deze instelling in op Ingeschakeld als u het gesloten incident opnieuw wilt openen en laat u uitgeschakeld als u wilt dat de nieuwe waarschuwing een nieuw incident maakt.

De optie om gesloten incidenten opnieuw te openen, is niet beschikbaar als u Microsoft Sentinel hebt toegevoegd aan de Defender-portal.

Geautomatiseerd antwoord

met Microsoft Sentinel kunt u instellen dat automatische antwoorden worden uitgevoerd wanneer:

- Er wordt een waarschuwing gegenereerd door deze analyseregel.

- Er wordt een incident gemaakt op basis van waarschuwingen die door deze analyseregel worden gegenereerd.

- Een incident wordt bijgewerkt met waarschuwingen die door deze analyseregel worden gegenereerd.

Zie Reactie op bedreigingen automatiseren in Microsoft Sentinel met automatiseringsregels voor meer informatie over de verschillende soorten antwoorden die kunnen worden gemaakt en geautomatiseerd.

Onder de kop Automation-regels geeft de wizard een lijst weer van de automatiseringsregels die al zijn gedefinieerd voor de hele werkruimte, waarvan de voorwaarden van toepassing zijn op deze analyseregel. U kunt een van deze bestaande regels bewerken of u kunt een nieuwe automatiseringsregel maken die alleen van toepassing is op deze analyseregel.

Gebruik automatiseringsregels om eenvoudige triage, toewijzing, werkstroom en afsluiting van incidenten uit te voeren.

Automatiseer complexere taken en roep reacties van externe systemen aan om bedreigingen te herstellen door playbooks aan te roepen vanuit deze automatiseringsregels. U kunt playbooks aanroepen voor incidenten en voor afzonderlijke waarschuwingen.

Zie Reacties op bedreigingen automatiseren voor meer informatie en instructies voor het maken van playbooks en automatiseringsregels.

Zie Triggers en acties gebruiken in Microsoft Sentinel playbooks voor meer informatie over het gebruik van de trigger die is gemaakt voor een incident, de trigger voor het bijwerken van het incident of de geactiveerde waarschuwing.

Onder de kop Waarschuwingsautomatisering (klassiek) ziet u mogelijk een lijst met playbooks die zijn geconfigureerd om automatisch te worden uitgevoerd met behulp van een oude methode die in maart 2026 wordt afgeschaft. U kunt niets toevoegen aan deze lijst. Voor alle playbooks die hier worden vermeld, moeten automatiseringsregels zijn gemaakt, op basis van de geactiveerde waarschuwing, om de playbooks aan te roepen. Nadat u dit hebt uitgevoerd, selecteert u het beletselteken aan het einde van de regel van het playbook dat hier wordt vermeld en selecteert u Verwijderen. Zie Uw Microsoft Sentinel playbooks met waarschuwingstriggers migreren naar automatiseringsregels voor volledige instructies.

Volgende stappen

Wanneer u Microsoft Sentinel analyseregels gebruikt om bedreigingen in uw omgeving te detecteren, moet u ervoor zorgen dat u alle regels inschakelt die zijn gekoppeld aan uw verbonden gegevensbronnen om volledige beveiligingsdekking voor uw omgeving te garanderen.

Als u het inschakelen van regels wilt automatiseren, pusht u regels naar Microsoft Sentinel via API en PowerShell, hoewel dit meer moeite kost. Wanneer u API of PowerShell gebruikt, moet u eerst de regels exporteren naar JSON voordat u de regels inschakelt. API of PowerShell kan helpen bij het inschakelen van regels in meerdere exemplaren van Microsoft Sentinel met identieke instellingen in elk exemplaar.

Zie voor meer informatie:

- Analyseregels exporteren en importeren van en naar ARM-sjablonen

- Problemen met analyseregels in Microsoft Sentinel oplossen

- Door incidenten navigeren en onderzoeken in Microsoft Sentinel

- Entiteiten in Microsoft Sentinel

- Zelfstudie: Playbooks gebruiken met automatiseringsregels in Microsoft Sentinel

Leer ook van een voorbeeld van het gebruik van aangepaste analyseregels bij het bewaken van Zoom met een aangepaste connector.