Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Het detecteren van afwijkend gedrag binnen een organisatie is vaak complex en tijdrovend. Microsoft Sentinel User and Entity Behavior Analytics (UEBA) vereenvoudigt deze uitdaging door voortdurend te leren van uw gegevens om zinvolle afwijkingen aan het oppervlak te krijgen waarmee analisten potentiële bedreigingen effectiever kunnen detecteren en onderzoeken.

In dit artikel wordt uitgelegd wat Microsoft Sentinel UEBA (User and Entity Behavior Analytics) is, hoe het werkt, hoe u deze kunt onboarden en hoe u UEBA kunt gebruiken om afwijkingen te detecteren en te onderzoeken om uw mogelijkheden voor het detecteren van bedreigingen te verbeteren.

Hoe UEBA werkt

Microsoft Sentinel UEBA maakt gebruik van machine learning om dynamische gedragsprofielen te bouwen voor gebruikers, hosts, IP-adressen, toepassingen en andere entiteiten. Vervolgens worden afwijkingen gedetecteerd door de huidige activiteit te vergelijken met bestaande basislijnen, zodat beveiligingsteams bedreigingen zoals gecompromitteerde accounts, interne aanvallen en laterale verplaatsingen kunnen identificeren.

Wanneer Microsoft Sentinel gegevens uit verbonden bronnen opneemt, is UEBA van toepassing:

- Gedragsmodellering om afwijkingen te detecteren

- Peergroepanalyse en straalevaluatie om de impact van afwijkende activiteit te beoordelen

UEBA wijst risicoscores toe aan afwijkend gedrag, rekening houdend met de bijbehorende entiteiten, de ernst van de anomalie en de context, waaronder:

- Afwijkingen tussen geografische locaties, apparaten en omgevingen

- Wijzigingen in de loop van de tijd en de activiteitsfrequentie in vergelijking met het historische gedrag van de entiteit

- Verschillen ten opzichte van peergroepen

- Afwijkingen van gedragspatronen voor de hele organisatie

In dit diagram ziet u hoe u UEBA inschakelt en hoe UEBA gegevens analyseert en risicoscores toewijst om onderzoek te prioriteren:

Zie Anomalieën onderzoeken met behulp van UEBA-gegevens voor meer informatie over UEBA-tabellen.

Zie Afwijkingen gedetecteerd door de machine learning-engine Microsoft Sentinel voor meer informatie over de afwijkingen die door UEBA worden gedetecteerd.

UEBA is systeemeigen geïntegreerd in Microsoft Sentinel en de Microsoft Defender-portal en biedt een naadloze ervaring voor beveiligingsteams en ingesloten ervaringen die bedreigingsonderzoek en -respons verbeteren.

UEBA inschakelen om gedragsprofielen te maken en afwijkingen te detecteren

Ga als volgt te werk om optimaal te profiteren van de geavanceerde mogelijkheden voor bedreigingsdetectie van UEBA:

Schakel UEBA in Microsoft Sentinel in en verbind belangrijke gegevensbronnen, zoals Microsoft Entra ID, Defender for Identity en Office 365. Zie Analyse van entiteitsgedrag inschakelen voor meer informatie.

Installeer de oplossing UEBA Essentials, een verzameling van tientallen vooraf gebouwde opsporingsquery's die worden samengesteld en onderhouden door Beveiligingsexperts van Microsoft. De oplossing omvat anomaliedetectiequery's in meerdere clouds in Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) en Okta. Als u de oplossing installeert, kunt u snel aan de slag met het opsporen en onderzoeken van bedreigingen met behulp van UEBA-gegevens, in plaats van deze detectiemogelijkheden helemaal opnieuw te bouwen.

Zie Microsoft Sentinel-oplossingen installeren of bijwerken voor meer informatie over het installeren van Microsoft Sentinel-oplossingen.

Integreer UEBA-inzichten in werkmappen, incidentwerkstromen en opsporingsquery's om hun waarde in uw SOC-werkstromen te maximaliseren.

Anomalieën onderzoeken met behulp van UEBA-gegevens

Microsoft Sentinel slaat UEBA-inzichten op in verschillende tabellen, elk geoptimaliseerd voor een ander doel. Analisten correleren vaak gegevens in deze tabellen om afwijkend gedrag end-to-end te onderzoeken.

Deze tabel bevat een overzicht van de gegevens in elk van de UEBA-tabellen:

| Tabel | Doel | Belangrijke details |

|---|---|---|

| IdentityInfo | Gedetailleerde profielen van entiteiten (gebruikers, apparaten, groepen) | Gebouwd van Microsoft Entra ID en optioneel on-premises Active Directory via Microsoft Defender for Identity. Essentieel voor het begrijpen van gebruikersgedrag. |

| BehaviorAnalytics | Verrijkte gedragsgegevens met geolocatie en bedreigingsinformatie | Bevat afwijkingen van de basislijn met prioriteitsscores. Gegevens zijn afhankelijk van ingeschakelde connectors (Entra-id, AWS, GCP, Okta, enzovoort). |

| UserPeerAnalytics | Dynamisch berekende peergroepen voor gedragsbasislijnen | Rangschikt top 20 peers op basis van lidmaatschap van beveiligingsgroepen, adressenlijsten en andere koppelingen. Maakt gebruik van TF-IDF-algoritme (term frequency-inverse document frequency) (kleinere groepen dragen een hoger gewicht). |

| Anomalieën | Gebeurtenissen die als afwijkend zijn geïdentificeerd | Ondersteunt detectie- en onderzoekswerkstromen. |

| SentinelBehaviorInfo | Samenvatting van gedrag dat is geïdentificeerd in onbewerkte logboeken | Hiermee worden onbewerkte beveiligingslogboeken omgezet in gestructureerde samenvattingen 'who did what to who' met uitleg in natuurlijke taal en MITRE ATT-&CK-toewijzingen. |

| SentinelBehavior-entiteiten | Profielen van entiteiten die betrokken zijn bij geïdentificeerd gedrag | Informatie over entiteiten, zoals bestanden, processen, apparaten en gebruikers, die betrokken zijn bij gedetecteerd gedrag. |

Opmerking

De UEBA-gedragslaag is een afzonderlijke mogelijkheid die u onafhankelijk van UEBA inschakelt. De SentinelBehaviorInfo tabellen en SentinelBehaviorEntities worden alleen in uw werkruimte gemaakt als u de gedragslaag inschakelt.

In deze schermopname ziet u een voorbeeld van gegevens in de UserPeerAnalytics tabel met de acht hoogst gerangschikte peers voor de gebruiker Kendall Collins. Sentinel gebruikt het TF-IDF-algoritme om gewichten te normaliseren bij het berekenen van peerrangschikkingen. Kleinere groepen dragen een hoger gewicht.

Zie voor meer gedetailleerde informatie over UEBA-gegevens en hoe u deze kunt gebruiken:

- UEBA-verwijzing voor een gedetailleerde verwijzing naar alle UEBA-gerelateerde tabellen en velden.

- Afwijkingen gedetecteerd door de Microsoft Sentinel machine learning-engine voor een lijst met afwijkingen die door UEBA worden gedetecteerd.

UEBA-score

UEBA biedt twee scores om beveiligingsteams te helpen bij het prioriteren van onderzoeken en het effectief detecteren van afwijkingen:

| Aspect | Prioriteitsscore onderzoeken | Anomaliescore |

|---|---|---|

| Tabel | BehaviorAnalytics |

Anomalies |

| Veld | InvestigationPriority |

AnomalyScore |

| Bereik | 0–10 (0 = goedaardig, 10 = zeer afwijkend) |

0–1 (0 = goedaardig, 1 = zeer afwijkend) |

| Indicator van | Hoe ongebruikelijk één gebeurtenis is, op basis van profielgestuurde logica | Holistisch afwijkend gedrag voor meerdere gebeurtenissen met behulp van machine learning |

| Gebruikt voor | Snel sorteren en inzoomen op enkele gebeurtenissen | Patronen en geaggregeerde afwijkingen in de loop van de tijd identificeren |

| Verwerking | Bijna realtime gebeurtenisniveau | Batchverwerking, gedragsniveau |

| Hoe het wordt berekend | Combineert anomaly-score voor entiteiten (zeldzaamheid van entiteiten zoals gebruiker, apparaat, land/regio) met time series-score (abnormale patronen in de loop van de tijd, zoals pieken in mislukte aanmeldingen). | AI/ML-anomaliedetector getraind op de telemetrie van uw werkruimte |

Wanneer een gebruiker bijvoorbeeld voor het eerst een Azure-bewerking uitvoert:

- Prioriteitsscore voor onderzoek: High, omdat het een eerste keer is.

- Anomaliescore: Laag, omdat af en toe voor het eerst Azure acties gebruikelijk zijn en niet inherent riskant zijn.

Hoewel deze scores verschillende doeleinden dienen, kunt u enige correlatie verwachten. Hoge anomaliescores komen vaak overeen met een hoge onderzoeksprioriteit, maar niet altijd. Elke score biedt een uniek inzicht voor gelaagde detectie.

Ingesloten UEBA-ervaringen gebruiken in de Defender-portal

Door afwijkingen op te sporen in onderzoeksgrafieken en gebruikerspagina's en analisten te vragen om afwijkende gegevens op te nemen in opsporingsquery's, faciliteert UEBA snellere detectie van bedreigingen, slimmere prioriteitstelling en efficiëntere reactie op incidenten.

In deze sectie worden de belangrijkste UEBA-analistenervaringen beschreven die beschikbaar zijn in de Microsoft Defender-portal.

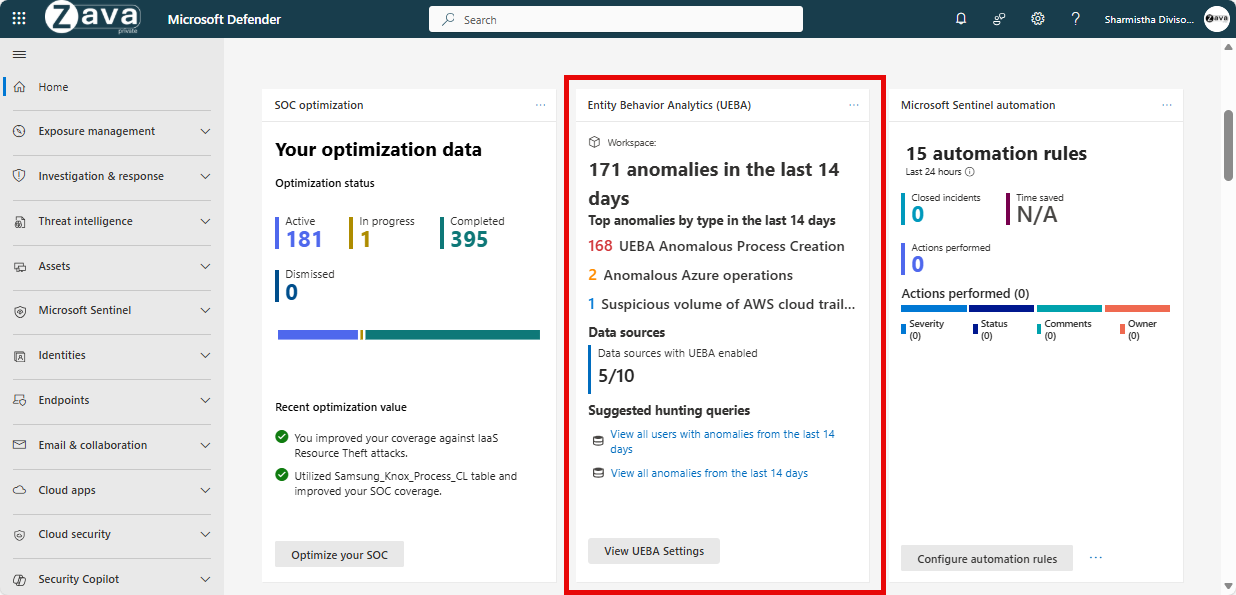

UEBA-startpaginawidget

De startpagina van de Defender-portal bevat een UEBA-widget waar analisten onmiddellijk inzicht hebben in afwijkend gebruikersgedrag en zo de werkstromen voor detectie van bedreigingen versnellen. Als de tenant nog niet is onboarded naar UEBA, biedt deze widget ook beveiligingsbeheerders snelle toegang tot het onboardingproces.

UEBA-inzichten in gebruikersonderzoeken

Analisten kunnen snel gebruikersrisico's beoordelen met behulp van UEBA-context die wordt weergegeven in zijpanelen en het tabblad Overzicht op alle gebruikerspagina's in de Defender-portal. Wanneer ongebruikelijk gedrag wordt gedetecteerd, tagt de portal gebruikers automatisch met UEBA-afwijkingen om onderzoeken te prioriteren op basis van recente activiteit. Zie Gebruikersentiteitspagina in Microsoft Defender voor meer informatie.

Elke gebruikerspagina bevat een sectie Top UEBA-anomalieën, met de drie belangrijkste afwijkingen van de afgelopen 30 dagen, samen met directe koppelingen naar vooraf gebouwde anomaliequery's en de tijdlijn voor Sentinel gebeurtenissen voor diepere analyse.

Ingebouwde anomaliequery's van gebruikers in incidentonderzoeken

Tijdens incidentonderzoeken kunnen analisten ingebouwde query's rechtstreeks vanuit incidentgrafieken in de Defender-portal starten om alle gebruikersafwijkingen met betrekking tot de case op te halen.

Zie Incidenten onderzoeken in de Microsoft Defender portal voor meer informatie.

Geavanceerde opsporingsquery's en aangepaste detecties verrijken met UEBA-gegevens

Wanneer analisten geavanceerde opsporingsquery's of aangepaste detectiequery's schrijven met behulp van UEBA-gerelateerde tabellen, wordt in de Microsoft Defender-portal een banner weergegeven waarin ze worden gevraagd om lid te worden van de tabel Anomalieën. Dit verrijkt onderzoeken met gedrags-inzichten en versterkt de algehele analyse.

Zie voor meer informatie:

- Proactief zoeken naar bedreigingen met geavanceerde opsporing in Microsoft Defender.

- KQL-joinoperator.

- UEBA-gegevensbronnen.

- Afwijkingen gedetecteerd door de machine learning-engine Microsoft Sentinel.

Inzichten in gedrag aggregeren met de UEBA-gedragslaag

Terwijl UEBA basislijnprofielen bouwt om afwijkende activiteiten te detecteren, worden met de nieuwe UEBA-gedragslaag gerelateerde gebeurtenissen van onbewerkte beveiligingslogboeken in grote volumes samengevoegd tot duidelijk, gestructureerd, zinvol gedrag dat in één oogopslag uitlegt wie wat heeft gedaan.

De gedragslaag verrijkt onbewerkte logboeken met:

- Uitleg in natuurlijke taal die complexe activiteiten onmiddellijk begrijpelijk maken

- MITRE ATT&CK-toewijzingen die gedrag afstemmen op bekende tactieken en technieken

- Entiteitsrolidentificatie die de betrokken actoren en doelen verduidelijkt

Door gefragmenteerde logboeken te converteren naar coherente gedragsobjecten, versnelt de gedragslaag het opsporen van bedreigingen, vereenvoudigt het ontwerpen van detecties en biedt het uitgebreidere context voor UEBA-anomaliedetectie. Samen helpen deze mogelijkheden analisten snel te begrijpen dat er iets afwijkends is gebeurd, maar ook wat er is gebeurd en waarom het belangrijk is.

Zie Onbewerkte beveiligingslogboeken vertalen naar gedrags-inzichten met behulp van UEBA-gedrag in Microsoft Sentinel voor meer informatie.

Prijsmodel

UEBA is gratis bij Microsoft Sentinel inbegrepen. UEBA-gegevens worden opgeslagen in Log Analytics-tabellen en volgen de standaardprijzen Microsoft Sentinel. Zie Microsoft Sentinel prijzen voor meer informatie.

Volgende stappen

Zie voor praktische richtlijnen voor de implementatie en het gebruik van UEBA:

- Analyse van entiteitsgedrag inschakelen in Microsoft Sentinel.

- Incidenten onderzoeken met UEBA-gegevens.

- Lijst met UEBA-afwijkingen gedetecteerd door de UEBA-engine.

- UEBA-verwijzing.

- Zoek naar beveiligingsrisico's.

Zie voor trainingsresources: