Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Dit artikel bevat stapsgewijze instructies voor het inschakelen van netwerkbeveiliging op de opslagresources die zijn geïntegreerd met uw Azure Storage-connector. Azure netwerkbeveiligingsperimeter (NSP) is een Azure-systeemeigen functie waarmee een logische isolatiegrens voor uw PaaS-resources wordt gemaakt. Door resources zoals opslagaccounts of databases te koppelen aan een NSP, kunt u de netwerktoegang centraal beheren met behulp van een vereenvoudigde regelset. Zie Perimeterconcepten voor netwerkbeveiliging voor meer informatie.

Vereisten

Maak uw connectorresources voordat u netwerkbeveiliging inschakelt. Zie Uw Azure Storage Connector instellen voor het streamen van logboeken naar Microsoft Sentinel, inclusief het Event Grid-systeemonderwerp dat wordt gebruikt om gebeurtenissen voor het maken van blob's te streamen naar de Azure Storage-wachtrij.

Zorg ervoor dat u over de volgende machtigingen beschikt om deze installatie te voltooien:

- Abonnementseigenaar of Inzender voor het maken van perimeterresources voor netwerkbeveiliging.

- Opslagaccountbijdrager om het opslagaccount te koppelen aan de NSP.

- Beheerder of eigenaar van gebruikerstoegang voor opslagaccounts om RBAC-rollen toe te wijzen aan de door Event Grid beheerde identiteit.

- Event Grid-inzender om beheerde identiteit in te schakelen en gebeurtenisabonnementen te beheren.

Netwerkbeveiliging inschakelen

Als u netwerkbeveiliging wilt inschakelen voor de opslagresources die zijn geïntegreerd met uw Azure Storage-connector, maakt u een Netwerkbeveiligingsperimeter (NSP), koppelt u het opslagaccount eraan en configureert u de regels om verkeer van Event Grid en andere vereiste bronnen toe te staan terwijl onbevoegde toegang wordt geblokkeerd. Gebruik de volgende stappen om de configuratie te voltooien.

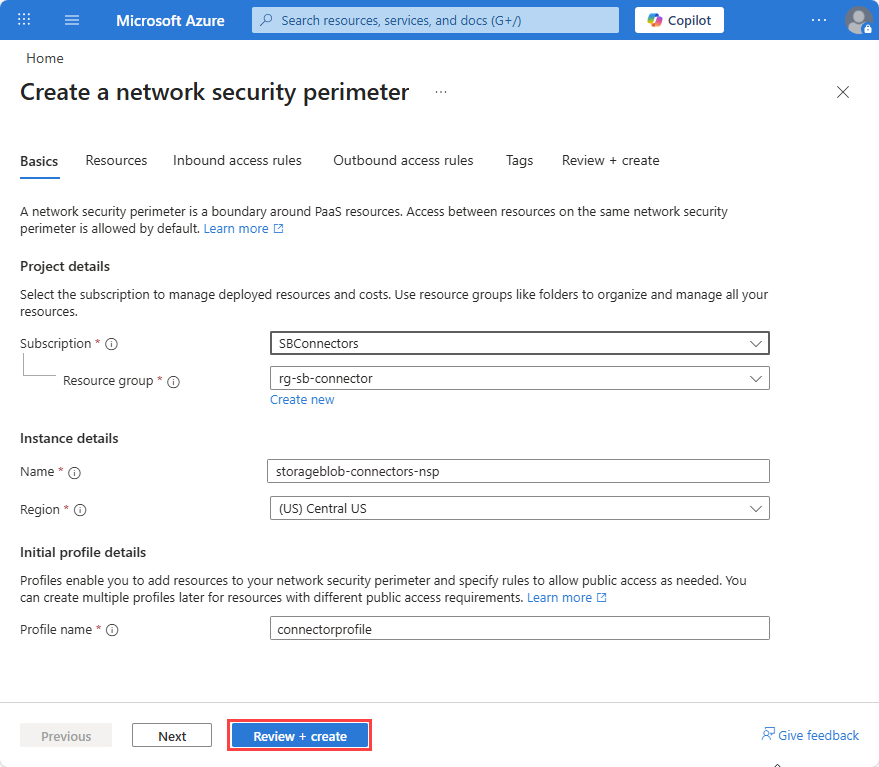

Een netwerkbeveiligingsperimeter maken

Zoek in de Azure Portal naar Netwerkbeveiligingsperimeter

Selecteer Maken.

Selecteer een abonnement en resourcegroep.

Voer bijvoorbeeld Naam in

storageblob-connectors-nspSelecteer een regio. De regio moet dezelfde regio zijn als het opslagaccount.

Voer een profielnaam in of accepteer de standaardwaarde. Het profiel definieert de set regels die wordt toegepast op gekoppelde resources. U kunt meerdere profielen binnen één NSP hebben om indien nodig verschillende regels toe te passen op verschillende resources.

Selecteer Beoordelen en maken en vervolgens Maken.

Het opslagaccount koppelen aan de netwerkbeveiligingsperimeter

Open de zojuist gemaakte Netwerkbeveiligingsperimeterresource in de Azure Portal.

Selecteer Profielen en selecteer vervolgens de profielnaam die u hebt gebruikt bij het maken van de NSP-resource.

Selecteer Gekoppelde resources.

Kies Toevoegen.

Zoek en voeg uw opslagaccount toe en selecteer vervolgens Selecteren.

Selecteer Koppelen.

De toegangsmodus is standaard ingesteld op Overgang , zodat u de configuratie kunt valideren voordat u beperkingen afdwingt.

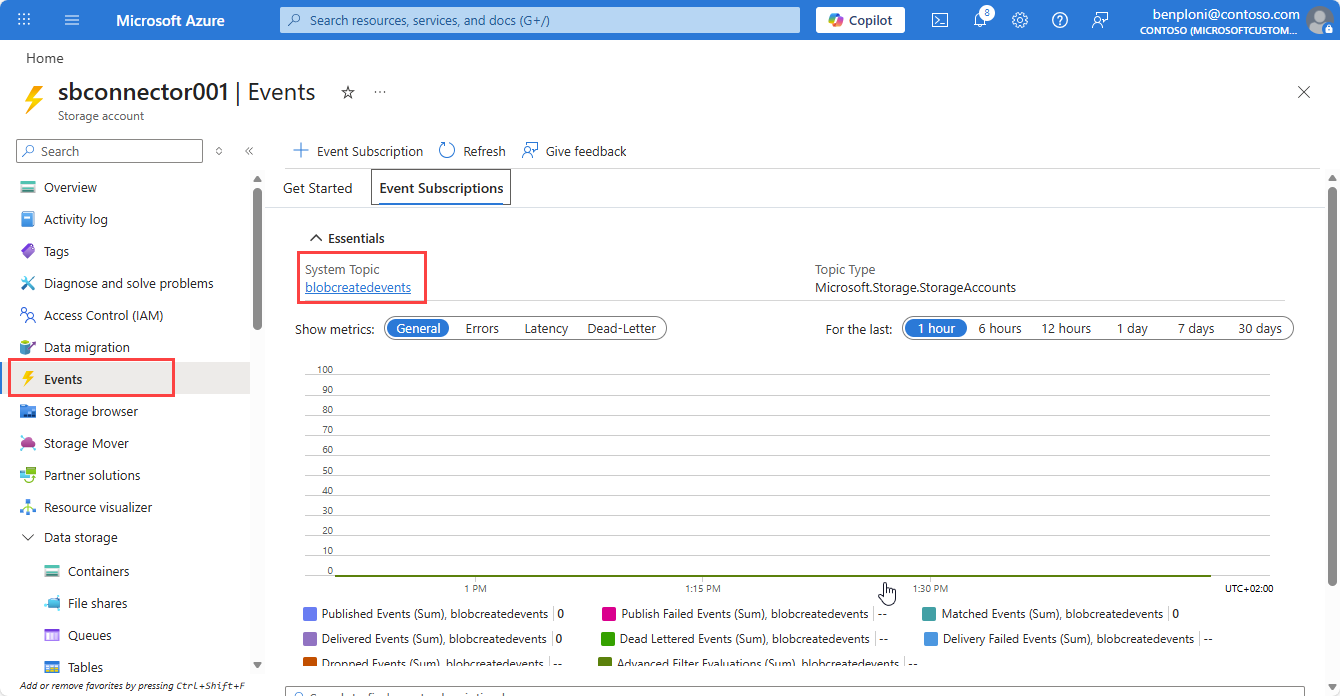

System-Assigned-identiteit inschakelen op event grid-systeemonderwerp

Ga vanuit uw opslagaccount naar het tabblad Gebeurtenissen .

Selecteer het systeemonderwerp dat wordt gebruikt om gebeurtenissen voor het maken van blob's te streamen naar de opslagwachtrij.

Selecteer Identiteit.

Stel op het tabblad Door het systeem toegewezen de status in op Aan.

Selecteer Opslaan en kopieer vervolgens de object-id van de beheerde identiteit voor later gebruik.

RBAC-machtigingen verlenen voor de opslagwachtrij

Navigeer naar uw opslagaccount.

Selecteer Access Control (IAM).

Kies Toevoegen.

Zoek en selecteer de rol Afzender van opslagwachtrijgegevensbericht (bereik: het opslagaccount).

Selecteer het tabblad Leden en vervolgens Leden selecteren.

Plak in het deelvenster Leden selecteren de object-id voor het event grid-systeemonderwerp beheerde identiteit die in de vorige stap is gemaakt.

Selecteer de beheerde identiteit en selecteer vervolgens Selecteren.

Selecteer Beoordelen en toewijzen om de roltoewijzing te voltooien.

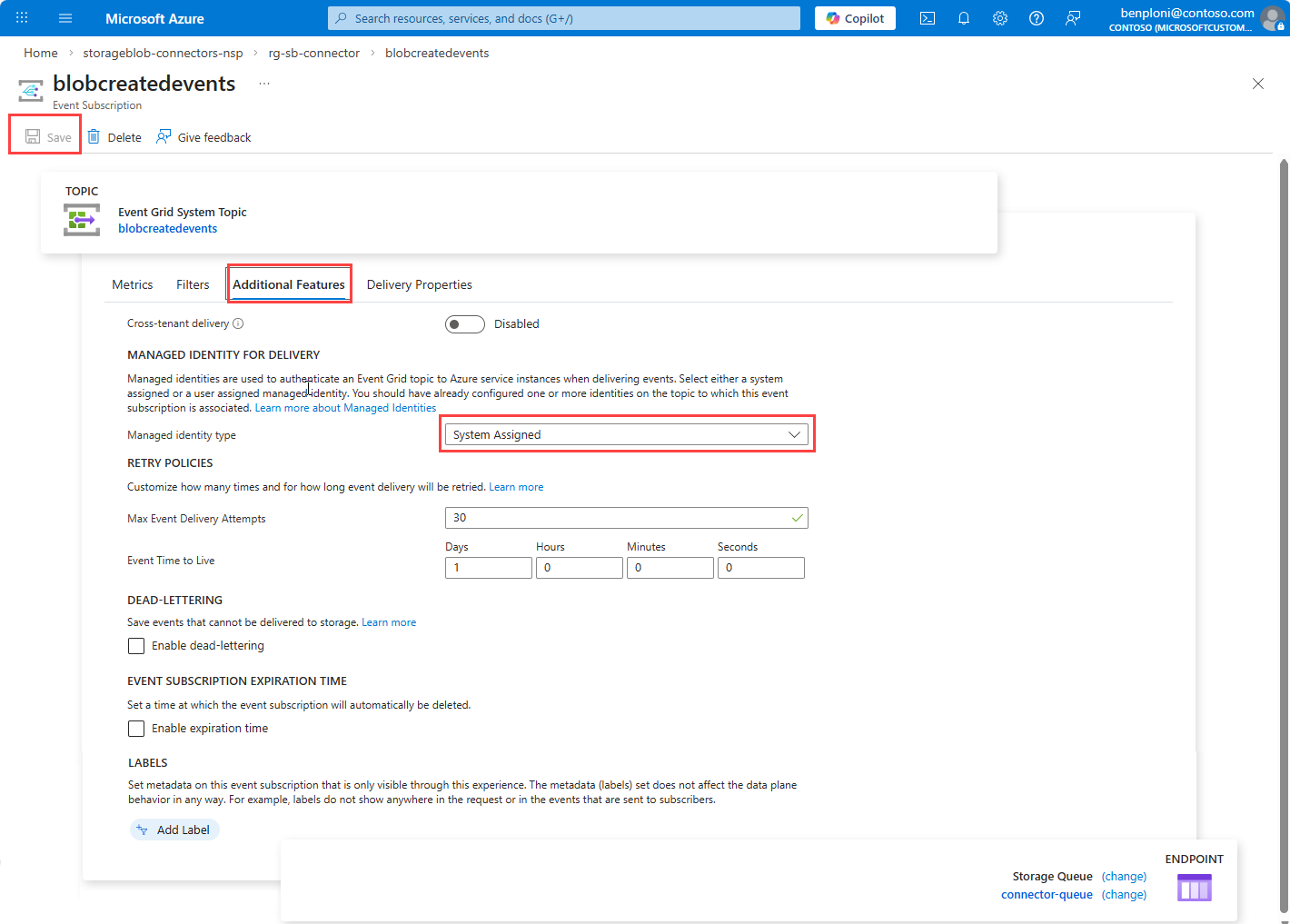

Beheerde identiteit inschakelen voor het gebeurtenisabonnement

Open het Event Grid-systeemonderwerp.

Selecteer het gebeurtenisabonnement dat is gericht op de wachtrij.

Selecteer het tabblad Aanvullende instellingen .

Stel Het type beheerde identiteit in op Door het systeem toegewezen.

Klik op Opslaan.

Bekijk de metrische gegevens van het Event Grid-abonnement om te controleren of berichten na deze update naar de opslagwachtrij zijn gepubliceerd.

Regels voor binnenkomende toegang configureren in het netwerkbeveiligingsperimeterprofiel

De volgende regels zijn vereist om Event Grid toe te staan berichten af te leveren aan het opslagaccount terwijl onbevoegde toegang wordt geblokkeerd. Afhankelijk van het systeem dat gegevens naar het opslagaccount verzendt of toegang heeft tot de opslagresources, moet u mogelijk aanvullende regels voor binnenkomend verkeer toevoegen. Controleer uw scenario en verkeerspatronen om de benodigde regels veilig toe te passen en tijd toe te staan voor het doorgeven van regels.

Regel 1: Het abonnement toestaan (Event Grid-levering)

Event Grid-levering is niet afkomstig van vaste openbare IP-adressen. De NSP valideert de levering met behulp van abonnementsidentiteit.

Navigeer naar Netwerkbeveiligingsperimeter en selecteer uw NSP.

Selecteer Profielen en selecteer vervolgens het profiel dat is gekoppeld aan uw opslagaccount.

Selecteer Regels voor binnenkomende toegang en selecteer vervolgens Toevoegen.

Voer een regelnaam in, bijvoorbeeld

Allow-Subscription.Selecteer Abonnement in de vervolgkeuzelijst Brontype .

Selecteer uw abonnement in de vervolgkeuzelijst Toegestane bronnen .

Selecteer Toevoegen om de regel te maken.

Opmerking

Het kan enkele minuten duren voordat regels worden weergegeven in de lijst nadat ze zijn gemaakt.

Regel 2: IP-bereiken van Scuba-service toestaan

Maak een tweede regels voor binnenkomende toegang.

Voer een regelnaam in, bijvoorbeeld

Allow-Scuba.Selecteer IP-adresbereiken in de vervolgkeuzelijst Brontype .

Open de downloadpagina van de servicetag .

Selecteer uw cloud, bijvoorbeeld Azure Openbaar.

Selecteer de knop Downloaden en open het gedownloade bestand om de lijst met IP-bereiken op te halen.

Zoek de

Scubaservicetag en kopieer de bijbehorende IPv4-bereiken.Plak de IPv4-bereiken in het veld Toegestane bronnen nadat u eventuele aanhalingstekens en volgkomma's hebt verwijderd.

Selecteer Toevoegen om de regel te maken.

Belangrijk

Verwijder de aanhalingstekens uit de IP-bereiken en zorg ervoor dat de laatste vermelding geen volgkomma bevat voordat u ze in het veld Toegestane bronnen plakt. Servicetagbereiken worden in de loop van de tijd bijgewerkt; regelmatig vernieuwen om regels actueel te houden.

Valideren en afdwingen

Nadat u de regels hebt geconfigureerd, controleert u de diagnostische logboeken voor de netwerkbeveiligingsperimeter om te controleren of legitiem verkeer is toegestaan en dat er geen onderbrekingen zijn. Zodra u hebt bevestigd dat de regels het benodigde verkeer correct toestaan, kunt u overschakelen van de overgangsmodus naar de modus Afgedwongen om onbevoegde toegang te blokkeren.

Overgangsmodus

Schakel diagnostische logboeken voor netwerkbeveiligingsperimeter in en bekijk verzamelde telemetrie om communicatiepatronen te valideren voordat deze worden afgedwongen. Zie Diagnostische logboeken voor netwerkbeveiligingsperimeter voor meer informatie.

Afdwingingsmodus toepassen

Zodra de validatie is voltooid, stelt u de toegangsmodus als volgt in op Afgedwongen :

Selecteer op de pagina Netwerkbeveiligingsperimeter onder Instellingende optie Gekoppelde resources.

Selecteer het opslagaccount.

Selecteer Toegangsmodus wijzigen.

Selecteer Afgedwongen en vervolgens Opslaan.

Validatie na afdwinging

Controleer na afdwingen de omgeving nauwlettend op geblokkeerd verkeer dat kan duiden op onjuiste configuraties. Controleer of de Event Grid-configuratie niet wordt beïnvloed door de metrische gegevens van het Event Grid-systeemonderwerpabonnement te bekijken.

Gebruik de diagnostische logboeken om eventuele problemen te onderzoeken en op te lossen. Controleer de metrische gegevens voor het opslagaccount (inkomend verkeer in de wachtrij en fouten) en Event Grid (geslaagde levering) om te valideren op eventuele fouten. Ga terug naar de overgangsmodus als u onderbrekingen ondervindt en onderzoek herhaalt met behulp van de diagnostische logboeken.

Beveiligd door perimeter instellen voor het opslagaccount (optioneel)

Als u het opslagaccount instelt op Beveiligd door perimeter , zorgt u ervoor dat al het verkeer naar het opslagaccount wordt geëvalueerd op basis van de regels voor netwerkbeveiligingsperimeter en de toegang tot het openbare netwerk wordt geblokkeerd.

Navigeer naar uw opslagaccount.

Selecteer onder Beveiliging en netwerkende optie Netwerken.

Selecteer beheren onder Openbare netwerktoegang.

Stel Beveiligd door perimeter (meest beperkt) in.

Klik op Opslaan.

Volgende stappen

In dit artikel hebt u geleerd hoe u netwerkbeveiliging inschakelt voor de opslagresources die zijn geïntegreerd met uw Azure Storage-connector. Zie de artikelen Netwerkbeveiligingsperimeter voor meer informatie.

- Controleer de regels voor gegevensverbinding in

data-connection-rules-reference-azure-storage.md. - Los connectornetwerkproblemen in

azure-storage-blob-connector-troubleshoot.mdop .