Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Belangrijk

Het handmatig maken van incidenten, met behulp van de portal of Logic Apps, is momenteel in PREVIEW. Zie de Aanvullende gebruiksvoorwaarden voor Microsoft Azure Previews voor aanvullende juridische voorwaarden die van toepassing zijn op Azure functies die in bètaversie, preview of anderszins nog niet algemeen beschikbaar zijn.

Handmatig maken van incidenten is over het algemeen beschikbaar met behulp van de API.

Na 31 maart 2027 worden Microsoft Sentinel niet meer ondersteund in de Azure Portal en zijn ze alleen beschikbaar in de Microsoft Defender portal. Alle klanten die Microsoft Sentinel in de Azure Portal gebruiken, worden omgeleid naar de Defender-portal en gebruiken alleen Microsoft Sentinel in de Defender-portal. Vanaf juli 2025 worden veel nieuwe klanten automatisch onboarding uitgevoerd en omgeleid naar de Defender-portal.

Als u nog steeds Microsoft Sentinel in de Azure Portal gebruikt, wordt u aangeraden uw overgang naar de Defender-portal te plannen om een soepele overgang te garanderen en optimaal te profiteren van de geïntegreerde beveiligingsbewerkingen die door Microsoft Defender worden geboden. Zie It's Time to Move: De Azure Portal van Microsoft Sentinel wordt buiten gebruik gesteld voor meer informatie voor meer informatie.

Met Microsoft Sentinel als siem-oplossing (Security Information and Event Management) zijn de activiteiten voor het detecteren en reageren op bedreigingen van uw beveiligingsactiviteiten gericht op incidenten die u onderzoekt en herstelt. Deze incidenten hebben twee belangrijke bronnen:

Ze worden automatisch gegenereerd wanneer detectiemechanismen worden uitgevoerd op de logboeken en waarschuwingen die Microsoft Sentinel van de verbonden gegevensbronnen opneemt.

Ze worden rechtstreeks opgenomen vanuit andere verbonden Microsoft-beveiligingsservices (zoals Microsoft Defender XDR) die ze hebben gemaakt.

Bedreigingsgegevens kunnen echter ook afkomstig zijn van andere bronnen die niet zijn opgenomen in Microsoft Sentinel, of gebeurtenissen die niet in een logboek zijn vastgelegd, en toch het openen van een onderzoek rechtvaardigen. Een werknemer kan bijvoorbeeld zien dat een niet-herkende persoon verdachte activiteiten heeft met betrekking tot de informatieassets van uw organisatie. Deze werknemer kan het SOC (Security Operations Center) bellen of e-mailen om de activiteit te melden.

Microsoft Sentinel in de Azure Portal stelt uw beveiligingsanalisten in staat om handmatig incidenten te maken voor elk type gebeurtenis, ongeacht de bron of gegevens, zodat u deze ongebruikelijke soorten bedreigingen niet misloopt.

Veelvoorkomende use cases

Een incident maken voor een gerapporteerde gebeurtenis

Dit is het scenario dat in de bovenstaande inleiding wordt beschreven.

Incidenten maken van gebeurtenissen van externe systemen

Maak incidenten op basis van gebeurtenissen van systemen waarvan de logboeken niet worden opgenomen in Microsoft Sentinel. Een phishingcampagne op basis van sms kan bijvoorbeeld de huisstijl en thema's van uw organisatie gebruiken om zich te richten op de persoonlijke mobiele apparaten van werknemers. Misschien wilt u een dergelijke aanval onderzoeken en kunt u een incident maken in Microsoft Sentinel, zodat u een platform hebt om uw onderzoek te beheren, bewijsmateriaal te verzamelen en te registreren, en om uw reactie- en beperkingsacties vast te leggen.

Incidenten maken op basis van opsporingsresultaten

Maak incidenten op basis van de waargenomen resultaten van opsporingsactiviteiten. Tijdens het opsporen van bedreigingen in de context van een bepaald onderzoek (of in uw eentje), kunt u bijvoorbeeld bewijs tegenkomen van een volledig niet-gerelateerde bedreiging die een eigen afzonderlijk onderzoek rechtvaardigt.

Handmatig een incident maken

Er zijn drie manieren om handmatig een incident te maken:

- Een incident maken met behulp van de Azure Portal

- Maak een incident met behulp van Azure Logic Apps, met behulp van de Microsoft Sentinel Incident-trigger.

- Maak een incident met behulp van de Microsoft Sentinel-API, via de bewerkingsgroep Incidenten. Hiermee kunt u incidenten ophalen, maken, bijwerken en verwijderen.

Na het onboarden van Microsoft Sentinel naar de Microsoft Defender portal, worden handmatig gemaakte incidenten niet gesynchroniseerd met de Defender-portal, hoewel ze nog steeds kunnen worden weergegeven en beheerd in Microsoft Sentinel in de Azure Portal en via Logic Apps en de API.

Machtigingen

De volgende rollen en machtigingen zijn vereist om handmatig een incident te maken.

| Methode | Vereiste rol |

|---|---|

| Azure Portal en API | Een van de volgende opties: |

| Azure Logic Apps | Een van de bovenstaande, plus: |

Meer informatie over rollen in Microsoft Sentinel.

Een incident maken met behulp van de Azure Portal

Selecteer Microsoft Sentinel en kies uw werkruimte.

Selecteer incidenten in het navigatiemenu Microsoft Sentinel.

Selecteer op de pagina Incidentende optie + Incident maken (preview) op de knopbalk.

Het deelvenster Incident maken (preview) wordt aan de rechterkant van het scherm geopend.

Vul de velden in het deelvenster dienovereenkomstig in.

Titel

- Voer een titel in die u kiest voor het incident. Het incident wordt in de wachtrij weergegeven met deze titel.

- Vereist. Vrije tekst van onbeperkte lengte. Spaties worden ingekort.

Beschrijving

- Voer beschrijvende informatie in over het incident, inclusief details zoals de oorsprong van het incident, eventuele betrokken entiteiten, relatie tot andere gebeurtenissen, wie is geïnformeerd, enzovoort.

- Optionele. Tekst vrijmaken van maximaal 5000 tekens.

Ernst

- Kies een ernst in de vervolgkeuzelijst. Alle Microsoft Sentinel ondersteunde ernstn zijn beschikbaar.

- Vereist. Standaard ingesteld op 'Gemiddeld'.

Status

- Kies een status in de vervolgkeuzelijst. Alle Microsoft Sentinel ondersteunde statussen zijn beschikbaar.

- Vereist. De standaardinstelling is 'Nieuw'.

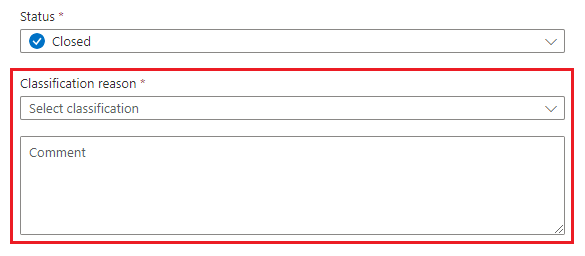

- U kunt een incident maken met de status 'gesloten' en het vervolgens handmatig openen om wijzigingen aan te brengen en een andere status te kiezen. Als u 'gesloten' kiest in de vervolgkeuzelijst, activeert u velden voor classificatiereden om een reden te kiezen voor het sluiten van het incident en opmerkingen toe te voegen.

Eigenaar

- Kies uit de beschikbare gebruikers of groepen in uw tenant. Begin een naam te typen om te zoeken naar gebruikers en groepen. Selecteer het veld (klik of tik) om een lijst met suggesties weer te geven. Kies 'toewijzen aan mij' bovenaan de lijst om het incident aan uzelf toe te wijzen.

- Optionele.

Tags

- Gebruik tags om incidenten te classificeren en te filteren en te zoeken in de wachtrij.

- Maak tags door het plustekenpictogram te selecteren, tekst in te voeren in het dialoogvenster en OK te selecteren. Automatische voltooiing bevat suggesties voor tags die in de werkruimte in de afgelopen twee weken zijn gebruikt.

- Optionele. Vrije tekst.

Selecteer Maken onderaan het deelvenster. Na een paar seconden wordt het incident gemaakt en weergegeven in de wachtrij voor incidenten.

Als u een incident de status 'Gesloten' toewijst, wordt deze pas in de wachtrij weergegeven als u het statusfilter hebt gewijzigd om ook gesloten incidenten weer te geven. Het filter is standaard ingesteld om alleen incidenten weer te geven met de status 'Nieuw' of 'Actief'.

Selecteer het incident in de wachtrij om de volledige details te bekijken, bladwijzers toe te voegen, de eigenaar en status te wijzigen, en meer.

Als u om een of andere reden van gedachten verandert nadat u het incident hebt gemaakt, kunt u het verwijderen uit het wachtrijraster of vanuit het incident zelf. U moet de rol Microsoft Sentinel inzender hebben om een incident te verwijderen.

Een incident maken met Azure Logic Apps

Het maken van een incident is ook beschikbaar als logic apps-actie in de Microsoft Sentinel-connector en daarom in Microsoft Sentinel playbooks.

U vindt de actie Incident maken (preview) in het playbookschema voor de incidenttrigger.

U moet parameters opgeven zoals hieronder wordt beschreven:

Selecteer uw abonnement, resourcegroep en werkruimtenaam in de bijbehorende vervolgkeuzelijsten.

Zie de bovenstaande uitleg (onder Een incident maken met behulp van de Azure Portal) voor de resterende velden.

Microsoft Sentinel biedt enkele voorbeeld-playbooksjablonen die u laten zien hoe u met deze mogelijkheid kunt werken:

- Incident maken met Microsoft Form

- Incident maken vanuit postvak IN van gedeelde e-mail

U vindt ze in de galerie met playbooksjablonen op de pagina Microsoft Sentinel Automation.

Een incident maken met behulp van de Microsoft Sentinel-API

Met de bewerkingsgroep Incidenten kunt u niet alleen incidenten maken, maar ook bijwerken (bewerken),ophalen (ophalen),weergeven en verwijderen .

U maakt een incident met behulp van het volgende eindpunt. Nadat deze aanvraag is gedaan, is het incident zichtbaar in de incidentwachtrij in de portal.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}?api-version=2022-07-01-preview

Hier volgt een voorbeeld van hoe een aanvraagbody eruit kan zien:

{

"etag": "\"0300bf09-0000-0000-0000-5c37296e0000\"",

"properties": {

"lastActivityTimeUtc": "2019-01-01T13:05:30Z",

"firstActivityTimeUtc": "2019-01-01T13:00:30Z",

"description": "This is a demo incident",

"title": "My incident",

"owner": {

"objectId": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb"

},

"severity": "High",

"classification": "FalsePositive",

"classificationComment": "Not a malicious activity",

"classificationReason": "IncorrectAlertLogic",

"status": "Closed"

}

}

Opmerkingen

Incidenten die handmatig zijn gemaakt, bevatten geen entiteiten of waarschuwingen. Daarom blijft het tabblad Waarschuwingen op de incidentpagina leeg totdat u bestaande waarschuwingen aan uw incident koppelt.

Het tabblad Entiteiten blijft ook leeg, omdat het rechtstreeks toevoegen van entiteiten aan handmatig gemaakte incidenten momenteel niet wordt ondersteund. (Als u een waarschuwing aan dit incident koppelt, worden er entiteiten uit de waarschuwing weergegeven in het incident.)

Bij handmatig gemaakte incidenten wordt ook geen productnaam weergegeven in de wachtrij.

De wachtrij met incidenten wordt standaard gefilterd om alleen incidenten weer te geven met de status 'Nieuw' of 'Actief'. Als u een incident maakt met de status 'Gesloten', wordt dit pas weergegeven in de wachtrij totdat u het statusfilter hebt gewijzigd om ook gesloten incidenten weer te geven.

Volgende stappen

Zie voor meer informatie: