Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Ldap-schema's (Lightweight Directory Access Protocol) zijn de wijze waarop LDAP-servers informatie organiseren en verzamelen. LDAP-serverschema's volgen over het algemeen dezelfde standaarden, maar verschillende LDAP-serverproviders kunnen variaties hebben op de manier waarop schema's worden gepresenteerd.

Wanneer Azure NetApp Files LDAP opvraagt, worden schema's gebruikt om naamzoekacties te versnellen, omdat ze het gebruik van specifieke kenmerken inschakelen om informatie over een gebruiker te vinden, zoals de UID. De schemakenmerken moeten aanwezig zijn op de LDAP-server voor Azure NetApp Files om de vermelding te kunnen vinden. Anders kunnen LDAP-query's geen gegevens retourneren en verificatieaanvragen mislukken.

Als bijvoorbeeld een UID-nummer (zoals root=0) moet worden opgevraagd door Azure NetApp Files, wordt het schemakenmerk RFC 2307 uidNumber Attribute gebruikt. Als er geen UID-nummer 0 bestaat in LDAP in het uidNumber veld, mislukt de opzoekaanvraag.

Het schematype dat momenteel door Azure NetApp Files wordt gebruikt, is een vorm van schema op basis van RFC 2307bis en kan niet worden gewijzigd.

RFC 2307bis is een uitbreiding van RFC 2307 en voegt ondersteuning toe voor posixGroup, waardoor dynamische zoekacties voor hulpgroepen mogelijk zijn met behulp van het uniqueMember kenmerk in plaats van het memberUid kenmerk in het LDAP-schema. In plaats van alleen de naam van de gebruiker te gebruiken, bevat dit kenmerk de volledige distinguished name (DN) van een ander object in de LDAP-database. Daarom kunnen groepen andere groepen hebben als leden, waardoor het nesten van groepen mogelijk is. Ondersteuning voor RFC 2307bis voegt ook ondersteuning toe voor de objectklasse groupOfUniqueNames.

Deze RFC-extensie past goed in de manier waarop Microsoft Active Directory gebruikers en groepen beheert via de gebruikelijke beheerhulpprogramma's. Dit komt doordat wanneer u een Windows-gebruiker toevoegt aan een groep (en als die groep een geldige numerieke GID heeft) met behulp van de standaardbeheermethoden voor Windows, LDAP-zoekacties de benodigde aanvullende groepsinformatie ophaalt uit het gebruikelijke Windows-kenmerk en de numerieke GID's automatisch vindt.

Wanneer Azure NetApp Files-volumes LDAP-zoekopdrachten moeten uitvoeren voor NFS-gebruikersidentiteiten, wordt een reeks kenmerken gedefinieerd door een LDAP-schema op basis van RFC-2307bis. In de volgende tabel ziet u de kenmerken die worden gebruikt door LDAP-zoekacties. Dit zijn de standaardinstellingen die zijn gedefinieerd in Microsoft Active Directory wanneer UNIX-kenmerken worden gebruikt. Zorg ervoor dat deze kenmerken correct zijn ingevuld voor gebruikers- en groepsaccounts in LDAP voor de juiste functionaliteit.

| UNIX-kenmerk | LDAP-schemawaarde |

|---|---|

| UNIX-gebruikersnaam | Uid* |

| Numerieke id van UNIX-gebruiker | uidNumber* |

| Naam van UNIX-groep | Cn* |

| Numerieke id van UNIX-groep | gidNumber* |

| UNIX-groepslidmaatschap | lid** |

| UNIX-gebruikersobjectklasse | Gebruiker** |

| UNIX-basismap | unixHomeDirectory |

| UNIX-weergavenaam | gecos |

| UNIX-gebruikerswachtwoord | unixGebruikersWachtwoord |

| UNIX-aanmeldingsshell | LoginShell |

| Windows-account dat wordt gebruikt voor naamtoewijzing | sAMAccountName** |

| UNIX-groep objectklasse | Groep** |

| UID van UNIX-lid | memberUid** |

| UNIX-groep van objectklasse unieke namen | Groep** |

* Vereist kenmerk voor de juiste LDAP-functionaliteit

** Standaard ingevuld in Active Directory

Niet vereist

Inzicht in LDAP-kenmerkindexering

Active Directory LDAP biedt een indexeringsmethode voor kenmerken die helpen bij het versnellen van opzoekaanvragen. Dit is met name handig in grote adreslijstomgevingen, waarbij een LDAP-zoekopdracht mogelijk de time-outwaarde van 10 seconden overschrijdt voor zoekacties in Azure NetApp Files. Als een zoekopdracht de time-outwaarde overschrijdt, mislukt de LDAP-zoekopdracht en werkt de toegang niet goed omdat de service de gebruiker of groepsidentiteit die toegang aanvraagt, niet kan verifiëren.

Standaard indexeert Microsoft Active Directory LDAP de volgende UNIX-kenmerken die worden gebruikt door Azure NetApp Files voor LDAP-zoekacties:

Het uid-kenmerk wordt niet standaard geïndexeerd. Als gevolg hiervan duurt het meer tijd voor LDAP-query's voor de UID dan query's voor geïndexeerde kenmerken.

In de volgende test van een query in een Active Directory-omgeving met meer dan 20.000 gebruikers en groepen duurde een zoekopdracht naar een gebruiker met de geïndexeerde kenmerk CN ongeveer 0,015 seconden, terwijl een zoekopdracht naar dezelfde gebruiker met het UID-kenmerk (die niet standaard is geïndexeerd) dichter bij 0,6 seconden duurde– 40 keer langzamer.

In kleinere omgevingen veroorzaakt dit geen problemen. Maar in grotere omgevingen (of omgevingen waar de Active Directory-omgeving zich on-premises bevindt of een hoge netwerklatentie heeft), kan het verschil drastisch genoeg zijn om toegangsproblemen te veroorzaken voor gebruikers die toegang hebben tot Azure NetApp Files-volumes. Als gevolg hiervan is het een best practice om het UID-kenmerk in LDAP te configureren om te worden geïndexeerd door Active Directory.

Het UID-kenmerk configureren dat moet worden geïndexeerd door Active Directory

Kenmerken worden geïndexeerd via de searchFlags waarde voor het kenmerkobject, dat kan worden geconfigureerd via ADSI Edit in de context van de schemanaamgeving. Toegang tot ADSI Edit moet voorzichtig worden benaderd en vereist minimale bevoegdheden voor schemabeheerders .

Standaard worden de uid-kenmerkobjecten searchFlags ingesteld op 0x8 (PRESERVE_ON_DELETE). Deze standaardinstelling zorgt ervoor dat zelfs als het object in Active Directory wordt verwijderd, de kenmerkwaarde in de map blijft opgeslagen als een historisch record van het kenmerk van de gebruiker.

Ter vergelijking: een kenmerk dat is geïndexeerd in Active Directory voor LDAP-zoekopdrachten, heeft de waarde van 0x1 (of een combinatie met inbegrip van die waarde), zoals het uidNumber:

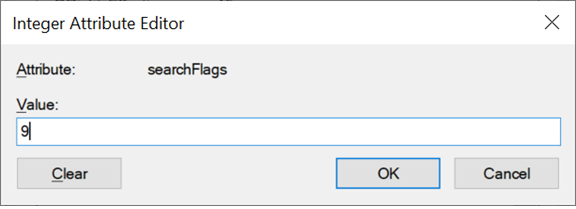

Daarom worden query's voor uidNumber sneller geretourneerd dan query's voor uid. Voor consistentie en prestaties kunt u de searchFlags waarde voor uid aanpassen aan 9 door 0x1 samen met de bestaande waarde van 0x8 toe te voegen. Dit is (INDEX | PRESERVE_ON_DELETE). Deze toevoeging behoudt het standaardgedrag bij het toevoegen van kenmerkindexering aan de directory.

Met indexering zijn zoekopdrachten naar gebruikerskenmerken met uid net zo snel als zoekopdrachten naar andere geïndexeerde kenmerken.