Forstå atferdsanalyse

Å identifisere trusler i organisasjonen din og deres potensielle konsekvenser – enten det er en kompromittert enhet eller en ondsinnet insider – er en tidkrevende og arbeidskrevende prosess. Når du sikter gjennom varsler, kobler sammen prikkene og aktivt jakter, legger det opp til enorme mengder tid og krefter brukt med minimal avkastning. Og, muligheten for sofistikerte trusler unnvike oppdagelse. Unnvikende trusler som nulldag, målrettede og avanserte vedvarende trusler kan være den farligste for organisasjonen, noe som gjør oppdagelsen enda mer kritisk.

Entity Behavior-funksjonen i Microsoft Sentinel eliminerer slitet fra analytikernes arbeidsbelastning, og usikkerheten i deres innsats. Funksjonaliteten for enhetsvirkemåte gir høy gjengivelse og handlingsbar intelligens, slik at de kan fokusere på undersøkelse og utbedring.

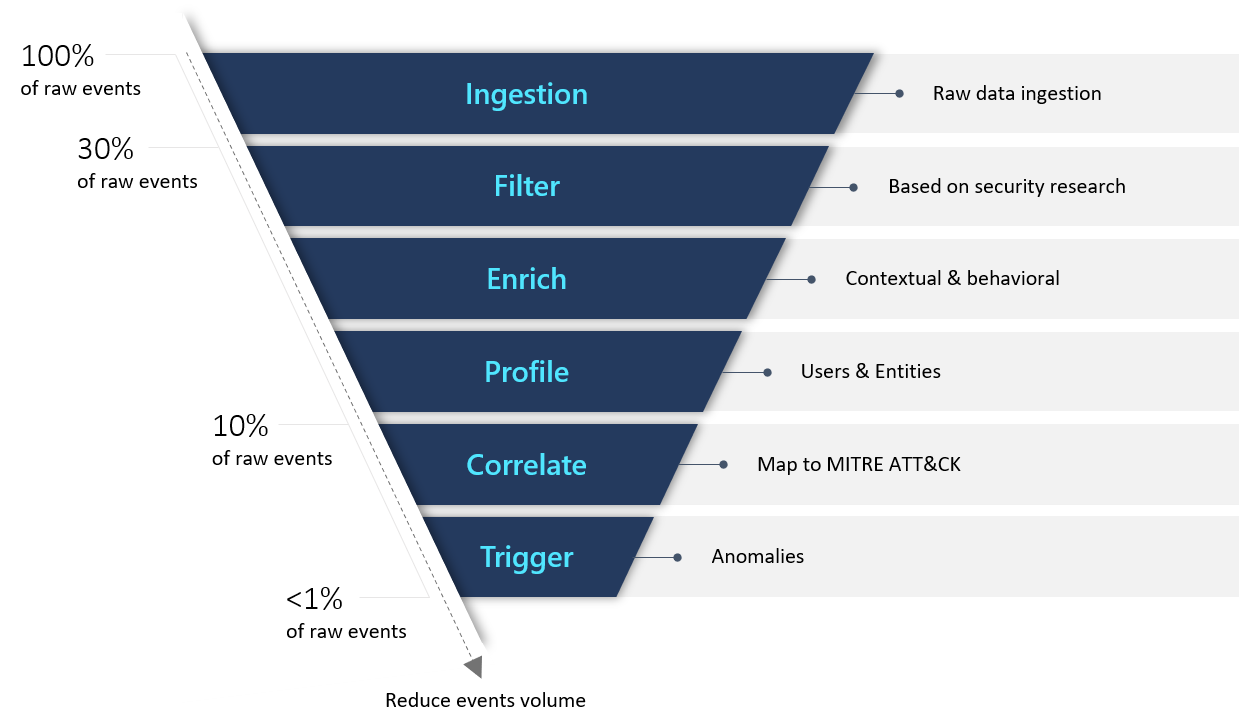

Når Microsoft Sentinel samler logger og varsler fra alle tilkoblede datakilder, analyserer og bygger det grunnleggende atferdsprofiler for organisasjonens enheter (brukere, verter, IP-adresser, applikasjoner osv.). Analysen er på tvers av tids- og nodegruppehorisonten. Microsoft Sentinel bruker ulike teknikker og maskinlæringsmuligheter, og kan deretter identifisere unormal aktivitet og hjelpe deg med å avgjøre om en ressurs er kompromittert. Ikke bare det, men den kan også finne ut den relative sensitiviteten til bestemte eiendeler, identifisere jevnaldrende grupper av eiendeler og vurdere potensiell påvirkning av en gitt kompromittert eiendel (dens «sprengningsradius»). Bevæpnet med denne informasjonen kan du effektivt prioritere etterforskningen og hendelseshåndteringen.

Arkitekturoversikt

Sikkerhetsdrevet analyse

Microsoft tok i bruk Gartners paradigme for UEBA-løsninger, Microsoft Sentinel tilbyr en «utenfra-inn»-tilnærming, basert på tre referanserammer:

Data Sources: Selv om Microsoft Sentinel først og fremst støtter Azure datakilder, velger nøye tredjeparts datakilder for å levere data som matcher våre trusselscenarier.

Analytics: Microsoft Sentinel bruker maskinlæringsalgoritmer (ML), og identifiserer unormale aktiviteter som presenterer bevis klart og konsist i form av kontekstuelle berikelser. Se eksemplene nedenfor.

Microsoft Sentinel presenterer artefakter som hjelper sikkerhetsanalytikerne dine med å få en klar forståelse av unormale aktiviteter i kontekst, og i sammenligning med brukerens grunnprofil. Handlinger utført av en bruker (eller en vert eller en adresse) evalueres kontekstuelt, der et «sant» resultat indikerer en identifisert avvik:

På tvers av geografiske steder, enheter og miljøer.

På tvers av tids- og frekvenshorisonter (sammenlignet med brukerens egen logg).

Sammenlignet med jevnaldrendes oppførsel.

Sammenlignet med organisasjonens virkemåte.

Scoring

Hver aktivitet vurderes med "Etterforskningsprioritetspoeng". Poengsummen bestemmer sannsynligheten for at en bestemt bruker utfører en bestemt aktivitet basert på atferdslæring av brukeren og deres jevnaldrende. Aktiviteter som identifiseres som de mest unormale får høyest poengsum (på en skala fra 0 til 10).