Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Denne artikkelen forklarer hvordan du inkluderer eller utelater analyseregler fra Microsoft Defender XDR korrelasjonsmotor. Denne funksjonen hjelper organisasjoner med å overføre fra Microsoft Sentinel opprettholde forutsigbar hendelsesatferd og sikre kompatibilitet med eksisterende automatiseringsarbeidsflyter.

Oversikt

Microsoft Defender XDR grupperer flere varsler og hendelser i enhetlige angrepshistorier. Selv om denne funksjonen gir kraftig sikkerhetsinnsikt, kan det føre til uventet virkemåte for organisasjoner som overfører fra Microsoft Sentinel, der hendelser er statiske og bestemmes utelukkende av analyseregelkonfigurasjoner.

Som standard utelates alle analyseregler på leiernivå når du først blir med på å Microsoft Defender. Avhengig av organisasjonens behov kan du endre denne innstillingen for å aktivere korrelasjon for alle analyseregler og utelate bestemte regler, eller utelate alle analyseregler og legge til bestemte for korrelasjon.

Ved å ekskludere analyseregler fra korrelasjon kan du sikre at varsler som genereres av disse reglene, omgår korrelasjonsmotoren og -gruppen til hendelser akkurat slik de gjorde i Microsoft Sentinel – basert bare på grupperingskonfigurasjonen av analyseregelen.

Hvis du vil ha mer informasjon om hvordan korrelasjon fungerer i Microsoft Defender XDR, kan du se Varselkorrelasjon og hendelsessammenslåing i Microsoft Defender-portalen.

Forutsetninger

Hvis du vil administrere utelukkelser av analyseregler fra korrelasjon, trenger du følgende tillatelser:

Microsoft Sentinel bidragsyterbrukere med denne Azure rollen kan administrere Microsoft Sentinel SIEM-arbeidsområdedata, inkludert varsler og gjenkjenninger.

Slik fungerer ekskludering

Avhengig av leierinnstillingene kan du utelate alle eller bare spesifikke analyseregler fra korrelasjon.

Når du utelater en analyseregel fra korrelasjon:

- Alle varsler som genereres av denne regelen, omgår korrelasjonsmotoren.

- Varsler grupperes i hendelser basert utelukkende på analyseregelens grupperingskonfigurasjon.

- Oppførselen samsvarer med hvordan hendelser ble opprettet i Microsoft Sentinel.

- Regelen opererer uavhengig av korrelasjonslogikken som normalt skaper angrepshistorier.

Konfigurer standardinnstillinger for hendelseskorrelasjonsvirkemåte

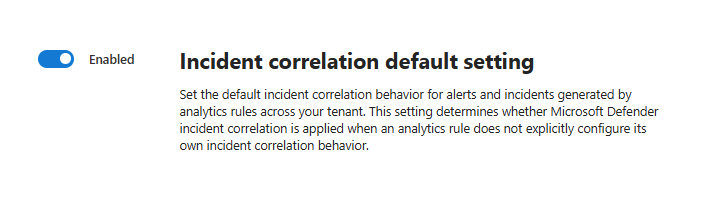

Angi standard virkemåte for hendelseskorrelasjon for varsler og hendelser som genereres av analyseregler på tvers av leieren. Denne innstillingen bestemmer om Microsoft Defender inkluderer i korrelasjonsmotoren alle analyseregler som ikke har deres virkemåte for hendelseskorrelasjon eksplisitt konfigurert.

Hvis du vil konfigurere leierens standard virkemåte for hendelseskorrelasjon, går du til Systeminnstillinger>> i navigasjonsmenyen i Defender-portalen Microsoft Defender XDR>Regler>hendelseskorrelasjon og slår standardinnstillingen for hendelseskorrelasjon på eller av.

Viktig

Denne innstillingen er deaktivert som standard.

Når du deaktiverer standardinnstillingen for hendelseskorrelasjonsvirkemåte, utelater Microsoft Defender alle analyseregler fra korrelasjon med mindre du eksplisitt konfigurerer til å inkludere dem ved å legge til #INC_CORR# koden. Når du aktiverer standardinnstillingen, korrelerer Defender alle analyseregler med mindre du eksplisitt konfigurerer til å utelate dem ved å legge til #DONT_CORR# koden.

Behandle korrelasjonsvirkemåten til en regel ved hjelp av brukergrensesnittet

Du kan inkludere eller utelate en bestemt analyseregel fra korrelasjon ved hjelp av veiviseren for analyseregel.

Gå til Microsoft Defender-portalen, og logg på.

Gå til veiviseren for analyseregel.

Skriv inn et navn og en beskrivelse i generelt-fanen i regelveiviseren.

Konfigurer regellogikken etter behov i fanen Angi regellogikk .

Velg en av følgende innstillinger i rullegardinboksen Hendelseskorrelasjon i kategorien Hendelsesinnstillinger:

- Leierstandard – Bruk innstillingen for korrelasjonsvirkemåte på leiernivå

- Aktivert – Inkluder analyseregelen for korrelasjon

- Deaktivert – utelat analyseregelen fra korrelasjon

Når du inkluderer eller utelater en regel ved hjelp av veksleknappen for brukergrensesnitt, #INC_CORR# legges eller #DONT_CORR# -koden automatisk til i begynnelsen av regelens beskrivelse.

Analyseregelvisningen inneholder nå en kolonne for korrelasjonstilstand, slik at du enkelt kan se hvilke regler som er inkludert eller ekskludert, og filtrere listen for å se regler i en bestemt tilstand.

Behandle korrelasjonsvirkemåten til en regel manuelt

Du kan legge til eller fjerne #INC_CORR# kodene #DONT_CORR# manuelt for å kontrollere korrelasjonstilstanden til en analyseregel.

Legg til koden manuelt

- Åpne analyseregelen i redigeringsmodus.

- Legg til

#INC_CORR#eller#DONT_CORR#helt i begynnelsen av teksten i beskrivelsesfeltet for regelen. - Lagre regelen.

Behandle korrelasjonsvirkemåte gjennom API

Du kan programmatisk kontrollere utelukkelsestilstanden for analyseregler ved å #INC_CORR# legge til eller fjerne eller #DONT_CORR# merke gjennom analyse-API-en.

Slik endrer du korrelasjonstilstanden til en regel:

- Bruk Microsoft Defender XDR-API-en til å hente regelens gjeldende konfigurasjon.

- Legg til eller fjern eller

#DONT_CORR#fjern#INC_CORR#merket i begynnelsen av beskrivelsesfeltet for regelen. - Oppdater regelen ved hjelp av API-en.

Hvis du vil ha mer informasjon om hvordan du bruker Microsoft Defender XDR-API-en, kan du se Microsoft Defender XDR API-er.

Viktige hensyn

Husk følgende punkter når du bruker korrelasjonsutelukkelse:

Korrelasjonstilstanden samsvarer alltid med koden. Hvis du for eksempel utelater en regel ved hjelp av veksleknappen for brukergrensesnittet og deretter fjerner

#DONT_CORR#koden manuelt fra beskrivelsen, tilbakestilles regelens korrelasjonstilstand til korrelasjon aktivert.Selv når du utelater en regel fra korrelasjon, kan hendelsestittelen i Defender-portalen være forskjellig fra tittelen i Microsoft Sentinel hvis du definerer en analyseregel med en dynamisk tittel. Tittelen på Microsoft Sentinel er tittelen på det første varselet, og i Defender faller den tilbake til den vanlige MITRE-taktikken for alle varsler.

Endring av korrelasjonstilstanden til en regel påvirker ikke varsler som ble opprettet før endringen. Varsler får korrelasjonstilstanden når de opprettes, og denne tilstanden forblir statisk.

Korrelasjonsmotoren er utformet for å bygge fullstendige angrepshistorier og hjelper analytikere i sikkerhetsoperasjonssenteret (SOC) med å forstå angrep og reagere effektivt. Utelat bare regler fra korrelasjon når det er nødvendig for spesifikke forretningsmessige eller operasjonelle krav.

Kodeformateringsregler:

-

Skiller ikke mellom store og små bokstaver – Du kan bruke en kombinasjon av store og små bokstaver (for eksempel

#dont_corr#eller#DONT_CORR#). - Avstanden er fleksibel . Du kan legge til et hvilket som helst antall mellomrom mellom koden og resten av beskrivelsen, eller ingen mellomrom i det hele tatt.

- Må være i begynnelsen . Koden må vises i begynnelsen av beskrivelsesfeltet.

Følgende beskrivelser er for eksempel gyldige:

- #DONT_CORR# Denne regelen oppdager mistenkelige påloggingsforsøk

- #dont_corr# Denne regelen overvåker filendringer

- #DONT_CORR#This regelen har ikke plass etter koden

-

Skiller ikke mellom store og små bokstaver – Du kan bruke en kombinasjon av store og små bokstaver (for eksempel

Neste trinn

- Sammenslåing av varselkorrelasjon og hendelse i Microsoft Defender-portalen

- Opprett egendefinerte gjenkjenningsregler

- Administrer egendefinerte gjenkjenninger

- Behandle hendelser i Microsoft Defender

Tips

Vil du lære mer? Kommuniser med Microsoft Sikkerhet-fellesskapet i det tekniske fellesskapet vårt: Microsoft Defender XDR Tech Community.