ID の種類を説明する

Microsoft Entra ID では、さまざまな種類の ID がサポートされています。 このユニットで紹介する用語は、ユーザー ID、ワークロード ID、デバイス ID、外部 ID、ハイブリッド ID です。

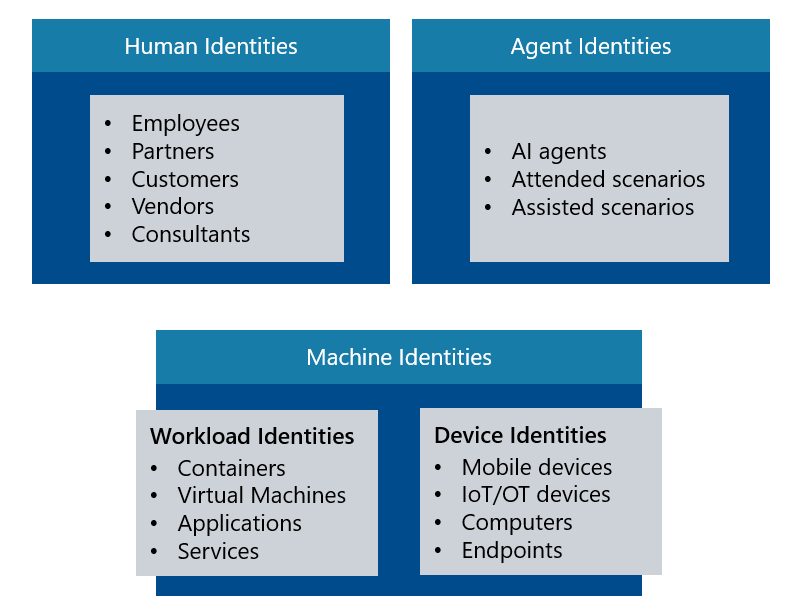

Microsoft Entra ID では ID を何に割り当てることができるかと質問されたら、その答えは、"3 つのカテゴリがある" です。

- ユーザー ID と呼ばれるユーザー (人間) に ID を割り当てることができます。

- ID を、携帯電話、デスクトップ コンピューター、IoT デバイスなどの物理デバイスに割り当てることができます。

- アプリケーション、仮想マシン、サービス、コンテナーなどのソフトウェア ベースのオブジェクトに ID を割り当てることができます。 これらの種類の ID は、ワークロード ID と呼ばれます。

このユニットでは、Microsoft Entra の ID の各種類について考察します。

ユーザー

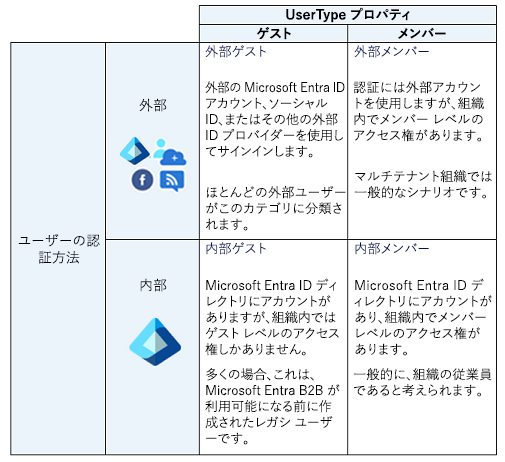

ユーザー ID は、従業員や外部ユーザー (顧客、コンサルタント、ベンダー、パートナー) などの人を表します。 Microsoft Entra ID では、ユーザー ID は、認証方法と、ユーザーの種類プロパティによって特徴付けられます。

ホスト組織の Microsoft Entra テナントに対するユーザーの認証方法は、内部または外部にすることができます。 内部認証とは、ユーザーがホスト組織の Microsoft Entra ID にアカウントを持っているということです。 外部認証とは、ユーザーが外部の Microsoft Entra アカウント、ソーシャル ネットワーク ID、またはその他の外部 ID プロバイダーを使用して認証を行う方法を意味します。

ユーザー型プロパティは、ホスト組織のテナントとのユーザーの関係を表します。 ユーザーは、組織の Microsoft Entra テナントのゲストまたはメンバーにすることができます。 既定では、ゲストにはメンバーに対する制限付き特権があります。

- 内部ユーザー: これらのユーザーは、通常、組織の従業員と見なされます。 ユーザーは、その組織の Microsoft Entra ID を介して内部的に認証を行い、リリース Microsoft Entra ディレクトリ内に作成されるユーザー オブジェクトの UserType は Member になります。

- 外部ゲスト: コンサルタント、ベンダー、パートナーなどの外部ユーザーまたはゲストは、通常、このカテゴリに分類されます。 ユーザーは、外部の Microsoft Entra アカウントまたは外部 ID プロバイダー (ソーシャル ID など) を使用して認証を行い、そのユーザー オブジェクトには UserType of Guest があります。

- 外部メンバー: これは、複数のテナントで構成される組織で一般的なシナリオです。 たとえば、Contoso と Fabrikam Microsoft Entra のテナントが 1 つの大規模な組織内にある場合、Contoso ユーザーは、Contoso アカウント (Fabrikam の外部) で認証するように Fabrikam Microsoft Entra ディレクトリ内で構成できますが、UserType of Member があり、Fabrikam のリソースへのメンバー レベルのアクセスが可能になります。

- 内部ゲスト: このシナリオは、組織がディストリビューターやベンダーなどの外部ユーザーの内部 Microsoft Entra アカウントを設定し、ユーザー オブジェクト UserType を Guest に設定してゲストとして指定する場合に存在します。 ユーザーが自分の資格情報を使用できる B2B コラボレーションを使用することが一般的になったため、これは従来のシナリオと見なされます。

外部ゲストと外部メンバーは、後のユニットで説明する Microsoft Entra ID の外部 ID に該当する B2B コラボレーション ユーザーです。

ワークロードアイデンティティ

ワークロード ID は、ソフトウェア ワークロードに割り当てて、他のサービスやリソースに対する認証とアクセスを可能にする ID です。

ワークロード ID のセキュリティ保護は重要です。ソフトウェア ワークロードは、異なるリソースにアクセスするために複数の資格情報を処理する場合があり、それらの資格情報を安全に格納する必要があるためです。 また、ワークロード ID がいつ作成されるか、または取り消す必要があるタイミングを追跡することも困難です。 Microsoft Entra ワークロード ID は、これらの問題の解決に役立ちます。

Microsoft Entra では、ワークロード ID はアプリケーション、サービス プリンシパル、マネージド ID です。

アプリケーションとサービス プリンシパル

サービス プリンシパルは基本的にアプリケーションの ID です。 アプリケーションで ID およびアクセス機能を Microsoft Entra ID に委任するには、最初にアプリケーションを Microsoft Entra ID に登録して委任を有効にする必要があります。 アプリケーションを登録すると、アプリケーションを使用する各 Microsoft Entra テナントにサービス プリンシパルが作成されます。 サービス プリンシパルにより、Microsoft Entra テナントによってセキュリティ保護されているリソースに対するアプリケーションの認証や認可などのコア機能が有効になります。

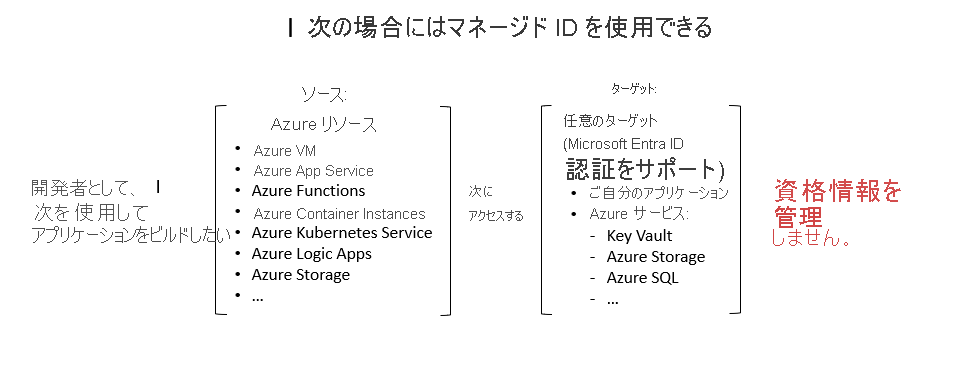

サービス プリンシパルがリソースにアクセスするには、アプリケーション開発者が資格情報を管理および保護する必要があります。 マネージド ID は、開発者からその責任を軽減するのに役立ちます。

マネージド ID

マネージド ID は、サービス プリンシパルの一種です。 マネージド ID は Microsoft Entra ID で自動的に管理され、開発者が資格情報を管理する必要がなくなります。 マネージド ID は、Microsoft Entra 認証をサポートする Azure リソースに接続するときに使用し、追加コストなしで使用できるアプリケーションの ID を提供します。

マネージド ID には、システム割り当てとユーザー割り当ての 2 種類があります。

システム割り当て。 仮想マシンなどの一部の Azure リソースでは、マネージド ID をそのリソースで直接有効にすることができます。 システム割り当てマネージド ID を有効にすると、その Azure リソースのライフサイクルに関連付けられた ID が Microsoft Entra に作成されます。 リソースが削除されると、その ID も Azure によって自動的に削除されます。

ユーザーが割り当てた。 スタンドアロンの Azure リソースとしてマネージド ID を自分で作成することもできます。 ユーザー割り当てマネージド ID を作成すると、それを、Azure サービスの 1 つ以上のインスタンスに割り当てることができます。 ユーザー割り当てマネージド ID では、ID は、それを使用するリソースとは別に管理されます。 ユーザー割り当てマネージド ID を使用するリソースを削除しても、ID は削除されません。明示的に削除する必要があります。

エージェントのアイデンティティ

AI エージェントが組織で普及するにつれて、リソースへのアクセスをセキュリティで保護することが重要になります。 Microsoft Entra Agent ID は、専用のエージェント ID を提供することで、ID およびアクセス管理機能を AI エージェントに拡張します。 これらは、従来のワークロード ID とは異なる Microsoft Entra の特殊な ID です。これにより、組織はエージェントを登録し、エージェント リスクに基づいて条件付きアクセス ポリシーを適用し、指定された所有者とスポンサーと共にエージェントのライフサイクルを管理して説明責任を負うことができます。 エージェント ID は、エージェントがユーザーに代わって機能する、参加済みのシナリオと、エージェントが自律的に動作する無人シナリオの両方をサポートします。 Microsoft Entra Agent ID については、次のユニットで詳しく説明します。

デバイス

デバイスは、モバイル デバイス、ノート PC、サーバー、プリンターなど、ハードウェアの一部です。 デバイス ID は、管理者がアクセスまたは構成の決定を行うときに使用できる情報を提供します。 Microsoft Entra ID では、デバイス ID をさまざまな方法で設定できます。

- Microsoft Entra 登録済みデバイス。 Microsoft Entra 登録済みデバイスの目標は、Bring Your Own Device (BYOD) またはモバイル デバイスのシナリオのサポートをユーザーに提供することです。 これらのシナリオでは、ユーザーは個人所有のデバイスを使用して、組織のリソースにアクセスできます。

- Microsoft Entra 参加済み。 Microsoft Entra 参加済みデバイスは、デバイスへのサインインに使用される組織アカウントを介して Microsoft Entra ID に参加したデバイスです。 Microsoft Entra 参加済みデバイスは、通常、組織が所有します。

- Microsoft Entra ハイブリッド結合デバイス。 既存のオンプレミスの Active Directory 実装がある組織は、Microsoft Entra ハイブリッド参加済みデバイスを実装すると、Microsoft Entra ID によって提供される機能を活用できます。 これらのデバイスは、オンプレミスの Active Directory と Microsoft Entra ID の両方に参加しており、デバイスにサインインするには組織アカウントが必要です。

デバイスを Microsoft Entra ID に登録して参加すると、ユーザーはクラウドベースのリソースとオンプレミス アプリケーションにシングル サインオン (SSO) できます。

IT 管理者は、Microsoft Intune などのツールを使用して、組織のデバイスの使用方法を制御できます。

グループ

Microsoft Entra ID では、同じアクセス ニーズを持つ複数の ID がある場合は、アクセスを個別に割り当てるのではなく、すべてのメンバーにアクセス許可を付与するグループを作成できます。 これは、アクセスを必要とするユーザーのみに制限するゼロ トラストの原則と一致します。

グループには、次の 2 種類があります。

セキュリティ: セキュリティ グループは、最も一般的な種類のグループであり、共有リソースへのユーザーおよびデバイスのアクセスを管理するために使用されます。 たとえば、セルフサービス パスワード リセットなどの特定のセキュリティ ポリシーまたは条件付きアクセス ポリシーで使用するセキュリティ グループを作成できます。 セキュリティ グループのメンバーには、ユーザー (外部ユーザーを含む)、デバイス、その他のグループ、サービス プリンシパル、エージェント ID を含めることができます。

Microsoft 365: Microsoft 365 グループ (多くの場合、配布グループとも呼ばれます) は、コラボレーションのニーズに応じてユーザーをグループ化するために使用されます。 たとえば、グループのメンバーに、共有メールボックス、予定表、ファイル、SharePoint サイトなどのアクセス権を付与できます。 Microsoft 365 グループのメンバーには、ユーザー (組織外部のユーザーを含む) のみを含めることができます。

グループは、手動で選択されるメンバーの割り当てを許可するように構成することも、動的メンバーシップ用に構成することもできます。 動的メンバーシップでは、ルールを使用して ID を自動的に追加および削除します。