組織には既にゼロ トラスト保護の要素が既に存在している可能性があるため、このドキュメント セットには、ゼロ トラスト原則へのエンド ツー エンドの準拠に関する開始計画と展開計画と実装に関する推奨事項を示す概念情報が記載されています。 各記事は、手順と詳細情報へのリンクを含むデプロイ目標のチェックリストとして機能します。

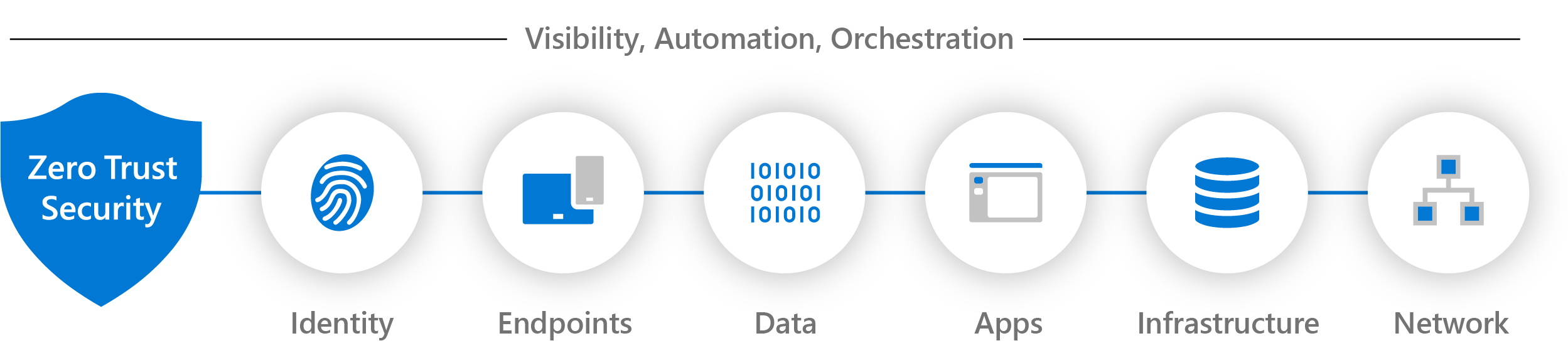

ゼロ トラストの制御とテクノロジを 7 つのテクノロジの柱に実装することで、IT インフラストラクチャ全体にゼロ トラストの原則をデプロイします。 これらの 6 つの柱は、信号ソース、実施のためのコントロール プレーン、および防御する重要なリソースです。 7 番目の柱は、最初の 6 つの柱から信号を収集し、セキュリティ インシデントの可視性と、サイバーセキュリティの脅威に対応して軽減するための自動化とオーケストレーションを提供する柱です。

次の記事では、これらの 7 つのテクノロジの柱の概念情報と展開の目標について説明します。 これらの記事を使用して、準備状況を評価し、 ゼロ トラスト原則を適用する展開計画を構築します。

| テクノロジの柱 | 説明 |

|---|---|

|

アイデンティティ |

ID は、ユーザー、サービス、IoT デバイスのいずれを表すかにかかわらず、ゼロ トラスト コントロール プレーンを定義します。 ID がリソースへのアクセスを試みる場合は、強力な認証を使用してその ID を確認し、アクセスが準拠しており、その ID に対して一般的であることを確認します。 最小限の特権アクセスの原則に従います。 |

|

エンドポイント |

ID にリソースへのアクセスが許可されると、IoT デバイスからスマートフォン、BYOD からパートナーが管理するデバイス、オンプレミスのワークロードからクラウドでホストされるサーバーまで、さまざまなエンドポイント (デバイス) にデータを流すことができます。 この多様性により、大規模な攻撃対象領域が生まれます。 セキュリティで保護されたアクセスのために、デバイスの正常性とコンプライアンスを監視して適用します。 |

|

データ |

[最終的に、セキュリティ チームはデータを保護しています。 可能であれば、組織が制御するデバイス、アプリ、インフラストラクチャ、ネットワークを離れた場合でも、データは安全なままである必要があります。 データを分類、ラベル付け、暗号化し、それらの属性に基づいてアクセスを制限します。 |

|

アプリ |

アプリケーションと API は、データを使用するインターフェイスを提供します。 これらは、従来のオンプレミス ワークロード、クラウド ワークロードへのリフト アンド シフト、または最新の SaaS アプリケーションである可能性があります。 制御とテクノロジを適用してシャドウ IT を検出し、アプリ内の適切なアクセス許可を確保し、リアルタイム分析に基づいてアクセスをゲートし、異常な動作を監視し、ユーザーアクションを制御し、セキュリティで保護された構成オプションを検証します。 |

|

インフラストラクチャ |

インフラストラクチャは、オンプレミス のサーバー、クラウドベースの VM、コンテナー、マイクロ サービスのいずれであっても、重要な脅威ベクトルを表します。 バージョン、構成、JIT アクセスを評価して防御を強化します。 テレメトリを使用して攻撃や異常を検出し、リスクの高い動作を自動的にブロックしてフラグを設定し、保護措置を実行します。 |

|

Network |

すべてのデータは最終的にネットワーク インフラストラクチャ経由でアクセスされます。 ネットワーク制御は、可視性を強化し、攻撃者がネットワークを横断して移動するのを防ぐための重要な制御を提供できます。 ネットワークをセグメント化し (ネットワーク内のマイクロセグメント化をより深く行う)、リアルタイムの脅威保護、エンドツーエンドの暗号化、監視、分析をデプロイします。 |

|

可視性、自動化、オーケストレーション |

ゼロ トラスト ガイドでは、ID、エンドポイント (デバイス)、データ、アプリ、インフラストラクチャ、ネットワーク全体にエンドツーエンドのゼロ トラスト手法を実装するアプローチを定義します。 これらのアクティビティによって可視性が向上し、信頼に関する意思決定を行う際のデータが向上します。 独自の関連アラートを生成するこれらの個々の領域に対応して、脅威に対する防御を強化してトランザクションでの信頼を検証するために、結果として得られるデータを管理する統合された機能が必要です。 |

ドキュメントセット

ニーズに最適なゼロ トラスト ドキュメント セットについては、次の表を参照してください。

| ドキュメントセット | 役に立ちます... | 役割 |

|---|---|---|

| 主要なビジネス ソリューションと成果に関するフェーズとステップのガイダンスを提供する採用フレームワーク | 経営幹部から IT 実装に至るまでゼロ トラスト保護を適用する。 | セキュリティ アーキテクト、IT チーム、プロジェクト マネージャー |

| 評価と進行状況の追跡リソース | インフラストラクチャの準備状況を評価し、進行状況を追跡します。 | セキュリティ アーキテクト、IT チーム、プロジェクト マネージャー |

| ゼロ トラスト パートナー キット | コラボレーションブランドの追跡リソース、およびワークショップとアーキテクチャの図 | パートナーとセキュリティ アーキテクト |

| 概念情報および展開目標に向けたテクノロジーの柱のデプロイメント | 一般的な IT テクノロジ領域に合わせてゼロ トラスト保護を適用します。 | IT チームとセキュリティ スタッフ |

| 中小企業向けのゼロ トラスト | ゼロ トラストの原則を中小企業のお客様に適用する。 | Microsoft 365 for business を使うお客様とパートナー |

| 設計とデプロイに関する段階的かつ詳細なガイダンスを提供する Microsoft Copilots のゼロ トラスト | Microsoft Copilots にゼロ トラスト保護を適用します。 | IT チームとセキュリティ スタッフ |

| 段階的で詳細な設計と展開のガイダンスのための Microsoft 365 によるゼロ トラスト展開計画 | Microsoft 365 組織にゼロ トラスト保護を適用します。 | IT チームとセキュリティ スタッフ |

| XDR と統合 SIEM を使用したインシデント対応 | XDR ツールを設定し、Microsoft Sentinel と統合する | IT チームとセキュリティ スタッフ |

| Azure サービス向けのゼロ トラスト の段階的で詳細な設計と展開に関するガイダンス | Azure のワークロードとサービスにゼロ トラスト保護を適用します。 | IT チームとセキュリティ スタッフ |

| ゼロトラストとの< c0>パートナーシップ連携によるテクノロジー分野と専門分野に関する設計ガイダンス | パートナーの Microsoft クラウド ソリューションにゼロ トラスト保護を適用します。 | パートナー開発者、IT チーム、セキュリティ スタッフ |

| アプリケーション開発の設計ガイドラインとベストプラクティスにゼロトラスト原則を適用し、ゼロトラスト原則に基づいてアプリケーションを開発する | アプリケーションにゼロ トラスト保護を適用します。 | アプリケーション開発者 |

| CISA、DoD、およびゼロ トラスト アーキテクチャに関する覚書に関する米国政府ガイダンス | 米国政府の要件に関する規範的な推奨事項 | IT アーキテクトと IT チーム |

推奨されるトレーニング

| 研修 | ゼロトラストの基本原則とコアコンポーネントを確立する |

|---|---|

|

このラーニング パスを使用して、ID、エンドポイント、アプリケーション アクセス、ネットワーク、インフラストラクチャ、データの主要なテクノロジの柱にゼロ トラスト原則を適用する基本を理解します。 |