この記事では、ゼロ トラスト導入ガイダンスの一環として、最も重要なデータ資産を保護するビジネス シナリオについて説明します。 このシナリオでは、機密性の高いビジネス データを識別して保護する方法に重点を置いています。

デジタル変革の組織は、増加するデータ量に対処します。 ただし、パートナー、ベンダー、顧客などの外部コラボレーターは、企業ネットワークの外部でその共有データの多くにアクセスします。 この変化により、特にハイブリッド従業員とクラウド移行の急増、サイバー脅威の増大、セキュリティの進化、データの管理と保護方法に関する規制要件の変化を検討する場合に、複雑なデータランドスケープが生まれています。

ハイブリッド作業モデルでは、企業の資産とデータが移動中です。 組織は、デバイス、アプリ内、パートナーと共に、データが保存および転送される場所を制御する必要があります。 現代のセキュリティでは、従来のネットワーク保護コントロールに依存できなくなりました。

| ネットワーク制御による従来のデータ保護 | ゼロ トラストによる最新のデータ保護 |

|---|---|

| 従来のネットワークでは、ネットワーク境界制御によって、データの秘密度ではなく、重要なデータ アクセスが制御されます。 通常、機密データにラベルを手動で適用すると、データ分類に不整合が生じる可能性があります。 | ゼロ トラスト モデルでは、データ アクセス要求に強力な認証を適用し、ポリシーを使用してすべての ID を検証し、ID がアプリとデータにアクセスできるようにします。 ゼロ トラスト モデルには、機密データの識別と、データ損失防止 (DLP) を含む分類と保護の適用が含まれます。 ゼロ トラストには、制御された環境を離れた後でもデータを保護する防御機能が含まれます。 また、インサイダー リスクを軽減するためのアダプティブ保護も含まれています。 これらの保護に加えて、ゼロ トラストには、データ侵害の範囲を防ぎ、制限するための継続的な監視と脅威の保護が含まれています。 |

次の図は、左側のネットワーク制御による従来の保護 (既知の制限された場所から) から、ユーザーとデバイスの場所に関係なく保護が適用される右側のゼロ トラストを使用した最新の保護への移行を示しています。

この記事のガイダンスでは、機密データを識別して保護するための戦略を開始して進める方法について説明します。 組織がデータを保護する規制の対象である場合は、このシリーズの 規制要件とコンプライアンス要件を満たす 記事を使用して、この記事で学習した内容を規制対象のデータの保護に適用する方法について説明します。

ビジネス リーダーが機密データの保護についてどのように考えるか

技術的な作業を開始する前に、ビジネス データの保護に投資するためのさまざまな動機を理解しておくことが重要です。これらは、成功のための戦略、目的、および対策を通知するのに役立ちます。

次の表は、組織全体のビジネス リーダーがゼロ トラストベースのデータ保護に投資する必要がある理由を示しています。

| 役割 | 機密データの保護が重要な理由 |

|---|---|

| 最高経営責任者 (CEO) | 知的財産は、多くの組織のビジネスモデルのバックボーンです。 承認された当事者とのシームレスなコラボレーションを可能にしながら、漏洩を防ぐことは、ビジネスにとって不可欠です。 お客様の個人を特定できる情報 (PII) を扱う組織では、漏洩のリスクは、財務上のペナルティだけでなく、会社の評判を損なう可能性もあります。 最後に、機密性の高いビジネス会話 (合併や買収、ビジネスの再構築、戦略、法的事項など) は、漏洩した場合に組織に深刻な損害を与える可能性があります。 |

| 最高マーケティング責任者 (CMO) | 製品の計画、メッセージング、ブランド化、および今後の製品のお知らせは、影響を最大化するために適切なタイミングで適切な方法でリリースする必要があります。 時期を逸した情報漏洩により、投資利益を下げ、差し迫った計画を競合他社に漏らす可能性があります。 |

| 最高情報責任者 (CIO) | 情報を保護するための従来のアプローチは、情報へのアクセスを制限することに依存していましたが、最新のテクノロジを使用して機密データを適切に保護することで、リスクを高めることなく、必要に応じて外部関係者とのより柔軟なコラボレーションが可能になります。 IT 部門は、リスクを最小限に抑えながら生産性を確保するという義務を果たすことができます。 |

| 最高情報セキュリティ責任者 (CISO) | この役割の主な機能として、機密性の高いビジネス データをセキュリティで保護することは、情報セキュリティの不可欠な部分です。 この結果は、組織の大規模なサイバーセキュリティ戦略に直接影響します。 高度なセキュリティテクノロジとツールは、データを監視し、漏洩や損失を防ぐ機能を提供します。 |

| 最高技術責任者 (CTO) | 知的財産は、成功したビジネスと失敗したビジネスを区別できます。 今後の成長の鍵となるのは、このデータを過剰共有、不正アクセス、盗難から保護することです。 |

| 最高運用責任者 (COO) | 運用データ、手順、運用計画は、組織にとって重要な戦略的利点です。 これらの計画は、競合他社によって悪用される可能性のある戦略的脆弱性を明らかにすることもできます。 ビジネスの継続的な成功には、盗難、過剰共有、誤用からのデータ保護が不可欠です。 |

| 最高財務責任者 (CFO) | 上場企業は、公開される前に特定の財務データを保護する義務があります。 その他の財務データは、計画や戦略的な強みや弱点を明らかにすることができます。 このデータはすべて、既存の規制に確実に準拠し、戦略的な利点を維持するために保護する必要があります。 |

| 最高コンプライアンス責任者 (CCO) | 世界中の規制では、顧客または従業員およびその他の機密データの PII の保護が義務付けられています。 CCO は、組織がこのような規制に従うことを保証する責任を負います。 包括的な情報保護戦略は、その目標を達成するための鍵です。 |

| 最高プライバシー責任者 (CPO) | CPO は通常、個人データの保護を確保する責任を負います。 大量の顧客の個人データを扱う組織や、厳格なプライバシー規制がある地域で活動している組織では、機密データを保護しないと、急激な罰金が科される可能性があります。 これらの組織は、結果として顧客の信頼を失うリスクもあります。 また、CCO は、組織内およびパートナーとのデータの不適切な共有を含む可能性のある顧客契約または法律に違反する方法で個人データが悪用されないようにする必要があります。 |

重要なビジネス データを保護するための導入サイクル

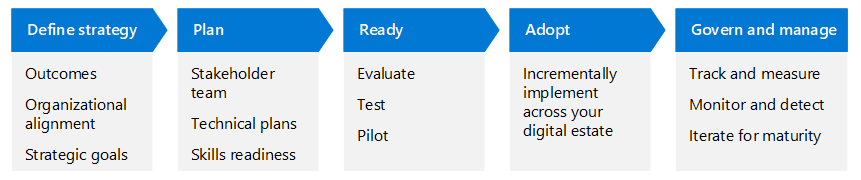

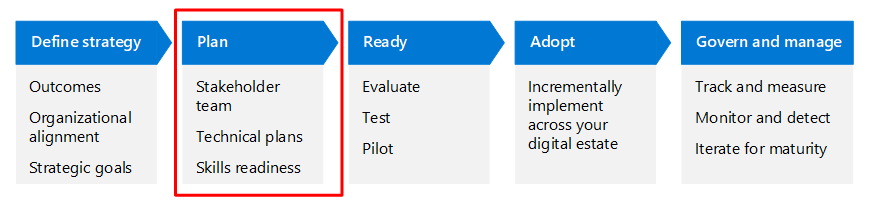

この記事では、Azure の

次の表は、図のアクセシビリティ対応バージョンです。

| 戦略の定義 | 計画 | 準備完了 | 採用する | ガバナンスと管理 |

|---|---|---|---|---|

| 結果 組織の配置 戦略的目標 |

利害関係者チーム 技術計画 スキルの準備 |

検討する 試験 パイロット |

デジタル資産全体に段階的に実装する | 追跡と測定 監視と検出 成熟に向けて繰り返す |

ゼロ トラスト導入フレームワークの概要のゼロ トラスト導入サイクルの詳細を参照してください。

戦略フェーズの定義

戦略 の定義 フェーズは、私たちの取り組みを定義して形式化するために不可欠です。これは取り組みの「なぜ」を形式化する役割を果たします。 このシナリオについて このフェーズでは、ビジネス、IT、運用、および戦略的な観点を通じてシナリオを理解します。 セキュリティは段階的かつ反復的な取り組みであることを理解して、シナリオの成功を測定する結果を定義します。

この記事では、多くの組織に関連する動機と成果を示します。 これらの提案を使用して、独自のニーズに基づいて組織の戦略を強化します。

データ保護の動機

機密性の高いビジネス データを識別して保護する動機は簡単ですが、組織のさまざまな部分で、この作業を行うためのインセンティブが異なります。 次の表は、これらの動機の一部をまとめたものです。

| 面積 | 動機 |

|---|---|

| ビジネス ニーズ | 特にパートナーと共有する場合に、機密性の高いビジネス データを保護するため。 |

| IT ニーズ | デジタル資産全体で一貫して適用できる標準化されたデータ分類スキーマ。 |

| 運用上のニーズ | 可能な限り自動化を使用して、一貫した標準的な方法でデータ保護を実装します。 |

| 戦略的ニーズ | 内部関係者が (意図的または意図せず) または環境にアクセスする悪いアクターによって引き起こす可能性がある損害を減らします。 |

規制要件を満たすことが、一部の組織の主な動機となる可能性があることに注意してください。 これが当てはまる場合は、先に進み、これを組織の戦略に追加し、このシリーズの 規制要件とコンプライアンス要件を満たす記事と 共にこのビジネス シナリオを使用してください。

データ保護の結果

ゼロ トラストの全体的な目標をデータに "信頼しない、常に検証" するために適用すると、環境に重要な保護レイヤーが追加されます。 ユーザーを含むすべてのチームに対して適切な保護と使いやすさのバランスを取ることができるように、達成すると予想される結果を明確にすることが重要です。 次の表に、推奨される目標と結果を示します。

| 目的 | 結果 |

|---|---|

| 生産性 | ユーザーは、ビジネス データを作成したり、ビジネス データを使用して職務を実行したりして、簡単に共同作業を行うことができます。 |

| 安全なアクセス | データとアプリへのアクセスは、適切なレベルで保護されます。 機密性の高いデータにはより厳格な保護が必要ですが、これらの保護は、このデータに貢献したり使用したりすることが期待されるユーザーに負担をかけることはできません。 機密性の高いビジネス データは、それを使用する必要があるデータに限定されており、ユーザーが目的の使用グループ外でこのデータを共有またはレプリケートできないように制御を設定しています。 |

| エンド ユーザーのサポート | データをセキュリティで保護するための制御は、全体的なゼロ トラスト アーキテクチャに統合されています。 これらのコントロールには、シングル サインオン、多要素認証 (MFA)、Microsoft Entra条件付きアクセスが含まれるため、ユーザーは認証と承認の要求に継続的にチャレンジされません。 ユーザーは、データを安全に分類して共有する方法に関するトレーニングを受けます。 ユーザーは重要なデータを制御でき、必要に応じてアクセスを取り消したり、共有後に情報の使用状況を追跡したりできます。 データ保護ポリシーは、可能な限り自動化され、ユーザーの負担を軽減します。 |

| セキュリティを強化する | デジタル資産全体にデータ保護を追加することで、これらの重要なビジネス資産が保護され、データ侵害による潜在的な損害を軽減できます。 データ保護には、現在または元の従業員やパートナーによる意図的、意図しない、または過失のデータ侵害から保護するためのセーフガードが含まれます。 |

| IT を強化する | IT チームは、機密性の高いビジネス データと見なされるものを明確に理解できます。 彼らには、計画を実施してその状態と成功を監視するために、論理的に構築されたスキーマに沿って整えられたテクノロジーツールと能力があります。 |

計画フェーズ

導入計画は、ゼロ トラスト戦略の原則を実用的な計画に変換します。 組織のチームは、導入計画を使用して技術的な取り組みをガイドし、組織のビジネス戦略に合わせて調整できます。

ビジネス リーダーやチームと共に定義する動機と成果は、"なぜ" をサポートします。 あなたの組織にとって、戦略の指針となる存在です。 次に、目標を達成するための技術的な計画が示されます。

機密性の高いビジネス データを識別して保護するための技術的な導入には、次の作業が含まれます。

- デジタル資産全体の機密データの検出と識別。

- DLP を含む分類と保護スキーマのキュレーション。

- Microsoft 365内のデータから始まり、オンプレミス リポジトリ内のすべての SaaS アプリ、クラウド インフラストラクチャ、データに保護を拡張して、デジタル資産全体でスキーマをロールアウトします。 SaaS アプリは、Microsoft 365 サブスクリプションの外部にあるが、Microsoft Entra テナントと統合されているアプリです。

機密ビジネス データの保護には、次のようないくつかの関連アクティビティも含まれます。

- ネットワーク通信の暗号化。

- 機密データが共有されている Teams とプロジェクトへの外部アクセスの管理。

- 機密性の高いビジネスデータを含むプロジェクトでは、Microsoft Teams内で専用の分離されたチームを設定して使用することが求められますが、これは通常まれです。 ほとんどの組織では、このレベルのデータセキュリティと分離は必要ありません。

多くの組織では、次の表に示すように、これらの展開目標に対して 4 段階のアプローチを取ることができます。

| ステージ 1 | ステージ 2 | ステージ 3 | ステージ 4 |

|---|---|---|---|

| 機密性の高いビジネス データを検出して識別する 承認されていない SaaS アプリを検出する ネットワーク通信を暗号化する |

分類スキーマの開発とテスト Microsoft 365全体のデータにラベルを適用する 基本的な DLP ポリシーの導入 ビジネス パートナーと内部および外部でデータを共有するためのセキュリティで保護されたMicrosoft Teamsを設定する |

特定のラベルに保護を追加する (暗号化とその他の保護設定) Office アプリとサービスで自動ラベル付けと推奨ラベル付けを導入する Microsoft 365 サービス間で DLP ポリシーを拡張する 主要なインサイダー リスク管理ポリシーを実装する |

ラベルと保護を SaaS アプリのデータ (DLP を含む) に拡張する 自動分類をすべてのサービスに拡張する オンプレミス リポジトリの保存データにラベルと保護を拡張する クラウド インフラストラクチャ内の組織データを保護する |

この段階的なアプローチが組織で機能する場合は、次の方法を使用できます。

このダウンロード可能なPowerPointスライド デッキを使用して、ビジネス リーダーやその他の利害関係者向けに、これらのステージと目標を通じて進捗状況を提示および追跡します。 このビジネス シナリオのスライドを次に示します。

このExcel ブックは、所有者を割り当て、これらのステージ、目的、およびそのタスクの進行状況を追跡するためのものです。 このビジネス シナリオのワークシートを次に示します。

組織を理解する

技術的な実装に対するこの推奨される段階的なアプローチは、組織を理解するためのコンテキストを提供するのに役立ちます。 機密性の高いビジネス データを保護するための組織のニーズと、データの構成と量は異なります。

すべてのビジネス シナリオのゼロ トラスト導入ライフサイクルの基本的な手順には、インベントリの取得が含まれます。 このビジネス シナリオでは、組織のデータのインベントリを取得します。

以下のアクションが適用されます:

データのインベントリを作成します。

まず、すべてのデータが存在する場所を取得します。これは、アプリとリポジトリをデータと共に一覧表示するのと同じくらい簡単です。 秘密度ラベル付けなどのテクノロジがデプロイされると、機密データが格納されている他の場所が検出される場合があります。 これらの場所は、ダークまたはグレーの IT と呼ばれることもあります。

また、インベントリを作成する予定のデータの量 (ボリューム) を見積もると便利です。 推奨される技術的なプロセス全体を通して、ツール セットを使用してビジネス データを検出して識別します。 データの種類と、サービスとクラウド アプリ間でこのデータが存在する場所について説明します。これにより、データの機密性と、データが存在する場所の公開レベルを関連付けることができます。

たとえば、Microsoft Defender for Cloud Appsは、認識していない可能性がある SaaS アプリを識別するのに役立ちます。 機密データが存在する場所を検出する作業は、技術的な実装のステージ 1 から始まり、4 つのステージすべてに連鎖します。

優先順位に基づいて、増分導入の目標と計画を文書化します。

推奨される 4 つのステージは、増分導入計画を表します。 組織の優先順位とデジタル資産の構成に基づいて、この計画を調整します。 この作業を完了するためのタイムラインのマイルストーンまたは義務を必ず考慮してください。

コンパートメント化された保護を必要とするデータ セットまたは専用プロジェクトのインベントリを作成します。

すべての組織がコンパートメント化された保護を必要とするわけではありません。

組織の計画と調整

機密ビジネス データを保護する技術的な作業は、いくつかの重複する領域とロールを超えています。

- データ

- アプリ

- エンドポイント

- ネットワーク

- アイデンティティーズ

次の表は、スポンサー プラン プログラムとプロジェクト管理階層を構築して結果を決定し、推進する際に推奨されるロールをまとめたものです。

| プログラム リーダーと技術所有者 | アカウンタビリティ |

|---|---|

| CISO、CIO、またはデータ セキュリティのディレクター | エグゼクティブ スポンサーシップ |

| データ セキュリティのプログラム リーダー | 結果とチーム間のコラボレーションを推進する |

| セキュリティ アーキテクト | 特に暗号化、キー管理、およびその他の基本的なテクノロジに関する構成と標準に関するアドバイス |

| コンプライアンス責任者 | コンプライアンス要件とリスクを特定のコントロールと使用可能なテクノロジにマップする |

| Microsoft 365管理者 | OneDriveと保護されたフォルダーのMicrosoft 365 テナントに変更を実装する |

| アプリケーションの所有者 | 重要なビジネス資産を特定し、ラベル付け、保護、および暗号化されたデータを使用してアプリケーションの互換性を確保する |

| データ セキュリティ管理者 | 構成の変更を実装する |

| IT 管理者 | 標準とポリシーのドキュメントを更新する |

| セキュリティ ガバナンスや IT 管理者 | コンプライアンスを確保するために監視する |

| ユーザー教育チーム | ユーザーのガイダンスにポリシーの更新が反映されていることを確認し、ラベル付け分類に対するユーザーの同意に関する分析情報を提供する |

この導入コンテンツのPowerPoint リソースのデッキには、次のスライドと、自分の組織用にカスタマイズできる利害関係者ビューが含まれています。

技術的な計画とスキルの準備

技術的な作業に着手する前に、Microsoft では、機能、それらの連携方法、およびこの作業に取り組むためのベスト プラクティスを知ることをお勧めします。 次の表には、チームがスキルを習得するのに役立ついくつかのリソースが含まれています。

| リソース | 説明 |

|---|---|

| Microsoft Customer Engagement チームのベスト プラクティスについて説明します。 このガイダンスは、這う、歩く、走るというモデルを通じて組織を成熟へと導き、それはこの導入ガイダンスで推奨される段階と一致しています。 | |

RaMP チェックリスト: データ保護

|

利害関係者を含む、推奨される作業を一覧表示して優先順位を付けるための別のリソース。 |

| Microsoft Purviewデータ損失防止への導入 (初心者) | このリソースでは、Microsoft Purview Information Protectionの DLP について説明します。 |

Microsoft Learn モジュール (Microsoft Purview における情報保護とデータライフサイクル管理の紹介アイコン)(中級) |

Microsoft 365情報保護とデータ ライフサイクル管理ソリューションを使用して、データのライフサイクル全体を通じて、どこにいてもデータを保護および管理する方法について説明します。 |

認証-Microsoft 認定: 情報保護管理者アソシエイト認定のアイコン |

認定Information Protection管理者アソシエイトになるための推奨されるラーニング パス。 |

ステージ 1

ステージ 1 のデプロイ目標には、データのインベントリを取得するプロセスが含まれます。 これには、組織がデータの格納、処理、共有に使用する承認されていない SaaS アプリの識別が含まれます。 これらの承認されていないアプリをアプリ管理プロセスに取り込んで保護を適用するか、ビジネス データがこれらのアプリで使用されないようにすることができます。

機密性の高いビジネス データを検出して識別する

Microsoft 365以降、保護する必要がある機密情報を識別するために使用する主要なツールの一部は、機密情報の種類 (SID) とその他の分類子 (トレーニング可能な分類子や指紋など) です。 これらの識別子は、クレジット カード番号や政府の ID 番号など、一般的な機密データの種類を見つけるのに役立ちます。 また、機械学習やその他の手法を使用して機密性の高いドキュメントや電子メールを識別するのにも役立ちます。 また、特殊な保護を必要とする特定のユーザー (顧客 PII など) に関連するデータを区別するために正確なデータ マッチングを使用するなど、環境に固有のデータを識別するカスタム SID を作成することもできます。

データがMicrosoft 365環境に追加または変更されると、テナントで現在定義されているすべての SID を使用して、機密コンテンツが自動的に分析されます。

Microsoft Purview ポータルでコンテンツ エクスプローラーを使用すると、環境全体で検出された機密データの発生を確認できます。 結果は、より正確にするために環境の SID をカスタマイズまたは調整する必要があるかどうかを知らせます。 結果には、データストックと情報保護の状態の最初の画像も表示されます。 たとえば、SIT に対して誤検知が多すぎる場合や、既知のデータが見つからない場合は、標準の SID のカスタム コピーを作成し、環境に適するように変更できます。 正確なデータ マッチングを使用して、これらを調整することもできます。

さらに、組み込みのトレーニング可能な分類子を使用して、コントラクトや貨物ドキュメントなど、特定のカテゴリに属するドキュメントを識別できます。 特定して保護する必要があることがわかっているドキュメントの特定のクラスがある場合は、Microsoft Purview ポータルのサンプルを使用して、独自の分類子をトレーニングできます。 これらのサンプルを使用して、類似したコンテンツ パターンを持つ他のドキュメントの存在を検出できます。

コンテンツ エクスプローラーに加えて、組織はコンテンツ検索機能にアクセスして、高度な検索条件やカスタム フィルターの使用など、環境内のデータのカスタム検索を生成できます。

次の表に、機密性の高いビジネス データを検出するためのリソースを示します。

| リソース | 説明 |

|---|---|

| 情報保護のために特定のビジネス目標を達成するために使用できるフレームワーク、プロセス、および機能について説明します。 | |

| 機密情報の種類 | 機密情報の種類の使用を開始するには、ここから始めてください。 このライブラリには、SID の実験と最適化に関する多くの記事が含まれています。 |

| コンテンツエクスプローラー | Microsoft 365環境で SNET の発生をスキャンし、コンテンツ エクスプローラー ツールで結果を表示します。 |

| トレーニング可能な分類子 | トレーニング可能な分類子を使用すると、検出するコンテンツの種類 (シード処理) のサンプルを取り込み、機械学習用のエンジンがこのデータの詳細を検出する方法を学習できるようにします。 精度が向上するまで結果を検証することで、分類子トレーニングに参加します。 |

| 正確なデータ一致 | 正確なデータ照合を使用すると、既存のレコード (たとえば、基幹業務アプリに記録された顧客の PII) に一致する機密データを見つけることができます。これにより、情報保護ポリシーを使用してこのようなデータを正確にターゲットにすることができ、事実上誤検知を排除できます。 |

| コンテンツ検索 | カスタム フィルターを含む高度な検索にはコンテンツ検索を使用します。 キーワードとブール検索演算子を使用できます。 キーワード クエリ言語 (KQL) を使用して検索クエリを作成することもできます。 |

| RaMP チェックリスト: データ保護: データを把握する | 手順の所有者とドキュメントへのリンクを含む実装手順のチェックリスト。 |

承認されていない SaaS アプリを検出する

組織では、Salesforce や業界に固有のアプリなど、多くの SaaS アプリをサブスクライブしている可能性があります。 知っている SaaS アプリと管理している SaaS アプリは、承認されていると見なされます。 後のステージでは、これらの承認された SaaS アプリのデータを保護するために、Microsoft 365を使用して作成するデータ保護スキーマと DLP ポリシーを拡張します。

ただし、この段階では、組織が使用している承認されていない SaaS アプリを検出することが重要です。 これにより、これらのアプリとの間のトラフィックを監視して、組織のビジネス データがこれらのアプリと共有されているかどうかを判断できます。 その場合は、これらのアプリを管理に取り込み、このデータに保護を適用できます。最初に、Microsoft Entra IDでシングル サインオンを有効にすることができます。

組織が使用する SaaS アプリを検出するためのツールはMicrosoft Defender for Cloud Apps。

| リソース | 説明 |

|---|---|

| このソリューション ガイドでは、ゼロ トラスト原則を使用して SaaS アプリを保護するプロセスについて説明します。 このソリューションの最初の手順には、Microsoft Entra IDとポリシーのスコープへの SaaS アプリの追加が含まれます。 これは優先順位である必要があります。 | |

| Microsoft Defender for Cloud Apps を評価する | このガイドは、Microsoft Defender for Cloud Appsをできるだけ早く稼働するのに役立ちます。 承認されていない SaaS アプリは、試用フェーズとパイロット フェーズの早い段階で検出できます。 |

ネットワーク通信を暗号化する

この目的は、ネットワーク トラフィックが暗号化されていることを確認することです。 ネットワーク チームにチェックインして、これらの推奨事項が満たされていることを確認します。

| リソース | 説明 |

|---|---|

| ゼロ トラスト-Objective 3 を使用したセキュリティで保護されたネットワーク: ユーザーからアプリへの内部トラフィックが暗号化されます | ユーザーからアプリへの内部トラフィックが暗号化されていることを確認します。

|

| ゼロ トラスト-Objective 6 を使用したセキュリティで保護されたネットワーク: すべてのトラフィックが暗号化されます | 仮想ネットワーク間のアプリケーション バックエンド トラフィックを暗号化します。 オンプレミスとクラウドの間のトラフィックを暗号化します。 |

| クラウドへのネットワーキング - あるアーキテクトの視点 | ネットワーク アーキテクトの場合、この記事は推奨されるネットワークの概念を視点に入れるのに役立ちます。 Microsoft のセキュリティおよびコンプライアンス アーキテクトである Ed Fisher は、最も一般的な落とし穴を回避して、クラウド接続用にネットワークを最適化する方法について説明します。 |

ステージ 2

インベントリを取得し、機密データが存在する場所を検出したら、ステージ 2 に進み、分類スキーマを開発し、組織のデータでテストを開始します。 このステージには、データまたはプロジェクトで保護の強化が必要な場所の特定も含まれます。

分類スキーマを開発するときは、多くのカテゴリとレベルを作成したくなります。 ただし、最も成功している組織では、分類レベルの数が 3 から 5 のような少数に制限されます。 より少ない方が良いです。

組織の分類スキーマをラベルに変換し、ラベルに保護を追加する前に、全体像を考えると便利です。 組織全体、特に大規模なデジタル資産にあらゆる種類の保護を適用する場合は、可能な限り均一にすることをお勧めします。 これはデータにも適用されます。

そのため、たとえば、多くの組織は、データ、デバイス、ID にまたがる 3 層の保護モデルによって十分に提供されています。 このモデルでは、ほとんどのデータをベースライン レベルで保護できます。 データの量が少ない場合は、保護を強化する必要があります。 一部の組織では、はるかに高いレベルで保護を必要とする非常に少量のデータがあります。 たとえば、企業秘密データや、データまたはプロジェクトの非常に機密性の高い性質のために厳しく規制されているデータなどがあります。

組織で 3 つのレベルの保護が機能する場合、これをラベルに変換する方法とラベルに適用する保護を簡略化するのに役立ちます。

この段階では、秘密度ラベルを開発し、Microsoft 365内のデータ間で使用を開始します。 ラベルへの保護の追加については、まだ心配しないでください。これは、ユーザーがラベルに慣れ、しばらくの間、制約に関する懸念なしにこれらを適用した後、後の段階で行われることをお勧めします。 ラベルへの保護の追加は、次のステージに含まれます。 ただし、基本的な DLP ポリシーの使用も開始することをお勧めします。 最後に、このステージでは、機密性の高い保護を必要とするプロジェクトまたはデータ セットに特定の保護を適用します。

分類スキーマの開発とテスト

| リソース | 説明 |

|---|---|

| 機密ラベル | 秘密度ラベルについて学習し、使用を開始します。 このフェーズで最も重要な考慮事項は、ラベルにビジネスのニーズとユーザーが使用する言語の両方を確実に反映することです。 ラベルの名前が直感的にユーザーと共鳴しない場合、またはその意味が意図した用途に一貫してマップされない場合、ラベル付けの採用が妨げられる可能性があり、ラベル アプリケーションの精度が低下する可能性があります。 |

Microsoft 365全体のデータにラベルを適用する

| リソース | 説明 |

|---|---|

| ユーザーが Office for the web で機密ラベルを適用できるように、SharePointおよびOneDriveでサポートされている Office ファイルの組み込みのラベル付けを有効にします。 | |

| Office アプリの秘密度ラベルを管理する | 次に、ユーザーがラベルを表示して適用できるように、ラベルの導入を開始します。 Microsoft Purview ポータルから秘密度ラベルを発行すると、ユーザーがデータの作成または編集時に分類および保護するための Office アプリへの表示が開始されます。 |

| Microsoft TeamsグループとMicrosoft 365グループにラベルを適用する | 準備ができたら、Microsoft TeamsグループとMicrosoft 365 グループをラベル付けデプロイのスコープに含めます。 |

基本的な DLP ポリシーの導入

| リソース | 説明 |

|---|---|

| データ損失の防止 | DLP ポリシーの使用を開始する。 "論理的な" DLP ポリシーから始めることをお勧めします。警告は表示されますが、アクションはブロックしません。または、ユーザーがポリシーをオーバーライドできるようにしながら、アクションをブロックすることをお勧めします。 これにより、生産性を損なうことなく、これらのポリシーの影響を測定できます。 ポリシーの精度とビジネス ニーズとの互換性に自信を持てるように、ポリシーをより厳密に調整できます。 |

ビジネス パートナーと内部および外部でデータを共有するためのセキュリティで保護されたチームを設定する

機密性の高い保護を必要とするプロジェクトまたはデータを特定した場合、これらのリソースでは、Microsoft Teamsでこれを設定する方法について説明します。 データが関連付けられたチームなしでSharePointに格納されている場合は、これらのリソースの指示に従ってSharePoint設定を行います。

| リソース | 説明 |

|---|---|

| 機密データに対する保護機能を使用してチームを構成する | 機密性の高いデータを使用するプロジェクトをセキュリティで保護するための具体的な推奨事項を提供します。これにはゲストアクセス(プロジェクトであなたと共同作業する可能性があるパートナー)のセキュリティ保護と管理が含まれます。 |

ステージ 3

このステージでは、調整したデータ分類スキーマを引き続きロールアウトします。 また、計画した保護も適用します。

ラベルに保護を追加した後 (暗号化や権限管理など):

- ラベルを新しく受け取るドキュメントには、すべて保護が含まれます。

- 保護が追加される前にラベルを受け取った SharePoint Online またはOneDriveに保存されているドキュメントには、ドキュメントを開いたりダウンロードしたりしたときに保護が適用されます。

サービスに保存されているファイルまたはユーザーのコンピューターに存在するファイルは、これらのファイルがラベルを受け取った後にラベルに追加された保護を受け取りません。 つまり、ファイルが以前にラベル付けされ、後でラベルに保護を追加した場合、保護はこれらのファイルには適用されません。

ラベルに保護を追加する

| リソース | 説明 |

|---|---|

| 秘密度ラベルの詳細 | 保護を適用するように特定のラベルを構成するさまざまな方法については、この記事を参照してください。 メールの場合は "暗号化のみ"、ドキュメントの場合は "すべての従業員 – フル コントロール" などの基本ポリシーから始めるのが推奨されます。 これらのポリシーは、強力な保護を提供すると同時に、暗号化の導入によって互換性の問題やビジネス要件との競合が発生した際に、ユーザーが容易に解決できる方法を提供します。 ユーザーが機密データを使用する必要がある方法に対する信頼と理解を得ると、後で制限を段階的に強化できます。 |

| 秘密度ラベルの一般的なシナリオ | 秘密度ラベルでサポートされているシナリオの一覧を参照してください。 |

Office アプリで自動ラベル付けを導入する

| リソース | 説明 |

|---|---|

| 秘密度ラベルをコンテンツに自動的に適用する | 指定した条件に一致すると、ファイルと電子メールにラベルを自動的に割り当てます。 ユーザーに対話型のラベル付けの推奨事項を提供するように、最初にラベルを構成することをお勧めします。 一般的に許可されていることを確認したら、ラベルを自動的に適用するように切り替えます。 |

MICROSOFT 365全体で DLP ポリシーを拡張する

| リソース | 説明 |

|---|---|

| データ損失の防止 | これらの手順を引き続き使用して、Microsoft 365環境全体に DLP を適用し、ポリシーをより多くの場所とサービスに拡張し、不要な例外を削除してルール アクションを強化します。 |

インサイダー リスク管理に関する基本的なポリシーを実装する

| リソース | 説明 |

|---|---|

| インサイダーリスク管理 | 推奨されるアクションを開始します。 まず、ポリシー テンプレートを使用して、退職するユーザーによるデータの盗難を含むさまざまなポリシーをすぐに設定できます。 |

ステージ 4

このステージでは、Microsoft 365で開発した保護を SaaS アプリ内のデータに拡張します。 また、可能な限り多くのデータ分類とガバナンスの自動化に移行します。

ラベルと保護を SaaS アプリのデータ (DLP を含む) に拡張する

| リソース | 説明 |

|---|---|

| SaaS アプリの情報保護をデプロイする | Microsoft Defender for Cloud Appsを使用すると、SaaS アプリ内のデータを保護するために、Microsoft 365機能を使用して開発した分類スキーマを拡張できます。 |

自動分類の拡張

| リソース | 説明 |

|---|---|

| 秘密度ラベルをコンテンツに自動的に適用する | データにラベルを適用するための自動化された方法を引き続きロールアウトします。 SharePoint、OneDrive、Teams の保存中のドキュメントや、ユーザーが送受信するメールに拡張します。 |

オンプレミス リポジトリ内のデータにラベルと保護を拡張する

| リソース | 説明 |

|---|---|

| Microsoft 365 Purview Information Protection スキャナー | Microsoft Windows ファイル共有やSharePoint Serverなど、オンプレミス リポジトリ内のデータをスキャンします。 情報保護スキャナーは、Windowsがインデックスを作成できるファイルを検査できます。 自動分類を適用するように秘密度ラベルを構成した場合、スキャナーは検出されたファイルにラベルを付けてその分類を適用し、必要に応じて保護を適用または削除できます。 |

クラウド インフラストラクチャ内の組織データを保護する

| リソース | 説明 |

|---|---|

| Microsoft Purview データ ガバナンスに関するドキュメント | Microsoft Purview ポータルを使用して、組織がデータ ソースを見つけ、理解し、管理し、使用できるようにする方法について説明します。 チュートリアル、REST API リファレンス、およびその他のドキュメントでは、使用可能なデータ ソースを検出して権限の使用を管理できるデータ リポジトリを計画および構成する方法について説明します。 |

クラウド導入計画

導入計画は、クラウド導入を成功させるために不可欠な要件です。 データを保護するための成功した導入計画の主な属性は次のとおりです。

- 戦略と計画は次のとおりです。 デジタル資産全体でデータ分類と保護機能をテスト、パイロット、ロールアウトするための計画を作成するときは、計画が確実に調整されるように戦略と目標を見直してください。 これには、データ セットの優先順位、データ保護の目標、目標マイルストーンが含まれます。

- 計画は反復的である: 計画を展開し始めると、環境や使用している能力セットについて多くのことが分かってくる。 ロールアウトの各段階で、目的と比較して結果を見直し、計画を微調整します。 これには、たとえば、ポリシーを微調整するための以前の作業の再検討が含まれる場合があります。

- スタッフとユーザーのトレーニングは、十分に計画されています。 管理スタッフからヘルプデスク、ユーザーまで、誰もがデータの識別と保護の責任を持って成功するようにトレーニングされています。

Azureのクラウド導入フレームワークの詳細については、「Plan for cloud adoption」を参照してください。

準備完了フェーズ

前述のリソースを使用して、機密データを特定して保護するための計画に優先順位を付けます。 機密ビジネス データを保護する作業は、多層ゼロ トラスト展開戦略のレイヤーの 1 つを表します。

この記事で推奨される段階的なアプローチには、デジタル資産全体で方法的な方法で作業をカスケード化する方法が含まれます。 この準備完了フェーズで、計画のこれらの要素を見直して、すべてが準備ができていることを確認します。

- 組織にとって機密性の高いデータは明確に定義されています。 データを検索して結果を分析するときに、これらの定義を調整する可能性があります。

- どのデータ セットとアプリから始めるかを明確に把握し、デジタル資産全体が含まれるまで作業範囲を拡大するための優先順位付けされた計画を立てます。

- 組織と環境に適した所定の技術ガイダンスに対する調整が特定され、文書化されています。

この一覧は、この作業を行うための高度な方法のプロセスをまとめたものです。

- 機密情報の種類、トレーニング可能な分類子、秘密度ラベル、DLP ポリシーなどのデータ分類機能について説明します。

- これらの機能を、Microsoft 365 サービスのデータで使用します。 このエクスペリエンスは、スキーマを調整するのに役立ちます。

- Office アプリに分類を導入します。

- エンドポイント DLP を試してロールアウトすることで、デバイス上のデータの保護に進みます。

- Defender for Cloud Apps を使用して、Microsoft 365資産内で調整した機能をクラウド アプリのデータに拡張します。

- Microsoft Purview Information Protection スキャナーを使用して、オンプレミスのデータを検出して保護を適用します。

- Microsoft Purviewデータ ガバナンスを使用して、Azure BLOB、Cosmos DB、SQL データベース、Amazon Web Services S3 リポジトリなど、クラウド データ ストレージ サービス内のデータを検出して保護します。

この図は、プロセスを示しています。

データの検出と保護の優先順位が異なる場合があります。

他のビジネス シナリオに対する次の依存関係に注意してください。

- 情報保護をエンドポイント デバイスに拡張するには、Intune との連携が必要です ( セキュリティで保護されたリモートとハイブリッドの作業 に関する記事に記載されています)。

- SaaS アプリのデータに対する情報保護を拡張するには、Microsoft Defender for Cloud Appsが必要です。 Defender for Cloud Apps のパイロット運用と展開は、 侵害ビジネス シナリオによるビジネス上の損害の防止または削減に関するシナリオに 含まれています。

導入計画を完了したら、Microsoft Purview ガイドを使用して情報保護ソリューションを再検討し、推奨事項を確認し、戦略を微調整してください。

導入フェーズ

Microsoft では、機密データを検出して保護するための連鎖的で反復的なアプローチをお勧めします。 これにより、結果の精度を高めるために、戦略とポリシーを調整できます。 たとえば、機密データを検出して識別するときに、分類と保護スキーマの作業を開始します。 発見したデータはスキーマに情報を提供し、そのスキーマは機密データの検出に使用するツールと方法の改善に役立ちます。 同様に、スキーマをテストしてパイロットすることによって得られる結果は、以前に作成した保護ポリシーを改善するのに役立ちます。 次のフェーズを開始する前に、1 つのフェーズが完了するまで待つ必要はありません。 結果は、途中で反復処理を行う場合により効果的です。

フェーズの管理と管理

組織のデータのガバナンスは反復的なプロセスです。 分類スキーマを慎重に作成し、それをデジタル資産全体にロールアウトすることで、基盤を作成しました。 この基盤の初期ガバナンス計画の構築を開始するには、次の演習を使用します。

- 方法論を確立します。 スキーマをレビューするための基本的な手法、デジタル資産全体への適用方法、および結果の成功を確立します。 現在の状態や将来の状態など、情報保護プロトコルの成功を監視および評価する方法を決定します。

- 最初のガバナンス基盤を確立します。 小規模で簡単に実装できる一連のガバナンス ツールを使用して、ガバナンス体験を開始します。 この初期ガバナンス基盤は、実用最小限の製品 (MVP) と呼ばれます。

- 最初のガバナンス基盤を改善します。 エンド ステートに向かって進むにつれて、具体的なリスクに対処するためのガバナンス コントロールを繰り返し追加します。

Microsoft Purviewには、次のようなデータを管理するのに役立ついくつかの機能が用意されています。

- 保持ポリシー

- メールボックスの保持とアーカイブの機能

- より高度な保持と削除のポリシーとスケジュールのレコード管理

Microsoft Purview を使用してデータを管理することについては、参照してください。 さらに、 アクティビティ エクスプローラー では、検出およびラベル付けされたコンテンツとそのコンテンツの場所を確認できます。 SaaS アプリの場合、Microsoft Defender for Cloud Appsでは、SaaS アプリとの間で送受信される機密データに関する豊富なレポートが提供されます。 Microsoft Defender for Cloud Apps コンテンツ ライブラリの多くのチュートリアルを参照してください。

次のステップ

- ゼロ トラスト導入フレームワークの概要

- セキュリティ体制を迅速に最新化する

- リモートおよびハイブリッド作業の安全性を確保します

- 侵害によるビジネス上の損害を防止または軽減する

- 規制とコンプライアンスの要件を満たす

進行状況の追跡リソース

ゼロ トラストビジネス シナリオの場合は、次の進行状況追跡リソースを使用できます。

| 進行状況の追跡リソース | これは役に立ちます... | ~向けに設計されています。 |

|---|---|---|

導入シナリオ計画フェーズ グリッドは、ダウンロード可能な Visio ファイル または PDF

|

各ビジネス シナリオのセキュリティ強化と、計画フェーズのステージと目標の作業レベルを簡単に理解できます。 | ビジネス シナリオ プロジェクトリーダー、ビジネス リーダー、およびその他の利害関係者。 |

| ゼロ トラスト導入トラッカー ダウンロード可能なスライド デッキPowerPoint |

計画フェーズのステージと目標を通じて進行状況を追跡します。 | ビジネス シナリオ プロジェクトリーダー、ビジネス リーダー、およびその他の利害関係者。 |

ビジネス シナリオの目標とタスクのダウンロード可能な Excel ブック

|

所有権を割り当て、計画フェーズのステージ、目標、タスクを通じて進捗状況を追跡します。 | ビジネス シナリオ のプロジェクト リーダー、IT リーダー、IT 実装者。 |

その他のリソースについては、ゼロ トラスト評価と進行状況の追跡リソースを参照してください。