概要

Microsoft 365 の既定では、Microsoft Entra ID のメンバー ユーザーは、共通ツールを使用してテナントに接続し、ユーザーの詳細とディレクトリ情報を表示/ダウンロードできます。 この記事では、この目的で使用される可能性のあるいくつかの一般的なツールをブロックする方法について説明します。

PowerShell のブロック

PowerShell アプリ ID をブロックするには、次の手順に従います。

自分以外のすべてのユーザーに対して PowerShell をブロックする

このスクリプトは、スクリプトを実行しているユーザーを除き、テナント内のすべてのユーザーの PowerShell をブロックします。 アクセスが必要なユーザー (IT 管理者など) をブロックしないように注意してください。

ここにある PowerShell スクリプトをダウンロードし、c:\temp で保存します

PowerShell を起動し、cmd を実行します。

Set-Location c:\temp

cmd を入力し、Enter キーを押します

.\Block-PowerShell_for_everyone_except_me.ps1

Azure AD v2 PowerShell モジュールを使用して認証しようとすると、次のようなエラーが表示されます。

管理者の一覧を除くすべてのユーザーに対して PowerShell をブロックする

このスクリプトは、CSV ファイルで指定されたユーザーの一覧を除き、テナント内のすべてのユーザーの PowerShell をブロックします。 リストが正しいチェックダブル。

ここに配置されている PowerShell スクリプトと、ここに配置されているサンプル CSV ファイルをダウンロードし、両方を c:\temp で保存します

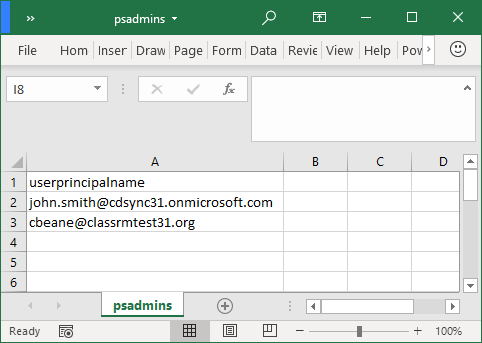

CSV を開き、PowerShell アクセスを必要とするすべての管理者で UserPrincipalName の一覧を更新します。 更新したら、CSV ファイルを保存して閉じます。

PowerShell を起動し、cmd を実行します。

Set-Location c:\temp

cmd を入力し、Enter キーを押します。

.\Block-PowerShell_for_everyone_except_a_list_of_admins.ps1

自分以外のすべてのユーザーに対して Microsoft Graph PowerShell をブロックする

このスクリプトは、テナント内のすべてのユーザー (スクリプトを実行しているユーザーを除く) の Microsoft Graph PowerShell モジュールをブロックします。 注意して使用してください。

ここにある PowerShell スクリプトをダウンロードし、c:\temp で保存します

PowerShell を起動し、cmd を実行します。

Set-Location c:\temp

cmd を入力し、Enter キーを押します

.\Block-PowerShell_for_everyone_except_me.ps1

MS Graph PowerShell モジュールを使用して認証を試みると、次のようなエラーが表示されます。

ユーザーの一覧を除くすべてのユーザーの Microsoft Graph PowerShell をブロックする

このスクリプトは、CSV ファイルで指定されたユーザーの一覧を除き、テナント内のすべてのユーザーに対して Microsoft Graph PowerShell モジュールをブロックします。 注意して使用してください。

ここに配置されている PowerShell スクリプトと、ここに配置されているサンプル CSV ファイルをダウンロードし、両方を c:\temp で保存します

CSV を開き、PowerShell アクセスを必要とするすべての管理者で UserPrincipalName の一覧を更新します。 更新したら、CSV ファイルを保存して閉じます。

PowerShell を起動し、cmd を実行します。

Set-Location c:\temp

「cmd」と入力し、Enter キーを押します

.\Block-MS_Graph_module_for_everyone_except_a_list_of_admins.ps1

MS Graph エクスプローラーのブロック

対象ユーザーの MS Graph エクスプローラーをブロックするには、指示に従って条件付きアクセス ポリシーを設定します。

Microsoft Entra ID の条件付きアクセスには、Microsoft Entra ID P1 が必要です。

[新しいポリシー] を選択します。

[Graph のブロック] エクスプローラーなどのポリシーの名前を指定します。

ポリシーを適用するユーザーと、ポリシーから除外する管理者を選択します。

Graph エクスプローラー アプリを選択します。

[アクセスのブロック] オプションを選択し、ポリシーを [オン] に切り替えます。

![[アクセスのブロック] オプションを選択し、[ポリシー] を [オン] に切り替えます。](images/blocking-powershell-for-edu-8.png)

[作成] を選択します。

MSOL モジュールのブロック

エンド ユーザーの MSOL PowerShell モジュールをブロックするには、次の手順に従います。

注:

まだ完了していない場合は、この PATCH 呼び出しを行う前に、委任された Directory.AccessAsUser.All に同意する必要があります。

MS Graph エクスプローラーにログインします。

左側のナビゲーション ウィンドウで [サインイン] ボタンを選択します。

![[サインイン] ボタンをクリックします。](images/blocking-powershell-for-edu-9.png)

クエリ ビルダーで、最初のドロップダウン メニューから [PATCH] を選択し、ベータ版の 2 番目のドロップダウン メニューを選択します。

URL が表示されたバーに、次の文字列を入力します。

https://graph.microsoft.com/beta/policies/authorizationPolicy/authorizationPolicy[要求本文] テキスト ブロックで、コードを入力し、[クエリの実行] を選択します。

{"blockMsolPowerShell": true}

"blockMsolPowerShell" が true に設定されると、MSOL コマンドレットを呼び出そうとすると、ユーザーはこのエラーを受け取ります。

PowerShell Exchange Onlineブロックする

Exchange Onlineで PowerShell へのアクセスをブロックするには、リンクの指示に従います。

Exchange Online PowerShell へのアクセスを有効または無効にする

Intune PowerShell へのアクセスを制御する

既定では、IT 管理者がテナントへのアクセスについて Microsoft Intune PowerShell Microsoft Entra アプリケーションに同意すると、すべてのユーザーにアクセス権が付与されます。 Microsoft Intune PowerShell アプリケーションへのアクセスを許可されているユーザーは、Microsoft Entraロールまたは Intune ロールベースのアクセス制御からのアクセス許可によって制限されますが、PowerShell へのアクセス権を使用すると、データの一括エクスポートを実行できます。 特定のユーザーのみが Microsoft Intune PowerShell を使用できるように、アプリの登録を簡単に変更できます。

アクセスを制限する

ユーザー アクセスを制限するために、アプリケーションをユーザー割り当てを要求するように変更できます。 これを行うには、次の手順を実行します。

Microsoft Entra 管理 コンソールを開きます。

[ エンタープライズ アプリケーション] を選択します。

一覧で Microsoft Intune PowerShell を見つけて選択します。

[プロパティ] をクリックします。

[ユーザー割り当てが必要ですか?] を [はい] に変更します。

[保存] を選択します。

ユーザーを追加または削除する

Microsoft Intune PowerShell アプリケーションのユーザーを追加または削除するには:

Microsoft Entra 管理 コンソールを開きます。

[ エンタープライズ アプリケーション] を選択します。

一覧で Microsoft Intune PowerShell を見つけて選択します。

ユーザーおよびグループの選択

必要に応じてアクセスを変更します。

![[PATCH] を選択します。](images/blocking-powershell-for-edu-10.png)

![コードを入力し、[クエリの実行] をクリックします。](images/blocking-powershell-for-edu-12.png)

![[ユーザーの割り当てが必要] を [はい] に変更します。](images/blocking-powershell-for-edu-14.png)