セキュリティ アラートが発生した場合、または疑わしいアクティビティが検出された場合、影響を受けるデバイスを調査することは、潜在的な脅威の範囲を理解し、リスクを軽減するために重要です。 Microsoft Defender for Endpointには、デバイスのタイムライン、ネットワーク露出評価、セキュリティ評価、応答アクションなど、デバイスを調査するための包括的なツールが用意されています。

この記事では、デバイスの調査プロセスと、セキュリティ アナリストが使用できるツールについて説明します。

デバイス調査の概要

Microsoft Defender for Endpointのデバイス調査は、セキュリティの脅威を理解するための体系的なアプローチに従います。

| 調査ステージ | 操作 | 使用するツール |

|---|---|---|

| 1. デバイスの詳細にアクセスする | アラート キュー、デバイス インベントリ、または検索からデバイスに移動します | デバイス インベントリ、アラート キュー、グローバル検索 |

| 2. デバイスの概要を確認する | アクティブなアラート、ログオンしているユーザー、セキュリティ評価、デバイスの正常性を確認する | [デバイスの概要] タブの [アクティブなアラート] カード |

| 3. タイムラインを分析する | 時系列イベントを確認し、疑わしいアクティビティを特定し、イベントを関連付ける | デバイス タイムライン、イベント フィルター、プロセス ツリー |

| 4. アラートとインシデントを調査する | 関連するインシデント、アラートの重大度、調査の状態を確認する | [インシデントとアラート] タブ |

| 5. セキュリティ体制を評価する | セキュリティに関する推奨事項、検出された脆弱性、および不足している更新プログラムを確認する | セキュリティに関する推奨事項、検出された脆弱性、KB の不足 |

| 6. ネットワークの露出を確認する | デバイスがインターネットに接続されているかどうかを特定し、外部接続を確認する | インターネットに接続するタグ、タイムラインのネットワーク イベント |

| 7. 応答アクションを実行する | デバイスの分離、アプリの実行の制限、調査パッケージの収集、ウイルス対策スキャンの実行 | 応答アクション メニュー |

デバイスの調査にアクセスする方法

Microsoft Defender ポータルでは、複数の場所からデバイス調査ページにアクセスできます。

| 場所 | アクセス方法 | いつ使用するか |

|---|---|---|

| デバイス一覧 | [Assets>Devices] に移動し、デバイスを選択します | プロアクティブなデバイス レビューの開始点、またはデバイス名がわかっている場合 |

| アラート キュー | [インシデント] & アラート>[アラート] に移動し、アラートからデバイス名を選択します | 特定のアラートを調査し、デバイス コンテキストが必要な場合 |

| インシデント | [インシデント & アラート>Incidents] に移動し、インシデントを選択し、インシデント グラフからデバイスを選択します | 複数のデバイスが影響を受ける可能性があるインシデント対応中 |

| グローバル検索 | ポータルの上部にある検索ボックスを使用し、ドロップダウンから [デバイス ] を選択します | デバイス名または IP アドレスがわかっている場合のクイック アクセス |

| ファイルの詳細 | ファイルの詳細ページに移動し、ファイルが監視されたデバイスを選択します | 複数のデバイス間でファイル ベースの脅威を追跡する場合 |

| IP アドレスまたはドメインの詳細 | IP またはドメインの詳細に移動し、通信するデバイスを選択します | ネットワーク ベースの脅威または C2 通信を調査する場合 |

注:

調査または応答プロセスの一環として、デバイスから調査パッケージを収集できます。 方法: デバイスから調査パッケージを収集します。

注:

製品の制約のため、デバイス プロファイルでは、(デバイス ページにも表示される) "最終表示" 期間を決定するときに、すべてのサイバー証拠が考慮されるわけではありません。 たとえば、[デバイス] ページの [最終表示] の値には、コンピューターのタイムラインで最新のアラートやデータを使用できる場合でも、古い時間枠が表示される場合があります。

デバイスの詳細

[デバイスの詳細] セクションでは、デバイスのドメイン、OS、正常性状態などの情報を提供します。 デバイスで使用可能な調査パッケージがある場合は、パッケージをダウンロードできるリンクが表示されます。

応答アクション

応答アクションは、特定のデバイス ページの上部に沿って実行され、次のものが含まれます。

- マップで表示

- デバイス値

- 重要度を設定する

- タグの管理

- デバイスの分離

- アプリの実行を制限する

- ウイルス対策スキャンの実行

- 調査パッケージの収集

- ライブ応答セッションを開始する

- 自動調査を開始する

- 脅威のエキスパートに相談する

- アクション センター

アクション センター、特定のデバイス ページ、または特定のファイル ページで応答アクションを実行できます。

デバイスでアクションを実行する方法の詳細については、「デバイスで 応答アクションを実行する」を参照してください。

詳細については、「 ユーザー エンティティの調査」を参照してください。

注:

マップでの表示と重要度の設定は、現在パブリック プレビュー段階にある Microsoft Exposure Management の機能です。

タブ

タブには、デバイスに関連する関連するセキュリティと脅威防止の情報が表示されます。 各タブでは、列ヘッダーの上にあるバーから [ 列のカスタマイズ ] を選択して、表示される列をカスタマイズできます。

概要

[ 概要 ] タブには、アクティブなアラート、ログオンしているユーザー、およびセキュリティ評価の カード が表示されます。

インシデントと警告

[ インシデントとアラート ] タブには、デバイスに関連付けられているインシデントとアラートの一覧が表示されます。 この一覧は 、アラート キューのフィルター処理されたバージョンであり、インシデント、アラート、重大度 (高、中、低、情報)、キュー内の状態 (新規、進行中、解決済み)、分類 (設定されていない、偽のアラート、真のアラート)、調査状態、アラートのカテゴリ、アラートのカテゴリ、アラートに対処しているユーザー、最後のアクティビティの簡単な説明を示します。 アラートをフィルター処理することもできます。

アラートが選択されると、ポップアップが表示されます。 このパネルでは、アラートを管理し、インシデント番号や関連デバイスなどの詳細を表示できます。 一度に複数のアラートを選択できます。

アラートの完全なページ ビューを表示するには、アラートのタイトルを選択します。

タイムライン

[ タイムライン ] タブには、デバイスで観察されたイベントと関連するアラートの時系列ビューが表示されます。 MITRE ATT&CK 手法、イベント フラグ、プロセス ツリーなどの詳細なチュートリアルについては、「デバイスのタイムラインを調査する」を参照してください。

セキュリティに関する推奨事項

セキュリティに関する推奨事項は、Microsoft Defender for Endpointの脆弱性管理機能から生成されます。 推奨事項を選択すると、推奨事項の説明や、推奨事項を制定しないことに関連する潜在的なリスクなど、関連する詳細を表示できるパネルが表示されます。 詳細については、「 セキュリティに関する推奨事項 」を参照してください。

構成管理 - セキュリティ ポリシー

[ セキュリティ ポリシー ] タブには、デバイスに適用されるエンドポイント セキュリティ ポリシーが表示されます。 ポリシー、種類、状態、最後のチェック時刻の一覧が表示されます。 ポリシーの名前を選択すると、ポリシー設定の状態、適用されたデバイス、割り当てられたグループを確認できるポリシーの詳細ページが表示されます。

構成管理 - 有効な設定

[ 有効な設定 ] タブでは、各セキュリティ設定の実際の値が表示され、構成されたソースが識別されます。 設定名、ポリシーの種類、有効な値、各有効な値のソース、最後のレポート時刻が一覧表示されます。

構成ソースには、Microsoft Defender for Endpoint、グループ ポリシー、Intune、既定の設定などのツールを含めることができます。 また、MDM やグループ ポリシー Hive などの特定のレジストリ パスを指定することもできます。 ソースがレジストリの場所である場合、[構成済み] フィールドには、レジストリ パスと共に [不明] と表示されます。

詳細を表示するサイド パネルを開く設定を選択します。 現在の値、有効にされなかったその他の構成試行、および ASR ルールや AV の除外などの複雑な設定の場合は、構成されているすべてのルール、そのソース、除外の内訳が表示されます。

注:

表示される設定は、Windows プラットフォームの AV セキュリティ設定、攻撃表面の縮小ルール、および除外です。

ソフトウェア インベントリ

[ ソフトウェア インベントリ ] タブを使用すると、デバイス上のソフトウェアと、弱点や脅威を表示できます。 ソフトウェアの名前を選択すると、ソフトウェアの詳細ページに移動し、セキュリティに関する推奨事項、検出された脆弱性、インストールされているデバイス、バージョンの配布を確認できます。 詳細については、「 ソフトウェア インベントリ 」を参照してください。

検出された脆弱性

[ 検出された脆弱性 ] タブには、デバイスで検出された脆弱性の名前、重大度、脅威の分析情報が表示されます。 特定の脆弱性を選択すると、説明と詳細が表示されます。

KB が見つからない

[ 不足している KB ] タブには、デバイスの不足しているセキュリティ更新プログラムが一覧表示されます。

カード

アクティブなアラート

Azure 高度な脅威保護 カードには、Microsoft Defender for Identity機能を使用していて、アクティブなアラートがある場合に、デバイスとそのリスク レベルに関連するアラートの概要が表示されます。 詳細については、「 アラート 」ドリルダウンを参照してください。

注:

この機能を使用するには、Microsoft Defender for Identityと Defender for Endpoint の両方で統合を有効にする必要があります。 Defender for Endpoint では、高度な機能でこの機能を有効にすることができます。 高度な機能を有効にする方法の詳細については、「 高度な機能を有効にする」を参照してください。

ログオンしているユーザー

[ログオン ユーザー] カードには、過去 30 日間にログオンしたユーザーの数と、最も頻度の低いユーザーが表示されます。 [ すべてのユーザーを表示 ] リンクを選択すると、詳細ウィンドウが開きます。このウィンドウには、ユーザーの種類、サインインの種類、ユーザーが最初に表示されたとき、最後に表示されたタイミングなどの情報が表示されます。 詳細については、「 ユーザー エンティティの調査」を参照してください。

注:

"最も頻度の高い" ユーザー値は、対話形式で正常にログオンしたユーザーの証拠に基づいてのみ計算されます。 ただし、[ すべてのユーザー ] サイド ペインでは、すべての種類のユーザー ログオンが計算されるため、それらのユーザーが対話型でない可能性があるため、サイド ウィンドウでより頻繁なユーザーが表示されることが予想されます。

セキュリティ評価

セキュリティ評価カードは、全体的な公開レベル、セキュリティに関する推奨事項、インストールされているソフトウェア、検出された脆弱性を示しています。 デバイスの露出レベルは、保留中のセキュリティに関する推奨事項の累積的な影響によって決まります。

デバイスの正常性の状態

[デバイスの正常性状態] カードには、特定のデバイスの概要を示す正常性レポートが表示されます。 次のいずれかのメッセージがカードの上部に表示され、デバイスの全体的な状態が示されます (優先度が最も高い順に表示されます)。

- Defender ウイルス対策アクティブではない

- セキュリティ インテリジェンスが最新ではない

- エンジンが最新ではない

- クイック スキャンに失敗しました

- フル スキャンに失敗しました

- プラットフォームが最新ではない

- セキュリティ インテリジェンスの更新状態が不明です

- エンジンの更新状態が不明です

- クイック スキャンの状態が不明です

- フル スキャンの状態が不明です

- プラットフォームの更新状態が不明です

- デバイスが最新の状態である

- macOS & Linux で使用できない状態

カードのその他の情報には、最後のフル スキャン、最後のクイック スキャン、セキュリティ インテリジェンス更新プログラムのバージョン、エンジンの更新バージョン、プラットフォーム更新プログラムのバージョン、Defender ウイルス対策 モードなどがあります。

灰色の円は、データが不明であることを示します。

注:

macOS デバイスとLinux デバイスの全体的なステータス メッセージは、現在、"macOS & Linux で使用できない状態" として表示されます。 現在、状態の概要は Windows デバイスでのみ使用できます。 テーブル内の他のすべての情報は、サポートされているすべてのプラットフォームの各デバイス正常性信号の個々の状態を示す最新の状態です。

デバイス正常性レポートの詳細なビューを取得するには、[レポート] > [デバイスの正常性] に移動します。 詳細については、「Microsoft Defender for Endpointのデバイスの正常性とコンプライアンス レポート」を参照してください。

注:

Defender ウイルス対策 モードの日付と時刻は現在使用できません。

デバイスのタイムラインを調査する

デバイス タイムラインは、デバイスで観察されたイベントと関連するアラートの時系列ビューを提供し、異常な動作と潜在的な攻撃を調査するのに役立ちます。 特定のイベントを探索したり、MITRE ATT&CK 手法を確認したり、プロセス ツリーを使用したり、イベントにフラグを設定してフォローアップしたりできます。

デバイス タイムラインにアクセスするには:

- 次の場所からデバイス ページに移動します。

- デバイス インベントリ (Assets>Devices)

- アラート キュー内のアラート

- インシデント & アラートのインシデント

- [ タイムライン ] タブを選択します。

主要なタイムライン機能

デバイス タイムラインには、イベントを効率的に調査するのに役立ついくつかの機能が含まれています。

| 機能 | 説明 | 使用方法 |

|---|---|---|

| カスタム時間範囲ピッカー | 調査対象の特定の日付範囲を選択する | タイムラインの上部にある日付範囲ピッカーを選択します |

| プロセス ツリー ビュー | プロセス間の親子関係を視覚化する | プロセス ツリーでサイド パネルを開くイベントを選択する |

| MITRE ATT&CK 手法 | イベントに関連するすべての MITRE 手法を表示する | 手法は、青色のアイコンで太字のテキストとして表示されます。選択して詳細を表示する |

| ユーザー ページの統合 | イベントに関連付けられているユーザー アカウントを確認する | イベントでユーザー名を選択してユーザー調査ページに移動する |

| 表示されるフィルター | タイムラインに現在適用されているフィルターを確認する | アクティブなフィルターは、タイムラインの上部に表示されます |

| イベントフラグ | 調査中のフォローアップのために重要なイベントをマークする | イベントの横にあるフラグ アイコンを選択します |

注:

ファイアウォール イベントを表示するには、監査ポリシーを有効にする必要があります。「 監査フィルター プラットフォーム接続」を参照してください。

ファイアウォールでは、次のイベントについて説明します。

イベントの検索、フィルター処理、エクスポート

- 特定のイベントを検索する: 検索バーを使用して、特定のタイムラインイベントを検索します。

- 特定の日付からイベントをフィルター処理する: テーブルの左上にある予定表アイコンを選択して、過去 1 日、週、30 日間、またはカスタム範囲のイベントを表示します。 既定では、デバイス タイムラインは過去 30 日間のイベントを表示します。 タイムラインを使用して、セクションを強調表示して特定の時点にジャンプします。 タイムラインの矢印は、自動化された調査を特定します。

- 詳細なデバイス タイムライン イベントをエクスポートする: 現在の日付または指定した日付範囲のデバイス タイムラインを最大 7 日間エクスポートします。

特定のイベントの詳細については、「 追加情報 」セクションに表示されます。 これらの詳細は、次のようなイベントの種類によって異なります。

- Application Guard に含まれる - Web ブラウザー イベントが分離コンテナーによって制限されました

- アクティブな脅威が検出されました - 脅威の実行中に脅威の検出が発生しました

- 修復に失敗しました - 検出された脅威の修復の試みが呼び出されましたが、失敗しました

- 修復に成功 - 検出された脅威が停止され、クリーンアップされました

- ユーザーによってバイパスされた警告 - Windows Defender SmartScreen の警告が無視され、ユーザーによってオーバーライドされました

- 疑わしいスクリプトが検出されました - 悪意のある可能性のあるスクリプトが実行中であることが検出されました

- アラート カテゴリ - イベントがアラートの生成につながった場合は、アラート カテゴリ (横移動など) が提供されます。

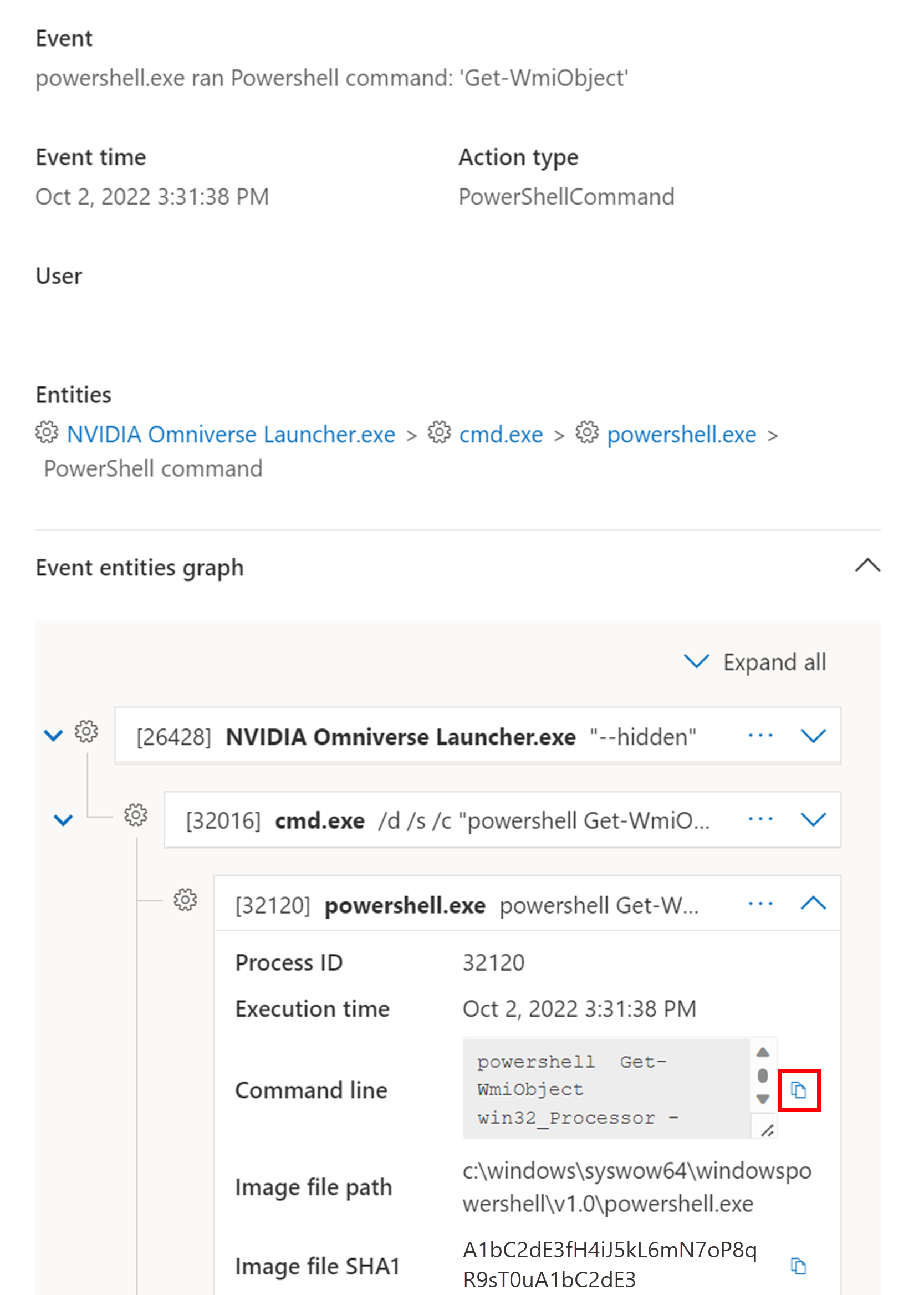

イベントの詳細

イベントを選択すると、そのイベントに関する関連する詳細が表示されます。 パネルには、一般的なイベント情報が表示されます。 該当するデータが使用可能な場合は、関連エンティティとそのリレーションシップを示すグラフも表示されます。

イベントと関連イベントをさらに調べるには、[関連イベントの検索] を選択して、高度なハンティング クエリをすばやく実行できます。 クエリは、選択したイベントと、同じエンドポイントで同時に発生した他のイベントの一覧を返します。

デバイス タイムラインの MITRE ATT&CK 手法

手法は、イベント タイムラインの追加のデータ型であり、MITRE ATT&CK 手法またはサブテクニックに関連するアクティビティに関するより多くの分析情報を提供します。 この機能は、アナリストがデバイスで観察されたアクティビティを理解できるようにすることで、調査エクスペリエンスを簡素化します。

手法は太字で強調表示され、左側に青いアイコンが表示されます。 対応する MITRE ATT&CK ID と手法名は 、[追加情報] にもタグとして表示されます。 [手法] には、検索とエクスポートのオプションも用意されています。

[手法] を選択して、対応するサイド ウィンドウを開きます。 ここでは、関連する ATT&CK 手法、戦術、説明などの追加情報と分析情報を確認できます。 特定の 攻撃手法 を選択して、関連する ATT&CK 手法ページを開きます。このページで詳細を確認できます。

右側に青いアイコンが表示されたら、エンティティの詳細をコピーできます。 たとえば、関連ファイルの SHA1 をコピーするには、青いページ アイコンを選択します。

コマンド ラインでも同じ操作を実行できます。

高度なハンティングを使用して、選択した手法に関連するイベントを検索するには、[関連イベントの検索] を選択します。 これにより、高度なハンティング ページにクエリが表示され、手法に関連するイベントが検索されます。

注:

[手法] サイド ウィンドウの [ 関連イベントの検索 ] ボタンを使用してクエリを実行すると、識別された手法に関連するすべてのイベントが表示されますが、クエリ結果に [手法] 自体は含まれません。

EDR クライアント (MsSense.exe) Resource Manager

デバイス上の EDR クライアントがリソースが不足している場合は、デバイスの通常の動作操作を維持するためにクリティカル モードになります。 EDR クライアントが通常の状態に戻るまで、デバイスは新しいイベントを処理しません。 EDR クライアントがクリティカル モードに切り替えたことを示す新しいイベントが、そのデバイスのタイムラインに表示されます。

EDR クライアントのリソース使用量が通常のレベルに戻ると、自動的に標準モードに戻ります。

フォローアップのイベントにフラグを設定する

デバイスのイベント フラグタイムライン、潜在的な攻撃を調査するときに特定のイベントをフィルター処理して整理するのに役立ちます。

デバイス タイムラインを通過した後、フラグを設定した特定のイベントを並べ替え、フィルター処理、エクスポートできます。 イベント フラグは、次の方法で設定できます。

- 最も重要なイベントの強調表示

- 詳細を必要とするイベントのマーキング

- クリーン侵害タイムラインの構築

イベントにフラグを設定するには:

- フラグを設定するイベントを見つけます。

- [フラグ] 列でフラグ アイコンを選択します。

フラグが設定されたイベントを表示するには:

- [タイムライン フィルター] セクションで、フラグ付きイベントを有効にします。

- [適用] を選択します。 フラグが設定されたイベントのみが表示されます。

タイム バーをクリックすると、さらにフィルターを適用できます。 フラグ付きイベントより前のイベントのみが表示されます。

デバイスのタイムラインをカスタマイズする

デバイス タイムラインの右上で、日付範囲を選択して、タイムライン内のイベントと手法の数を制限できます。 データ型またはイベント グループ別にフラグ付きイベントを公開およびフィルター処理する列をカスタマイズできます。

イベントまたは手法のみを表示するには、デバイス タイムラインから [フィルター] を選択し、表示する任意のデータ型を選択します。

タイムライン データの保持

Microsoft Defender for Endpointのデバイス タイムライン イベントは、セキュリティ ポータルで構成されているorganizationのデータ保持ポリシーと基になるワークスペース設定に従って保持されます。 既定では、Defender for Endpoint のセキュリティ イベント データ (デバイス タイムライン項目を含む) は 90 日間保持されます。 テナントがカスタムリテンション期間を持つ接続されたMicrosoft Sentinelまたは Log Analytics ワークスペースにログを送信する場合、保持されるイベントタイムライン、それらの保持設定で定義されているように、長期間使用できる可能性があります。

重要

履歴タイムラインデータの可用性は、リテンション期間の構成によって異なります。 調査またはコンプライアンスのニーズに対して既定の 90 日間のリテンション期間が不十分な場合は、イベントを長期ストレージにエクスポートするか、接続されたワークスペースの保持期間を長くすることを検討してください。

インターネットに接続しているデバイスを調査する

インターネットに接続されたデバイスは外部に接続することも、外部から接続することもできます。これは、organizationに重大な脅威を与えます。 organizationの外部攻撃面のマッピングは、セキュリティ態勢管理の重要な部分です。 Microsoft Defender for Endpointは、Microsoft Defender ポータルでオンボード、公開、インターネットに接続されたデバイスを自動的に識別し、フラグを設定します。

注:

現時点では、Microsoft Defender for Endpointにオンボードされている Windows デバイスのみをインターネットに接続して識別できます。 他のプラットフォームのサポートは、今後のリリースで利用できます。

デバイスにインターネットに接続するフラグを設定する方法

TCP 経由で正常に接続されているか、UDP 経由で到達可能なホストとして識別されたデバイスには、インターネットに接続するフラグが設定されます。 Defender for Endpoint では、次の 2 つのデータ ソースが使用されます。

| データ ソース | 説明 |

|---|---|

| 外部スキャン | 外部からアプローチ可能なデバイスを特定する |

| デバイス ネットワーク接続 | Defender for Endpoint 信号の一部としてキャプチャされ、内部デバイスに到達する外部着信接続を識別します |

構成されたファイアウォール ポリシー (ホスト ファイアウォール規則またはエンタープライズ ファイアウォール規則) で受信インターネット通信が許可されている場合、デバイスにフラグを設定できます。 ファイアウォール ポリシーを理解し、インターネットに意図的に接続しているデバイスと、organizationを侵害する可能性のあるデバイスを区別すると、外部攻撃対象領域をマッピングするための重要な情報が提供されます。

インターネットに接続しているデバイスを表示する

Microsoft Defender ポータルでインターネットに接続されているデバイスを表示するには:

Microsoft Defender ポータルの [Assets>Device] に移動します。

[タグ] 列で、インターネットに接続しているタグを持つデバイスを探します。

タグにカーソルを合わせると、タグが適用された理由が表示されます。

- このデバイスは外部スキャンによって検出されました

- このデバイスは外部の受信通信を受信しました

ページの上部には、インターネットに接続していると識別され、セキュリティが低い可能性があるデバイスの数を示すカウンターを表示できます。

インターネットに接続するデバイスのフィルター

フィルターを使用して、インターネットに接続するデバイスに焦点を当て、発生する可能性があるリスクを調査します。

インターネットに接続するデバイス タグもMicrosoft Defender 脆弱性の管理に表示され、Microsoft Defender ポータルの脆弱性とセキュリティに関する推奨事項ページからインターネットに接続するデバイスをフィルター処理できます。

注:

デバイスの新しいイベントが 48 時間発生しない場合、インターネットに接続するタグは削除され、Microsoft Defender ポータルに表示されなくなります。

インターネットに接続しているデバイスを調査する

インターネットに接続するデバイスに関する詳細情報を表示するには、デバイス インベントリでデバイスを選択してポップアップ ウィンドウを開きます。

ポップアップには、次のものが含まれます。

| 情報 | 説明 |

|---|---|

| 検出方法 | デバイスが Microsoft 外部スキャンによって検出されたか、外部の受信通信を受信したか |

| 外部ネットワーク インターフェイス | デバイスがインターネットに接続していると識別されたときにスキャンされた外部 IP アドレスとポート |

| ローカル ネットワーク インターフェイス | このデバイスのローカル ネットワーク インターフェイス アドレスとポート |

| 最後に見た | デバイスがインターネットに接続しているとして最後に識別された時刻 |

高度なハンティング クエリを使用する

高度なハンティング クエリを使用して、organization内のインターネットに接続されているデバイスの可視性と分析情報を取得します。

インターネットに接続するすべてのデバイスを取得する

このクエリを使用して、インターネットに接続しているすべてのデバイスを検索します。

// Find all devices that are internet-facing

DeviceInfo

| where Timestamp > ago(7d)

| where IsInternetFacing

| extend InternetFacingInfo = AdditionalFields

| extend InternetFacingReason = extractjson("$.InternetFacingReason", InternetFacingInfo, typeof(string)), InternetFacingLocalPort = extractjson("$.InternetFacingLocalPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicPort = extractjson("$.InternetFacingPublicScannedPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicIp = extractjson("$.InternetFacingPublicScannedIp", InternetFacingInfo, typeof(string)), InternetFacingLocalIp = extractjson("$.InternetFacingLocalIp", InternetFacingInfo, typeof(string)), InternetFacingTransportProtocol=extractjson("$.InternetFacingTransportProtocol", InternetFacingInfo, typeof(string)), InternetFacingLastSeen = extractjson("$.InternetFacingLastSeen", InternetFacingInfo, typeof(datetime))

| summarize arg_max(Timestamp, *) by DeviceId

このクエリは、インターネットに接続するデバイスごとに次のフィールドを返します。

| フィールド | 説明 |

|---|---|

| InternetFacingReason | デバイスが外部スキャンによって検出されたか、インターネットからの受信通信を受信したか |

| InternetFacingLocalIp | インターネットに接続するインターフェイスのローカル IP アドレス |

| InternetFacingLocalPort | インターネットに接続する通信が観察されたローカル ポート |

| InternetFacingPublicScannedIp | 外部でスキャンされたパブリック IP アドレス |

| InternetFacingPublicScannedPort | 外部スキャンされたインターネットに接続されたポート |

| InternetFacingTransportProtocol | 使用されるトランスポート プロトコル (TCP/UDP) |

受信接続に関する情報を取得する

TCP 接続の場合は、 DeviceNetworkEvents に対してクエリを実行することで、デバイスでリッスンしているとして識別されるアプリケーションまたはサービスに関する分析情報を取得します。

| シナリオ | Query | 備考 |

|---|---|---|

| 外部受信通信を受信したデバイス | InboundExternalNetworkEvents("<DeviceId>") |

パブリック IP アドレスからのデバイス受信通信の過去 7 日間を返します。

<DeviceId>を調査するデバイス ID に置き換えます。 プロセス関連情報は、TCP 接続でのみ使用できます。 |

| 外部スキャン (TCP) によって検出されたデバイス | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Tcp"\| where ActionType == "InboundInternetScanInspected" |

[このデバイスが外部スキャンによって検出されました] でタグ付けされたデバイスに使用します。 空の DeviceId 値を調査するデバイス ID に置き換えます。 |

| 外部スキャンによって検出されたデバイス (UDP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Udp"\| where ActionType == "InboundInternetScanInspected" |

ホストに到達できたが、接続が確立されていない可能性があるデバイスを識別します (たとえば、ホスト ファイアウォール ポリシーの結果として)。 空の DeviceId 値を調査するデバイス ID に置き換えます。 |

上記のクエリで関連する接続が提供されない場合は、ソケット コレクション メソッドを使用してソース プロセスを取得できます。 これを行うために使用できるさまざまなツールと機能の詳細については、次を参照してください。

レポートの不正確さ

デバイスにインターネットに接続する情報が正しくない場合は、不正確な情報を報告できます。

- [デバイス インベントリ] ページからデバイス ポップアップを開きます。

- [ レポート デバイスの不正確さ] を選択します。

- [ 不正確なパーツ ] ドロップダウンで、[ デバイス情報] を選択します。

- [ どの情報が不正確か ] で、ドロップダウンから [インターネットに接続する分類 ] チェック ボックスをオンにします。

- 正しい情報の内容に関する要求された詳細を入力します。

- メール アドレスを指定します (省略可能)。

- [ レポートの送信] を選択します。

関連記事

- Microsoft Defender for Endpoint アラート キューを表示して整理する

- Microsoft Defender for Endpoint アラートを管理する

- Microsoft Defender for Endpointアラートを調査する

- Defender for Endpoint アラートに関連付けられているファイルを調査する

- Defender for Endpoint アラートに関連付けられている IP アドレスを調査する

- Defender for Endpoint アラートに関連付けられているドメインを調査する

- Defender for Endpoint でユーザー アカウントを調査する

- セキュリティに関する推奨事項

- ソフトウェア インベントリ

![デバイス ページの [概要] タブ](media/overview-device.png)

![[セキュリティ ポリシー] タブを示すスクリーンショット。](media/mde-security-policies.png)

![[有効な設定] タブを示すスクリーンショット。](media/mde-effective-settings.png)

![開いている [有効な設定] の値タブを示すスクリーンショット。](media/mde-effective-settings-open.png)

![[ソフトウェア インベントリ] タブ](media/software-inventory-device.png)

![[検出された脆弱性] タブ](media/discovered-vulnerabilities-device.png)

![[不足している KB] タブ](media/missing-kbs-device.png)

![[関連イベントのハント] オプションを示すスクリーンショット。](media/techniques-hunt-for-related-events-1.png)

![[フィルター] ウィンドウを示すスクリーンショット。](media/new-timeline-filter.png)